Die Allgemeinen Computer Infektionsarten

Was ist Mac-spezifische Malware?

Auch bekannt als: Mac Virus

Mac-spezifische Malware ist eine Art bösartige Anwendung, die es auf Mac Computer abgesehen hat, die mit einem MacOS Betriebssystem laufen. Der Begriff Mac Virus wird häufig benutzt, ist aber technisch nicht korrekt. Derzeit gibt es keine Mac (oder Windows) Viren in freier Wildbahn. Theoretisch ist ein Computervirus ein bösartiges Programm, das sich beim Start selbst vermehren kann. Während der frühen Entwicklung von Betriebssystemen, verursachten Viren viel Schaden, aber heutzutage sind Computerviren völlig ausgemerzt und werden durch Malware ersetzt. Obwohl Mac Malware und Adware heutzutage nicht mehr weit verbreitet sind und mehr Cyberkriminelle damit beginnen, bösartige Anwendungen zu erzeugen, die es speziell auf Mac Computer abgesehen haben. Kategorien für Mac-spezifische Malware sind die gleichen wie bei Windows oder Linux-basierten Betriebssystemen. Sie reichen von potenziell unerwünschten Anwendungen (relativ geringer Schaden), bis zu Trojanern und Erpressersoftware (hochriskante Infektionen). Der Marktanteil MacOS basierter Computer steigt jedes Jahr, so dass Cyberkriminelle jetzt nach alternativen Einkommensquellen suchen und einige davon beginnen damit, Mac Computer anzugreifen.

Die am meisten verbreiteten Infektionen, die speziell für Mac Computer entwickelt wurden, stammen aus einer Art potenziell unerwünschter Anwendungen. Betrügerische Vermarkter erzeugen falsche Virus-Warnhinweis Pop-up Werbung und falsche Flash-Player Updates, mit der Absicht, Mac Benutzer dazu zu verleiten, ihre unerwünschten Anwendungen herunterzuladen. Nach der Installation scannen solche Apps Computer von Benutzern und zeigen übertriebene Ergebnisse an, die besagen, dass Junk-Dateien und die Cache-Dateien von Betriebssystemen hochriskante Fehler sind und verleiten Mac Benutzer somit dazu, unnötige Käufe zu tätigen.

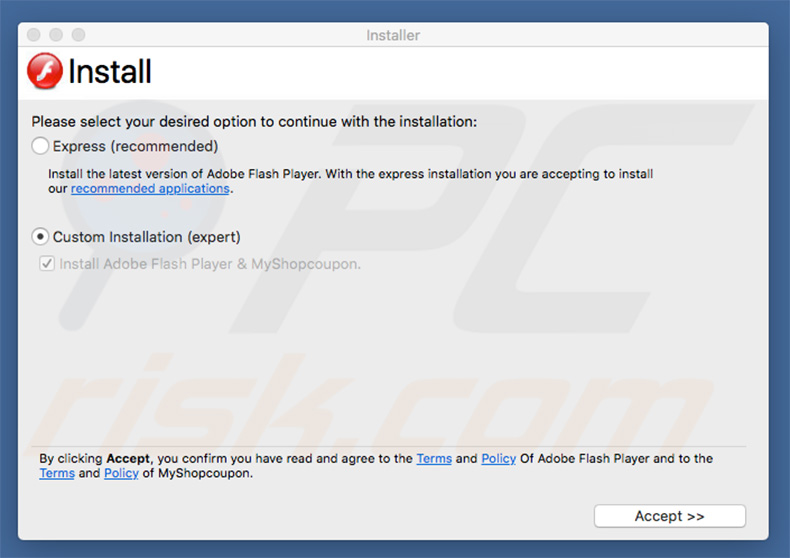

Screenshot eines betrügerischen Installationsprogramms für kostenlose Software, das bei Adware und der Verbreitung potenziell unerwünschter Anwendungen benutzt wird:

Eine weitere häufig vorkommende Art der Mac Infektion ist Adware. Diese Art von Infektion infiziert gewöhnlich die Computer von Benutzern durch eine betrügerische Marketingmethode namens Bündelung. Mac Benutzer installieren Adware-Anwendungen zusammen mit kostenloser Software, die aus dem Internet heruntergeladen wurde. Nach der erfolgreichen Infiltration, erzeugen Adware-artige Anwendungen störende Pop-up und Bannerwerbung beim Surfen im Internet. Andere Arten von Adware leiten die Internetsuche der Benutzer durch einige unerwünschte Webseiten.

Andere Mac-spezifische Malware beinhaltet Trojaner, Erpressersoftware und Kryptowährungsschürfer. Trojaner wollen sensible Benutzerdaten stehlen, Erpressersoftware will die Benutzerdateien verschlüsseln und ein Lösegeld fordern, um sie zu entschlüsseln und Kryptowährungsschürfer lauern heimlich auf dem Benutzercomputer, während sie die Computerressourcen ausnutzen, um Kryptowährung für Cyberkriminelle zu schürfen. Die Arten von Infektion sind nicht weit verbreitet, aber indem Mac Computer beliebter werden, haben es die Entwickler von Malware immer öfter auf das MacOS Betriebssystem abgesehen.

Symptome Mac-spezifischer Malware:

- Ein von Ihnen nicht installiertes Programm erscheint auf Ihrem Desktop.

- Unerwünschte Pop-up-Werbung erscheint beim Surfen im Internet.

- Der Mac wird langsamer als normal.

- Der CPU-Ventilator des Computers arbeitet bei voller Kapazität, sogar wenn nicht viel auf dem Computer gearbeitet wird.

- Bei der Suche im Internet mit Google, werden Internetsuchen automatisch auf die Suchmaschinen Yahoo oder Bing weitergeleitet.

Verbreitung:

Bei der Verbreitung von Malware, benutzen Cyberkriminelle am häufigsten verschiedene Social-Engineering Techniken, um ihre bösartigen Anwendungen zu verbreiten. Im Fall potenziell unerwünschter Anwendungen, benutzen betrügerische Vertreiber zum Beispiel falsche Pop-up Werbung, um ihre Anwendungen zu verbreiten. Im Fall von Adware, installieren Benutzer gewöhnlich Adware-Anwendungen gewöhnlich, indem sie von Flash-Player Installationsprogrammen verleitet werden. Trojaner und Kryptowährungsschürfer werden durch Software-Crack Downloads und gehackte Webseiten verbreitet.

Wie vermeidet man die Installation Mac-spezifischer Malware?

Um die Installation bösartiger Software zu vermeiden, sollten Mac Benutzer sichere Internetsurfgewohnheiten üben, einschließlich Software nur von vertrauenswürdigen Quellen herunterzuladen (die Webseite der Entwickler oder vom offiziellen App Store), online Pop-up Werbung nicht zu vertrauen, die behauptet, Infektionen gefundene zu haben oder anbietet, Flash-Player Updates herunterzuladen. Mac Benutzer sollten keine Software-Crack oder Spiel-Cheats herunterladen. Die Verwendung von P2P-Dienstleistungen, wie Torrents, setzt Ihre Computersicherheit ebenfalls einem Risiko aus. Beim Herunterladen kostenloser Software, sollten Sie immer genau auf die Installationsschritte achten, da sie die Installation zusätzlicher (meistens unerwünschter) Anwendungen verstecken könnten.

Die neueste Mac Malware

Die am weitesten verbreitete Mac Malware

Was ist Adware?

Auch bekannt als: Unerwünschte Werbung oder Pop-up-Virus

„Adware“ ist ein Begriff, der benutzt wird, um ein Programm zu beschreiben, das störende Werbung anzeigt und als Eindringling in die Privatsphäre betrachtet wird. Heutzutage ist das Internet voll mit potenziell unerwünschten Anwendungen, die sich mit kostenlosen Downloads installieren. Die meisten Download-Webseiten für kostenlose Software benutzen Download-Klienten - kleine Programme, die die Installation beworbener Browser Programmerweiterungen (gewöhnlich Adware) mit der gewählten Freeware anbieten. Daher kann unvorsichtiges Herunterladen kostenloser Software zu Infektionen mit unerwünschter Adware führen.

Es gibt mehrere Arten von Adware: Einige kann die Internetbrowser-Einstellungen der Benutzer entführen, indem sie verschiedene Weiterleitungen hinzufügt; andere kann unerwünschte Pop-up-Werbung zeigen. Einige Adware Programme zeigen keine sichtbaren Zeichen von Infiltration, aber sie können die Internetsurfgewohnheiten der Benutzer aufzeichnen, indem Sie IP Adressen, einzigartige Identifikationsnummern, Betriebssysteme, Browserinformationen, besuchte URLs, angesehene Seiten, eingegebene Suchanfragen und andere Informationen aufzeichnen. Außerdem sind die meisten Adware Programme schlecht programmiert, weshalb sie die normale Funktion des Betriebssystems des Benutzers stören können.

Adware-Symptome:

Langsame Internetbrowserleistung, störende Werbung (Suchen, Banner, Textverknüpfungen, Übergangs-, Zwischen-, und vollseitige Werbung), Browserweiterleitungen.

Screenshot von Adware, die störende Pop-up und Bannerwerbung erzeugt:

Adware, die Bannerwerbung erzeugt:

Verbreitung:

Adware ist oft in Freeware- oder Shareware-Programmen beinhaltet und die Installation potenziell unerwünschter Anwendungen kann durch betrügerische, kostenlose Software-Download-Klienten und Installationsprogramme verursacht werden. Adware wird auch über falsche Flash-Player, Java oder Internetbrowser-Updates installiert. Potenziell unerwünschte Programme werden durch irreführende Banner und andere Online-Werbung verbreitet.

Screenshots von Installationsprogrammen kostenloser Software, die zur Förderung von Adware verwendet werden:

Wie vermeidet man Adware-Infektionen?

Um die Installation von Adware zu vermeiden, sollten Benutzer sehr vorsichtig beim Herunterladen und der Installation kostenloser Software sein. Wenn Ihr Download von einem Downloadklienten verwaltet wird, stellen Sie sicher, dass Sie die Installation möglicherweise angebotener Browser Programmerweiterungen ablehnen, indem Sie auf die „Ablehnen“ Schaltfläche klicken. Wenn Sie zuvor heruntergeladene Freeware installieren, wählen Sie immer die „Erweitert“ oder „Benutzerdefiniert“ Installationsoptionen, anstatt „Schnell“ oder „Typisch“, da die Auswahl der Standardoptionen zur unerwünschten Installation gebündelter Adware führen kann.

Die neueste werbefinanzierte Software

Die meisterverbreitete werbefinanzierte Software

Was ist ein falscher Antivirus?

Auch bekannt als: Betrügerische Sicherheitssoftware oder Scareware

Ein falscher Antivirus (auch bekannt als Scareware) ist ein Begriff, der verwendet wird, um betrügerische Sicherheitsprogramme zu beschreiben, die Sicherheitsscans eines Computers nachahmen und nicht existierende Sicherheitsinfektionen berichten, um PC-Benutzer zu ängstigen, damit sie nutzlose Lizenzschlüssel kaufen. Obwohl solche Programme auf den ersten Blick nützlich erscheinen, sind sie in Wirklichkeit irreführend und haben das Ziel, Computernutzer glauben zu machen, dass ihr Betriebssystem mit hochriskanter Malware infiziert ist. Cyberkriminelle, die für die Erzeugung dieser falschen Programme verantwortlich sind, entwickeln professionell aussehende Benutzeroberflächen und Sicherheits-Warnmeldungen, damit ihre falschen Antivirus-Programme vertrauenswürdig erscheinen.

Nach der erfolgreichen Infiltration, deaktivieren betrügerische Antivirus-Programme den Task-Manager des Betriebssystems, blockieren die Ausführung installierter Programme und konfigurieren sich selbst, um automatisch bei jedem Systemstart auch zu starten. PC-Benutzer sollten realisieren, dass das Bezahlen für ein falsches Antivirus-Programm gleichbedeutend mit einer Geldzahlung an Cyberkriminelle ist. Außerdem riskieren Benutzer durch die Zahlung für diese betrügerischen Programme, dass ihre Bank- oder Kreditkartendaten preisgegeben werden, was zu möglicherweise weiteren Diebstählen von ihrem Konto führt. Benutzer, die bereits solche falsche Antivirus-Software gekauft haben, sollten Ihre Kreditkartenfirma kontaktieren und der Zahlung wiedersprechen, indem sie erklären, dass sie dazu verleitet wurden, ein falsches Antivirus-Programm zu kaufen. Während die Hauptfunktion falscher Antivirus-Programme ist, Benutzer aufzufordern Webseiten zu besuchen, wo ihnen nahegelegt wird, für die Entfernung nicht existierender Sicherheitsbedrohungen zu bezahlen, sind diese betrügerischen Programme auch fähig, zusätzliche bösartige Programme zu starten, persönliche Informationen zu stehlen und gespeicherte Dateien zu beschädigen.

Symptome eines falschen Antivirus:

Andauernde Sicherheitswarnmeldungen als Pop-up in der Anwendungsleiste, Erinnerungen die Vollversion zu kaufen, um angeblich identifizierte „Sicherheitsinfektionen“ zu entfernen, schlechte Computerleistung, die blockierte Ausführung installierter Programme, blockierter Internetzugang.

Screenshots betrügerischer Antivirus-Programme, die falsche Sicherheitswarnmeldungen erzeugen:

Verbreitung:

Cyberkriminelle benutzen verschiedene Methoden, um betrügerische Antivirus-Programme zu verbreiten. Einige der meistverbreiteten sind bösartige Webseiten, infizierte E-Mail Nachrichten und falsche Online-Sicherheitsscanner.

Andere Methoden für die Verbreitung falscher Antiviren:

- Vergiftung von Suchmaschinenergebnissen

- Ausnutzen von Nutzdaten

- Falsche Antivirus Downloads durch andere Malware

- Falsche Windows Sicherheitsupdates

- Falsche Facebook-Apps

Screenshots eines falschen Online-Sicherheitsscanners und Nachrichten, die benutzt werden, um betrügerische Antivirus-Programme zu vermehren:

Wie schützen Sie Ihren Computer vor falschen Antivirus-Programmen?

Halten Sie immer Ihr Betriebssystem und alle installierten Programme (Java, Flash, etc.) auf dem neuesten Stand und stellen Sie sicher, dass Ihre Firewall eingeschaltet ist. Benutzen Sie legitime Antivirus- und Anti-Spyware-Programme. Seien Sie beim Anklicken von Links in E-Mail Nachrichten oder auf sozialen Netzwerk-Webseiten vorsichtig. Vertrauen Sie niemals Online-Pop-ups, die behaupten, dass Ihr Computer mit Malware infiziert ist und dann die Installation von Sicherheitssoftware anbieten, die angeblich die „identifizierten“ Sicherheitsbedrohungen entfernen kann - diese Online-Nachrichten werden von Cyberkriminellen benutzt, um falsche Sicherheitsscanner zu verbreiten.

Die neuesten falschen Antiviren

Die meistverbreiteten falschen Antiviren

Was ist Ransomware?

Auch bekannt als: Polizeitrojaner, computersperrende Malware, Kryptovirus, Dateiverschlüsseler

Ransomware ist bösartige Software, die den Desktop des Benutzers sperrt und die Zahlung einer Geldsumme (das Lösegeld) verlangt, um ihn zu entsperren. Es gibt zwei hauptsächliche Arten von Ransomware-Infektionen. Die erste nutzt die Namen von Behörden aus (zum Beispiel das FBI) und macht falsche Anschuldigungen über verschiedene Gesetzesübertretungen (zum Beispiel für das Herunterladen raubkopierter Software, das Ansehen verbotener Pornografie, etc.), um Benutzer zu verleiten, eine Strafe für angebliche Gesetzesübertretungen zu bezahlen.

Cyberkriminelle, die für die Erzeugung dieser betrügerischen Programme verantwortlich sind, benutzen die IP Informationen der Computer von Benutzern, um ihren Opfern eine örtliche Variante einer Bildschirm-sperrenden Nachricht zu präsentieren. Ransomware-Infektionen werden über Exploit-Kits verbreitet - bösartige Programme, die das Betriebssystem des Benutzers infiltrieren, indem sie Sicherheitslücken veralteter Software ausnutzen.

Eine weitere Ransomware-Infektion betrifft nur die Internetbrowser (Internet Explorer aus, Mozilla Firefox, Google Chrome, und Safari) des Benutzers und ist als Browlock bekannt. Diese Art Ransomware benutzt Java-Script, um die Versuche des Benutzers seine Internetbrowser zu schließen, zu blockieren.

Computernutzer sollten wissen, dass keine der rechtlichen Behörden dieser Welt Nachrichten, die den Computerbildschirm sperren, verwenden, um Strafzettel oder Gesetzesübertretungen zu ahnden.

Screenshots von Ransomware-Infektionen, die Namen verschiedener Behörden ausnutzen:

Die zweite Art Ransomware-artiger Infektionen ist besonders bösartig, weil sie nicht nur die Desktops von Benutzern blockieren, sondern auch Daten verschlüsseln. Diese Art Ransomware besagt deutlich, dass sie eine Infektion ist und die Zahlung von Lösegeld verlangt, um die Dateien der Benutzer zu entschlüsseln. Diese Art Ransomware kann relativ leicht entfernt werden, aber im Falle von Cryptolocker, ist es unmöglich Dateien ohne den privaten RSA-Schlüssel zu entschlüsseln. PC-Benutzer, die es mit dieser Art Ransomware tu tun haben, sind gut beraten, ihre verschlüsselten Dateien von einer Datensicherung wiederherzustellen.

Screenshots von Ransomware, die Dateien von Benutzern verschlüsselt:

Ransomware-Symptome:

Ein völlig blockierter Desktop mit einer Lösegeld-fordernden Nachricht, um den Computer zu entsperren (oder Dateien zu entschlüsseln) und Strafanzeigen zu vermeiden.

Verbreitung:

Cyberkriminelle benutzen diese Exploit-Kits oft, um das Betriebssystem des Benutzers zu infiltrieren und die Desktop-blockierende Nachricht auszuführen. Exploit-Pakete verschiedener Art zur Ausnutzung eines Computers und wenn ein Betriebssystem und installierte Software nicht mit aktuellen Patches versorgt ist, führen dazu, dass der Browser Ransomware-Infektionen herunterlädt. Normalerweise werden Exploit-Kits auf bösartigen oder gehackten Webseiten platziert. Die neueste Forschung zeigt, dass Cyberkriminelle Ransomware-Infektionen auch durch Werbenetzwerke (die sich auf Werbung auf pornografischen Webseiten spezialisieren) und Spam-Kampagnen vermehren.

No More Ransom! projekt:

Opfer von Ransomware sollten wissen, dass es nicht empfehlenswert ist, Lösegeld zu zahlen, um das Entschlüsselungsprogramm von Cyber-Kriminellen zu erhalten. Durch die Zahlung des Lösegelds unterstützen Sie kriminelle Aktivitäten, außerdem gibt es keine Garantie, dass Sie das Entschlüsselungsprogramm erhalten werden. Wenn Sie ein Opfer von Ransomware geworden sind, nutzen Sie bitte die Website No More Ransom!, um weitere Informationen über Ransomware zu erhalten und möglicherweise ein kostenloses Entschlüsselungsprogramm für die Ransomware zu finden, die Ihren Computer infiziert hat.

Wie vermeidet man Ransomware-Infektionen?

Um Computer vor Ransomware-Infektionen zu schützen, wird Benutzern geraten, ihr Betriebssystem und die installierte Software auf dem neuesten Stand zu halten. Benutzen Sie legitime Antivirus- und Anti-Spyware-Programme und klicken Sie nicht auf Links oder öffnen Sie keine E-Mail Anhänge von nicht vertrauenswürdigen Quellen. Vermeiden Sie den Besuch pornografischer Webseiten und laden Sie keine Dateien von P2P-Netzwerken herunter.

Die neueste Erpressersoftware

Die meistverbreitete Erpressersoftware

Was ist ein Browserentführer?

Auch bekannt als: Weiterleitungsvirus oder Hijackware

Ein Browserentführer ist ein Programm, das die Computer von Benutzern infiltriert und die Internetbrowser-Einstellungen modifiziert. Meistens modifizieren Browserentführer die Homepage und Standardsuchmaschinen-Einstellungen des Benutzers und können den ordnungsgemäßen Betrieb des eigentlichen Internetbrowsers beeinträchtigen. Der Hauptzweck dieser falschen Programme ist, Gewinne durch betrügerische Werbung oder gesponserte Internetsuchergebnisse zu machen, die innerhalb der von ihnen beworbenen Webseiten präsentiert werden. Die häufigsten Formen von Browserentführern sind Browsererweiterungen, Symbolleisten, und Hilfsanwendungen. Browserentführer infiltrieren die Internetbrowser des Benutzers durch Drive-by-Downloads, infizierte E-Mail Nachrichten oder durch die Installation kostenloser Software, die aus dem Internet heruntergeladen wurde.

Computernutzer sollten realisieren, dass heutzutage die meisten Downloadseiten für kostenlose Software Download-Klienten benutzen - kleine Programme, die benutzt werden, um ihre kostenlosen Dienstleistungen durch Angebote zur Installation beworbener Browser Programmerweiterungen (gewöhnlich Browserentführer in Form von Symbolleisten) zu Geld zu machen. Indem sie nicht genau auf die Downloadschritte achten, können Benutzer versehentlich verschiedene Browserentführer installieren. Einige der Adware, die Browsereinstellungen modifizieren kann, wird mit betrügerischen Browser-Hilfsobjekten gebündelt, um die Versuche von Benutzern ihre Homepage und Standardsuchmaschinen-Einstellungen zu ändern, zu blockieren.

Die neuste Forschung zeigt, dass die meisten Browserentführer Internetbenutzer auf betrügerisch Internetsuchmaschinen weiterleiten. Diese Maschinen bringen fehlerhafte Ergebnisse mit wenig oder keiner Relevanz zu den eigentlichen Suchbegriffen. Diese Aktionen werden durchgeführt, um Gewinne von Klicks durch Benutzer auf gesponserte Suchergebnisse zu machen. Klicks, die auf verkaufsbasierte oder bösartige Webseiten führen. Des Weiteren sind diese betrügerischen Programme dafür bekannt, die Internet-Surfgewohnheiten von Benutzern nachzuverfolgen, indem verschiedene persönliche Informationen (IP-Adressen, besuchte Webseiten, eingegebene Suchbegriffe, etc.) aufgezeichnet werden. Solches Verhalten kann zu Datenschutzproblemen oder sogar Identitätsdiebstahl führen.

Screenshots von Browserentführern, die Einstellungen der Browser-Homepage und Standardsuchmaschinen-Einstellungen ändern:

Browserentführer-Symptome:

- Modifizierte Homepage- und Standardsuchmaschinen-Einstellungen

- Blockierte Versuche, Browsereinstellungen zu ändern

- Pop-up und Bannerwerbung auf legitimen Webseiten, wie Google oder Wikipedia

- Schlechte Computerleistung

Screenshots betrügerischer Installationsprogramme für kostenlose Software, die bei der Verbreitung von Browserentführern benutzt werden:

Verbreitung:

Meistens werden Browserentführer durch eine betrügerische Software-Marketingmethode namens Bündelung verbreitet - sie installieren sich mit kostenloser Software, die aus dem Internet heruntergeladen wurde. Adware, die fähig ist, Browsereinstellungen zu modifizieren, ist auch dafür bekannt, durch gefälschte Java- und Browseraktualisierung-Downloads verbreitet zu werden.

Wie vermeidet man Browserentführer-Infektionen?

Lesen Sie immer die Nutzungsbedingungen und Datenschutzrichtlinie jeder Software, die Sie herunterladen und seien Sie besonders vorsichtig beim Herunterladen kostenloser Software. Klicken Sie auf keine Pop-up Werbung, die die Installation kostenloser und „nützlicher“ Programme anbietet. Passen Sie gut beim Herunterladen und der Installation von Freeware auf: Vermeiden Sie die Installation „gebündelter“ Browsererweiterungen, indem Sie auf die „Ablehnen“ Schaltfläche klicken. Wenn Sie kostenlose Programme installieren, benutzen Sie die „Erweitert“ oder „Benutzerdefiniert“ Installationsoptionen und lehnen Sie die Installation möglicher gebündelter Symbolleisten ab. Zusätzlich zu diesen Maßnahmen, stellen Sie sicher, dass Ihre Internetbrowser auf dem neuesten Stand sind.

Die neuesten Browserentführer

Die meistverbreiteten Browserentführer

Was ist ein Trojaner?

Auch bekannt als: E-Mail Virus, Spyware oder DDos Virus

Ein Trojaner (trojanisches Pferd) ist eine Malware-Infektion, die als legitime Software präsentiert wird. Der Name dieses Malware-Typs stammt von der Geschichte des trojanischen Kriegs, in der die Griechen ein hölzernes Pferd bauten und ihre Kämpfer darin versteckten. Die Trojaner zogen das Pferd als Siegestrophäe in ihre Stadt. Bald danach schlichen die griechischen Krieger aus dem hölzernen Pferd und öffneten das Tor der Stadt Troja, wodurch die griechische Armee den trojanischen Krieg gewinnen konnte. Ähnlich wie in dieser Geschichte, lassen Cyberkriminelle ihre bösartige Software als legitimes Programm erscheinen, zum Beispiel als Flash-Player. Nachdem Computernutzer ein vermeintlich legitimes Programme herunterladen und installieren, werden ihre Computer mit einem bösartigen Code infiziert.

Cyberkriminelle benutzen verschiedene Techniken, um Computernutzer zu infizieren. Im Fall von Trojanern, benutzen Cyberkriminelle meistens E-Mail-Spam-Kampagnen, um ihre bösartige Software zu verbreiten.

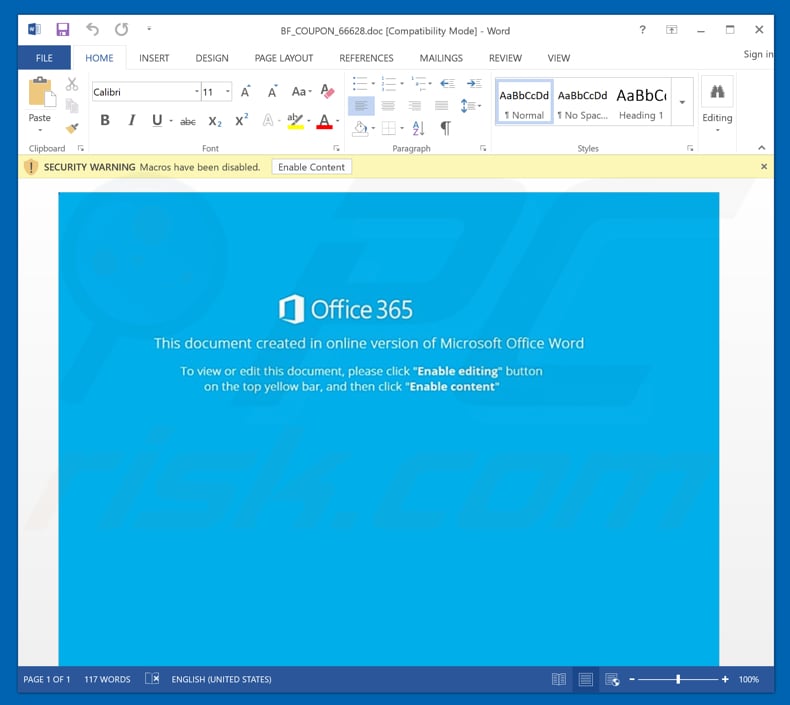

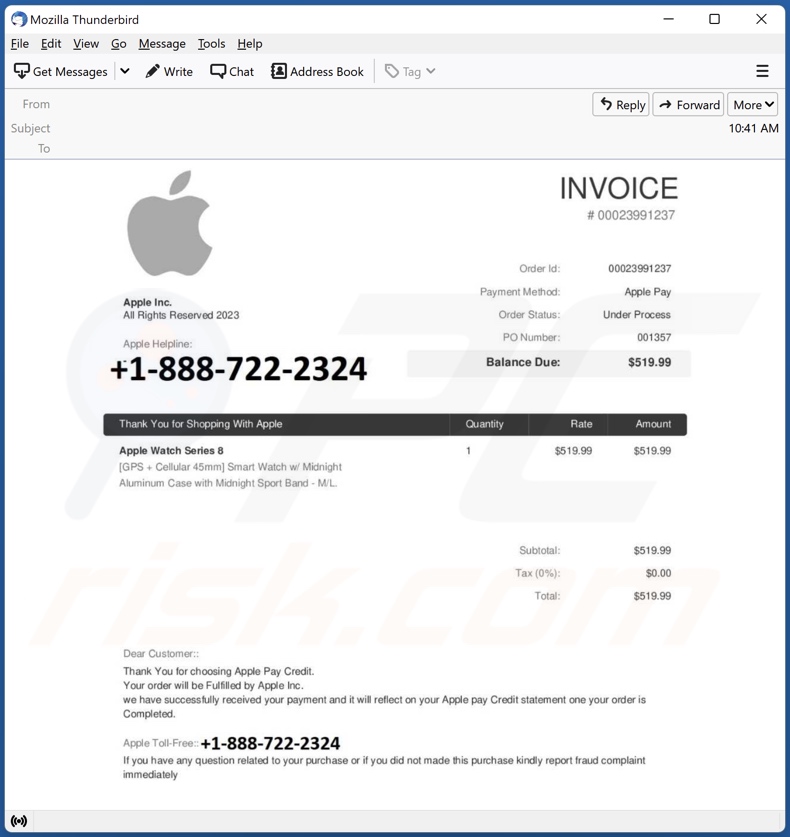

Screenshot eines betrügerischen E-Mail Anhangs, der bei der Verbreitung von Trojanern benutzt wird:

Tausende E-Mails werden versendet, die angeblich eine Rechnung von einer sehr bekannten Firma sind. Solche E-Mails enthalten meistens legitim aussehende, aber bösartige Anhänge. Benutzer, die auf solche Tricks hereinfallen und einen Anhang öffnen, infizieren ihre Computer mit einem Trojaner. Wie bei echten kriminellen Aktivitäten, werden Trojaner von Cyberkriminellen verbreitet, um Geld zu machen. Nach der Infektion des Computers, stehlen Trojaner Benutzerdaten (einschließlich sensibler Bankdaten), kontrollieren den Computer des Benutzers, laden zusätzliche Malware auf den Computer des Opfers herunter und führen sie aus. Allgemein können Trojaner in mehrere Kategorien aufgeteilt werden:

Backdoor Trojaner - nach der Infektion des Computers des Opfers, erzeugt er eine Hintertür, die es Cyberkriminellen ermöglicht, vollen Zugriff auf den Computer des Benutzers zu erhalten. Diese Art Trojaner wird meistens benutzt, um Internetsurfdaten der Benutzer zu stehlen, den Computer des Opfers mit zusätzlicher Malware zu infizieren und andere bösartige Aufgaben auszuführen.

Downloader Trojaner - nach der Infektion eines Computers, wird er benutzt, um zusätzliche Malware herunterzuladen. Zum Beispiel kann diese Art von Trojaner eine Ransomware-Infektion herunterladen und ausführen, die Benutzerdateien verschlüsselt und ein Lösegeld verlangt, um sie zu entschlüsseln.

Infostealer Trojaner - Trojaner, die unter diese Kategorie fallen, werden entwickelt, um heimlich auf dem Computer des Benutzers zu agieren, ohne bemerkt zu werden. Wie der Name schon sagt, stiehlt diese Art von Trojaner Benutzerdaten, wie Bankinformationen, Passwörter für soziale Netzwerke und andere sensible Informationen, die zukünftig benutzt werden können, um Geld zu stehlen/machen.

DDoS Trojaner - einige Trojaner haben kein Interesse an Ihren persönlichen Daten oder daran Ihren Computer mit zusätzlicher Malware zu infizieren. DDoS Trojaner fügen den Computer des Opfers einem Botnet hinzu. Wen Cyberkriminelle ein Botnet haben, das groß genug ist (hunderttausende Zombie-Computer), können Sie DDoS Angriffe auf verschiedene Webseiten oder Online-Dienste ausführen.

Symptome einer Trojaner-Infektion:

Beachten Sie, dass Trojaner-Infektionen entwickelt werden, damit sie heimlich agieren. Meistens gibt es keine Symptome auf einem infizierten Computer.

- Sie sehen unbekannte Prozesse in Ihrem Task-Manager.

- Ihr Computer wird langsamer als normal.

- Ihre Freunde oder Kollegen erhalten E-Mails/Nachrichten von Ihnen, die Sie jedoch nicht selbst geschickt haben.

Verbreitung:

Trojaner gibt es in vielen Formen. Ihr Computer kann mit einem Trojaner infiziert werden, nachdem Sie scheinbar legitime Software von einer fragwürdigen Webseite heruntergeladen haben. Durch die Nutzung von Dienstleistungen, wie Torrents. Durch das Herunterladen verschiedener Software-Cracks oder das Öffnen kürzlich erhaltener E-Mails.

Wie vermeidet man Trojaner-Infektionen?

Um eine Infektion Ihres Computers mit Trojanern zu vermeiden, sollten Sie beim Herunterladen von Software sehr vorsichtig sein. Der einzige sichere Ort, um Anwendungen herunterzuladen, ist die Webseite der Entwickler oder ein offizieller App-Store. Sie sollten beim Öffnen von Anhängen in Ihrem Postfach vorsichtig sein. Sogar legitim erscheinende E-Mails können Teil von Social-Engineering sein, erzeugt durch Cyberkriminelle. Vermeiden Sie die Nutzung von P2P-Dienstleistungen, wie Torrents und benutzen Sie nie Software-Cracks oder Spielebetrüger. Diese sind sehr häufig Orte, an denen Cyberkriminelle ihre bösartige Software verbreiten.

Die neuesten Trojaner

Die meistverbreiteten Trojaner

Was ist eine potenziell unerwünschte Anwendung?

Auch bekannt als: PUP (potenziell unerwünschtes Programm) oder PUA

Potenziell unerwünschte Anwendungen (auch bekannt als PUA oder PUP - potenziell unerwünschte Programme) sind Anwendungen, die sich ohne ordnungsgemäße Zustimmung auf dem Computer des Benutzers installieren. Programme, die unter diese Kategorie fallen, sind gewöhnlich Hilfsanwendungen, verschiedene Treiber-Updates, Register-Scanner und ähnliche Software. Sie installieren sich auf dem Computer des Benutzers durch eine betrügerische Marketingmethode namens „Bündelung“. Benutzer laden zum Beispiel ein Flash-Player Update herunter und nach ein paar Minuten erscheint ein neues Programm, das behauptet, Probleme im Register gefunden zu haben. Nach der Installation stören diese Programme gewöhnlich die normale Computernutzung, fügen sich häufig der Startliste des Betriebssystems hinzu, zeigen verschiedene Warnhinweise und führen Computer-Scans aus.

Der Hauptzweck einer solchen Anwendung ist, Computernutzer glauben zu machen, dass ihre Computer bedroht sind (zum Beispiel wegen veralteter Treiber oder Registerfehlern) und überzeugen sie dann eine Premiumversion einer solchen Anwendung zu kaufen, um die entdeckten Probleme zu beheben.

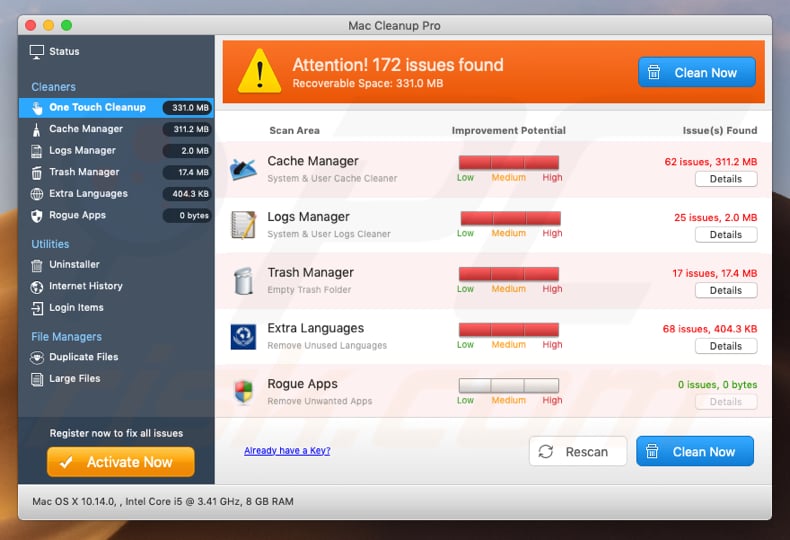

Screenshot einer typischen potenziell unerwünschten Anwendung:

Während potenziell unerwünschte Anwendungen normalerweise keine ernste Bedrohung sensibler Benutzerdaten darstellen, ist das Hauptproblem dabei die Tatsache, dass Computernutzer dazu verleitet werden können, völlig nutzlose Software zu kaufen. Beachten Sie, dass Registerfehler oder veraltete Treiber nicht als ernste Fehler angesehen werden und dass Anwendungen, die verschiedene, bedrohliche Diagramme und Farben benutzen, um das Gegenteil zu behaupten, die Situation nur übertreiben, um Computernutzer zu unnötigen Käufen zu verleiten.

Screenshot einer typischen potenziell unerwünschten Anwendung:

Symptome potenziell unerwünschter Anwendungen:

- Ein Programm, das Sie nicht installiert haben, erschien auf Ihrem Desktop.

- Ein unbekannter Prozess erschien in Ihrem Task-Manager.

- Verschiedene Warnhinweise werden auf Ihrem Desktop sichtbar.

- Ein unbekanntes Programm startet, welches zahlreiche Registerfehler entdeckt hat und um eine Zahlung für die Entfernung bittet.

Verbreitung:

Potenziell unerwünschte Anwendungen werden oft durch eine betrügerische Marketingmethode namens „Bündelung“ verbreitet. In diesem Fall wird dem Benutzer Pop-up Werbung gezeigt, die behauptet, dass der Flash-Player veraltet ist. Dann wird dem Benutzer angeboten, ein Update herunterzuladen. Das Installationsprogramm des Flash-Players wird modifiziert und die Installation verschiedener potenziell unerwünschter Anwendungen, wird in den Setup-Schritten versteckt. Benutzer klicken dann meistens auf „Weiter“, ohne sich um den gesamten Text des modifizierten Setups zu kümmern. Dadurch entsteht eine Situation, in der abgesehen von einem Flash-Player, verschiedene unerwünschte Anwendungen auf dem Computer des Benutzers installiert werden.

Ein weiterer, oft benutzter Verbreitungskanal, sind falsche Online-Virenscanner. In diesem Fall wird dem Benutzer ein Warnhinweis gezeigt, der einen Scan des Computers imitiert. Nach einen schnellen Scan behaupten solche Pop-ups, dass sie verschiedene Malware auf dem Computer des Benutzers gefunden haben und bestehen dann darauf, ein Programm herunterzuladen, dass die entdeckten Viren angeblich entfernt. In Wirklichkeit kann keine Webseite einen Computerviren-Scan ausführen. Dies ist ein Trick, um Computernutzer zu verleiten, potenziell unerwünschte Anwendungen herunterzuladen.

Wie vermeidet man die Installation potentiell unerwünschter Anwendungen?

Um die Installation unerwünschter Anwendungen zu vermeiden, sollten Benutzer mehr über sichere Surfgewohnheiten erfahren. Bei der Mehrheit der Fälle, werden unerwünschte Anwendungen durch Social-Engineering Taktiken und Betrug verbreitet. Man sollten den Flash-Player, seine Update und andere legitime Anwendungen nur von vertrauenswürdigen Quellen herunterladen (gewöhnlich die Webseite der Entwickler). Vertrauen Sie niemals Online-Virenscans und ähnlichen Pop-ups, die Computerinfektionen erwähnen. Wenn Sie kostenlose Software installieren, achten Sie immer auf die Installationsschritte und klicken Sie auf alle erweiterten oder benutzerdefinierten Installationsoptionen. Sie können die Installation zusätzlicher, unerwünschter Software, enthüllen.

Die neusten potenziell unerwünschten Anwendungen

Die meistverbreiteten potenziell unerwünschten Anwendungen

Was ist Phishing/Betrug?

Auch bekannt als: Passwortdiebstahl, Pop-up-Betrug

Phishing und verschiedene Online-Betrügereien sind ein großes Geschäft für Cyber-Kriminelle. Das Wort "Phishing" stammt vom Wort "Fischen" ab; die Ähnlichkeit zwischen diesen beiden Wörtern besteht darin, dass bei beiden Aktivitäten ein Köder verwendet wird. Beim Angeln wird der Köder benutzt, um einen Fisch zu überlisten, und im Fall von Phishing benutzen Cyberkriminelle eine Art Köder, um Benutzer dazu zu bringen, ihre vertraulichen Informationen (wie Passwörter oder Bankdaten) preiszugeben.

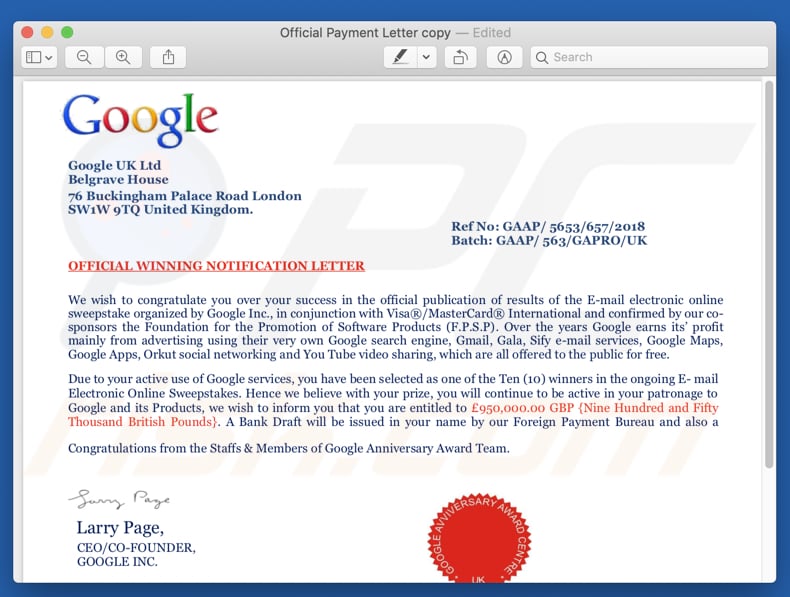

Die häufigste Form des Phishings sind Spam-E-Mail-Kampagnen, bei denen Tausende von E-Mails mit falschen Informationen verschickt werden, z. B. E-Mails, in denen behauptet wird, dass das PayPal-Passwort des Benutzers abgelaufen ist oder dass seine Apple-ID für Einkäufe verwendet wurde.

Die Links in solchen gefälschten E-Mails führen zu cyberkriminellen Websites, die von den ursprünglichen Websites abgekupfert sind. Die Benutzer werden dann dazu verleitet, ihre sensiblen Daten auf diesen gefälschten Seiten einzugeben. Später nutzen die Cyberkriminellen die gesammelten Daten, um Geld zu stehlen oder andere betrügerische Aktivitäten durchzuführen. Beachten Sie, dass E-Mails nicht der einzige Kanal sind, der bei Phishing-Angriffen verwendet wird. Cyberkriminelle sind dafür bekannt, Textnachrichten und Telefonanrufe zu verwenden, um potenzielle Opfer zur Herausgabe ihrer persönlichen Daten zu verleiten.

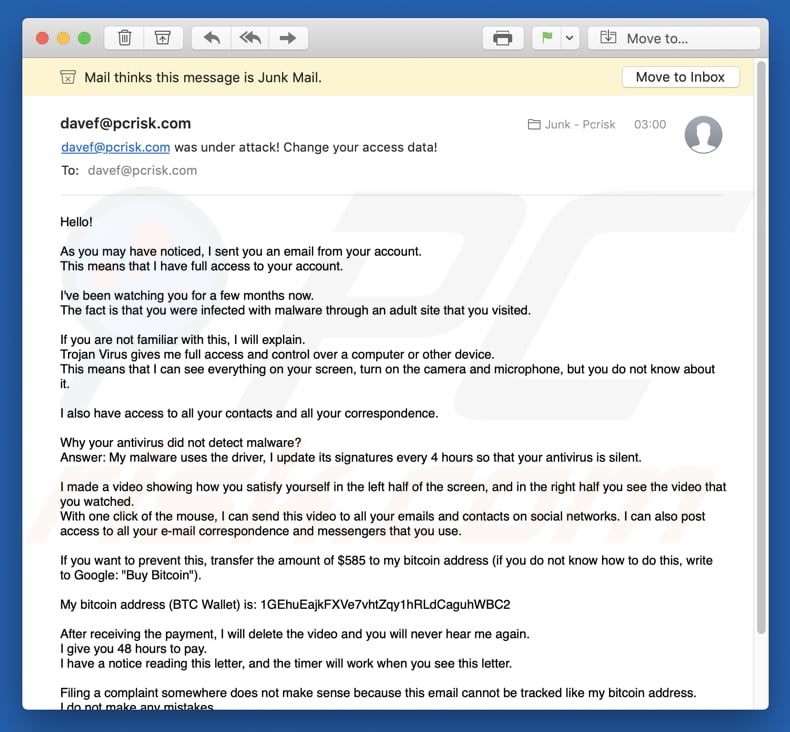

Sextortion-Betrug ist eine weitere beliebte Form gefälschter E-Mails. Diese behaupten, kompromittierende Videos oder Fotos des Nutzers zu haben, und fordern die Zahlung eines Lösegelds in Bitcoins (oder anderen Kryptowährungen), um das angeblich sensible Material zu entfernen. In solchen E-Mails wird in der Regel behauptet, ein Hacker habe Spyware auf dem Computer installiert und damit ein Video aufgezeichnet, das den Benutzer beim Ansehen von Pornografie zeigt. In Wirklichkeit haben die Cyber-Kriminellen kein kompromittierendes Material. Sie verschicken Tausende solcher gefälschten E-Mails, und einige Benutzer, die sie erhalten, glauben den falschen Informationen und zahlen das Geld.

Beachten Sie, dass dies nur einige Beispiele für Phishing und Online-Betrug sind. Cyber-Kriminelle sind immer innovativ und suchen nach neuen Wegen, um sensible Daten zu stehlen. Seien Sie daher immer vorsichtig, wenn Sie im Internet surfen und Ihre persönlichen Daten eingeben. Wenn es um Phishing und Betrug geht, ist der beste Rat, skeptisch zu sein; wenn etwas zu gut klingt, um wahr zu sein, ist es das wahrscheinlich auch.

Phishing/Betrugssymptome:

- Sie haben eine E-Mail erhalten, in der behauptet wird, dass Ihr Kennwort abgelaufen ist oder dass das Konto mithilfe des Kennworts überprüft werden muss.

- Sie haben eine E-Mail erhalten, die zu schön ist, um wahr zu sein (z. B. die Behauptung, Sie hätten in einer Lotterie gewonnen, obwohl Sie gar keine Lotterielose gekauft haben).

- Sie haben eine E-Mail erhalten, in der behauptet wird, dass ein Hacker Sie beim Ansehen von Pornografie aufgezeichnet hat.

- Sie haben eine E-Mail erhalten, in der behauptet wird, dass Sie einen Kauf getätigt haben, den Sie nicht kennen.

- Sie haben einen Anruf erhalten, in dem behauptet wird, Ihr PC oder Mac sei mit Viren infiziert und müsse gereinigt werden.

Verbreitung:

Phishing-Angriffe werden am häufigsten über E-Mail-Spam-Kampagnen durchgeführt. Cyber-Kriminelle nutzen verschiedene Themen, um ihre potenziellen Opfer dazu zu bringen, ihre Daten preiszugeben. Gefälschte E-Mails, mit denen sensible Daten gestohlen werden sollen, reichen von Lotteriegewinnen bis hin zu abgelaufenen Passwörtern. Bei Online-Betrügereien verwenden Cyber-Kriminelle oft falsch geschriebene Domänennamen, um Nutzer auf ihre gefälschten Websites zu locken. Eine weitere beliebte Methode, um Besucher auf betrügerische Websites zu locken, sind Techniken zur Vergiftung von Suchmaschinen und verschiedene dubiose Werbenetzwerke.

Wie kann man vermeiden, ein Opfer von Phishing und Online-Betrug zu werden?

Wenn Sie eine E-Mail erhalten haben, in der behauptet wird, dass Sie in einer Lotterie gewonnen haben oder dass Sie persönliche Daten für Ihre Bank ausfüllen müssen, sollten Sie solchen E-Mails gegenüber sehr skeptisch sein. Cyber-Kriminelle nutzen einprägsame Betreffzeilen und legitim aussehende E-Mails, um Computernutzer dazu zu bringen, ihre nächsten Opfer zu werden. Gesunder Menschenverstand und die Verwendung von Antiviren-Software können die Wahrscheinlichkeit, Opfer einer Phishing-E-Mail zu werden, erheblich verringern.

Um Online-Betrug zu vermeiden, sollten Internetnutzer ihre Browser und Betriebssysteme immer auf dem neuesten Stand halten. Moderne Internet-Browser verfügen über integrierte Betrugsschutzfilter, die Sie vor dem Besuch einer gefährlichen Website schützen können. Als zweite Schutzebene sollten Sie ein seriöses Antivirenprogramm verwenden. Der letzte und wichtigste Punkt ist, sich über sicheres Surfen im Internet zu informieren.

Was ist ein technischer Support-Betrug?

Auch bekannt als: Technischer Support-Betrug, Pop-up Betrug

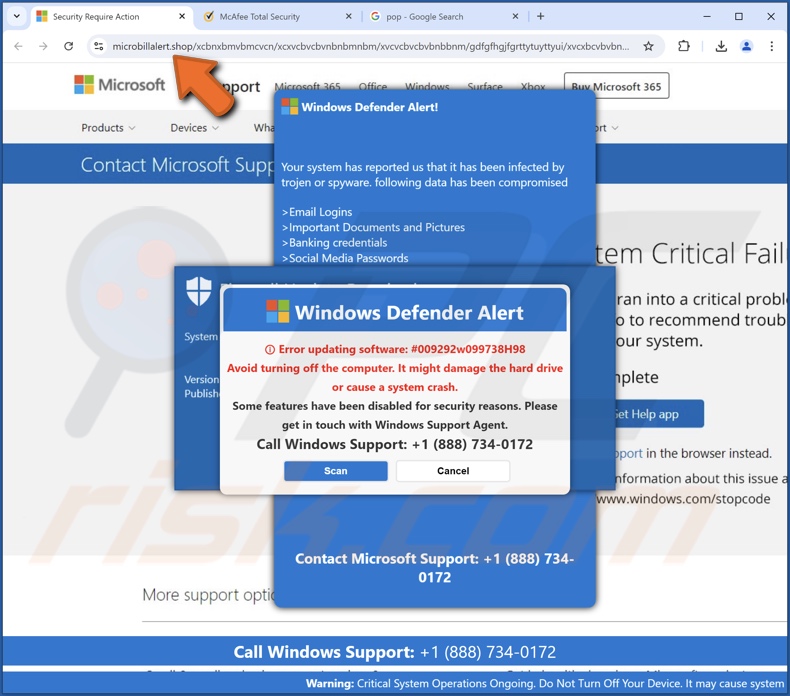

Beim technischen Support-Betrug geben Betrüger vor, technische Supportdienste anzubieten. Zu den Hauptmerkmalen dieser Betrügereien gehören Telefonanrufe und Fernzugriffssoftware. In der Regel werden die Opfer über betrügerische Websites dazu verleitet, die Betrüger anzurufen (oder anderweitig mit ihnen zu kommunizieren).

Diese Seiten imitieren oft legitime Websites oder enthalten Grafiken, die mit echten Produkten, Dienstleistungen oder Unternehmen in Verbindung gebracht werden, z. B. Betriebssysteme (Windows, Mac), Antiviren-Software (Microsoft Defender, Norton, McAfee), Elektronikhändler (Geek Squad) und andere. Die betrügerischen Websites enthalten oft verschiedene Popup-Fenster, die gefälschte Systemscans durchführen oder Bedrohungswarnungen anzeigen.

Ziel ist es, die Opfer davon zu überzeugen, dass ihre Computer infiziert sind, aus Sicherheitsgründen blockiert werden, immer wieder kritische Fehler auftreten oder eine große Gefahr besteht. Auf diesen Webseiten wird technische Unterstützung angeboten, um den Opfern bei diesen nicht existierenden Problemen zu helfen. Die Benutzer werden angewiesen, die angegebenen "Helplines" anzurufen, um technische Unterstützung zu erhalten.

Auch wenn der Betrug vollständig über das Telefon erfolgen kann, verlangen die Cyberkriminellen in der Regel, dass sie aus der Ferne auf die Geräte der Opfer zugreifen. Die Verbindung kann über legitime Fernzugriffsprogramme wie AnyDesk oder TeamViewer hergestellt werden.

Während der Kommunikation geben sich die Betrüger als professioneller Support aus, indem sie sich als "Experten-Techniker", "zertifizierter Support" von Microsoft oder Apple usw. ausgeben. In der Anfangsphase des Betrugs führen diese Cyber-Kriminellen Aktivitäten durch, die die Opfer davon überzeugen sollen, dass sie die versprochenen Support-Dienste anbieten.

Die Betrüger können native Windows-Dienstprogramme verwenden, um den Eindruck zu erwecken, dass der Computer kompromittiert wurde. Sie können zum Beispiel die Eingabeaufforderung verwenden, um eine schnelle Ausgabe von Dateien/Verzeichnissen zu erzeugen, und behaupten, es handele sich um einen Malware-Scan-Prozess. Die Kriminellen können auch behaupten, dass die Ausgabe verdächtig ist und darauf hinweist, dass das System infiziert ist.

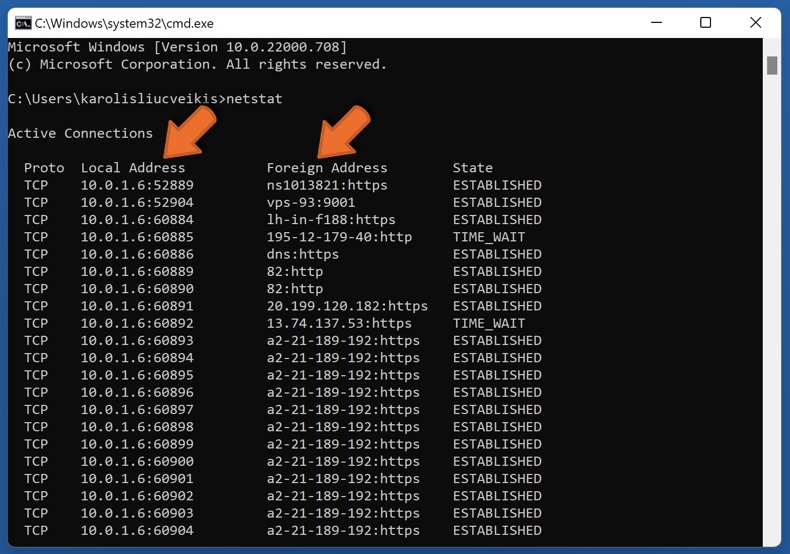

Eine weitere Abschreckungstaktik der Betrüger ist die Ausführung des Befehls "netstat" in der Eingabeaufforderung. Nach der Eingabe werden dem Benutzer im Wesentlichen Netzwerkinformationen angezeigt, die die angeschlossenen lokalen und ausländischen IP-Adressen auflisten. Dies ist eine normale Ausgabe, die beim Surfen im Internet entsteht.

Die Spalte "Lokale Adresse" identifiziert das Gerät des Benutzers, während die Spalte "Ausländische Adresse" die IP-Adressen der Geräte enthält, mit denen der Benutzer eine Verbindung hergestellt hat (d. h. Websites geöffnet hat). Die Betrüger erfinden letzteres um, um zu sagen, dass Hacker mit den Computern der Opfer "verbunden" waren.

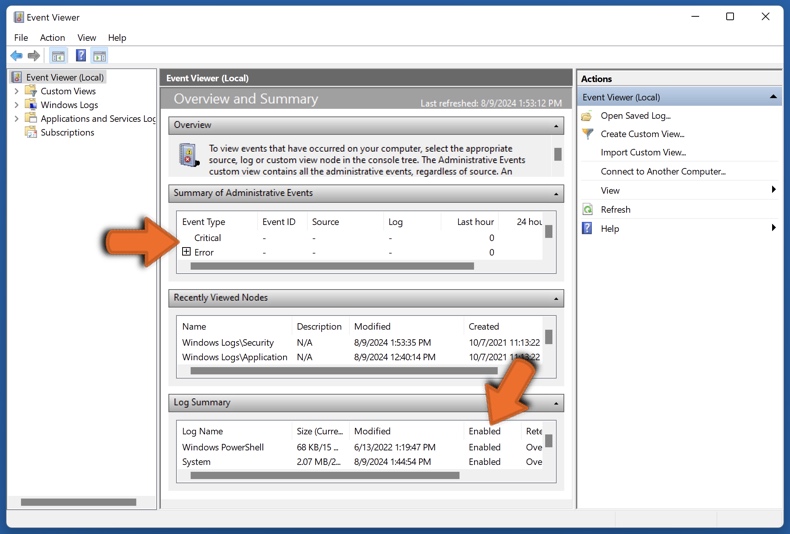

Diese Cyber-Kriminellen können auch die Ereignisanzeige nutzen - eine Windows-Komponente, mit der Benutzer Ereignisprotokolle einsehen und Probleme beheben können. Die Protokolleinträge enthalten wahrscheinlich eine Vielzahl von weitgehend harmlosen Warnungen zu Fehlern und deaktivierten Diensten (beachten Sie, dass nicht alle immer aktiviert sein müssen). Die Betrüger behaupten, dass diese harmlosen Informationen auf eine Systemgefährdung hinweisen.

Betrüger können Software von Drittanbietern verwenden, um die Illusion einer Malware-Infektion zu erzeugen. Zu diesem Zweck werden häufig gefälschte Antiviren-Tools eingesetzt. Diese Programme führen gefälschte Systemscans durch, die mehrere Viren auf den Geräten erkennen. Diese betrügerische Software kann eine Zahlung erfordern, um ihre Funktionen zu aktivieren (z. B. Malware-Entfernung), bleibt aber nach dem Kauf funktionsunfähig. Weitere Informationen finden Sie im Abschnitt "Gefälschte Antivirenprogramme" auf dieser Seite.

Das Endziel aller Betrügereien ist Profit, und die Betrüger können dies auf verschiedene Weise erreichen. In vielen Fällen fordern die Betrüger für den technischen Support direkt Geld. Sobald die Opfer davon überzeugt sind, dass ihre Computer infiziert sind, fordern die Kriminellen sie auf, für die Entfernung der Malware, die Aktivierung der Software, die Verlängerung des Abonnements usw. zu zahlen.

Die Betrüger zielen auf hohe Beträge ab - im Hunderter- und Tausenderbereich. Sie bieten häufig einen jahrelangen oder sogar lebenslangen Schutz an. Dies ist nicht nur eine Verlockung, um erhebliche Geldbeträge zu erhalten, sondern kann es Cyberkriminellen auch ermöglichen, die Opfer nach Belieben zu kontaktieren und die Entdeckung neuer Bedrohungen oder Probleme zu verkünden, die natürlich eine zusätzliche Zahlung zur Beseitigung erfordern.

Betrügereien im Bereich des technischen Supports können langwierig sein, da die Betrüger in ständigem Kontakt mit ihren Opfern stehen und sie durch jeden Schritt des Prozesses führen. Diese Kriminellen können versuchen, eine persönliche Verbindung herzustellen, und eine Vielzahl von Tricks anwenden, um den Eindruck von Legitimität zu erwecken, wie z. B. die Angabe gefälschter Sicherheitscodes und Ausweise.

In den meisten Fällen verlangen die Betrüger, dass die Zahlungen in Form von Geschenkkarten oder Bargeld geleistet werden. Im ersten Fall können die Cyberkriminellen mit den Opfern in Kontakt bleiben und ihnen Anweisungen geben, was sie den Angestellten in den Geschäften sagen sollen, wenn diese den überhöhten Kaufpreis in Frage stellen (da die Verkäufer wissen, dass die Betrüger Geschenkkarten verlangen). Sobald eine Geschenkkarte eingelöst wurde, kann sie nicht mehr zurückerstattet werden - die Opfer können also ihr ausgegebenes Geld nicht mehr zurückerhalten, nachdem die Einlösecodes den Betrügern bekannt gegeben wurden.

Cyber-Kriminelle können ihre Opfer anweisen, wie sie Bargeld in unschuldig aussehenden Paketen verstecken und diese dann verschicken können. Bei groß angelegten technischen Unterstützungsmaßnahmen können die Kriminellen sogar über einen Ring von "Kurieren" verfügen, die die Pakete zwischen den Ländern zustellen. Normalerweise gibt es bei dieser Methode der Geldbeschaffung keine Möglichkeit, das Geld zurückzuholen.

Banküberweisungen und Schecks werden in geringerem Umfang verwendet, da es für die Opfer Möglichkeiten gibt, ihre Gelder zurückzubekommen, Sicherheitsmaßnahmen internationale Betrüger behindern und sie weitaus besser rückverfolgbar sind. Kryptowährungen sind ebenfalls unüblich; sie machen zwar die Abhebung von Geldern praktisch unmöglich, aber die Beschaffung und Versendung digitaler Währungen kann ein zu komplexer Prozess für die Zielgruppe der Opfer sein, die tendenziell eher zu den älteren Menschen gehört.

Es gibt jedoch eine ganze Reihe von Bedrohungen im Zusammenhang mit Betrügereien beim technischen Support. Cyberkriminelle können es auf sensible Informationen abgesehen haben, z. B. Anmeldedaten für Konten (z. B. E-Mails, soziale Netzwerke, E-Commerce, Geldüberweisungen, Online-Banking, digitale Geldbörsen usw.), personenbezogene Daten (z. B. Scans/Fotos von Reisepässen, Personalausweisdaten usw.) und finanzbezogene Daten (z. B. Bankkonto- oder Kredit-/Debitkartennummern usw.).

Gezielte Informationen können erlangt werden, indem die Opfer dazu verleitet werden, sie am Telefon preiszugeben, sie dort einzugeben, wo die Betrüger behaupten, sie könnten sie nicht sehen, oder sie in Phishing-Websites oder -Dateien einzugeben. Phishing-Websites/Dateien können geschickt als Anmeldeseiten für Konten oder Registrierungs-/Zahlungsformulare getarnt sein.

Die Kriminellen können die Funktion der Fernzugriffssoftware nutzen, um die Bildschirme der Opfer zu verdunkeln oder mit Bildern zu überlagern (z. B. Bedrohungswarnungen, Blue Screen of Death-Fehler usw.). Während die Opfer die Bildschirme ihrer Geräte nicht sehen können, können die Betrüger verschiedene bösartige Aktivitäten auf den Computern durchführen.

Cyberkriminelle können wertvolle Inhalte durchsuchen und stehlen, echte Sicherheitsprogramme deaktivieren/deinstallieren oder echte Trojaner, Ransomware und andere Malware installieren (weitere Informationen zu diesen Programmen finden Sie in den entsprechenden Abschnitten auf dieser Seite). Darüber hinaus können bestimmte Malware und bestimmte Fernzugriffsprogramme Cyberkriminellen den Zugriff auf die Computer der Opfer ohne deren Wissen und Zustimmung ermöglichen.

Während die Betrüger versuchen, den Anschein eines professionellen technischen Supports mit den zuvor beschriebenen Panikmache-Taktiken aufrechtzuerhalten, sind sie nicht davor gefeit, auf Nötigung und Drohungen zurückzugreifen. Sie können damit drohen, die Dateien der Opfer zu löschen, wenn diese sich weigern zu zahlen. In den Windows-Versionen vor Windows 10 nutzten diese Kriminellen häufig das Dienstprogramm Syskey, um ein Kennwort zu den Geräten der Opfer hinzuzufügen - und sie so auszusperren, bis die Forderungen erfüllt sind. Da Syskey aus Windows 10 und späteren Versionen entfernt wurde, verlassen sich einige Betrüger auf Software von Drittanbietern, die sie zu diesem Zweck auf den Computern der Opfer installieren.

Cyber-Kriminelle können auch auf psychologischen Missbrauch und Mobbing-Taktiken zurückgreifen, wie z. B. ständige Anrufe zu jeder Zeit, Anschreien und verbales Beschimpfen unkooperativer Opfer. Es hat sogar Fälle gegeben, in denen Betrüger mit körperlicher Gewalt und schwerer Körperverletzung gedroht haben.

Verbreitung:

In den meisten Fällen stützen sich Betrügereien mit technischem Support auf betrügerische Websites, die Besucher mit bedrohungsbezogenen Verlockungen dazu bringen, ihre gefälschten Support-Hotlines anzurufen. Diese Seiten können von Websites, die betrügerische Werbenetzwerke nutzen, zwangsgeöffnet werden, und zwar entweder sofort beim ersten Zugriff oder wenn mit den gehosteten Inhalten interagiert wird (z. B. durch Klicken auf Schaltflächen, Texteingabefelder, Anzeigen, Links usw.).

Es ist bekannt, dass aufdringliche Werbung und Spam-Benachrichtigungen ebenfalls für diese betrügerischen Webseiten werben. Typosquatting (falsch geschriebene URLs) und Techniken zum Vergiften von Suchmaschinen können ebenfalls eingesetzt werden, um diese Websites zu unterstützen. Eine weitere Methode sind Spam-E-Mails oder andere betrügerische Nachrichten, die die Empfänger auf Betrugsseiten führen oder sie auffordern, die Betrüger direkt anzurufen. Auch Cold-Calling und Robocalls werden als Köder eingesetzt.

Wie kann man vermeiden, Opfer von Betrügereien beim technischen Support zu werden?

Vorsicht ist der Schlüssel zur Online-Sicherheit. Seien Sie beim Surfen aufmerksam und besuchen Sie keine Websites mit schlechtem Leumund. Klicken Sie nicht auf Werbung und Benachrichtigungen, die verdächtige Behauptungen über die Sicherheit Ihres Computers aufstellen. Die meisten modernen Internetbrowser verfügen über Maßnahmen, die den Zugriff auf bösartige Websites verhindern, aber zusätzliche Sicherheitstools (wie Antivirenprogramme und spezielle Browsererweiterungen) können den Schutz erhöhen.

Sollten Sie dennoch auf eine Webseite stoßen, die System-Scans durchführt und Viren erkennt (ein Kunststück, das keine Webseite vollbringen kann) - ignorieren und schließen Sie sie. Sollte sich die Seite nicht schließen lassen, beenden Sie den Prozess des Browsers (mit dem Task-Manager oder der Aktivitätsanzeige auf dem Mac). Wenn Sie den Browser erneut aufrufen, starten Sie eine neue Browsersitzung, da die Wiederherstellung der vorherigen Sitzung die betrügerische Seite erneut öffnen wird.

Gehen Sie bei eingehenden Mitteilungen (z. B. E-Mails, Anrufen, SMS, DMs/PMs usw.) mit Vorsicht vor. Trauen Sie Nachrichten aus unbekannten oder verdächtigen Quellen nicht und befolgen Sie keine Anweisungen in E-Mails/Anrufen, die Sie vor Systeminfektionen oder veralteten Diensten/Produkten warnen, die Sie gar nicht erst erworben haben.

Wenn Sie Opfer eines technischen Support-Betrugs geworden sind, trennen Sie Ihr Gerät vom Internet, deinstallieren Sie die von den Betrügern verwendete Fernzugriffssoftware, führen Sie einen vollständigen Systemscan mit einem seriösen Antivirenprogramm durch und entfernen Sie alle erkannten Bedrohungen. Wenden Sie sich an die zuständigen Behörden, wenn Sie den Verdacht haben, dass Ihre privaten Daten preisgegeben wurden.

Was ist ein Erstattungsbetrug?

Auch bekannt als: Überzahlungsbetrug

Beim Überzahlungsbetrug werden die Opfer dazu verleitet, den Betrügern Geld zu überweisen, wobei der Vorgang als Rückerstattung oder andere finanzielle Entschädigung getarnt ist. Bei diesen Betrügereien wird direkt mit den Opfern kommuniziert, in der Regel über Telefonanrufe.

Der Erstkontakt erfolgt meist über Cold Calls oder Spam-Nachrichten (E-Mails, SMS, PMs/DMs usw.). Die Köder drehen sich um Erstattungen, Rechnungen, Abonnementverlängerungen und Ähnliches. Das Hauptmotiv ist die Andeutung, dass Gelder vom Konto des Opfers abgebucht wurden, die Belastung aber rückgängig gemacht (d. h. erstattet) werden kann.

Wenn der Betrug mit einem Anruf beginnt, geben sich die Betrüger in der Regel als Mitarbeiter eines bekannten Unternehmens oder Dienstleistungsanbieters aus, und wenn der anfängliche Köder eine Nachricht (z. B. eine E-Mail) ist, wird sie als Rechnung oder Benachrichtigung von einer echten Einrichtung ausgegeben. Bei der vermeintlichen Gebühr kann es sich beispielsweise um einen Kauf auf einer E-Commerce-Plattform (Amazon, eBay) oder um die Verlängerung eines Abonnements für ein Produkt/eine Dienstleistung eines bekannten Unternehmens (Microsoft, Apple, Norton, McAfee, Netflix) handeln.

Der Betrug hängt von der Aufrichtigkeit der Opfer ab. Während des gefälschten Rückerstattungs- oder Gebühren-/Abonnementstornierungsprozesses behaupten die Betrüger, dass ein wesentlich höherer Betrag überwiesen wurde, und bitten um die Rückgabe des überschüssigen Geldes - so werden die Opfer dazu verleitet, ihr eigenes Geld an die Cyberkriminellen zu schicken.

Bei Rückerstattungsbetrügereien greifen die Betrüger aus der Ferne auf die Geräte der Opfer zu. Legitime Fernzugriffsprogramme wie TeamViewer oder AnyDesk können verwendet werden, um die Verbindung zu erleichtern. Der Einsatz einer solchen Software ist entscheidend, wenn es darum geht, die Opfer davon zu überzeugen, dass überschüssige Gelder auf ihre Konten überwiesen wurden.

Sobald der Fernzugriff hergestellt ist, fordern die Betrüger die Opfer auf, sich bei ihren Online-Banking-Konten anzumelden, um ihnen bei der Rückerstattung zu helfen. Das Schreiben eines gefälschten Rückerstattungsantrags kann ein Element des Betrugs sein. Diese Cyber-Kriminellen machen sich selten die Mühe, legitim aussehende Dokumente/Webseiten zu erstellen, die die Opfer ausfüllen müssen. Stattdessen öffnen sie ein Textbearbeitungsprogramm, wie z. B. Windows Notepad, und fordern die Opfer auf, ihre Daten einzugeben - vor allem den angeblichen Rückerstattungsbetrag. Damit soll den Opfern vorgegaukelt werden, dass sie die Kontrolle über den Vorgang haben.

Bevor der Erstattungsbetrag in den Texteditor eingegeben wird, nutzen die Betrüger eine Funktion der Fernzugriffssoftware, um den Bildschirm entweder abzudunkeln oder mit einem Bild zu überlagern, so dass die Opfer nicht mehr sehen können, was geschieht. In der Zwischenzeit versuchen die Betrüger, den Eindruck zu erwecken, dass die Opfer bei der Eingabe des Betrags einen Fehler gemacht haben, so dass ihnen ein wesentlich höherer Betrag überwiesen wird.

Für diese Täuschung werden zwei Methoden verwendet. Cyber-Kriminelle können Geldbeträge zwischen den Konten der Opfer verschieben, z. B. von einem "Sparkonto" auf ein "Girokonto". Die meisten Online-Banken schränken diesen Vorgang nicht ein; er erfolgt sofort, da das Geld das Konto des Eigentümers nicht wirklich verlässt. Eine Überweisung auf ein anderes Konto (z. B. eines im Besitz der Betrüger) ist nicht so schnell möglich. Es gibt Sicherheitsvorkehrungen, Überweisungen müssen wahrscheinlich überprüft werden (was zusätzliche Maßnahmen seitens der Opfer erfordern würde), und diese Transaktionen könnten leicht zurückverfolgt und rückgängig gemacht werden.

Daher überweisen Cyber-Kriminelle auf diese Weise kein Geld an sich selbst. Stattdessen setzen die Betrüger auf Täuschung, um die Opfer dazu zu bringen, dies auf eine Art und Weise zu tun, die sie sicherer vor Strafverfolgung macht und die Möglichkeit der Geldrückholung verringert.

Die andere Technik ist die Verwendung von Webentwicklungswerkzeugen (DevTools). Diese Tools sind in vielen Browsern integriert, so dass die Betrüger keine zusätzliche Software herunterladen oder installieren müssen. DevTools werden von Webentwicklern zum Anzeigen, Testen und Ändern von Websites verwendet. Bei Erstattungsbetrügereien werden sie verwendet, um das Erscheinungsbild einer Webseite durch Bearbeiten des HTML-Codes zu ändern.

So werden die auf den Kontoseiten der Opfer angegebenen Beträge so verändert, dass sie größer erscheinen. Durch die Bearbeitung des HTML-Codes wird lediglich das Erscheinungsbild einer Website verändert, nicht aber die Seite oder - in diesem Fall - das Bankkonto und das darauf befindliche Geld. Diese Änderung des Erscheinungsbildes lässt sich leicht rückgängig machen, indem die Seite aktualisiert wird.

Es muss betont werden, dass keine der von den Erstattungsbetrügern verwendeten Methoden Auswirkungen auf die Konten und Gelder der Opfer hat; sie erwecken lediglich den Anschein, dass eine Überweisung stattgefunden hat. Wenn die Cyberkriminellen mit dieser Täuschung fertig sind, zeigen sie ihren Opfern die Bildschirmansicht und behaupten, dass sie bei der Eingabe des Betrags, der ihnen zusteht, einen Fehler gemacht haben.

Die Opfer werden mit ihren Bankkonten konfrontiert, die diese Behauptung "bestätigen", und die Betrüger flehen sie an, den Überschuss zurückzugeben. Es ist ein Spiel mit der Schuld, da die Opfer für diesen Fehler verantwortlich gemacht werden. Die Betrüger können beteuern, dass sie dadurch ihren Job verlieren werden, den sie so dringend brauchen. Wenn sich die Schuldzuweisungen nicht als wirksam erweisen, können den Opfern rechtliche Konsequenzen angedroht werden, wenn sie das Geld behalten, oder sie können auf andere Weise eingeschüchtert werden, damit sie einwilligen.

Rückerstattungsbetrügereien haben erhebliche Überschneidungen mit Betrügereien im Bereich des technischen Supports; sie bergen dieselben Risiken im Zusammenhang mit dem unbefugten Fernzugriff und den Techniken, mit denen das Geld der Opfer erlangt wird. Mehr dazu erfahren Sie auf dieser Seite im Abschnitt "Betrug beim technischen Support".

Wie kann man vermeiden, Opfer eines Erstattungsbetrugs zu werden?

Seien Sie bei eingehenden Anrufen, E-Mails, SMS, PMs/DMs und anderen Nachrichten vorsichtig. Trauen Sie verdächtigen Mitteilungen über Käufe, die Sie nicht getätigt haben, oder über Dienste, die Sie nicht abonniert haben, nicht. Öffnen Sie keine Links oder Anhänge in dubiosen/irrelevanten Mails.

Wenn Sie Bedenken wegen eines unbefugten Zugriffs auf Ihre Konten oder andere Sorgen haben, wenden Sie sich immer an die entsprechenden Kanäle, die Sie über legitime Quellen finden (z. B. Support-Nummern/E-Mails/etc., die von offiziellen Websites bereitgestellt werden).

Die neuesten Betrügereien

Die am weitesten verbreiteten Betrügereien

Was ist Browser-Benachrichtigungs-Spam?

Auch bekannt als: Push-Benachrichtigung-Anzeigen, Webseiten-Benachrichtigung-Anzeigen

"Browser-Benachrichtigungen" ist eine nützliche Funktion, die von allen großen Internetbrowser-Entwicklern (Chrome, Firefox, Safari) angeboten wird. Webseiten-Betreiber können diese Funktion nutzen, um Benachrichtigungen über aktuelle Neuigkeiten, Rabatte usw. anzuzeigen. Beim Besuch einer Webseite werden die Benutzer gefragt, ob sie solche Benachrichtigungen zulassen möchten. Wenn sie dies tun, können die Webseiten-Betreiber Browser-Benachrichtigungen an die geöffneten Benutzer senden.

Leider nutzen Cyberkriminelle diese Funktion aus, um Einnahmen zu erzielen, indem sie Internetnutzer mit Spam-Benachrichtigungen bombardieren, die zu gefälschten Antiviren-Betrügereien, Glücksspielen und anderen fragwürdigen Webseiten führen. Um Internetnutzer dazu zu bringen, Browser-Benachrichtigungen zuzulassen, erstellen Cyberkriminelle Dialogfenster mit falschen Behauptungen, z. B. "Um auf Inhalte zuzugreifen, klicken Sie auf Zulassen", "Klicken Sie auf Zulassen, wenn Sie kein Roboter sind", "Klicken Sie auf Zulassen, um weiterzuschauen" usw.

Anzeichen, dass Sie durch einen Trick dazu gebracht wurden, Spam-Benachrichtigungen zuzulassen:

Benachrichtigungs-Anzeigen erscheinen ständig in der rechten unteren Ecke Ihres Desktops (Windows-Nutzer). Nutzer von Mobilgeräten sehen solche Benachrichtigungen am oberen Rand ihres Bildschirms. Mac-Nutzer sehen Benachrichtigungsanzeigen in der oberen rechten Ecke ihres Desktops.

Beispiele für Browser-Benachrichtigungs-Spam:

Verbreitung:

Betrügerische Vermarkter erstellen Köder-Webseiten, die Internetnutzer dazu verleiten, Webseiten-Benachrichtigungen zuzulassen. Beim Surfen im Internet werden die Benutzer auf solche Webseiten weitergeleitet oder sehen Pop-up-Anzeigen der genannten Webseiten und werden in betrügerischer Weise dazu verleitet, auf "Zulassen" zu klicken.

Beispiele für Webseiten, mit denen Internetnutzer dazu verleitet werden, Spam-Benachrichtigungen zuzulassen:

Wie vermeidet man Browser-Benachrichtiungs-Spam?

Internetnutzer sollten sehr skeptisch sein, wenn sie aufgefordert werden, Benachrichtigungen zuzulassen - seriöse Webseiten zwingen ihre Nutzer nicht dazu, Benachrichtigungen zuzulassen. Wenn Sie aufgefordert werden zu beweisen, dass Sie kein Roboter sind, indem Sie auf "Zulassen" klicken - tun Sie es nicht, es ist ein Betrug. Lassen Sie nur Benachrichtigungen von Webseiten zu, denen Sie voll und ganz vertrauen.