Hnx911 Ransomware

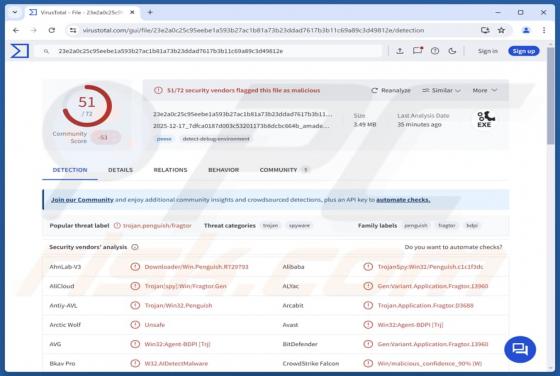

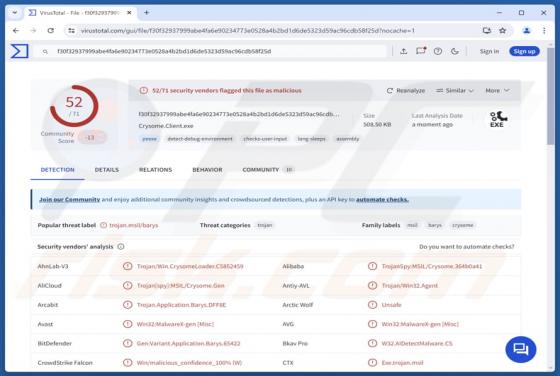

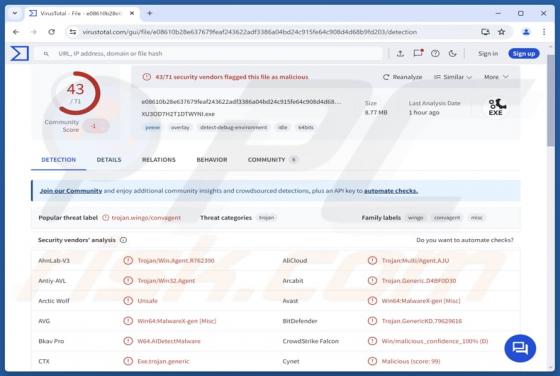

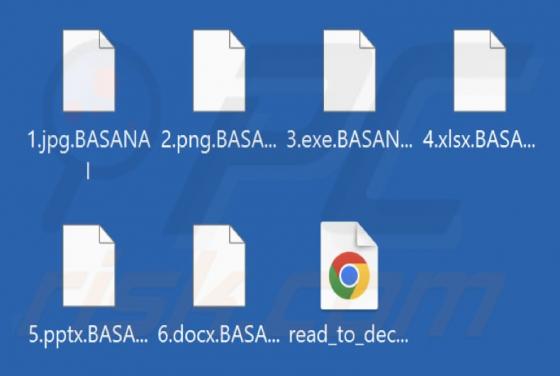

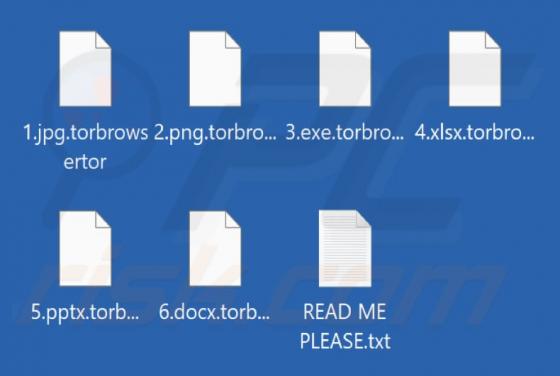

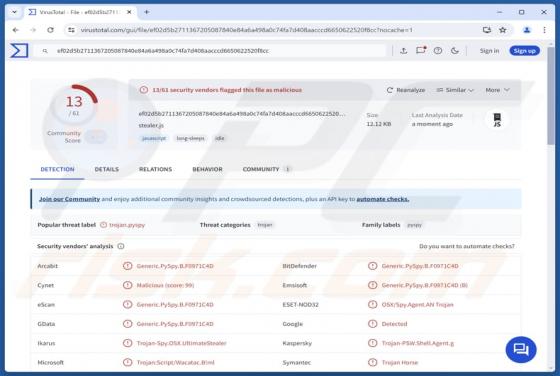

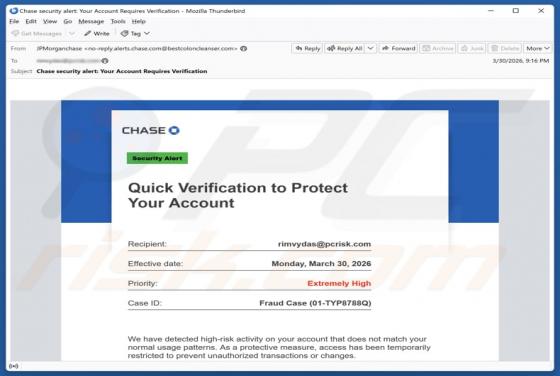

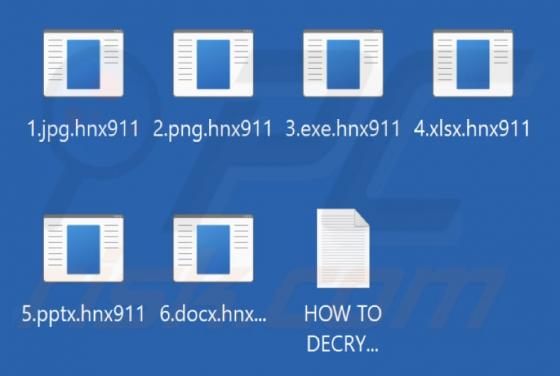

Hnx911 ist Ransomware aus der Xorist-Familie. Unser Team hat sie bei der Untersuchung von Malware-Proben entdeckt, die auf VirusTotal hochgeladen wurden. Nach der Ausführung verschlüsselt Hnx911 die Dateien des Opfers und hängt die Erweiterung „.hnx911" an. Außerdem erstellt sie eine Lösegeldforder