Boustahe.com Werbung

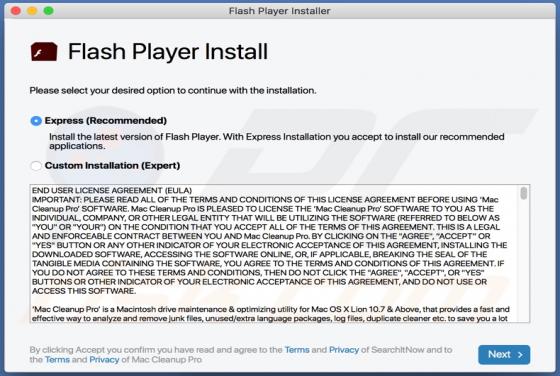

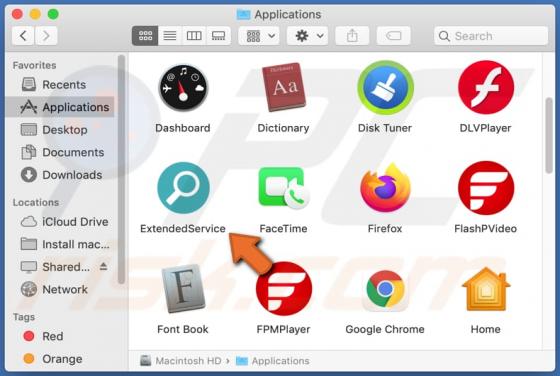

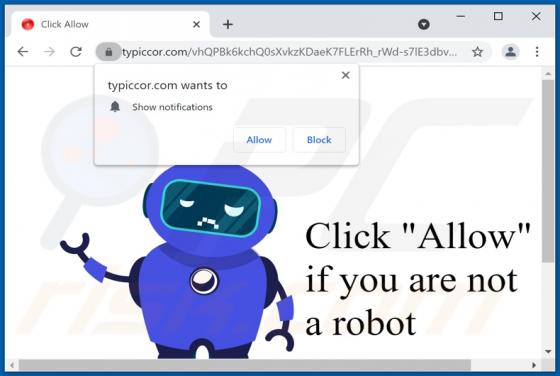

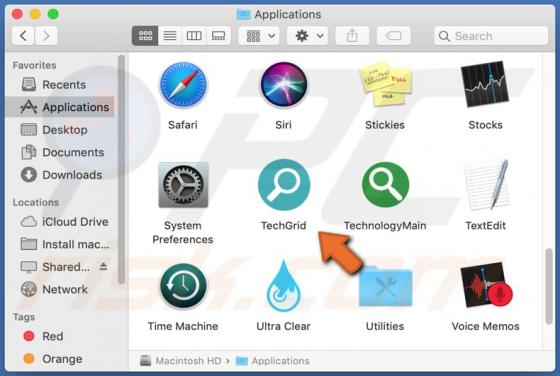

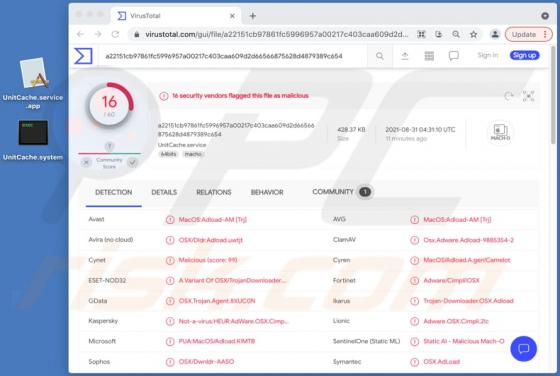

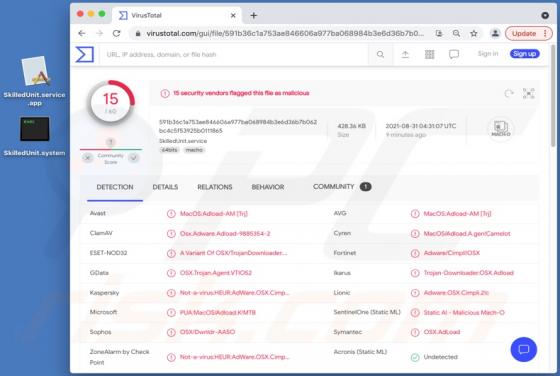

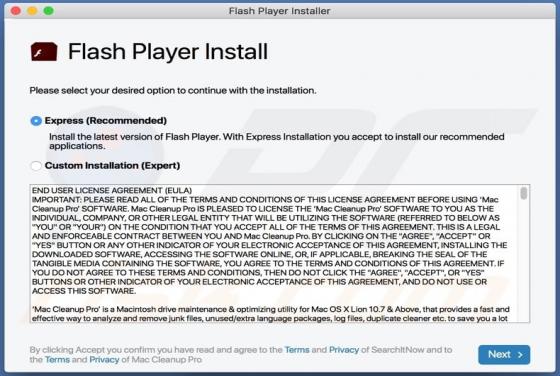

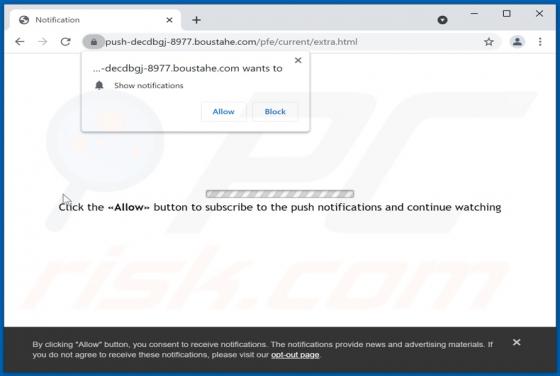

Viele Ähnlichkeiten mit fewergkit.com, loloclicks.biz, helthtop.space, myactualblog.com und Tausenden von anderen teilend, ist boustahe[.]com eine betrügerische Webseite. Sie agiert, indem sie Besuchern zweifelhafte Inhalte präsentiert und/oder sie auf verschiedene (wahrscheinlich unsichere oder b