Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist Needle Stealer?

Needle Stealer ist ein modularer Informationsdieb, der in Golang geschrieben wurde und gespeicherte Browser-Anmeldedaten, Kryptowährungs-Wallet-Dateien, Messaging-App-Daten und andere sensible Dateien von infizierten Computern sammelt. Er installiert außerdem eine begleitende bösartige Browser-Erweiterung, die Angreifern Echtzeitkontrolle über den Browser des Opfers gewährt, einschließlich der Möglichkeit, Seiten umzuleiten, Dateidownloads abzufangen und unbemerkt zu ersetzen sowie Skripte in besuchte Websites einzuschleusen.

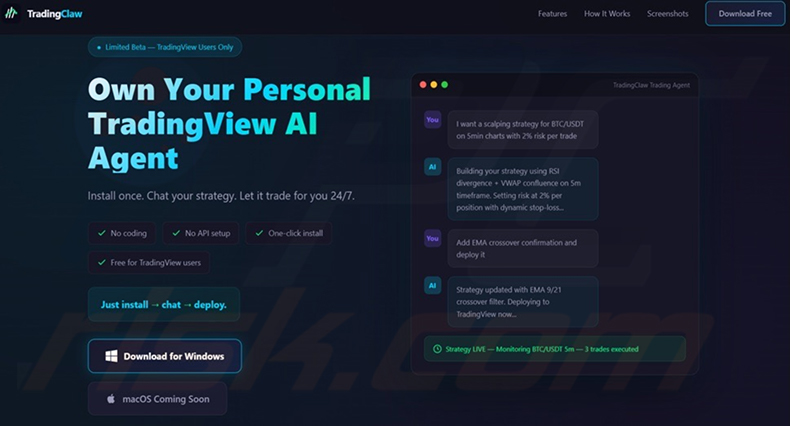

Laut einer Untersuchung von Malwarebytes wurde Needle Stealer über eine Webseite namens TradingClaw verbreitet, die sich als kostenloses KI-gestütztes Trading-Tool für TradingView-Nutzer ausgab. Opfer, die glaubten, eine legitime Trading-Anwendung herunterzuladen, lösten unwissentlich eine mehrstufige Infektionskette aus, die die Malware unbemerkt im Hintergrund installierte.

Needle Stealer Übersicht

Needle Stealer wird als ZIP-Archiv geliefert, das von der gefälschten TradingClaw-Website heruntergeladen wird. Das Archiv enthält einen Loader, der DLL-Hijacking über eine Datei namens iviewers.dll ausnutzt, um eine zweite Stufe zu laden. Diese zweite Stufe verwendet dann Process Hollowing, um den Stealer in RegAsm.exe, eine legitime Windows-Binärdatei, zu injizieren. Die Ausführung innerhalb eines vertrauenswürdigen Systemprozesses hilft der Malware, sich einzufügen und das Auslösen von Sicherheitswarnungen zu vermeiden.

Sobald der Stealer aktiv ist, verbindet er sich mit dem Command and Control (C2)-Server des Angreifers und beginnt mit der Datensammlung. Er zielt auf gespeicherte Passwörter, Cookies und den Browserverlauf von Webbrowsern ab, zusammen mit Daten, die von Telegram und FTP-Clients gespeichert werden. Er durchsucht auch Textdateien, sammelt Kryptowährungs-Wallet-Daten und überwacht die Zwischenablage.

Bösartige Browsererweiterung

Der markanteste Teil von Needle Stealer ist die bösartige Browsererweiterung, die auf dem Computer des Opfers installiert wird. Die Erweiterung wird in einem zufällig benannten Ordner unter %LOCALAPPDATA%\Packages\Extensions abgelegt und kommuniziert mit dem Server des Angreifers über eine Konfigurationsdatei, die einen API-Schlüssel und C2-Adressdetails speichert.

Durch diese Erweiterung können Angreifer Weiterleitungsregeln anwenden, um das Opfer auf von Angreifern kontrollierte Seiten zu leiten, legitime Downloads abfangen und durch bösartige Dateien ersetzen, Code in Seiten injizieren, die das Opfer gerade betrachtet, und gefälschte Browserbenachrichtigungen senden. Die Erweiterung kann auch den vollständigen Browserverlauf des Opfers sammeln. Sie enthält eine Selbstzerstörungsfunktion, die es dem Angreifer ermöglicht, sie auf Befehl aus der Ferne zu entfernen.

Gezielte Kryptowährungsanwendungen

Needle Stealer sucht gezielt nach Kryptowährungsvermögen. Auf der Desktop-Seite zielt er auf Daten von Ledger-, Trezor- und Exodus-Wallets ab. Er greift auch Browser-Wallet-Erweiterungen an, insbesondere MetaMask und Coinbase Wallet, und versucht, Seed-Phrasen zu extrahieren, die dem Angreifer dauerhaften, unwiderruflichen Zugriff auf die Gelder des Opfers geben würden.

| Name | Needle Stealer Malware |

| Bedrohungstyp | Informationsdieb, Trojaner, Passwortdiebstahl-Virus |

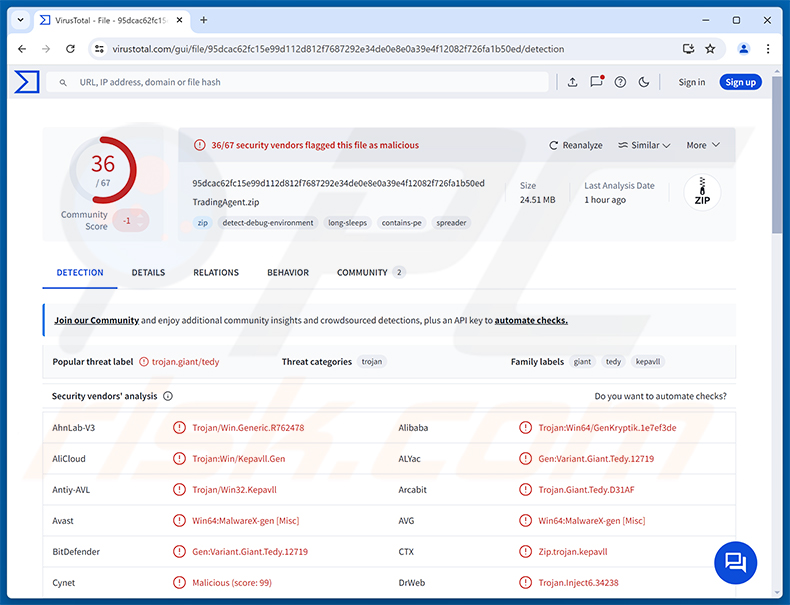

| Erkennungsnamen | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Vollständige Liste (VirusTotal) |

| Symptome | Stealer sind darauf ausgelegt, den Computer des Opfers heimlich zu infiltrieren und stumm zu bleiben, daher sind auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar. |

| Verbreitungsmethoden | Gefälschte Websites, bösartige Software-Installationsprogramme. |

| Schaden | Gestohlene Passwörter und Bankinformationen, Identitätsdiebstahl, der Computer des Opfers wird einem Botnet hinzugefügt, zusätzliche Infektionen, finanzieller Verlust, Kontoübernahme. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Fazit

Needle Stealer ist eine ernsthafte Bedrohung für Finanzkonten, Online-Sitzungen und gespeicherte Anmeldedaten. Durch die Kombination eines herkömmlichen Stealers mit einer persistenten bösartigen Browsererweiterung bietet er Angreifern sowohl eine einmalige Ernte gespeicherter Daten als auch einen fortlaufenden Echtzeit-Einfluss auf den Browser des Opfers - so können sie Seiten umleiten, Downloads ersetzen und noch lange nach der ursprünglichen Infektion weiterhin Daten sammeln.

Opfer können mit Identitätsdiebstahl, Verlust von Kryptowährung, Kontoübernahme und der Exposition gegenüber weiterer Malware konfrontiert werden, die über die vom Angreifer kontrollierte Erweiterung geliefert wird. Die Malware sollte sofort entfernt und alle Konten und Kryptowährungsgelder von einem sauberen Gerät aus gesichert werden.

Weitere Beispiele für Stealer sind NWHStealer, OmniStealer und Storm.

Wie hat Needle Stealer meinen Computer infiltriert?

Malwarebytes-Forscher haben dokumentiert, dass Needle Stealer über eine Website namens TradingClaw (tradingclaw[.]pro) verbreitet wird, die sich als kostenloses KI-Handelstool für TradingView-Benutzer präsentierte. Die Website bot eine „Download für Windows"-Schaltfläche an und verwendete selektive Weiterleitungen - reguläre Besucher erhielten das bösartige Installationsprogramm, während Suchmaschinen-Crawler auf eine nicht verwandte Täuschungsseite umgeleitet wurden. Opfer, die die heruntergeladene Anwendung ausführten, lösten unwissentlich eine Kette aus, die DLL-Hijacking und Process Hollowing verwendete, um den Stealer lautlos in einen legitimen Windows-Prozess zu injizieren.

Needle Stealer wird auch als Folgenutzlast von anderen Malware-Loadern geliefert, darunter Amadey, GCleaner und CountLoader/DeepLoad, was bedeutet, dass Opfer die TradingClaw-Website nicht besucht haben müssen, um infiziert zu werden. Im Allgemeinen erreicht Malware dieser Art Opfer durch Phishing-E-Mails mit bösartigen Anhängen, gefälschte Software-Download-Seiten, Malvertising, raubkopierte Inhalte und Software-Cracks aus nicht vertrauenswürdigen Quellen.

Wie vermeidet man die Installation von Malware?

Seien Sie vorsichtig bei Software, die von unbekannten Websites heruntergeladen wird, insbesondere bei Tools, die über Handelsforen, soziale Medien oder YouTube-Videos beworben werden. Laden Sie Anwendungen nur von offiziellen Entwickler-Websites oder verifizierten Stores herunter. Vermeiden Sie raubkopierte Software, Schlüsselgeneratoren und Aktivierungs-Cracks, da diese ein häufiges Transportmittel für versteckte Malware sind. Halten Sie Ihr Betriebssystem und alle installierten Anwendungen auf dem neuesten Stand, da Angreifer regelmäßig bekannte Schwachstellen in veralteter Software ausnutzen.

Klicken Sie nicht auf Links und öffnen Sie keine Anhänge in unerwarteten E-Mails oder Nachrichten, auch wenn der Absender vertraut erscheint. Seien Sie vorsichtig bei Browserbenachrichtigungen von Websites, denen Sie nicht vollständig vertrauen, und verwenden Sie eine seriöse Sicherheitsanwendung, die Echtzeitschutz bietet. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Gefälschte Handelswebsite (TradingClaw), die zur Verbreitung von Needle Stealer verwendet wird (Quelle: malwarebytes.com):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Needle Stealer?

- SCHRITT 1. Manuelle Entfernung von Needle Stealer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, Antivirus- oder Anti-Malware-Programme dies automatisch erledigen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

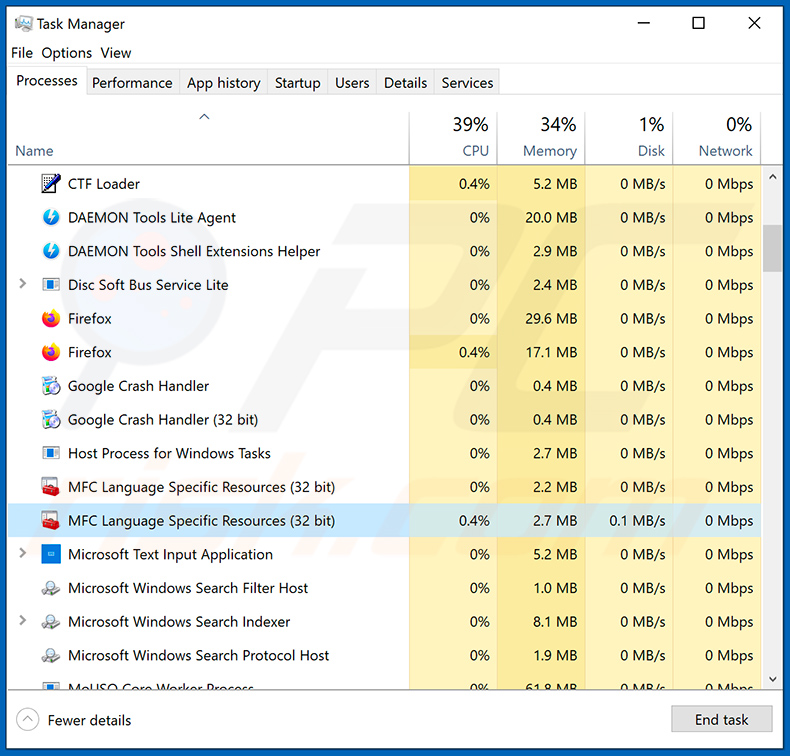

Wenn Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer laufenden Programme überprüft haben, zum Beispiel mit dem Task-Manager, und ein verdächtig aussehendes Programm identifiziert haben, sollten Sie mit diesen Schritten fortfahren:

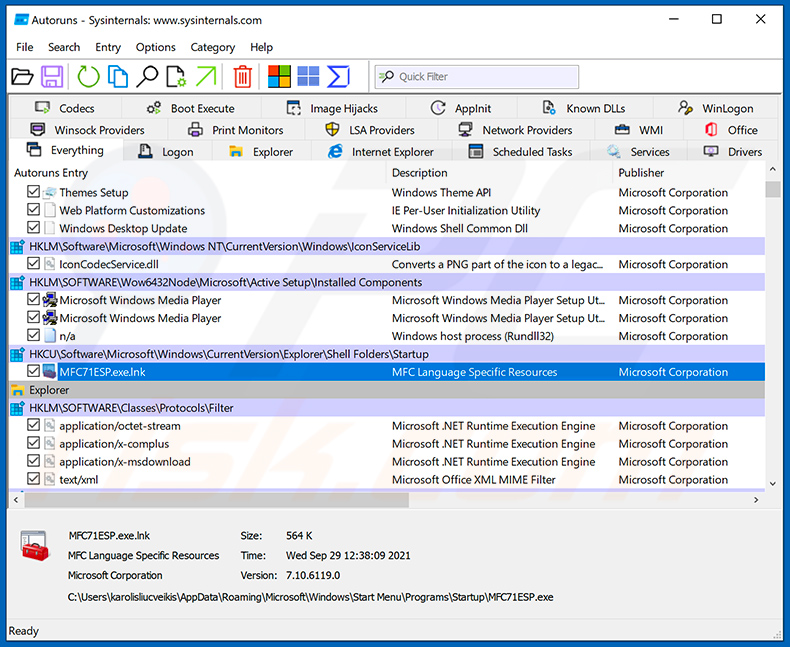

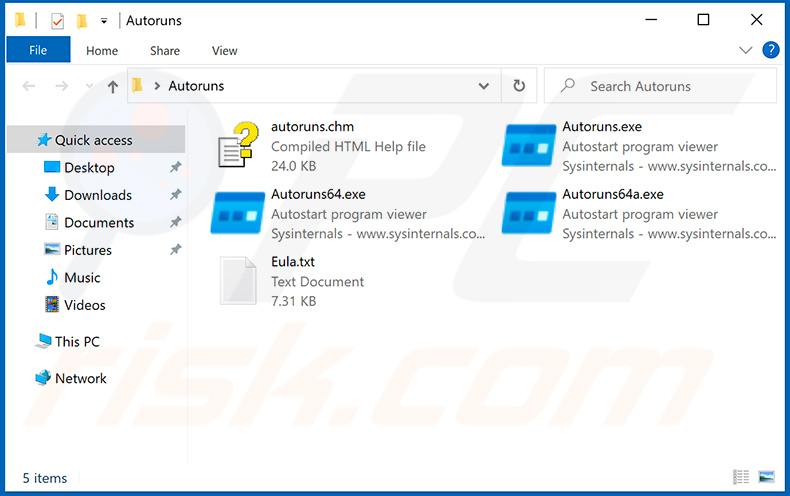

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt automatisch startende Anwendungen, Registry- und Dateisystem-Speicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt automatisch startende Anwendungen, Registry- und Dateisystem-Speicherorte an:

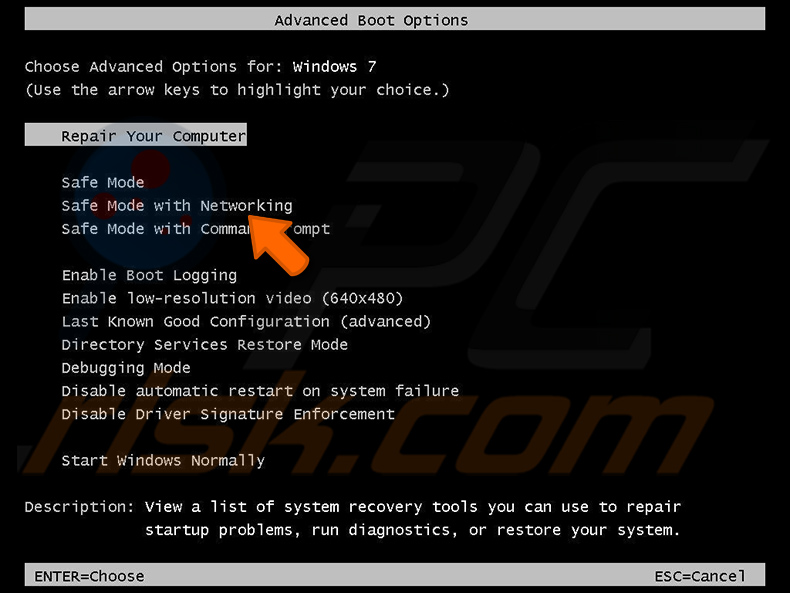

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Windows XP und Windows 7 Benutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neustart, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Windows-Menü Erweiterte Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Netzwerk aus der Liste.

Video, das zeigt, wie man Windows 7 im „Abgesicherten Modus mit Netzwerk" startet:

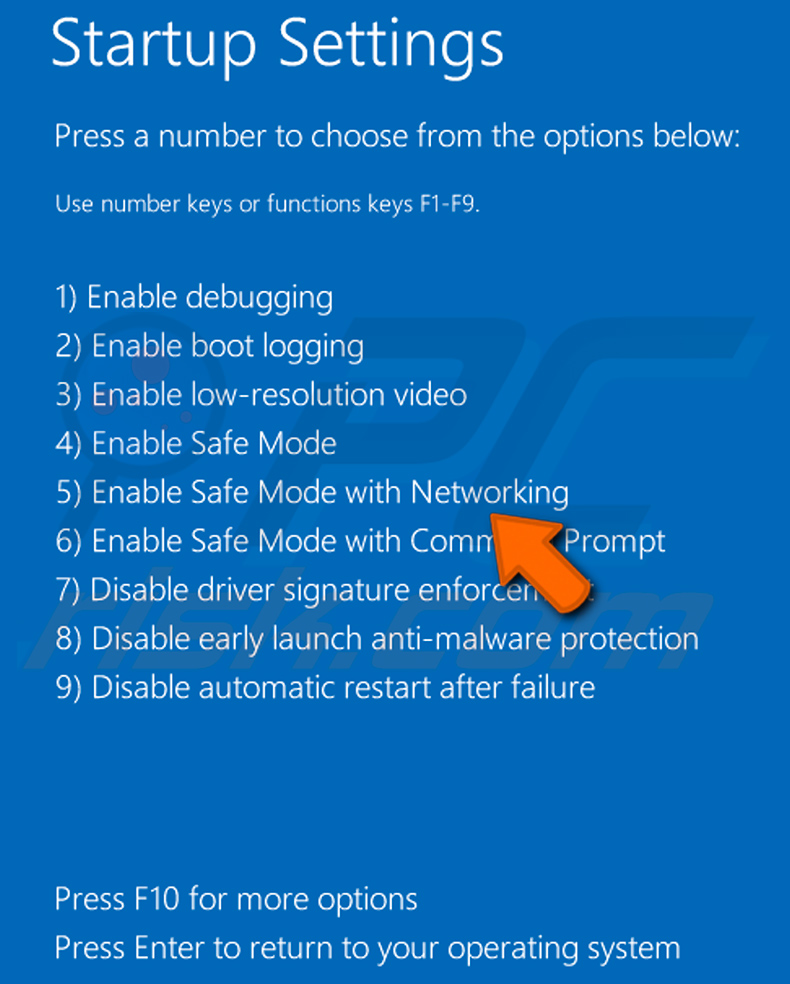

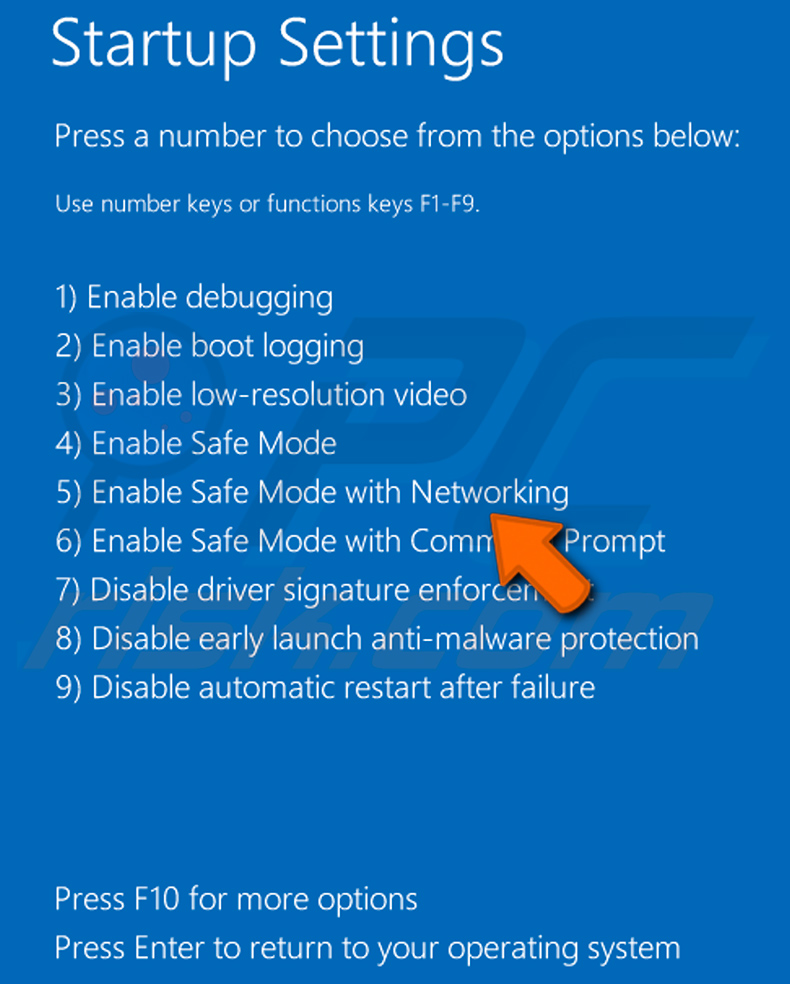

Windows 8 Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerk - Gehen Sie zum Windows 8 Startbildschirm, geben Sie Erweitert ein, wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster „Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche „Jetzt neu starten". Ihr Computer wird nun in das Menü „Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche „Problembehandlung" und dann auf die Schaltfläche „Erweiterte Optionen". Klicken Sie im Bildschirm Erweiterte Optionen auf „Starteinstellungen".

Klicken Sie auf die Schaltfläche „Neu starten". Ihr PC wird im Bildschirm Starteinstellungen neu gestartet. Drücken Sie F5, um im abgesicherten Modus mit Netzwerk zu starten.

Video, das zeigt, wie man Windows 8 im „Abgesicherten Modus mit Netzwerk" startet:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Ein/Aus-Symbol. Klicken Sie im geöffneten Menü auf „Neustart", während Sie die „Umschalt"-Taste auf Ihrer Tastatur gedrückt halten. Im Fenster „Option auswählen" klicken Sie auf „Problembehandlung", wählen Sie dann „Erweiterte Optionen".

Wählen Sie im Menü Erweiterte Optionen „Starteinstellungen" und klicken Sie auf die Schaltfläche „Neu starten". Im folgenden Fenster sollten Sie die Taste „F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerk neu gestartet.

Video, das zeigt, wie man Windows 10 im „Abgesicherten Modus mit Netzwerk" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

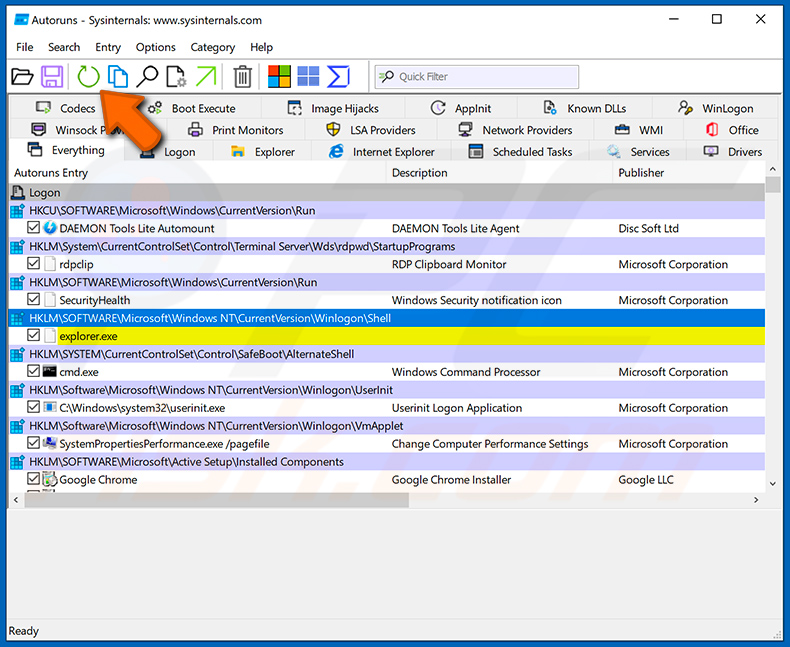

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen" und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden" und „Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen" und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden" und „Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

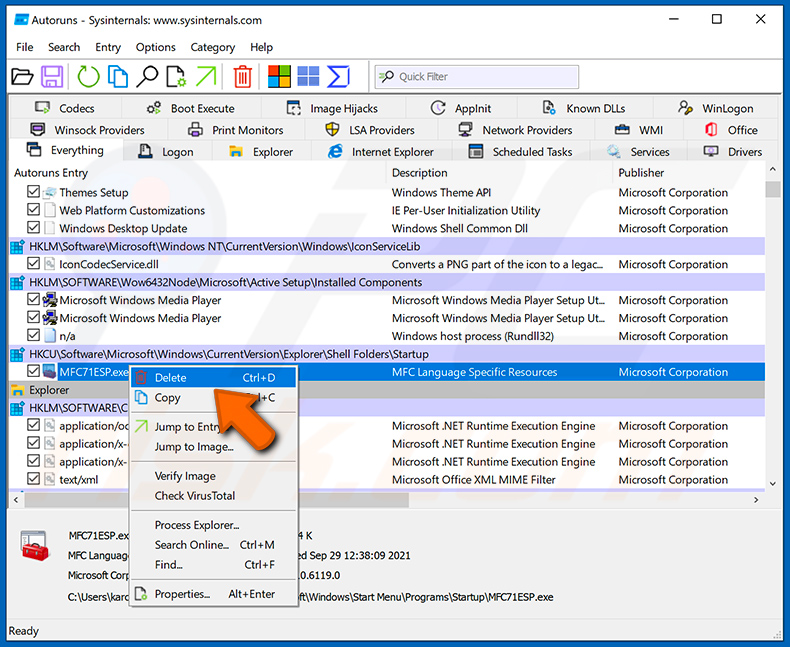

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen versteckt. In dieser Phase ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie „Löschen".

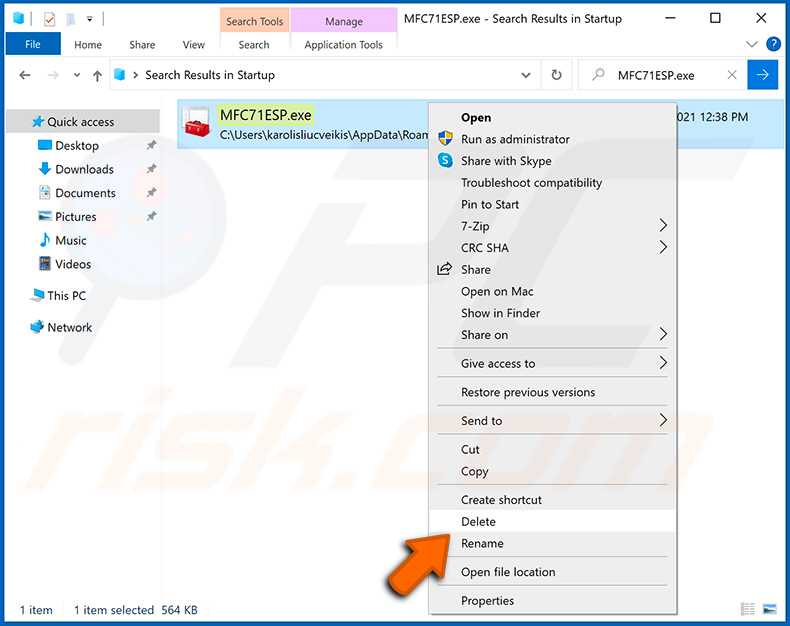

Nachdem Sie die Malware über die Autoruns-Anwendung entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, stellen Sie sicher, dass Sie ihn entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte jegliche Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Bedrohungsentfernung fortgeschrittene Computerkenntnisse erfordert. Wenn Sie diese Kenntnisse nicht besitzen, überlassen Sie die Malware-Entfernung Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es am besten, eine Infektion zu verhindern, anstatt später zu versuchen, Malware zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antivirensoftware. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Needle Stealer Malware infiziert, sollte ich mein Speichergerät formatieren, um sie loszuwerden?

Eine Formatierung entfernt Needle Stealer, löscht aber auch jede Datei auf dem Laufwerk. Zuerst ein seriöses Sicherheitstool wie Combo Cleaner auszuführen, ist in den meisten Fällen die sicherere Wahl.

Was sind die größten Probleme, die Needle Stealer Malware verursachen kann?

Needle Stealer kann gespeicherte Passwörter, Sitzungs-Cookies und Kryptowährungs-Wallet-Dateien stehlen, während seine bösartige Browsererweiterung Angreifern die Möglichkeit gibt, Seiten umzuleiten und Downloads in Echtzeit zu ersetzen. Dies kann zu Kontoübernahme, Identitätsdiebstahl und unwiderruflichem Verlust von Kryptowährungsgeldern führen.

Was ist der Zweck von Needle Stealer Malware?

Der Zweck von Needle Stealer ist es, sensible Daten von infizierten Computern zu stehlen, einschließlich Browser-Anmeldedaten, Kryptowährungs-Wallet-Dateien und Messaging-App-Daten, und gleichzeitig Angreifern durch eine installierte bösartige Erweiterung eine persistente Echtzeit-Browserkontrolle zu ermöglichen.

Wie hat Needle Stealer Malware meinen Computer infiltriert?

Needle Stealer wurde über TradingClaw verbreitet, eine gefälschte KI-Handelswebsite, die ein bösartiges Windows-Installationsprogramm anbot. Er kann auch als Folgenutzlast ankommen, die von anderen Malware-Loadern abgelegt wird, darunter Amadey, GCleaner und CountLoader/DeepLoad.

Wird Combo Cleaner mich vor Malware schützen?

Ja. Combo Cleaner kann die meisten bekannten Malware erkennen und entfernen. Da Bedrohungen wie Needle Stealer Komponenten an weniger offensichtlichen Orten platzieren können, bietet ein vollständiger Systemscan die beste Chance auf eine vollständige Bereinigung.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden