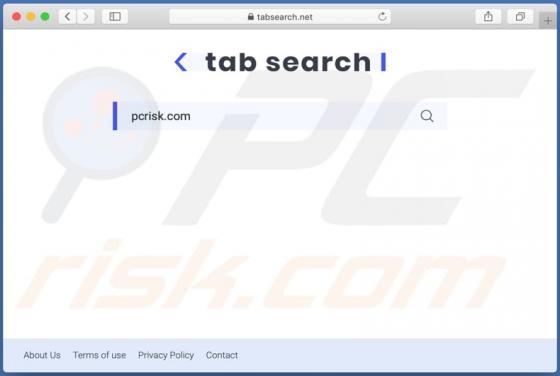

Tabsearch.net Weiterleitung (Mac)

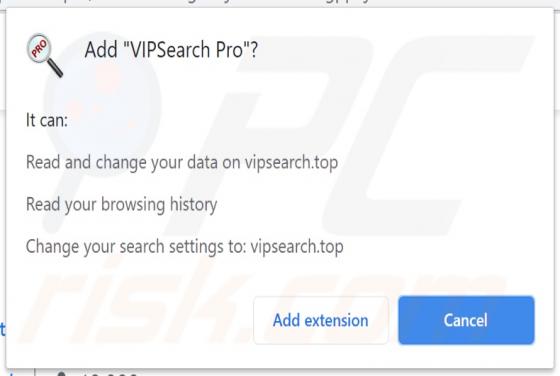

Tabsearch.net ist eine gefälschte Suchmaschine. Sie wird über einen Browserentführer gefördert. Ein Browserentführer ist eine potenziell unerwünschte Anwendung (PUA), die die Einstellungen des Webbrowsers ändert, um eine bestimmte Adresse zu fördern. Die meisten Benutzer downloaden und installie