Yandex Ransomware

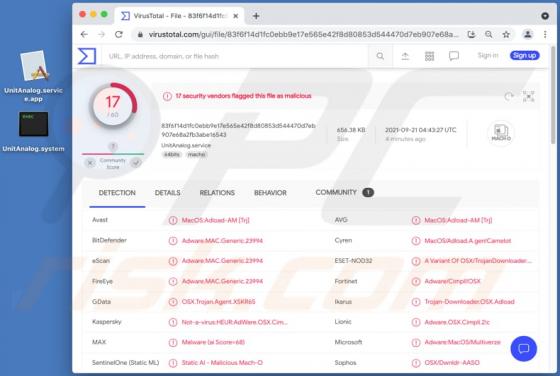

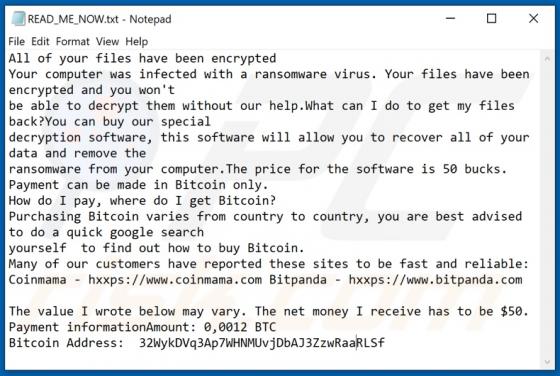

Yandex ist der Name eines Ransomware-artigen Programms. Es verschlüsselt Daten (macht Dateien unbrauchbar) und verlangt eine Zahlung für die Entschlüsselung. Betroffenen Dateien wird eine ".yandex"-Erweiterung angehängt. Beispielsweise würde eine Datei mit dem Namen "1.jpg" ähnlich wie "1.jpg.yan