Entfernen Sie Makop Ransomware und verhindern Sie weitere Verschlüsselungen

RansomwareAuch bekannt als: Makop Virus

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Makop?

Makop ist eine Art von Malware, die als Ransomware kategorisiert wird. Sie funktioniert durch die Verschlüsselung von Daten infizierter Systeme und verlangt Bezahlung für Entschlüsselungswerkzeuge/Software.

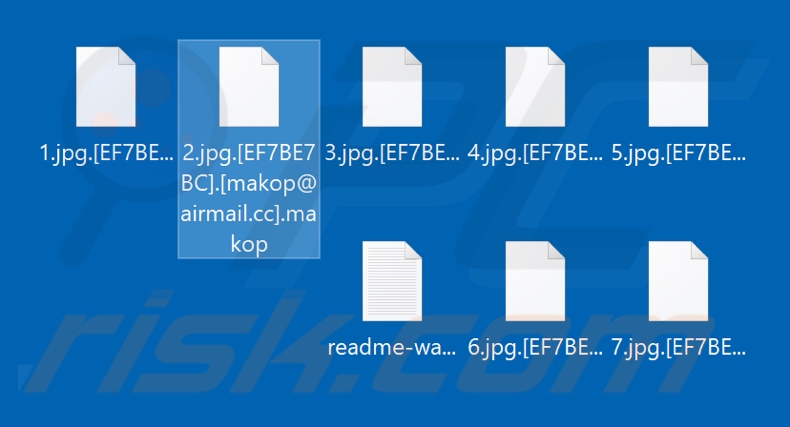

Während des Verschlüsselungsprozesses werden alle betroffenen Dateien nach diesem Muster umbenannt: Originaldateiname, eindeutige ID, E-Mail-Adresse der Cyberkriminellen und die Erweiterung ". makop". Zum Beispiel würde eine Datei mit dem Namen "1.jpg" als etwas wie "1.jpg.[EF7BE7BC].[makop@airmail.cc]. makop" erscheinen, und so weiter.

Nachdem dieser Vorgang abgeschlossen ist, wird auf dem Desktop eine Textdatei mit dem Titel "readme-warning.txt" erstellt. Aktualisierte Varianten dieser Ransomware verwenden ".[giantt1@protonmail.com]. makop", ".[viginare@aol.com]. makop", ".[verilerimialmakistiyorum@inbox.ru]. makop", ".[moncler@cock.li]. makop", ".[ww6666@protonmail.com]. makop", ".[xaodecrypt@protonmail.com]. makop", ".[cock89558@cock.li]. makop", ".[prndssdnrp@mail.fr]. makop", ".[MikeyMaus77@protomail.com]. makop", ".[modeturbo@aol.com]. makop", ".[buydecryptor@cock.li]. makop" und ".[helpdesk_makp@protonmail.ch]. makop" Erweiterungen für verschlüsselte Dateien.

Die Textdatei enthält die Lösegeldforderung. Sie stellt klar, dass die Daten des Opfers nicht beschädigt, sondern verschlüsselt wurden. Der Nachricht zufolge besteht die einzige Möglichkeit, die kompromittierten Dateien wiederherzustellen, darin, Entschlüsselungswerkzeuge von den Entwicklern der Makop Ransomware zu kaufen.

Um weitere Anweisungen zu erhalten, wie dies zu tun ist, weist die Notiz die Benutzer an, per E-Mail Kontakt mit den Kriminellen aufzunehmen. Vor der Bezahlung können die Opfer die Entschlüsselung testen, indem sie bis zu zwei kleine Dateien (nicht größer als jeweils 1 Mb) senden.

Diese Testdateien können keine wertvollen Informationen, wie z.B. Datenbanken, enthalten. Formate wie .jpg, . xls und .doc werden als Beispiele dafür genannt, welche Dateien zu diesem Zweck verwendet werden können.

Die Höhe des Lösegeldes wird nicht angegeben, es muss jedoch in der Kryptowährung von Bitcoin bezahlt werden. Nach der Zahlung wird den Benutzern versprochen, dass sie die Entschlüsselungswerkzeuge/Software und Anweisungen zu deren Verwendung erhalten.

Die Nachricht endet mit Warnungen, die die Benutzer darauf aufmerksam machen, dass der Versuch, die verschlüsselten Dateien in irgendeiner Weise zu verändern, sie mit Software von Drittanbietern zu entschlüsseln oder Antivirenprogramme auszuführen - zu einem dauerhaften Datenverlust führen kann. Es wird daher empfohlen, Kopien der Dateien anzufertigen, bevor eine der oben genannten Aktionen versucht wird.

In den meisten Fällen von Ransomware-Infektionen ist eine Entschlüsselung ohne die Beteiligung der Entwickler der Malware unmöglich. Sie kann sinnvoll sein, wenn sich das Schadprogramm noch in der Entwicklung befindet und/oder bestimmte Fehler/Mängel aufweist.

Unabhängig davon ist es unklug, mit Cyberkriminellen zu kommunizieren und/oder die Anforderungen von Cyberkriminellen zu erfüllen. Diesen Personen kann man nicht trauen, und oft erhalten die Opfer - trotz Bezahlung - nicht die notwendigen Werkzeuge/Software, um ihre Daten zu entschlüsseln.

Daher bleiben ihre Dateien verschlüsselt und wertlos, und sie erleiden erhebliche finanzielle Verluste. Um Makop an weiteren Verschlüsselungen zu hindern, muss es aus dem Betriebssystem entfernt werden.

Leider können durch die Entfernung bereits betroffene Daten nicht wiederhergestellt werden. Die einzige Lösung ist die Wiederherstellung aus einer Datensicherung, wenn dieses vor der Infektion erstellt und an einem separaten Ort gespeichert wurde.

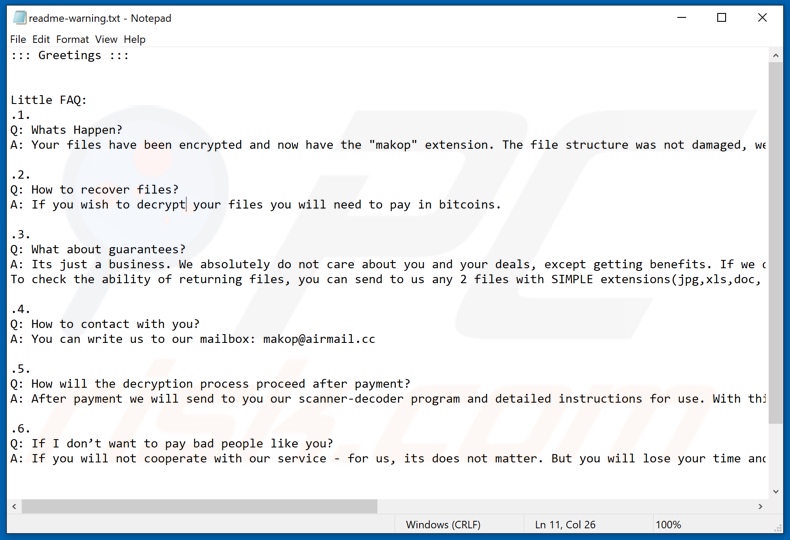

Screenshot einer Nachricht, in der Benutzer aufgefordert werden, ein Lösegeld für die Entschlüsselung ihrer kompromittierten Daten zu zahlen:

Ransomware ist darauf ausgelegt, Dateien zu verschlüsseln und für die Entschlüsselung ein Lösegeld zu verlangen. TRSomware Is Back, Ragnarok, PRT und Devos sind einige Beispiele für solche bösartigen Programme.

Es gibt jedoch einige wesentliche Unterschiede zwischen ihnen: der von ihnen verwendete kryptographische Algorithmus (symmetrisch oder asymmetrisch) und die geforderte Zahlungshöhe. Die Summen liegen in der Regel zwischen drei und vier Stellen (in USD).

Cyberkriminelle bevorzugen digitale Währungen (hauptsächlich Kryptowährungen), da deren Transaktionen schwer/unmöglicherweise nachvollziehbar sind. Um Daten vor diesen Infektionen zu schützen, ist es ratsam, Sicherungskopien auf externen Servern und/oder nicht angeschlossenen Speichergeräten (idealerweise an mehreren Orten) aufzubewahren.

Wie hat Ransomware meinen Computer infiziert?

Ransomware und andere Malware verbreiten sich hauptsächlich über Spam-Kampagnen, Trojaner, Werkzeuge zum "Knacken" (Aktivieren) von Software, gefälschte Updateprogramme und nicht vertrauenswürdige Downloadkanäle. "Spam-Kampagne" ist ein Begriff, der den Akt des Versendens von betrügerischen/betrügerischen E-Mails in großem Maßstab definiert.

Diese E-Mails sind gewöhnlich als "offiziell", "Priorität", "wichtig" und ähnlich getarnt. An diese Briefe sind infektiöse Dateien angehängt oder darin verlinkt.

Diese virulenten Dateien können in verschiedenen Formaten vorliegen (z.B. ausführbare Dateien und Archivdateien, PDF- und Microsoft-Office-Dokumente, JavaScript usw.), und wenn sie geöffnet werden, löst dies die Infektion aus (d.h. sie beginnen mit dem Herunterladen/Installieren von Malware). Trojaner sind bösartige Programme, die in der Lage sind, Ketteninfektionen zu verursachen.

Anstatt ein lizenziertes Produkt zu aktivieren, können Werkzeuge zur illegalen Aktivierung ("Knacken") bösartige Software herunterladen/installieren. Illegitime Updateprogramme infizieren Systeme, indem sie Fehler in veralteten Programmen ausnutzen und/oder indem sie einfach Malware anstelle der versprochenen Updates installieren.

Böswillige Inhalte können von nicht vertrauenswürdigen Downloadquellen heruntergeladen werden, z.B. von inoffiziellen und kostenlosen File-Hosting-Websites, Peer-to-Peer-Sharing-Netzwerken (BitTorrent, Gnutella, eMule usw.) und anderen Downloadprogrammen von Drittanbietern.

| Name | Makop Virus |

| Art der Bedrohung | Ransomware, Krypto-Virus, FileLocker |

| Erweiterung der verschlüsselten Dateien | .makop (Dateien werden auch mit einer eindeutigen ID und der E-Mail-Adresse der Entwickler angehängt) |

| Lösegeldfordernde Nachricht | readme-warning.txt |

| Kontakt der Cyberkriminellen | makop@airmail.cc |

| Erkennungsnamen | BitDefender (Gen:Heur.Kelios.1), Fortinet (W32/Cryptor.CZN!tr.ransom), ESET-NOD32 (eine Variante von Win32/Filecoder.Phobos.E), Emsisoft (Gen:Heur.Kelios.1 (B)), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Dateien, die auf Ihrem Computer gespeichert sind, können nicht geöffnet werden; zuvor funktionierende Dateien haben jetzt eine andere Erweiterung (z.B. my.docx.locked). Eine Nachricht über die Ransomware wird auf Ihrem Desktop angezeigt. Cyberkriminelle verlangen die Zahlung eines Lösegeldes (normalerweise in Form von Bitcoins), um Ihre Dateien freizuschalten. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (Makros), Torrent-Webseiten, bösartige Werbung. |

| Schaden | Alle Dateien sind verschlüsselt und können nicht ohne Zahlung eines Lösegeldes geöffnet werden. Zusätzliche kennwortgeschützte Trojaner und Malware-Infektionen können zusammen mit einer Ransomware-Infektion installiert werden. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie kann man sich vor Ransomware-Infektionen schützen?

Unbekannte, verdächtige und/oder irrelevante E-Mails sollten nicht geöffnet werden. Anhänge oder Links, die in zweifelhaften E-Mails enthalten sind, dürfen niemals geöffnet werden, da dies zu einer Infektion führen kann.

Alle Downloads sollten über offizielle und verifizierte Downloadkanäle erfolgen. Zur Aktivierung und Aktualisierung von Programmen sollten nur Werkzeuge/Funktionen verwendet werden, die von echten Entwicklern zur Verfügung gestellt werden.

Illegale Aktivierungswerkzeuge (zum "Knacken") und Updateprogramme von Drittanbietern bergen ein hohes Risiko der Installation von Malware, weshalb von deren Verwendung abgeraten wird. Es ist von größter Wichtigkeit, eine seriöse Antiviren-/Anti-Spyware-Software installiert zu haben.

Darüber hinaus sollte sie auf dem neuesten Stand gehalten werden, um regelmäßige System-Scans durchzuführen und erkannte/potenzielle Bedrohungen zu entfernen. Wenn Ihr Computer bereits mit Makop infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese Ransomware automatisch zu eliminieren.

Text, der in der Textdatei von Makop Ransomware präsentiert wird ("readme-warning.txt"):

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted and now have the "makop" extension. The file structure was not damaged, we did everything possible so that this could not happen..2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay in bitcoins..3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc... not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee..4.

Q: How to contact with you?

A: You can write us to our mailbox: makop@airmail.cc.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files..6.

Q: If I donít want to pay bad people like you?

A: If you will not cooperate with our service - for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice - time is much more valuable than money.:::BEWARE:::

DON'T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions - please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

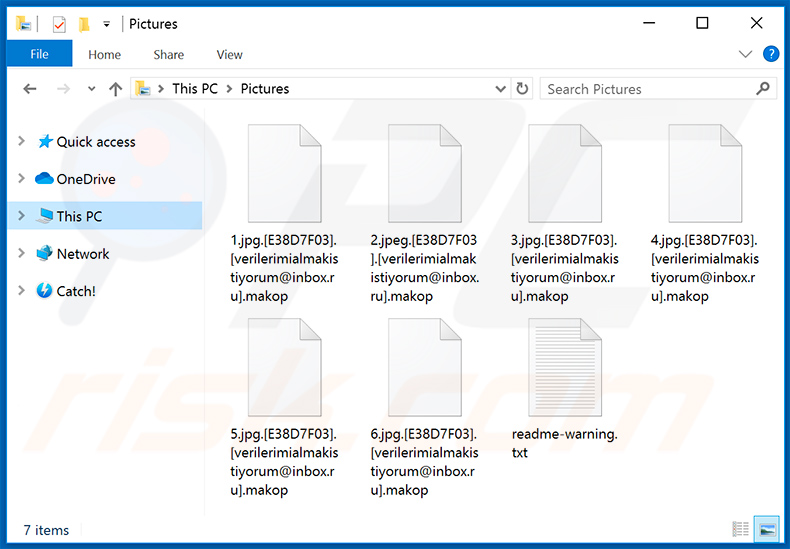

Screenshot von mit Makop verschlüsselten Dateien (".makop"-Erweiterung):

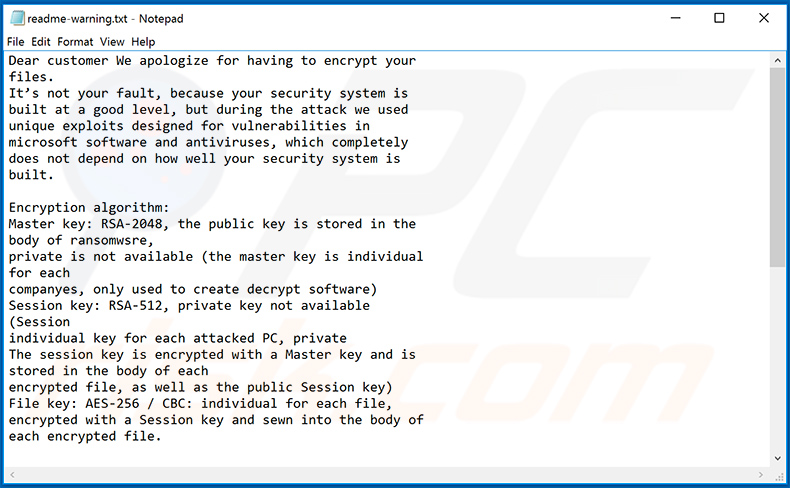

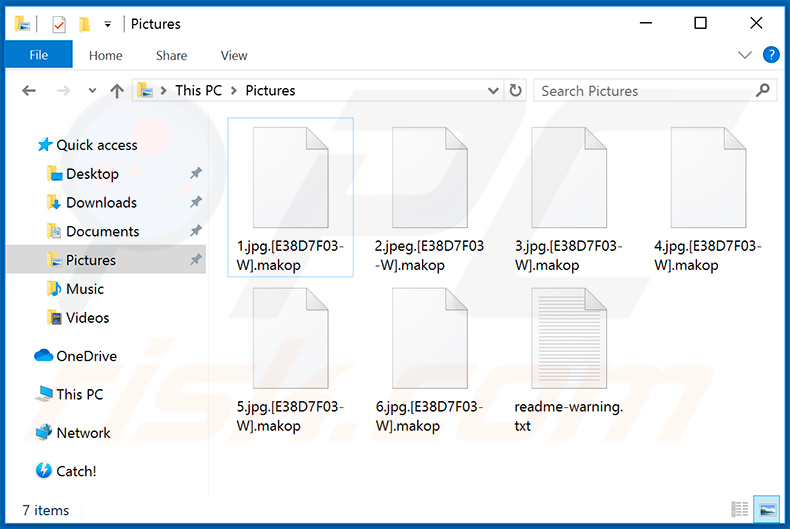

Update 24. März 2020 - Cyberkriminelle haben vor kurzem eine weitere Variante der Makop Ransomware veröffentlicht, die eine andere Lösegeldforderung fallen lässt und Dateinamen nur mit der eindeutigen ID des Opfers und der Erweiterung ".makop" anhängt (z.B. wird "1.jpg" in "1.jpg.[E38D7F03-W].makop" umbenannt und so weiter).

Screenshot der aktualisierten Textdatei der Makop Ransomware ("readme-warning.txt"):

Text, der in dieser Datei präsentiert wird:

Dear customer We apologize for having to encrypt your

files.

It’s not your fault, because your security system is

built at a good level, but during the attack we used

unique exploits designed for vulnerabilities in

microsoft software and antiviruses, which completely

does not depend on how well your security system is

built.Encryption algorithm:

Master key: RSA-2048, the public key is stored in the

body of ransomwsre,

private is not available (the master key is individual

for each

companyes, only used to create decrypt software)

Session key: RSA-512, private key not available

(Session

individual key for each attacked PC, private

The session key is encrypted with a Master key and is

stored in the body of each

encrypted file, as well as the public Session key)

File key: AES-256 / CBC: individual for each file,

encrypted with a Session key and sewn into the body of

each encrypted file.We strongly recommend that you do not use third-party

software to decrypt your files, as this can lead to

the final loss of files due to corrupted headers. But

if you still want to try to decrypt your files

yourself, then make sure that you back up all

encrypted files.

You can familiarize yourself with our product on the

following reputable site:

hxxps://www.bleepingcomputer.com/forums/t/712395/oled-makop-ransonware-makop-support-topic/In no case do we extort money from you, we only offer

you our services for decrypting your files + you can

get a bonus in the form of a free audit of your

security system in order to protect yourself from such

attacks and malicious software in the future.You can contact us by email: established01@protonmail.com

In the subject line, indicate your personal ID number,

which is indicated in the name of your files.

If you do not receive a response after 6 hours, then

resend the message to our backup email:

fargodrops@cock.li

Screenshot von Dateien, die mit dieser Makop Ransomware Variante verschlüsselt wurden:

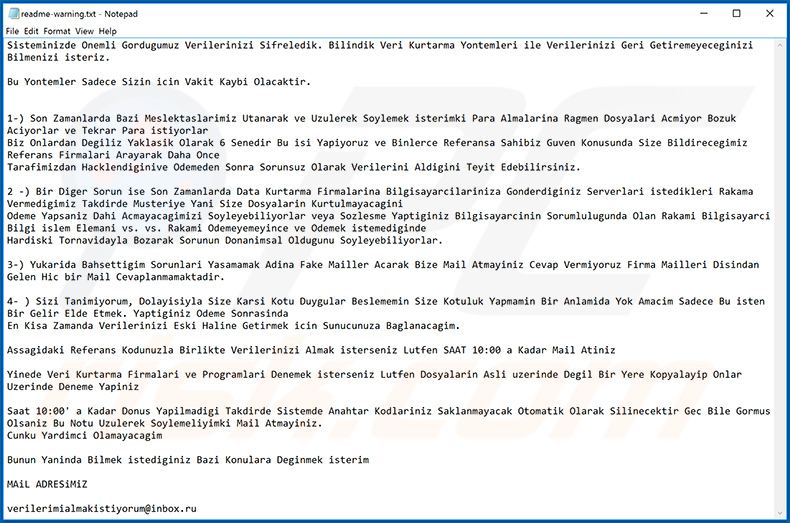

Erscheinen der Lösegeldforderung einer anderen Makop Ransomware Variante, die auf türkischsprachige Benutzer abzielt:

Text, der in dieser Datei präsentiert wird:

Sisteminizde Onemli Gordugumuz Verilerinizi Sifreledik. Bilindik Veri Kurtarma Yontemleri ile Verilerinizi Geri Getiremeyeceginizi Bilmenizi isteriz.

Bu Yontemler Sadece Sizin icin Vakit Kaybi Olacaktir.

1-) Son Zamanlarda Bazi Meslektaslarimiz Utanarak ve Uzulerek Soylemek isterimki Para Almalarina Ragmen Dosyalari Acmiyor Bozuk Aciyorlar ve Tekrar Para istiyorlar

Biz Onlardan Degiliz Yaklasik Olarak 6 Senedir Bu isi Yapiyoruz ve Binlerce Referansa Sahibiz Guven Konusunda Size Bildirecegimiz Referans Firmalari Arayarak Daha Once

Tarafimizdan Hacklendiginive Odemeden Sonra Sorunsuz Olarak Verilerini Aldigini Teyit Edebilirsiniz.2 -) Bir Diger Sorun ise Son Zamanlarda Data Kurtarma Firmalarina Bilgisayarcilariniza Gonderdiginiz Serverlari istedikleri Rakama Vermedigimiz Takdirde Musteriye Yani Size Dosyalarin Kurtulmayacagini

Odeme Yapsaniz Dahi Acmayacagimizi Soyleyebiliyorlar veya Sozlesme Yaptiginiz Bilgisayarcinin Sorumlulugunda Olan Rakami Bilgisayarci Bilgi islem Elemani vs. vs. Rakami Odemeyemeyince ve Odemek istemediginde

Hardiski Tornavidayla Bozarak Sorunun Donanimsal Oldugunu Soyleyebiliyorlar.3-) Yukarida Bahsettigim Sorunlari Yasamamak Adina Fake Mailler Acarak Bize Mail Atmayiniz Cevap Vermiyoruz Firma Mailleri Disindan Gelen Hic bir Mail Cevaplanmamaktadir.

4- ) Sizi Tanimiyorum, Dolayisiyla Size Karsi Kotu Duygular Beslememin Size Kotuluk Yapmamin Bir Anlamida Yok Amacim Sadece Bu isten Bir Gelir Elde Etmek. Yaptiginiz Odeme Sonrasinda

En Kisa Zamanda Verilerinizi Eski Haline Getirmek icin Sunucunuza Baglanacagim.Assagidaki Referans Kodunuzla Birlikte Verilerinizi Almak isterseniz Lutfen SAAT 10:00 a Kadar Mail Atiniz

Yinede Veri Kurtarma Firmalari ve Programlari Denemek isterseniz Lutfen Dosyalarin Asli uzerinde Degil Bir Yere Kopyalayip Onlar Uzerinde Deneme Yapiniz

Saat 10:00' a Kadar Donus Yapilmadigi Takdirde Sistemde Anahtar Kodlariniz Saklanmayacak Otomatik Olarak Silinecektir Gec Bile Gormus Olsaniz Bu Notu Uzulerek Soylemeliyimki Mail Atmayiniz.

Cunku Yardimci OlamayacagimBunun Yaninda Bilmek istediginiz Bazi Konulara Deginmek isterim

MAiL ADRESiMiZ

verilerimialmakistiyorum@inbox.ru

Screenshot von Dateien, die mit dieser Makop Ransomware Variante verschlüsselt wurden:

Makop Ransomware Entfernung:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Das Video zeigt, welche Schritte im Falle einer Ransomware-Infektion unternommen werden sollten:

Schnellmenü:

- Was ist Makop Virus?

- SCHRITT 1. Ransomware den Behörden melden.

- SCHRITT 2. Isolation des infizierten Geräts.

- SCHRITT 3. Die Ransomware-Infektion erkennen.

- SCHRITT 4. Nach Entschlüsselungswerkzeugen für Ransomware suchen.

- SCHRITT 5. Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen.

- SCHRITT 6. Datensicherungen erzeugen.

Wenn Sie Opfer eines Ransomware-Angriffs sind, empfehlen wir, dass Sie diesen Vorfall den Behörden melden. Indem Sie den Strafverfolgungsbehörden diese Informationen zur Verfügung stellen, helfen Sie Cyberkriminalität zu verfolgen und möglicherweise bei der Anklage gegen die Angreifer zu helfen. Hier ist eine Liste von Behörden, an die Sie einen Ransomware-Angriff melden sollten. Für die vollständige Liste örtlicher Cybersicherheitszentren und Informationen darüber, wie Sie einen Ransomware-Angriffe melden sollten, lesen Sie diesen Artikel.

Liste örtlicher Behörden, an die Ransomware-Angriffe gemeldet werden sollten (wählen Sie eine abhängig von Ihrer Heimatadresse):

USA - Internet Crime Complaint Centre IC3

Vereinigtes Königreich - Action Fraud

Spanien - Policía Nacional

Frankreich - Ministère de l'Intérieur

Deutschland - Polizei

Italien - Polizia di Stato

Die Niederlande - Politie

Polen - Policja

Portugal - Polícia Judiciária

Isolation des infizierten Geräts:

Einige Ransomware-artige Infektionen werden entwickelt, um Dateien innerhalb externer Speichergeräte zu verschlüsseln und sich sogar im gesamten lokalen Netzwerk zu verbreiten. Aus diesem Grund ist es sehr wichtig das infizierte Gerät (Computer) so bald wie möglich zu isolieren.

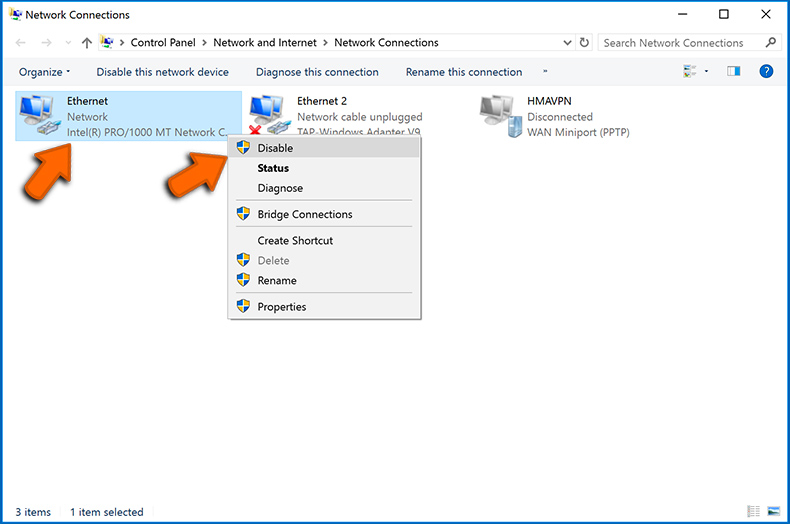

Schritt 1: Trennen Sie das Gerät vom Internet.

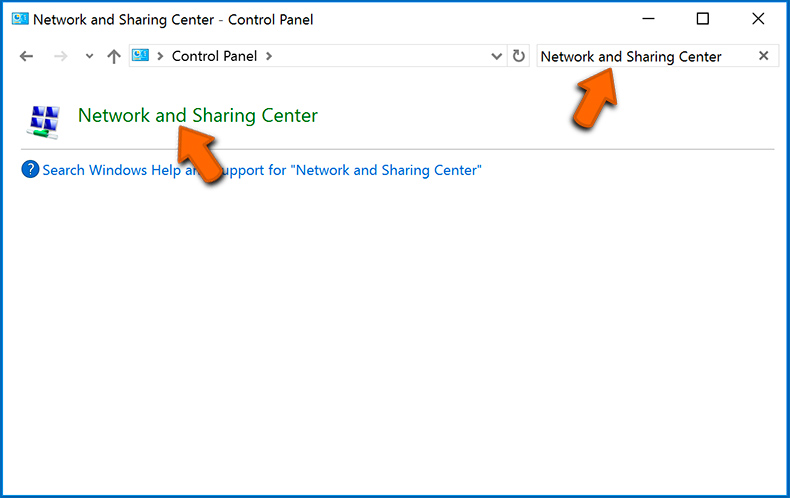

Der einfachste Weg einen Computer vom Internet zu trennen ist, das Ethernet-Kabel von der Hauptplatine zu trennen. Einige Geräte sind jedoch über ein drahtloses Netzwerk verbunden und für einige Benutzer (speziell diejenigen, die nicht besonders technisch versiert sind), kann das Trennen von Kabeln Probleme bereiten. Daher können Sie das System auch manuell über die Systemsteuerung trennen:

Navigieren Sie zu „Systemsteuerung", klicken Sie auf die Suchleiste in der oberen rechten Ecke des Bildschirms, geben Sie „Netzwerk- und Freigabecenter" ein und wählen Sie Suchergebnis:

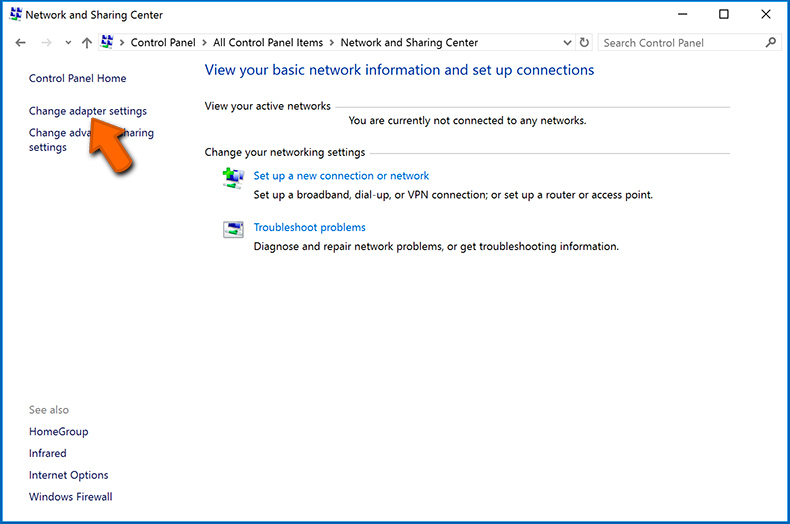

Klicken Sie auf die Option „Adaptereinstellungen ändern“ in der oberen linken Ecke des Fensters:

Klicken Sie mit der rechten Maustaste auf jeden Verbindungspunkt und wählen Sie „Deaktivieren“ aus. Nach der Deaktivierung, wird das System nicht mehr mit dem Internet verbunden sein. Um die Verbindungspunkt wieder zu aktivieren, klicken Sie einfach erneut mit der rechten Maustaste darauf und wählen Sie „Aktivieren“.

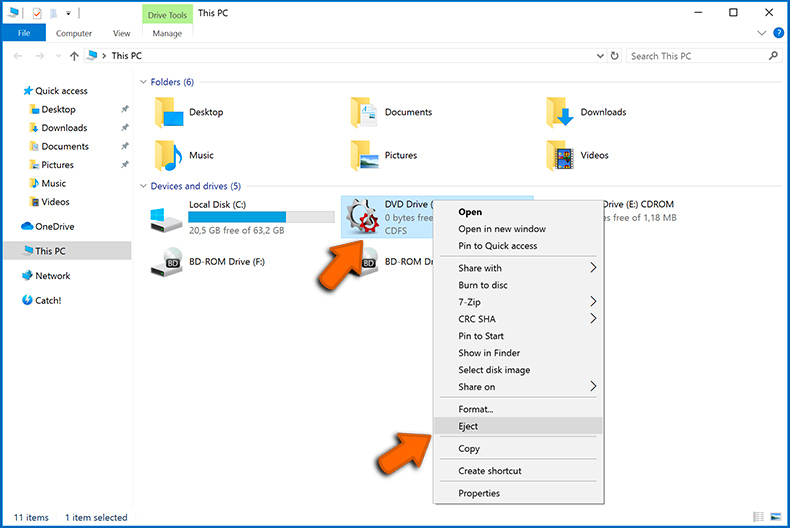

Wie oben erwähnt, könnte Ransomware Daten verschlüsseln und alle Speichergeräte infiltrieren, die mit dem Computer verbunden sind. Aus diesem Grund sollten alle externen Speichergeräte (USB-Sticks, tragbare Festplatten, etc.) sofort getrennt werden. Wir raten Ihnen jedoch dringend, jedes Gerät vor dem Trennen auszuwerfen, um Datenkorruption zu vermeiden:

Navigieren Sie zu „Mein Computer“, klicken Sie mit der rechten Maustaste auf jedes verbundene Gerät und wählen Sie „Auswerfen“ aus:

Schritt 3: Melden Sie sich von allen Cloud-Speicherkonten ab.

Einige Ransomware-Arten könnten Software entführen, die mit Daten innerhalb ‚“der Cloud“ zu tun hat. Daher könnten die Daten korrupt/verschlüsselt sein. Aus diesem Grund sollten Sie sich bei allen Cloud-Speicherkonten, innerhalb von Browsern und verwandter Software, abmelden. Sie sollten auch erwägen die Cloud-Management-Software vorübergehend zu deinstallieren, bis die Infektion vollständig entfernt ist.

Erkennung der Ransomware-Infektion:

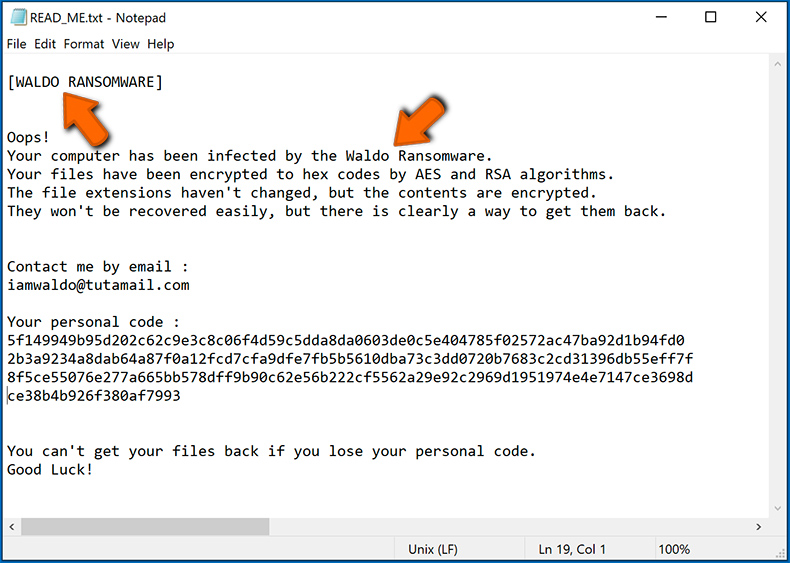

Um ordnungsgemäß mit einer Infektion umzugehen, muss man sie zuerst erkennen. Einige Ransomware-Infektion verwenden Lösegeldfordernde Nachrichten als Einleitung (sie die WALDO Ransomware Textdatei unten).

Dies ist jedoch selten. In dem meisten Fällen liefern Ransomware-Infektion direktere Nachrichten, die einfach besagen, dass Daten verschlüsselt sind und dass die Opfer irgendein Lösegeld zahlen müssen. Bedenken Sie, dass Ransomware-artige Infektionen typischerweise Nachrichten mit verschiedenen Dateinamen erzeugen (zum Beispiel „_readme.txt“, „READ-ME.txt“, „DECRYPTION_INSTRUCTIONS.txt“, „DECRYPT_FILES.html“, etc.). Daher scheint die Nutzung der Lösegeldnachricht ein guter Weg zu sein, die Infektion zu erkennen. Das Problem ist, dass die meisten dieser Namen allgemein sind und einige Infektionen die gleichen Namen verwenden, obwohl die gelieferten Nachrichten verschieden sind und die Infektionen selbst sind nicht verwandt. Daher kann die Verwendung des Dateinamens der Nachricht ineffektiv sein und sogar zum dauerhaften Datenverlust führen (zum Beispiel indem man versucht Daten mit Werkzeugen für unterschiedliche Ransomware-Infektionen zu entschlüsseln. Benutzer beschädigen wahrscheinlich Dateien dauerhaft und die Entschlüsselung wird nicht mehr möglich sein, sogar mit dem richtigen Werkzeug).

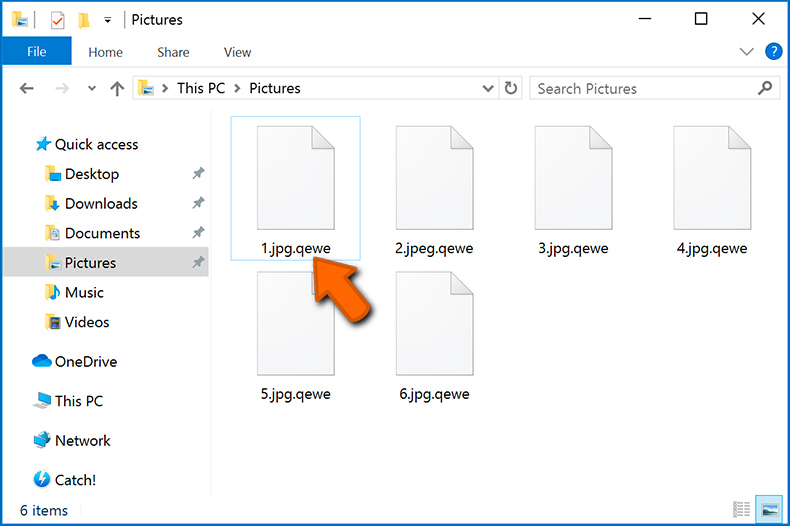

Ein weiterer Weg eine Ransomware-Infektion zu erkennen ist die Prüfung der Dateierweiterung, die jeder verschlüsselten Datei anhängt. Ransomware-Infektionen werden oft nach der Erweiterung benannt, die sie anhängen (siehe von Qewe Ransomware verschlüsselte Dateien unten).

Diese Methode ist jedoch nur effektiv, wenn die angehängte Erweiterung einzigartig ist - viele Ransomware-Infektion hängen eine allgemeine Erweiterung an (zum Beispiel „.encrypted“, „.enc“, „.crypted“, „.locked“, etc.). In diesen Fällen wird die Erkennung von Ransomware durch ihre angehängte Erweiterung unmöglich.

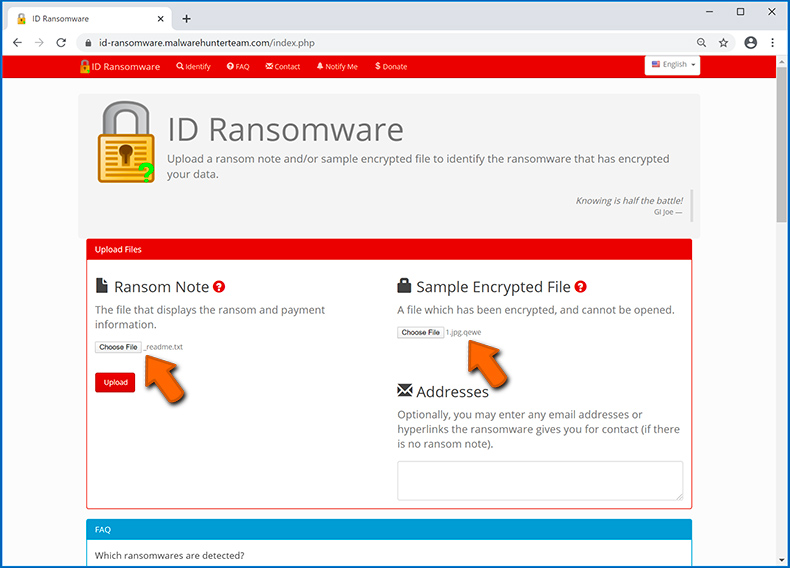

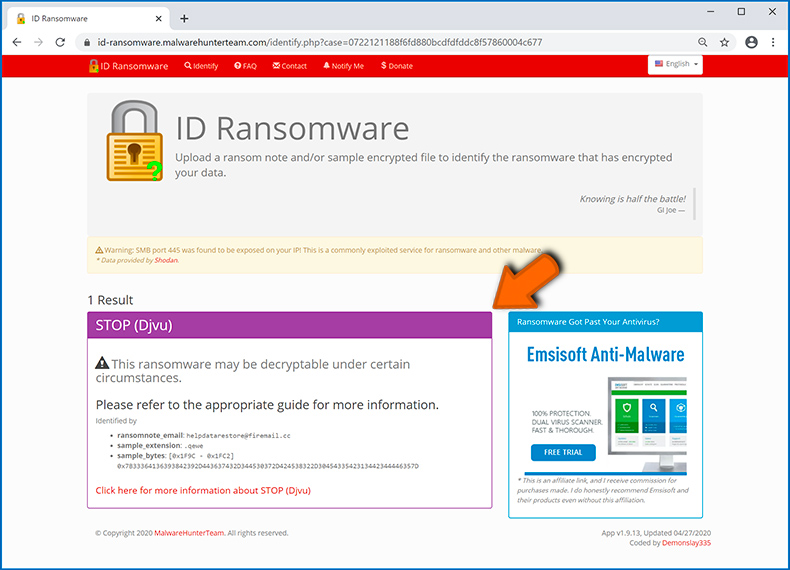

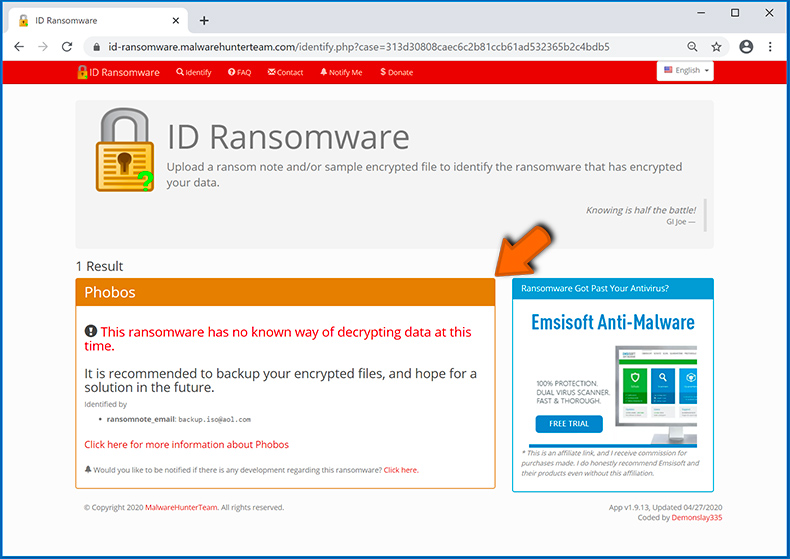

Einer der leichtesten und schnellsten Wege, um eine Ransomware-Infektion zu erkennen, ist die Benutzung der ID Ransomware Webseite. Dieser Dienst unterstützt die meisten bestehenden Ransomware-Infektionen. Die Opfer laden einfach eine Lösegeldnachricht hoch und/oder eine verschlüsselte Datei (wir raten Ihnen, wenn möglich, beides hochzuladen).

Die Ransomware wird innerhalb von Sekunden erkannt und Ihnen werden verschiedene Details geboten, wie der Name der Malware-Familie, zu der die Infektion gehört, ob sie entschlüsselbar ist und so weiter.

Beispiel 1 (Qewe [Stop/Djvu] Ransomware):

Beispiel 2 (.iso [Phobos] Ransomware):

Wenn Ihre Daten durch eine Ransomware verschlüsselt sind, die nicht von ID Ransomware unterstützt wird, können Sie im Internet suchen, indem Sie bestimmte Schlüsselwörter benutzen (zum Beispiel Titel der Lösegeldnachricht, Dateierweiterung, bereitgestellte Kontakt-E-Mails, Kryptowallet Adressen, etc.)

Nach Ransomware-Entschlüsselungswerkzeugen suchen:

Verschlüsselungsalgorithmen, die von den meisten Ransomware-artigen Infektionen benutzt werden, sind sehr ausgefeilt und, falls die Verschlüsselung ordnungsgemäß ausgeführt wird, kann nur der Entwickler die Daten wiederherstellen. Der Grund dafür ist, dass die Verschlüsselung eine speziellen Schlüssel erfordert, der während der Verschlüsselung erzeugt wird. Daten ohne den Schlüssel wiederherzustellen ist unmöglich. In den meisten Fällen speichern Cyberkriminelle Schlüssel auf einem externen Server, anstatt die infizierte Maschine als Host zu benutzen. Dharma (CrySis), Phobos und andere Familien hochentwickelter Ransomware-Infektionen sind praktisch fehlerlos, weshalb Daten, ohne Mitwirken der Entwickler wiederherzustellen, einfach unmöglich ist. Trotzdem gibt es Dutzende von Ransomware-artigen Infektionen, die schlecht entwickelt sind und mehrere Fehler enthalten (zum Beispiel die Benutzung identischer Verschlüsselungs-/Entschlüsselungschlüssel für jedes Opfer, örtlich gespeicherte Schlüssel, etc.). Daher prüfen Sie immer auf verfügbare Entschlüsselungswerkzeuge für jede Ransomware, die Ihren Computer infiltriert.

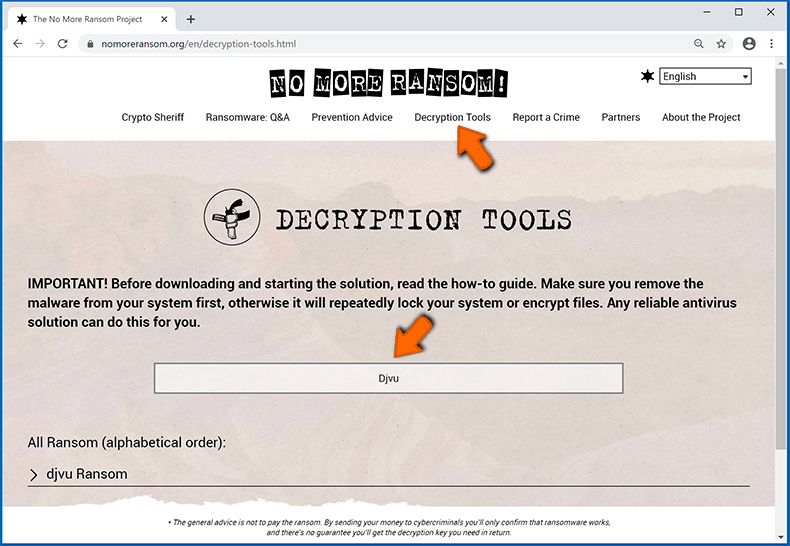

Das richtige Entschlüsselungswerkzeug im Internet zu finden, kann sehr frustrierend sein. Aus diesen Grund empfehlen wir die Benutzung von No More Ransom Project wo die Identifizierung der Ransomware-Infektion nützlich ist. Die Webseite "No More Ransom Project" enthält eine Abschnitt "Entschlüsselungswerkzeuge" mit einer Suchleiste. Geben Sie den Namen der erkannten Ransomware ein und alle verfügbaren Entschlüsselungswerkzeuge (wenn es sie gibt) werden aufgeführt.

Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen:

Abhängig von der Situation (Qualität der Ransomware-Infektion, Art des verwendeten Verschlüsselungsalgorithmus, etc.), könnte die Wiederherstellung der Daten mit bestimmten Drittparteien-Werkzeugen möglich sein. Daher raten wir Ihnen das von CCleaner entwickelte Werkzeug Recuva zu verwenden. Dieses Werkzeug unterstützt über tausend Datentypen (Grafiken, Video, Audio, Dokumente, etc.) und ist sehr intuitiv (geringes Wissen reicht, um Daten wiederherzustellen). Zusätzlich ist die Wiederherstellungsfunktion völlig kostenlos.

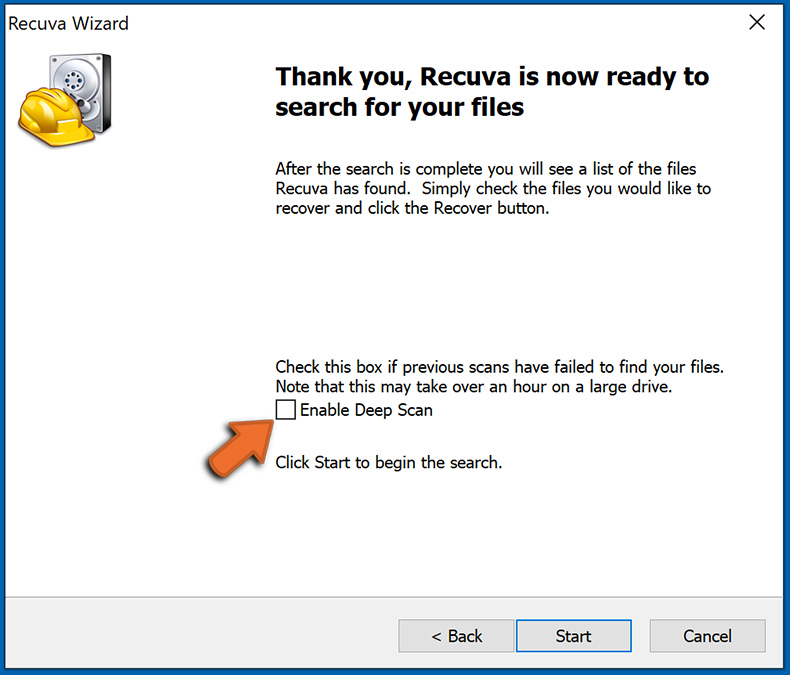

Schritt 1: Führen Sie eine Scan durch.

Führen Sie die Recuva Anwendung aus und befolgen Sie den Assistenten. Sie werden mit mehreren Fenstern aufgefordert, die Ihnen ermöglichen zu wählen, nach welchen Dateitypen Sie suchen, welche Orte gescannt werden sollten, etc. Sie müssen nur die Optionen wählen, die Sie suchen und mit dem Scan beginnen. Wir raten Ihnen den "Vollständigen Scan" zu aktivieren, bevor Sie starten, da sonst die Möglichkeiten der Anwendung zum Scannen eingeschränkt werden.

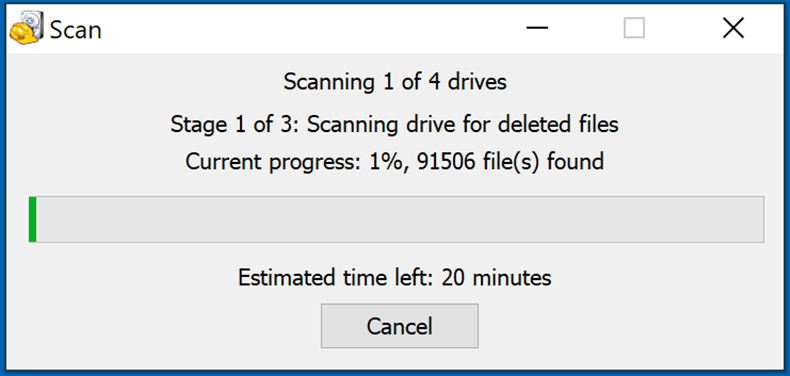

Warten Sie, bis Recuva den Scan abgeschlossen hat. Die Dauer des Scans hängt vom Volumen der Dateien ab (sowohl in Quantität als auch Größe), die Sie scannen (zum Beispiel der Scan mehrerer hundert Gigabyte könnte über eine Stunde dauern). Seien Sie daher während des Scanprozesses geduldig. Wir raten auch davon ab, bestehende Dateien zu modifizieren oder zu löschen da dies den Scan stören kann. Wenn Sie zusätzliche Daten hinzufügen, (zum Beispiel Dateien/Inhalte herunterladen) während Sie scannen, wird dies den Prozess verlängern:

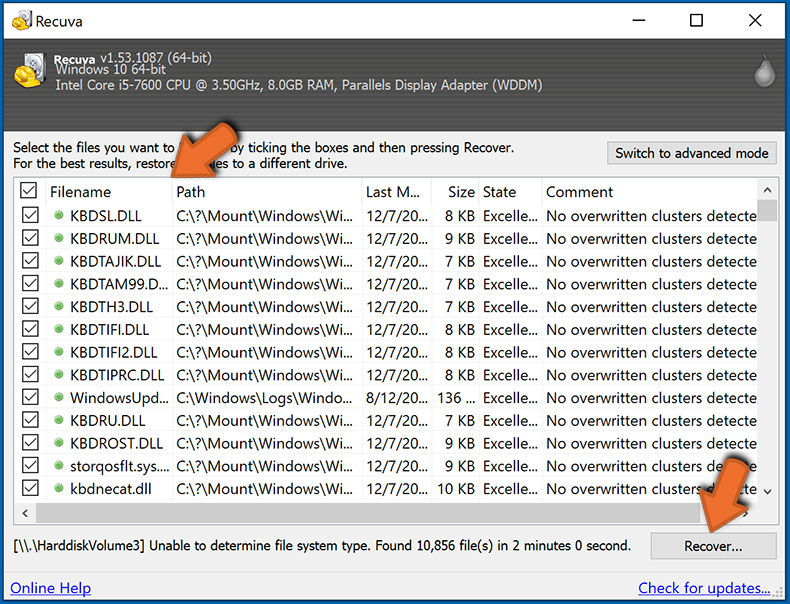

Schritt 2: Daten wiederherstellen.

Nachdem der Prozess abgeschlossen ist, wählen Sie die Ordner/Dateien, die Sie wiederherstellen möchten und klicken Sie einfach auf "Wiederherstellen". Beachten Sie, dass auf Ihr Speicherlaufwerk einigen freien Platz braucht, um Daten wiederherzustellen:

Datensicherungen erzeugen:

Ordnungsgemäßes Dateimanagement und das Erstellen von Datensicherungen sind unerlässlich für die Datensicherheit. Daher sollten Sie immer sehr vorsichtig sein und vorausdenken.

Partitionsverwaltung: Wir empfehlen, dass Sie Ihre Daten in mehrfachen Partitionen speichern und es vermeiden wichtige Dateien innerhalb der Partition zu speichern, die das vollständige Betriebssystem enthält. Wenn Sie in eine Situation kommen, in der Sie das System nicht hochfahren können und gezwungen sind, die Festplatte, die auf dem das Betriebssystem installiert, ist zu formatieren (hier verstecken sich in den meisten Fällen Malware-Infektionen), werden alle Daten verlieren, die auf dieser Festplatte gespeichert sind. Dies ist der Vorteil mehrfacher Partitionen: Wenn Sie das gesamte Speichergerät einer einzelnen Partition zugewiesen haben, sind Sie gezwungen alles zu löschen, aber die Erzeugung mehrfacher Partitionen und die ordnungsgemäße Zuweisung der Daten macht es Ihnen möglich, solche Probleme zu vermeiden. Sie können eine einzelne Partition leicht formatieren ohne die anderen zu beeinflussen. Daher wird eine gereinigt, die anderen bleiben unberührt und Ihre Daten werden gespeichert. Die Partitionsverwaltung ist sehr einfach und Sie können alle nötigen Informationen auf der Microsoft Dokumentationswebseite finden.

Datensicherungen: Eine der zuverlässigsten Datensicherungsmethoden ist die Verwendung eines externen Speichergeräts und dies zu trennen. Kopieren Sie Ihre Daten auf eine externe Festplatte, USB-Stick, SSD, HDD oder jedes andere Speichermedium. Trennen und speichern Sie es an einem warmen Ort, vor direkter Sonneneinstrahlung und extremen Temperaturen geschützt. Diese Methode ist jedoch ziemlich effizient, da Datensicherungen und Updates regelmäßig gemacht werden müssen. Sie können auch einen Cloud-Dienst oder einen externen Server benutzen. Hier ist eine Internetverbindung nötig, bei der es immer die Möglichkeit einer Sicherheitslücke gibt, obwohl das selten vorkommt.

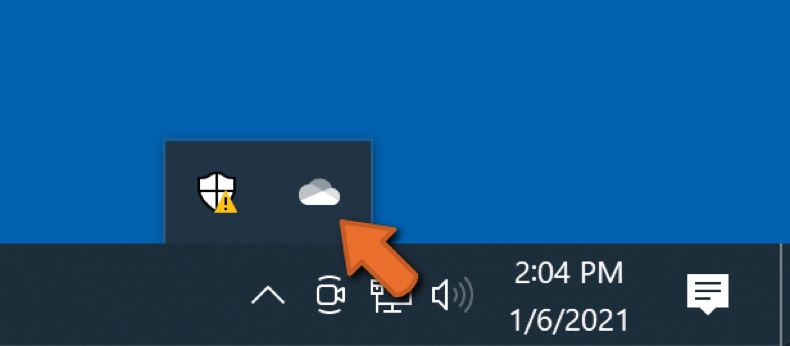

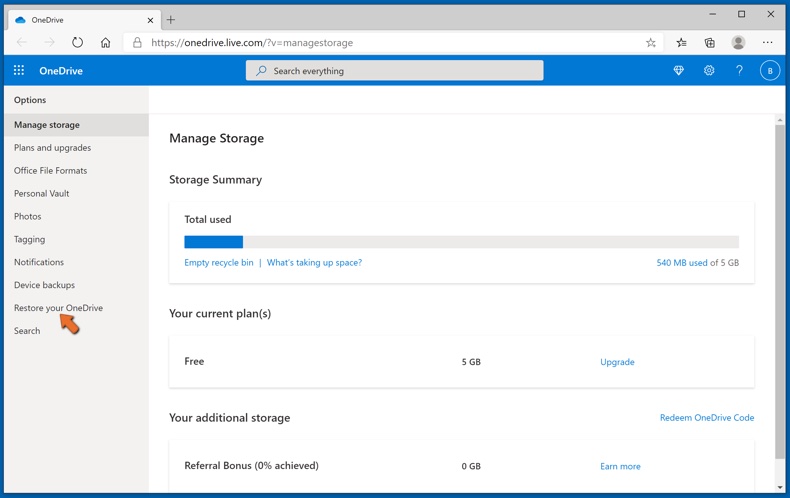

Wir empfehlen die Nutzung von Microsoft OneDrive zur Sicherung Ihrer Dateien. OneDrive lässt Sie Ihre persönlichen Dateien und Daten in der Cloud speichern, Dateien über mehrere Computer und Mobilgeräte hinweg zu synchronisieren, ermöglicht Ihnen den Zugriff auf und die Bearbeitung Ihrer Dateien von all Ihren Windows-Geräten. OneDrive lässt Sie Dateien speichern, teilen und eine Vorschau erstellen, auf den Downloadverlauf zugreifen, Dateien bewegen, löschen und umbenennen, sowie neue Ordner zu erstellen und vieles mehr.

Sie können Ihre wichtigsten Ordner und Dateien auf Ihrem PC sichern (Ihren Desktop, Dokument und Bilderordner). Einige der bemerkenswertesten Merkmale von OneDrive sind die Datei-Versionierung, die ältere Versionen von Dateien für bis zu 30 Tage erhält. OneDrive hat einen Papierkorb, in dem alle Ihre gelöschten Dateien für begrenzte Zeit gespeichert werden. Gelöschte Dateien werden nicht als Teil der Benutzerzuweisung gezählt.

Der Dienst wird mit HTML5-Technologien erstellt und erlaubt Ihnen das Hochladen von Dateien bis zu 300 MB über Drag und Drop in den Internetbrowser oder bis zu 10 GB über die OneDrive Desktopanwendung. Mit OneDrive können Sie gesamte Ordner als einzelne ZIP-Datei herunterladen, mit bis zu 10.000 Dateien, obwohl 15 GB pro einzelnem Download nicht überschritten werden können.

OneDrive hat 5 GB freien Speicherplatz mit zusätzlichen 100 GB, 1 TB und 6 TB Speicheroptionen, die für eine Gebühr für ein Abonnement verfügbar sind. Sie können einen dieser Speicheroptionen erhalten, indem Sie entweder zusätzlichen Speicher separat oder mit einem Office 365 Abonnement kaufen.

Eine Datensicherungen erstellen:

Der Datensicherungsprozess ist der gleiche für alle Dateitypen und Ordner. So können Sie Ihre Dateien mit Microsoft OneDrive sichern.

Schritt 1: Wählen Sie die Dateien/Ordner, die Sie sichern möchten.

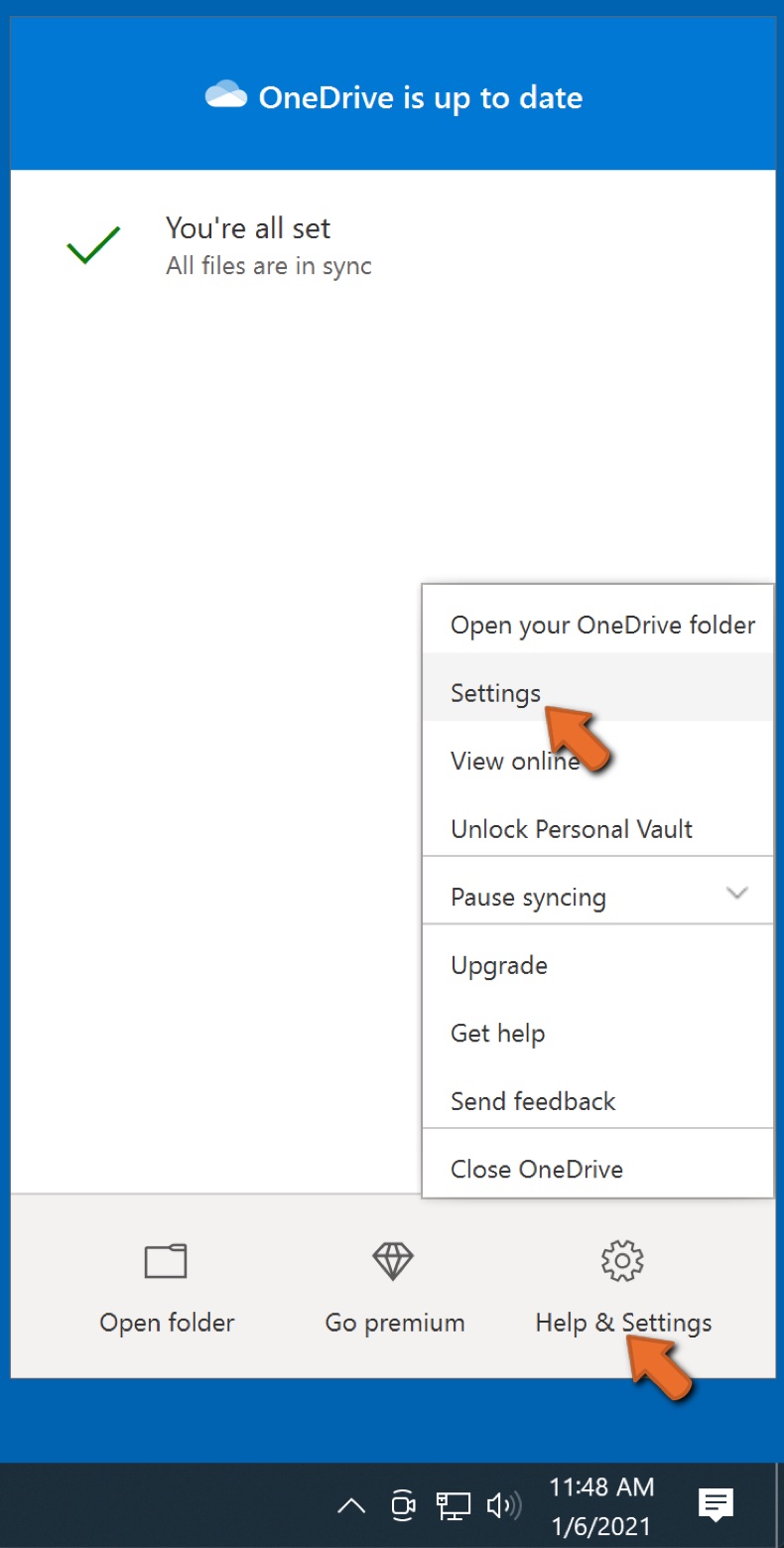

Klicken Sie auf die OneDrive Cloud Schaltfläche, um das OneDrive Menü zu öffnen. In diesem Menü können Sie Ihre Datensicherungseinstellungen individualisieren.

Klicken Sie auf Hilfe und Einstellungen und wählen Sie dann Einstellungen vom Drop-Down-Menü.

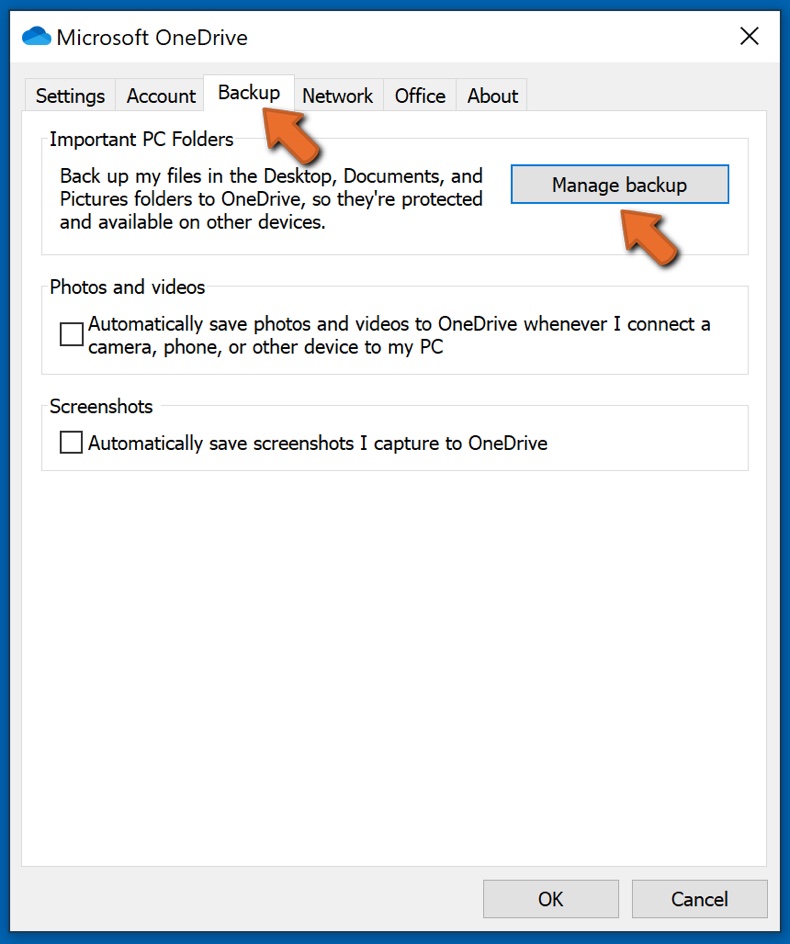

Gehen Sie zur Registerkarte Datensicherung und klicken Sie auf Datensicherung verwalten.

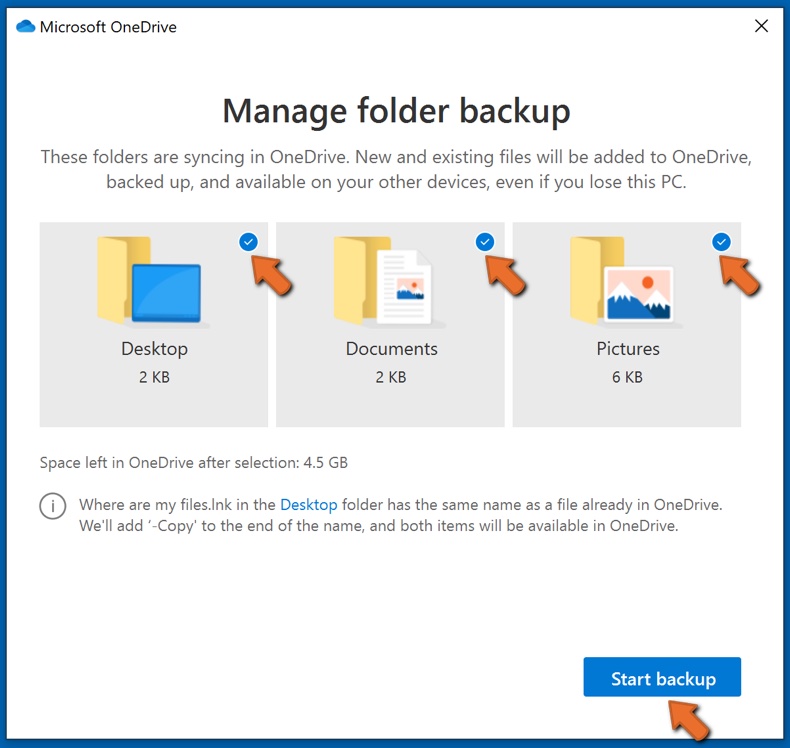

In diesem Menü können Sie wählen den Desktop zu sichern und alle seine Dateien und Dokumente und Bilder Ordner, ebenfalls mit alle diesen Dateien in ihnen. Klicken Sie auf Datensicherung starten.

Wenn Sie jetzt eine Datei oder einen Ordner in die Desktop-, Dokumente- und Bilderordner hinzufügen, werden sie automatisch in OneDrive gesichert.

Um Ordner und Dateien nicht in die oben genannten Orte hinzuzufügen, fügen Sie diese manuell hinzu.

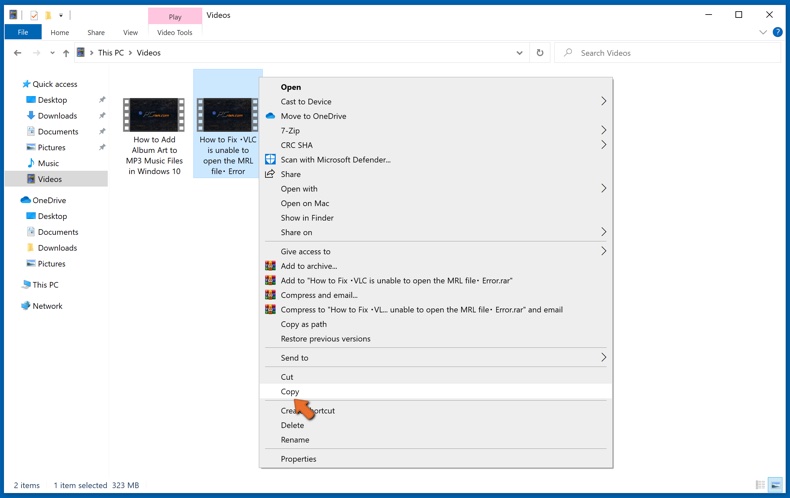

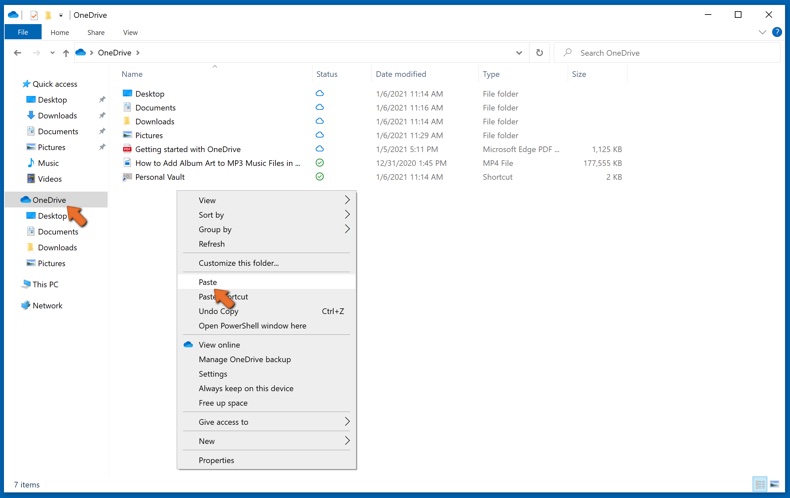

Öffnen Sie die Datei-Suchmaschine und navigieren Sie an den Ort des Ordners/der Datei, die Sie sichern möchten. Wählen Sie einen Punkt, klicken Sie mit der rechten Maustaste darauf und klicken Sie auf Kopieren.

Dann navigieren Sie zu OneDrive, klicken Sie mit der rechten Maustaste irgendwo in das Fenster und klicken Sie auf Einfügen. Alternativ können Sie eine Datei einfach in OneDrive ziehen und fallenlassen. OneDrive erzeugt automatisch eine Datensicherung des Ordners/der Datei.

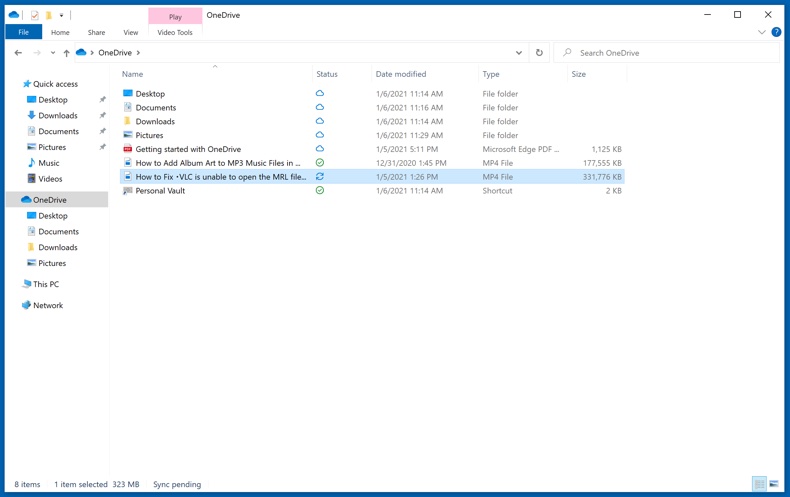

Alle dem OneDrive Ordner hinzugefügten Dateien, werden automatisch in die Cloud gesichert. Der grüne Kreis mit dem Häkchen darin zeigt an, dass die Datei sowohl örtlich als auch auf OneDrive verfügbar ist und dass die Dateiversion für beide gleich ist. Die blaue Cloud-Symbol zeigt an, dass die Datei noch nicht synchronisiert wurde und nur auf OneDrive verfügbar ist. Das Synchronisations-Symbol zeigt an, dass die Datei aktuell synchronisiert wird.

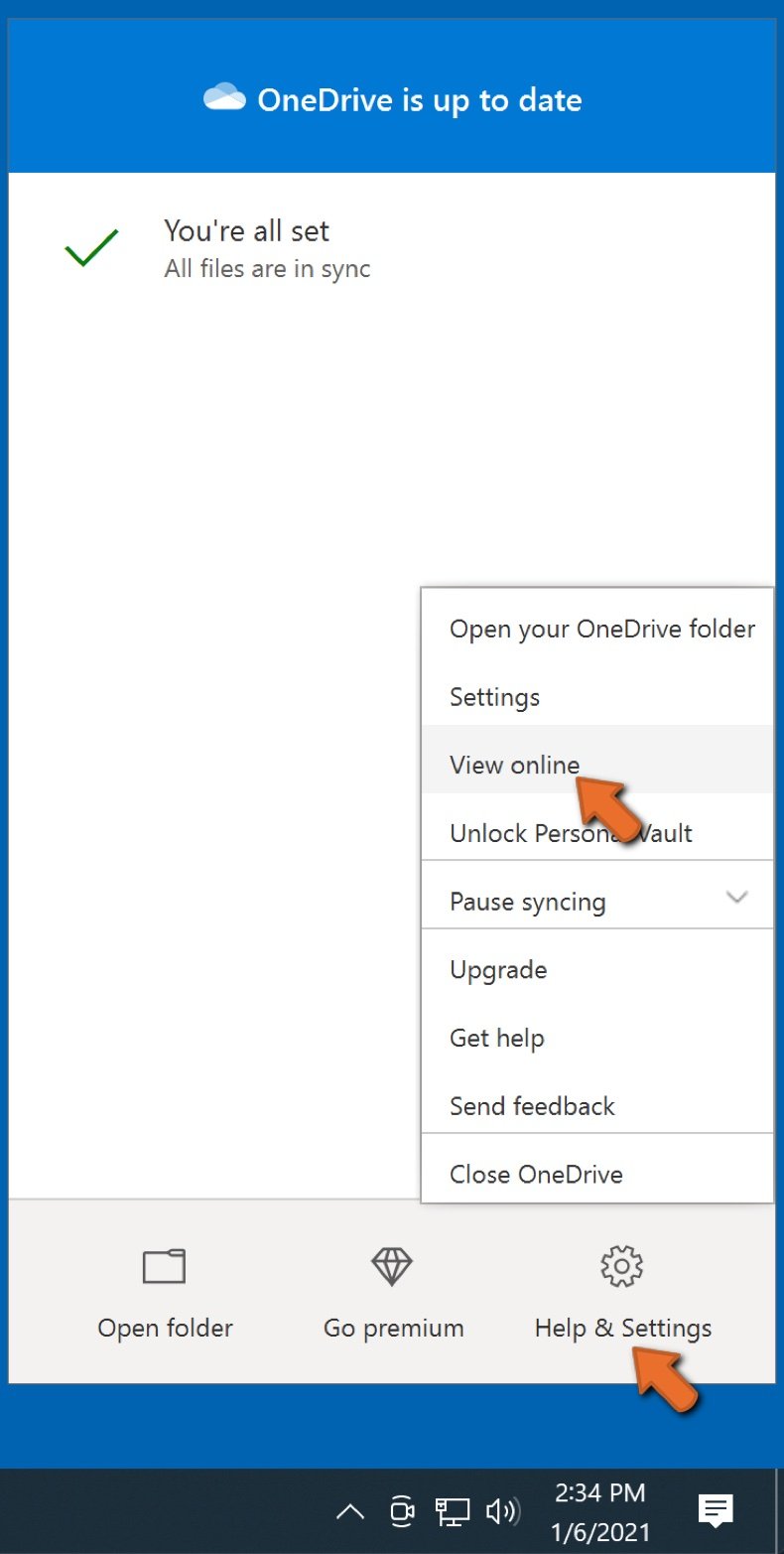

Um auf Dateien zuzugreifen, die nur online auf OneDrive liegen, gehen Sie zum Hilfe und Einstellungen Drop-Down-Menü und wählen Sie Online anzeigen.

Schritt 2: Korrupte Dateien wiederherstellen.

OneDrive stellt sicher, dass die Dateien synchronisiert bleiben, so dass die Version der Datei auf dem Computer die gleich ist, wie die in der Cloud. Wenn Ransomware jedoch Ihre Dateien beschädigt hat, können Sie die OneDrive Versionsverlauf Funktion nutzen, die Ihnen die Wiederherstellung der Versionen vor der Verschlüsselung ermöglicht.

Microsoft 365 hat eine Ransomware-Erkennungsfunktion, die Sie benachrichtig, wenn Ihre OneDrive Dateien angegriffen wurden und führt Sie durch den Prozess Ihre Dateien wiederherzustellen. Es muss gesagt werden, dass Sie, falls Sie keine kostenpflichtiges Abonnement von Microsoft 365 haben, nur eine Erkennung und eine Wiederherstellung kostenlos ist.

Wenn Ihre OneDrive Dateien gelöscht, beschädigt oder durch Malware infiziert werden, können Sie Ihr gesamtes OneDrive auf eine vorherigen Zustand wiederherstellen. So können Sie Ihre gesamte OneDrive wiederherstellen:

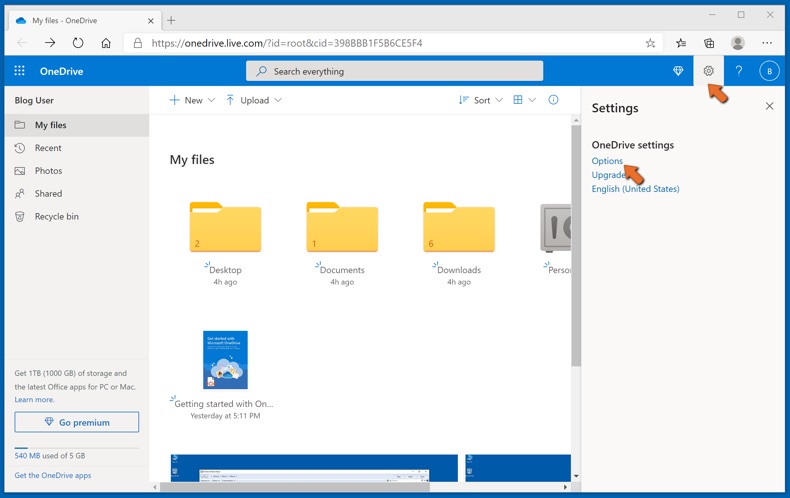

1. Wenn Sie mit einem persönlichen Konto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Optionen und wählen Sie Ihre OneDrive wiederherstellen aus.

Wenn Sie mit einem Arbeits- oder Schulkonto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Ihre OneDrive wiederherstellen.

2. Auf der Seite "Ihre OneDrive wiederherstellen", wählen Sie ein Datum aus der Drop-Down-Liste. Beachten Sie, dass ein Wiederherstellungsdatum für Sie ausgewählt wird, wenn Sie Ihre Dateien nach einer automatischen Ransomware-Erkennungen wiederherstellen.

3. Nachdem Sie alle Dateiwiederherstellungsoptionen konfiguriert haben, klicken Sie auf Wiederherstellen, um alle von Ihnen ausgewählten Aktivitäten rückgängig zu machen.

Der beste Weg Schäden durch Ransomware-Infektionen zu vermeiden ist, regelmäßig aktuelle Datensicherungen vorzunehmen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden