Verhinderung von Ransomware (Erpressersoftware)-Infektionen

Inhaltsverzeichnis

Einführung

Es ist ungefähr 10 Jahre her, seit Ransomware-Angriffe begannen. Seither sind sie zu einer, wenn nicht zu derjenigen Malware (Schadsoftware) geworden, die zur Gelderpressung von Opfern benutzt wird. In diesen 10 Jahren sind sie immer komplexer und fortgeschrittener geworden und auf alle Fällen verursachen sie mehr Ärger. Ransomware-Angriffe sind seit ihren Anfängen exponentiell gestiegen und gehören nun zu unserem modernen Sprachgebrauch. Die jüngsten Ransomware-Angriffskampagnen, wie WannaCry, haben international Schlagzeilen gemacht. Oft haben sich diese Schlagzeilen und nachfolgende Artikel mit den Kosten und den verursachten Unannehmlichkeiten befasst. Es wurde wenig Aufmerksamkeit darauf gezogen, was Ransomware ist, wie sie verbreitet wird und vielleicht am wichtigsten, wie man verhindert, Opfer eines solchen Angriffs zu werden. Die Absicht dieses Artikels ist es, die Aspekte, die in kurzen neuen Segmenten ignoriert wurden, detaillierter zu behandeln.

Was ist Ransomware?

Um eine grundlegende Definition von Ransomware zu geben, ist es wichtig, zu betrachten, was das bösartige Programm zu erreichen versucht und wer die Cyber-Kriminellen sind, die das Programm einsetzen. Im Wesentlichen versucht das schädliche Programm die Daten des Benutzers zu verschlüsseln, damit er nicht auf seine Dateien zugreifen kann. Oft sind Dateien, die verschlüsselt sind, Dateitypen, die für geschäftliche oder persönliche Informationen von wesentlicher Bedeutung sind, die einen Ruf zerstören oder die Einhaltung von Vorschriften beeinträchtigen können. Sobald Dateien verschlüsselt sind, wird dem Benutzer eine Lösegeld-fordernde Nachricht zugestellt, die ihn anweist, wie die Zahlung vorgenommen werden muss, um die Daten im Wesentlichen zu entschlüsseln. Zusammenfassend werden die Daten des Benutzers ihm effektiv genommen, bis er ein Lösegeld bezahlt. Immer häufiger muss eine Zahlung in Bitcoin oder einer anderen Kryptowährung geleistet werden. Diese wird verwendet, da sie demjenigen, der das Lösegeld fordert, eine gewisse Anonymität gewährt.

Ransomware gibt es historisch auf zwei generelle Arten. Eine der ersten veröffentlichten Arten von Ransomware wollte den Benutzer-Bildschirm sperren, so dass der Benutzer überhaupt nicht mehr auf seinen Computer zugreifen konnte. Diese wurde als Locker Ransomware (Sperr-Erpressersoftware) bezeichnet. Die Beliebtheit dieser Art von Erpressersoftware scheint abzunehmen. Die zweite Art, häufiger verwendet, sind Ransomware-Varianten, die bestimmte Dateien verschlüsseln, was dem Benutzer in der Regel einen eingeschränkten Zugriff auf seinen Computer ermöglicht. Dieser begrenzte Zugang soll dem Benutzer erlauben, die Zahlung leichter und hoffentlich zeitgerechter zu machen. Diese wird Krypto-Ransomware (Krypto-Erpressersoftware) genannt. Im Laufe der Jahre gab es zahlreiche Begriffe um Ransomware zu beschreiben, was zu weiterer Verwirrung führte. Begriffe wie Krypto-Ransomwares, Kryptoviren und CryptoLocker wurden verwendet, um Ransomware zu beschreiben. Um nicht noch weitere Verwirrung zu verursachen, wird der Begriff Ransomware in diesem Artikel verwendet, um ein bösartiges Programm zu beschreiben, das die Nutzung des Computers für den Benutzer einschränkt, oder diese verschlüsselt, mit der Absicht, ein Lösegeld zu erpressen.

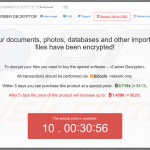

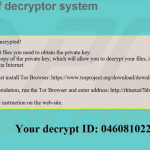

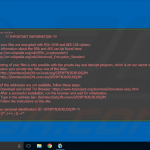

Screenshots (Bildschirmkopien) von 4 Arten am weitesten verbreiteter Ransomware Cerber, Locky, CryptXXX und Jaff:

Zusammenfassung des Angriffs

Während Ransomware-Angriffe auf dem Vormarsch sind, zeigen die Daten von 2016, dass solche Angriffe in jenem Jahr um den Faktor drei anstiegen. Es ist wichtig zu wissen, wie ein solcher Angriff durchgeführt wird. So wird das bösartige Programm ausgeliefert, eingesetzt und Lösegeld erpresst. Wie die Ransomware an das System ausgeliefert wird, wird später im Detail genauer untersucht, in diesem Abschnitt aber kurz beschrieben. Der Grund, warum die Lieferung ausführlicher behandelt wird ist, dass wenn Sie die Lieferung der Ransomware stoppen können, ihre Bereitstellung im Keim erstickt werden kann. Als eine Zusammenfassung des Angriffs kann man folgendes sehen:

- Lieferung: Die Ransomware wird an die zukünftigen Opfer auf zwei Arten geliefert. Entweder per E-Mail oder durch ein Exploit Kit, welches einer betroffenen Internetseite anhängt. (Dies wird im Folgenden näher erläutert.)

- Ausführung und Verschlüsselung: Oft werden die Schöpfer des Programms zahlreiche Maßnahmen einschließen, um die Erkennung durch Antivirenprogramme zu vermeiden. Eine zunehmend beliebte Methode ist durch Code-Injektion, die den Code in authentische Dienste injiziert, die vom Betriebssystem verwendet werden. Sobald Anti-Viren und Firewall erfolgreich umgangen wurden, beginnt die Ransomware mit der Suche nach Dateien, für deren Verschlüsselung sie programmiert wurde. Oft können diese .docx .xlxs oder bestimmte Arten von Bilddateien sein, auf die abgezielt wird. Fortgeschrittene Ransomware-Varianten können sich sogar auf Netzwerklaufwerke ausbreiten, um andere Computer und Systeme zu infizieren, die mit dem ursprünglichen Ziel verbunden sind. Sobald die Dateien gefunden wurden, verschlüsselt sie das Programm und der Verschlüsselungsprozess beginnt. Das kann Minuten oder Sekunden dauern. Die Chimera Variante verschlüsselt erfolgreich Dateien in 18 Sekunden. Oft werden 128-Bit-Verschlüsselungsprotokolle verwendet, die die Entschlüsselung außergewöhnlich schwierig und praktisch unmöglich für jemanden ohne das erforderliche Wissen machen.

- Das Lösegeld: Sobald die Verschlüsselung abgeschlossen ist, wird eine Lösegeldnachricht oder ein Sperrbildschirm angezeigt, in dem der Benutzer informiert wird, dass seine Dateien verschlüsselt wurden und dass er eine gewisse Zeit hat, um die Zahlung zu leisten, da sonst seine Dateien dauerhaft verschlüsselt werden. In der Theorie, sobald die Zahlung eingegangen ist, sendet der Cyberkriminelle den Entschlüsselungscode. Es gab Fälle, in denen die Zahlung geleistet, aber kein Code empfangen wurde, um die Dateien zu entschlüsseln. Es ist wichtig sich zu erinnern, dass Sie es, wenn Sie zahlen möchten, oft mit kriminellen Unternehmen zu tun haben, nicht mit Menschen, mit moralischen Prinzipien, die ihr unmoralisches Geschäft betreiben. Wie immer gibt es keine Garantie, dass Sie, sobald die Zahlung erfolgt ist, den Entschlüsselungscode erhalten. Es gibt Geschäfte, die Entfernungs- und Entschlüsselungsführer entwickeln, wie unsere Website, die im Falle einer Infektion helfen können.

Obwohl die obige Zusammenfassung eine vereinfachte Zusammenfassung davon ist, wie der Angriff in der Praxis auftritt, bietet sie einen einzigartigen Einblick in die Auslieferung von Ransomware, die Bereitstellung und die Kryptowährung, die vom Opfer erpresst wird. Im Folgenden gibt es eine weitere Diskussion darüber, wie diese Schadprogramme geliefert oder verteilt werden und wie diese Angriffe verhindert werden können.

Wie Ransomware geliefert wird

Wie oben erwähnt, wird Ransomware mit zwei Hauptmethoden geliefert. Nämlich E-Mail oder Exploit-Kits. Wenn Benutzer wissen, wie diese bösartigen Programme geliefert werden, wird die Vorbeugung um einiges leichter. Jede Methode wird nacheinander geprüft:

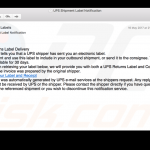

- E-Mail: E-Mail ist eine bevorzugte Methode für die Verteilung von Ransomware und Malware. Einer der Gründe, warum sie begünstigt wird, ist, weil man sich darauf verlassen kann und sie eine einfache Methode zur Verteilung ist. Diese Methode zur Nutzung von E-Mails wird oft Phishing genannt. Eine E-Mail, die wie eine legitime E-Mail aussieht, die möglicherweise aus einem legitimen Unternehmen stammt, wird mit Anhängen gesendet, die Ransomware enthalten, oft auch mit anderen Arten von Malware. Sobald diese Anhänge geöffnet werden, wird die Ransomware automatisch auf dem System des Benutzers installiert. Die Schöpfer der Ransomware können auch kompromittierte Webseiten verknüpfen, anstatt kompromittierte Anhänge zu verwenden. Phishing hat sich als erfolgreich erwiesen. Es wurde von Verizon geschätzt, dass 30% der Phishing-E-Mails im Jahr 2016 geöffnet wurden. Also ist die Trefferquote fast ein Drittel aller E-Mails. Es wurde von Ransomware-Entwicklern aus gerade diesem Grund als eine große Verteilungsmethode angenommen.

- Exploit-Kits: Grundsätzlich ermöglicht ein Exploit-Kit dem Ransomware-Entwickler, schädlichen Code auf jede Website hochzuladen, auf die er zugreifen kann. Der Code wird entworfen, um Schwachstellen in der Software auszunutzen, die der Benutzer ausgeführen könnte. In der Vergangenheit wurde Adobe Flash Player ausgenutzt, um Ransomware und verschiedene andere Formen von Malware zu liefern. Leider ist das nicht auf nicht vertrauenswürdige Internetseiten beschränkt. Um die Infektionsrate zu erhöhen, werden die Entwickler legitime und populäre Internetseiten verwenden, um Ransomware zu verteilen. Während dies ominös ist, ist es kein Grund, die Nutzer davon abzuhalten, viele Vorteile zu nutzen, die das Internet bietet. Der beste Schutz gegen solche Angriffe ist einfach, Ihre Software auf dem neuesten Stand zu halten. Softwareentwickler verwenden häufig Updates, um Schwachstellen in ihrer Software zu löschen und so die Schwachstellen, denen Benutzer ausgesetzt sind, zu beschränken. Wie wir sehen werden ist die Aktualisierung der Software eine der primären Möglichkeiten, um Infektionen zu verhindern.

Screenshots von E-Mail-Nachrichten, die von Cyberkriminellen verwendet werden, um Ransomware zu verbreiten:

Screenshots von infizierten E-Mail-Anhängen - bösartige Dokumente, die Makros enthalten, die nach der Aktivierung Ransomware auf dem Computer des Opfers installieren:

Während alles, was bisher abgedeckt wurde, sehr entmutigend erscheinen kann, gibt es Möglichkeiten, Infektionen zu verhindern. Wie das alte Sprichwort besagt: „Vorbeugen ist besser als heilen", gilt das gleiche für Ransomware und viele dieser Methoden zur Vermeidung von Angriffen, sind unglaublich einfach durchzuführen. Oft benötigen sie nur ein wenig Disziplin und die Einsetzung eines Prozesses. Wenn man bedenkt, dass es oft durchschnittlich 500 USD kostet, um bereits verschlüsselte Dateien zu entschlüsseln, ist Prävention etwas, was Ihre Brieftasche zu schätzen wissen wird.

Wie man eine Infektion verhindert

Das Folgende kann als eine Anleitung zur Erhöhung Ihrer Sicherheitsposition in allen Bereichen der Cybersicherheit gesehen werden. Diese sind einfach zu implementieren und erfordern oft keinen Kapitalaufwand, sondern Sie sind sich der Bedrohungen bewusst, denen Sie täglich begegnen, indem Sie einfach einen Computer benutzen, der mit dem Internet verbunden ist. Hier sind vier Methoden, die bei der Verhinderung von Ransomware-Infektionen unterstützend sind:

- Die Sicherstellung, dass Software regelmäßig aktualisiert wird: Software Entwickler aktualisieren Software ständig mit dem Hauptziel die Menge an Fehlern zu reduzieren, die von Cyberkriminellen ausgenutzt werden können. Die meiste Software wird Sie benachrichtigen, wenn ein Update erforderlich ist, oder sich automatisch aktualisieren, wenn Sie diese Funktion nicht ausgeschaltet haben. Es kann nervig sein, Ihr System und Ihre Software ständig aktualisieren zu müssen, aber wenn Sie bedenken, was passieren könnte, ist eine geringe Unannehmlichkeit einer größeren vorzuziehen. In der jüngsten Flut von WannaCry Angriffen, war einer der Hauptgründe, warum der Angriff so weit verbreitet war, dass Benutzer wichtige Sicherheits-Updates nicht heruntergeladen und installiert hatten. In vielen Fällen, in denen die Menschen Microsoft verurteilten, anstatt in bestimmten Fällen die Cyber-Kriminellen selbst, hatte Microsoft bereits Updates realisiert, um die Ausnutzung der Schwachstellen durch WannaCry durch die Verwendung von DoublePulsar zu verhindern.

- Antivirus Software installieren: Dies verhindert nicht nur Ransomware-Angriffe, sondern verhindert auch zahlreiche andere Malware-Angriffe. Es gibt zahlreiche Produkte auf dem Markt und es erfordert einige Marktforschung Ihrerseits, welche Unternehmen seriös sind. Das gleiche gilt auch für andere Software, da Sie Ihre Antivirus-Software auf dem Laufenden halten müssen, so dass die Software die neuesten Malware Varianten blockieren kann. Diese Methode der Prävention macht es erforderlich, hart verdientes Geld auszugeben, aber auf lange Sicht, kann sie Sie vor Angriffen schützen und davor, Geld für ein organisiertes Verbrechenssyndikat auszugeben, anstatt ein Unternehmen mit dem Schutz Ihres Computers zu beauftragen.

- Passen Sie beim Öffnen von E-Mails auf und seien Sie gegenüber Pop-ups auf der Hut: Denn es gibt auf dem Markt hervorragende Filterprodukte, die Ihre Sicherheit weiter verbessern. Es wird empfohlen ein solches Produkt zu kaufen, da viele Varianten von Ransomware verhindert werden können, indem Sie Ihren eigenen Filterungsprozess annehmen. Achten Sie beim Öffnen von E-Mails erst darauf, ob sie von einer legitimen Quelle stammen. Das kann man leicht an der Absenderadresse erkennen. Falls Sie verdächtig erscheint, öffnen Sie keine der Anhänge. Überfliegen Sie den Inhalt der E-Mail schnell, um offensichtliche Rechtschreib- und Grammatikfehler zu entdecken. Es ist unwahrscheinlich, dass Firmen E-Mails versenden, die offensichtliche Fehler enthalten, da es ein schlechtes Licht auf die Firma werfen würde. Sie sollten auch wissen, dass Banken und andere finanzielle Institutionen niemals nach geheimen Informationen, wie Passwörtern, fragen würden, um per E-Mail auf das online Banking zuzugreifen. Einige Ransomware Varianten verlangen, dass Sie auf ein Pop-up klicken, um die Ransomware bereitzustellen. Klicken Sie nicht auf das Pop-up, sondern schließen Sie ihn lieber vorsichtig, um Infektionen zu vermeiden.

- Machen Sie es sich zur Gewohnheit Back-ups (Datensicherungen) zu erstellen: Dies steht nicht unbedingt im Zusammenhang mit Prävention, aber wenn Ihr System infiziert ist, wird es Ihnen als Benutzer möglich sein, alle Daten, die zu einem früheren Zeitpunkt gespeichert wurden, zu löschen und wiederherzustellen. Durch die Erstellung von regelmäßigen Back-ups können Sie die potenziell katastrophalen Ergebnisse einer Ransomware Infektion abschwächen. Die Erstellung von Back-ups wird nicht nur zur Bekämpfung von Cyberbedrohungen empfohlen, sondern auch wenn der Computer abstürzt. Als Extra-Schutz, können Back-ups auf externen Festplatten erstellt werden, die vom Computer entfernt und an einem sicheren Platz gelagert werden können.

Nur durch die Anwendung dieser Maßnahmen, kann man sich erfolgreich gegen Ransomware Angriffe schützen, oder diese vermeiden. Des Weiteren können Unternehmen und Großkonzerne strengere Sicherheitsrichtlinien einführen, die den privilegierten Zugang nur auf diejenigen zu beschränken, die sich auf die Bedrohungen der Organisation spezialisiert haben. Richtlinien, wie die IT-Abteilung zu kontaktieren, wenn ein Mitarbeiter eine verdächtige E-Mail erhält, kann einem Unternehmen im Falle eines Malware-Angriffs oder einer Datenverletzung buchstäblich Millionen von Dollars sparen.

Fazit

Einer der Schlüsselkomponenten bei der Bekämpfung von Cyberbedrohungen war schon immer Aufklärung. Insofern hoffe ich, dass dieser Artikel aufgedeckt hat, was Ransomware ist, wie sie verbreitet wird und wie man sich bei einem Angriff verteidigen kann, oder diesen von vorneherein verhindert. Indem Sie die oben aufgeführten Methoden verwenden, erhöhen Sie sicherlich Ihre Sicherheit und unternehmen große Schritte bei der Vermeidung von Angriffen. Nur indem Sie zum Beispiel Back-ups machen, begrenzen Sie den Schaden durch einen Ransomware Angriff, falls Ihr Computer infiziert wird. Hoffentlich fanden Sie diesen Artikel informativ und aufklärend in Bezug auf Bedrohungen, denen man im digitalen Zeitalter ausgesetzt ist.