Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Locky Imposter?

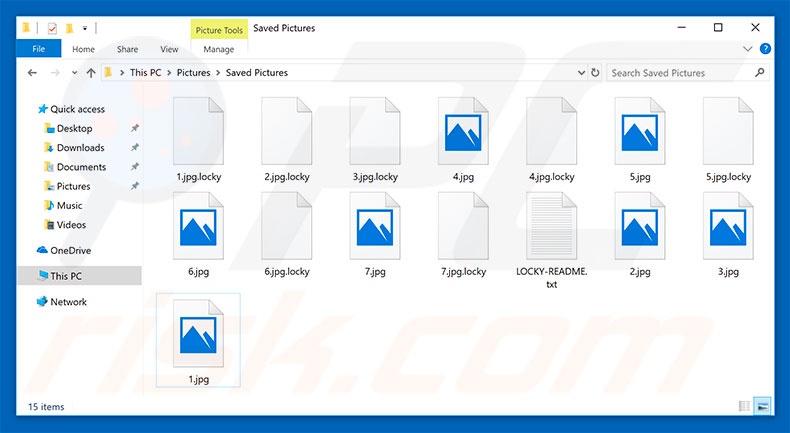

Zuerst entdeckt vom Malware Sicherheitsforscher, dao ming si, ist Locky Imposter (auch bekannt als "PyLocky") ein Erpressersoftware-artiger Virus, der eine andere hochriskant Erpressersoftware Infektion, namens Locky imitiert. Nachdem heimlich das System infiltriert wurde, verschlüsselt Locky Imposter Daten mit den RSA und AES Verschlüsselung Algorithmen, erstellt eine Kopie jeder Datei und hängt dann Dateinamen mit der Erweiterung ".locky" (z.B., "sample.jpg" auf "sample.jpg. locky") an.

Aktualisierte Varianten dieser Erpresser Software benutzen die „.lockedfile“ Erweiterung für verschlüsselte Dateien. Letztlich gibt es zwei Kopien jeder vorhandenen Datei (einer mit dem ursprünglichen Namen und der Erweiterung, und einen anderen mit der ".locky" Erweiterung), die beide verschlüsselt und unbrauchbar sind.

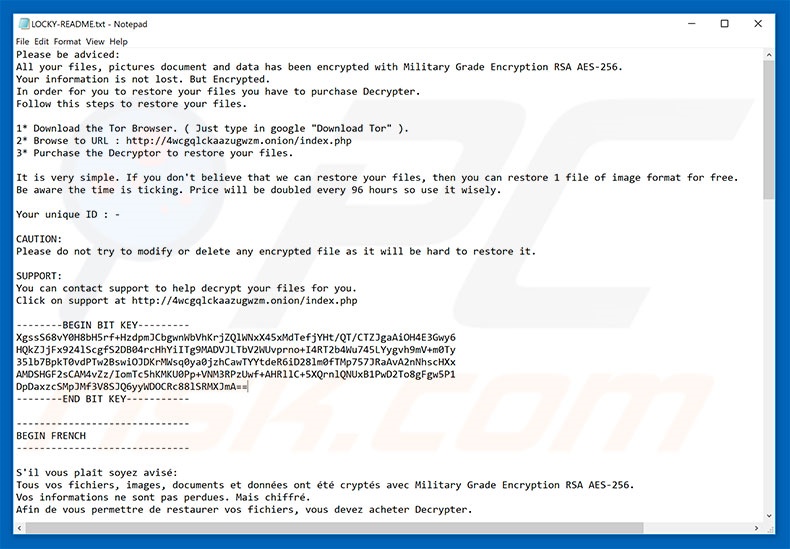

Sobald die Daten verschlüsselt wurden, erzeugt Locky Imposter eine Textdatei (namens LOCKY-README.TXT“) und platziert eine Kopie in jeden bestehenden Ordner.

Wie gewöhnlich, enthält die neue Textdatei eine Nachricht, die Benutzer über die Verschlüsselung informiert und sie auffordert, die Locky Imposter Webseite zu besuchen und das Entschlüsselungs-Tool zu kaufen. Beachten Sie jedoch, dass die Nachricht in Englisch, Französisch, Italienisch und Koreanisch ist.

Es ist daher anzunehmen, dass Entwickler es hauptsächlich auf Benutzer aus den assoziierten Ländern abgesehen haben. Wie oben erwähnt, verwendet Locky Imposter RSA und AES Kryptografien. Daher erhält jedes Opfer zwei einzigartige Schlüssel, die notwendig sind, um die Daten wiederherzustellen.

Alle Schlüssel werden auf einem externen Computer gespeichert, der von Cyberkriminellen kontrolliert wird und die Benutzer werden aufgefordert, ein Entschlüsselungs-Tool zu kaufen, das den eingebetteten Schlüssel enthält. Es heißt auch, dass die Zahlung innerhalb von 96 Stunden übermittelt werden muss, anderenfalls könnte der Entschlüsselungsschlüssel gelöscht werden.

Die Kosten sind nicht angegeben, doch in der Regel schwanken sie zwischen $ 500 und $ 1500. Sie sollten unabhängig von den Kosten nie bezahlen. Cyberkriminelle ignorieren die Opfer wahrscheinlich, sobald Zahlungen geleistet wurden.

Daher bringt die Zahlung eines Lösegelds typischerweise keinen Vorteil und die Opfer werden betrogen. Aus diesem Grund raten wir Ihnen dringend, alle Aufforderungen zu zahlen, zu ignorieren.

Leider gibt es aktuell keine Hilfsmittel, die AES/RSA Algorithmen knacken und Dateien kostenlos wiederherstellen können. Daher ist die einzige Lösung alles durch eine Datensicherung zurückzugewinnen.

Bildschirmkopie einer Nachricht, die Benutzer auffordert, ein Lösegeld zu zahlen, um ihre betroffenen Daten zu entschlüsseln:

Es gibt dutzende Erpressersoftware-artige Viren, wie Locky Imposter. Die Liste von Beispielen beinhaltet (aber nicht ausschließlich) CryptoConsole, TQV, Cryptes, Jigsaw, und Deep.

Obwohl diese Viren von verschiedenen Cyberkriminellen entwickelt werden, verhalten sie sich identisch. Alle verschlüsseln Daten und verlangen Lösegeld.

Tatsächlich gibt es nur zwei Hauptunterschiede: 1) Die Kosten für die Entschlüsselung und 2) die Art des verwendeten Verschlüsselungsalgorithmus. Unglücklicherweise benutzen die meisten Erpressersoftware-Algorithmen, die einzigartige Entschlüsselungsschlüssel erzeugen.

Daher ist die Entschlüsselung von Daten ohne Mitwirken der Entwickler (es wird nicht empfohlen, diese Personen zu kontaktieren) unmöglich, außer dass der Virus nicht völlig entwickelt ist, oder bestimmte Fehler aufweist (z.B., dass der Schlüssel hart codiert, lokal gespeichert ist, oder ähnliches). Erpressersoftware ist ein starkes Argument für die Durchführung regelmäßiger Datensicherungen.

Die Datensicherungsdateien müssen jedoch auf einem externen Server (z.B. der Cloud) gespeichert werden, oder einem nicht angeschlossenen Speichergerät. Wenn nicht, werden die Sicherungen mit regulären Dateien verschlüsselt.

Wie hat Erpressersoftware meinen Computer infiziert?

Erpressersoftware wird auf verschiedene Arten vermehrt, von denen diese die fünf beliebtesten sind: 1) Trojaner; 2) Spam-E-Mails [infizierte Anhänge]; 3) Peer-to-Peer [P2P] Netzwerke [torrents, eMule, etc.]; 4) Software Downloadquellen Dritter [Freeware Download- Websites, kostenlose File-Hosting Websites, etc.] und 5) falsche Software Updater. Trojaner öffnen „Hintertüren“ für andere Viren, damit sie das System infiltrieren können.

Bösartige Anhänge werden gewöhnlich im Format von JavaScript Dateien oder MS Office Dokumenten geliefert. Nach dem Öffnen führen diese Dateien Befehle aus, die Malware herunterladen und installieren.

P2P Netzwerke und inoffizielle Downloadquellen zeigen Malware als legitime Software an. Benutzer werden daher oft zum Herunterladen und zur Installation von Malware verleitet.

Gefälschte Updater infizieren das System, indem sie veraltete Softwarefehler ausnutzen oder einfach Malware anstatt Updates herunterladen und installieren.

| Name | Locky Imposter Virus |

| Art der Bedrohung | Ransomware, Kryptovirus, Dateiensperre |

| Symptome | Auf Ihrem Computer gespeicherte Dateien können nicht geöffnet werden, früher funktionsfähige Dateien haben nun eine andere Erweiterung, z.B. my.docx.locked. Eine Lösegeldforderung wird auf Ihrem Desktop angezeigt. Cyberkriminelle fordern ein Lösegeld (normalerweise in Bitcoins), um Ihre Dateien freizuschalten. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (Makros), Torrent-Websites, bösartige Werbung. |

| Schaden | Alle Dateien sind verschlüsselt und können nicht ohne Lösegeldzahlung geöffnet werden. Zusätzliche Passwortdiebstähle von Trojanern und Malware-Infektionen können zusammen mit einer Ransomware-Infektion installiert werden. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie schützt man sich vor Erpressersoftware Infektionen?

Mangelndes Wissen und fahrlässiges Verhalten sind die Hauptgründe für Computerinfektionen. Der Schlüssel zur Computersicherheit ist Vorsicht.

Daher müssen Sie beim Surfen im Internet und dem Herunterladen/der Installation von Software sehr aufpassen. Überlegen Sie es sich gut, bevor Sie E-Mail Anhänge öffnen.

Wenn die Datei irrelevant erscheint oder von einer verdächtigen E-Mail-Adresse empfangen wurde, öffnen Sie sie bitte nicht. Laden Sie Ihre Programme nur von offiziellen Quellen herunter (über direkte Download-Links) anstatt Downloadern/Installationsprogrammen Dritter.

Diese Tools enthalten oft betrügerische Apps, weshalb ihre Nutzung nicht empfohlen wird. Es ist außerdem wichtig, dass die installierten Anwendungen auf dem neuesten Stand sind.

Um dies aber zu erreichen, benutzen Sie daher nur die implementierten Funktionen oder Tools, die von den offiziellen Entwicklern angeboten werden. Die Installation und Ausführung eines bekannten Antivirus-/Anti-Spyware-Programms ist auch sehr wichtig.

Wenn Ihr Computer bereits mit Locky Imposter infiziert ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese Erpressersoftware automatisch zu entfernen.

Text, der in der Textdatei der Locky Imposter Erpressersoftware angezeigt wird ("LOCKY-README.TXT“):

Please be adviced:

All your files, pictures document and data has been encrypted with Military Grade Encryption RSA AES-256.

Your information is not lost. But Encrypted.

In order for you to restore your files you have to purchase Decrypter.

Follow this steps to restore your files.

1* Download the Tor Browser. ( Just type in google "Download Tor" ).

2* Browse to URL : http://4wcgqlckaazugwzm.onion/index.php

3* Purchase the Decryptor to restore your files.

It is very simple. If you don't believe that we can restore your files, then you can restore 1 file of image format for free.

Be aware the time is ticking. Price will be doubled every 96 hours so use it wisely.

Your unique ID : -

CAUTION:

Please do not try to modify or delete any encrypted file as it will be hard to restore it.

SUPPORT:

You can contact support to help decrypt your files for you.

Click on support at http://4wcgqlckaazugwzm.onion/index.php--------BEGIN BIT KEY---------

-

--------END BIT KEY-----------

------------------------------

BEGIN FRENCH

------------------------------

S'il vous plaît soyez avisé:

Tous vos fichiers, images, documents et données ont été cryptés avec Military Grade Encryption RSA AES-256.

Vos informations ne sont pas perdues. Mais chiffré.

Afin de vous permettre de restaurer vos fichiers, vous devez acheter Decrypter.

Suivez ces étapes pour restaurer vos fichiers.

1 * Téléchargez le navigateur Tor. (Il suffit de taper google "Télécharger Tor").

2 * Aller à l'URL: http://4wcgqlckaazugwzm.onion/index.php

3 * Achetez le Decryptor pour restaurer vos fichiers.

C'est très simple. Si vous ne croyez pas que nous pouvons restaurer vos fichiers, alors vous pouvez restaurer 1 fichier de format d'image gratuitement.

Soyez conscient que le temps est compté. Le prix sera doublé toutes les 96 heures, alors utilisez-le à bon escient.

Votre ID unique: -

MISE EN GARDE:

N'essayez pas de modifier ou de supprimer un fichier crypté, car il sera difficile de le restaurer.

SOUTIEN:

Vous pouvez contacter le support pour aider à déchiffrer vos fichiers pour vous.

Cliquez sur support à http://4wcgqlckaazugwzm.onion/index.php

------------------------------

END FRENCH

------------------------------

------------------------------

BEGIN ITALIAN

------------------------------

Si prega di essere avvisati:

Tutti i tuoi file, immagini, documenti e dati sono stati crittografati con Military Grade Encryption RSA AES-256.

Le tue informazioni non sono perse. Ma crittografato.

Per poter ripristinare i tuoi file devi acquistare Decrypter.

Seguire questa procedura per ripristinare i file.

1 * Scarica il Tor Browser. (Basta digitare su google "Download Tor").

2 * Passa a URL: http://4wcgqlckaazugwzm.onion/index.php

3 * Acquista Decryptor per ripristinare i tuoi file.

È molto semplice Se non credi che possiamo ripristinare i tuoi file, puoi ripristinare 1 file di formato immagine gratuitamente.

Sii consapevole che il tempo stringe. Il prezzo sarà raddoppiato ogni 96 ore, quindi usalo saggiamente.

Il tuo ID univoco: -

ATTENZIONE:

Si prega di non provare a modificare o eliminare alcun file crittografato in quanto sarà difficile ripristinarlo.

SUPPORTO:

È possibile contattare l'assistenza per decrittografare i file per conto dell'utente.

Clicca sul supporto in http://4wcgqlckaazugwzm.onion/index.php

------------------------------

END ITALIAN

------------------------------

------------------------------

BEGIN KOREAN

------------------------------

조언을 받으십시오 :

모든 파일, 사진 문서 및 데이터는 군용 등급 암호화 RSA AES-256으로 암호화되어 있습니다.

귀하의 정보는 손실되지 않습니다. 그러나 암호화.

파일을 복원하려면 Decrypter를 구입해야합니다.

이 단계에 따라 파일을 복원하십시오.

1 * Tor 브라우저를 다운로드하십시오. (구글에 "Tor 다운로드"만 입력하면됩니다.)

2 * URL 찾아보기 : http://4wcgqlckaazugwzm.onion/index.php

3 * 파일을 복원하려면 Decryptor를 구입하십시오.

그것은 매우 간단합니다. 파일을 복원 할 수 있다고 생각지 않으면 이미지 형식의 파일 1 개를 무료로 복원 할 수 있습니다.

시간이 똑딱 거리고 있다는 것을 알아 두십시오. 가격은 96 시간마다 두 배가되므로 현명하게 사용하십시오.

고유 ID : -

주의:

암호화 된 파일을 수정하거나 삭제하지 마십시오. 복원하기가 어려울 수 있습니다.

지원하다:

지원 센터에 문의하여 파일의 암호를 해독하는 데 도움을받을 수 있습니다.

http://4wcgqlckaazugwzm.onion/index.php에서 지원을 클릭하십시오.

------------------------------

END KOREAN

------------------------------

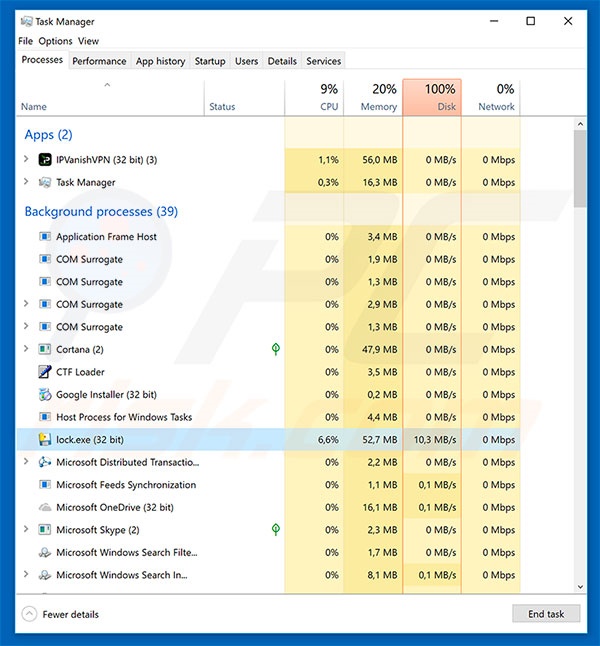

Bildschirmkopie des Locky Imposter Prozesses in Windows Task Manager:

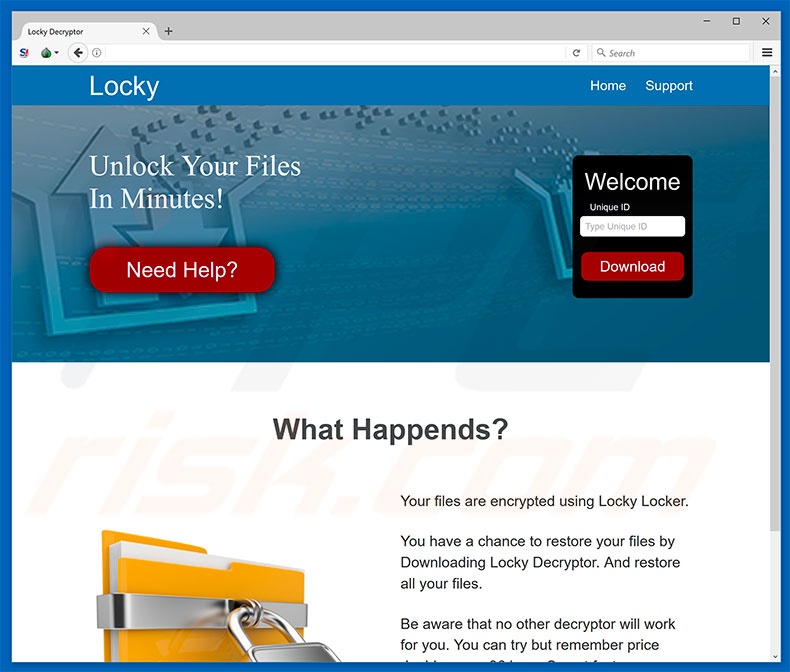

Bildschirmkopie der Locky Imposter Webseite:

Der Text, der auf dieser Webseite angezeigt wird:

Locky

Unlock Your Files

In Minutes!

What Happends?

Your files are encrypted using Locky Locker.

You have a chance to restore your files by Downloading Locky Decryptor. And restore all your files.

Be aware that no other decryptor will work for you. You can try but remember price double every 96 hour. So act fast.

LOCKY UNLOCKER.

Bildschirmkopie der von Locky Imposter verschlüsselten Dateien (".locky" Erweiterung):

Locky Imposter Erpressersoftware Entfernung:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Das Video zeigt, welche Schritte im Falle einer Ransomware-Infektion unternommen werden sollten:

Schnellmenü:

- Was ist Locky Imposter Virus?

- SCHRITT 1. Ransomware den Behörden melden.

- SCHRITT 2. Isolation des infizierten Geräts.

- SCHRITT 3. Die Ransomware-Infektion erkennen.

- SCHRITT 4. Nach Entschlüsselungswerkzeugen für Ransomware suchen.

- SCHRITT 5. Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen.

- SCHRITT 6. Datensicherungen erzeugen.

Wenn Sie Opfer eines Ransomware-Angriffs sind, empfehlen wir, dass Sie diesen Vorfall den Behörden melden. Indem Sie den Strafverfolgungsbehörden diese Informationen zur Verfügung stellen, helfen Sie Cyberkriminalität zu verfolgen und möglicherweise bei der Anklage gegen die Angreifer zu helfen. Hier ist eine Liste von Behörden, an die Sie einen Ransomware-Angriff melden sollten. Für die vollständige Liste örtlicher Cybersicherheitszentren und Informationen darüber, wie Sie einen Ransomware-Angriffe melden sollten, lesen Sie diesen Artikel.

Liste örtlicher Behörden, an die Ransomware-Angriffe gemeldet werden sollten (wählen Sie eine abhängig von Ihrer Heimatadresse):

USA - Internet Crime Complaint Centre IC3

Vereinigtes Königreich - Action Fraud

Spanien - Policía Nacional

Frankreich - Ministère de l'Intérieur

Deutschland - Polizei

Italien - Polizia di Stato

Die Niederlande - Politie

Polen - Policja

Portugal - Polícia Judiciária

Isolation des infizierten Geräts:

Einige Ransomware-artige Infektionen werden entwickelt, um Dateien innerhalb externer Speichergeräte zu verschlüsseln und sich sogar im gesamten lokalen Netzwerk zu verbreiten. Aus diesem Grund ist es sehr wichtig das infizierte Gerät (Computer) so bald wie möglich zu isolieren.

Schritt 1: Trennen Sie das Gerät vom Internet.

Der einfachste Weg einen Computer vom Internet zu trennen ist, das Ethernet-Kabel von der Hauptplatine zu trennen. Einige Geräte sind jedoch über ein drahtloses Netzwerk verbunden und für einige Benutzer (speziell diejenigen, die nicht besonders technisch versiert sind), kann das Trennen von Kabeln Probleme bereiten. Daher können Sie das System auch manuell über die Systemsteuerung trennen:

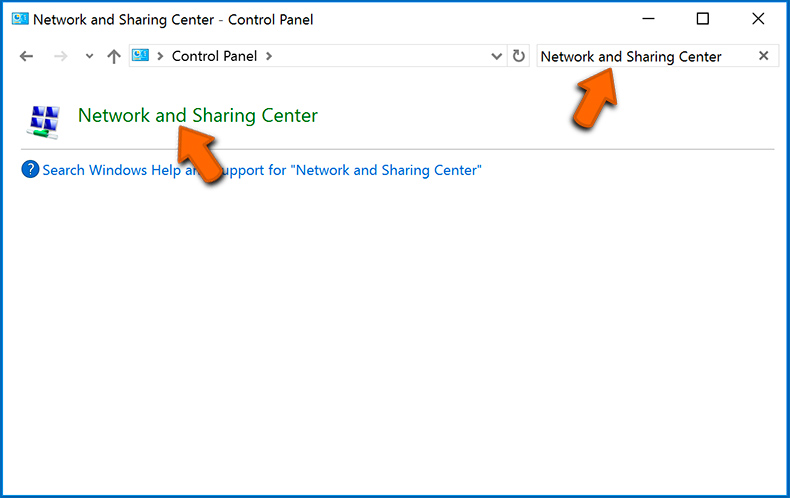

Navigieren Sie zu „Systemsteuerung", klicken Sie auf die Suchleiste in der oberen rechten Ecke des Bildschirms, geben Sie „Netzwerk- und Freigabecenter" ein und wählen Sie Suchergebnis:

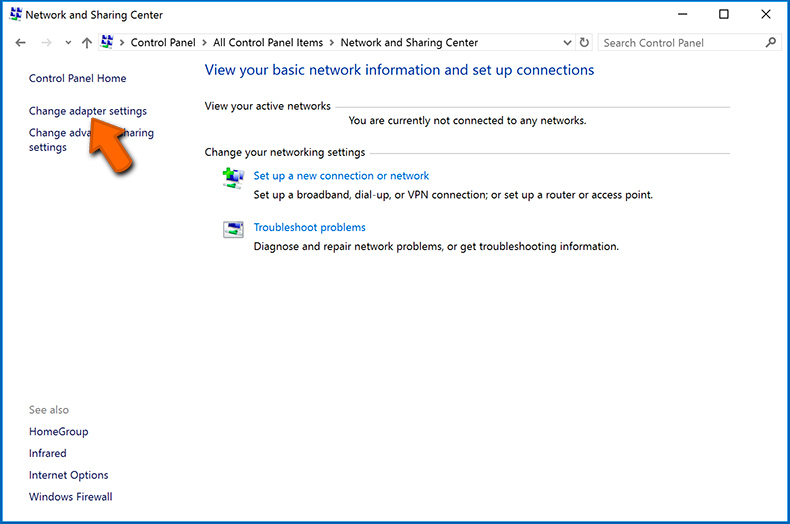

Klicken Sie auf die Option „Adaptereinstellungen ändern“ in der oberen linken Ecke des Fensters:

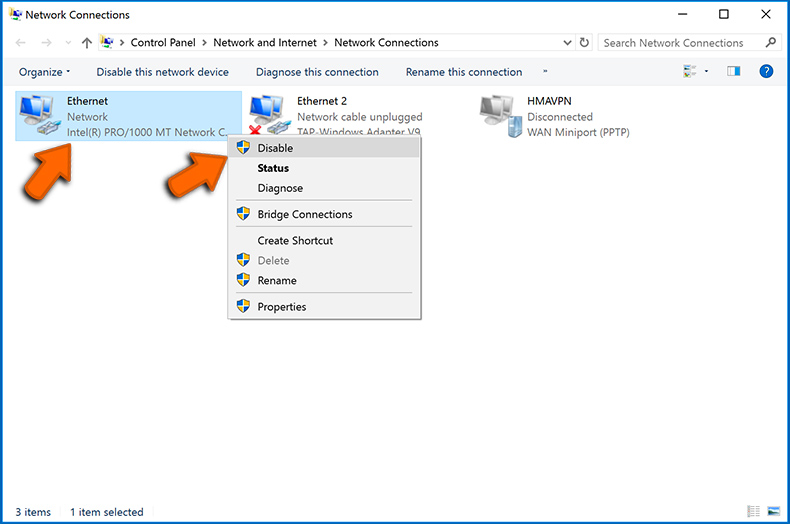

Klicken Sie mit der rechten Maustaste auf jeden Verbindungspunkt und wählen Sie „Deaktivieren“ aus. Nach der Deaktivierung, wird das System nicht mehr mit dem Internet verbunden sein. Um die Verbindungspunkt wieder zu aktivieren, klicken Sie einfach erneut mit der rechten Maustaste darauf und wählen Sie „Aktivieren“.

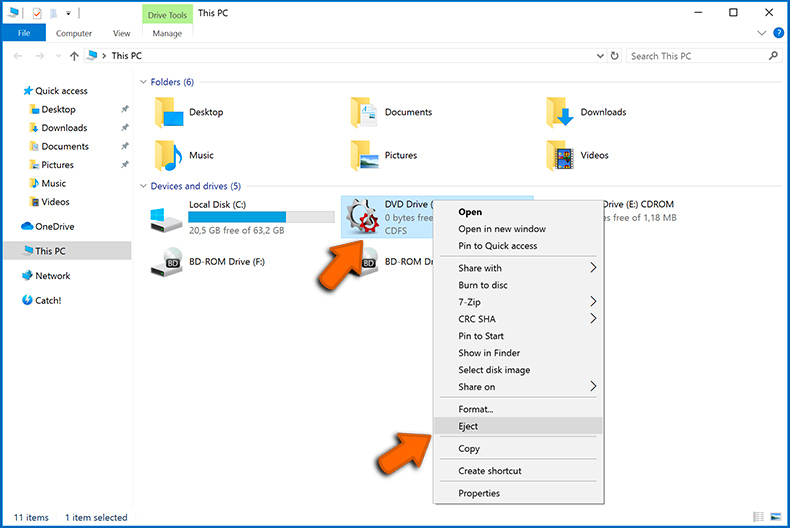

Wie oben erwähnt, könnte Ransomware Daten verschlüsseln und alle Speichergeräte infiltrieren, die mit dem Computer verbunden sind. Aus diesem Grund sollten alle externen Speichergeräte (USB-Sticks, tragbare Festplatten, etc.) sofort getrennt werden. Wir raten Ihnen jedoch dringend, jedes Gerät vor dem Trennen auszuwerfen, um Datenkorruption zu vermeiden:

Navigieren Sie zu „Mein Computer“, klicken Sie mit der rechten Maustaste auf jedes verbundene Gerät und wählen Sie „Auswerfen“ aus:

Schritt 3: Melden Sie sich von allen Cloud-Speicherkonten ab.

Einige Ransomware-Arten könnten Software entführen, die mit Daten innerhalb ‚“der Cloud“ zu tun hat. Daher könnten die Daten korrupt/verschlüsselt sein. Aus diesem Grund sollten Sie sich bei allen Cloud-Speicherkonten, innerhalb von Browsern und verwandter Software, abmelden. Sie sollten auch erwägen die Cloud-Management-Software vorübergehend zu deinstallieren, bis die Infektion vollständig entfernt ist.

Erkennung der Ransomware-Infektion:

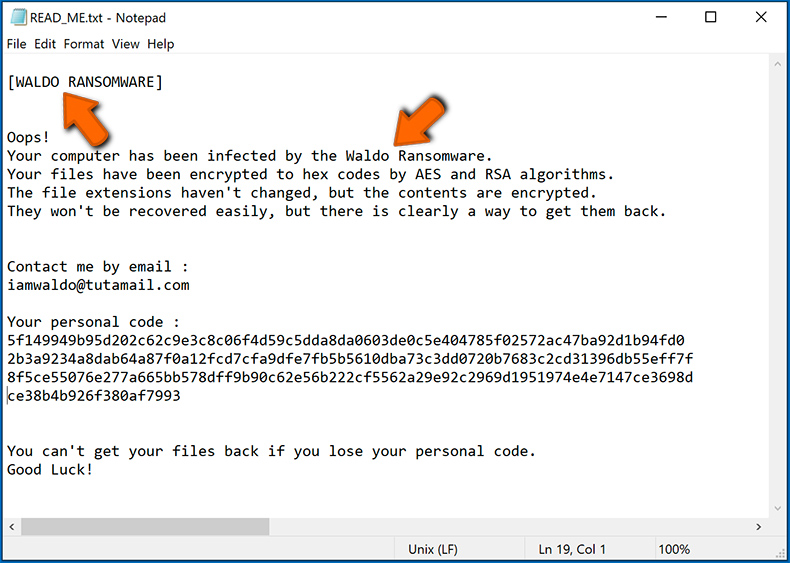

Um ordnungsgemäß mit einer Infektion umzugehen, muss man sie zuerst erkennen. Einige Ransomware-Infektion verwenden Lösegeldfordernde Nachrichten als Einleitung (sie die WALDO Ransomware Textdatei unten).

Dies ist jedoch selten. In dem meisten Fällen liefern Ransomware-Infektion direktere Nachrichten, die einfach besagen, dass Daten verschlüsselt sind und dass die Opfer irgendein Lösegeld zahlen müssen. Bedenken Sie, dass Ransomware-artige Infektionen typischerweise Nachrichten mit verschiedenen Dateinamen erzeugen (zum Beispiel „_readme.txt“, „READ-ME.txt“, „DECRYPTION_INSTRUCTIONS.txt“, „DECRYPT_FILES.html“, etc.). Daher scheint die Nutzung der Lösegeldnachricht ein guter Weg zu sein, die Infektion zu erkennen. Das Problem ist, dass die meisten dieser Namen allgemein sind und einige Infektionen die gleichen Namen verwenden, obwohl die gelieferten Nachrichten verschieden sind und die Infektionen selbst sind nicht verwandt. Daher kann die Verwendung des Dateinamens der Nachricht ineffektiv sein und sogar zum dauerhaften Datenverlust führen (zum Beispiel indem man versucht Daten mit Werkzeugen für unterschiedliche Ransomware-Infektionen zu entschlüsseln. Benutzer beschädigen wahrscheinlich Dateien dauerhaft und die Entschlüsselung wird nicht mehr möglich sein, sogar mit dem richtigen Werkzeug).

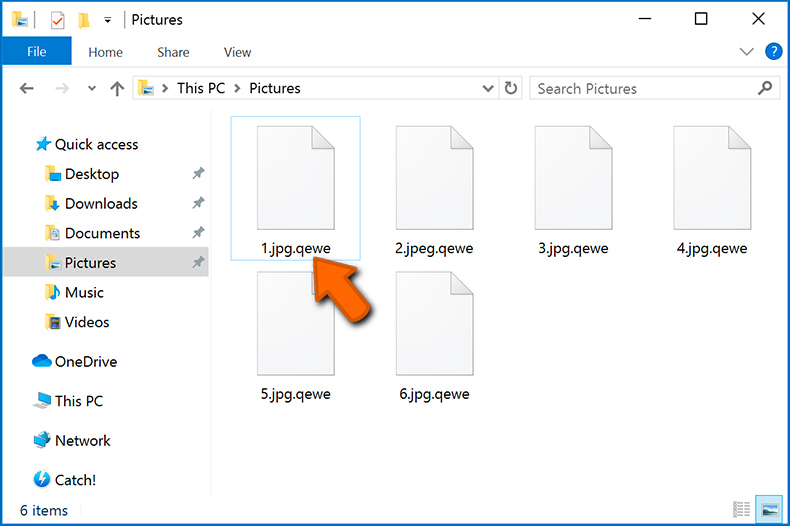

Ein weiterer Weg eine Ransomware-Infektion zu erkennen ist die Prüfung der Dateierweiterung, die jeder verschlüsselten Datei anhängt. Ransomware-Infektionen werden oft nach der Erweiterung benannt, die sie anhängen (siehe von Qewe Ransomware verschlüsselte Dateien unten).

Diese Methode ist jedoch nur effektiv, wenn die angehängte Erweiterung einzigartig ist - viele Ransomware-Infektion hängen eine allgemeine Erweiterung an (zum Beispiel „.encrypted“, „.enc“, „.crypted“, „.locked“, etc.). In diesen Fällen wird die Erkennung von Ransomware durch ihre angehängte Erweiterung unmöglich.

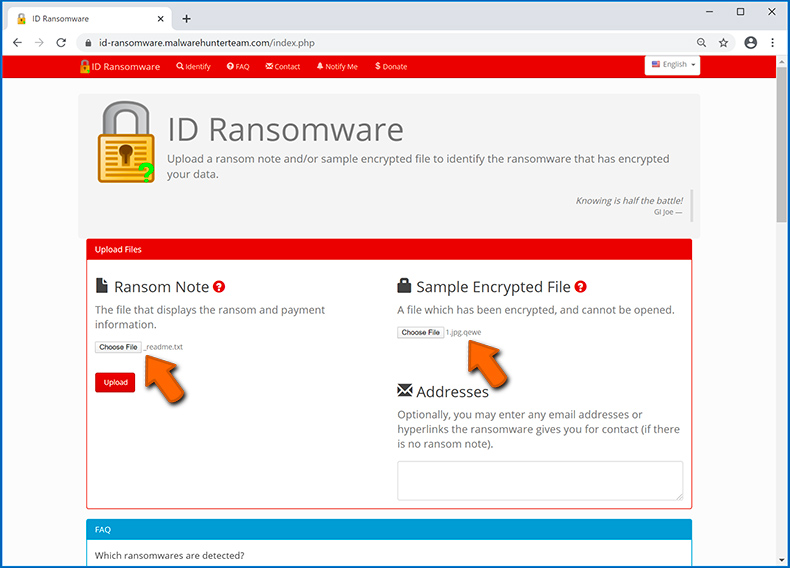

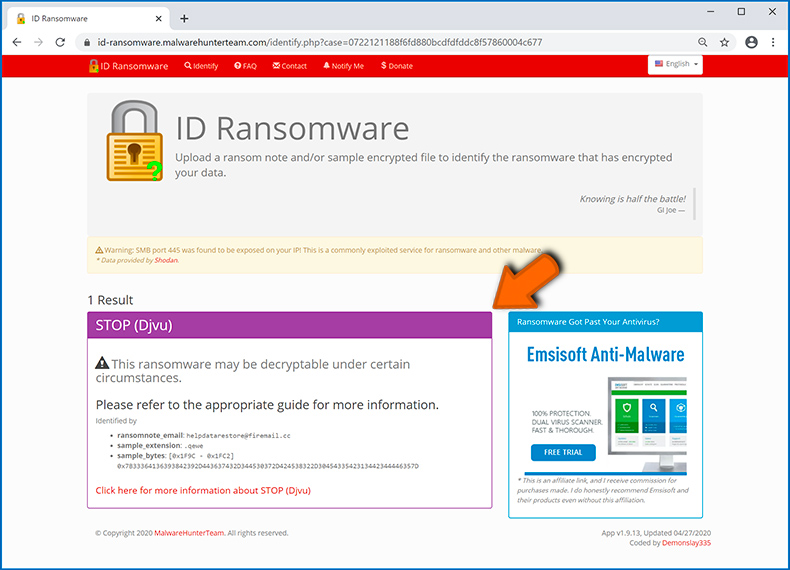

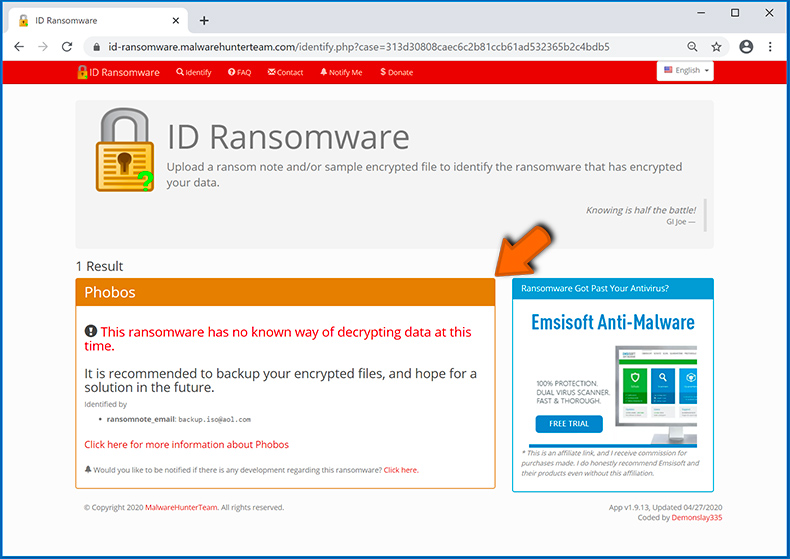

Einer der leichtesten und schnellsten Wege, um eine Ransomware-Infektion zu erkennen, ist die Benutzung der ID Ransomware Webseite. Dieser Dienst unterstützt die meisten bestehenden Ransomware-Infektionen. Die Opfer laden einfach eine Lösegeldnachricht hoch und/oder eine verschlüsselte Datei (wir raten Ihnen, wenn möglich, beides hochzuladen).

Die Ransomware wird innerhalb von Sekunden erkannt und Ihnen werden verschiedene Details geboten, wie der Name der Malware-Familie, zu der die Infektion gehört, ob sie entschlüsselbar ist und so weiter.

Beispiel 1 (Qewe [Stop/Djvu] Ransomware):

Beispiel 2 (.iso [Phobos] Ransomware):

Wenn Ihre Daten durch eine Ransomware verschlüsselt sind, die nicht von ID Ransomware unterstützt wird, können Sie im Internet suchen, indem Sie bestimmte Schlüsselwörter benutzen (zum Beispiel Titel der Lösegeldnachricht, Dateierweiterung, bereitgestellte Kontakt-E-Mails, Kryptowallet Adressen, etc.)

Nach Ransomware-Entschlüsselungswerkzeugen suchen:

Verschlüsselungsalgorithmen, die von den meisten Ransomware-artigen Infektionen benutzt werden, sind sehr ausgefeilt und, falls die Verschlüsselung ordnungsgemäß ausgeführt wird, kann nur der Entwickler die Daten wiederherstellen. Der Grund dafür ist, dass die Verschlüsselung eine speziellen Schlüssel erfordert, der während der Verschlüsselung erzeugt wird. Daten ohne den Schlüssel wiederherzustellen ist unmöglich. In den meisten Fällen speichern Cyberkriminelle Schlüssel auf einem externen Server, anstatt die infizierte Maschine als Host zu benutzen. Dharma (CrySis), Phobos und andere Familien hochentwickelter Ransomware-Infektionen sind praktisch fehlerlos, weshalb Daten, ohne Mitwirken der Entwickler wiederherzustellen, einfach unmöglich ist. Trotzdem gibt es Dutzende von Ransomware-artigen Infektionen, die schlecht entwickelt sind und mehrere Fehler enthalten (zum Beispiel die Benutzung identischer Verschlüsselungs-/Entschlüsselungschlüssel für jedes Opfer, örtlich gespeicherte Schlüssel, etc.). Daher prüfen Sie immer auf verfügbare Entschlüsselungswerkzeuge für jede Ransomware, die Ihren Computer infiltriert.

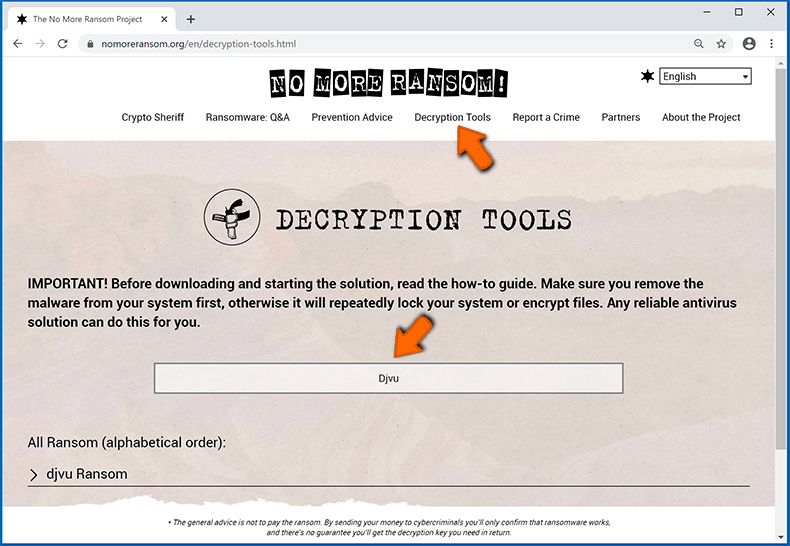

Das richtige Entschlüsselungswerkzeug im Internet zu finden, kann sehr frustrierend sein. Aus diesen Grund empfehlen wir die Benutzung von No More Ransom Project wo die Identifizierung der Ransomware-Infektion nützlich ist. Die Webseite "No More Ransom Project" enthält eine Abschnitt "Entschlüsselungswerkzeuge" mit einer Suchleiste. Geben Sie den Namen der erkannten Ransomware ein und alle verfügbaren Entschlüsselungswerkzeuge (wenn es sie gibt) werden aufgeführt.

Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen:

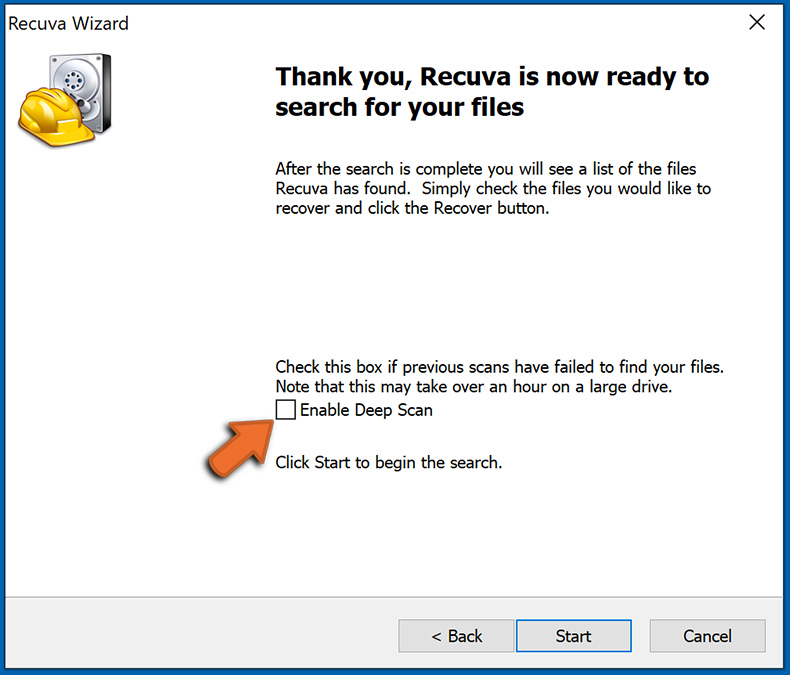

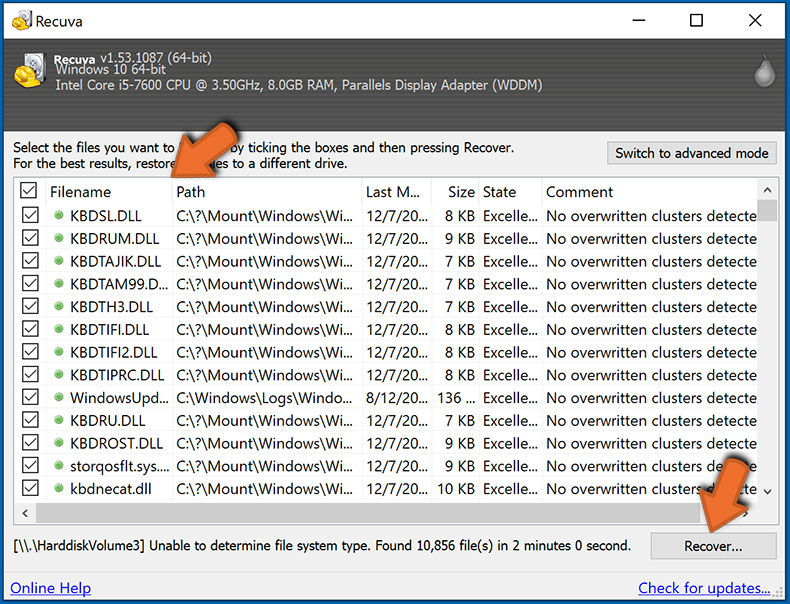

Abhängig von der Situation (Qualität der Ransomware-Infektion, Art des verwendeten Verschlüsselungsalgorithmus, etc.), könnte die Wiederherstellung der Daten mit bestimmten Drittparteien-Werkzeugen möglich sein. Daher raten wir Ihnen das von CCleaner entwickelte Werkzeug Recuva zu verwenden. Dieses Werkzeug unterstützt über tausend Datentypen (Grafiken, Video, Audio, Dokumente, etc.) und ist sehr intuitiv (geringes Wissen reicht, um Daten wiederherzustellen). Zusätzlich ist die Wiederherstellungsfunktion völlig kostenlos.

Schritt 1: Führen Sie eine Scan durch.

Führen Sie die Recuva Anwendung aus und befolgen Sie den Assistenten. Sie werden mit mehreren Fenstern aufgefordert, die Ihnen ermöglichen zu wählen, nach welchen Dateitypen Sie suchen, welche Orte gescannt werden sollten, etc. Sie müssen nur die Optionen wählen, die Sie suchen und mit dem Scan beginnen. Wir raten Ihnen den "Vollständigen Scan" zu aktivieren, bevor Sie starten, da sonst die Möglichkeiten der Anwendung zum Scannen eingeschränkt werden.

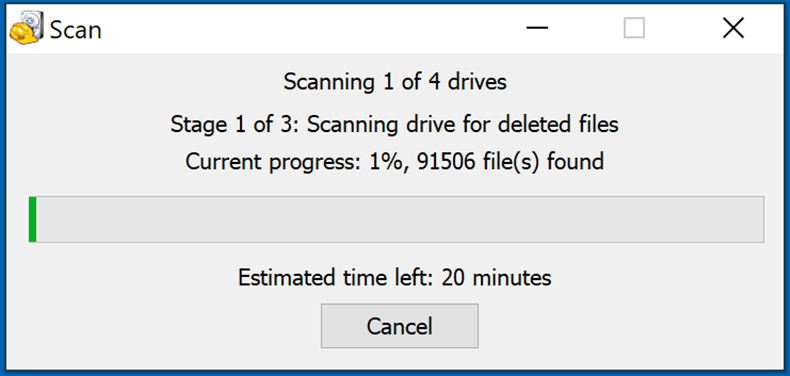

Warten Sie, bis Recuva den Scan abgeschlossen hat. Die Dauer des Scans hängt vom Volumen der Dateien ab (sowohl in Quantität als auch Größe), die Sie scannen (zum Beispiel der Scan mehrerer hundert Gigabyte könnte über eine Stunde dauern). Seien Sie daher während des Scanprozesses geduldig. Wir raten auch davon ab, bestehende Dateien zu modifizieren oder zu löschen da dies den Scan stören kann. Wenn Sie zusätzliche Daten hinzufügen, (zum Beispiel Dateien/Inhalte herunterladen) während Sie scannen, wird dies den Prozess verlängern:

Schritt 2: Daten wiederherstellen.

Nachdem der Prozess abgeschlossen ist, wählen Sie die Ordner/Dateien, die Sie wiederherstellen möchten und klicken Sie einfach auf "Wiederherstellen". Beachten Sie, dass auf Ihr Speicherlaufwerk einigen freien Platz braucht, um Daten wiederherzustellen:

Datensicherungen erzeugen:

Ordnungsgemäßes Dateimanagement und das Erstellen von Datensicherungen sind unerlässlich für die Datensicherheit. Daher sollten Sie immer sehr vorsichtig sein und vorausdenken.

Partitionsverwaltung: Wir empfehlen, dass Sie Ihre Daten in mehrfachen Partitionen speichern und es vermeiden wichtige Dateien innerhalb der Partition zu speichern, die das vollständige Betriebssystem enthält. Wenn Sie in eine Situation kommen, in der Sie das System nicht hochfahren können und gezwungen sind, die Festplatte, die auf dem das Betriebssystem installiert, ist zu formatieren (hier verstecken sich in den meisten Fällen Malware-Infektionen), werden alle Daten verlieren, die auf dieser Festplatte gespeichert sind. Dies ist der Vorteil mehrfacher Partitionen: Wenn Sie das gesamte Speichergerät einer einzelnen Partition zugewiesen haben, sind Sie gezwungen alles zu löschen, aber die Erzeugung mehrfacher Partitionen und die ordnungsgemäße Zuweisung der Daten macht es Ihnen möglich, solche Probleme zu vermeiden. Sie können eine einzelne Partition leicht formatieren ohne die anderen zu beeinflussen. Daher wird eine gereinigt, die anderen bleiben unberührt und Ihre Daten werden gespeichert. Die Partitionsverwaltung ist sehr einfach und Sie können alle nötigen Informationen auf der Microsoft Dokumentationswebseite finden.

Datensicherungen: Eine der zuverlässigsten Datensicherungsmethoden ist die Verwendung eines externen Speichergeräts und dies zu trennen. Kopieren Sie Ihre Daten auf eine externe Festplatte, USB-Stick, SSD, HDD oder jedes andere Speichermedium. Trennen und speichern Sie es an einem warmen Ort, vor direkter Sonneneinstrahlung und extremen Temperaturen geschützt. Diese Methode ist jedoch ziemlich effizient, da Datensicherungen und Updates regelmäßig gemacht werden müssen. Sie können auch einen Cloud-Dienst oder einen externen Server benutzen. Hier ist eine Internetverbindung nötig, bei der es immer die Möglichkeit einer Sicherheitslücke gibt, obwohl das selten vorkommt.

Wir empfehlen die Nutzung von Microsoft OneDrive zur Sicherung Ihrer Dateien. OneDrive lässt Sie Ihre persönlichen Dateien und Daten in der Cloud speichern, Dateien über mehrere Computer und Mobilgeräte hinweg zu synchronisieren, ermöglicht Ihnen den Zugriff auf und die Bearbeitung Ihrer Dateien von all Ihren Windows-Geräten. OneDrive lässt Sie Dateien speichern, teilen und eine Vorschau erstellen, auf den Downloadverlauf zugreifen, Dateien bewegen, löschen und umbenennen, sowie neue Ordner zu erstellen und vieles mehr.

Sie können Ihre wichtigsten Ordner und Dateien auf Ihrem PC sichern (Ihren Desktop, Dokument und Bilderordner). Einige der bemerkenswertesten Merkmale von OneDrive sind die Datei-Versionierung, die ältere Versionen von Dateien für bis zu 30 Tage erhält. OneDrive hat einen Papierkorb, in dem alle Ihre gelöschten Dateien für begrenzte Zeit gespeichert werden. Gelöschte Dateien werden nicht als Teil der Benutzerzuweisung gezählt.

Der Dienst wird mit HTML5-Technologien erstellt und erlaubt Ihnen das Hochladen von Dateien bis zu 300 MB über Drag und Drop in den Internetbrowser oder bis zu 10 GB über die OneDrive Desktopanwendung. Mit OneDrive können Sie gesamte Ordner als einzelne ZIP-Datei herunterladen, mit bis zu 10.000 Dateien, obwohl 15 GB pro einzelnem Download nicht überschritten werden können.

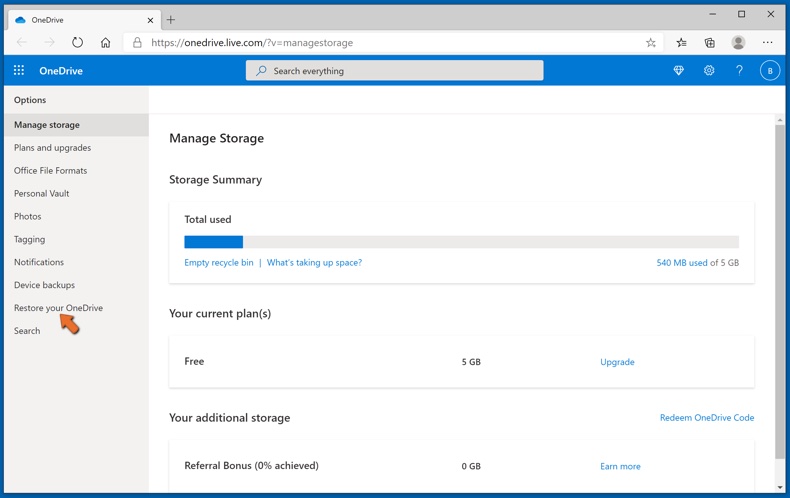

OneDrive hat 5 GB freien Speicherplatz mit zusätzlichen 100 GB, 1 TB und 6 TB Speicheroptionen, die für eine Gebühr für ein Abonnement verfügbar sind. Sie können einen dieser Speicheroptionen erhalten, indem Sie entweder zusätzlichen Speicher separat oder mit einem Office 365 Abonnement kaufen.

Eine Datensicherungen erstellen:

Der Datensicherungsprozess ist der gleiche für alle Dateitypen und Ordner. So können Sie Ihre Dateien mit Microsoft OneDrive sichern.

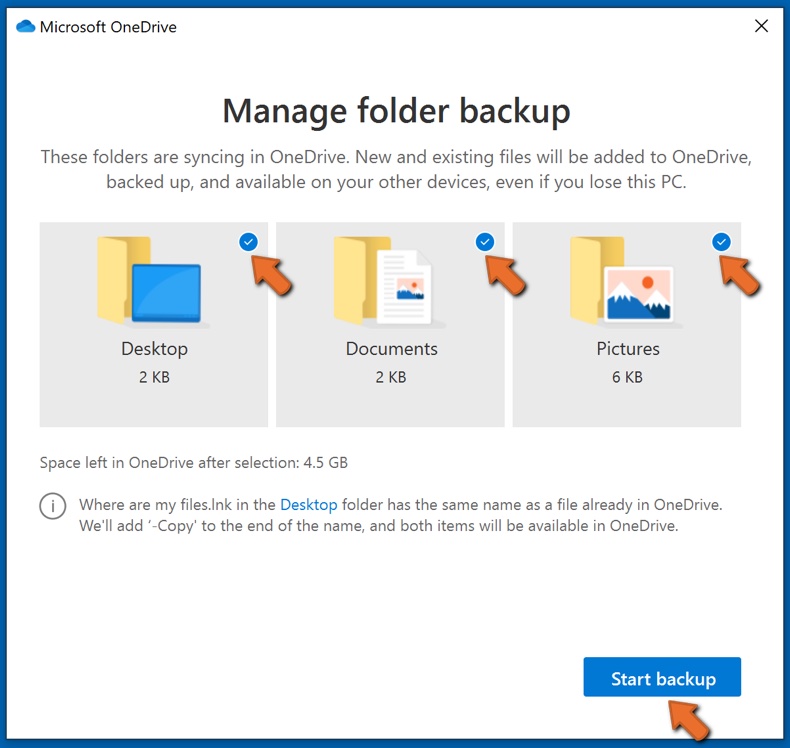

Schritt 1: Wählen Sie die Dateien/Ordner, die Sie sichern möchten.

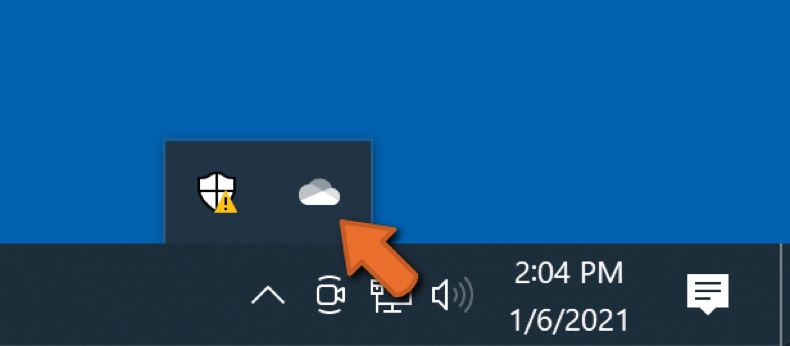

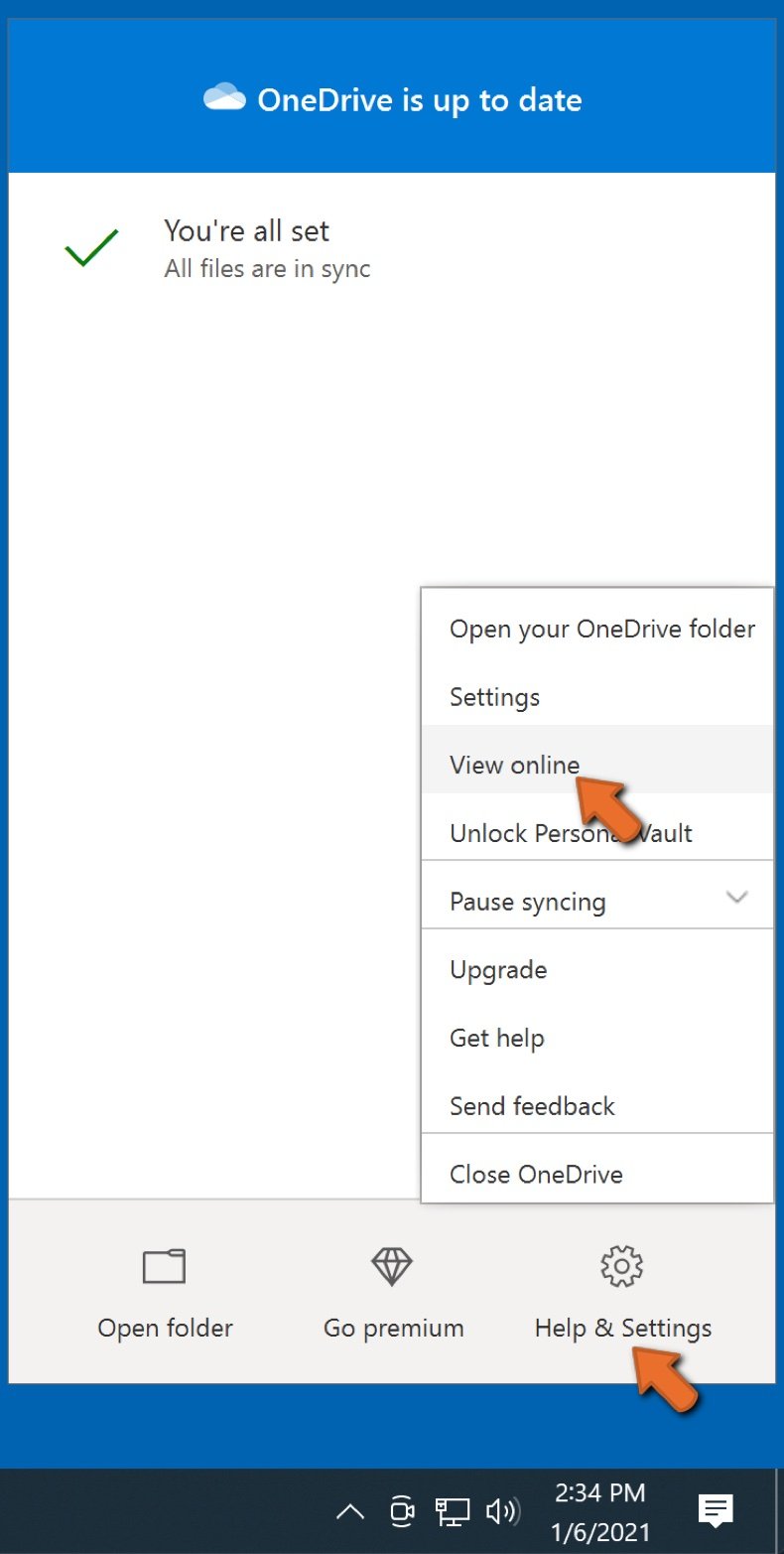

Klicken Sie auf die OneDrive Cloud Schaltfläche, um das OneDrive Menü zu öffnen. In diesem Menü können Sie Ihre Datensicherungseinstellungen individualisieren.

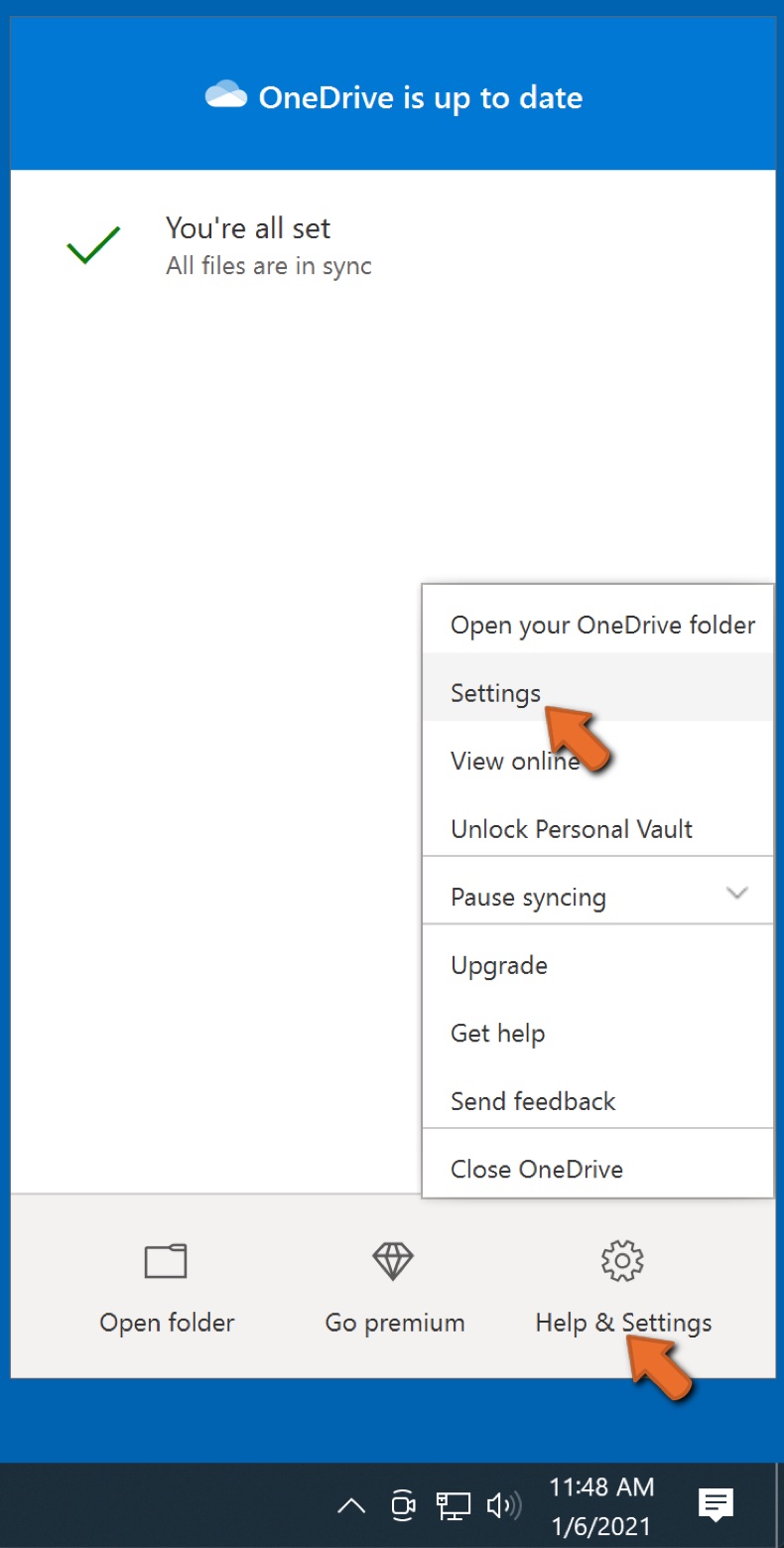

Klicken Sie auf Hilfe und Einstellungen und wählen Sie dann Einstellungen vom Drop-Down-Menü.

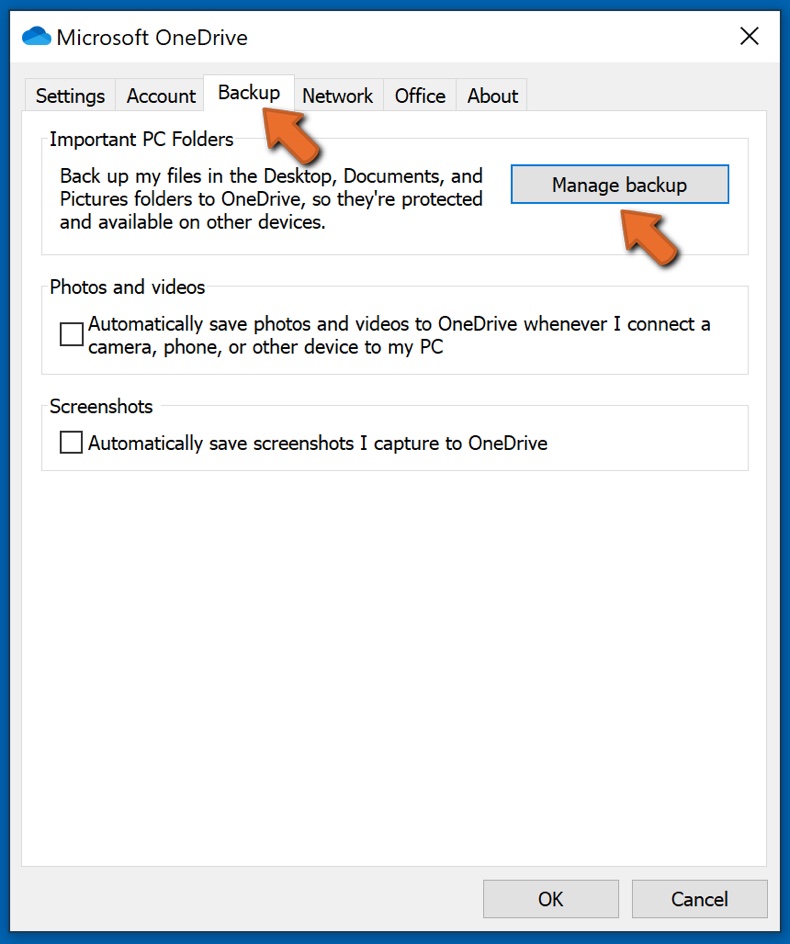

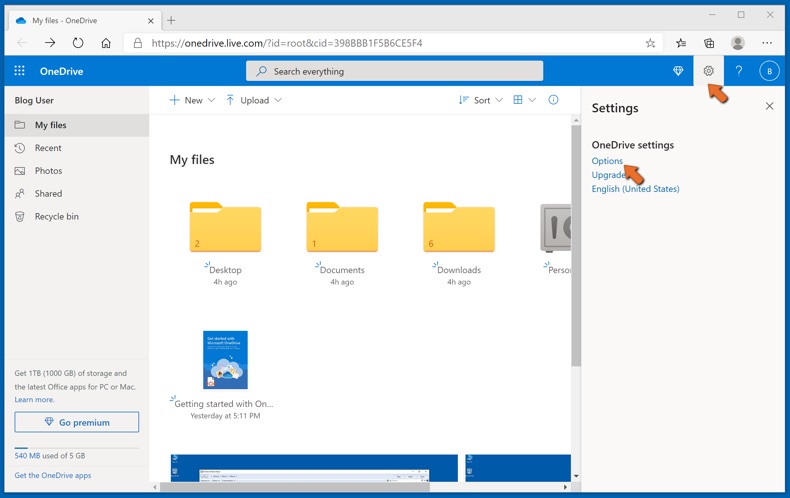

Gehen Sie zur Registerkarte Datensicherung und klicken Sie auf Datensicherung verwalten.

In diesem Menü können Sie wählen den Desktop zu sichern und alle seine Dateien und Dokumente und Bilder Ordner, ebenfalls mit alle diesen Dateien in ihnen. Klicken Sie auf Datensicherung starten.

Wenn Sie jetzt eine Datei oder einen Ordner in die Desktop-, Dokumente- und Bilderordner hinzufügen, werden sie automatisch in OneDrive gesichert.

Um Ordner und Dateien nicht in die oben genannten Orte hinzuzufügen, fügen Sie diese manuell hinzu.

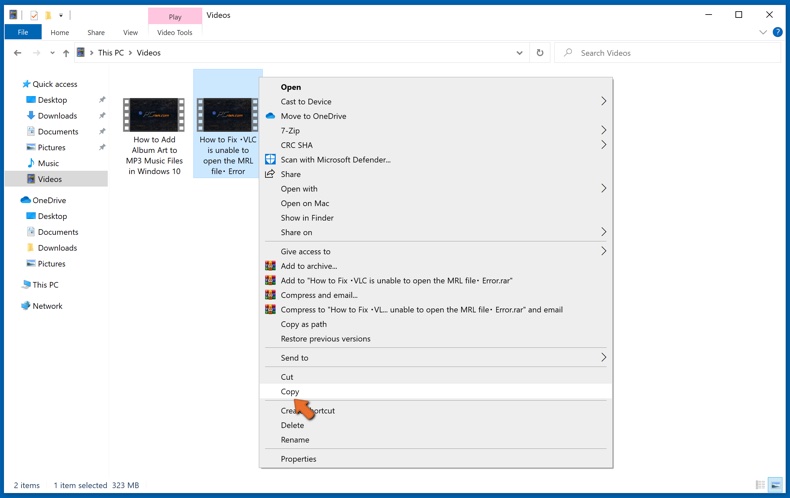

Öffnen Sie die Datei-Suchmaschine und navigieren Sie an den Ort des Ordners/der Datei, die Sie sichern möchten. Wählen Sie einen Punkt, klicken Sie mit der rechten Maustaste darauf und klicken Sie auf Kopieren.

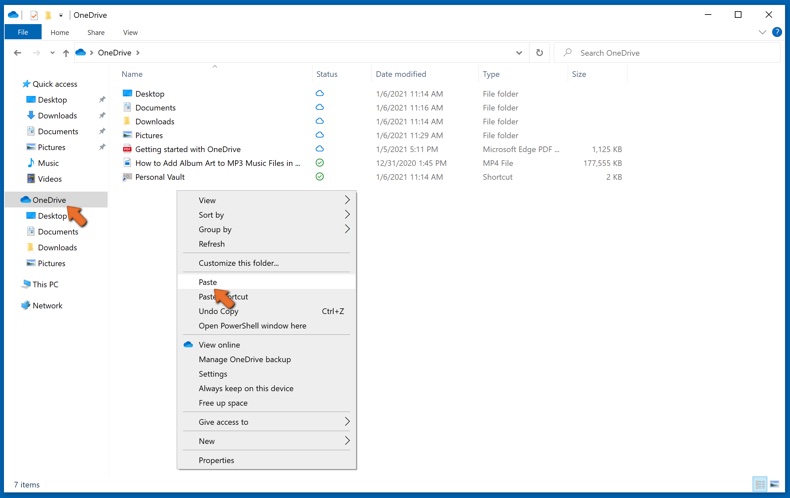

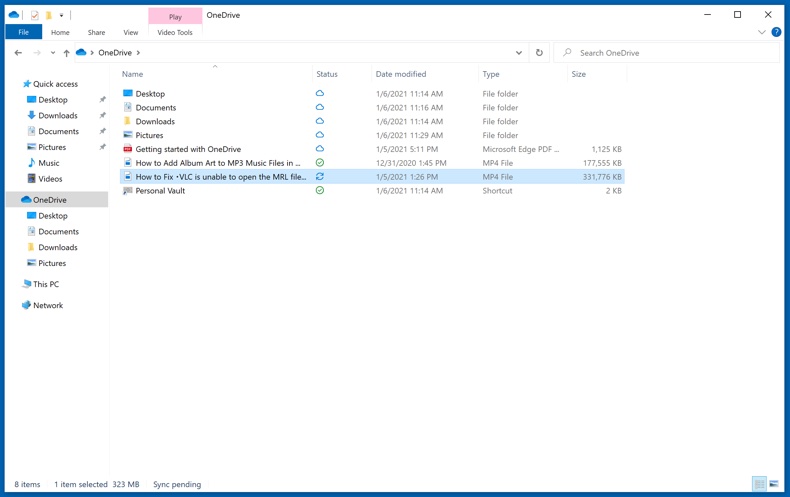

Dann navigieren Sie zu OneDrive, klicken Sie mit der rechten Maustaste irgendwo in das Fenster und klicken Sie auf Einfügen. Alternativ können Sie eine Datei einfach in OneDrive ziehen und fallenlassen. OneDrive erzeugt automatisch eine Datensicherung des Ordners/der Datei.

Alle dem OneDrive Ordner hinzugefügten Dateien, werden automatisch in die Cloud gesichert. Der grüne Kreis mit dem Häkchen darin zeigt an, dass die Datei sowohl örtlich als auch auf OneDrive verfügbar ist und dass die Dateiversion für beide gleich ist. Die blaue Cloud-Symbol zeigt an, dass die Datei noch nicht synchronisiert wurde und nur auf OneDrive verfügbar ist. Das Synchronisations-Symbol zeigt an, dass die Datei aktuell synchronisiert wird.

Um auf Dateien zuzugreifen, die nur online auf OneDrive liegen, gehen Sie zum Hilfe und Einstellungen Drop-Down-Menü und wählen Sie Online anzeigen.

Schritt 2: Korrupte Dateien wiederherstellen.

OneDrive stellt sicher, dass die Dateien synchronisiert bleiben, so dass die Version der Datei auf dem Computer die gleich ist, wie die in der Cloud. Wenn Ransomware jedoch Ihre Dateien beschädigt hat, können Sie die OneDrive Versionsverlauf Funktion nutzen, die Ihnen die Wiederherstellung der Versionen vor der Verschlüsselung ermöglicht.

Microsoft 365 hat eine Ransomware-Erkennungsfunktion, die Sie benachrichtig, wenn Ihre OneDrive Dateien angegriffen wurden und führt Sie durch den Prozess Ihre Dateien wiederherzustellen. Es muss gesagt werden, dass Sie, falls Sie keine kostenpflichtiges Abonnement von Microsoft 365 haben, nur eine Erkennung und eine Wiederherstellung kostenlos ist.

Wenn Ihre OneDrive Dateien gelöscht, beschädigt oder durch Malware infiziert werden, können Sie Ihr gesamtes OneDrive auf eine vorherigen Zustand wiederherstellen. So können Sie Ihre gesamte OneDrive wiederherstellen:

1. Wenn Sie mit einem persönlichen Konto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Optionen und wählen Sie Ihre OneDrive wiederherstellen aus.

Wenn Sie mit einem Arbeits- oder Schulkonto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Ihre OneDrive wiederherstellen.

2. Auf der Seite "Ihre OneDrive wiederherstellen", wählen Sie ein Datum aus der Drop-Down-Liste. Beachten Sie, dass ein Wiederherstellungsdatum für Sie ausgewählt wird, wenn Sie Ihre Dateien nach einer automatischen Ransomware-Erkennungen wiederherstellen.

3. Nachdem Sie alle Dateiwiederherstellungsoptionen konfiguriert haben, klicken Sie auf Wiederherstellen, um alle von Ihnen ausgewählten Aktivitäten rückgängig zu machen.

Der beste Weg Schäden durch Ransomware-Infektionen zu vermeiden ist, regelmäßig aktuelle Datensicherungen vorzunehmen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden