Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Eight Ransomware?

Eight ist ein bösartiges Programm, das Teil der Phobos Ransomware-Familie ist. Es verschlüsselt Dateien und fordert Lösegeld für die Entschlüsselung.

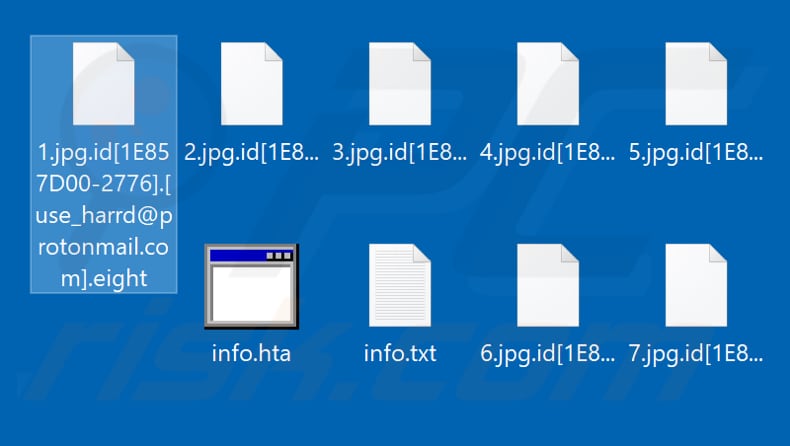

Eight benennt Dateien um, indem es die ID des Opfers und die E-Mail-Adresse des Cyberkriminellen hinzufügt (aktualisierte Varianten dieser Ransomware fügen andere hinzu) und ihnen die Erweiterung „.eight" anhängt. Beispielsweise würde eine Datei wie "1.jpg" ähnlich wie "1.jpg.id[1E857D00-2776].[use_harrd@protonmail.com].eight" aussehen und so weiter.

Diese Ransomware erstellt auch eine lösegeldfordernde Nachricht in einer Textdatei (".info.txt") und zeigt eine weitere in einem Dialogfenster ("info.hta") an.

Screenshot von Dateien, die von der Ransomware Eight verschlüsselt wurden:

Übersicht über die Ransomware Eight

Die Textdatei enthält zwei E-Mail-Adressen, welche verwendet werden können, um die Entwickler von Eight zu kontaktieren. Das Dialogfenster gibt an, dass die Kosten für ein Entschlüsselungswerkzeug davon abhängen, wie schnell die Cyberkriminellen kontaktiert werden. Opfer dürfen bis zu fünf Dateien an die Entwickler von Eight senden, um die Entschlüsselung zu testen. Außerdem werden Opfer davor gewarnt, verschlüsselte Dateien umzubenennen oder sie mithilfe von anderer Software zu entschlüsseln, da dies zu permanentem Datenverlust führen könnte.

Leider gibt es keine anderen Werkzeuge, die in der Lage sind, Dateien zu entschlüsseln, die von der Ransomware Eight kompromittiert wurden. Vertrauen Sie Cyberkriminellen trotz allem nicht, da die Wahrscheinlichkeit hoch ist, dass Sie betrogen werden. Häufig erhalten Opfer auch nach Zahlung keinerlei Entschlüsselungswerkzeuge.

In solchen Fällen besteht die einzige Möglichkeit, Dateien kostenlos wiederherzustellen darin, sie von einem Backup aus wiederherzustellen. Beachten Sie, dass das Entfernen von Ransomware eine weitere Verschlüsselung verhindert; Bereits kompromittierte Dateien bleiben jedoch auch nach Entfernung unzugänglich.

Beispiele für Ransomware

Reads, Psychopath, Moia und L41 sind einige Beispiele für Ransomware-artige Programme. Im Allgemeinen sperrt (verschlüsselt) diese Software Dateien und hält sie unzugänglich, bis die Opfer bestimmte Entschlüsselungswerkzeuge/Schlüssel von den Ransomware-Entwicklern kaufen. Es gibt zwei maßgebliche Unterschiede zwischen diesen Programmen - den kryptografischen Algorithmus, die sie verwenden (symmetrisch oder asymmetrisch) und die Höhe des Lösegeldes.

Wie hat Ransomware meinen Computer infiziert?

Malware (einschließlich Ransomware) wird häufig über das Versenden von E-Mails mit bösartigen Anhängen (oder Weblinks, die bösartige Dateien herunterladen) verbreitet. Bei diesen Dateien kann es sich um Microsoft Office- und PDF-Dokumente, Archivdateien (z.B. ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), JavaScript und so weiter handeln. Wenn die Dateien geöffnet werden - lösen die Dateien Infektionsvorgänge aus.

Malware wird außerdem über zweifelhafte Downloadkanäle, wie beispielsweise inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und so weiter verbreitet.

Software-"Cracking")/inoffizielle Aktivierungswerkzeuge sind illegale Programme, die lizenzierte Software angeblich kostenlos aktivieren (die besagte Aktivierung umgehen), sie können jedoch stattdessen bösartige Programme installieren. Gefälschte Aktualisierungsprogramme verursachen normalerweise Schäden, indem sie Schwachstellen veralteter Software ausnutzen oder Malware statt Updates installieren.

| Name | Eight Virus |

| Art der Bedrohung | Ransomware, Krypto-Virus, Dateienverschlüsseler |

| Verschlüsselte Dateierweiterung | .eight |

| Lösegeldfordernde Nachricht | info.txt, info.hta |

| Cyberkriminellen-Kontakt | use_harrd@protonmail.com, g.buttery@aol.com, louisvega@tutanota.com, bramwell.i@aol.com, 100returnguarantee@keemail.me, useHHard@cock.li, nopain555@protonmail.com, foxbox@airmail.cc, vivanger123@tutanota.com, ICQ@VIRTUALHORSE, 2020x0@protonmail.com, bondy.weinholt@aol.com, fidelako@int.pl, shelfit@airmail.cc, bertylarwayorstoner@jabb.im, ICQ@HONESTHORSE, robertwels@airmail.cc, sorysorysory@cock.li, helprecoveryfiles@cock.li, ezequielanthon@aol.com, xsupportx@countermail.com, messi_tr_2020@protonmail.com, mccreight.ellery@tutanota.com, verious1@cock.li, willi.stroud@aol.com, foxbox@xmpp.cz, hershel_houghton@aol.com, jewkeswilmer@aol.com, patiscaje@airmail.cc, decryptfilesonlinebuy@pm.me, ICQ@Horseleader, Bk_Data@protonmail.com, Petya20@tuta.io, SupportC4@elude.in, decrypt2021@elude.in, wang_team888@aol.com, barnabas_simpson@aol.com, emerson.parkerdd@aol.com, brandon_draven@protonmail.com, erich_northman@protonmail.com, lyontrevor@aol.com, mccandlessronald@aol.com, AaronKennedy74@cock.li, bhattarwarmajuthani@420blaze.it, brokenbrow.teodorico@aol.com, cornellmclearey@aol.com, ximenezpickup@aol.com, verilerimialmakistiyorum@mail.ru, sookie.stackhouse@gmx.com, dupuisangus@aol.com, s.boultons@aol.com, blair_lockyer@aol.com, murryu@aol.com, chocolate_muffin@tutanota.com, frankfbagnale@gmail.com, frankfbagnale@cock.li, victorlustig@gmx.com, elfbash@protonmil.com, alexei.v@aol.com, eppinger.adams@aol.com, martinwilhelm1978@cock.li, fredmoneco@tutanota.com, andreashart1834@cock.li, recoveryufiles@tutamail.com, cheston_windham@aol.com, augusto.ruby@aol.com, coxbarthel@aol.com, tsai.shen@mailfence.com, frankmoffit@aol.com, benwell_jonathan@aol.com, onlybtcp@tutanota.com, herbivorous@keemail.me, bernard.bunyan@aol.com, dillon.dabzac@aol.com, sofiabecker21@cock.li, dalgliesh.aaron@aol.com, cullan_cash@aol.com, decode@criptext.com, howtodecrypt2@cock.li, serhio.vale@tutanota.com, totalsupportcom@cock.lim, aa1b2c3cc@protonmail.com, 131845@cock.li, paynotanotherway@tutanota.com, kalimenok@gmx.com, clausmeyer070@cock.li, angus_frankland@aol.com, johannesjokinen1977@gmx.com, liamwake714@tutanota.com, matheuscosta0194@gmx.com, ryanmackin83@gmx.com, spacerecovery@tutanota.com, bossdata@keemail.me, bossdata@protonmail.com, bothelper@mailfence.com, albertpattisson1981@protonmail.com, sorryneedbtc@gmx.com, getdata@gmx.com, ferdinandcohn1828@gmx.com, barenukles@tutanota.com, cashanddash@tutanota.com, greenbookbtc@gmx.com, greenbookbtc@protonmail.com, louispasteur1824@gmx.com, recoveryufiles@gmx.com, williamdampier1651@gmx.com, guan_yu@mailfence.com, jamesgadsden1788@gmx.com, albertwesker1998@tutanota.com, guan_yu@jabber.systemli.org (Jabber), tsai.shen@xmpp.jp (Jabber), vickre me (Wickr), @phobos_support (Telegram) |

| Erkennungsnamen | Avast (Win32:Malware-gen), BitDefender (Gen:Variant.Ulise.99735), ESET-NOD32 (Eine Variante von Win32/Filecoder.Phobos.C), Kaspersky (HEUR:Trojan.Win32.Generic), Vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Auf Ihrem Computer gespeicherte Dateien können nicht geöffnet werden, bisher funktionierende Dateien haben jetzt eine andere Erweiterung (z. B. my.docx.locked). Auf Ihrem Desktop wird eine lösegeldfordernde Nachricht angezeigt. Cyberkriminelle verlangen die Zahlung eines Lösegelds (normalerweise in Bitcoins), um Ihre Dateien freizuschalten. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (Makros), Torrent-Webseiten, bösartige Werbeanzeigen. |

| Schaden | Alle Dateien sind verschlüsselt und können nicht ohne das Zahlen eines Lösegelds geöffnet werden. Zusätzliche passwortstehlende Trojaner und Malware-Infektionen können zusammen mit einer Ransomware-Infektion installiert werden. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie können Sie sich vor Ransomware-Infektionen schützen?

Es ist unsicher, Anhänge oder Weblinks zu öffnen, die in verdächtigen/irrelevanten E-Mails enthalten sind. Wenn Grund zu der Annahme besteht, dass eine E-Mail nicht vertrauenswürdig ist, muss ihr Inhalt ungeöffnet bleiben.

Außerdem müssen alle Downloads von offiziellen und vertrauenswürdigen Quellen aus durchgeführt werden. Gleiches gilt für Installationen über Installationsprogramme Dritter. Software darf ausschließlich mithilfe von eingebauten Funktionen oder Werkzeugen aktualisiert und aktiviert werden, die von offiziellen Entwicklern entwickelt wurden.

Darüber hinaus müssen Systeme regelmäßig mit seriöser Antiviren- oder Anti-Spyware-Software gescannt werden. Falls Ihr Computer bereits mit Eight infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese Ransomware automatisch zu entfernen.

Screenshot der Nachricht, die Benutzer dazu ermutigt, ein Lösegeld zu zahlen, um ihre kompromittierten Daten zu entschlüsseln ("info.hta"):

Der innerhalb des (Dialogfensters der Ransomware Eight ("info.hta") dargestellte Text:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail use_harrd@protonmail.com

Write this ID in the title of your message 1E857D00-2776

In case of no answer in 24 hours write us to this e-mail:useHHard@cock.li

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

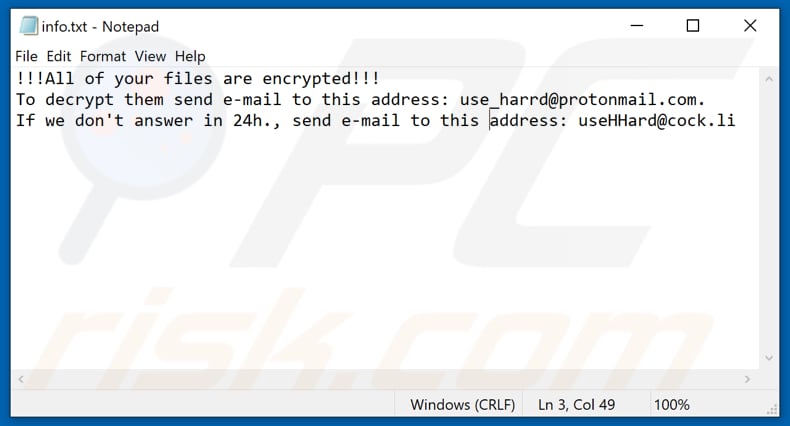

Screenshot der Textdatei von Eight ("info.txt"):

Text innerhalb dieser Nachricht:

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: use_harrd@protonmail.com.

If we don't answer in 24h., send e-mail to this address: useHHard@cock.li

Update 21. April 2020 – Kriminelle haben kürzlich eine andere Version der Ransomware Eight veröffentlicht. Die angehängte Dateierweiterung bleibt gleich, jedoch unterscheiden sich die HTML-Anwendung ("info.hta") und die Textdatei ("info.txt").

Screenshot des aktualisierten HTML-Anwendungsfensters ("info.hta"):

Der darin dargestellte Text:

Files are locked* but not corrupted

Your computer is infected with a virus.

Files are locked* but not corrupted.

Send an email hershel_houghton@aol.com, specify in the subject unique identifier 1- and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

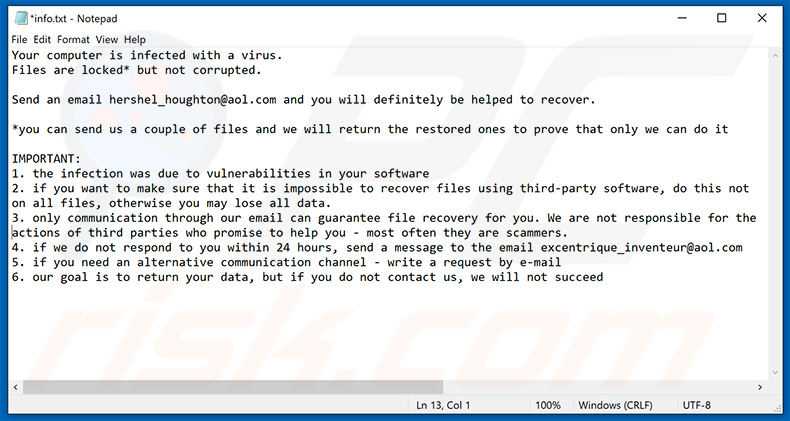

Screenshot der aktualisierten Textdatei ("info.txt"):

Der darin dargestellte Text:

Your computer is infected with a virus.

Files are locked* but not corrupted.Send an email hershel_houghton@aol.com and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

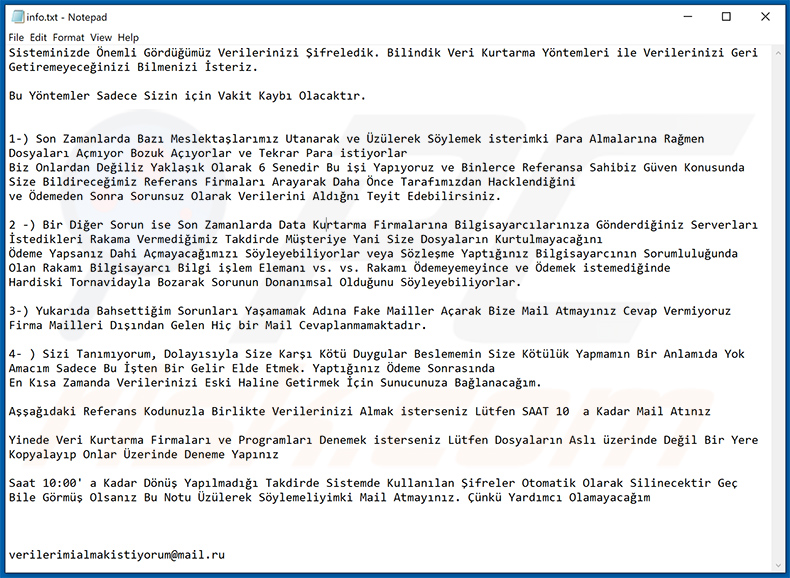

Update 24. August 2020 - Cyberkriminelle haben kürzlich eine aktualisierte Variante der Ransomware Eight veröffentlicht, die eine Lösegeldforderung in türkischer Sprache liefert. Das Format der Dateiendung bleibt jedoch gleich.

Screenshot eines Dialogfensters („info.hta“), das von dieser Eight-Ransomware-Variante übermittelt wird:

Screenshot einer Textdatei ("info.txt"), die von dieser Eight-Ransomware übermittelt wird:

Text, der in diesen beiden dargestellt wird:

All your files have been encrypted!

Sisteminizde Önemli Gördüğümüz Verilerinizi Şifreledik. Bilindik Veri Kurtarma Yöntemleri ile Verilerinizi Geri Getiremeyeceğinizi Bilmenizi İsteriz.

Bu Yöntemler Sadece Sizin için Vakit Kaybı Olacaktır.

1-) Son Zamanlarda Bazı Meslektaşlarımız Utanarak ve Üzülerek Söylemek isterimki Para Almalarına Rağmen Dosyaları Açmıyor Bozuk Açıyorlar ve Tekrar Para istiyorlar Biz Onlardan Değiliz Yaklaşık Olarak 6 Senedir Bu işi Yapıyoruz ve Binlerce Referansa Sahibiz Güven Konusunda Size Bildireceğimiz Referans Firmaları Arayarak Daha Önce Tarafımızdan Hacklendiğini ve Ödemeden Sonra Sorunsuz Olarak Verilerini Aldığnı Teyit Edebilirsiniz.

2 -) Bir Diğer Sorun ise Son Zamanlarda Data Kurtarma Firmalarına Bilgisayarcılarınıza Gönderdiğiniz Serverları İstedikleri Rakama Vermediğimiz Takdirde Müşteriye Yani Size Dosyaların Kurtulmayacağını Ödeme Yapsanız Dahi Açmayacağımızı Söyleyebiliyorlar veya Sözleşme Yaptığınız Bilgisayarcının Sorumluluğunda Olan Rakamı Bilgisayarcı Bilgi işlem Elemanı vs. vs. Rakamı Ödemeyemeyince ve Ödemek istemediğinde Hardiski Tornavidayla Bozarak Sorunun Donanımsal Olduğunu Söyleyebiliyorlar.

3-) Yukarıda Bahsettiğim Sorunları Yaşamamak Adına Fake Mailler Açarak Bize Mail Atmayınız Cevap Vermiyoruz Firma Mailleri Dışından Gelen Hiç bir Mail Cevaplanmamaktadır.

4- ) Sizi Tanımıyorum, Dolayısıyla Size Karşı Kötü Duygular Beslememin Size Kötülük Yapmamın Bir Anlamıda Yok Amacım Sadece Bu İşten Bir Gelir Elde Etmek. Yaptığınız Ödeme Sonrasında En Kısa Zamanda Verilerinizi Eski Haline Getirmek İçin Sunucunuza Bağlanacağım.

Aşşağıdaki Referans Kodunuzla Birlikte Verilerinizi Almak isterseniz Lütfen SAAT 10 a Kadar Mail Atınız

Yinede Veri Kurtarma Firmaları ve Programları Denemek isterseniz Lütfen Dosyaların Aslı üzerinde Değil Bir Yere Kopyalayıp Onlar Üzerinde Deneme Yapınız

Saat 10:00' a Kadar Dönüş Yapılmadığı Takdirde Sistemde Kullanılan Şifreler Otomatik Olarak Silinecektir Geç Bile Görmüş Olsanız Bu Notu Üzülerek Söylemeliyimki Mail Atmayınız. Çünkü Yardımcı Olamayacağım

verilerimialmakistiyorum@mail.ru

Update 28.09.2020 - Cyberkriminelle haben eine weitere Variante der Ransomware Eight veröffentlicht, die wiederum unterschiedliche Lösegeldforderungen („info.hta“ und „info.txt“ Dateien) übermittelt. Erwähnenswert ist auch, dass diese Eight-Variante nicht nur die E-Mail-Adressen der Entwickler bereitstellt, sondern Opfer auch dazu ermutigt, über die Anwendung Wickr Kontakt aufzunehmen.

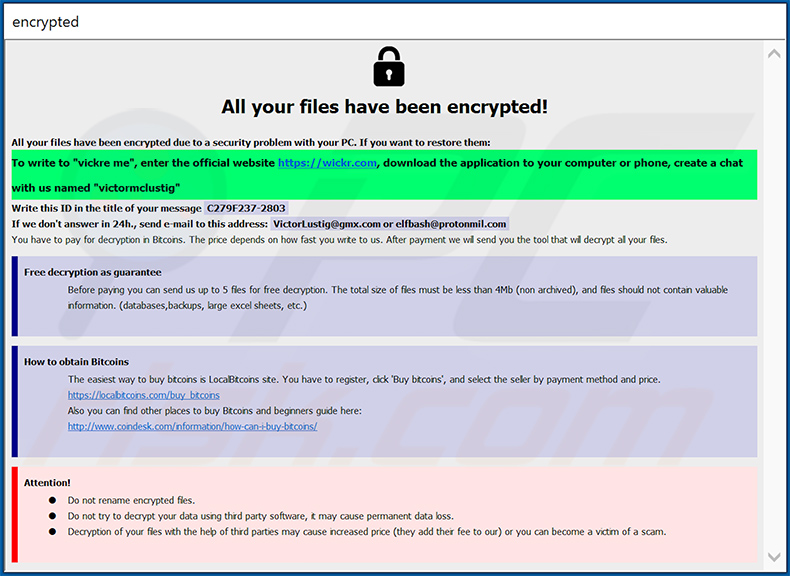

Screenshot des Dialogfensters dieser Variante ("info.hta")

Der darin dargestellte Text:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them:

To write to "vickre me", enter the official website hxxps://wickr.com, download the application to your computer or phone, create a chat with us named "victormclustig"

Write this ID in the title of your message -

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

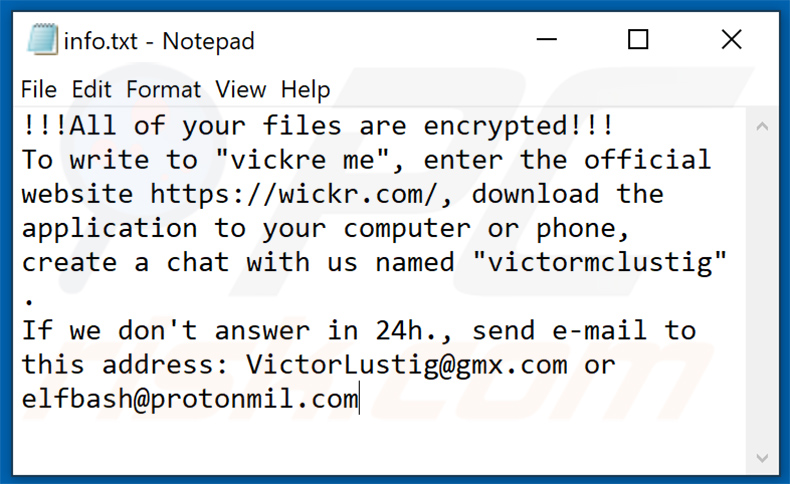

Screenshot der Textdatei dieser Variante ("info.txt")

Der darin dargestellte Text:

!!!All of your files are encrypted!!!

To write to "vickre me", enter the official website hxxps://wickr.com/, download the application to your computer or phone, create a chat with us named "victormclustig" .

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

Eight Ransomware-Entfernung:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Das Video zeigt, welche Schritte im Falle einer Ransomware-Infektion unternommen werden sollten:

Schnellmenü:

- Was ist Eight Virus?

- SCHRITT 1. Ransomware den Behörden melden.

- SCHRITT 2. Isolation des infizierten Geräts.

- SCHRITT 3. Die Ransomware-Infektion erkennen.

- SCHRITT 4. Nach Entschlüsselungswerkzeugen für Ransomware suchen.

- SCHRITT 5. Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen.

- SCHRITT 6. Datensicherungen erzeugen.

Wenn Sie Opfer eines Ransomware-Angriffs sind, empfehlen wir, dass Sie diesen Vorfall den Behörden melden. Indem Sie den Strafverfolgungsbehörden diese Informationen zur Verfügung stellen, helfen Sie Cyberkriminalität zu verfolgen und möglicherweise bei der Anklage gegen die Angreifer zu helfen. Hier ist eine Liste von Behörden, an die Sie einen Ransomware-Angriff melden sollten. Für die vollständige Liste örtlicher Cybersicherheitszentren und Informationen darüber, wie Sie einen Ransomware-Angriffe melden sollten, lesen Sie diesen Artikel.

Liste örtlicher Behörden, an die Ransomware-Angriffe gemeldet werden sollten (wählen Sie eine abhängig von Ihrer Heimatadresse):

USA - Internet Crime Complaint Centre IC3

Vereinigtes Königreich - Action Fraud

Spanien - Policía Nacional

Frankreich - Ministère de l'Intérieur

Deutschland - Polizei

Italien - Polizia di Stato

Die Niederlande - Politie

Polen - Policja

Portugal - Polícia Judiciária

Isolation des infizierten Geräts:

Einige Ransomware-artige Infektionen werden entwickelt, um Dateien innerhalb externer Speichergeräte zu verschlüsseln und sich sogar im gesamten lokalen Netzwerk zu verbreiten. Aus diesem Grund ist es sehr wichtig das infizierte Gerät (Computer) so bald wie möglich zu isolieren.

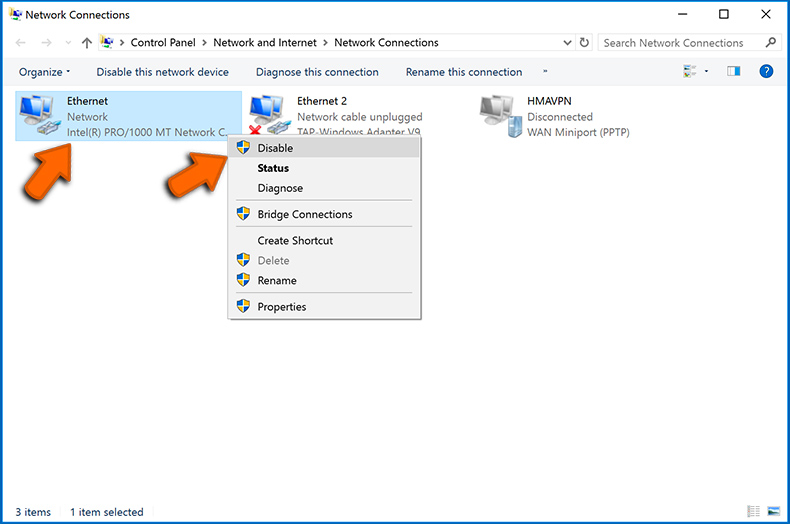

Schritt 1: Trennen Sie das Gerät vom Internet.

Der einfachste Weg einen Computer vom Internet zu trennen ist, das Ethernet-Kabel von der Hauptplatine zu trennen. Einige Geräte sind jedoch über ein drahtloses Netzwerk verbunden und für einige Benutzer (speziell diejenigen, die nicht besonders technisch versiert sind), kann das Trennen von Kabeln Probleme bereiten. Daher können Sie das System auch manuell über die Systemsteuerung trennen:

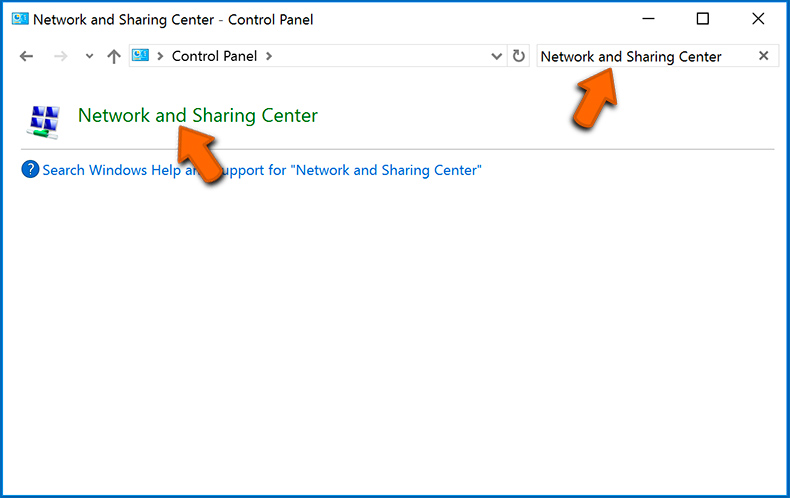

Navigieren Sie zu „Systemsteuerung", klicken Sie auf die Suchleiste in der oberen rechten Ecke des Bildschirms, geben Sie „Netzwerk- und Freigabecenter" ein und wählen Sie Suchergebnis:

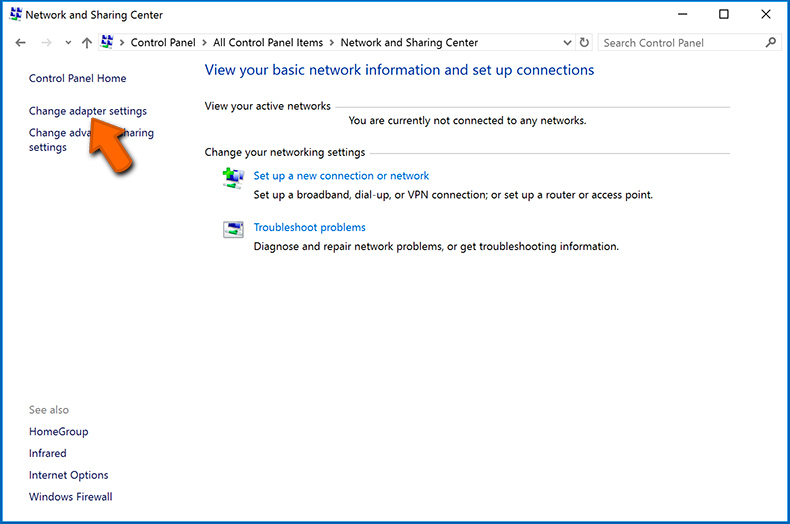

Klicken Sie auf die Option „Adaptereinstellungen ändern“ in der oberen linken Ecke des Fensters:

Klicken Sie mit der rechten Maustaste auf jeden Verbindungspunkt und wählen Sie „Deaktivieren“ aus. Nach der Deaktivierung, wird das System nicht mehr mit dem Internet verbunden sein. Um die Verbindungspunkt wieder zu aktivieren, klicken Sie einfach erneut mit der rechten Maustaste darauf und wählen Sie „Aktivieren“.

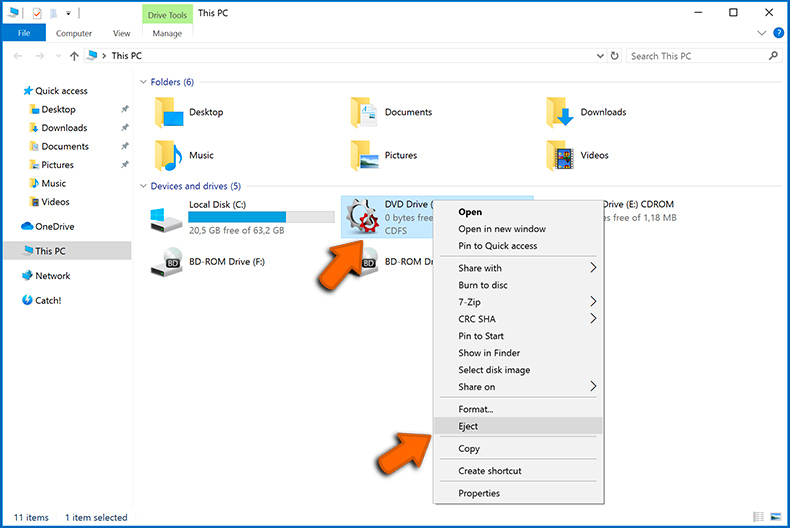

Wie oben erwähnt, könnte Ransomware Daten verschlüsseln und alle Speichergeräte infiltrieren, die mit dem Computer verbunden sind. Aus diesem Grund sollten alle externen Speichergeräte (USB-Sticks, tragbare Festplatten, etc.) sofort getrennt werden. Wir raten Ihnen jedoch dringend, jedes Gerät vor dem Trennen auszuwerfen, um Datenkorruption zu vermeiden:

Navigieren Sie zu „Mein Computer“, klicken Sie mit der rechten Maustaste auf jedes verbundene Gerät und wählen Sie „Auswerfen“ aus:

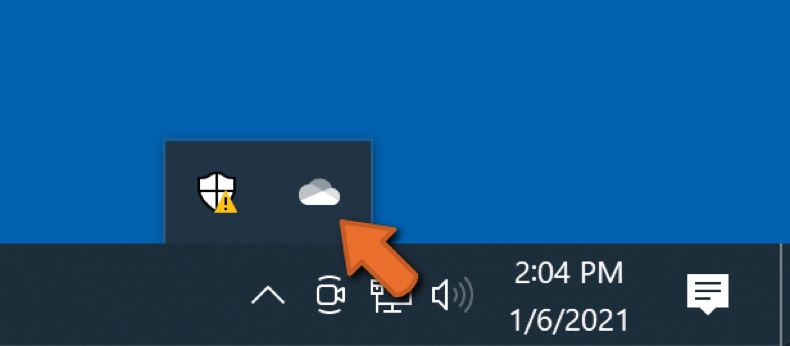

Schritt 3: Melden Sie sich von allen Cloud-Speicherkonten ab.

Einige Ransomware-Arten könnten Software entführen, die mit Daten innerhalb ‚“der Cloud“ zu tun hat. Daher könnten die Daten korrupt/verschlüsselt sein. Aus diesem Grund sollten Sie sich bei allen Cloud-Speicherkonten, innerhalb von Browsern und verwandter Software, abmelden. Sie sollten auch erwägen die Cloud-Management-Software vorübergehend zu deinstallieren, bis die Infektion vollständig entfernt ist.

Erkennung der Ransomware-Infektion:

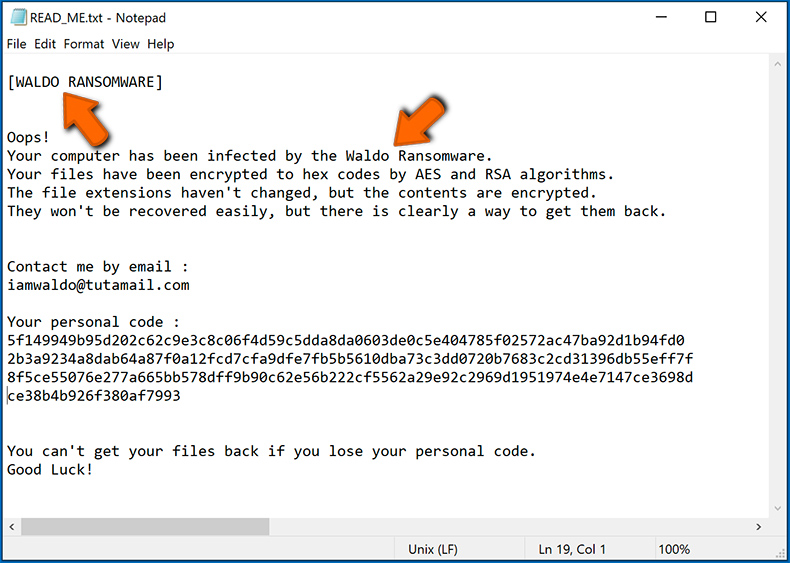

Um ordnungsgemäß mit einer Infektion umzugehen, muss man sie zuerst erkennen. Einige Ransomware-Infektion verwenden Lösegeldfordernde Nachrichten als Einleitung (sie die WALDO Ransomware Textdatei unten).

Dies ist jedoch selten. In dem meisten Fällen liefern Ransomware-Infektion direktere Nachrichten, die einfach besagen, dass Daten verschlüsselt sind und dass die Opfer irgendein Lösegeld zahlen müssen. Bedenken Sie, dass Ransomware-artige Infektionen typischerweise Nachrichten mit verschiedenen Dateinamen erzeugen (zum Beispiel „_readme.txt“, „READ-ME.txt“, „DECRYPTION_INSTRUCTIONS.txt“, „DECRYPT_FILES.html“, etc.). Daher scheint die Nutzung der Lösegeldnachricht ein guter Weg zu sein, die Infektion zu erkennen. Das Problem ist, dass die meisten dieser Namen allgemein sind und einige Infektionen die gleichen Namen verwenden, obwohl die gelieferten Nachrichten verschieden sind und die Infektionen selbst sind nicht verwandt. Daher kann die Verwendung des Dateinamens der Nachricht ineffektiv sein und sogar zum dauerhaften Datenverlust führen (zum Beispiel indem man versucht Daten mit Werkzeugen für unterschiedliche Ransomware-Infektionen zu entschlüsseln. Benutzer beschädigen wahrscheinlich Dateien dauerhaft und die Entschlüsselung wird nicht mehr möglich sein, sogar mit dem richtigen Werkzeug).

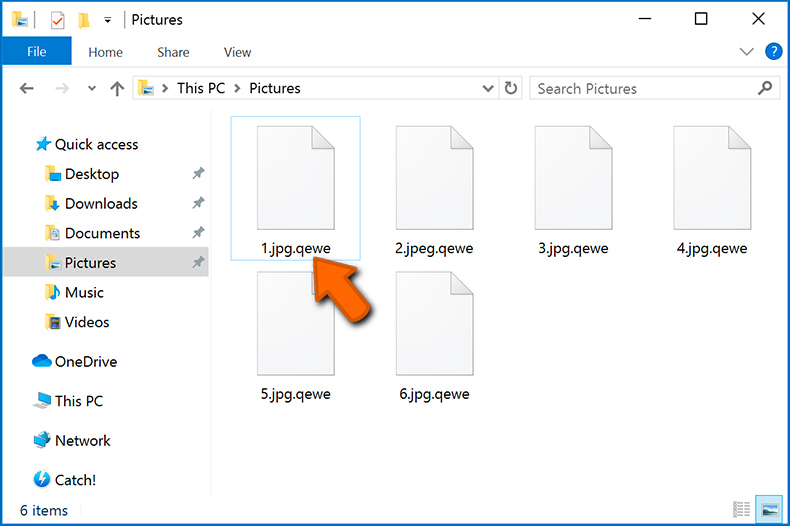

Ein weiterer Weg eine Ransomware-Infektion zu erkennen ist die Prüfung der Dateierweiterung, die jeder verschlüsselten Datei anhängt. Ransomware-Infektionen werden oft nach der Erweiterung benannt, die sie anhängen (siehe von Qewe Ransomware verschlüsselte Dateien unten).

Diese Methode ist jedoch nur effektiv, wenn die angehängte Erweiterung einzigartig ist - viele Ransomware-Infektion hängen eine allgemeine Erweiterung an (zum Beispiel „.encrypted“, „.enc“, „.crypted“, „.locked“, etc.). In diesen Fällen wird die Erkennung von Ransomware durch ihre angehängte Erweiterung unmöglich.

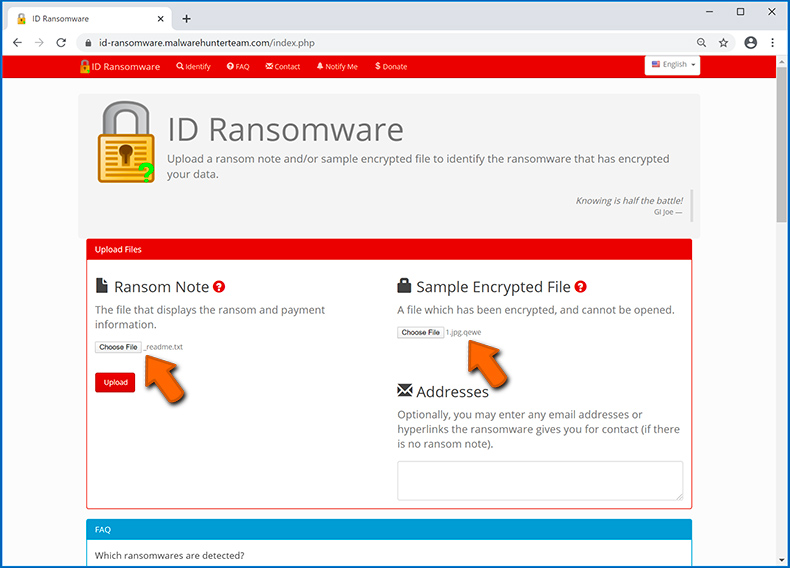

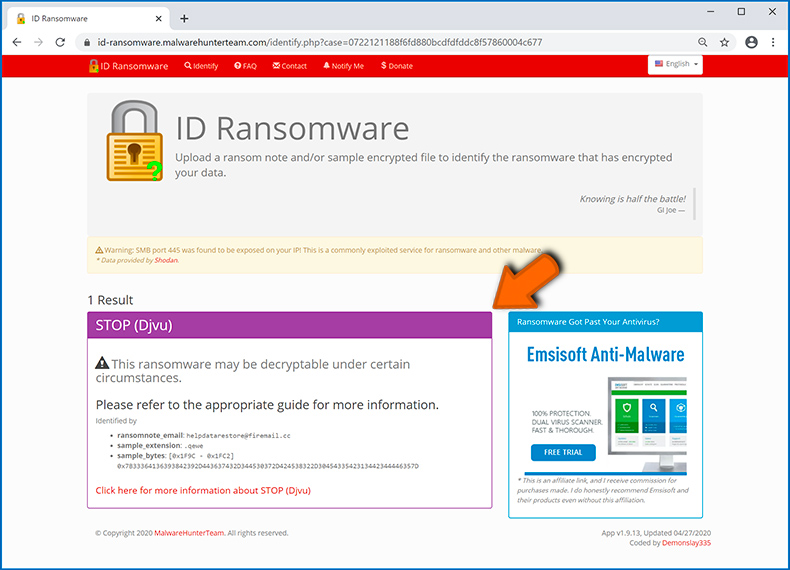

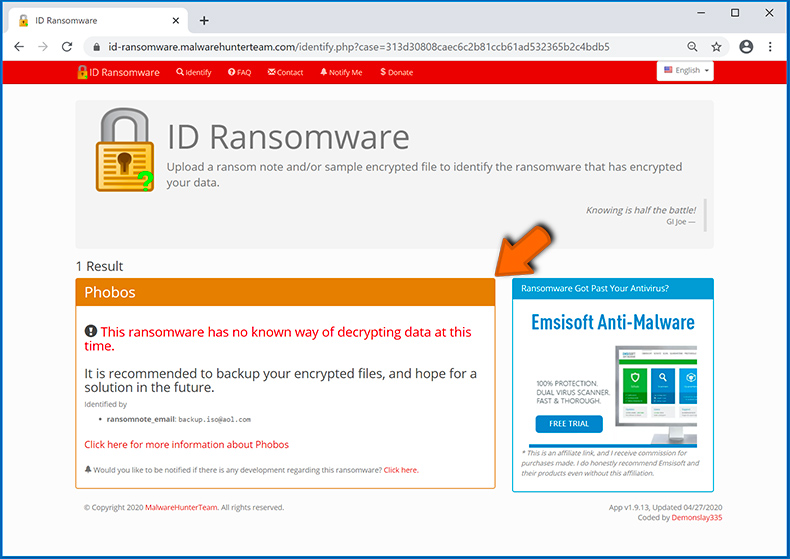

Einer der leichtesten und schnellsten Wege, um eine Ransomware-Infektion zu erkennen, ist die Benutzung der ID Ransomware Webseite. Dieser Dienst unterstützt die meisten bestehenden Ransomware-Infektionen. Die Opfer laden einfach eine Lösegeldnachricht hoch und/oder eine verschlüsselte Datei (wir raten Ihnen, wenn möglich, beides hochzuladen).

Die Ransomware wird innerhalb von Sekunden erkannt und Ihnen werden verschiedene Details geboten, wie der Name der Malware-Familie, zu der die Infektion gehört, ob sie entschlüsselbar ist und so weiter.

Beispiel 1 (Qewe [Stop/Djvu] Ransomware):

Beispiel 2 (.iso [Phobos] Ransomware):

Wenn Ihre Daten durch eine Ransomware verschlüsselt sind, die nicht von ID Ransomware unterstützt wird, können Sie im Internet suchen, indem Sie bestimmte Schlüsselwörter benutzen (zum Beispiel Titel der Lösegeldnachricht, Dateierweiterung, bereitgestellte Kontakt-E-Mails, Kryptowallet Adressen, etc.)

Nach Ransomware-Entschlüsselungswerkzeugen suchen:

Verschlüsselungsalgorithmen, die von den meisten Ransomware-artigen Infektionen benutzt werden, sind sehr ausgefeilt und, falls die Verschlüsselung ordnungsgemäß ausgeführt wird, kann nur der Entwickler die Daten wiederherstellen. Der Grund dafür ist, dass die Verschlüsselung eine speziellen Schlüssel erfordert, der während der Verschlüsselung erzeugt wird. Daten ohne den Schlüssel wiederherzustellen ist unmöglich. In den meisten Fällen speichern Cyberkriminelle Schlüssel auf einem externen Server, anstatt die infizierte Maschine als Host zu benutzen. Dharma (CrySis), Phobos und andere Familien hochentwickelter Ransomware-Infektionen sind praktisch fehlerlos, weshalb Daten, ohne Mitwirken der Entwickler wiederherzustellen, einfach unmöglich ist. Trotzdem gibt es Dutzende von Ransomware-artigen Infektionen, die schlecht entwickelt sind und mehrere Fehler enthalten (zum Beispiel die Benutzung identischer Verschlüsselungs-/Entschlüsselungschlüssel für jedes Opfer, örtlich gespeicherte Schlüssel, etc.). Daher prüfen Sie immer auf verfügbare Entschlüsselungswerkzeuge für jede Ransomware, die Ihren Computer infiltriert.

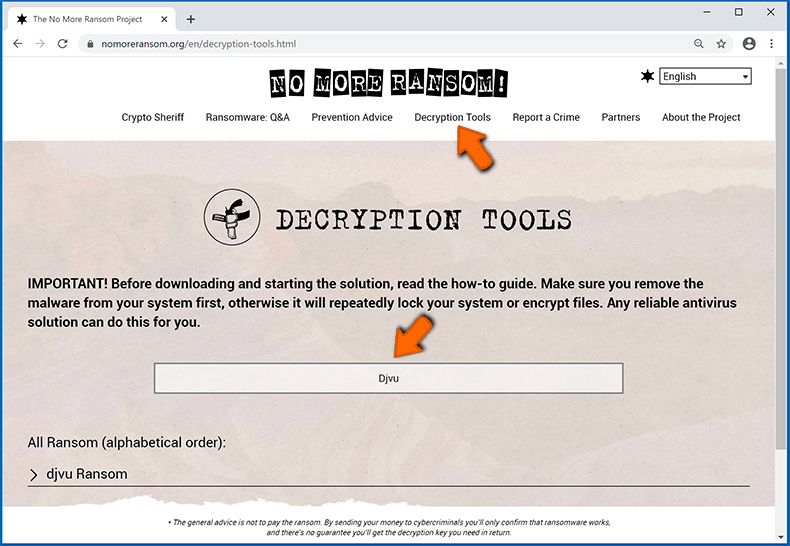

Das richtige Entschlüsselungswerkzeug im Internet zu finden, kann sehr frustrierend sein. Aus diesen Grund empfehlen wir die Benutzung von No More Ransom Project wo die Identifizierung der Ransomware-Infektion nützlich ist. Die Webseite "No More Ransom Project" enthält eine Abschnitt "Entschlüsselungswerkzeuge" mit einer Suchleiste. Geben Sie den Namen der erkannten Ransomware ein und alle verfügbaren Entschlüsselungswerkzeuge (wenn es sie gibt) werden aufgeführt.

Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen:

Abhängig von der Situation (Qualität der Ransomware-Infektion, Art des verwendeten Verschlüsselungsalgorithmus, etc.), könnte die Wiederherstellung der Daten mit bestimmten Drittparteien-Werkzeugen möglich sein. Daher raten wir Ihnen das von CCleaner entwickelte Werkzeug Recuva zu verwenden. Dieses Werkzeug unterstützt über tausend Datentypen (Grafiken, Video, Audio, Dokumente, etc.) und ist sehr intuitiv (geringes Wissen reicht, um Daten wiederherzustellen). Zusätzlich ist die Wiederherstellungsfunktion völlig kostenlos.

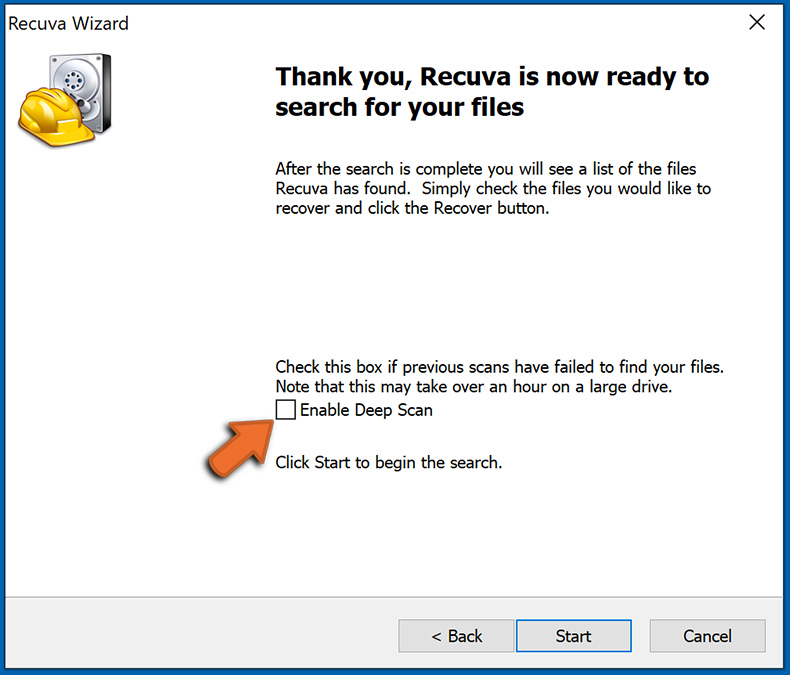

Schritt 1: Führen Sie eine Scan durch.

Führen Sie die Recuva Anwendung aus und befolgen Sie den Assistenten. Sie werden mit mehreren Fenstern aufgefordert, die Ihnen ermöglichen zu wählen, nach welchen Dateitypen Sie suchen, welche Orte gescannt werden sollten, etc. Sie müssen nur die Optionen wählen, die Sie suchen und mit dem Scan beginnen. Wir raten Ihnen den "Vollständigen Scan" zu aktivieren, bevor Sie starten, da sonst die Möglichkeiten der Anwendung zum Scannen eingeschränkt werden.

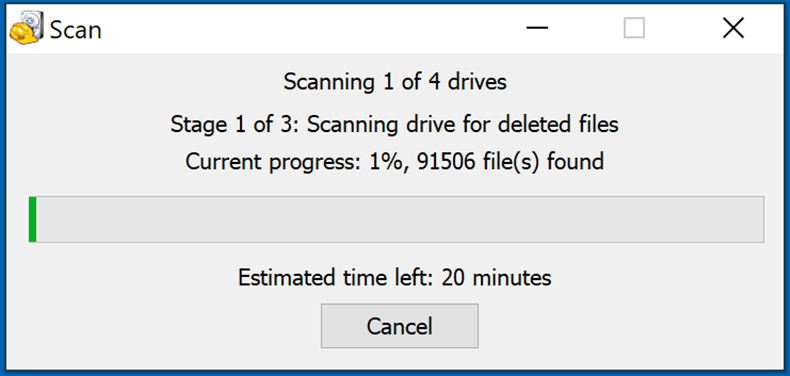

Warten Sie, bis Recuva den Scan abgeschlossen hat. Die Dauer des Scans hängt vom Volumen der Dateien ab (sowohl in Quantität als auch Größe), die Sie scannen (zum Beispiel der Scan mehrerer hundert Gigabyte könnte über eine Stunde dauern). Seien Sie daher während des Scanprozesses geduldig. Wir raten auch davon ab, bestehende Dateien zu modifizieren oder zu löschen da dies den Scan stören kann. Wenn Sie zusätzliche Daten hinzufügen, (zum Beispiel Dateien/Inhalte herunterladen) während Sie scannen, wird dies den Prozess verlängern:

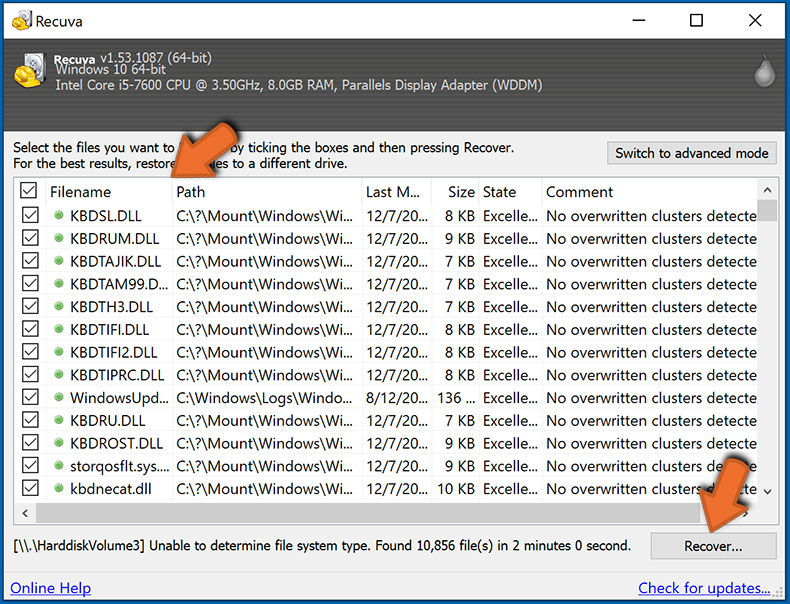

Schritt 2: Daten wiederherstellen.

Nachdem der Prozess abgeschlossen ist, wählen Sie die Ordner/Dateien, die Sie wiederherstellen möchten und klicken Sie einfach auf "Wiederherstellen". Beachten Sie, dass auf Ihr Speicherlaufwerk einigen freien Platz braucht, um Daten wiederherzustellen:

Datensicherungen erzeugen:

Ordnungsgemäßes Dateimanagement und das Erstellen von Datensicherungen sind unerlässlich für die Datensicherheit. Daher sollten Sie immer sehr vorsichtig sein und vorausdenken.

Partitionsverwaltung: Wir empfehlen, dass Sie Ihre Daten in mehrfachen Partitionen speichern und es vermeiden wichtige Dateien innerhalb der Partition zu speichern, die das vollständige Betriebssystem enthält. Wenn Sie in eine Situation kommen, in der Sie das System nicht hochfahren können und gezwungen sind, die Festplatte, die auf dem das Betriebssystem installiert, ist zu formatieren (hier verstecken sich in den meisten Fällen Malware-Infektionen), werden alle Daten verlieren, die auf dieser Festplatte gespeichert sind. Dies ist der Vorteil mehrfacher Partitionen: Wenn Sie das gesamte Speichergerät einer einzelnen Partition zugewiesen haben, sind Sie gezwungen alles zu löschen, aber die Erzeugung mehrfacher Partitionen und die ordnungsgemäße Zuweisung der Daten macht es Ihnen möglich, solche Probleme zu vermeiden. Sie können eine einzelne Partition leicht formatieren ohne die anderen zu beeinflussen. Daher wird eine gereinigt, die anderen bleiben unberührt und Ihre Daten werden gespeichert. Die Partitionsverwaltung ist sehr einfach und Sie können alle nötigen Informationen auf der Microsoft Dokumentationswebseite finden.

Datensicherungen: Eine der zuverlässigsten Datensicherungsmethoden ist die Verwendung eines externen Speichergeräts und dies zu trennen. Kopieren Sie Ihre Daten auf eine externe Festplatte, USB-Stick, SSD, HDD oder jedes andere Speichermedium. Trennen und speichern Sie es an einem warmen Ort, vor direkter Sonneneinstrahlung und extremen Temperaturen geschützt. Diese Methode ist jedoch ziemlich effizient, da Datensicherungen und Updates regelmäßig gemacht werden müssen. Sie können auch einen Cloud-Dienst oder einen externen Server benutzen. Hier ist eine Internetverbindung nötig, bei der es immer die Möglichkeit einer Sicherheitslücke gibt, obwohl das selten vorkommt.

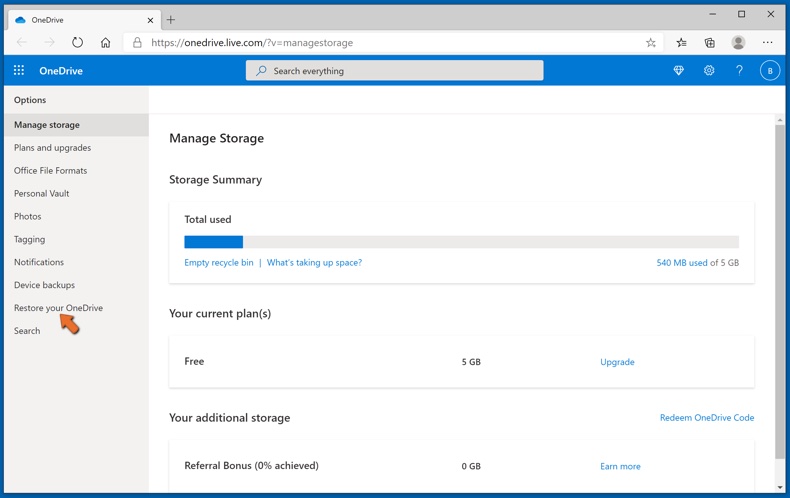

Wir empfehlen die Nutzung von Microsoft OneDrive zur Sicherung Ihrer Dateien. OneDrive lässt Sie Ihre persönlichen Dateien und Daten in der Cloud speichern, Dateien über mehrere Computer und Mobilgeräte hinweg zu synchronisieren, ermöglicht Ihnen den Zugriff auf und die Bearbeitung Ihrer Dateien von all Ihren Windows-Geräten. OneDrive lässt Sie Dateien speichern, teilen und eine Vorschau erstellen, auf den Downloadverlauf zugreifen, Dateien bewegen, löschen und umbenennen, sowie neue Ordner zu erstellen und vieles mehr.

Sie können Ihre wichtigsten Ordner und Dateien auf Ihrem PC sichern (Ihren Desktop, Dokument und Bilderordner). Einige der bemerkenswertesten Merkmale von OneDrive sind die Datei-Versionierung, die ältere Versionen von Dateien für bis zu 30 Tage erhält. OneDrive hat einen Papierkorb, in dem alle Ihre gelöschten Dateien für begrenzte Zeit gespeichert werden. Gelöschte Dateien werden nicht als Teil der Benutzerzuweisung gezählt.

Der Dienst wird mit HTML5-Technologien erstellt und erlaubt Ihnen das Hochladen von Dateien bis zu 300 MB über Drag und Drop in den Internetbrowser oder bis zu 10 GB über die OneDrive Desktopanwendung. Mit OneDrive können Sie gesamte Ordner als einzelne ZIP-Datei herunterladen, mit bis zu 10.000 Dateien, obwohl 15 GB pro einzelnem Download nicht überschritten werden können.

OneDrive hat 5 GB freien Speicherplatz mit zusätzlichen 100 GB, 1 TB und 6 TB Speicheroptionen, die für eine Gebühr für ein Abonnement verfügbar sind. Sie können einen dieser Speicheroptionen erhalten, indem Sie entweder zusätzlichen Speicher separat oder mit einem Office 365 Abonnement kaufen.

Eine Datensicherungen erstellen:

Der Datensicherungsprozess ist der gleiche für alle Dateitypen und Ordner. So können Sie Ihre Dateien mit Microsoft OneDrive sichern.

Schritt 1: Wählen Sie die Dateien/Ordner, die Sie sichern möchten.

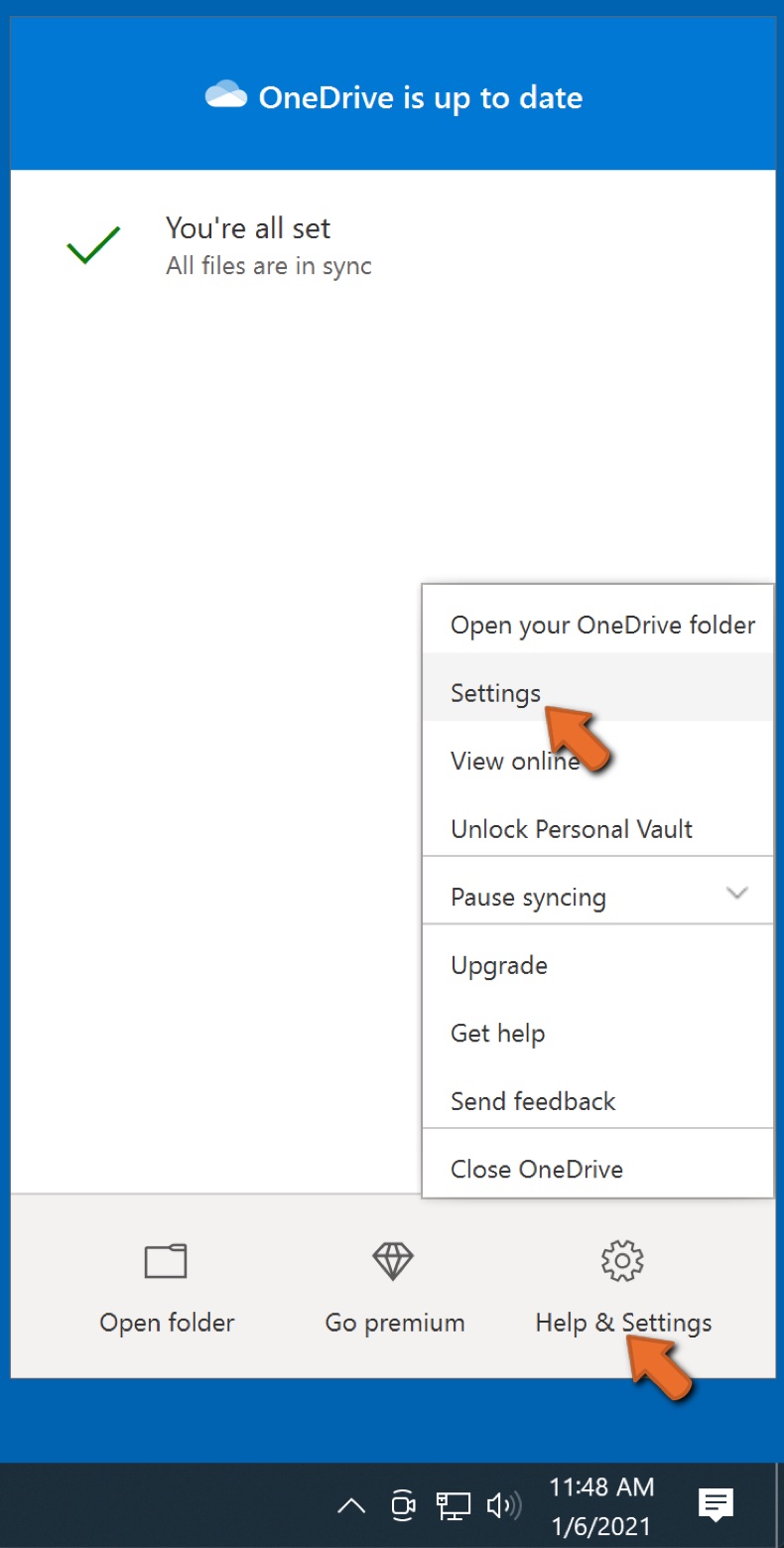

Klicken Sie auf die OneDrive Cloud Schaltfläche, um das OneDrive Menü zu öffnen. In diesem Menü können Sie Ihre Datensicherungseinstellungen individualisieren.

Klicken Sie auf Hilfe und Einstellungen und wählen Sie dann Einstellungen vom Drop-Down-Menü.

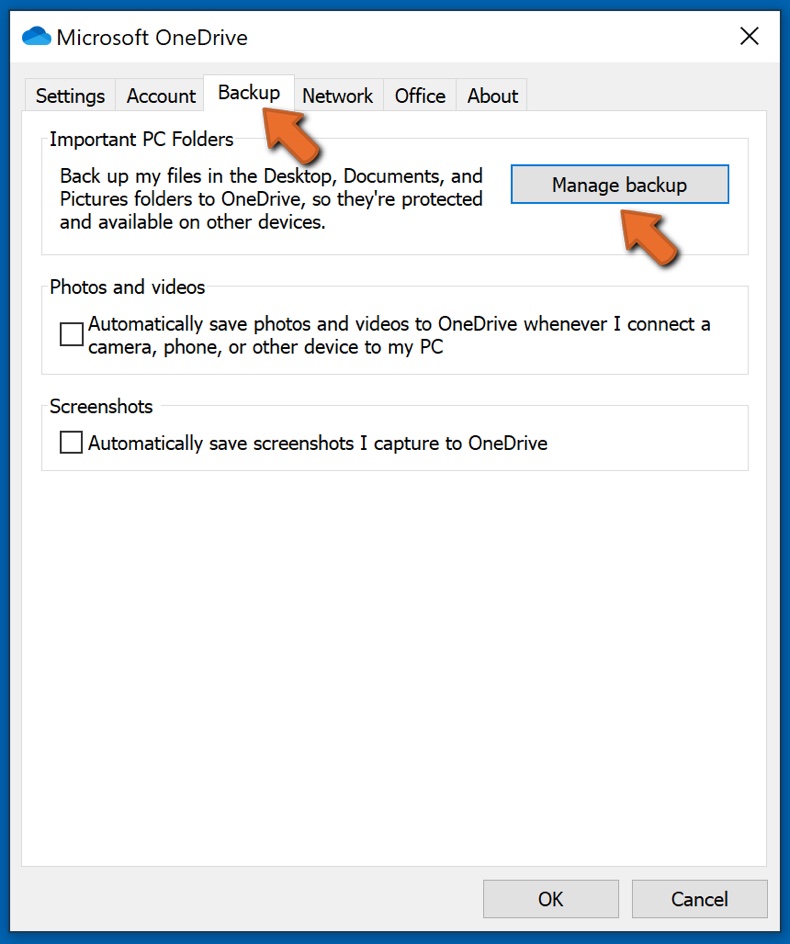

Gehen Sie zur Registerkarte Datensicherung und klicken Sie auf Datensicherung verwalten.

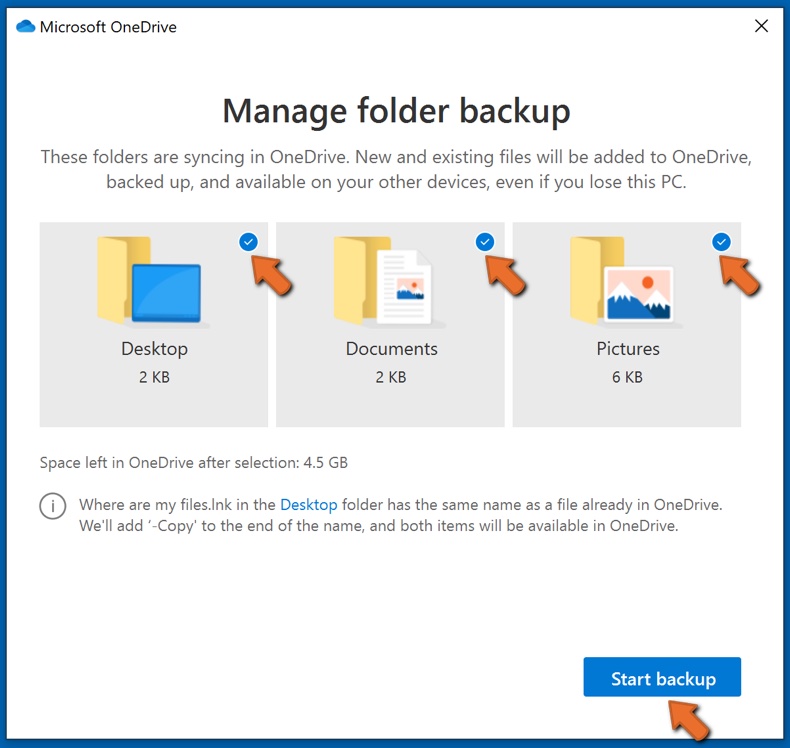

In diesem Menü können Sie wählen den Desktop zu sichern und alle seine Dateien und Dokumente und Bilder Ordner, ebenfalls mit alle diesen Dateien in ihnen. Klicken Sie auf Datensicherung starten.

Wenn Sie jetzt eine Datei oder einen Ordner in die Desktop-, Dokumente- und Bilderordner hinzufügen, werden sie automatisch in OneDrive gesichert.

Um Ordner und Dateien nicht in die oben genannten Orte hinzuzufügen, fügen Sie diese manuell hinzu.

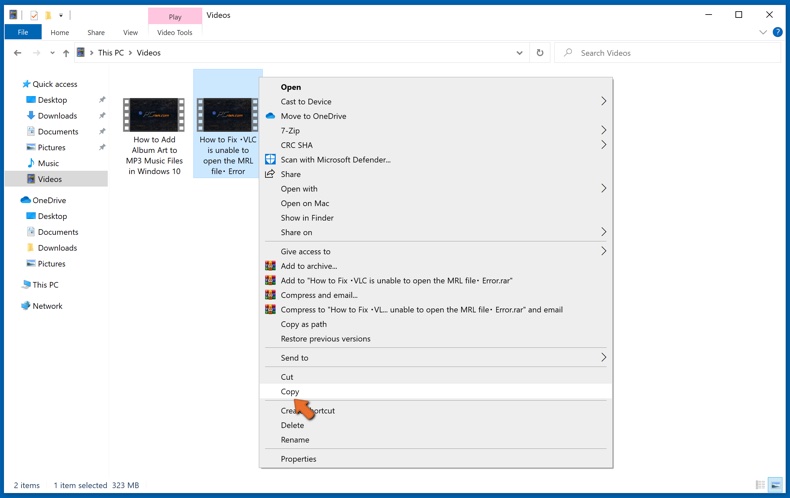

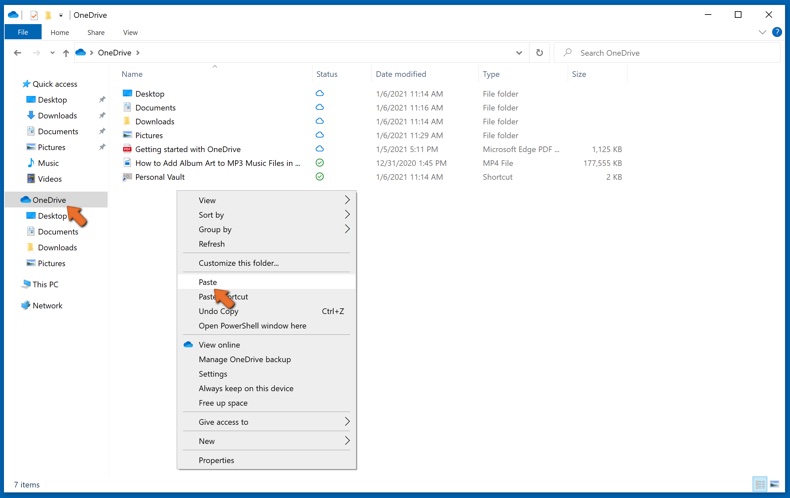

Öffnen Sie die Datei-Suchmaschine und navigieren Sie an den Ort des Ordners/der Datei, die Sie sichern möchten. Wählen Sie einen Punkt, klicken Sie mit der rechten Maustaste darauf und klicken Sie auf Kopieren.

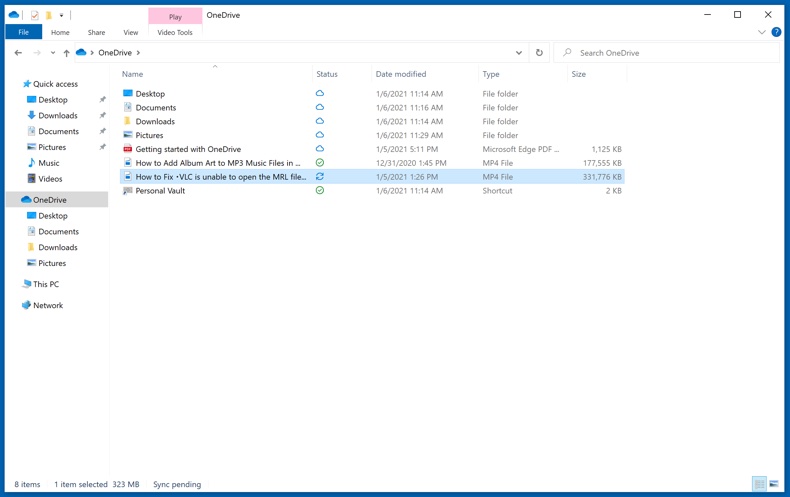

Dann navigieren Sie zu OneDrive, klicken Sie mit der rechten Maustaste irgendwo in das Fenster und klicken Sie auf Einfügen. Alternativ können Sie eine Datei einfach in OneDrive ziehen und fallenlassen. OneDrive erzeugt automatisch eine Datensicherung des Ordners/der Datei.

Alle dem OneDrive Ordner hinzugefügten Dateien, werden automatisch in die Cloud gesichert. Der grüne Kreis mit dem Häkchen darin zeigt an, dass die Datei sowohl örtlich als auch auf OneDrive verfügbar ist und dass die Dateiversion für beide gleich ist. Die blaue Cloud-Symbol zeigt an, dass die Datei noch nicht synchronisiert wurde und nur auf OneDrive verfügbar ist. Das Synchronisations-Symbol zeigt an, dass die Datei aktuell synchronisiert wird.

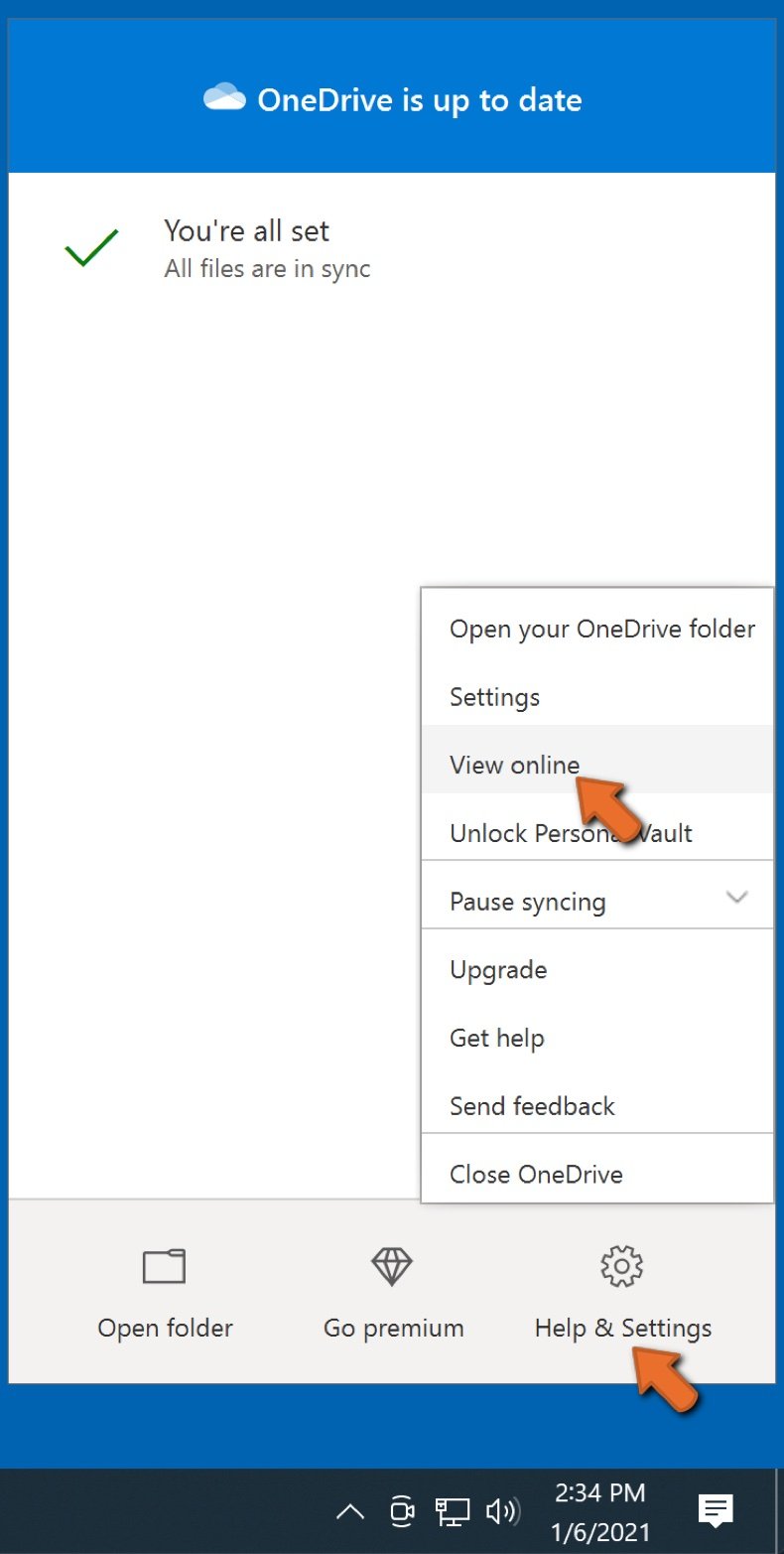

Um auf Dateien zuzugreifen, die nur online auf OneDrive liegen, gehen Sie zum Hilfe und Einstellungen Drop-Down-Menü und wählen Sie Online anzeigen.

Schritt 2: Korrupte Dateien wiederherstellen.

OneDrive stellt sicher, dass die Dateien synchronisiert bleiben, so dass die Version der Datei auf dem Computer die gleich ist, wie die in der Cloud. Wenn Ransomware jedoch Ihre Dateien beschädigt hat, können Sie die OneDrive Versionsverlauf Funktion nutzen, die Ihnen die Wiederherstellung der Versionen vor der Verschlüsselung ermöglicht.

Microsoft 365 hat eine Ransomware-Erkennungsfunktion, die Sie benachrichtig, wenn Ihre OneDrive Dateien angegriffen wurden und führt Sie durch den Prozess Ihre Dateien wiederherzustellen. Es muss gesagt werden, dass Sie, falls Sie keine kostenpflichtiges Abonnement von Microsoft 365 haben, nur eine Erkennung und eine Wiederherstellung kostenlos ist.

Wenn Ihre OneDrive Dateien gelöscht, beschädigt oder durch Malware infiziert werden, können Sie Ihr gesamtes OneDrive auf eine vorherigen Zustand wiederherstellen. So können Sie Ihre gesamte OneDrive wiederherstellen:

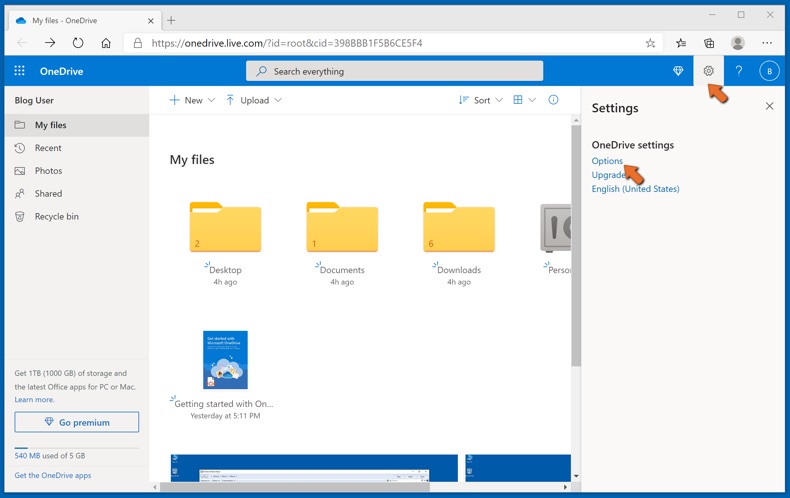

1. Wenn Sie mit einem persönlichen Konto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Optionen und wählen Sie Ihre OneDrive wiederherstellen aus.

Wenn Sie mit einem Arbeits- oder Schulkonto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Ihre OneDrive wiederherstellen.

2. Auf der Seite "Ihre OneDrive wiederherstellen", wählen Sie ein Datum aus der Drop-Down-Liste. Beachten Sie, dass ein Wiederherstellungsdatum für Sie ausgewählt wird, wenn Sie Ihre Dateien nach einer automatischen Ransomware-Erkennungen wiederherstellen.

3. Nachdem Sie alle Dateiwiederherstellungsoptionen konfiguriert haben, klicken Sie auf Wiederherstellen, um alle von Ihnen ausgewählten Aktivitäten rückgängig zu machen.

Der beste Weg Schäden durch Ransomware-Infektionen zu vermeiden ist, regelmäßig aktuelle Datensicherungen vorzunehmen.

Häufig gestellte Fragen (Frequently Asked Questions - FAQ)

Wie wurde mein Computer gehackt und wie haben Hacker meine Dateien verschlüsselt?

Ausführbare Ransomware-Dateien werden häufig von den Opfern selbst geöffnet, da sie normalerweise mit gewöhnlichen Inhalten gebündelt oder als solche getarnt werden. Malware wird mithilfe von Phishing und Social Engineering-Methoden verbreitet. Ransomware wird beispielsweise über heimliche und irreführende (Drive-by-) Downloads, Peer-to-Peer-Sharing-Netzwerke, Spam-Mails, Online-Betrugsmaschen, inoffizielle und Freeware-Webseiten, illegale Programm-Aktivierungs-("Cracking")-Werkzeuge, gefälschte Updates und so weiter verbreitet.

Wie können ".id[victim_ID].[cyber_criminal_email_address].eight"-Dateien geöffnet werden?

Von Ransomware verschlüsselte Dateien können nur geöffnet/verwendet werden, nachdem sie entschlüsselt wurden.

Wo soll ich nach kostenlosen Entschlüsselungswerkzeugen für die Ransomware Eight suchen?

Wir empfehlen, sich die Projekt-Webseite No More Ransom anzusehen (weitere Informationen sind oben zu finden).

Ich kann Ihnen viel Geld zahlen, können Sie Dateien für mich entschlüsseln?

Wir bieten solche Dienste nicht an. Es muss erwähnt werden, dass eine Entschlüsselung ohne das Einbeziehen der Cyberkriminellen - normalerweise unmöglich ist. Daher sind Dritte, die kostenpflichtige Entschlüsselung anbieten - wahrscheinlich Betrüger oder fungieren als Mittelsmänner zwischen Opfern und Kriminellen.

Wird Combo Cleaner mir dabei helfen, die Ransomware Eight zu entfernen?

Ja, Combo Cleaner wird Ihren Computer scannen und aktive Ransomware-Infektionen beseitigen. Obwohl die Verwendung eines Anti-Virus der erste Schritt bei der Wiederherstellung nach Ransomware darstellt, kann Sicherheitssoftware die verschlüsselten Dateien jedoch nicht entschlüsseln.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden