Vertrauen Sie den Betrugs-Emails "Reminder about your dirty deeds!" nicht

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der "Reminder about your dirty deeds!" E-Mail-Betrug?

"Reminder about your dirty deeds!" bezieht sich auf eine E-Mail-Spam-Kampagne - eine groß angelegte Operation, in deren Zuge Tausende von irreführenden E-Mails versendet werden. Die E-Mails, die über diese Kampagne verbreitet werden, verwenden das Sextortion-Betrugsmodell. Diese Briefe behaupten, dass der Betrüger derzeit Zugriff auf das Gerät des Empfängers hat.

Die Infiltration trat angeblich durch einen kürzlich erfolgten Leak von Anmeldedaten auf, der von Dritten verwendet wurde, um die enthüllten Maschinen mit Malware zu infizieren. Durch die Verwendung der nicht existierenden Infektion gibt der Absender an, ein explizites Video des Empfängers erhalten zu haben. Wenn sie die Zahlung verweigern - wird das Video daher an ihre Kontakte gesendet werden.

Es muss betont werden, dass alle Behauptungen dieser betrügerischen E-Mails - falsch sind. Daher wurden weder die Geräte der Empfänger kompromittiert, noch wurden irgendwelche Aufnahmen gemacht.

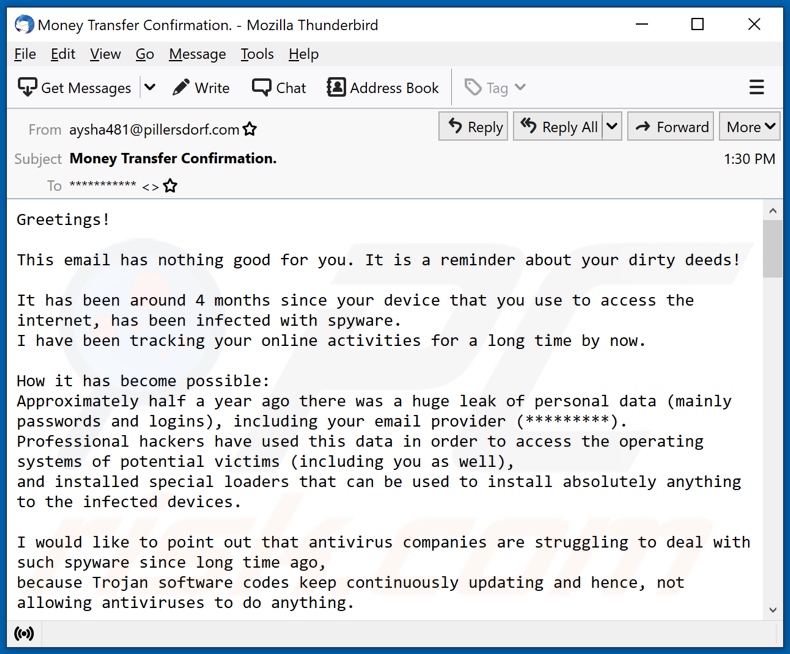

"Reminder about your dirty deeds!" Betrugs-E-Mail im Detail

Die "Reminder about your dirty deeds!" -E-Mails (Betreff/Kachel "Money Transfer Confirmation."; könnte variieren) geben an, dass der Absender die Online-Aktivitäten des Empfängers seit etwa vier Monaten überwacht hat. Die Briefe erzählen dann die Geschichte, wie dies möglich wurde. Angeblich gab es vor einem halben Jahr ein Datenleck, das den E-Mail-Anbieter des Empfängers beinhaltete.

Hacker nutzten die offengelegten Informationen, um die Computer der Opfer mit Loader-artigen. bösartigen Programmen zu infizieren, die entwickelt wurden, um zusätzliche Malware herunterzuladen/zu installieren. Dies war angeblich auch beim Gerät des Empfängers der Fall. Der Absender behauptet, die Hacker bezahlt und anschließend mehrere Maschinen mit Spyware infiziert zu haben.

Die Betriebssysteme, die keine interessanten Informationen enthielten, wurden Kryptowährungs-Miner injiziert. Bei dem Gerät des Empfängers war dies jedoch nicht der Fall. Der Betrüger bezeichnet den Empfänger als „großen Fan“ von höchst fragwürdigen (potenziell illegalen) pornografischen Inhalten, wie ihre Media-Player-Protokolle und der Browserverlauf belegen.

Über die Kamera/das Mikrofon des Geräts wurden mehrere Aufnahmen des Empfängers gemacht, während sie sich das erwähnte Material ansahen. Anschließend wurden mehrere explizite Splitscreen-Videos zusammengeschnitten, in denen der Empfänger oben und das, was sie sich ansahen - unten auf dem Bildschirm dargestellt wird.

Der Empfänger wird darüber informiert, dass er innerhalb von 48 Stunden Bitcoin-Kryptowährung im Wert von 1550 USD an den Absender zahlen muss, da die Videos ansonsten an die Liste seiner/ihrer Kontakte versendet werden - einschließlich Kollegen, Verwandte und Freunde. Wenn die Lösegeldforderungen erfüllt werden, verspricht der Absender, dass das Video gelöscht und die Spyware in ihrem Gerät - entfernt wird.

Diese gefälschten Nachrichten enthalten auch Informationen über Bitcoins und wie schwierig ihre Transaktionen zu verfolgen sind, wie die gefälschte Veröffentlichung und das Löschen von Aufzeichnungen funktionieren, wie sinnlos das Antworten auf die E-Mail ist und Ratschläge zum Ändern der Logindaten (d.h. Benutzernamen/Passwörter) der möglicherweise kompromittierten Konten.

Wie in der Einleitung erwähnt, sind alle aufgestellten Behauptungen der "Reminder about your dirty deeds!" E-Mails - falsch. Folglich sind Empfänger in keinster Weise gefährdet und müssen diese Briefe einfach ignorieren.

| Name | Reminder about your dirty deeds! E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Betrügerische E-Mails behaupten, dass ein explizites/kompromittierendes Video mit dem Empfänger gemacht wurde und es an ihre Kontakte versendet wird - es sei denn, sie bezahlen. |

| Höhe des Lösegelds | 1550 US-Dollar in der Kryptowährung Bitcoin |

| Kryptowallet-Adresse der Cyberkriminellen | 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6 (Bitcoin) |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Spam-Kampagnen im Allgemeinen

"I have e-mailed you from your account", "Your device was compromised", "Your cloud storage was compromised", "This is not a formal email" und "I have got two not really pleasant news for you" sind einige Beispiele für Sextortion-E-Mails. Irreführende Briefe können eine breite Palette von Tarnungen haben und verschiedene Betrugsmodelle verwenden.

Neben Phishing und anderen Betrugsmaschen werden Spam-Kampagnen ebenfalls verwendet, um Malware (z.B. Trojaner, Ransomware, Krypto-Miner usw.) zu verbreiten. Aufgrund der Tatsache, wie weit verbreitet Spam-Mails sind, wird dringend empfohlen, vorsichtig bei eingehenden E-Mails und Nachrichten zu sein.

Wie infizieren Spam-Kampagnen Computer?

Spam-Kampagnen infizieren Systeme über virulente Dateien, die über Spam-Kampagnen verbreitet werden. Die Dateien können innerhalb der E-Mails angehängt/verlinkt worden sein, Infektiöse Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als Archive, ausführbare Dateien, Microsoft Office- und PDF-Dokumente, JavaScript und so weiter. Wenn virulente Dateien geöffnet werden - wird der Download/die Installation von Malware eingeleitet.

Beispielsweise infizieren Microsoft Office-Dokumente Systeme, indem sie bösartige Makrobefehle ausführen. Dieser Vorgang beginnt in dem Moment, in dem ein Dokument in Microsoft Office-Versionen geöffnet wird, die vor 2010 veröffentlicht wurden. Neuere Versionen verfügen über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makros verhindert. Stattdessen können Benutzer das Bearbeiten/Inhalte (d.h. Makrobefehle) manuell aktivieren.

Wie kann die Installation von Malware vermieden werden?

Um zu vermeiden, das System per Spam-Mail zu infizieren, wird davon abgeraten, verdächtige und irrelevante E-Mails zu öffnen - insbesondere keine in ihnen enthaltenen Anhänge oder Links. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Malware wird außerdem über zweifelhafte Downloadkanäle (z.B. inoffizielle und Freeware-Seiten, Peer-to-Peer-Sharing-Netzwerke usw.), illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Es ist wichtig, ausschließlich von offiziellen/verifizierten Quellen aus herunterzuladen und Programme mit Werkzeugen zu aktivieren/aktualisieren, die von echten Entwicklern zur Verfügung gestellt wurden.

Um die Sicherheit von Geräten und Benutzern sicherzustellen, ist es äußerst wichtig, einen verlässlichen Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen zu entfernen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der im betrügerischen "Reminder about your dirty deeds!" -E-Mail-Brief dargestellte Text:

Subject: Money Transfer Confirmation.

Greetings!

This email has nothing good for you. It is a reminder about your dirty deeds!

It has been around 4 months since your device that you use to access the internet, has been infected with spyware.

I have been tracking your online activities for a long time by now.How it has become possible:

Approximately half a year ago there was a huge leak of personal data (mainly passwords and logins), including your email provider (*********).

Professional hackers have used this data in order to access the operating systems of potential victims (including you as well),

and installed special loaders that can be used to install absolutely anything to the infected devices.I would like to point out that antivirus companies are struggling to deal with such spyware since long time ago,

because Trojan software codes keep continuously updating and hence, not allowing antiviruses to do anything.Likewise, all that personal data has become available at the black market and I have purchased it to install my spyware and start checking out people's personal information,

hoping to find something interesting.

Some people had a lot of boring documents, some people have basic games, while others play casino... all those devices have been utilized by us in order to do cryptocurrency mining.

However, eventually I have stumbled upon something really special while checking your personal data!You are truly a huge fan of watching kinky videos (it is easy to confirm by checking the activity log of your multimedia players and browser history).

I have been filtering out for some time the most shocking videos with you masturbating, while recording you via your device's camera and microphone.

As result, I have generated sample videos exposing the way you are pleasing yourself (in really impressive manners sometimes),

while the lower part of the screen plays the video that you were watching at that point of time.I have managed to create a really nice collection for the past few months!

What do you think would happen, if those videos get shared to your colleagues, relatives and friends?

Taking in consideration the "specificity" of the videos you had been watching, the opinion of your friends about your personality will be changed once and for all.

I guess, you might have troubles with law due to certain videos from that collection...

But I don't want to get you in this kind of troubles, since I have no interest in that.I simply want to get some money from you, since I have spent quite a significant amount of time and effort to get all this done!

Let's agree like this: 1550$ (USD) of bitcoin equivalent will be good enough for me! If you want to pay more - please, feel free!My BTC wallet for your transaction is: 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6

It is really not that hard to purchase bitcoin and send it to my wallet. Based on the logs, I can say that you are not a stupid person and really known how to use the internet.

Frankly speaking, I can't imagine where else this kind of videos (with you masturbating) can be found.Once I receive a notification of your transaction, I will immediately delete your kinky videos right away together with the porn that you were watching at that point of time.

Afterwards, I will completely forget about you - don't worry, you are not the only one like that!By the way, you have no idea how many there are people around the globe that watch porn, while masturbating.

However, those guys don't watch such kinky videos with nasty models that your like to watch!!!

Likewise, regardless of everything mentioned above, there is no reason for you to panic!Here are several simple rules for you to end it all in the most problem-free manner:

# You have 48 hours to complete the bitcoin transaction. If I don't receive any money from you after 48 hours,

then I will upload the videoclip exposing you to online resources and forward it to your entire contact list.

Even your closest relatives, colleagues and friends will receive an email or SMS from me.

You've got to complete everything necessary within the allocated time - I won't be waiting any longer that that!

# Timer will start automatically right after you open this email. Please note, that even though the email gets opened by somebody else, the timer will still start.

# There is no point to reply this email. The sender address has been generated - I have merely used a random address from the internet. All you need to do is pay.

# In case if you decide to find me - that is a bad idea, since I am using nodes, same as blockchain system, which are used to carry out bitcoin transactions.

# The idea to reinstall the Operating System would not help either. Even if you burn down your device, it still won't solve the problem.

All the files have already been encrypted and saved at remote file hosting websites.

# Once the transaction is complete, there is no need to notify me about that. I will be able to see it by myself, since I am monitoring all your online activities.Please keep in mind the most important thing:

Once you complete the transaction, I will delete my Trojan virus from your device as well as all the discrediting videos from remote online resources.

Afterwards, you can forget about me and this unpleasant situation as well. That is the best solution to this problem!One last advice for you: change all the access information to all your online services, since I may be not only one who has the access to all your accounts!

Please be reasonable.

Good luck!

Aussehen der "Reminder about your dirty deeds!" Betrugs-E-Mail (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Reminder about your dirty deeds!"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten.

Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen".

Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen".

Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, sollten Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen überlassen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, Malware zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden