Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist ZEPPELIN?

Von GrujaRS entdeckt, ist ZEPPELIN ein bösartiges Programm und eine Variante der Ransomware Buran. Die Daten von mit dieser Malware infizierte Systemen werden verschlüsselt, damit die Cyberkriminellen, die hinter der Infektion stecken, Zahlungen für Entschlüsselungswerkzeuge/-Software verlangen können.

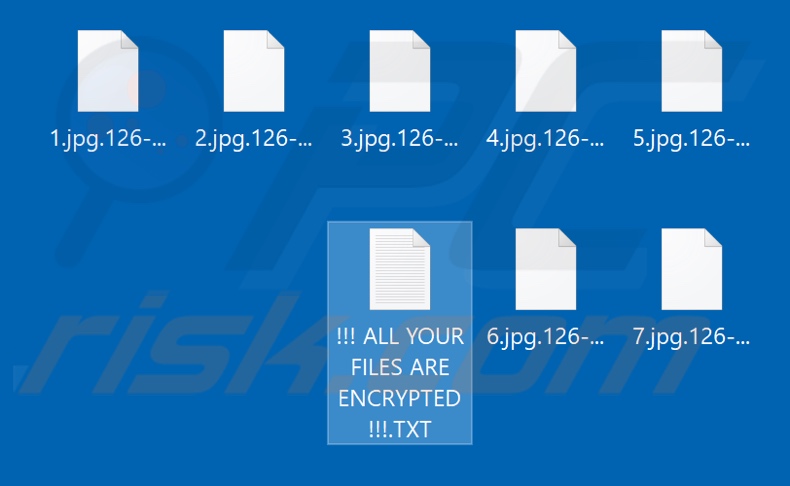

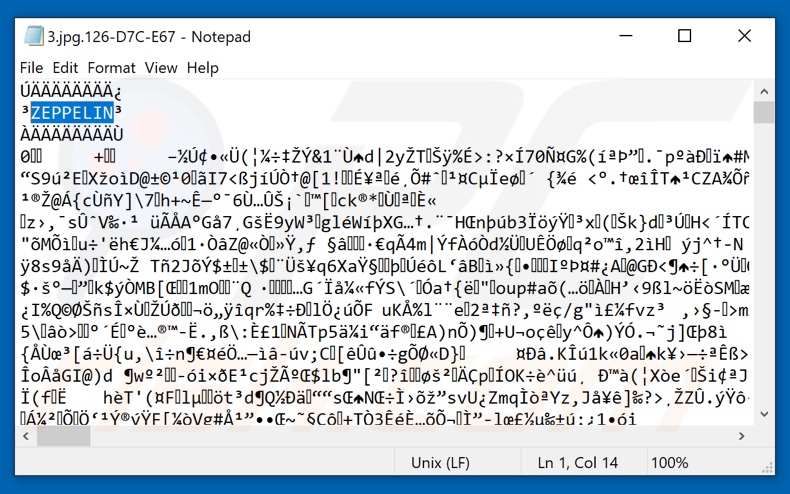

Während der Verschlüsselungsprozesses weist ZEPPELIN Dateinamen zufallsgenerierte Erweiterungen mithilfe des hexadezimalen Zahlensystems (z.B. ".126-D7C-E67"). Beispielsweise könnte "1.jpg" ähnlich wie "1.jpg.126-D7C-E67", erscheinen und so weiter bei allen betroffenen Dateien. Außerdem fügt sie den verschlüsselten Dateien Dateimarker ("ZEPPELIN") hinzu. Nachdem dieser Vorgang abgeschlossen ist, eine Textdatei mit dem Namen "!!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT" wird auf dem Desktop gespeichert.

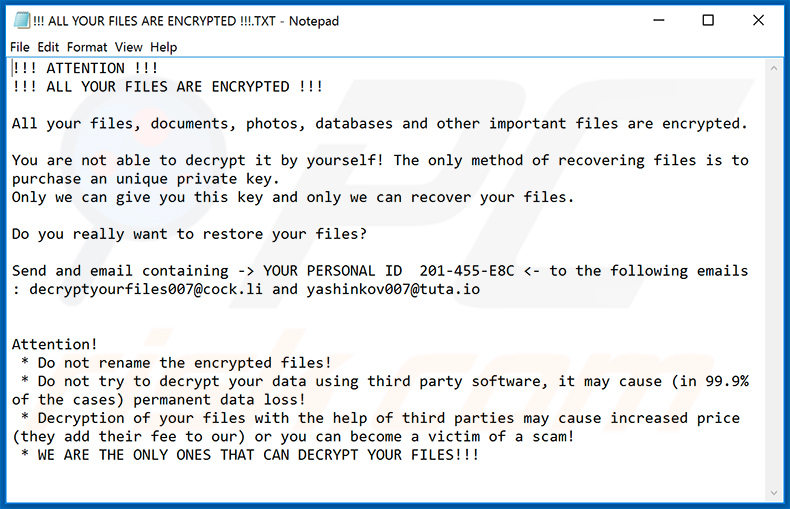

Die Textdatei enthält die Lösegeldnachricht, welche Opfer darüber informiert, dass ihre Daten verschlüsselt worden sind. Sie gibt an, dass alle wichtigen Daten (wie Dokumente, Fotos, Datenbanken und andere Dateien) verschlüsselt worden sind. In der Nachricht heißt es weiter, dass eine manuelle Entschlüsselung unmöglich ist und die einzige Möglichkeit zum Entschlüsseln von Dateien darin besteht, einen einzigartigen privaten Schlüssel von den Entwicklern von ZEPPELIN zu erwerben. Zur Kontaktaufnahme wird eine E-Mail-Adresse angegeben.

Darüber hinaus werden Benutzer davor gewarnt, verschlüsselte Dateien umzubenennen oder zu versuchen, sie mithilfe von Software von Dritter zu entschlüsseln, da dies zu dauerhaftem Datenverlust führen kann. Leider ist in den meisten Fällen von Ransomware-Infektionen eine Entschlüsselung ohne das Einbeziehen der für die Verschlüsselung Verantwortlichen unmöglich, es sei denn, das besagte bösartige Programm befindet sich noch in der Entwicklung und/oder weist erhebliche Fehler/Bugs auf.

Unabhängig davon wird Ihnen dringend davon abgeraten, mit Cyberkriminellen zu kommunizieren und/oder deren Lösegeldforderungen zu erfüllen. Trotz Zahlung erhalten Opfer häufig keines der notwendigen Entschlüsselungswerkzeuge. Daher bleiben ihre Dateien verschlüsselt und im Wesentlichen nutzlos.

Um ZEPPELIN daran zu hindern, weitere Verschlüsselungen vorzunehmen, muss sie vom Betriebssystem entfernt werden, eine Entfernung wird die bereits kompromittierten Daten jedoch nicht wiederherstellen. Die einzige tragfähige Lösung besteht darin, die Dateien von einem Backup aus wiederherzustellen, vorausgesetzt eines wurde vor der Infektion erstellt und an einem separaten Ort gespeichert.

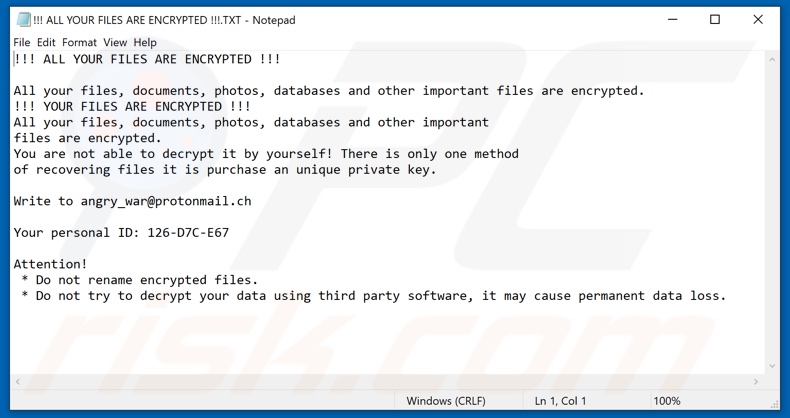

Screenshot einer Nachricht, in der Benutzer aufgefordert werden, ein Lösegeld zu zahlen, um ihre kompromittierten Daten zu entschlüsseln:

Rooster865qqZ, Merl, MMDecrypt und KesLan sind einige Beispiele für andere Ransomware-artige Programme. Bösartige Software innerhalb dieser Einstufung wird entwickelt, um Daten zu verschlüsseln und eine Zahlung für die Entschlüsselungswerkzeuge/-Software zu verlangen. Die Hauptunterschiede zwischen diesen Infektionen sind der für die Verschlüsselung verwendete kryprografische Algorithmus (symmetrisch oder asymmetrisch) und die Höhe des Lösegeldes.

Die Summen schwanken normalerweise zwischen drei- und vierstelligen Summen (in US-Dollar). Cyberkriminelle verlangen normalerweise, dass Lösegelder in digitalen Währungen (in erster Linie Kryptowährungen) gezahlt werden, da diese Transaktionen schwierig/unmöglich nachzuverfolgen sind. Um die Sicherheit von Daten sicherzustellen, wird Ihnen empfohlen, Backups auf Fernservern und/oder nicht angeschlossenen Speichergeräten aufzubewahren. Es ist das Beste, mehrere Backup-Kopien an mehreren verschiedenen Orten aufzubewahren.

Wie hat Ransomware meinen Computer infiziert?

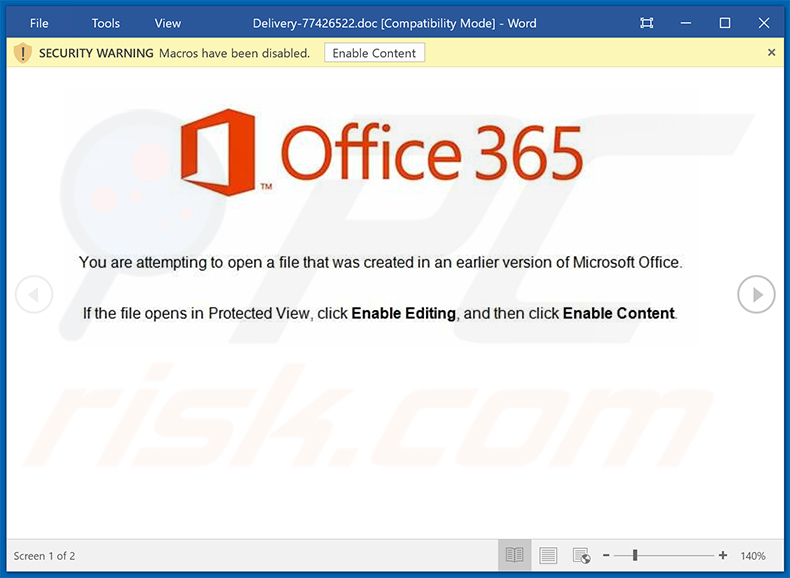

Ransomware und andere Malware verbreitet sich hauptsächlich über Spam-Kampagnen, Trojaner, nicht vertrauenswürdige Downloadkanäle, illegale Aktivierungs-("Cracking")-Werkzeuge und gefälschte Aktualisierungsprogramme. Groß angelegte Spam-Kampagnen werden verwendet, um irreführende E-Mails zu versenden, denen infektiöse Dateien angehängt wurden (oder Links enthalten, die zu ihnen führen). Die Nachrichten werden häufig als „offizielle“, „wichtige“, „dringende“ und „vorrangige“ Mails getarnt.

Die Anhänge können in verschiedenen Formaten auftreten (z.B. als Archive und ausführbare Dateien, PDF- und Microsoft Office-Dokumente, JavaScript). Sobald geöffnet, wird die Infektion eingeleitet und die gefährlichen Dateien beginnen damit, Malware herunterzuladen/zu installieren. Trojaner sind bösartige Programme, die in der Lage sind, Ketteninfektionen zu verursachen.

Inoffizielle und kostenlose File-Hosting-Webseiten, P2P-Sharing-Netzwerke (BitTorrent, Gnutella, eMule usw.) und andere Downloadprogramme Dritter werden als nicht vertrauenswürdig eingestuft und es ist wahrscheinlicher, dass sie bösartige Inhalte zum Herunterladen (z.B. unter dem Deckmantel normaler Software und/oder zusammen mit ihr gebündelt) anbietet.

Anstatt lizenzierte Produkte zu aktivieren, können illegale "Cracking"-Werkzeuge Malware herunterladen/installieren. Gefälschte Aktualisierungsprogramme infizieren Systeme, indem sie Schwächen veralteter Programme ausnutzen oder sie installieren schlicht Malware anstelle der Updates.

| Name | ZEPPELIN Virus |

| Art der Bedrohung | Ransomware, Krypto-Virus, Dateienverschlüsseler |

| Erweiterung für verschlüsselte Dateien | Random hex 3x3 |

| Lösegeldfordernde Nachricht | !!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT |

| Cyberkriminellen-Kontakt | angry_war@protonmail.ch, msupport2019@protonmail.com, msupport@elude.in, decryptyourfiles007@cock.li, yashinkov007@tuta.io, regina4hgoregler@gmx.com, pansymarquis@yahoo.com, crioso@protonmail.com, wiruxa@airmail.cc, yongloun@tutanota.com, anygrishevich@yandex.ru, kassmaster@danwin1210.me, kassmaster@tutanota.com, msupport2019@protonmail.com, msupport@elude.in, uspex1@cock.li, uspex2@cock.li, filescrp@420blaze.it, filescrp@yandex.ru. gunsofthepatriots@privatemail.com, udacha123@mail2tor.com, @udacha123yes (Telegram) |

| Erkennungsnamen | Avast (Win32:Trojan-gen), BitDefender (Generic.Ransom.Buhtrap.9E656C86), ESET-NOD32 (Eine Variante von Win32/Filecoder.Buran.H), Kaspersky (HEUR:Trojan.Win32.Agent.gen), Vollständige Liste von Erkennungen (VirusTotal) |

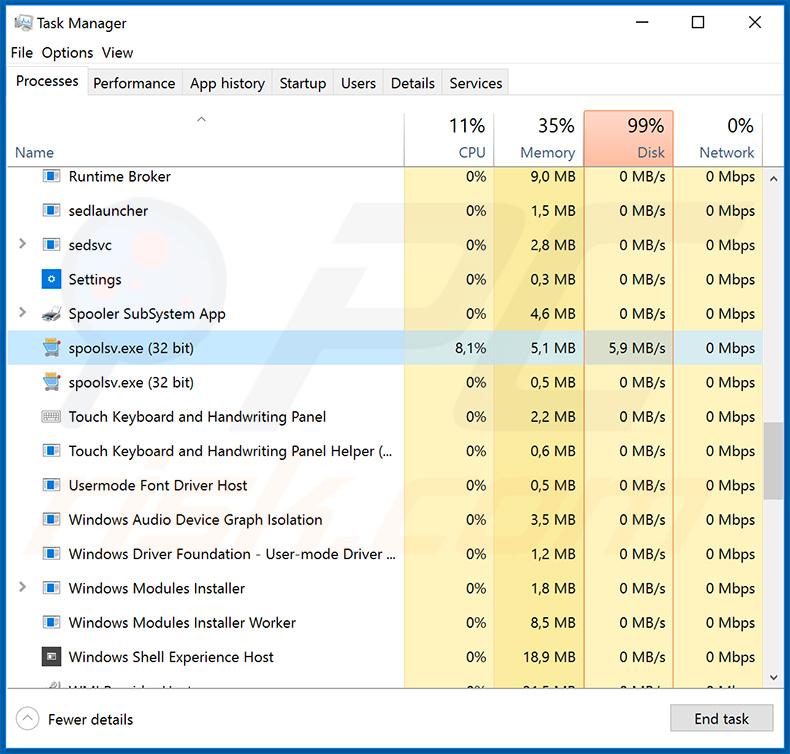

| Prozessname | spoolsv.exe (der Prozessname könnte variieren) |

| Symptome | Auf Ihrem Computer gespeicherte Dateien können nicht geöffnet werden, bisher funktionierende Dateien haben jetzt eine andere Erweiterung (z. B. my.docx.locked). Auf Ihrem Desktop wird eine lösegeldfordernde Nachricht angezeigt. Cyberkriminelle verlangen die Zahlung eines Lösegelds (normalerweise in Bitcoins), um Ihre Dateien freizuschalten. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (Makros), Torrent-Webseiten, bösartige Werbeanzeigen. |

| Schaden | Alle Dateien sind verschlüsselt und können nicht ohne das Zahlen eines Lösegelds geöffnet werden. Zusätzliche passwortstehlende Trojaner und Malware-Infektionen können zusammen mit einer Ransomware-Infektion installiert werden. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie können Sie sich vor Ransomware-Infektionen schützen?

Öffnen Sie keine verdächtigen oder irrelevanten E-Mails. Alle angehängten Dateien (und Links), die in zweifelhaften E-Mails zu finden sind, dürfen niemals geöffnet werden, da dies bei ihnen auslösen kann, dass sie mit dem Herunterladen/Installieren von bösartigen Inhalten beginnen. Verwenden Sie offizielle und verifizierte Downloadkanäle. Software sollte mithilfe von Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von seriösen Entwicklern zur Verfügung gestellt wurden.

Die Verwendung von illegalen Aktivierungs-("Cracking")-Werkzeugen und Aktualisierungsprogrammen Dritter kann zu einer Infektion führen. Ihnen wird empfohlen, eine namhafte Anti-Virus-/Anti-Spyware-Suite installiert zu haben und auf dem neuesten Stand zu halten. Verwenden Sie diese Programme, um regelmäßige Systemscans durchzuführen und für die Entfernung von erkannten Bedrohungen/Problemen. Falls Ihr Computer bereits mit ZEPPELIN infiziert wurde, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese Ransomware automatisch zu beseitigen.

Der in der Textdatei der Ransomware ZEPPELIN ("!!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT") dargestellte Text:

!!! ALL YOUR FILES ARE ENCRYPTED !!!

All your files, documents, photos, databases and other important files are encrypted.

!!! YOUR FILES ARE ENCRYPTED !!!

All your files, documents, photos, databases and other important

files are encrypted.

You are not able to decrypt it by yourself! There is only one method

of recovering files it is purchase an unique private key.Write to angry_war@protonmail.ch, puljaipopre1981@protonmail.com

Your personal ID: 126-D7C-E67

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

Screenshot von Dateien, die von ZEPPELIN (zufällige Hex-3x3-Erweiterung) verschlüsselt wurden:

Screenshot einer verschlüsselten Datei mit einem hinzugefügten Dateimarker ("ZEPPELIN"):

Update 23. Dezember 2019 - Cyberkriminelle haben kürzlich eine neue Malware-Kampagne gestartet, welche die Ransomware ZEPPELIN-Ransomware miteinschließt. Diese Personen entführen große Firmennetzwerke und injizieren sihnen das Remote Access Tool (RAT) ScreenConnect (auch bekannt als ConnectWise Control). Das Werkzeug selbst ist seriös und wird häufig von IT-Experten verwendet, um einen Fernzugriff bereitzustellen, es ist jedoch auch eine effektive Wahl für Cyberkriminelle, die bösartige Aktionen aus der Ferne ausführen möchten.

Kriminelle injizieren ganzen Computernetzwerken dieses Werkzeug und verwenden es dann, um eine Reihe von Befehlen auszuführen, um Daten zu stehlen, verschiedene Malware herunterzuladen (z.B. datenstehlende Trojaner, Ransomware usw.) und andere bösartige Aktionen auszuführen. Eine der Nutzlasten ist die Ransomware ZEPPELIN. Die Malware wird heruntergeladen, indem die Eingabeaufforderung (CMD) und PowerShell-Scripts ausgeführt werden.

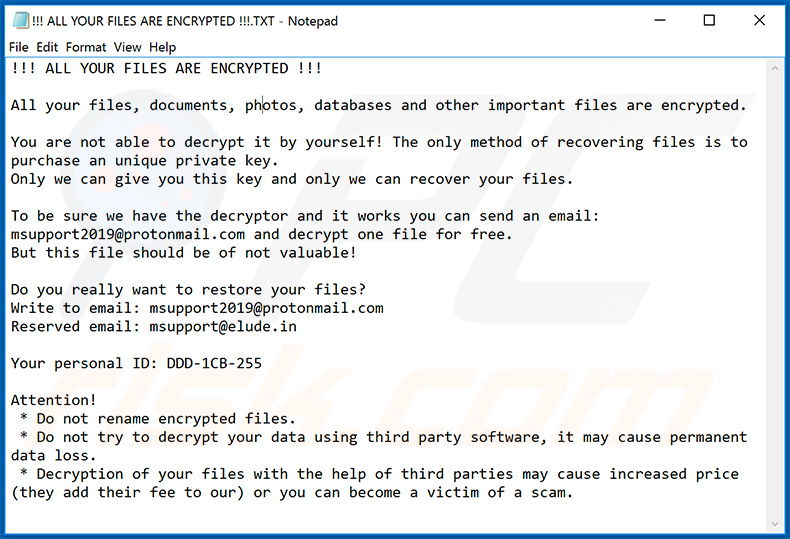

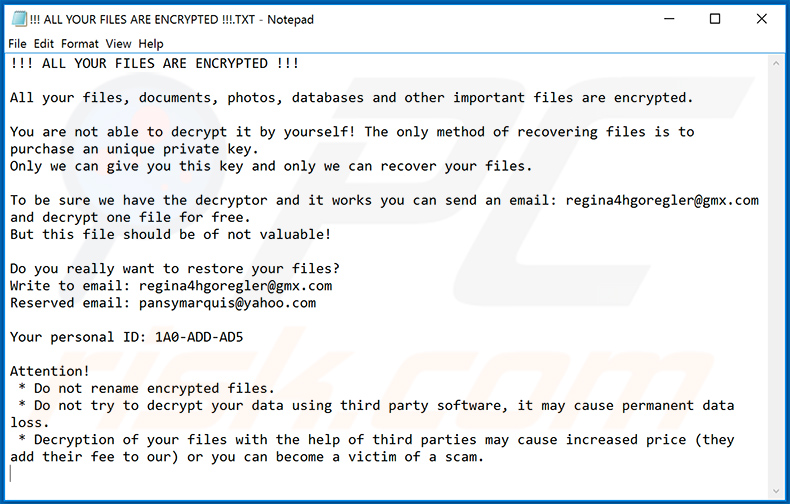

Update 21. Februar 2020 - Kürzlich wurde eine neue Variante der Ransomware ZEPPELIN entdeckt. Ihr Verhalten unterscheidet sich kaum, wobei der Hauptunterschied die Lösegeldforderung ist, die völlig anders ist (obwohl der Titel identisch bleibt).

Screenshot der aktualisierten ZEPPELIN-Lösegeldnachricht ("!!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT"):

Angezeigter Text in dieser Datei:

!!! ALL IHRE DATEIEN SIND VERSCHLÜSSELT !!!

All Ihre Dateien, Dokumente, Fotos, Datenbanken und andere wichtige Dateien sind verschlüsselt.

Sie sind nicht in der Lage, sie selbst zu entschlüsseln! Die einzige Methode zur Wiederherstellung von Dateien ist, einen einzigartigen privaten Schlüssel zu kaufen.

Nur wir können Ihnen diesen Schlüssel geben und nur wir können Ihre Dateien wiederherstellen.Um sicherzugehen, dass wir den Decodierer haben und er funktioniert, können Sie eine E-Mail senden: msupport2019@protonmail.com und eine Datei kostenlos entschlüsseln.

Aber diese Datei sollte nicht wertvoll sein!Möchten Sie Ihre Dateien wirklich wiederherstellen?

Schreiben Sie an E-Mail: msupport2019@protonmail.com

Reservierte E-Mail: msupport@elude.inIhre persönliche ID: -

Achtung!

* Benennen Sie verschlüsselte Dateien nicht um.

* Versuchen Sie nicht, Ihre Dateien mithilfe von Software Dritter zu entschlüsseln, dies könnte permanenten Datenverlust auslösen.

* Die Entschlüsselung Ihrer Dateien mit der Hilfe von Dritten könnte zu einem erhöhten Preis führen (sie erheben ihre Gebühr zu unserer) oder Sie können Opfer eines Betrugs werden.

Screenshot des aktualisierten ZEPPELIN-Prozesses ("spoolsv.exe") im Windows Task-Manager:

Update 17. April 2020 - Kriminelle haben kürzlich noch eine weitere Variante der Ransomware ZEPPELIN veröffentlicht. Die angehängte Erweiterung ist genau die gleiche. Die abgelegte Lösegeldforderung ist jedoch anders:

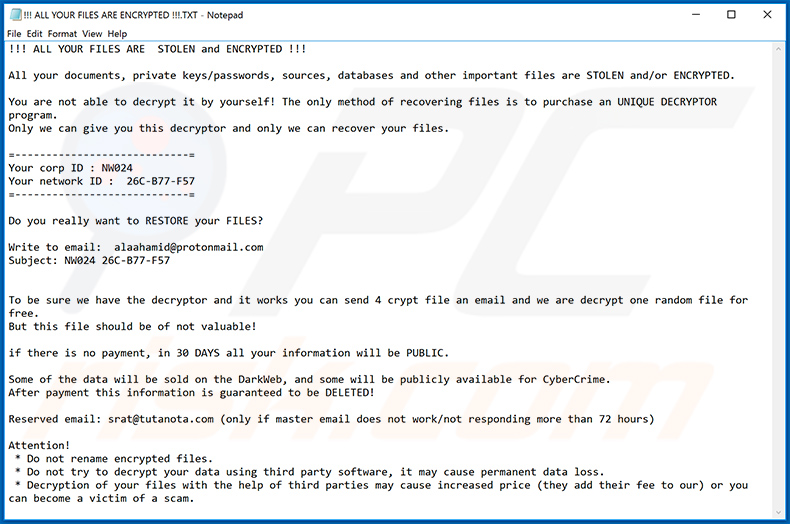

Update 30. April 2020 - Noch eine weitere Variante der Ransomware ZEPPELIN wurde kürzlich veröffentlicht. Die angehängte Erweiterung ist wieder genau die gleiche. Die abgelegte Lösegeldforderung ist jedoch anders:

Der darin dargestellte Text:

!!! ALL YOUR FILES ARE ENCRYPTED !!!

All your files, documents, photos, databases and other important files are encrypted.

You are not able to decrypt it by yourself! The only method of recovering files is to purchase an unique private key.

Only we can give you this key and only we can recover your files.To be sure we have the decryptor and it works you can send an email: msupport2019@protonmail.com and decrypt one file for free.

But this file should be of not valuable!Do you really want to restore your files?

Write to email: msupport2019@protonmail.com

Reserved email: msupport@elude.inYour personal ID: -

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Update 17. Juli 2020 - Beispiel einer Lösegeldforderung, die von noch einer weiteren Variante der Ransomware ZEPPELIN übermittelt wurde:

Der darin dargestellte Text:

!!! ALL YOUR FILES ARE ENCRYPTED !!!

All your files, documents, photos, databases and other important files are encrypted.

You are not able to decrypt it by yourself! The only method of recovering files is to purchase an unique private key.

Only we can give you this key and only we can recover your files.To be sure we have the decryptor and it works you can send an email: regina4hgoregler@gmx.com and decrypt one file for free.

But this file should be of not valuable!Do you really want to restore your files?

Write to email: regina4hgoregler@gmx.com

Reserved email: pansymarquis@yahoo.comYour personal ID: -

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Aussehen eines bösartigen MS Word-Dokuments, das verwendet wird, um die Ransomware ZEPPELIN (sowie die Ransomware Buran) in das System zu injizieren:

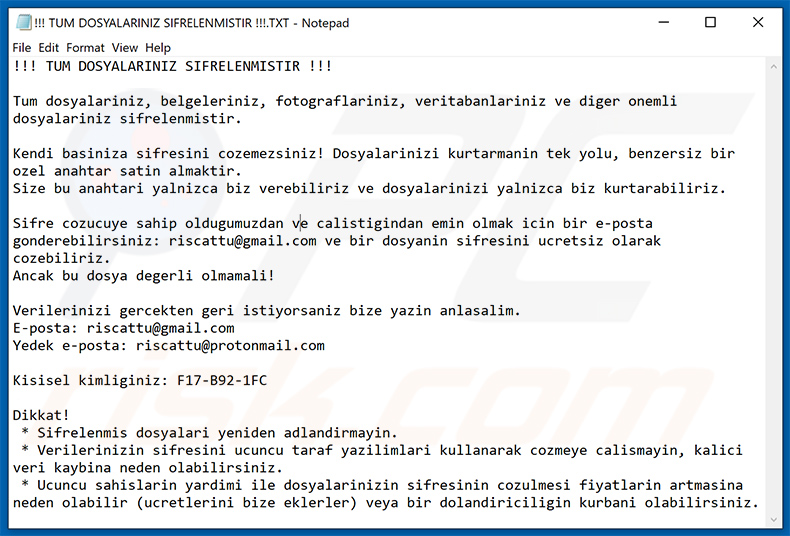

Eine türkische Lösegeldforderung, die von einer Variante der Ransomware ZEPPELIN abgelegt wurde:

Der darin dargestellte Text:

!!! TUM DOSYALARINIZ SIFRELENMISTIR !!!

Tum dosyalariniz, belgeleriniz, fotograflariniz, veritabanlariniz ve diger onemli dosyalariniz sifrelenmistir.

Kendi basiniza sifresini cozemezsiniz! Dosyalarinizi kurtarmanin tek yolu, benzersiz bir ozel anahtar satin almaktir.

Size bu anahtari yalnizca biz verebiliriz ve dosyalarinizi yalnizca biz kurtarabiliriz.Sifre cozucuye sahip oldugumuzdan ve calistigindan emin olmak icin bir e-posta gonderebilirsiniz: riscattu@gmail.com ve bir dosyanin sifresini ucretsiz olarak cozebiliriz.

Ancak bu dosya degerli olmamali!Verilerinizi gercekten geri istiyorsaniz bize yazin anlasalim.

E-posta: riscattu@gmail.com

Yedek e-posta: riscattu@protonmail.comKisisel kimliginiz: -

Dikkat!

* Sifrelenmis dosyalari yeniden adlandirmayin.

* Verilerinizin sifresini ucuncu taraf yazilimlari kullanarak cozmeye calismayin, kalici veri kaybina neden olabilirsiniz.

* Ucuncu sahislarin yardimi ile dosyalarinizin sifresinin cozulmesi fiyatlarin artmasina neden olabilir (ucretlerini bize eklerler) veya bir dolandiriciligin kurbani olabilirsiniz.

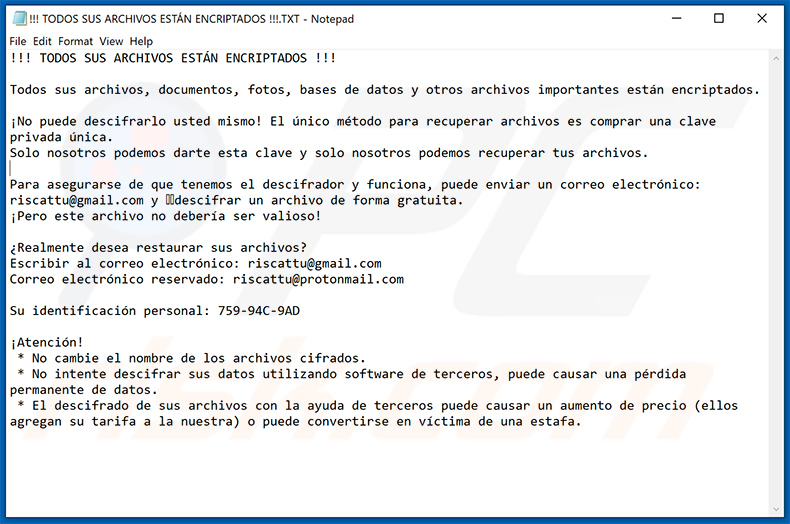

Eine spanische Lösegeldforderung der Ransomware ZEPPELIN ("!!! TODOS SUS ARCHIVOS ESTÁN ENCRIPTADOS !!!.TXT"):

Der darin dargestellte Text:

!!! TODOS SUS ARCHIVOS ESTÁN ENCRIPTADOS !!!

Todos sus archivos, documentos, fotos, bases de datos y otros archivos importantes están encriptados.

¡No puede descifrarlo usted mismo! El único método para recuperar archivos es comprar una clave privada única.

Solo nosotros podemos darte esta clave y solo nosotros podemos recuperar tus archivos.Para asegurarse de que tenemos el descifrador y funciona, puede enviar un correo electrónico: riscattu@gmail.com y descifrar un archivo de forma gratuita.

¡Pero este archivo no debería ser valioso!¿Realmente desea restaurar sus archivos?

Escribir al correo electrónico: riscattu@gmail.com

Correo electrónico reservado: riscattu@protonmail.comSu identificación personal: -

¡Atención!

* No cambie el nombre de los archivos cifrados.

* No intente descifrar sus datos utilizando software de terceros, puede causar una pérdida permanente de datos.

* El descifrado de sus archivos con la ayuda de terceros puede causar un aumento de precio (ellos agregan su tarifa a la nuestra) o puede convertirse en víctima de una estafa.

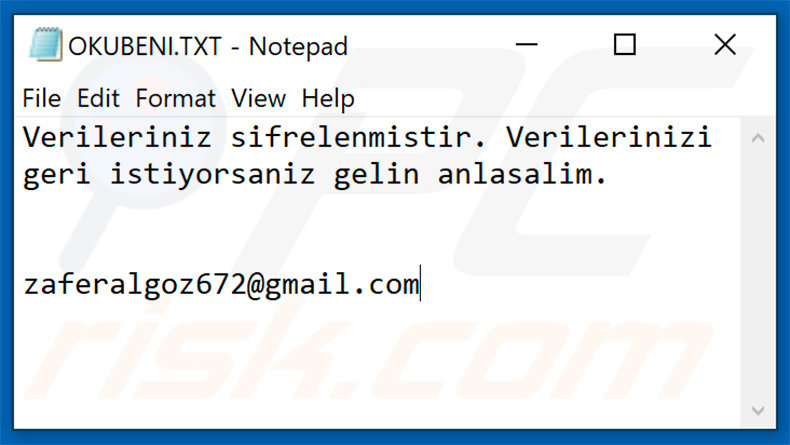

Lösegeldforderung ("OKUBENI.TXT"), die von einer anderen türkischen Variante der Ransomware ZEPPELIN abgelegt wurde:

Der darin dargestellte Text:

Verileriniz sifrelenmistir. Verilerinizi geri istiyorsaniz gelin anlasalim.

zaferalgoz672@gmail.com

ZEPPELIN Ransomware-Entfernung:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Das Video zeigt, welche Schritte im Falle einer Ransomware-Infektion unternommen werden sollten:

Schnellmenü:

- Was ist ZEPPELIN Virus?

- SCHRITT 1. Ransomware den Behörden melden.

- SCHRITT 2. Isolation des infizierten Geräts.

- SCHRITT 3. Die Ransomware-Infektion erkennen.

- SCHRITT 4. Nach Entschlüsselungswerkzeugen für Ransomware suchen.

- SCHRITT 5. Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen.

- SCHRITT 6. Datensicherungen erzeugen.

Wenn Sie Opfer eines Ransomware-Angriffs sind, empfehlen wir, dass Sie diesen Vorfall den Behörden melden. Indem Sie den Strafverfolgungsbehörden diese Informationen zur Verfügung stellen, helfen Sie Cyberkriminalität zu verfolgen und möglicherweise bei der Anklage gegen die Angreifer zu helfen. Hier ist eine Liste von Behörden, an die Sie einen Ransomware-Angriff melden sollten. Für die vollständige Liste örtlicher Cybersicherheitszentren und Informationen darüber, wie Sie einen Ransomware-Angriffe melden sollten, lesen Sie diesen Artikel.

Liste örtlicher Behörden, an die Ransomware-Angriffe gemeldet werden sollten (wählen Sie eine abhängig von Ihrer Heimatadresse):

USA - Internet Crime Complaint Centre IC3

Vereinigtes Königreich - Action Fraud

Spanien - Policía Nacional

Frankreich - Ministère de l'Intérieur

Deutschland - Polizei

Italien - Polizia di Stato

Die Niederlande - Politie

Polen - Policja

Portugal - Polícia Judiciária

Isolation des infizierten Geräts:

Einige Ransomware-artige Infektionen werden entwickelt, um Dateien innerhalb externer Speichergeräte zu verschlüsseln und sich sogar im gesamten lokalen Netzwerk zu verbreiten. Aus diesem Grund ist es sehr wichtig das infizierte Gerät (Computer) so bald wie möglich zu isolieren.

Schritt 1: Trennen Sie das Gerät vom Internet.

Der einfachste Weg einen Computer vom Internet zu trennen ist, das Ethernet-Kabel von der Hauptplatine zu trennen. Einige Geräte sind jedoch über ein drahtloses Netzwerk verbunden und für einige Benutzer (speziell diejenigen, die nicht besonders technisch versiert sind), kann das Trennen von Kabeln Probleme bereiten. Daher können Sie das System auch manuell über die Systemsteuerung trennen:

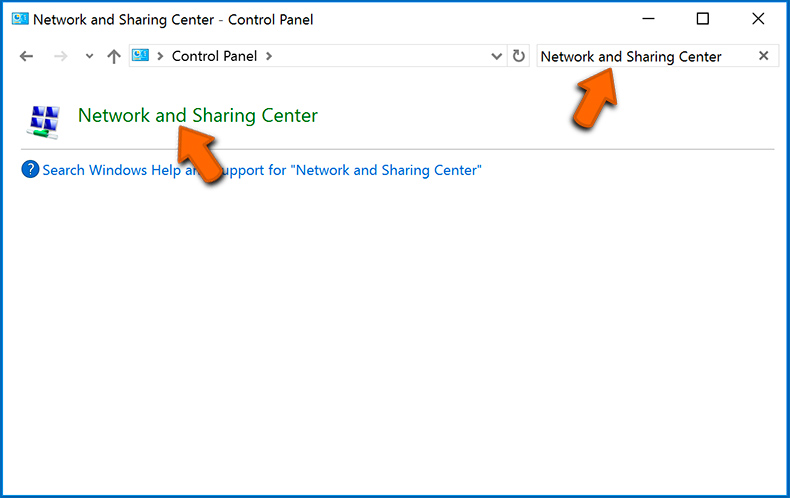

Navigieren Sie zu „Systemsteuerung", klicken Sie auf die Suchleiste in der oberen rechten Ecke des Bildschirms, geben Sie „Netzwerk- und Freigabecenter" ein und wählen Sie Suchergebnis:

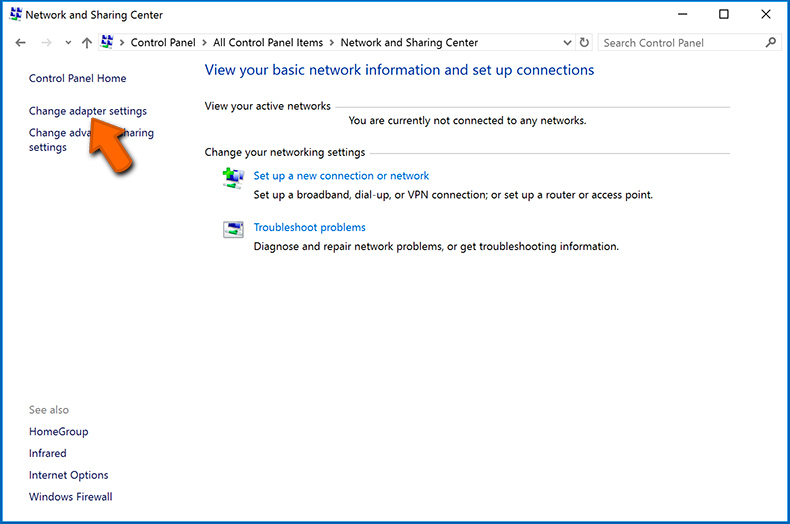

Klicken Sie auf die Option „Adaptereinstellungen ändern“ in der oberen linken Ecke des Fensters:

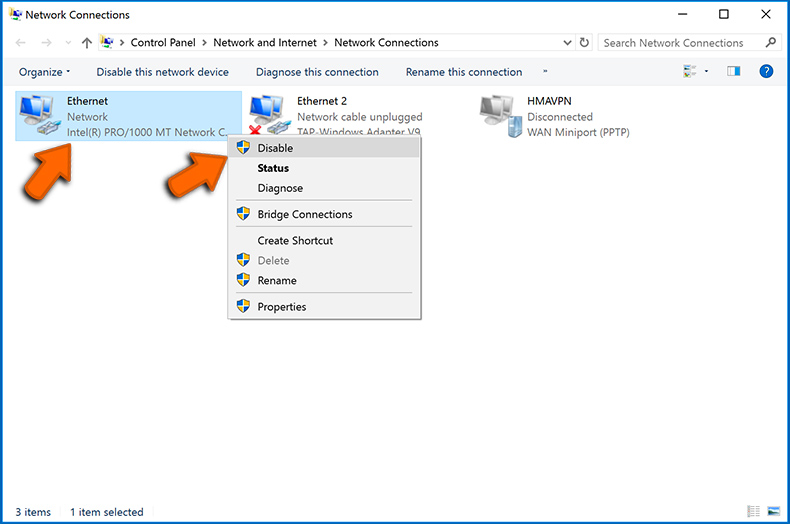

Klicken Sie mit der rechten Maustaste auf jeden Verbindungspunkt und wählen Sie „Deaktivieren“ aus. Nach der Deaktivierung, wird das System nicht mehr mit dem Internet verbunden sein. Um die Verbindungspunkt wieder zu aktivieren, klicken Sie einfach erneut mit der rechten Maustaste darauf und wählen Sie „Aktivieren“.

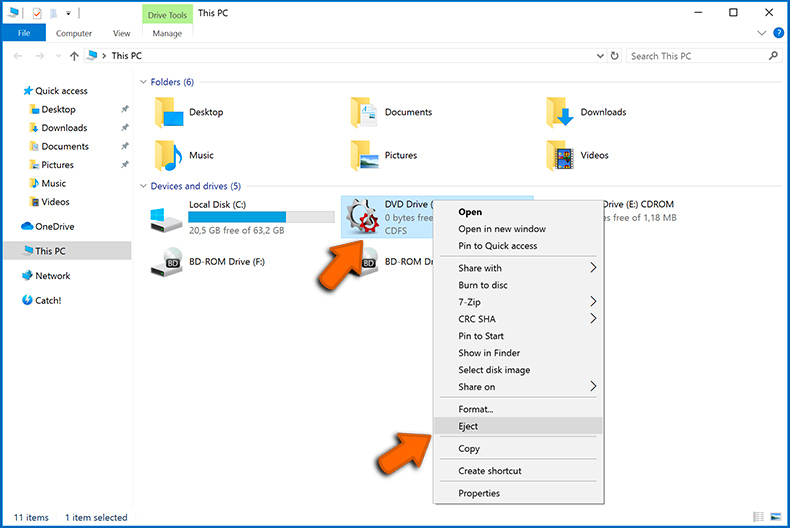

Wie oben erwähnt, könnte Ransomware Daten verschlüsseln und alle Speichergeräte infiltrieren, die mit dem Computer verbunden sind. Aus diesem Grund sollten alle externen Speichergeräte (USB-Sticks, tragbare Festplatten, etc.) sofort getrennt werden. Wir raten Ihnen jedoch dringend, jedes Gerät vor dem Trennen auszuwerfen, um Datenkorruption zu vermeiden:

Navigieren Sie zu „Mein Computer“, klicken Sie mit der rechten Maustaste auf jedes verbundene Gerät und wählen Sie „Auswerfen“ aus:

Schritt 3: Melden Sie sich von allen Cloud-Speicherkonten ab.

Einige Ransomware-Arten könnten Software entführen, die mit Daten innerhalb ‚“der Cloud“ zu tun hat. Daher könnten die Daten korrupt/verschlüsselt sein. Aus diesem Grund sollten Sie sich bei allen Cloud-Speicherkonten, innerhalb von Browsern und verwandter Software, abmelden. Sie sollten auch erwägen die Cloud-Management-Software vorübergehend zu deinstallieren, bis die Infektion vollständig entfernt ist.

Erkennung der Ransomware-Infektion:

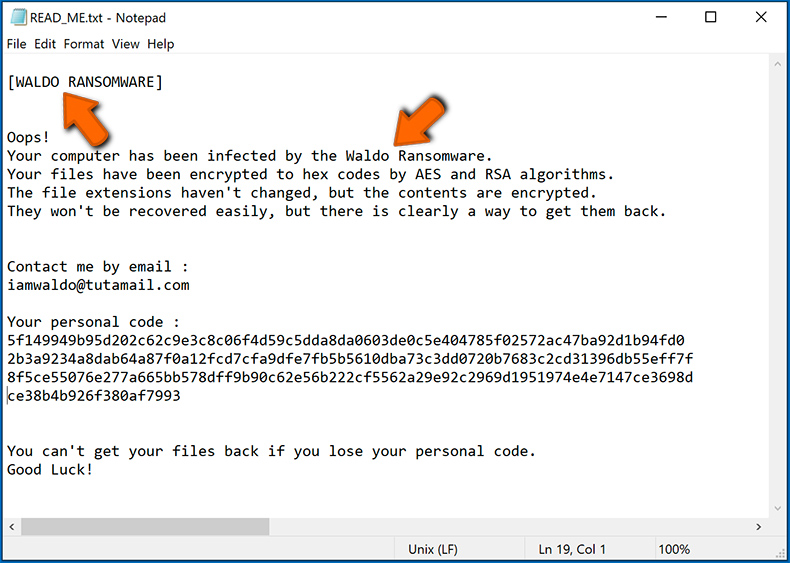

Um ordnungsgemäß mit einer Infektion umzugehen, muss man sie zuerst erkennen. Einige Ransomware-Infektion verwenden Lösegeldfordernde Nachrichten als Einleitung (sie die WALDO Ransomware Textdatei unten).

Dies ist jedoch selten. In dem meisten Fällen liefern Ransomware-Infektion direktere Nachrichten, die einfach besagen, dass Daten verschlüsselt sind und dass die Opfer irgendein Lösegeld zahlen müssen. Bedenken Sie, dass Ransomware-artige Infektionen typischerweise Nachrichten mit verschiedenen Dateinamen erzeugen (zum Beispiel „_readme.txt“, „READ-ME.txt“, „DECRYPTION_INSTRUCTIONS.txt“, „DECRYPT_FILES.html“, etc.). Daher scheint die Nutzung der Lösegeldnachricht ein guter Weg zu sein, die Infektion zu erkennen. Das Problem ist, dass die meisten dieser Namen allgemein sind und einige Infektionen die gleichen Namen verwenden, obwohl die gelieferten Nachrichten verschieden sind und die Infektionen selbst sind nicht verwandt. Daher kann die Verwendung des Dateinamens der Nachricht ineffektiv sein und sogar zum dauerhaften Datenverlust führen (zum Beispiel indem man versucht Daten mit Werkzeugen für unterschiedliche Ransomware-Infektionen zu entschlüsseln. Benutzer beschädigen wahrscheinlich Dateien dauerhaft und die Entschlüsselung wird nicht mehr möglich sein, sogar mit dem richtigen Werkzeug).

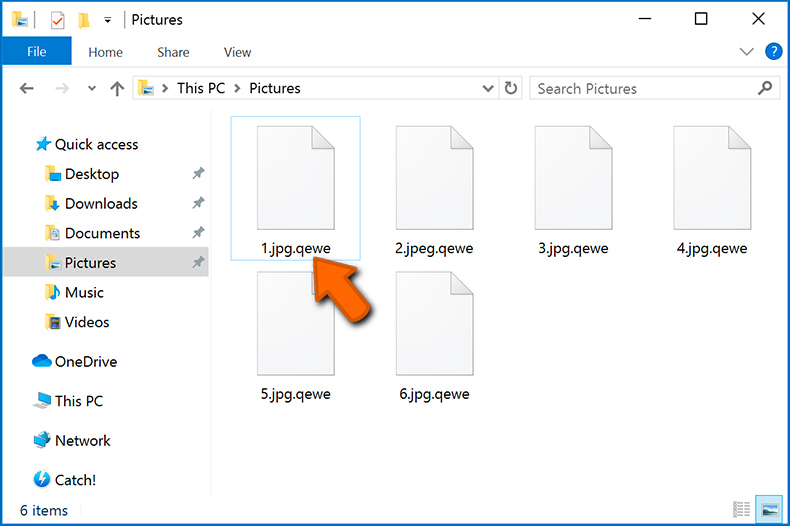

Ein weiterer Weg eine Ransomware-Infektion zu erkennen ist die Prüfung der Dateierweiterung, die jeder verschlüsselten Datei anhängt. Ransomware-Infektionen werden oft nach der Erweiterung benannt, die sie anhängen (siehe von Qewe Ransomware verschlüsselte Dateien unten).

Diese Methode ist jedoch nur effektiv, wenn die angehängte Erweiterung einzigartig ist - viele Ransomware-Infektion hängen eine allgemeine Erweiterung an (zum Beispiel „.encrypted“, „.enc“, „.crypted“, „.locked“, etc.). In diesen Fällen wird die Erkennung von Ransomware durch ihre angehängte Erweiterung unmöglich.

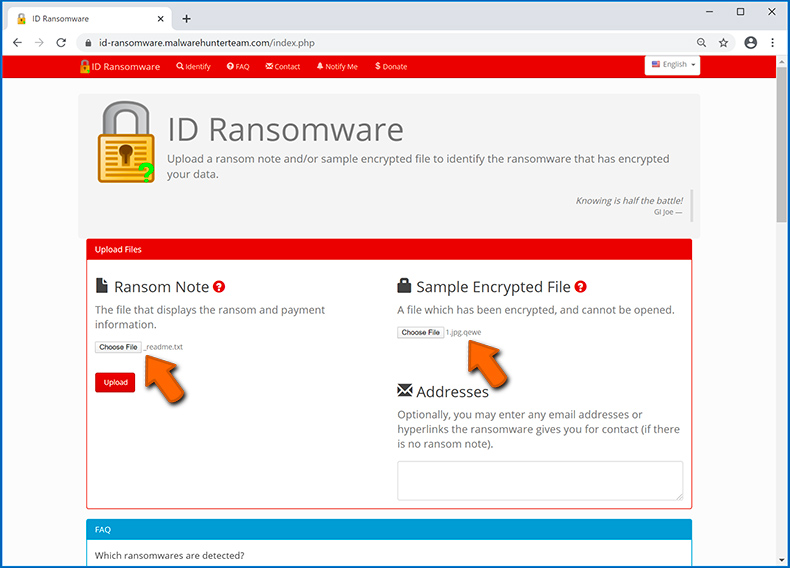

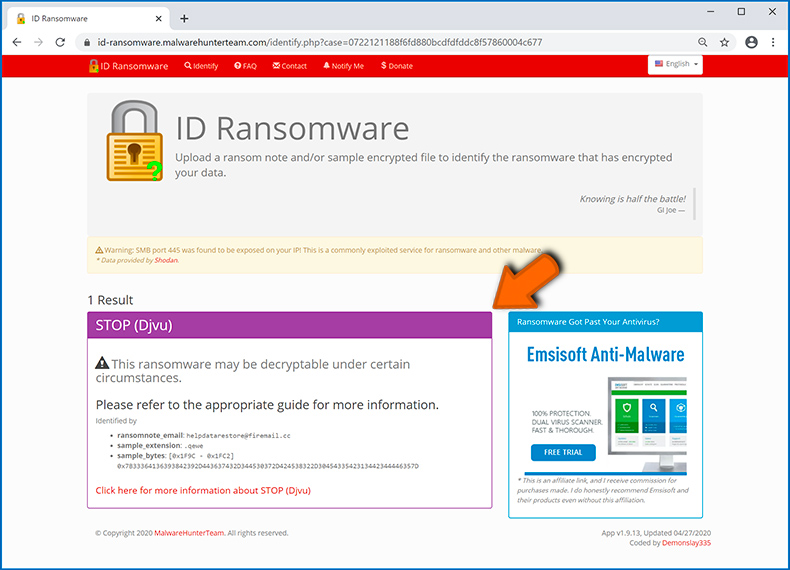

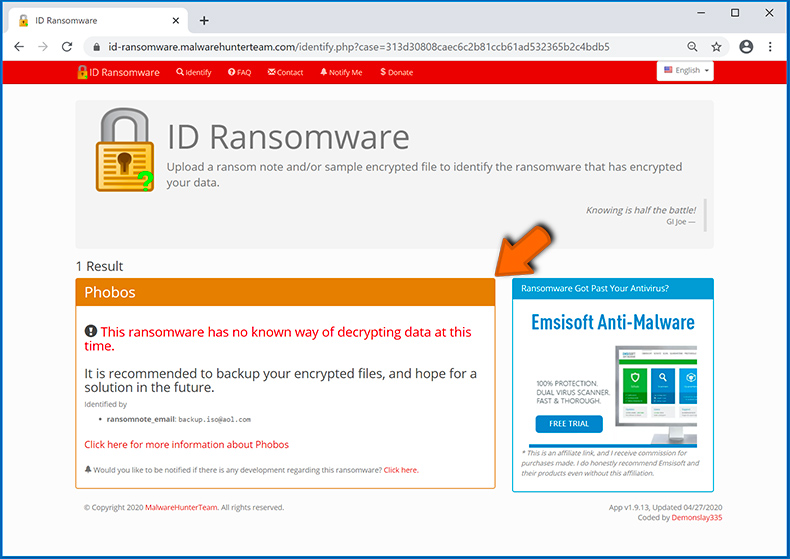

Einer der leichtesten und schnellsten Wege, um eine Ransomware-Infektion zu erkennen, ist die Benutzung der ID Ransomware Webseite. Dieser Dienst unterstützt die meisten bestehenden Ransomware-Infektionen. Die Opfer laden einfach eine Lösegeldnachricht hoch und/oder eine verschlüsselte Datei (wir raten Ihnen, wenn möglich, beides hochzuladen).

Die Ransomware wird innerhalb von Sekunden erkannt und Ihnen werden verschiedene Details geboten, wie der Name der Malware-Familie, zu der die Infektion gehört, ob sie entschlüsselbar ist und so weiter.

Beispiel 1 (Qewe [Stop/Djvu] Ransomware):

Beispiel 2 (.iso [Phobos] Ransomware):

Wenn Ihre Daten durch eine Ransomware verschlüsselt sind, die nicht von ID Ransomware unterstützt wird, können Sie im Internet suchen, indem Sie bestimmte Schlüsselwörter benutzen (zum Beispiel Titel der Lösegeldnachricht, Dateierweiterung, bereitgestellte Kontakt-E-Mails, Kryptowallet Adressen, etc.)

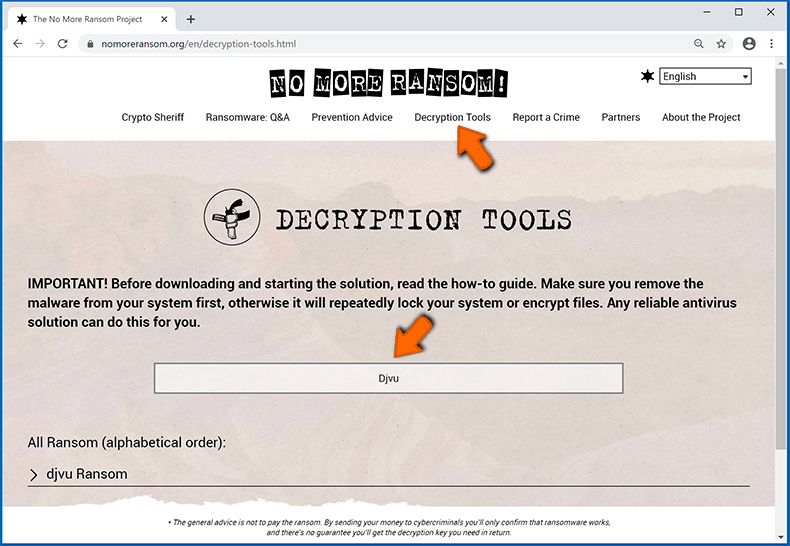

Nach Ransomware-Entschlüsselungswerkzeugen suchen:

Verschlüsselungsalgorithmen, die von den meisten Ransomware-artigen Infektionen benutzt werden, sind sehr ausgefeilt und, falls die Verschlüsselung ordnungsgemäß ausgeführt wird, kann nur der Entwickler die Daten wiederherstellen. Der Grund dafür ist, dass die Verschlüsselung eine speziellen Schlüssel erfordert, der während der Verschlüsselung erzeugt wird. Daten ohne den Schlüssel wiederherzustellen ist unmöglich. In den meisten Fällen speichern Cyberkriminelle Schlüssel auf einem externen Server, anstatt die infizierte Maschine als Host zu benutzen. Dharma (CrySis), Phobos und andere Familien hochentwickelter Ransomware-Infektionen sind praktisch fehlerlos, weshalb Daten, ohne Mitwirken der Entwickler wiederherzustellen, einfach unmöglich ist. Trotzdem gibt es Dutzende von Ransomware-artigen Infektionen, die schlecht entwickelt sind und mehrere Fehler enthalten (zum Beispiel die Benutzung identischer Verschlüsselungs-/Entschlüsselungschlüssel für jedes Opfer, örtlich gespeicherte Schlüssel, etc.). Daher prüfen Sie immer auf verfügbare Entschlüsselungswerkzeuge für jede Ransomware, die Ihren Computer infiltriert.

Das richtige Entschlüsselungswerkzeug im Internet zu finden, kann sehr frustrierend sein. Aus diesen Grund empfehlen wir die Benutzung von No More Ransom Project wo die Identifizierung der Ransomware-Infektion nützlich ist. Die Webseite "No More Ransom Project" enthält eine Abschnitt "Entschlüsselungswerkzeuge" mit einer Suchleiste. Geben Sie den Namen der erkannten Ransomware ein und alle verfügbaren Entschlüsselungswerkzeuge (wenn es sie gibt) werden aufgeführt.

Dateien mit Datenwiederherstellungswerkzeugen wiederherstellen:

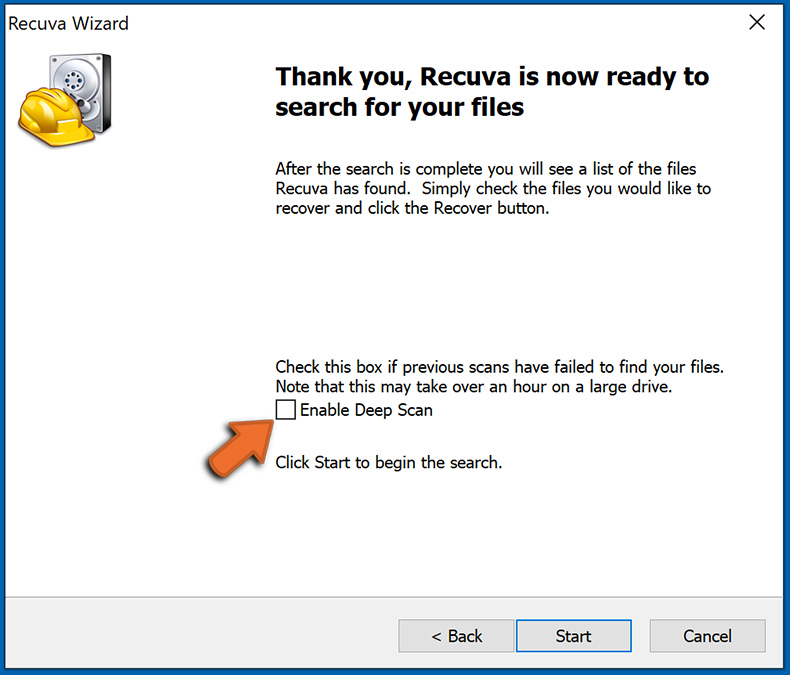

Abhängig von der Situation (Qualität der Ransomware-Infektion, Art des verwendeten Verschlüsselungsalgorithmus, etc.), könnte die Wiederherstellung der Daten mit bestimmten Drittparteien-Werkzeugen möglich sein. Daher raten wir Ihnen das von CCleaner entwickelte Werkzeug Recuva zu verwenden. Dieses Werkzeug unterstützt über tausend Datentypen (Grafiken, Video, Audio, Dokumente, etc.) und ist sehr intuitiv (geringes Wissen reicht, um Daten wiederherzustellen). Zusätzlich ist die Wiederherstellungsfunktion völlig kostenlos.

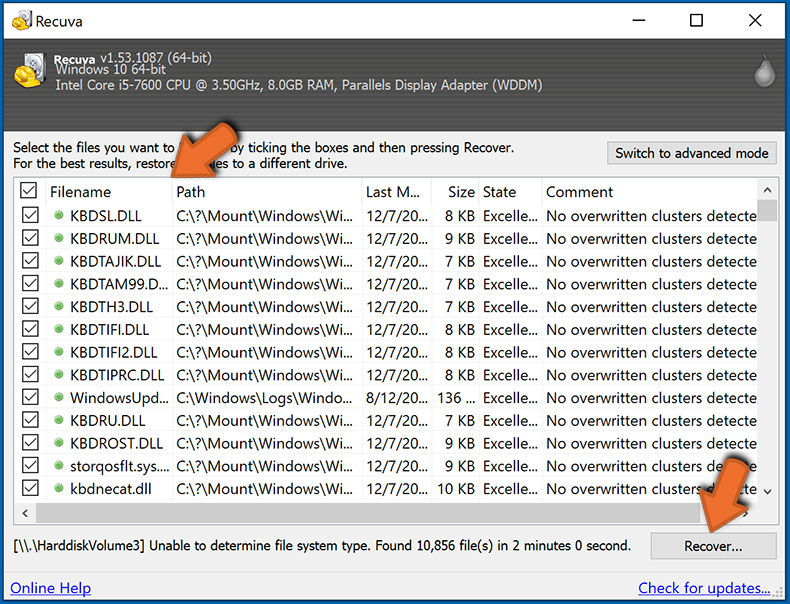

Schritt 1: Führen Sie eine Scan durch.

Führen Sie die Recuva Anwendung aus und befolgen Sie den Assistenten. Sie werden mit mehreren Fenstern aufgefordert, die Ihnen ermöglichen zu wählen, nach welchen Dateitypen Sie suchen, welche Orte gescannt werden sollten, etc. Sie müssen nur die Optionen wählen, die Sie suchen und mit dem Scan beginnen. Wir raten Ihnen den "Vollständigen Scan" zu aktivieren, bevor Sie starten, da sonst die Möglichkeiten der Anwendung zum Scannen eingeschränkt werden.

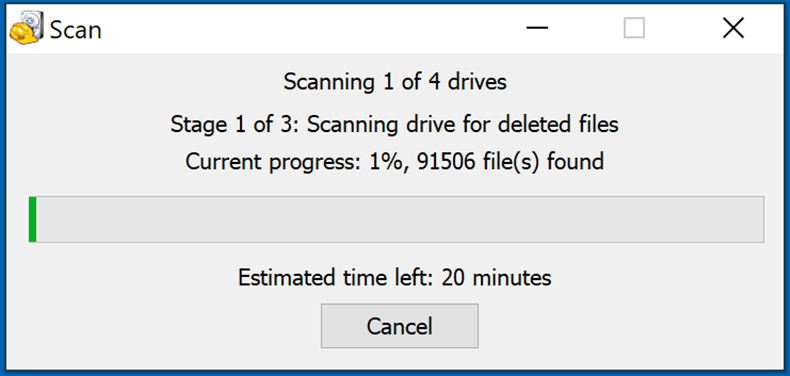

Warten Sie, bis Recuva den Scan abgeschlossen hat. Die Dauer des Scans hängt vom Volumen der Dateien ab (sowohl in Quantität als auch Größe), die Sie scannen (zum Beispiel der Scan mehrerer hundert Gigabyte könnte über eine Stunde dauern). Seien Sie daher während des Scanprozesses geduldig. Wir raten auch davon ab, bestehende Dateien zu modifizieren oder zu löschen da dies den Scan stören kann. Wenn Sie zusätzliche Daten hinzufügen, (zum Beispiel Dateien/Inhalte herunterladen) während Sie scannen, wird dies den Prozess verlängern:

Schritt 2: Daten wiederherstellen.

Nachdem der Prozess abgeschlossen ist, wählen Sie die Ordner/Dateien, die Sie wiederherstellen möchten und klicken Sie einfach auf "Wiederherstellen". Beachten Sie, dass auf Ihr Speicherlaufwerk einigen freien Platz braucht, um Daten wiederherzustellen:

Datensicherungen erzeugen:

Ordnungsgemäßes Dateimanagement und das Erstellen von Datensicherungen sind unerlässlich für die Datensicherheit. Daher sollten Sie immer sehr vorsichtig sein und vorausdenken.

Partitionsverwaltung: Wir empfehlen, dass Sie Ihre Daten in mehrfachen Partitionen speichern und es vermeiden wichtige Dateien innerhalb der Partition zu speichern, die das vollständige Betriebssystem enthält. Wenn Sie in eine Situation kommen, in der Sie das System nicht hochfahren können und gezwungen sind, die Festplatte, die auf dem das Betriebssystem installiert, ist zu formatieren (hier verstecken sich in den meisten Fällen Malware-Infektionen), werden alle Daten verlieren, die auf dieser Festplatte gespeichert sind. Dies ist der Vorteil mehrfacher Partitionen: Wenn Sie das gesamte Speichergerät einer einzelnen Partition zugewiesen haben, sind Sie gezwungen alles zu löschen, aber die Erzeugung mehrfacher Partitionen und die ordnungsgemäße Zuweisung der Daten macht es Ihnen möglich, solche Probleme zu vermeiden. Sie können eine einzelne Partition leicht formatieren ohne die anderen zu beeinflussen. Daher wird eine gereinigt, die anderen bleiben unberührt und Ihre Daten werden gespeichert. Die Partitionsverwaltung ist sehr einfach und Sie können alle nötigen Informationen auf der Microsoft Dokumentationswebseite finden.

Datensicherungen: Eine der zuverlässigsten Datensicherungsmethoden ist die Verwendung eines externen Speichergeräts und dies zu trennen. Kopieren Sie Ihre Daten auf eine externe Festplatte, USB-Stick, SSD, HDD oder jedes andere Speichermedium. Trennen und speichern Sie es an einem warmen Ort, vor direkter Sonneneinstrahlung und extremen Temperaturen geschützt. Diese Methode ist jedoch ziemlich effizient, da Datensicherungen und Updates regelmäßig gemacht werden müssen. Sie können auch einen Cloud-Dienst oder einen externen Server benutzen. Hier ist eine Internetverbindung nötig, bei der es immer die Möglichkeit einer Sicherheitslücke gibt, obwohl das selten vorkommt.

Wir empfehlen die Nutzung von Microsoft OneDrive zur Sicherung Ihrer Dateien. OneDrive lässt Sie Ihre persönlichen Dateien und Daten in der Cloud speichern, Dateien über mehrere Computer und Mobilgeräte hinweg zu synchronisieren, ermöglicht Ihnen den Zugriff auf und die Bearbeitung Ihrer Dateien von all Ihren Windows-Geräten. OneDrive lässt Sie Dateien speichern, teilen und eine Vorschau erstellen, auf den Downloadverlauf zugreifen, Dateien bewegen, löschen und umbenennen, sowie neue Ordner zu erstellen und vieles mehr.

Sie können Ihre wichtigsten Ordner und Dateien auf Ihrem PC sichern (Ihren Desktop, Dokument und Bilderordner). Einige der bemerkenswertesten Merkmale von OneDrive sind die Datei-Versionierung, die ältere Versionen von Dateien für bis zu 30 Tage erhält. OneDrive hat einen Papierkorb, in dem alle Ihre gelöschten Dateien für begrenzte Zeit gespeichert werden. Gelöschte Dateien werden nicht als Teil der Benutzerzuweisung gezählt.

Der Dienst wird mit HTML5-Technologien erstellt und erlaubt Ihnen das Hochladen von Dateien bis zu 300 MB über Drag und Drop in den Internetbrowser oder bis zu 10 GB über die OneDrive Desktopanwendung. Mit OneDrive können Sie gesamte Ordner als einzelne ZIP-Datei herunterladen, mit bis zu 10.000 Dateien, obwohl 15 GB pro einzelnem Download nicht überschritten werden können.

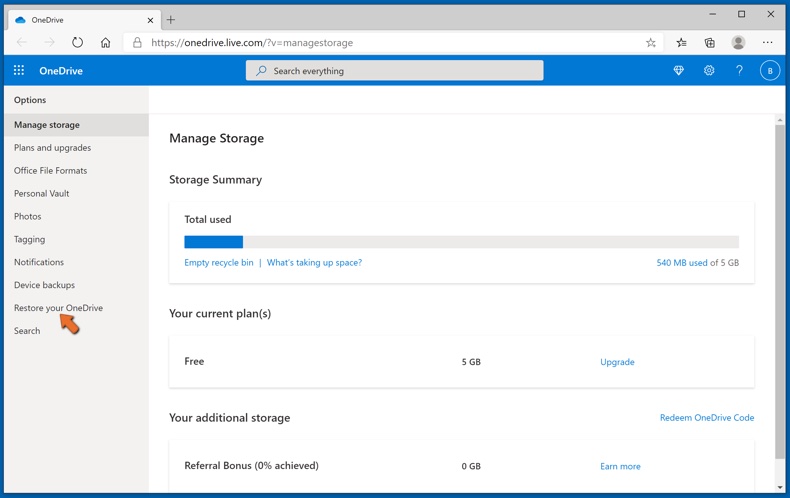

OneDrive hat 5 GB freien Speicherplatz mit zusätzlichen 100 GB, 1 TB und 6 TB Speicheroptionen, die für eine Gebühr für ein Abonnement verfügbar sind. Sie können einen dieser Speicheroptionen erhalten, indem Sie entweder zusätzlichen Speicher separat oder mit einem Office 365 Abonnement kaufen.

Eine Datensicherungen erstellen:

Der Datensicherungsprozess ist der gleiche für alle Dateitypen und Ordner. So können Sie Ihre Dateien mit Microsoft OneDrive sichern.

Schritt 1: Wählen Sie die Dateien/Ordner, die Sie sichern möchten.

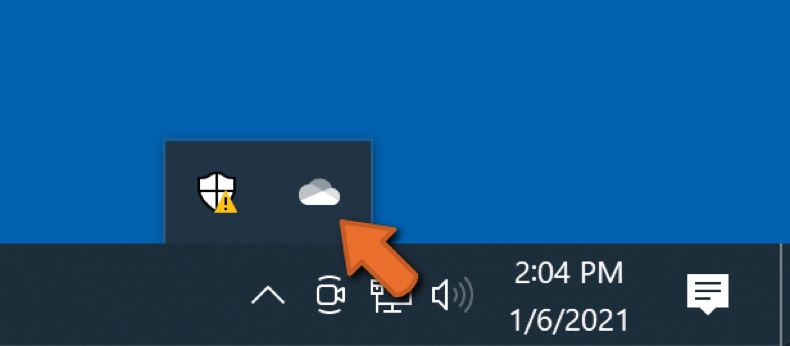

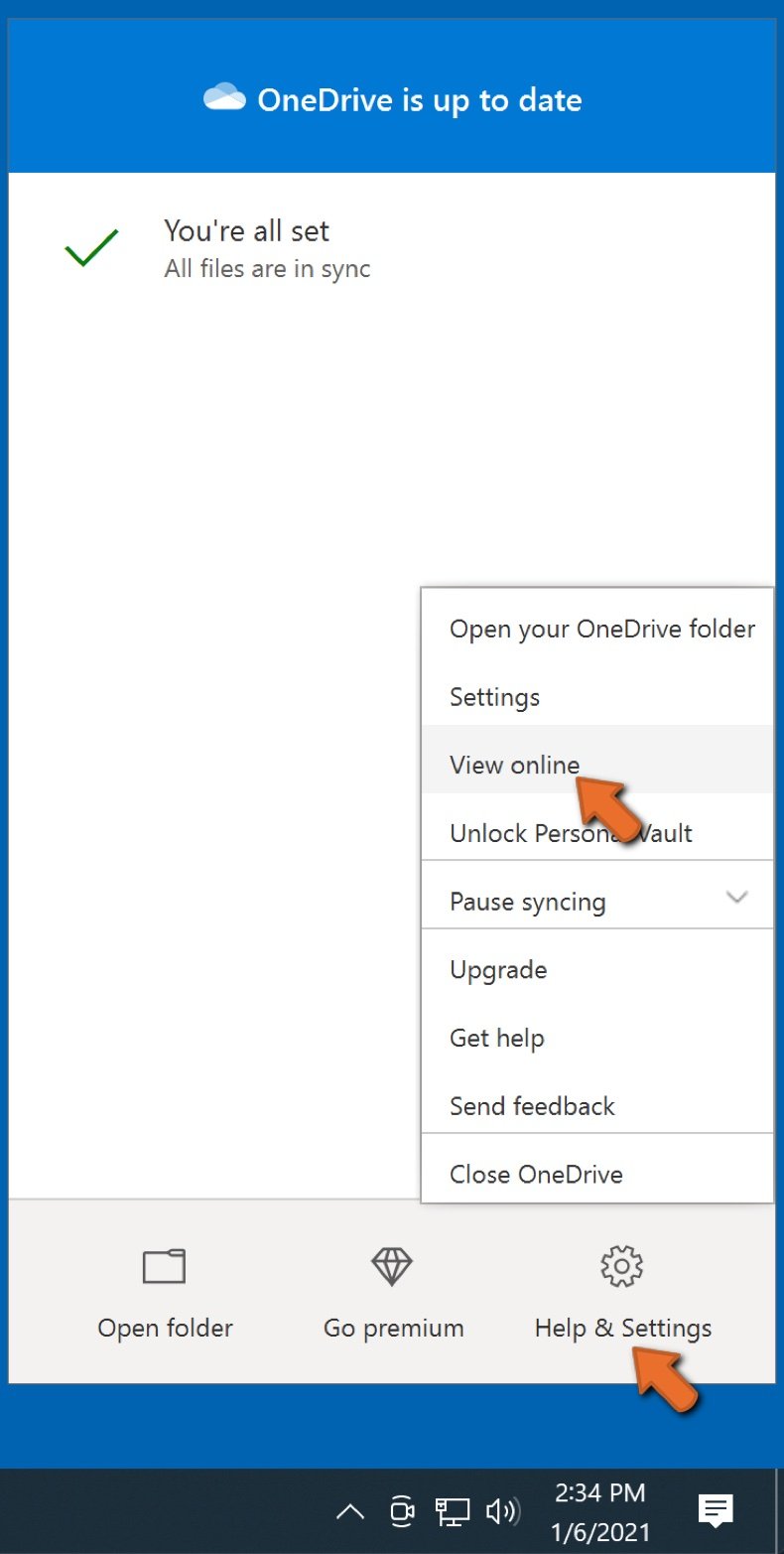

Klicken Sie auf die OneDrive Cloud Schaltfläche, um das OneDrive Menü zu öffnen. In diesem Menü können Sie Ihre Datensicherungseinstellungen individualisieren.

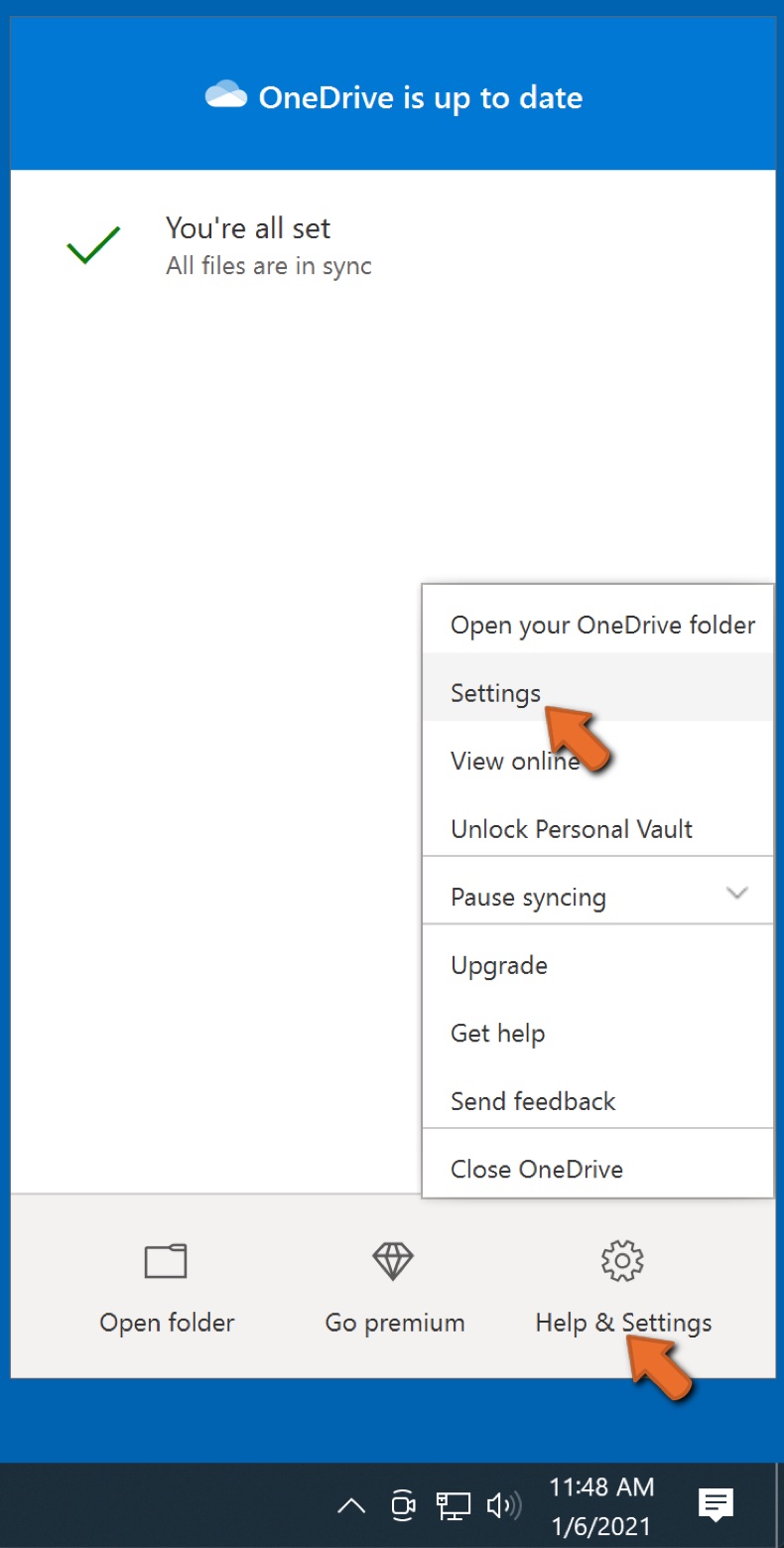

Klicken Sie auf Hilfe und Einstellungen und wählen Sie dann Einstellungen vom Drop-Down-Menü.

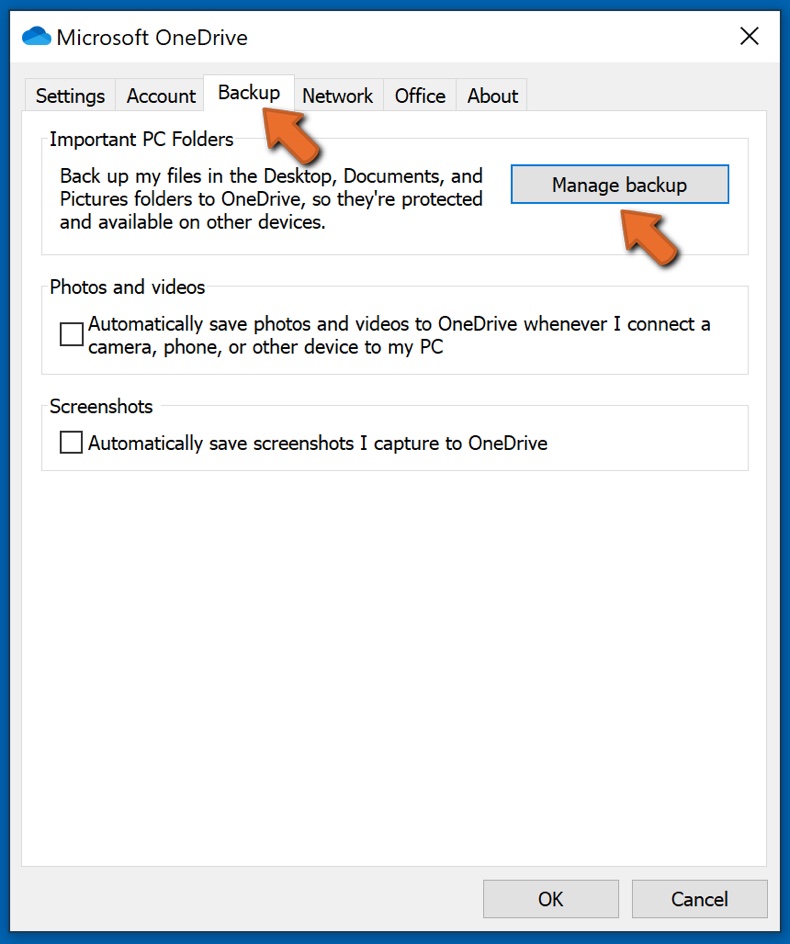

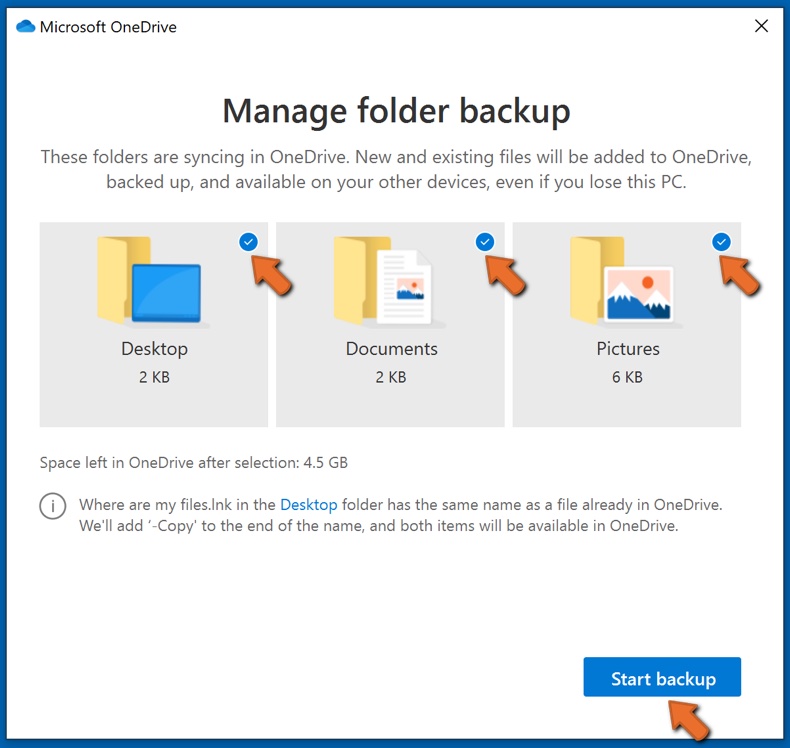

Gehen Sie zur Registerkarte Datensicherung und klicken Sie auf Datensicherung verwalten.

In diesem Menü können Sie wählen den Desktop zu sichern und alle seine Dateien und Dokumente und Bilder Ordner, ebenfalls mit alle diesen Dateien in ihnen. Klicken Sie auf Datensicherung starten.

Wenn Sie jetzt eine Datei oder einen Ordner in die Desktop-, Dokumente- und Bilderordner hinzufügen, werden sie automatisch in OneDrive gesichert.

Um Ordner und Dateien nicht in die oben genannten Orte hinzuzufügen, fügen Sie diese manuell hinzu.

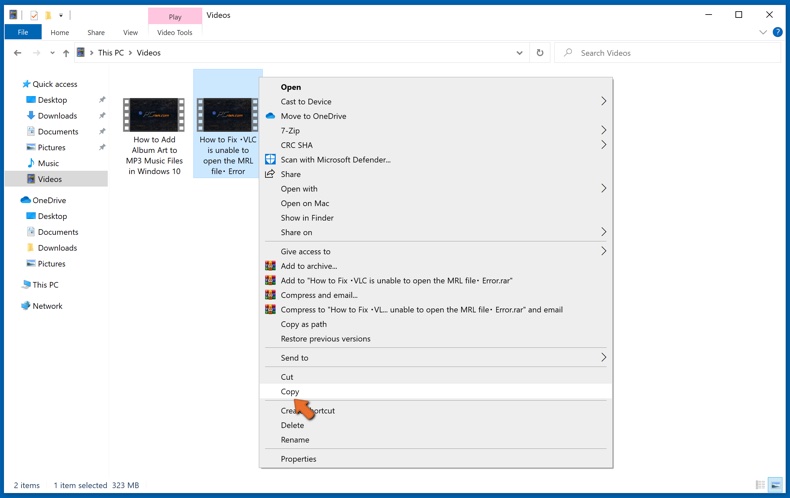

Öffnen Sie die Datei-Suchmaschine und navigieren Sie an den Ort des Ordners/der Datei, die Sie sichern möchten. Wählen Sie einen Punkt, klicken Sie mit der rechten Maustaste darauf und klicken Sie auf Kopieren.

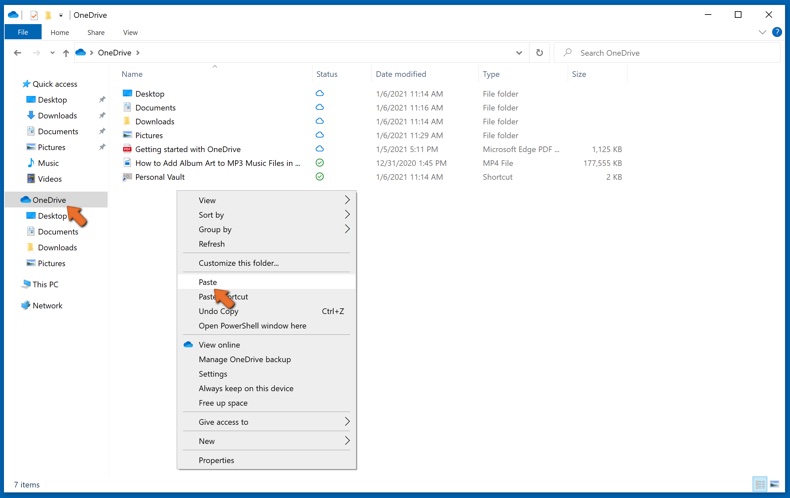

Dann navigieren Sie zu OneDrive, klicken Sie mit der rechten Maustaste irgendwo in das Fenster und klicken Sie auf Einfügen. Alternativ können Sie eine Datei einfach in OneDrive ziehen und fallenlassen. OneDrive erzeugt automatisch eine Datensicherung des Ordners/der Datei.

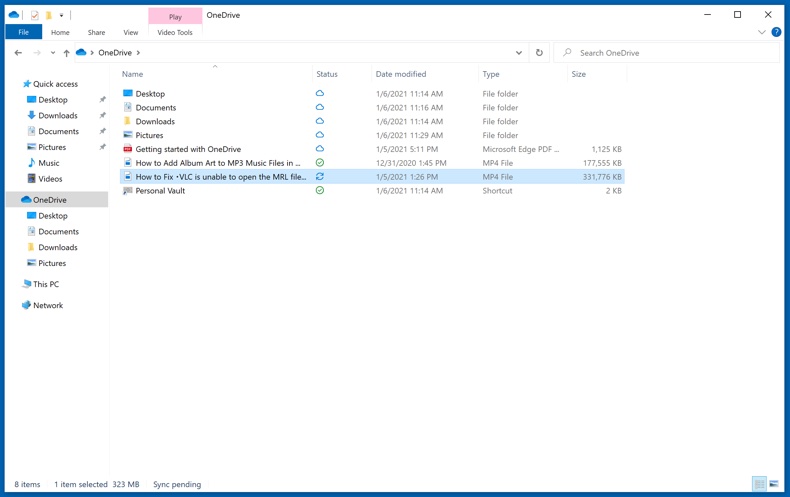

Alle dem OneDrive Ordner hinzugefügten Dateien, werden automatisch in die Cloud gesichert. Der grüne Kreis mit dem Häkchen darin zeigt an, dass die Datei sowohl örtlich als auch auf OneDrive verfügbar ist und dass die Dateiversion für beide gleich ist. Die blaue Cloud-Symbol zeigt an, dass die Datei noch nicht synchronisiert wurde und nur auf OneDrive verfügbar ist. Das Synchronisations-Symbol zeigt an, dass die Datei aktuell synchronisiert wird.

Um auf Dateien zuzugreifen, die nur online auf OneDrive liegen, gehen Sie zum Hilfe und Einstellungen Drop-Down-Menü und wählen Sie Online anzeigen.

Schritt 2: Korrupte Dateien wiederherstellen.

OneDrive stellt sicher, dass die Dateien synchronisiert bleiben, so dass die Version der Datei auf dem Computer die gleich ist, wie die in der Cloud. Wenn Ransomware jedoch Ihre Dateien beschädigt hat, können Sie die OneDrive Versionsverlauf Funktion nutzen, die Ihnen die Wiederherstellung der Versionen vor der Verschlüsselung ermöglicht.

Microsoft 365 hat eine Ransomware-Erkennungsfunktion, die Sie benachrichtig, wenn Ihre OneDrive Dateien angegriffen wurden und führt Sie durch den Prozess Ihre Dateien wiederherzustellen. Es muss gesagt werden, dass Sie, falls Sie keine kostenpflichtiges Abonnement von Microsoft 365 haben, nur eine Erkennung und eine Wiederherstellung kostenlos ist.

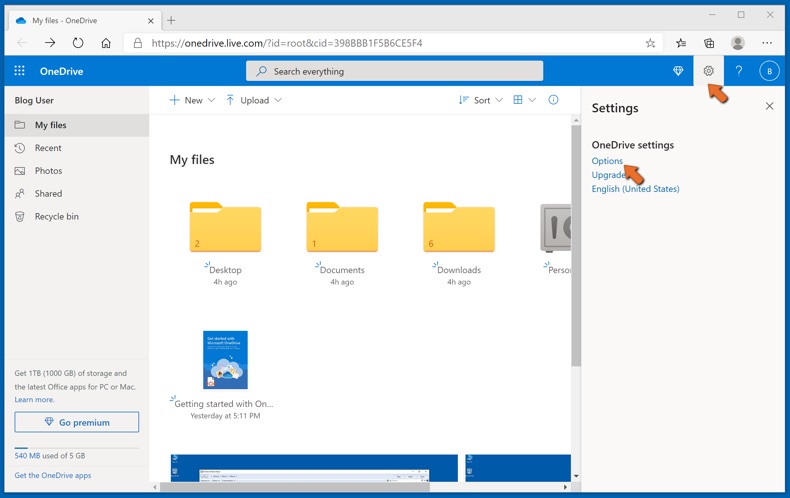

Wenn Ihre OneDrive Dateien gelöscht, beschädigt oder durch Malware infiziert werden, können Sie Ihr gesamtes OneDrive auf eine vorherigen Zustand wiederherstellen. So können Sie Ihre gesamte OneDrive wiederherstellen:

1. Wenn Sie mit einem persönlichen Konto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Optionen und wählen Sie Ihre OneDrive wiederherstellen aus.

Wenn Sie mit einem Arbeits- oder Schulkonto angemeldet sind, klicken Sie auf Einstellungen Zahnrad oben auf der Seite. Klicken Sie dann auf Ihre OneDrive wiederherstellen.

2. Auf der Seite "Ihre OneDrive wiederherstellen", wählen Sie ein Datum aus der Drop-Down-Liste. Beachten Sie, dass ein Wiederherstellungsdatum für Sie ausgewählt wird, wenn Sie Ihre Dateien nach einer automatischen Ransomware-Erkennungen wiederherstellen.

3. Nachdem Sie alle Dateiwiederherstellungsoptionen konfiguriert haben, klicken Sie auf Wiederherstellen, um alle von Ihnen ausgewählten Aktivitäten rückgängig zu machen.

Der beste Weg Schäden durch Ransomware-Infektionen zu vermeiden ist, regelmäßig aktuelle Datensicherungen vorzunehmen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden