SeroXen RAT

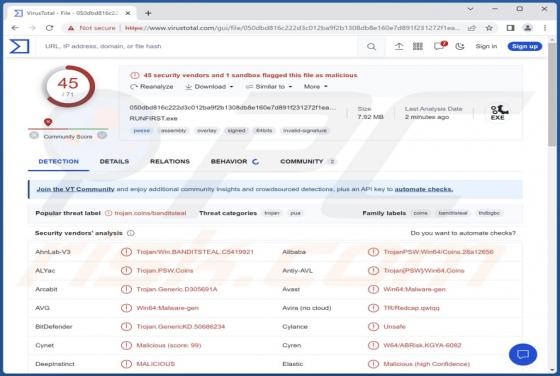

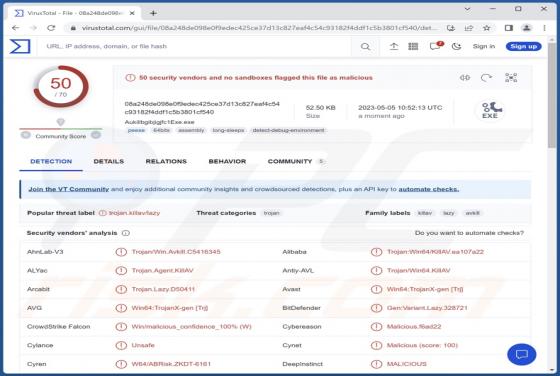

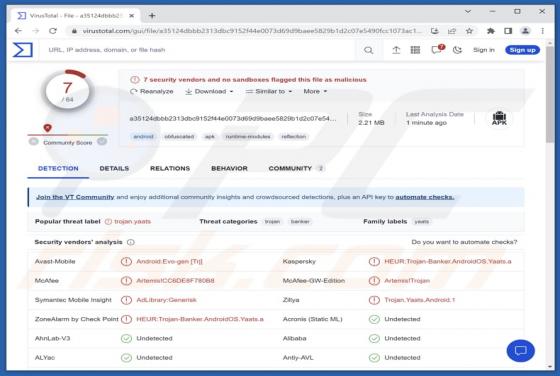

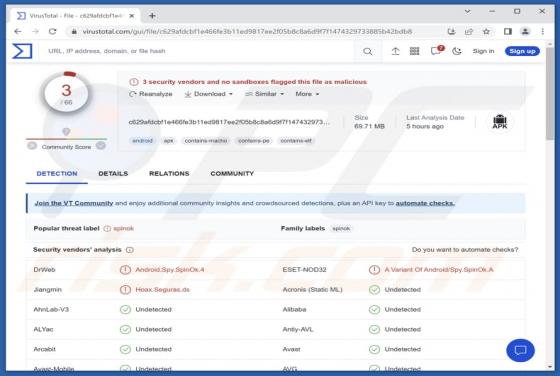

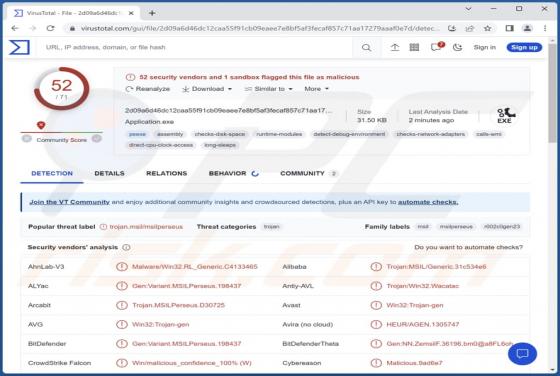

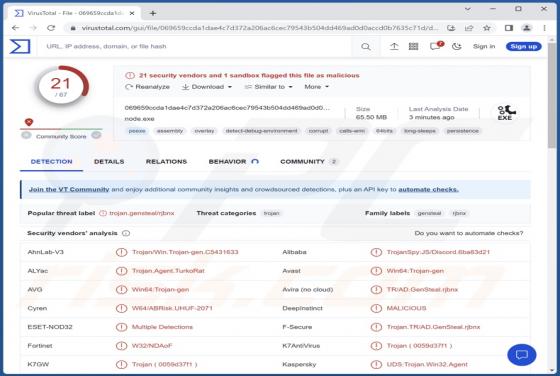

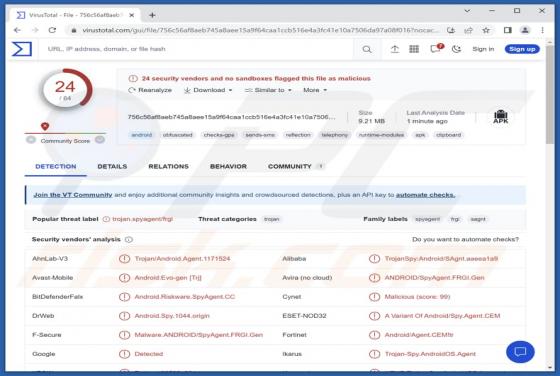

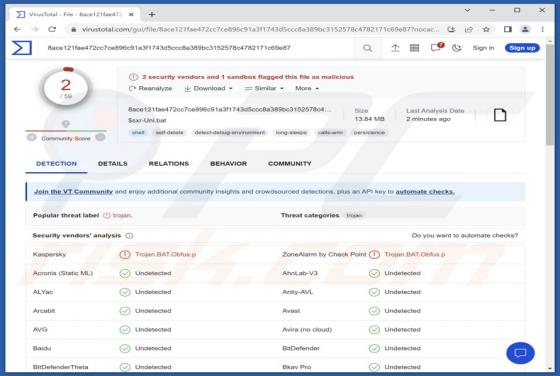

SeroXen is a fileless Remote Access Trojan (RAT) that excels in evading detection through both static and dynamic analysis methods. Die Malware umfasst verschiedene Open-Source-Projekte, darunter Quasar RAT, r77-rootkit und das Kommandozeilenwerkzeug NirCmd, um ihre Funktionalitäten und Fähigkeite