Den LoudMiner Kryptowährungs-Schürfer von eine Mac entfernen

Mac VirusAuch bekannt als: LoudMiner bösartiger Kryptoschürfer

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist LoudMiner?

LoudMiner ist ein Cryptocurrency Miner, der auf XMRig (einem anderen Schürfer) basiert und für den Abbau von Monero Kryptowährung entwickelt wurde. LoudMiner ist eine plattformübergreifende Software, d.h. sie kann auf verschiedenen Betriebssystemen wie MacOS, Linux und Windows ausgeführt werden.

Es wird zusammen mit Raubkopien (gecrackten) Kopien von VST-Software (Virtual Studio Technology) vertrieben. Cyberkriminelle, die LoudMiner verbreiten, versuchen, Leute auszutricksen, damit sie es installieren, damit sie ihre Computer (Computerressourcen) zum Abbau von Krypto-Währung nutzen können. Wenn der LoudMiner-Scürfer auf dem Betriebssystem installiert ist, sollte er so schnell wie möglich deinstalliert werden.

Einfach ausgedrückt: Wenn ein Kryptowährungs-Schürfer wie LoudMiner installiert ist, nutzt er die Ressourcen des Computers wie CPU (zentrale Verarbeitungseinheit) und GPU (Grafikverarbeitungseinheit), um mathematische Probleme zu lösen. Mit anderen Worten, um die Kryptowährung abzubauen.

Wie bereits erwähnt, basiert LoudMiner auf XMRig, das so konzipiert ist, dass es die CPU des Systems nutzt. Typischerweise verursacht der Schürfprozess im Allgemeinen eine hohe CPU- (oder/und GPU-) Auslastung, recht oft werden sogar 100% davon verwendet.

Das bedeutet, dass betroffene Computer langsamer arbeiten oder gar nicht reagieren. Der Kryptowährungs-Schürfprozess kann unerwartete Abschaltungen verursachen, die zu Datenverlusten führen können, oder er kann eine Überhitzung der Hardware verursachen.

Auf die eine oder andere Weise verbrauchen Computer, auf denen Bergleute installiert sind, mehr Strom, was bedeutet, dass die Benutzer dieser Computer höhere Stromrechnungen erhalten. Letztendlich sind Cyberkriminelle, die Menschen mit Tricks dazu gebracht haben, diese Programme zu installieren, die Einzigen, die davon profitieren.

Im Grunde genommen benutzen sie die Computer ahnungsloser Menschen, um Einnahmen zu erzielen bzw. Kryptogeld zu gewinnen. LoudMiner läuft auf Systemen durch Virtualisierungssoftware.

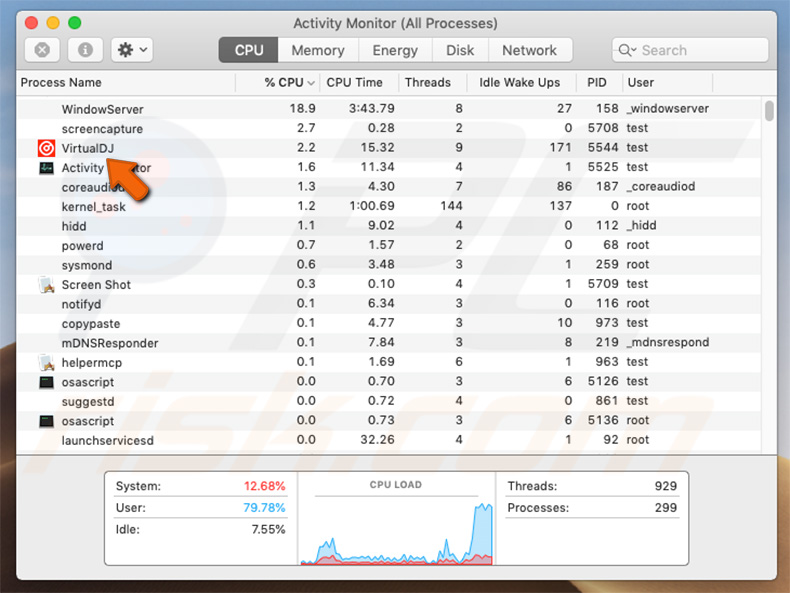

Es verwendet QEMU auf MacOS und Virtual Box auf Windows. Wenn diese Software installiert ist, läuft sie auf Systemen als Prozess namens "qemu-system-x86_64", "tools-service" oder "System-monitor.daemon", "VirtualDJ" (auf MacOS) und "VmServiceControl.exe" unter Windows.

Beachten Sie, dass der Prozessname variieren kann und Gauner auch Namen von echten/legitimierten Prozessen als Verkleidung verwenden können. Cyberkriminelle tarnen Virtualisierungssoftware (virtuelle Maschinen) als Programme wie Propellerhead Reason, Ableton Live, Sylenth1, Nexus, Reaktor 6, Kontakt Native Instruments, AutoTune und viele andere.

Wenn also eine gecrackte (raubkopierte) Version einer VST-Software auf einem Computer installiert ist, ist es sehr wahrscheinlich, dass sie auch zur Verbreitung des LoudMiner Cryptocurrency Miners verwendet wurde.

| Name | LoudMiner bösartiger Kryptoschürfer |

| Art der Bedrohung | Mac Malware, Mac Virus, Kryptowährungs-Schürfer |

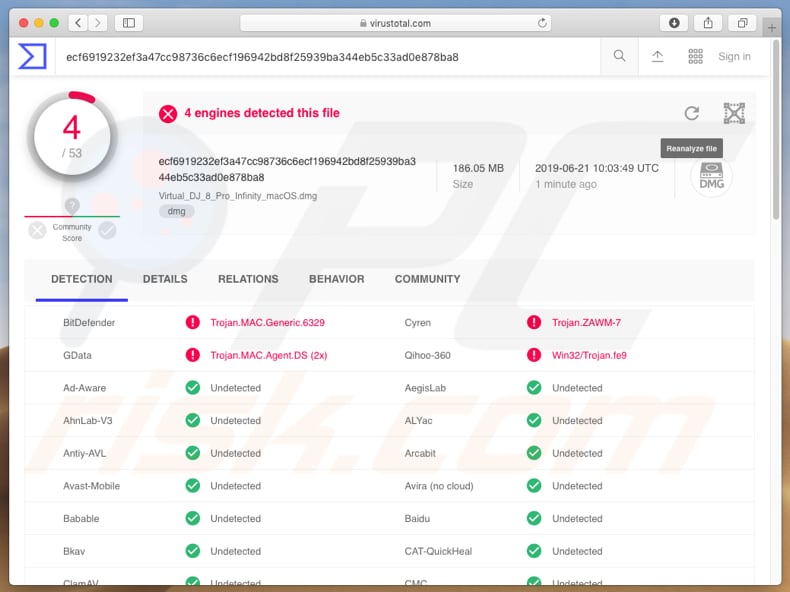

| Erkennungsnamen (Virtual_DJ_8_Pro_Infinity_macOS.dmg) | AegisLab (Trojan.OSX.Generic.4!c), BitDefender (Trojan.MAC.Generic.6329), Cyren (Trojan.ZAWM-7), GData (Trojan.MAC.LoudMiner.H) vollständige Liste (VirusTotal) |

| Bösartiger Prozessname | qemu-system-x86_64, Werkzeugdienst, System-monitor.daemon, VirtualDJ (unter MacOS) und VmServiceControl.exe unter Windows. Die Prozessnamen können variieren. |

| Symptome | Ihr Mac wurde langsamer als normal, hohe CPU- oder/und GPU-Auslastung, Betriebssystem fährt unerwartet herunter |

| Verbreitungsmethoden | Einrichtung von geknackter/geraubter VST-Software (Virtual Studio Technology) (z.B. Propellerhead Reason, Ableton Live, Sylenth1, Nexus, Reaktor 6, Kontakt Native Instruments, AutoTune). |

| Schaden | Daten- und/oder finanzieller Verlust, Überhitzung der Hardware, unerwartete Abschaltungen, höhere Stromrechnungen, hohe CPU- (und andere Hardware-) Nutzung |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt verschiedene Kryptowährungs-Schürfer, oft sind sie legitim. Es gibt jedoch viele Cyberkriminelle, die solche Programme nutzen, um über Computer anderer Leute Einnahmen zu erzielen.

Hier sind Beispiele für andere Kryptominierer: Plurox, Digmine und NRSMiner. Wenn es Grund zu der Annahme gibt, dass ein Computer mit einem solchen Programm infiziert ist (es wurde unbeabsichtigt installiert), sollte es so schnell wie möglich entfernt/deinstalliert werden.

Wie haben sich potenziell unerwünschte Anwendungen auf meinem Computer installiert?

Wie bereits erwähnt, verbreiten Cyberkriminelle LoudMiner über Raubkopien von VST-Software. Mit anderen Worten, er wird in Setups aus geknackter Software gebündelt (eingeschlossen), die mit der Audioproduktion in Zusammenhang steht.

Es gibt viele Fälle, in denen verschiedene unerwünschte Programme in Einrichtungen von anderer Software gebündelt werden, die absichtlich heruntergeladen und installiert wird. Kryptowährungs-Schürfer (oder andere unerwünschte Programme, wie Malware) können jedoch auch auf andere Weise verbreitet werden.

Typischerweise verbreiten Cyberkriminelle bösartige Programme durch Spam-Kampagnen, Trojaner, gefälschte Software-Updateprogramme und nicht vertrauenswürdige Software-Downloadquellen. Sie nutzen E-Mail-Spam-Kampagnen, indem sie E-Mails verbreiten/versenden, die bösartige Anhänge enthalten.

Bei diesen Anhängen handelt es sich in der Regel um einige Microsoft Office-Dokumente, PDF-Dateien, ausführbare Dateien, Archivdateien wie ZIP, RAR und so weiter. Um Systeme zu infizieren, müssen diese Anhänge zuerst geöffnet werden. Wenn sie geöffnet werden, verursachen sie den Download und die Installation eines schädlichen Programms.

Ein weiterer Weg, den Cyberkriminelle nutzen, um Computer mit Malware zu infizieren, sind Trojaner: Bösartige Programme, die darauf ausgelegt sind, andere Infektionen zu verbreiten bzw. Ketteninfektionen zu verursachen.

Um jedoch Schaden anzurichten, müssen sie bereits installiert sein. Gefälschte Software-Aktualisierungswerkzeuge können zur Verbreitung von Computerinfektionen verwendet werden, indem sie bösartige Programme herunterladen und installieren, anstatt installierte Programme zu aktualisieren (oder zu reparieren), oder indem veraltete Fehler/Mängel von Software ausgenutzt werden.

Werkzeuge zum Knacken von Software funktionieren ähnlich: Menschen benutzen sie, um die Aktivierung von lizenzierter Software zu umgehen. Oft werden diese Werkzeuge jedoch auch von Cyberkriminellen benutzt und sind so konzipiert, dass sie Malware installieren, anstatt die bestimmte Software oder das Betriebssystem zu knacken.

Unzuverlässige Software-Downloadquellen wie Webseiten für Freeware-Downloads, Websites für das Hosting kostenloser Dateien, Peer-to-Peer-Netzwerke wie Torrent-Clients, eMule und andere ähnliche Werkzeuge, verschiedene Drittanbieter-Downloader können verwendet werden, um bösartige Software als legitim darzustellen. Mit anderen Worten: Cyberkriminelle tricksen Menschen aus, indem sie selbst Infektionen wie .happy herunterladen und installieren.

Wie lässt sich die Installation potenziell unerwünschter Anwendungen vermeiden?

Laden Sie keine Programme aus fragwürdigen Quellen wie Peer-to-Peer-Netzwerken (Torrent-Clients, eMule usw.), inoffiziellen Seiten usw. herunter. Die einzige wirklich sichere Art, Software herunterzuladen, ist die Benutzung offizieller Webseiten und direkter Download-Links.

Außerdem sollten alle Programme ordnungsgemäß heruntergeladen/installiert werden. Falls es zusätzliche Einstellungen in ihren Einrichtungen gibt, sollten diese überprüft werden.

Mit anderen Worten, es ist wichtig, Angebote zum Herunterladen oder Installieren unerwünschter Programme, die in Einrichtungen gebündelt sind (falls sie in Einrichtungen gebündelt sind), abzulehnen. Seien Sie vorsichtig mit dem Öffnen von Anhängen oder Links, die in E-Mails von unbekannten, verdächtigen, zweifelhaften Adressen enthalten sind.

Wenn eine empfangene E-Mail irrelevant ist, dann empfehlen wir, sie zu ignorieren und, was noch wichtiger ist, ihren Inhalt ungeöffnet zu lassen. Benutzen Sie keine Software-Cracking-Werkzeuge oder verwenden Sie keine gecrackte Software. Dies ist illegal und führt häufig zu Computerinfektionen.

Installierte Programme sollten ordnungsgemäß aktualisiert werden - unter Verwendung von Werkzeugen und/oder Funktionen, die von offiziellen Entwicklern zur Verfügung gestellt werden. Und schließlich ist die Installation einer seriösen Anti-Spyware- oder Anti-Virus-Software eine gute Möglichkeit, einen Computer vor der Infektion mit verschiedenen Bedrohungen zu schützen.

Diese Werkzeuge erkennen und entfernen sie in der Regel, bevor weiterer Schaden angerichtet werden kann. Wenn Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese automatisch zu entfernen.

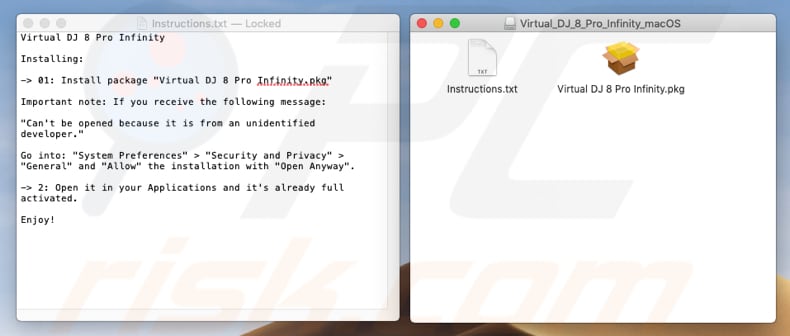

Screenshot einer geknackten VST-Setup-Datei (Virtual DJ 8 Pro Infinity) und Anweisungen zur Installation:

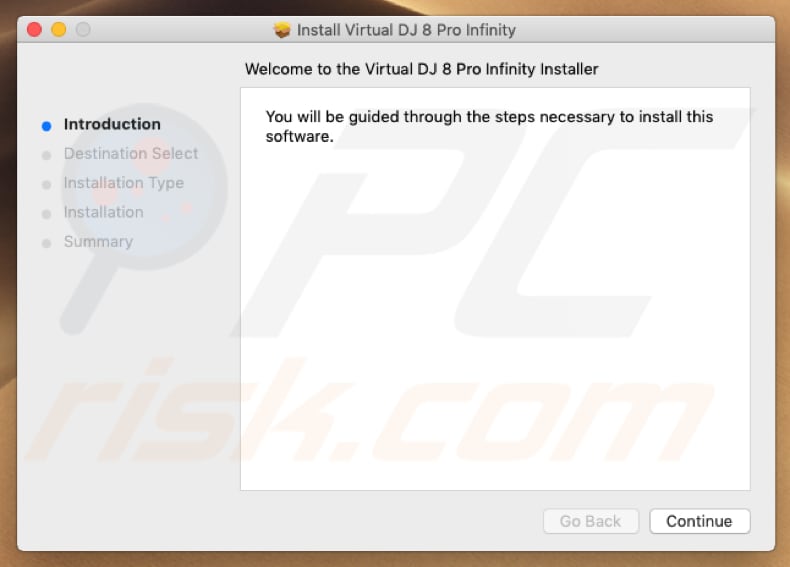

Das Installationsprogramm von Virtual DJ 8 Pro Infinity:

Screenshot eines als VirtualDJ getarnten LoudMiner-Prozesses, der im Aktivitätsmonitor (MacOS) ausgeführt wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist LoudMiner?

- SCHRITT 1. Mit PUAs verwandte Dateien und Ordner von OSX entfernen.

- SCHRITT 2. Die betrügerische Erweiterung von Safari entfernen.

- SCHRITT 3. Betrügerische Add-ons von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

Das Video zeigt, wie man Adware und Browserentführer von einem Mac Computer entfernt:

Entfernung potenziell unerwünschter Anwendungen:

Potenziell unerwünschte Anwendungen von Ihrem "Programme" Ordner entfernen:

Klicken Sie auf das Finder Symbol. Im Finder Fenster, wählen Sie "Programme". Im Anwendungen Ordner, suchen Sie nach “MPlayerX”,“NicePlayer”, oder anderen verdächtigen Anwendungen und ziehen sie diese in den Papierkorb. Nachdem Sie die potenziell unerwünschte(n) Anwendung(en) entfernt haben, die online Werbung verursachen, scannen Sie Ihren Mac auf verbleibende, unerwünschte Komponenten.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

LoudMiner bösartiger Kryptoschürfer bezogene Dateien und Ordner entfernen:

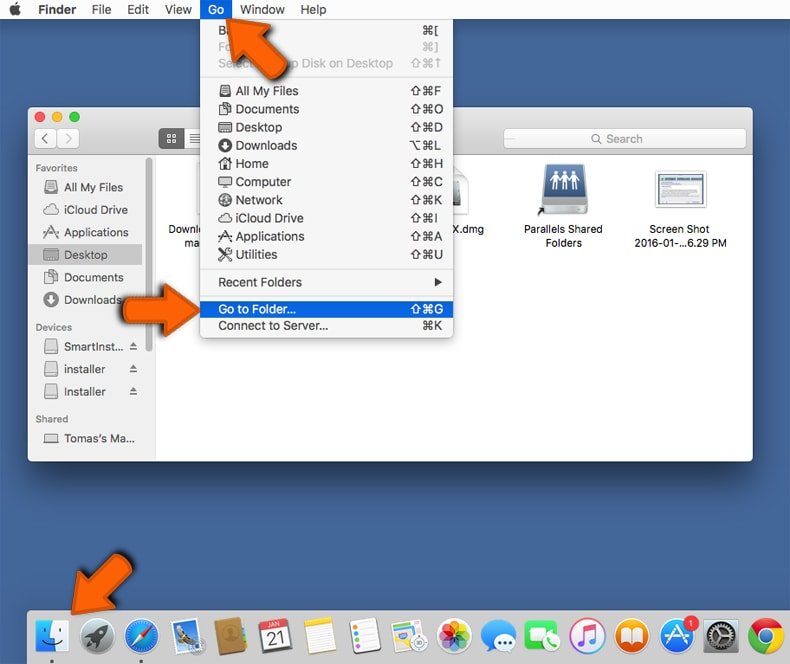

Klicken Sie auf das Finder Symbol aus der Menüleiste, wählen Sie Gehen und klicken Sie auf Zum Ordner gehen...

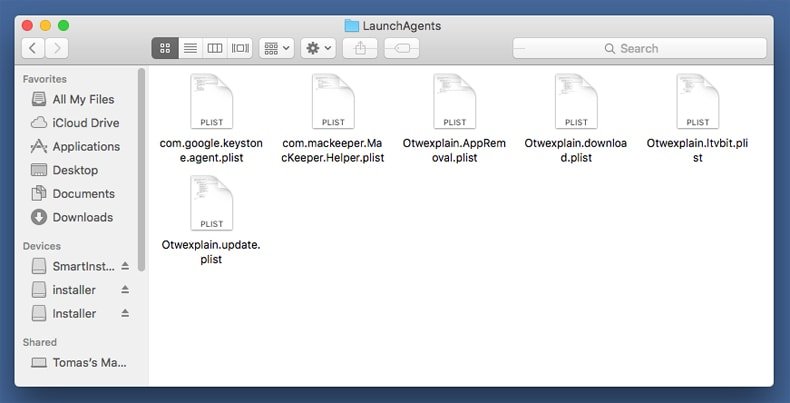

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

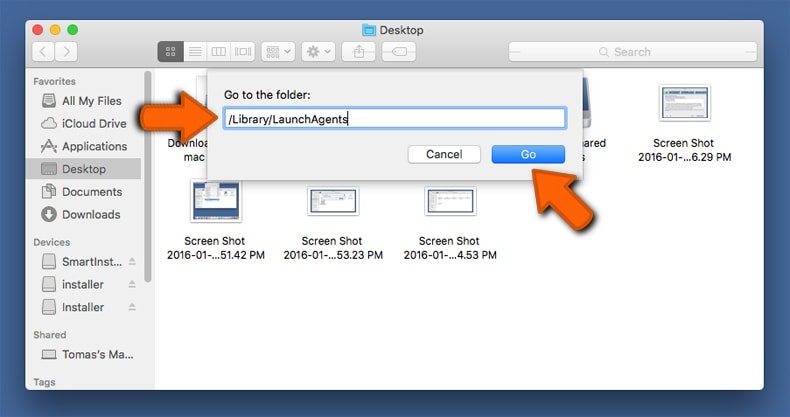

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/LaunchAgents

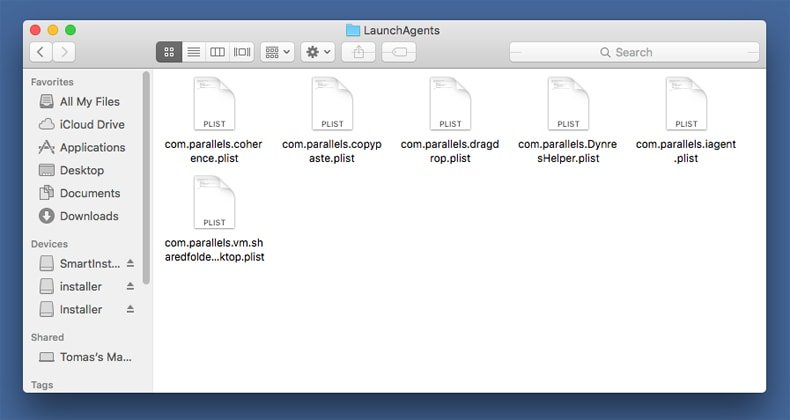

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

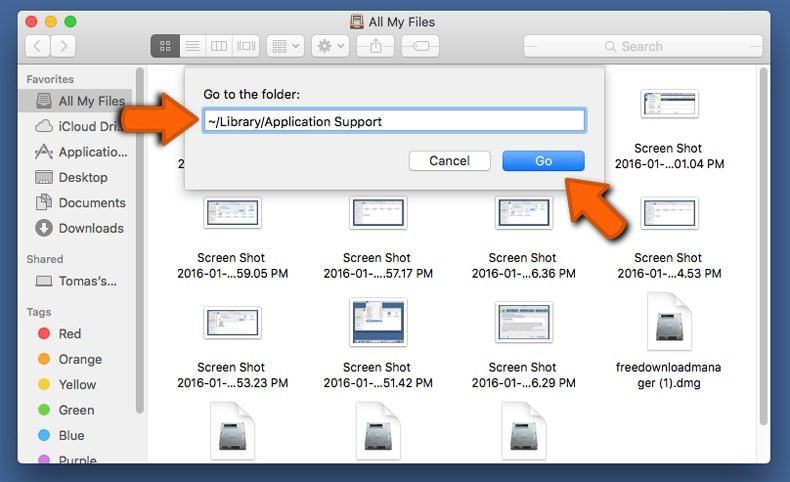

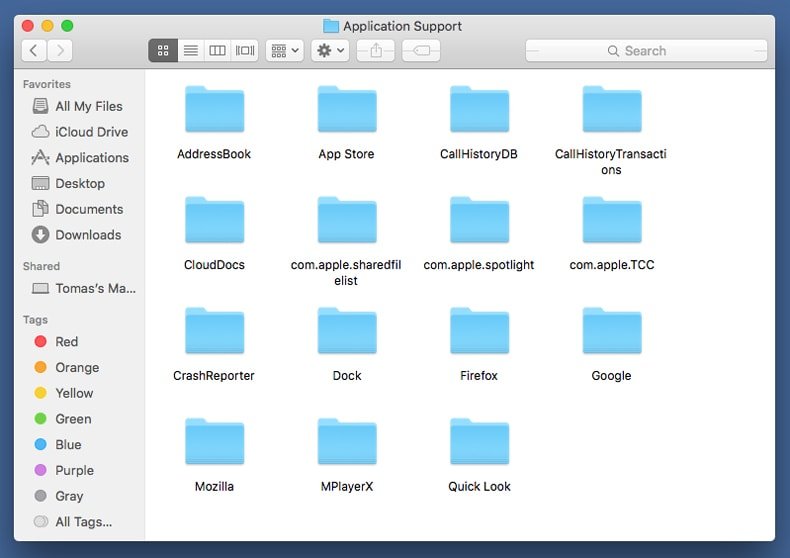

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/Application Support

Im "Application Support" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Ordnern. Zum Beispiel "MplayerX" oder "NicePlayer" und bewegen Sie diese Ordner in den Papierkorb.

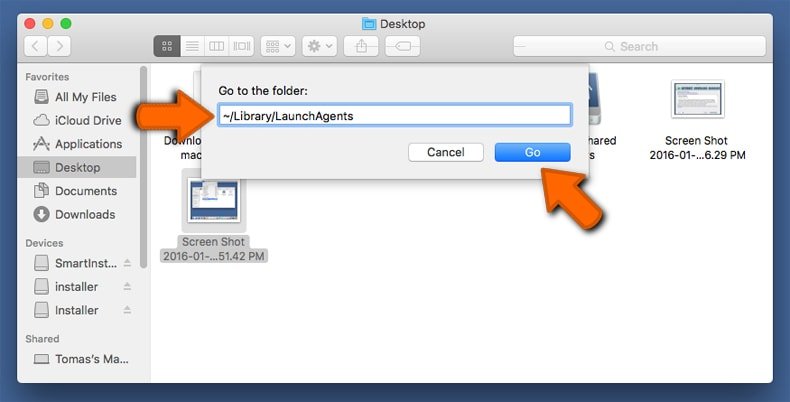

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchAgents

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

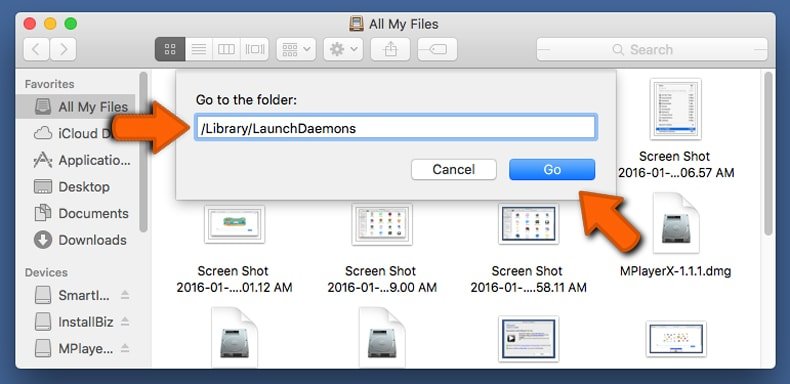

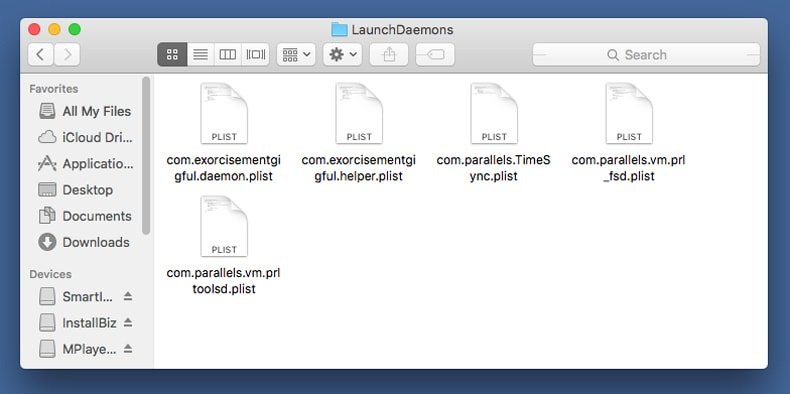

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchDaemons

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

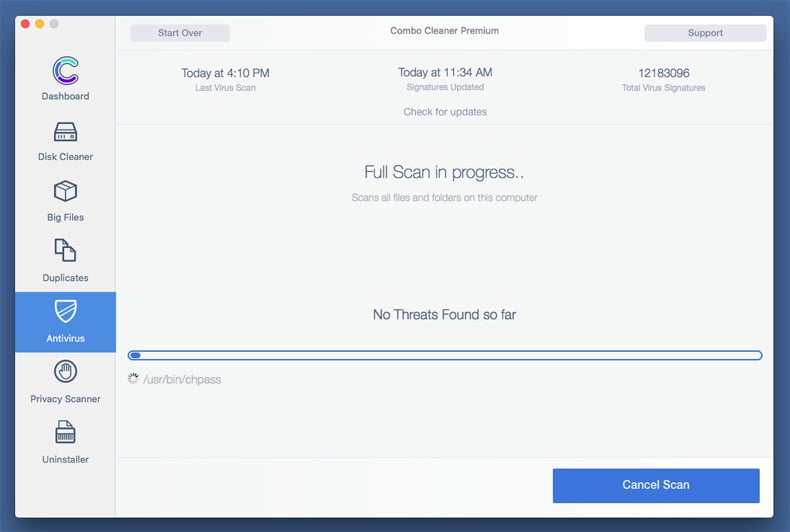

Scannen Sie Ihren Computer mit Combo Cleaner:

Scannen Sie Ihren Computer mit Combo Cleaner:

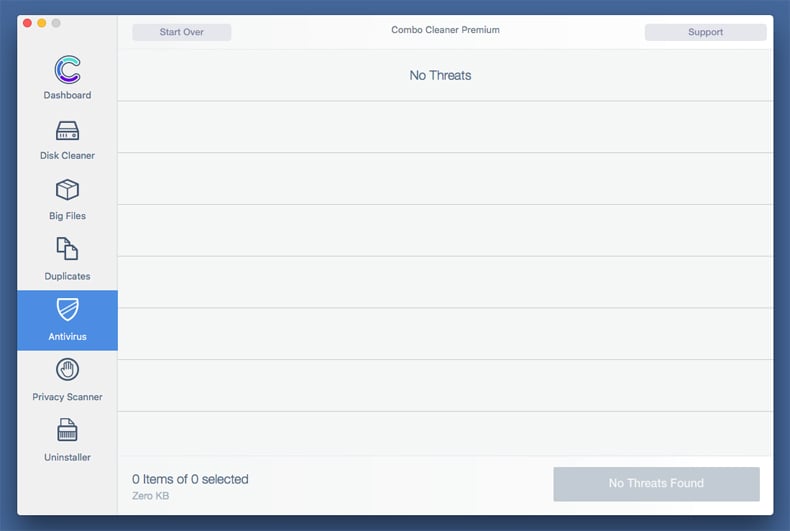

Wenn Sie alle Schritte in der richtigen Reihenfolge befolgt haben, sollte Ihr Mac frei von Infektionen sein. Um sicherzustellen, dass Ihr System nicht infiziert ist, scannen Sie es mit Combo Cleaner Antivirus. HIER herunterladen. Nach dem Herunterladen der Datei, klicken Sie auf das Installationsprogramm combocleaner.dmg. Ziehen Sie im geöffneten Fenster das Symbol Combo Cleaner auf das Symbol Anwendungen und legen Sie es dort ab. Öffnen Sie jetzt Ihr Launchpad und klicken Sie auf das Symbol Combo Cleaner. Warten Sie, bis Combo Cleaner seine Virendatenbank aktualisiert hat und klicken Sie auf die Schaltfläche „Combo Scan starten“.

Combo Cleaner scannt Ihren Mac jetzt auf Infektionen mit Malware. Wenn der Antivirus-Scan „Keine Bedrohungen gefunden“ anzeigt, heißt das, dass Sie mit dem Entfernungsleitfaden fortfahren können. Andernfalls wird empfohlen, alle gefundenen Infektionen vorher zu entfernen.

Nachdem Dateien und Ordner entfernt wurden, die von dieser werbefinanzierten Software erzeugt wurden, entfernen Sie weiter falsche Erweiterungen von Ihren Internetbrowsern.

LoudMiner bösartiger Kryptoschürfer Startseiten und Standard Internetsuchmaschinen von Internetbrowsern:

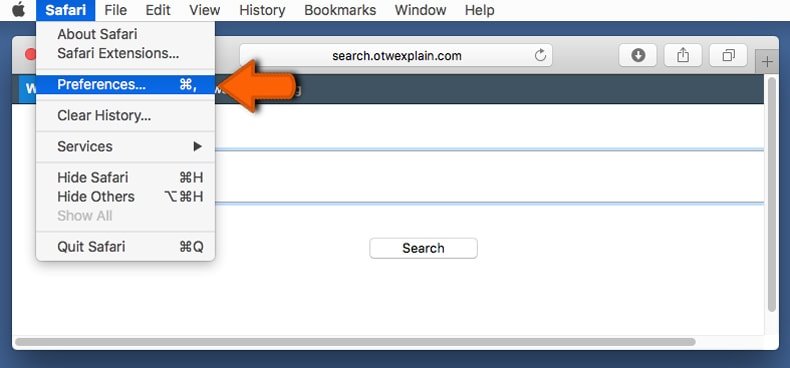

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

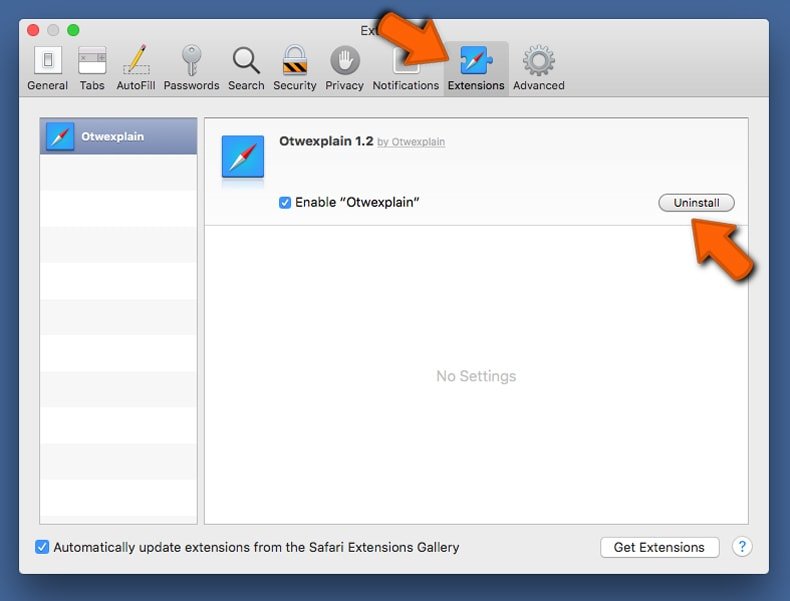

LoudMiner bösartiger Kryptoschürfer bezogene Safari Erweiterungen entfernen:

Öffnen Sie den Safari Browser. Aus der Menüleiste wählen Sie "Safari" und klicken Sie auf "Benutzereinstellungen...".

Im Benutzereinstellungen Fenster wählen Sie "Erweiterungen" und suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen. Wenn Sie sie gefunden haben, klicken Sie auf "Deinstallieren" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von ihrem Safari Browser deinstallieren können. Keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Safari zurücksetzen.

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

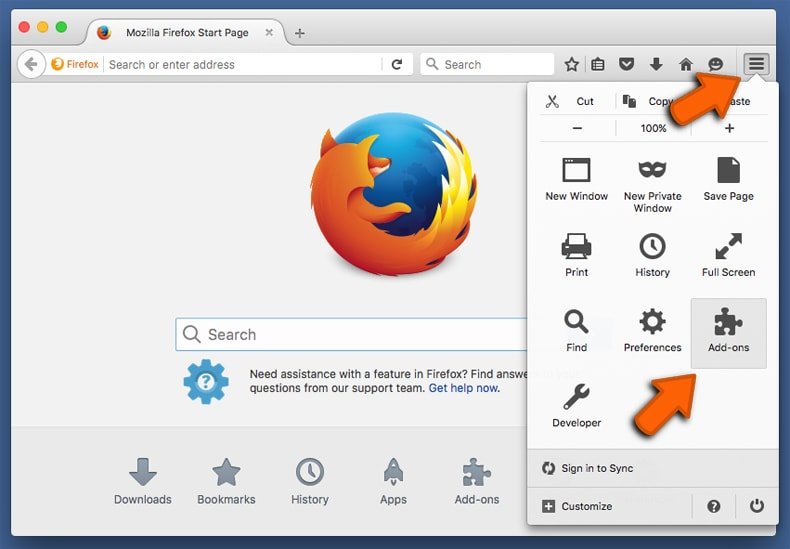

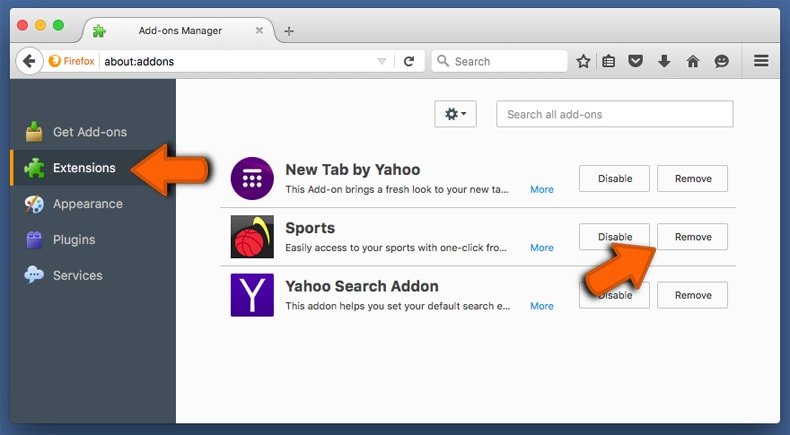

LoudMiner bösartiger Kryptoschürfer bezogene Mozilla Firefox Zusätze entfernen:

Öffen Sie Ihren Mozilla Firefox Browser. In der oberen rechten Ecke des Bildschirms, klicken Sie auf das "Menü öffnen" (drei horizontale Linien) Symbol. Aus dem geöffneten Menü wählen Sie "Zusätze".

Wählen Sie den "Erweiterungen" Reiter und suchen Sie nach allen kürzlich installierten, verdächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Entfernen" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen deinstallieren von Ihrem Mozilla Firefox Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Mozilla Firefox zurücksetzen.

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

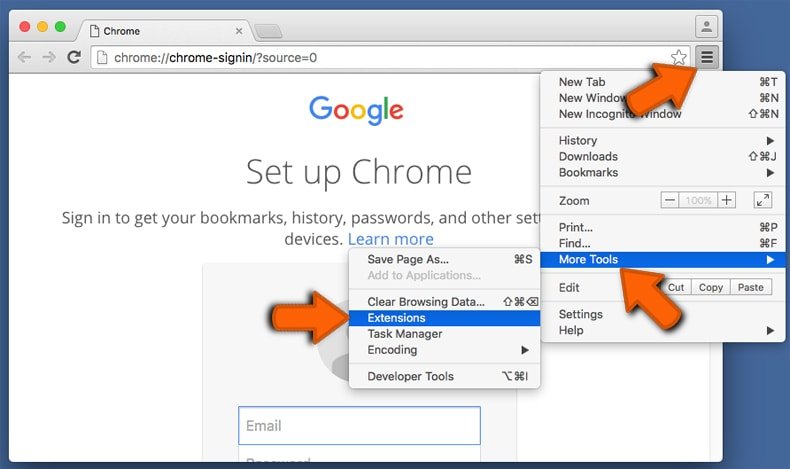

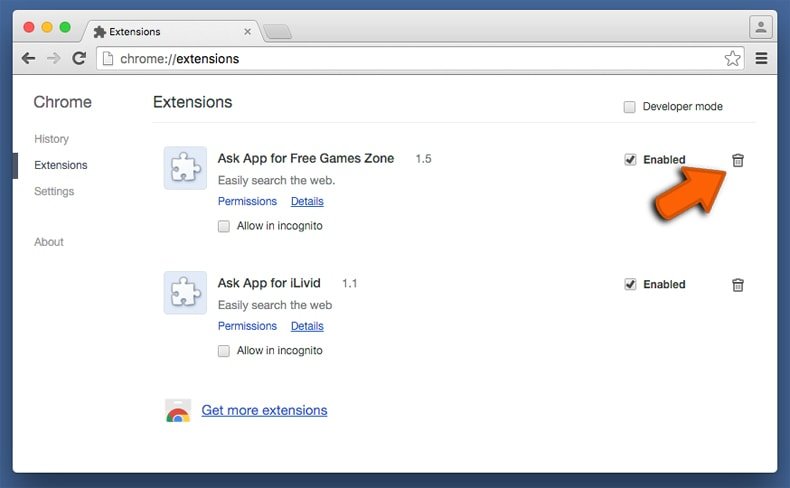

LoudMiner bösartiger Kryptoschürfer bezogene Google Chrome Zusätze entfernen:

Öffnen Sie Google Chrome und klicken Sie auf das "Chrome Menü" (drei horizontale Linien) Symbol, das sich in der rechten oberen Ecke des Browserfensters befindet. Vom Klappmenü wählen Sie "Mehr Hilfsmittel" und wählen Sie "Erweiterungen".

Im "Erweiterungen" Fenster, suchen Sie nach allen kürzlich installierten, versächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Papierkorb" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von Ihrem Google Chrome Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- IFalls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Google Chrome zurücksetzen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden