Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist DigMine?

DigMine ist der Name eines bösartigen Programms, das von Xylitol entdeckt wurde. Diese Malware wird verwendet, um einen Kryptowährungsschürfer auf der Grundlage von XMRig, ein weiterer Kryptoschürfer, der Monero Kryptowährung schürft. DigMine installiert auch eine Chrome-Erweiterung, mit der Entwickler dieses bösartige Programm verbreiten können.

Es gibt viele Kryptowährungsschürfer im Internet. Cyberkriminelle nutzen sie oft für böswillige Zwecke - sie versuchen, Leute dazu zu bringen, Kryptowährungsschürfer zu installieren, indem sie sie als legitime Programme, ausführbare Dateien und so weiter tarnen. In diesem speziellen Fall vermehren sie einen Monero Kryptowährungsschürfer, indem sie seine ausführbare Datei in eine Archivdatei aufnehmen, die angeblich ein Video enthält.

Nach der Installation beginnt das Programm, Computerressourcen (z.B. die CPU) zu nutzen, um mathematische Probleme zu lösen und die Kryptowährung zu ermitteln. Dies reduziert in der Regel die Computerleistung und der Schürfprozess kann das System sogar unbrauchbar machen, indem er Abstürze verursacht, es unempfindlich macht und so weiter.

Zusätzlich zwingen installierte Kryptoschürfer die Computer dazu, eine erhöhte elektrische Leistung zu nutzen. So erhalten Menschen, die Programme dieser Art installiert haben, höhere Stromrechnungen.

Darüber hinaus können diese Programme ein Überhitzungsproblem verursachen. Ein Computer, der sich überhitzt, kann sich abschalten, ohne den Benutzer zu benachrichtigen - und solche Abschaltungen können zu Datenverlust führen.

Zusammenfassend lässt sich sagen, dass Cyberkriminelle DigMine einsetzen, um einen Kryptowährungsschürfer zu entwickeln, der es ihnen ermöglicht, die Computer anderer Personen zu benutzen, um Einnahmen durch das Schürfen von Monero zu generieren. Darüber hinaus wird DigMine mit einer Chrome-Erweiterung installiert, die dieses bösartige Programm weiter verbreitet.

| Name | DigMine Malware |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

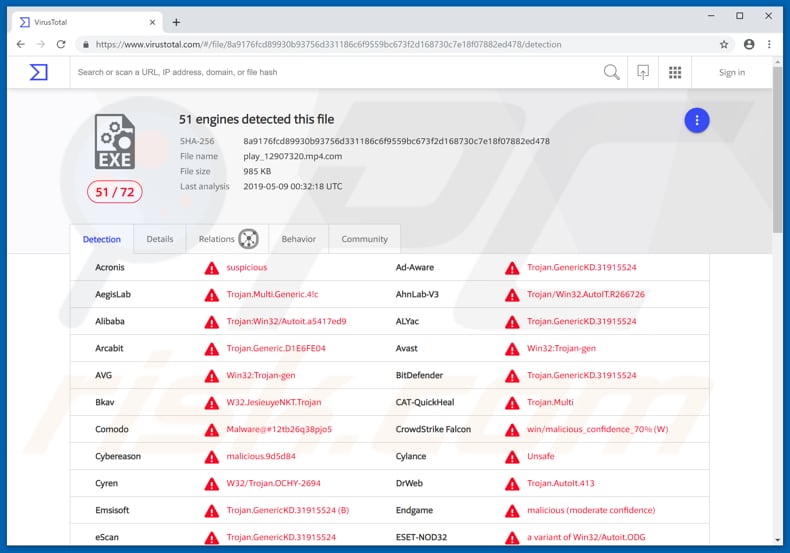

| Erkennungsnamen | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.31915524), ESET-NOD32 (Eine Variante von Win32/Autoit.ODG), Kaspersky (HEUR:Trojan.Win32.AutoIt.gen), Vollständige Liste (VirusTotal) |

| Nutzlast | Verschiedene Kryptowährungsschürfer. |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers wird einem Botnetz hinzugefügt. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Viele andere Kryptowährungsschürfer werden von Cyberkriminellen benutzt, um die Ressourcen von Computern auszunutzen, die ahnungslosen Menschen gehören. Typischerweise betrügen Cyberkriminelle Menschen, um sie mit irreführenden Methoden zu installieren.

Um Datenverlust durch überhitzte Hardware, höhere Stromrechnungen, schlechte Computerleistung und andere Probleme zu vermeiden, deinstallieren Sie alle Kryptoschürfer sofort. Einige Beispiele für andere Programme dieser Art sind: NRSMiner, Cortana.exe und COINMINER.

Wie hat DigMine meinen Computer infiltriert?

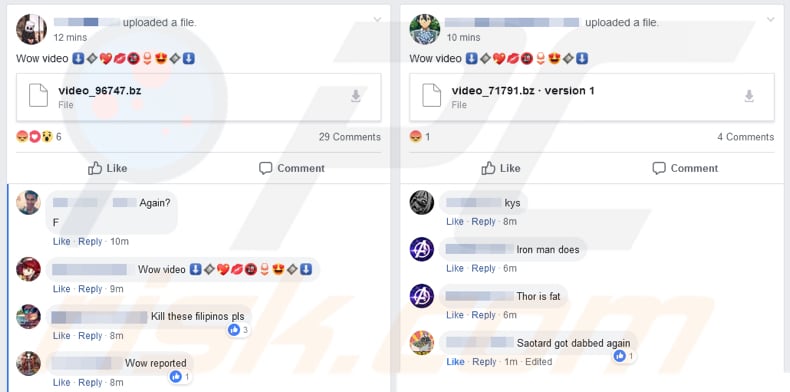

Cyberkriminelle vermehren DigMine durch Facebook direct messages. In der Regel erhalten potenzielle Opfer ein Archiv, das eine ausführbare Datei enthält. Diese Archivdateien erhalten Namen, die darauf hindeuten, dass die Datei ein Video enthält.

Beispielsweise können sie den Namen "video_96747", "video_71791" usw. tragen. Der Hauptzweck ist es, Leute dazu zu bringen, den Inhalt der Datei zu extrahieren und eine ausführbare Datei (.exe) auszuführen.

Dies ermöglicht es DigMiner dann, einen Kryptowährungsschürfer und eine Chrome-Erweiterung zu installieren, die den Facebook Messenger des Opfers verwendet, um DigMiner weiter zu verbreiten. Daher werden die Opfer versehentlich zu Distributoren von DigMiner.

Beachten Sie jedoch, dass diese Erweiterung nur funktioniert, wenn der Facebook-Benutzer Anmeldeinformationen in Chrome gespeichert hat und automatisch bei Facebook angemeldet wird.

Wie kann man die Installation von Malware vermeiden?

Laden Sie keine Dateien oder Programme aus nicht vertrauenswürdigen Quellen wie Peer-to-Peer-Netzwerken, inoffiziellen Websites, Drittanbietern und anderen ähnlichen Quellen herunter. Sie sollten von den offiziellen Seiten und über direkte Links heruntergeladen werden. Öffnen Sie außerdem keine Anhänge oder Weblinks, die in irrelevanten E-Mails enthalten sind.

In der Regel werden diese von verdächtigen, unbekannten Adressen gesendet und als legitime, offizielle Nachrichten dargestellt. Außerdem sollten Sie keine zweifelhaften Dateien herunterladen oder öffnen, die über verschiedene Messenger gesendet werden.

Aktualisieren Sie installierte Software mit Tools oder Funktionen, die von offiziellen Softwareentwicklern bereitgestellt werden, da Tools von Drittanbietern oft Malware herunterladen und installieren. Dasselbe gilt für inoffizielle Aktivierungswerkzeuge, auch bekannt als "Cracking"-Tools.

Sie sollen es den Benutzern ermöglichen, die kostenpflichtige Softwareaktivierung zu umgehen, verursachen aber oft Computerinfektionen. Lassen Sie eine seriöse Anti-Virus- oder Anti-Spyware-Suite installieren.

Diese Tools können alle erkannten Bedrohungen effektiv beseitigen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Beispiele für bösartige Anhänge, die zur Verteilung von DigMine verwendet werden:

Update 22. August 2019 - Der DigMine-Trojaner wurde seit seiner ersten Veröffentlichung mehrfach aktualisiert. Er enthält nun eine Funktionalität, die es Gaunern ermöglicht, infizierte Computer zu einem Botnetz hinzuzufügen.

Botnet ist im Grunde genommen ein Netzwerk von ferngesteuerten Maschinen (die normalerweise gegen den Willen des Eigentümers verbunden sind). Das Netzwerk wird häufig für böswillige Zwecke verwendet (z.B. um E-Mail-Spam zu versenden,DDoS Angriffe, etc.).

Es ist auch erwähnenswert, dass das Botnetz Benutzer aus der Türkei blockiert. Um dies zu erreichen, werden verschiedene Einstellungen (einschließlich der Sprache des Browsers) überprüft. Außerdem kommen alle "Testanrufe" aus der Türkei und der C&C-Server, mit dem DigMine kommuniziert, befindet sich ebenfalls in der Türkei.

Daher ist es sicher anzunehmen, dass der Entwickler türkisch ist und er versucht, seine Landsleute zu schützen. Darüber hinaus verbreiten Cyberkriminelle diese Ransomware, indem sie auch das soziale Netzwerk von Twitter nutzen.

Die gesamte Methode ist sehr ähnlich - Post-Tweets mit Bildern, die wie Videos aussehen. Diese Tweets führen jedoch tatsächlich zu verschiedenen Zielseiten und der Besuch führt letztendlich zur Infiltration des DigMine-Trojaners.

Nun ist zu erwähnen, dass zum jetzigen Zeitpunkt der Kryptominer nicht aktualisiert wird und die Twitter-Streukampagne eingestellt wurde. Allerdings ist diese Kampagne sehr wahrscheinlich ein Test und es besteht eine hohe Glaubwürdigkeit, dass sie neu gestartet wird.

Screenshot des betrügerischen Twitter Posts, der zur Verbreitung des DigMine Trojaners verwendet wurde:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist DigMine?

- SCHRITT 1. Manuelle Entfernung von DigMine Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Spyhunter.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden