So I'm The Hacker Who Broke Your Email Betrug

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "So I'm the hacker who broke your email"?

„So I'm the hacker who broke your email" ist eine E-Mail-Kampagne, die Cyberkriminelle (Verbrecher) benutzen, um Menschen zu bedrohen und um ihr Geld zu bringen. Gewöhnlich behaupten Verbrecher, dass sie ein peinliches Video oder Foto eines Empfängers haben und drohen damit, es an alle Kontakte des Empfängers zu senden.

In der Regel werden Menschen gedrängt, ein Lösegeld zu zahlen, wenn sie nicht wollen, das dies passiert. Wenn Sie diese (oder einen ähnliche) E-Mail erhalten haben, machen Sie sich keine Sorgen - sie ist ein typischer Betrug.

Wenn Sie diese („So I'm the hacker who broke your email“) E-Mail erhalten haben, können wir Ihnen versichern, dass sie noch hunderte und tausende anderer Menschen auch erhalten haben. Wie in der Lösegeld-fordernden E-Mail steht, haben Cyberkriminelle vor einiger Zeit Ihre E-Mail geknackt (und Ihr Gerät) und sie haben das Passwort.

Sie behaupten Malware installiert zu haben, die Ihre eigene E-Mail benutzt und jetzt Ihr System infiziert hat. Als Ergebnis daraus, hat diese bösartige Software alle Ihre Kontakte extrahiert und den gesamten Verlauf.

Die Person (oder Personen) hinter diesem Betrug sagen, dass sie mehrfache Bildschirmkopien der „schockierenden“ Webseiten gemacht haben, die Sie angeblich besucht haben. Jetzt, da sie diese Bilder haben, verlangen Sie die Zahlung eines Lösegeldes von $900, da diese „schockierenden“ Bilder sonst an alle Ihrer Freunde, Kollegen und so weiter gesendet werden.

Und Ihr Computer wird ebenfalls gesperrt. Wie die E-Mail sagt, haben Sie 48 Stunden, um das Lösegeld zu zahlen, ab der Sekunde, in der Sie diese E-Mail geöffnet haben.

Die meisten Betrüger, die solche E-Mails senden, machen sehr ähnliche Drohungen und Behauptungen. Fallen Sie nicht darauf herein, sondern ignorieren Sie sie einfach - es handelt sich nur um einen Schwindel.

| Name | Mögliche Malware-Infektionen |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Betrug |

| Symptome | Unbefugte Online-Käufe, geänderte Passwörter für Online-Konten, Identitätsdiebstahl, illegaler Zugriff auf den eigenen Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische online Pop-up-Werbung, Vergiftungstechniken für Suchmaschinen, falsch buchstabierte Domains. |

| Schaden | Verlust, sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie wir oben erwähnt haben, gibt es viele solcher Schwindel. Hier sind einige Beispiele: I'm a programmer who cracked your email, My virus captured all your personal data und Embed a malware on the web page.

Diese und andere Kampagnen werden für den gleichen Zweck benutzt: Um zu drohen und Lösegeld zu fordern. Es gibt jedoch E-Mail-Spam-Kampagnen, die benutzt werden, um Viren zu verbreiten.

Diese E-Mails enthalten gewöhnlich bösartige Anhänge. Diese Anhänge sind gewöhnlich Word, PDF, Excel oder andere Dokumente, oder .exe, .rar und andere Dateien.

Der Zweck dieser E-Mail-Kampagnen ist, Menschen zu verleiten, sie herunterzuladen und zu öffnen. Es wird dringend empfohlen, dies nicht zu tun. Nach dem Öffnen, installieren diese Anhänge hochriskante Viren, wie TrickBot, Emotet, AZORult, Adwind oder andere Viren.

Die meiste Zeit werden Viren dieser Art entwickelt, um die Bankdaten von Personen zu stehlen, Passwörter, Anmeldedaten und andere sensible/persönliche Informationen. Die Infektion eines Computers mit solchen Viren könnte verschiedene Privatsphäre-, Surfsicherheits-, finanzielle und andere Probleme, verursachen.

Es ist möglich, dass ein Virus dieser Art auch „Hintertüren“ öffnen wird. Was bedeutet, dass Systeme auch mit anderen Viren infiziert werden könnten, zum Beispiel Erpressersoftware-artige Viren.

Wir bekommen viel Feedback von besorgten Benutzern, über diese betrügerische E-Mail. Hier ist die beliebteste Frage, die wir erhalten:

- Hi pcrisk.com Team, ich habe eine E-Mail erhalten, die besagt, dass mein Computer gehackt wurde und dass sie ein Video von mir haben. Jetzt verlangen Sie ein Lösegeld in Bitcoins. Es muss wahr sein, weil sie meinen echten Namen und mein Passwort aufgeführt haben. Was soll ich tun?

Unsere Antwort auf diese Frage ist: Machen Sie sich keine Sorgen. Weder Hacker noch Cyberkriminelle haben Ihren Computer infiltriert/gehackt und es gibt keine Video (oder Bilder) von Ihnen, in dem Sie Pornographie anschauen. Das wichtigste ist, sie einfach zu ignorieren und keine Bitcoins an sie zu senden.

Wenn Sie sich fragen, wie sie Ihre E-Mail, Ihren Namen und/oder Passwort erhalten haben, sollten Sie wissen, dass diese Informationen wahrscheinlich von einer betroffenen Webseite, wie Yahoo, gestohlen wurden. Einbrüche in solche Webseiten sind sehr häufig. Falls nötig, können Sie prüfen, ob eines Ihrer anderen Konten auch betroffen ist, indem Sie die haveibeenpwned Webseite besuchen.

Wie infizieren Spam-Kampagnen Computer?

Spam-E-Mail-Kampagnen, die bösartige Anhänge enthalten, infizieren Systeme gewöhnlich nur, wenn sie geöffnet werden. Wenn, zum Beispiel, ein bösartiges Microsoft Office Dokument angehängt ist, wird es Benutzer bitten, Makrobefehle zu aktivieren.

Nach dem Aktivieren, lädt der bösartige Anhang hochriskante Viren herunter oder installiert sie. Wenn es jedoch eine .rar Datei ist, muss sie extrahiert werden.

Wenn es eine ausführbare (.exe) Datei ist, muss sie gestartet werden und so weiter. Einfach gesagt, kann sich der Virus nicht verbreiten, wenn der bösartige Anhang ungeöffnet bleibt.

Wie vermeidet man die Installation von Malware?

Wenn Sie eine E-Mail von einem unbekannten Absender erhalten haben, die einen Anhang beinhaltet, öffnen Sie sie nicht. Prüfen Sie die E-Mail zunächst vorsichtig und wenn sie irrelevant erscheint, ignorieren Sie sie.

Laden Sie Software nur von offiziellen und vertrauenswürdigen Quellen und direkten Links herunter. Es wird davon abgeraten, Downloader/Installationsprogramme Dritter zu benutzen, da sie durch die Förderung betrügerischer Anwendungen zu Geld gemacht werden, die verschiedene unerwünschte oder sogar bösartige Programme verbreiten könnten.

Installieren/Laden Sie Software vorsichtig herunter und prüfen Sie immer die verfügbaren „Benutzerdefiniert“, „Erweitert“ und ähnliche Einstellungen/Optionen. Deaktivieren/Lehnen Sie alle zusätzlich eingeschlossenen potenziell unerwünschten Anwendungen ab und schließen Sie nur dann den Installationsprozess ab.

Aktualisieren Sie Ihre Software nur mit Funktionen oder Tools, die von offiziellen Entwicklern geliefert werden. Andere Quellen (wie schnelle Software-Updater) sollten niemals benutzt werden.

Sie werden oft benutzt, um verschiedene, potenziell unerwünschte/betrügerische Anwendungen zu vermehren. Wenn Sie das Microsoft Office Programm benutzen, stellen Sie sicher, dass es nicht älter als 2010 ist. Ältere Versionen können nicht vermeiden, dass Benutzer Malware installieren.

Neuere Versionen haben den „Geschützte Ansicht“ Modus, der verhindert, dass heruntergeladene Dateien bösartige Software herunterladen und installieren. Merken Sie sich immer, dass der Schlüssel zur Sicherheit Vorsicht ist.

Wenn Sie schon bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows, um automatisch die infiltrierte Malware zu entfernen.

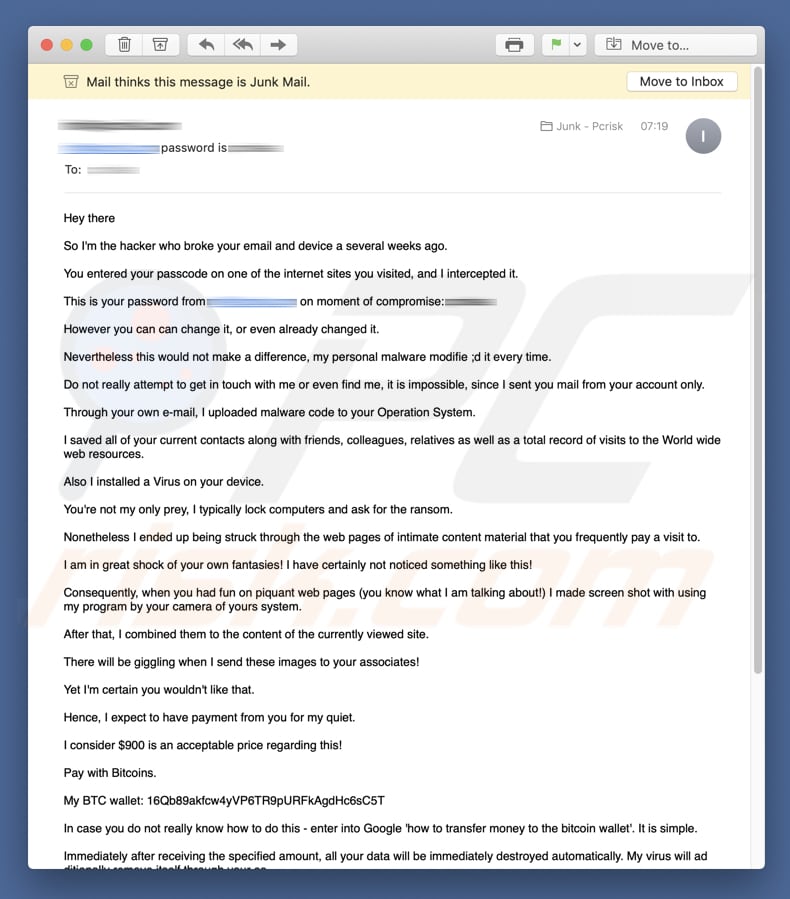

Text, der in der „So I'm the hacker who broke your email“ E-Mail angezeigt wird:

Subject: email password is user's password

Hey there

So I'm the hacker who broke your email and device a several weeks ago.

You entered your passcode on one of the internet sites you visited, and I intercepted it.

This is your password from user's email on moment of compromise: user's password

However you can can change it, or even already changed it.

Nevertheless this would not make a difference, my personal malware modifie ;d it every time.

Do not really attempt to get in touch with me or even find me, it is impossible, since I sent you mail from your account only.

Through your own e-mail, I uploaded malware code to your Operation System.

I saved all of your current contacts along with friends, colleagues, relatives as well as a total record of visits to the World wide web resources.

Also I installed a Virus on your device.

You're not my only prey, I typically lock computers and ask for the ransom.

Nonetheless I ended up being struck through the web pages of intimate content material that you frequently pay a visit to.

I am in great shock of your own fantasies! I have certainly not noticed something like this!

Consequently, when you had fun on piquant web pages (you know what I am talking about!) I made screen shot with using my program by your camera of yours system.

After that, I combined them to the content of the currently viewed site.

There will be giggling when I send these images to your associates!

Yet I'm certain you wouldn't like that.

Hence, I expect to have payment from you for my quiet.

I consider $900 is an acceptable price regarding this!

Pay with Bitcoins.

My BTC wallet: 16Qb89akfcw4yVP6TR9pURFkAgdHc6sC5T, 17RS2aHFxfqfVU4K9hFaAUoQdBisbSAx7U

In case you do not really know how to do this - enter into Google 'how to transfer money to the bitcoin wallet'. It is simple.

Immediately after receiving the specified amount, all your data will be immediately destroyed automatically. My virus will ad ditionally remove itself through your os.

My Trojan viruses have auto alert, so I know when this specific e mail is opened.

I give you two days (48 hours) to make a payment.

If this does not occur - every your associates will get insane images from your darker secret life and your device will be blocked as well after two days.

Do not end up being foolish!

Law enforcement or buddies won't aid you for sure ...

P.S I can provide you with advice with regard to the future. Do not enter your security passwords on unsafe web pages.

I wish for your discretion.

Farewell.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "So I'm the hacker who broke your email"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware Infektion.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden