Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Coinhive Entfernungsanleitung

Was ist Coinhive?

Coinhive ist ein Dienst, der es Webentwicklern ermöglicht, Seiten mit Scripts zu injizieren, die die Computer der Besucher benutzen, um die Kryptowährung Monero zu schürfen. Die Idee hinter Coinhive ist legitim und dieser Dienst an sich ist harmlos. Einige Webentwickler, die diesen Dienst benutzen, werden jedoch gierig und nutzen das System aus: Kryptowährung wird ohne die Zustimmung der Benutzer geschürft und die Nutzung von Systemressourcen wird durch sie nicht begrenzt. Als Ergebnis daraus missbrauchen diese Personen bis zu 100% der Systemressourcen, ohne Erlaubnis.

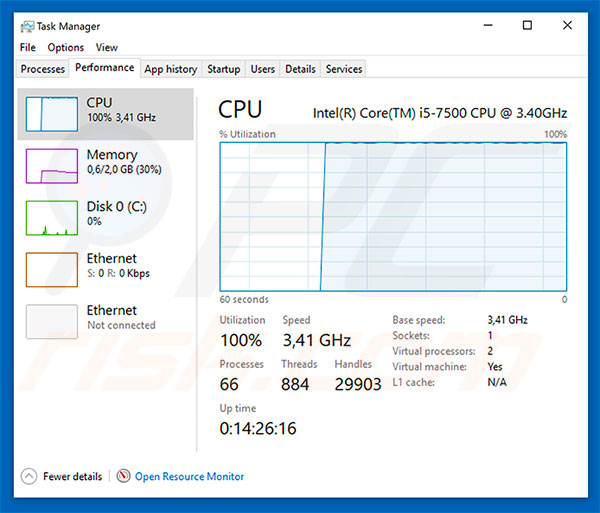

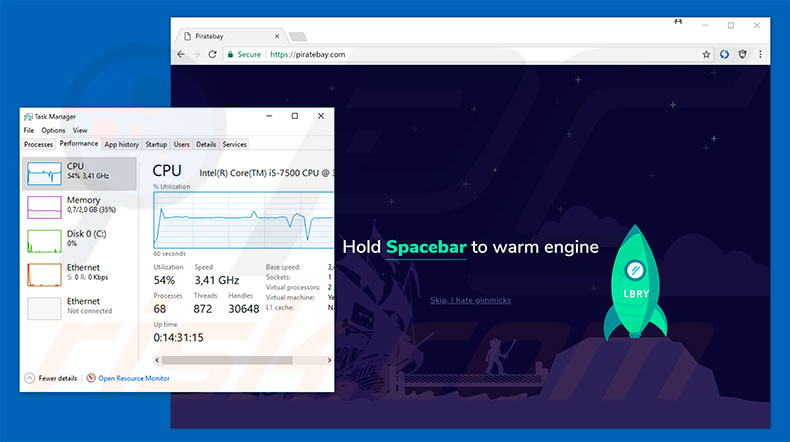

Die Entwickler von Coinhive bieten ein JavaScript API, das in jede Webseite injiziert werden kann. Sobald ein Besucher die Seite öffnet, benutzt das Script sofort Systemressourcen, um Kryptowährung zu schürfen. Wie oben erwähnt, ist die Idee legitim. Die Entwickler haben einen zusätzlichen Weg, um ihre Seiten zu Geld zu machen. Einige Kriminelle kennen jedoch keine Grenzen. Es gibt verschiedene Fälle, in denen der Coinhive Dienst missbraucht wird. Cyberkriminelle entführen zum Beispiel legitime Webseiten und injizieren sie mit dem Coinhive Script. Es gibt auch verschiedene bösartige Seiten (die Benutzer oft versehentlich besuchen), die auch Coinhive benutzen. Kriminelle injizieren sie mit Scripts, die die Schließung der Browser-Registerkarte/des Fensters verhindern. Dadurch sollen Benutzer so lange wie möglich auf der Seite bleiben. Beachten Sie, dass Coinhive eine Funktion bietet, die es Entwicklern ermöglicht, die Nutzung von Systemressourcen zu begrenzen. Kryptowährung entfernen dieses Limit aber, da je mehr Ressourcen benutzt werden, auch mehr Kryptowährung geschürft wird. JavaScript kann Computer CPU-Ressourcen sehr gut verwenden. Da das Limit entfernt wurde, erhöht sich die CPU auf 100% und das System wird unbrauchbar. Außerdem könnte das System abstürzen (was möglicherweise zu dauerhaftem Datenverlust führen könnte) und die CPU kann sich überhitzen. Zusammengefasst kann man sagen, dass der Coinhive Dienst legitim ist, aber oft missbraucht wird. Daher ist Coinhive aus Sicht der Benutzer weder vertrauenswürdig noch sicher.

Wie oben erwähnt, besuchen Benutzer oft versehentlich bösartige Seiten. Sie werden durch potenziell unerwünschte werbefinanzierte Software-artige Programme (PUPs) weitergeleitet. Diese Programme benutzen Hilfsmittel, um Banner, Pop-up und andere, störende Werbung zu zeigen. Pop-up Werbung ist eigentlich ein neues Browserfenster, in dem eine spezifische Webseite geöffnet wird. Jede angezeigte Werbung kann potenziell auf Seiten führen, die Coinhive benutzen. So fördern die Entwickler bösartige Webseiten durch störende Werbung. Außerdem sammeln werbefinanzierte Software-artige Apps Informationen bezüglich der Internet Surfaktivität der Benutzer. Die gesammelten Daten könnten persönliche Details enthalten, die die Entwickler mit Dritten (potenziell Cyberkriminellen) teilen. Die Forschung zeigt, dass diese Personen private Informationen missbrauchen, um Gewinne zu machen. Ein Verhalten, das zu ernsthaften Privatsphäreproblemen oder sogar Identitätsdiebstahl führen kann. Daher kann die Gegenwart einer Daten-verfolgenden App auf Ihrem System zu ernsten Datenschutzproblemen, oder sogar Identitätsdiebstahl führen. Werbefinanzierte Software-artige PUPs müssen sofort entfernt werden.

| Name | Coinhive malware |

| Art der Bedrohung | Adware, unerwünschte Werbung, Pop-up-Virus |

| Symptome | Man sieht Werbung, die nicht von den Seiten stammt, auf denen man surft. Störende Pop-up-Werbung. Verringerte Internetsurfleistung. |

| Verbreitungsmethoden | Betrügerische Pop-up-Werbung, kostenlose Software Installationsprogramme (Bündelung), falsche Flash-Player Installationsprogramme. |

| Schaden | Verringerte Computerleistung, Nachverfolgung von Browsern - Datenschutzprobleme, mögliche zusätzliche Malwareinfektionen. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Die meisten werbefinanzierte Software-artigen Anwendungen sind praktisch identisch. Diese Programme bieten „nützliche Funktionen“, um den Eindruck von Legitimität zu erwecken und verleiten Benutzer zur Installation. Trotzdem bringen sie regulären Benutzern nach der Infiltration keinen wirklichen Mehrwert. Ihr einziger Zweck ist Gewinne für die Entwickler zu erwirtschaften, störende Werbung zu zeigen und sensible Daten aufzuzeichnen.

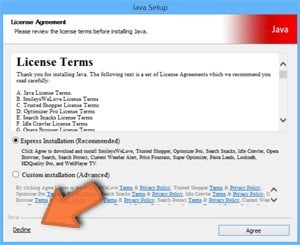

Wie haben sich potenziell unerwünschte Programme auf meinem Computer installiert?

Um werbefinanzierte Software zu fördern, benutzen Entwickler oft die oben genannte störende Werbung und eine betrügerischen Marketingmethode namens „Bündelung“. Störende Werbung kann auf bösartige Webseiten führen und/oder Scripts ausführen, die Schadsoftware/PUPs herunterladen und installieren. „Bündelung“ ist die heimliche Installation von potenziell unerwünschte Programmen mit regulärer Software/Apps. Entwickler verstecken „gebündelte“ Apps innerhalb verschiedener Abschnitte (z.B. der „Benutzerdefiniert/Erweitert“ Einstellungen) der Download- oder Installationsprozesse. Außerdem klicken viele Benutzer auf störende Werbung und überspringen Download-/Installationsschritte. Dieses Verhalten führt oft zur versehentlichen Installation potenziell unerwünschter Programme. So setzen Benutzer ihre Systeme oft verschiedenen Infektionsrisiken aus und bedrohen ihre Privatsphäre.

Wie vermeidet man die Installation potentiell unerwünschter Anwendungen?

Der Hauptgrund für Computerinfektionen ist ein Mangel an Wissen und fahrlässiges Verhalten. Der Schlüssel zur Computersicherheit ist Vorsicht. Um die Infiltrierung des Systems durch PUPs zu verhindern, seien Sie besonders während des Downloads- und der Installation von Software und beim Surfen im Internet sehr vorsichtig. Kriminelle stellen sicher, dass störende Werbung legitim erscheint, weshalb es extrem schwierig zu bestimmen ist, ob sie echt sind. Nach dem Anklicken werden sie jedoch auf verdächtige Seiten, wie Glücksspiele, Dating für Erwachsene, Pornografie, oder jene, die die Systemleistung deutlich verringern, weitergeleitet. Falls Ihnen solche Weiterleitungen wiederfahren, entfernen Sie sofort alle dubiosen Anwendungen und Browser-Programmerweiterungen. Merken Sie sich auch jedes Fenster des Download-/Installationsdiaglos genau zu analysieren, alle zusätzlich eingeschlossenen Programme und alle Angebote sie herunterzuladen/zu installieren, abzulehnen. Es wird auch empfohlen, dass Sie Ihre Anwendungen nur von offiziellen Quellen herunterladen und nur unter Verwendung eines direkten Download-Links. Downloader/Installer Dritter werden durch die „Bündelungsmethode“ zu Geld gemacht, weshalb diese Hilfsmittel nicht verwendet werden sollten. Die Installation eines legitimen Antivirus-/Anti-Spähsoftware Programms auf Ihrem Computer ist ebenfalls von größter Wichtigkeit.

Verbrauch einer Computer CPU nachdem eine Webseite mit dem Coinhive Script geöffnet wird:

Beispiel einer Webseite, die Coinhive Script benutzt:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Coinhive?

- SCHRITT 1. Betrügerische Anwendungen mit Systemsteuerung deinstallieren.

- SCHRITT 2. Werbefinanzierte Software von Internet Explorer entfernen.

- SCHRITT 3. Betrügerische Erweiterungen von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Programmerweiterungen von Mozilla Firefox entfernen.

- SCHRITT 5. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 6. Betrügerische Programmerweiterungen von Microsoft Edge entfernen.

Entfernung potenziell unerwünschter Programme:

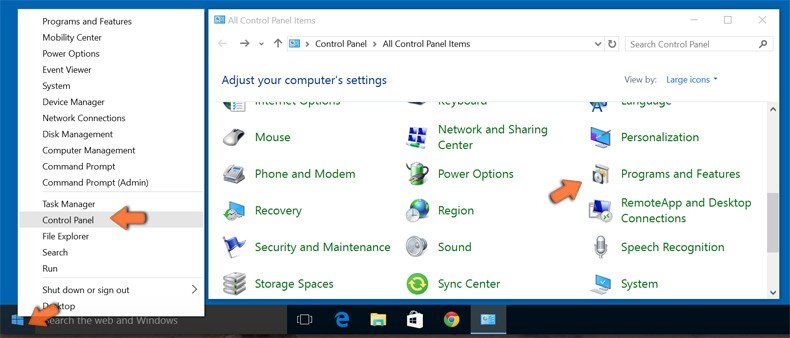

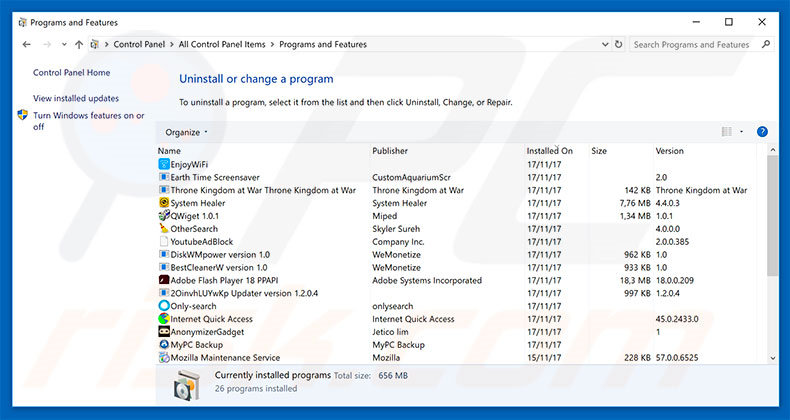

Windows 10 Nutzer:

Machen Sie einen Rechtsklick in der linken unteren Ecke des Bildschirms, im Schnellzugriffmenü wählen Sie Systemsteuerung aus. Im geöffneten Fenster wählen Sie Ein Programm deinstallieren.

Windows 7 Nutzer:

Klicken Sie auf Start ("Windows Logo" in der linken, unteren Ecke Ihres Desktop), wählen Sie Systemsteuerung. Suchen Sie Programme und klicken Sie auf Ein Programm deinstallieren.

macOS (OSX) Nutzer:

Klicken Sie auf Finder, wählen Sie im geöffneten Fenster Anwendungen. Ziehen Sie die App vom Anwendungen Ordner zum Papierkorb (befindet sich im Dock), machen Sie dann einen Rechtsklick auf das Papierkorbzeichen und wählen Sie Papierkorb leeren.

Im Programme deinstallieren Fenster, suchen Sie nach allen verdächtigen/kürzlich installierten Anwendungen, wählen Sie diesen Eintrag aus und klicken Sie auf "Deinstallieren", oder "Entfernen".

Nachdem Sie das potenziell unerwünschte Programm deinstalliert haben, scannen Sie Ihren Computer auf Überreste unerwünschter Komponenten, oder mögliche Infektionen mit Schadsoftware. Um Ihren Computer zu scannen, benutzen Sie die empfohlene Schadsoftware Entfernungssoftware.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Betrügerische Erweiterungen von Internetbrowsern entfernen:

Das Video zeigt, wie man potenziell unerwünschte Browserzusätze entfernt:

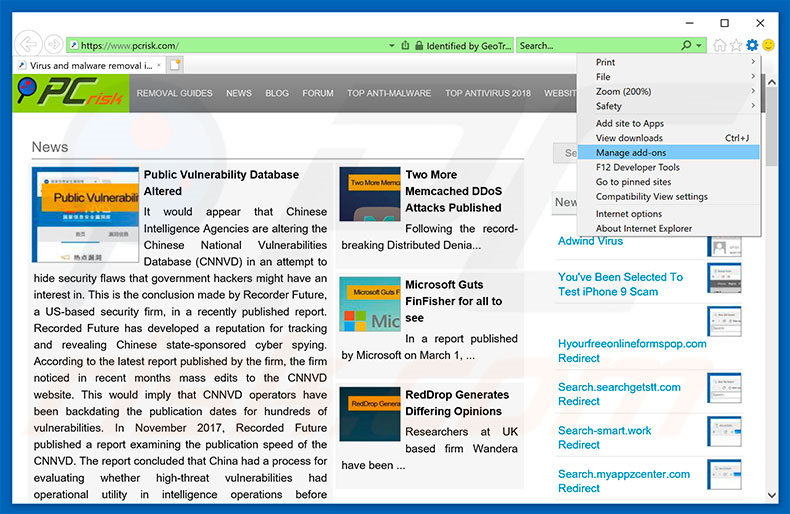

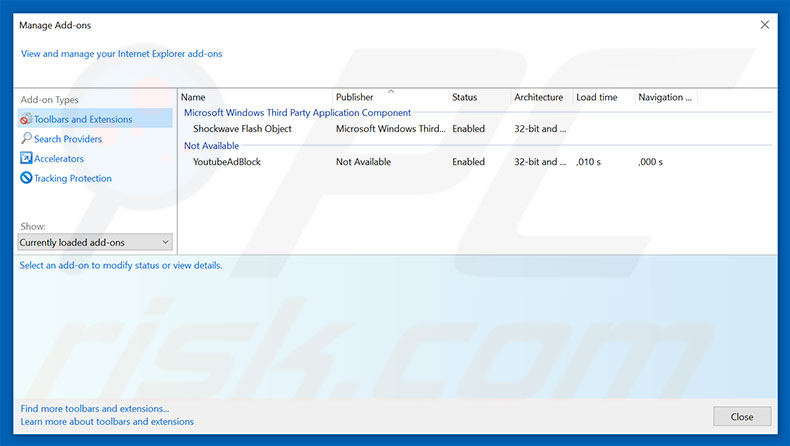

Bösartige Zusätze von Internet Explorer entfernen:

Bösartige Zusätze von Internet Explorer entfernen:

Klicken Sie auf das "Zahnradzeichen"![]() (obere rechte Ecke von Internet Explorer), wählen Sie "Zusätze verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen und klicken Sie auf "Entfernen".

(obere rechte Ecke von Internet Explorer), wählen Sie "Zusätze verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen und klicken Sie auf "Entfernen".

Alternative Methode:

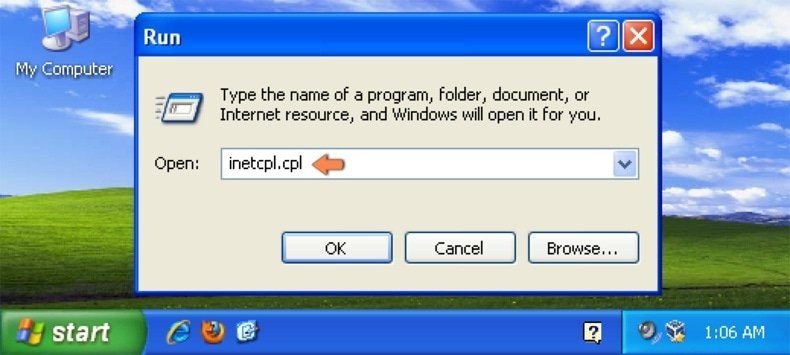

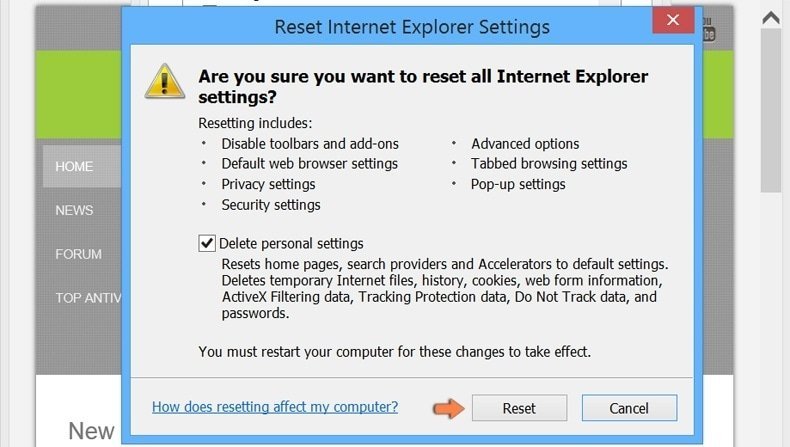

Wenn Sie weiterhin Probleme mit der Entfernung von coinhive malware haben, können Sie Ihre Internet Explorer Einstellungen auf Standard zurücksetzen.

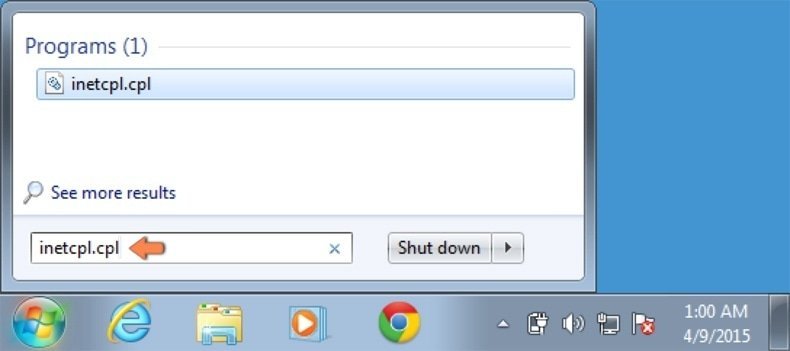

Windows XP Nutzer: Klicken Sie auf Start, klicken Sie auf Ausführen, im geöffneten Fenster geben Sie inetcpl.cpl ein. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

Windows Vista und Windows 7 Nutzer: Klicken Sie auf das Windows Logo, im Startsuchfeld geben Sie inetcpl.cpl ein und klicken Sie auf Enter. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

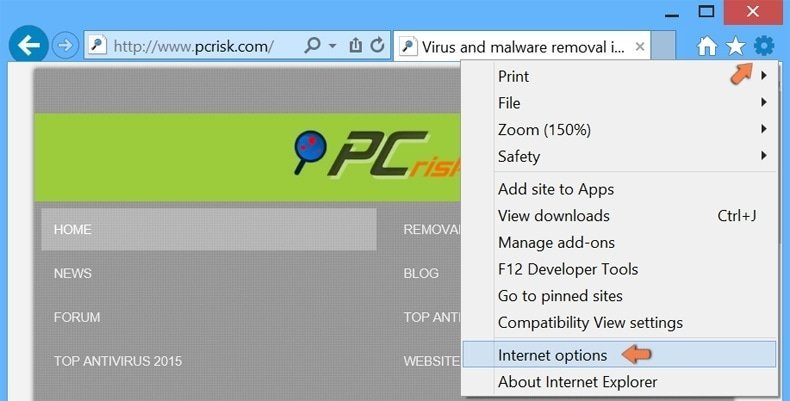

Windows 8 Nutzer: Öffnen Sie Internet Explorer und klicken Sie auf das Zahnradzeichen. Wählen Sie Internetoptionen.

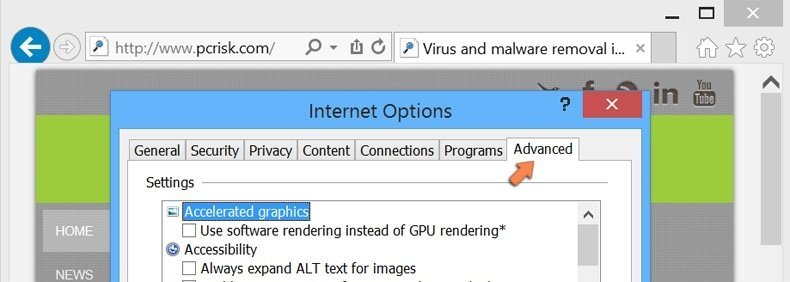

Im geöffneten Fenster wählen Sie den Erweitert Reiter.

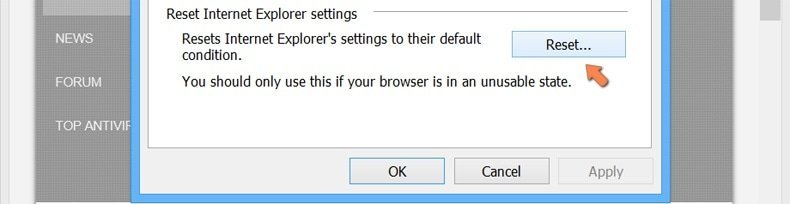

Klicken Sie auf das Zurücksetzen Feld.

Bestätigen Sie, dass Sie die Internet Explorer Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

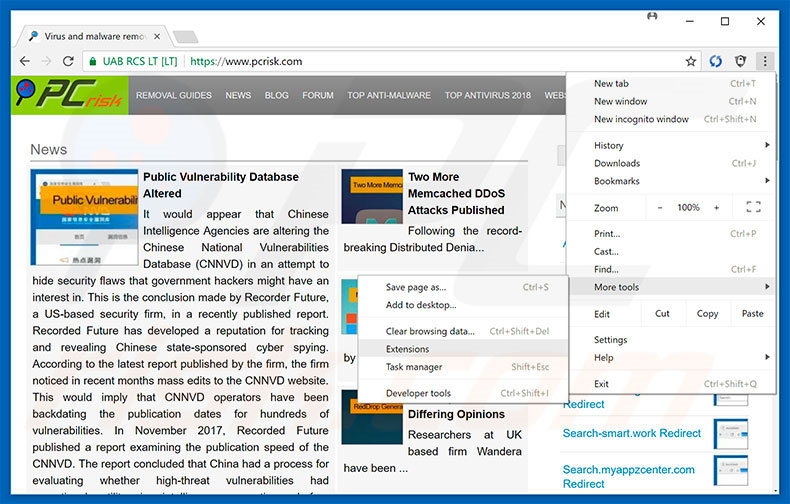

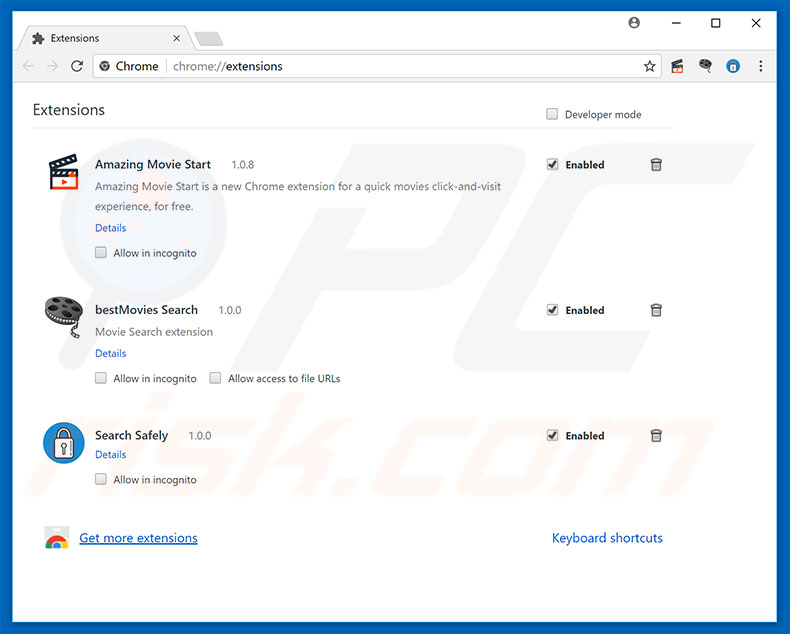

Klicken Sie auf das Chrome Menüzeichen ![]() (obere rechte Ecke von Google Chrome), wählen Sie " Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen kürzlich installierten, verdächtigen Browserzusätzen, wählen Sie diese Einträge aus und klicken Sie auf das Papierkorbzeichen.

(obere rechte Ecke von Google Chrome), wählen Sie " Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen kürzlich installierten, verdächtigen Browserzusätzen, wählen Sie diese Einträge aus und klicken Sie auf das Papierkorbzeichen.

Alternative Methode:

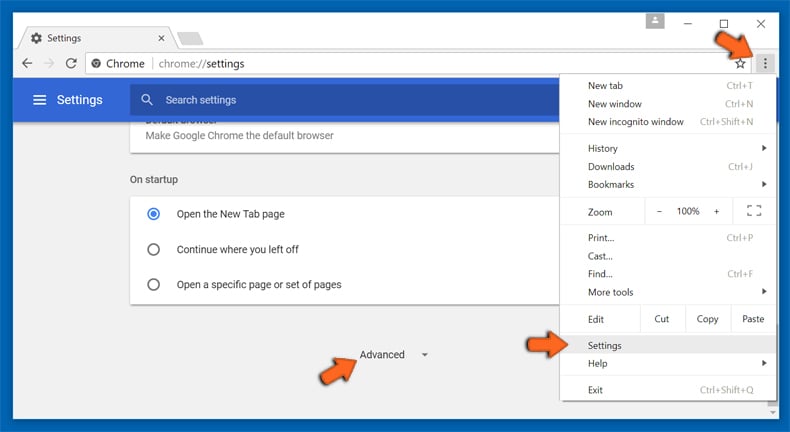

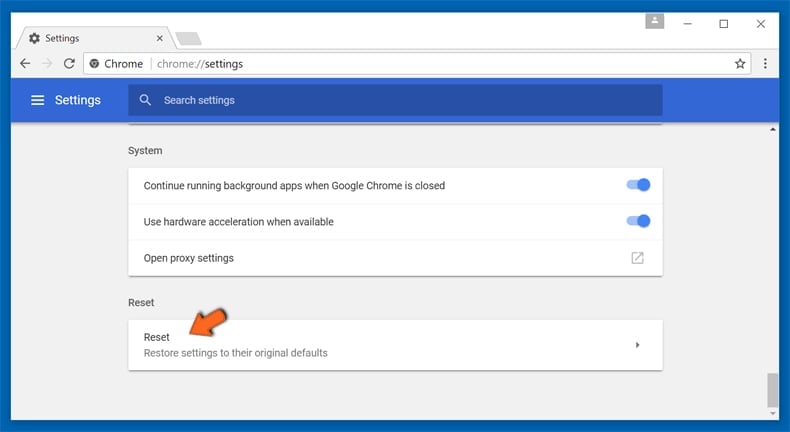

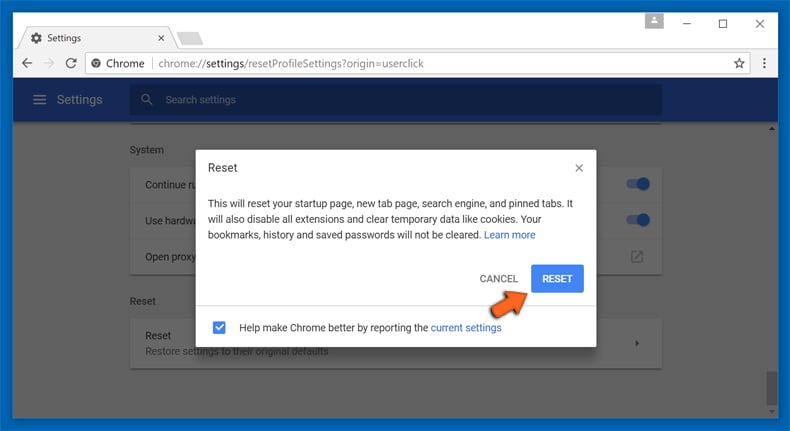

Falls Sie weiterhin Probleme mit der Entfernung von coinhive malware haben, setzen Sie die Einstellungen Ihres Google Chrome Browsers zurück. Klicken Sie auf das Chrome Menü-Symbol ![]() (in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

(in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

Nachdem Sie zum Ende der Seite hinuntergescrollt haben, klicken Sie auf das Zurücksetzen (Einstellungen auf ihren ursprünglichen Standard wiederherstellen) Feld.

Im geöffneten Fenster bestätigen Sie, dass Sie die Google Chrome Einstellungen auf Standard zurücksetzen möchten, indem Sie auf das Zurücksetzen Feld klicken.

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

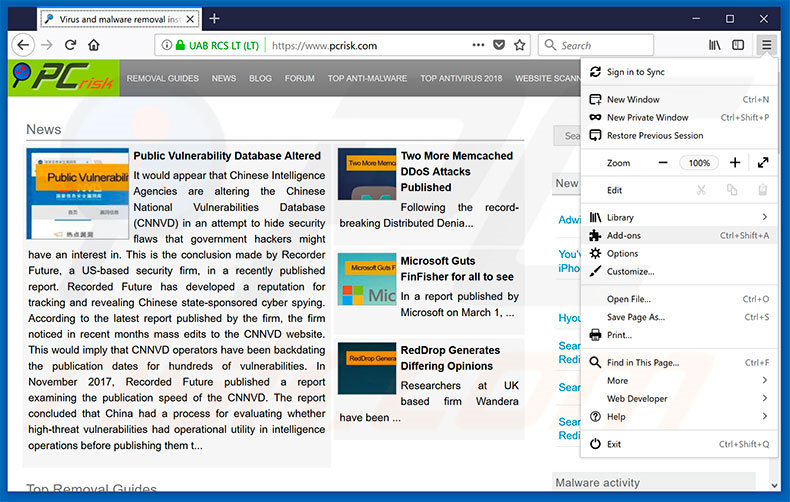

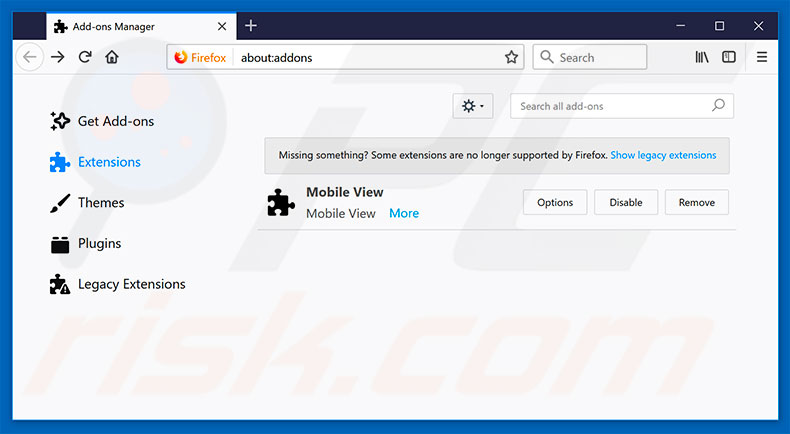

Klicken Sie auf das Firefox Menüzeichen ![]() (rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Erweiterungen" und entfernen Sie alle kürzlich installierten, verdächtigen Browser-Programmerweiterungen.

(rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Erweiterungen" und entfernen Sie alle kürzlich installierten, verdächtigen Browser-Programmerweiterungen.

Alternative Methode:

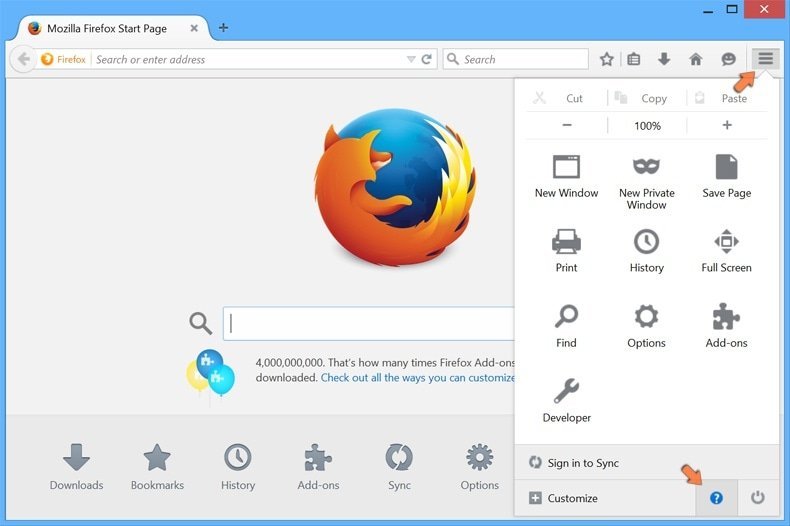

Computernutzer, die Probleme mit der Entfernung von coinhive malware haben, können Ihre Mozilla Firefox Einstellungen auf Standard zurücksetzen. Öffnen Sie Mozilla Firefox. In der oberen rechten Ecke des Hauptfensters klicken Sie auf das Firefox Menü ![]() , im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld

, im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld ![]()

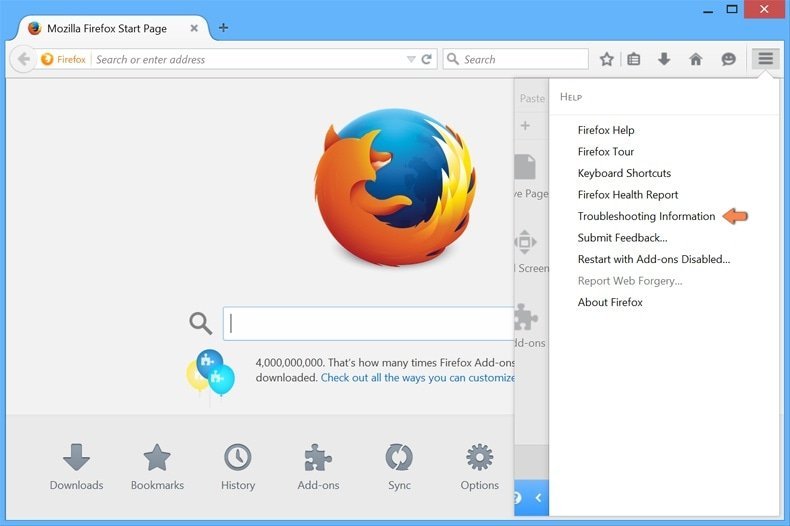

Wählen Sie Problemlösungsinformationen.

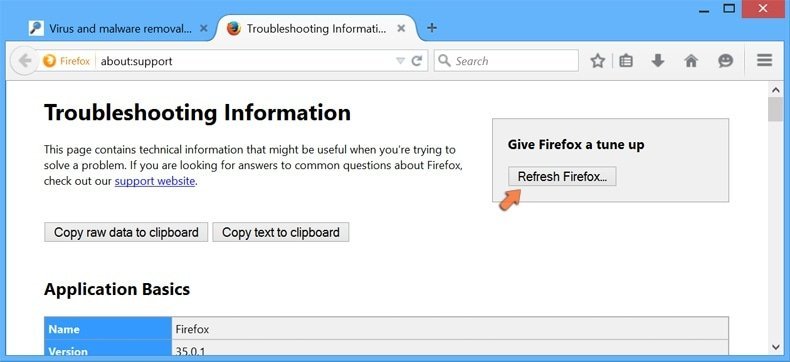

Im geöffneten Fenster klicken Sie auf das Firefox Zurücksetzen Feld.

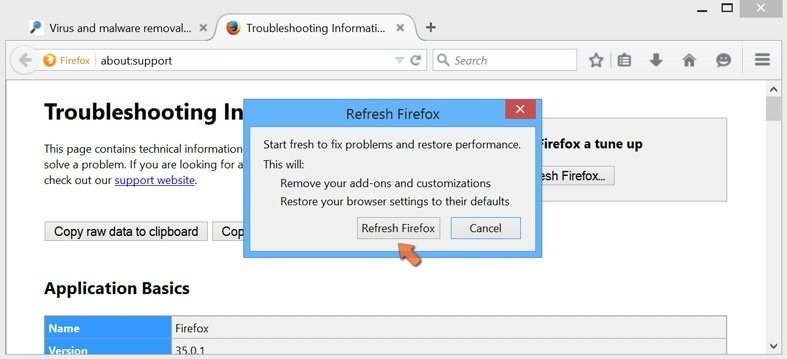

Im geöffneten Fenster bestätigen Sie, dass sie die Mozilla Firefox Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

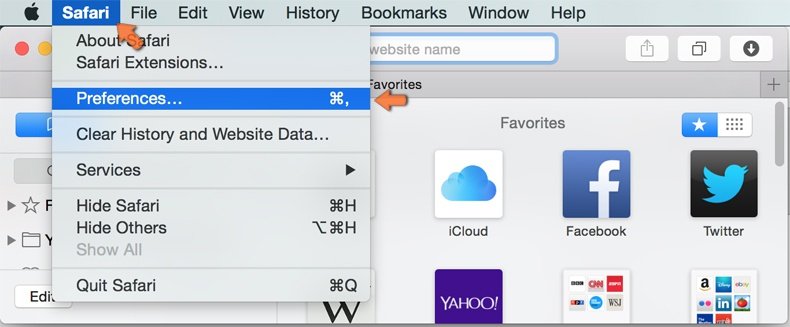

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist, klicken Sie auf das Safari Menü und wählen Sie Einstellungen...

Klicken Sie im geöffneten Fenster auf Erweiterungen, suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen, wählen Sie sie aus und klicken Sie auf Deinstallieren.

Alternative Methode:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist und klicken Sie auf das Safari Menü. Vom sich aufklappenden Auswahlmenü wählen Sie Verlauf und Internetseitendaten löschen...

Wählen Sie im geöffneten Fenster Gesamtverlauf und klicken Sie auf das Verlauf löschen Feld.

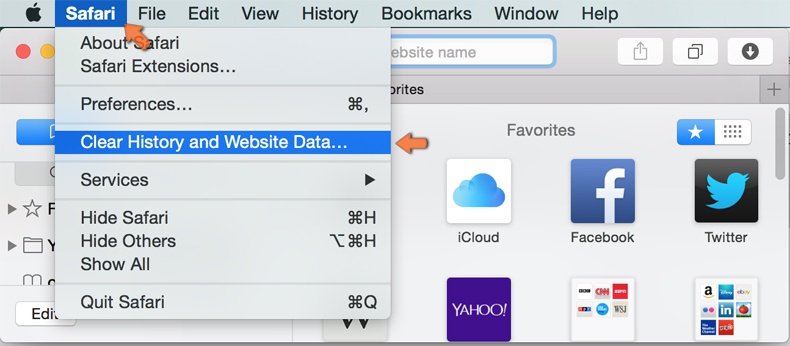

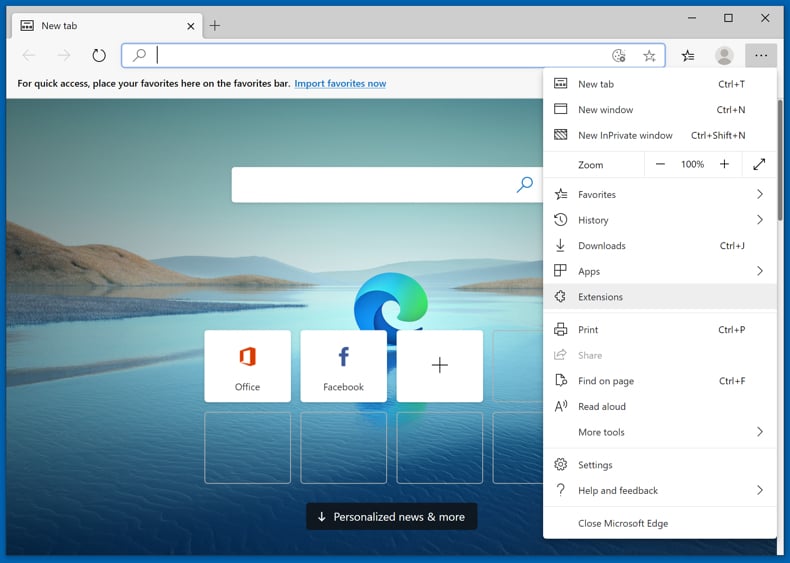

Bösartige Erweiterungen von Microsoft Edge entfernen:

Bösartige Erweiterungen von Microsoft Edge entfernen:

Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

(in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

Alternative Methode:

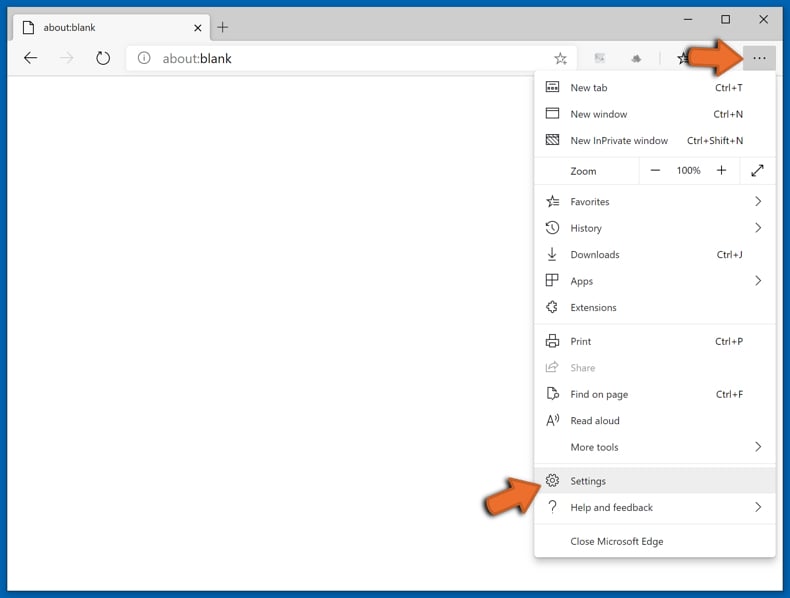

Wenn Sie weiterhin Probleme mit der Entfernung von coinhive malware haben, setzen Sie Ihre Microsoft Edge Browsereinstellungen zurück. Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

(in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

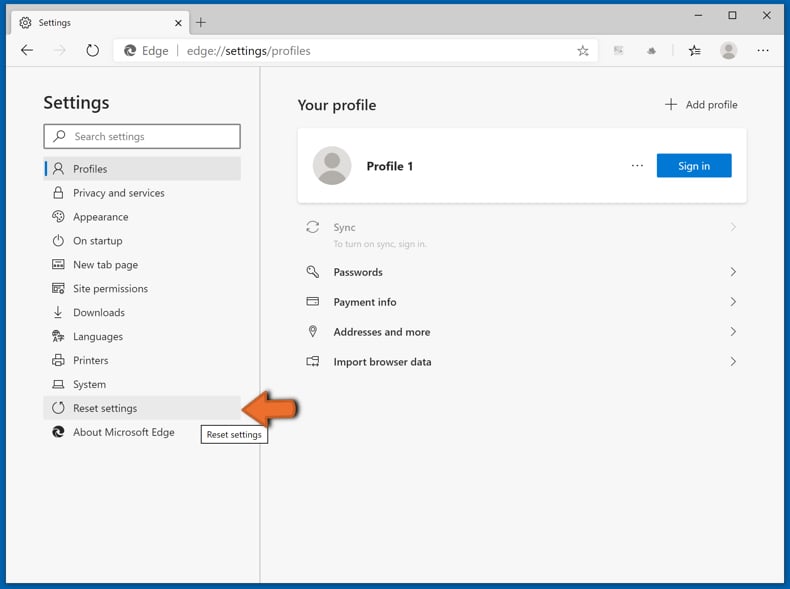

Im geöffneten Einstellungsmenü wählen Sie Einstellungen wiederherstellen.

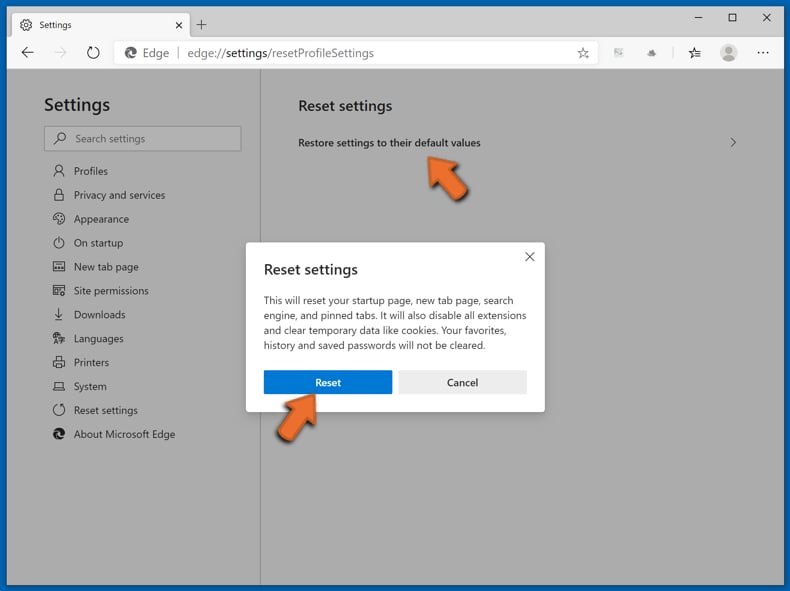

Wählen Sie Einstellungen auf ihre Standardwerte zurücksetzen. Im geöffneten Fenster bestätigen Sie, dass Sie die Microsoft Edge Einstellungen auf Standard zurücksetzen möchten, indem Sie auf die Schaltfläche "Zurücksetzen" klicken.

- Wenn dies nicht geholfen hat, befolgen Sie diese alternativen Anweisungen, die erklären, wie man den Microsoft Edge Browser zurückstellt.

Zusammenfassung:

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Hilfe beim Entfernen:

Falls Sie Probleme beim Versuch coinhive malware von Ihrem Computer zu entfernen haben, bitten Sie bitte um Hilfe in unserem Schadensoftware Entfernungsforum.

Kommentare hinterlassen:

Falls Sie zusätzliche Informationen über coinhive malware, oder ihre Entfernung haben, teilen Sie bitte Ihr Wissen im unten aufgeführten Kommentare Abschnitt.

Quelle: https://www.pcrisk.com/removal-guides/12449-coinhive-virus

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden