So entfernen Sie die Stealit-Malware aus dem Betriebssystem

TrojanerAuch bekannt als: Stealit Trojaner für den Fernzugriff (RAT)

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Malware ist Stealit?

Stealit ist ein multifunktionales Schadprogramm, das als RAT (Remote Access Trojan), Spyware, Stealer usw. fungiert Ransomware. Es gibt eine Windows- und eine Android-Version dieser Malware. Die Entwickler von Stealit bieten es online zum Verkauf an.

Übersicht über Stealit Malware

Stealit verfügt über Anti-Analyse Mechanismen – einschließlich starker Verschleierung, VM (Virtuelle Maschine) und Sandkasten Erkennung und Anti-Debugging Fähigkeiten. Diese Malware nutzt Techniken zur Gewährleistung der Persistenz, z. B. indem sie sich selbst so einstellt, dass sie bei jedem Systemneustart automatisch startet.

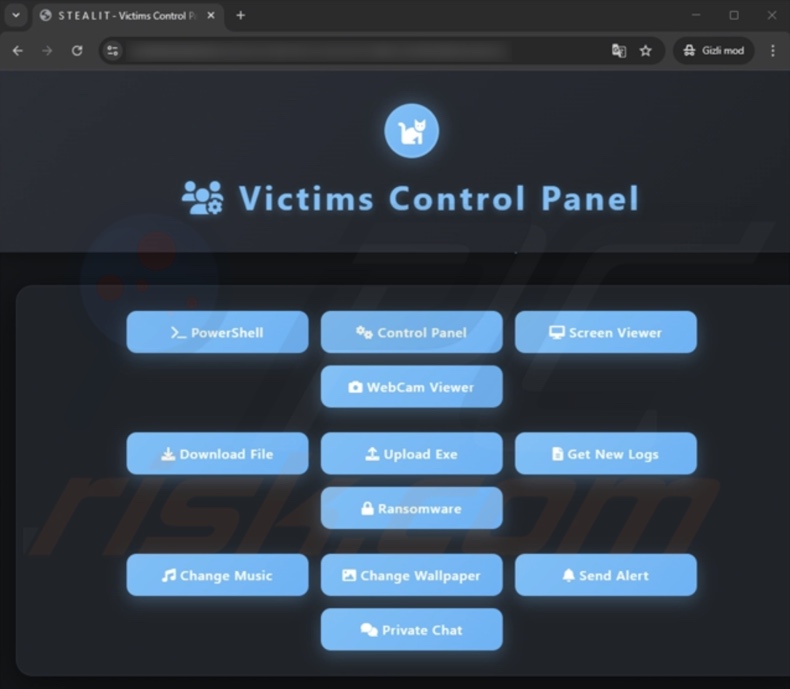

Wie in der Einleitung erwähnt, fungiert Stealit als Remote Access Trojan (RAT) – indem es den Fernzugriff und die Kontrolle über infizierte Computer ermöglicht. Es verfügt auch über Spyware-Funktionen. Stealit kann verschiedene Befehle ausführen, Systeme neu starten/herunterfahren, Audio abspielen, gefälschte Systembenachrichtigungen anzeigen, Videos über die Kameras des Geräts aufzeichnen, den Desktop live streamen und so weiter.

Dieses Programm kann Dateien hochladen und ausführen – eine Fähigkeit, die zur Verursachung von Ketteninfektionen (z. B. Infiltration) genutzt werden kann Trojaner, Ransomware, Kryptominer, usw.). Dem Werbematerial von Stealit zufolge ist es in der Lage, jegliche Nutzlast in Systeme einzuschleusen. Im Allgemeinen neigt Software dieser Art dazu, innerhalb bestimmter Spezifikationen oder Einschränkungen zu funktionieren.

Dieses Schadprogramm verfügt über datenverschlüsselnde Ransomware-Funktionen – es kann Dateien verschlüsseln, Dateinamen mit einer Erweiterung anhängen, den Desktop-Hintergrund ändern, Lösegeldforderungen hinterlassen und direkt mit dem Opfer über sein Gerät chatten.

Darüber hinaus verfügt diese Malware über Stealer-Fähigkeiten. Stealit kann Daten aus Browsern, Browsererweiterungen, Kryptowährungs-Wallets, Messengern und spielbezogener Software extrahieren (vollständige Liste unten). Es zielt auf Internet-Cookies, automatische Ausfüllungen (z. B. Benutzernamen, persönlich identifizierbare Daten usw.), Passwörter/Passphrasen, Sitzungen usw. ab. 2FA/MFA Codes usw.

Die Malware fungiert als File Grabber – sie kann Dateien vom Desktop, von Dokumenten, Downloads und anderen Verzeichnissen suchen und herunterladen. Zu den Zieldateien gehören vertrauliche Dokumente, Kryptowallet-Backups, Discord Messenger 2FA-Codes usw.

Die Android-Version von Stealit verfügt ebenfalls über Spyware-, Stealer- und (Bildschirmsperr-) Ransomware-Funktionen. Es kann Live-Streams übertragen (d. h. den Bildschirm, Audio über Mikrofone und Video über Kameras), den Standort des Opfers in Echtzeit verfolgen, einen Werksreset durchführen, bestimmte URLs öffnen und herunterladen/installieren APKs (d. h. Ketteninfektionen verursachen), Dateien verwalten (z. B. anzeigen, löschen, exfiltrieren), Tastenanschläge aufzeichnen (Keylogging), auf über das Gerät angemeldete Konten zugreifen, Kontaktlisten abrufen, SMS lesen/senden, Anrufprotokolle anzeigen und Anrufe verwalten.

Da Stealit in der Lage ist, Textnachrichten zu senden und Anrufe zu tätigen, könnte es als verwendet werden Toll fraud Malware. Sie verfügt außerdem über die Fähigkeiten, die erforderlich sind, um als Bildschirmsperr-Ransomware zu fungieren – sie zeigt eine benutzerdefinierte Nachricht zur Bildschirmsperre an, die möglicherweise Lösegeldforderungen für die Wiederherstellung des Zugriffs stellt und Druck ausübt, indem sie mit einem Zurücksetzen des Geräts droht. Dieses Programm kann zur Durchführung von Overlay-Angriffen verwendet werden WebView - Anzeige Phishing Bildschirme, die echte Seiten imitieren, um gefährdete Daten zu sammeln (z. B. Anmeldedaten, Kredit-/Debitkartennummern usw.).

Im Werbematerial von Stealit heißt es, dass es Pläne gibt, Browser-Datendiebstahlfähigkeiten in die Android-Variante zu integrieren. Malware-Entwickler verbessern häufig ihre Software und Methoden. Daher könnten potenzielle zukünftige Iterationen von Stealit über zusätzliche/andere Fähigkeiten und Funktionen verfügen.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Schadsoftware wie Stealit auf Geräten zu mehreren Systeminfektionen, dauerhaftem Datenverlust, schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | Stealit Trojaner für den Fernzugriff (RAT) |

| Bedrohungstyp | Trojaner, Fernzugriffstrojaner, RAT, Stealer, Passwort-stehlender Virus, Banking-Malware, Spyware, Ransomware. |

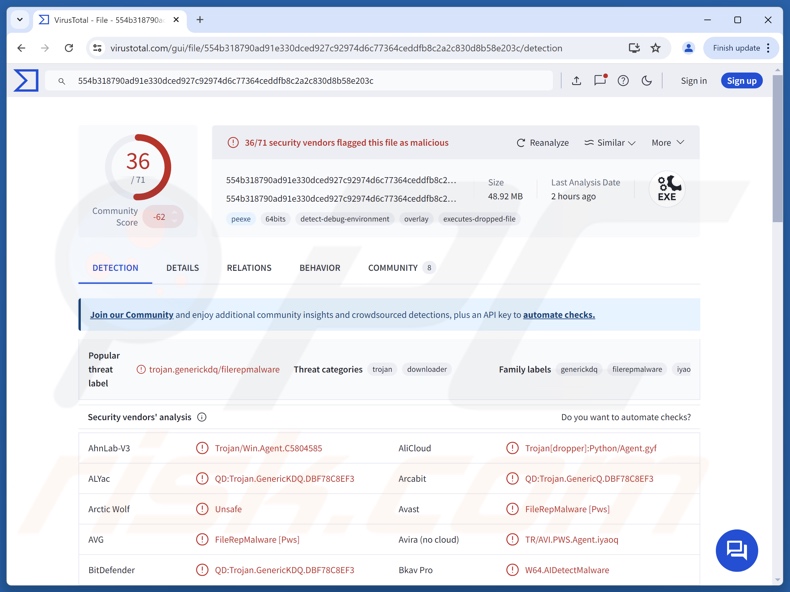

| Erkennungsnamen | Avast (FileRepMalware [Pws]), Combo Cleaner (QD:Trojan.GenericKDQ.DBF78C8EF3), ESET-NOD32 (JS/Spy.StealIt.A), Kaspersky (Trojan-Downloader.Win32.Inject.cd), Microsoft (Trojan:Win32/Alevaul!rfn), Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner sind darauf ausgelegt, heimlich in das Gerät des Opfers einzudringen und dabei stumm zu bleiben, sodass keine besonderen Symptome deutlich erkennbar sind. Sollten die Ransomware-Fähigkeiten aktiviert sein, können auf dem Gerät gespeicherte Dateien nicht geöffnet werden und haben eine andere Erweiterung. Auf dem Desktop wird eine Nachricht mit einer Lösegeldforderung angezeigt. |

| Verteilungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-„Cracks“. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Ähnliche Malware-Beispiele

Malware ist ein weit gefasster Begriff, der Programme mit einem breiten Spektrum an Funktionalitäten umfasst. Wie Stealit kann Schadsoftware eine Vielzahl schädlicher Funktionen oder eine sehr begrenzte und spezifische Anwendung haben.

SilentSync, MostereRAT, ZynorRAT – sind einige unserer neuesten Artikel über RAS-Trojaner, die auf Windows abzielen, und Klopatra, RedHook, RatOn – auf Android RATs.

Bedenken Sie, dass die Präsenz von Malware auf einem System unabhängig von der Art und Weise, wie sie funktioniert, die Geräteintegrität und die Benutzersicherheit gefährdet. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat Stealit meinen Computer infiltriert?

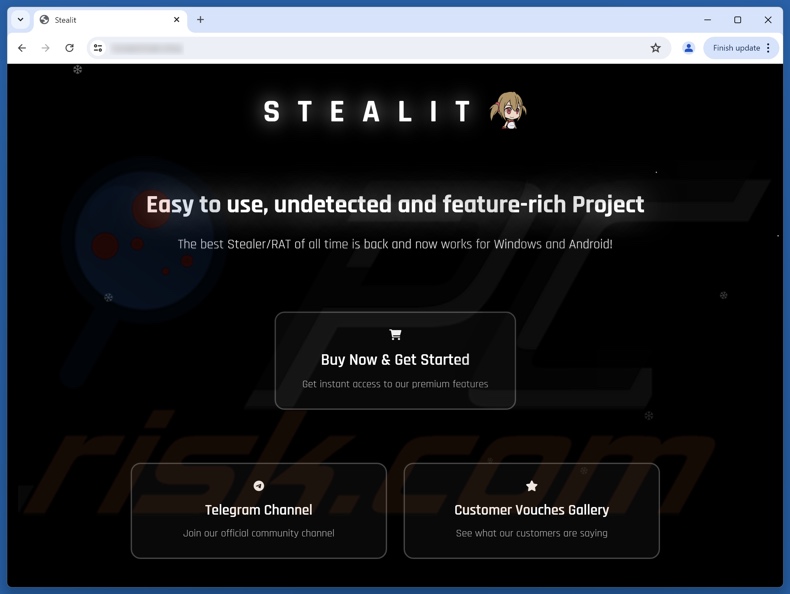

Zum Zeitpunkt des Verfassens dieses Artikels bieten die Entwickler von Stealit es zum Verkauf an. Die Entwickler verfügen über einen Telegram-Kanal und die Malware über eine eigene Website. Daher hängt die Art und Weise, wie dieses Programm verbreitet wird, möglicherweise von der Vorgehensweise der Cyberkriminellen ab, die es verwenden (d. h. die Methoden können bei den einzelnen Angriffen unterschiedlich sein).

Es wurde festgestellt, dass sich die Dateinamen der zur Verbreitung von Stealit verwendeten Dateien auf Folgendes beziehen: VPNs und Videospiele. Auf ältere Stealit-Kampagnen wurde zurückgegriffen Elektron verpackt NSIS-Installationsprogramme (enthält Node.js Skripte). Spätere Kampagnen nutzten die SEA-Funktion (Single Executable Application) von Node.js für die Verteilung. Die infektiösen Dateien kamen oft in komprimierten Archiven gängiger Formate (wie ZIPs) an.

Bemerkenswert ist, dass verschiedene Tarnungen und Verbreitungsmethoden möglich sind. Typischerweise wird Schadsoftware mithilfe von Phishing- und Social-Engineering-Techniken verbreitet. Virulente Dateien können Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), JavaScript usw. Das bloße Öffnen einer infektiösen Datei kann ausreichen, um die Download-/Installationskette der Malware auszulösen.

Zu den am weitesten verbreiteten Verbreitungstechniken gehören: Drive-by-Downloads (heimliche/trügerische) Downloads, nicht vertrauenswürdige Downloadquellen (z. B. Freeware- und Drittanbieter-Websites, Peer-to-Peer-Sharing-Netzwerke usw.), Raubkopien von Programmen/Medien, illegale Software-Aktivierungstools („Risse"), Malvertising, Online-Betrug, bösartige Anhänge oder Links in Spam-E-Mails/-Nachrichten und gefälschte Updates.

Einige Schadprogramme können sich über lokale Netzwerke und Wechselspeichergeräte (z. B. externe Festplatten, USB-Flash-Laufwerke usw.) selbst verbreiten.

Wie vermeide ich die Installation von Malware?

Vorsicht ist für die Geräte- und Benutzersicherheit unerlässlich. Laden Sie daher nur von offiziellen und verifizierten Kanälen herunter. Aktivieren und aktualisieren Sie Software mithilfe von Funktionen/Tools, die von legitimen Entwicklern bereitgestellt werden, da von Drittanbietern erworbene Software Malware enthalten kann.

Seien Sie außerdem beim Surfen wachsam, da das Internet voller irreführender und gefährlicher Inhalte ist. Behandeln Sie eingehende E-Mails und andere Nachrichten mit Sorgfalt. Öffnen Sie keine Anhänge oder Links in verdächtigen/irrelevanten Mitteilungen.

Es ist von größter Bedeutung, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitsprogramme müssen verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen zu entfernen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Liste der Software, auf die Stealit-Malware abzielt;

Zielbrowser:

7Star, 360 Browser, Amigo, Brave, Cent Browser, Chedot, ChromePlus, Chromium, Citrio, CocCoc, Comodo Dragon, Coowon, DC Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Google Chrome Canary, Iridium, K-Melon, Kometa, Liebao, Maxthon3, Microsoft Edge, Mozilla Firefox, Opera, Orbitum, QIP Surf, Sleipnir, Slimjet, Sputnik, Thorium, Toch, UCozMedia Uran, UR Browser, Vivaldi, Yandex.

Gezielte Kryptowallets und kryptowährungsbezogene Browsererweiterungen:

Atomic, Binance Chain, BitApp, BoltX, Braavos, Brave, Coin98, Coinbase, Crypto.com, Equal, Ethos, EVER, Exodus, Fewcha Move, Guarda, Guild, Harmony, iWallet, Jaxx Liberty, KardiaChain, Keplr, Liquality, Maiar DeFi Wallet, Martian Aptos, Math, MetaMask, MewCx, Nami, Nifty, OKX, Pali, Petra Aptos, Phantom, Ready Wallet (Argent X), Ronin, Saturn, Sender, Sollet, Sui, Suiet, Temple, Terra Station, TON, TronLink, Trust, Wombat, XDEFI, Yoroi.

Gezielte Messenger:

- Telegram

Gezielte spielbezogene Software:

- Epic Games

- GrowTopia

- Minecraft

- Roblox

- Steam

Screenshot des Web-Kontrollfelds der Stealit Malware:

Screenshot der Website, auf der Stealit verkauft wurde:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Stealit?

- SCHRITT 1.Manuelle Entfernung von Stealit-Malware.

- SCHRITT 2.Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entferne ich Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – normalerweise ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen durchführen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

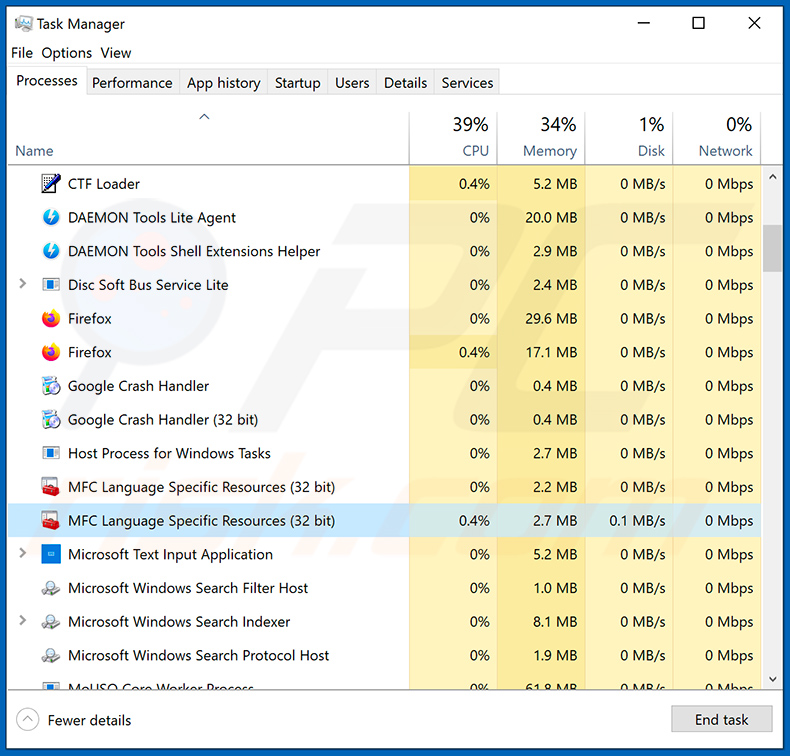

Wenn Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu ermitteln, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit Task-Manager und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit den folgenden Schritten fortfahren:

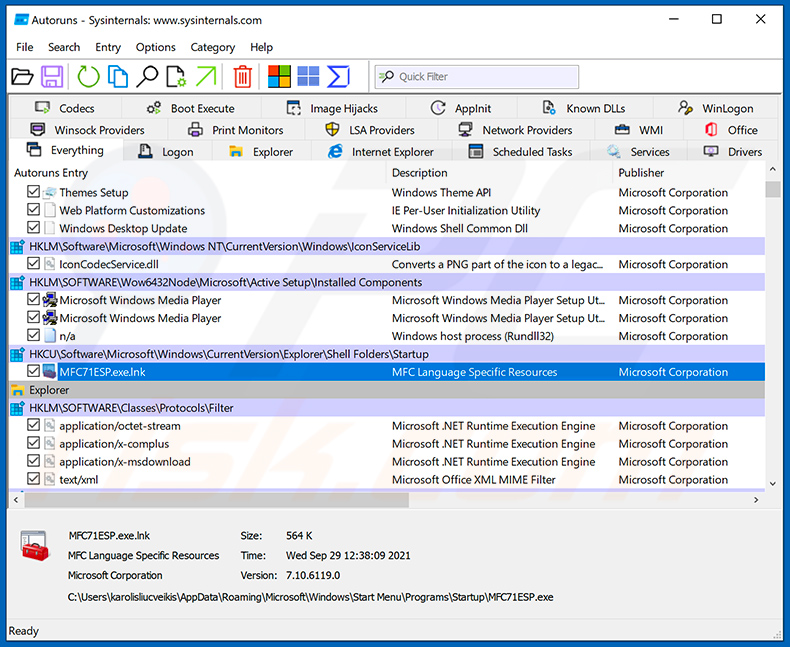

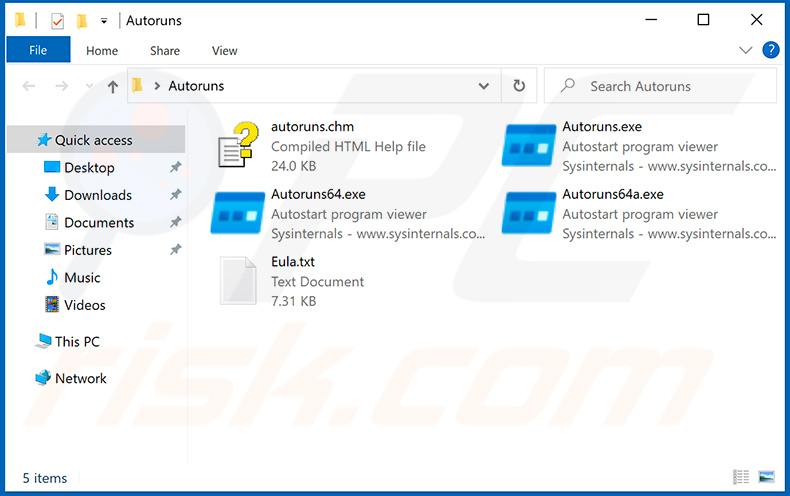

Laden Sie ein Programm namens herunter Autoruns. Dieses Programm zeigt Autostart-Anwendungen, Registry und Dateisystemspeicherorte an:

Laden Sie ein Programm namens herunter Autoruns. Dieses Programm zeigt Autostart-Anwendungen, Registry und Dateisystemspeicherorte an:

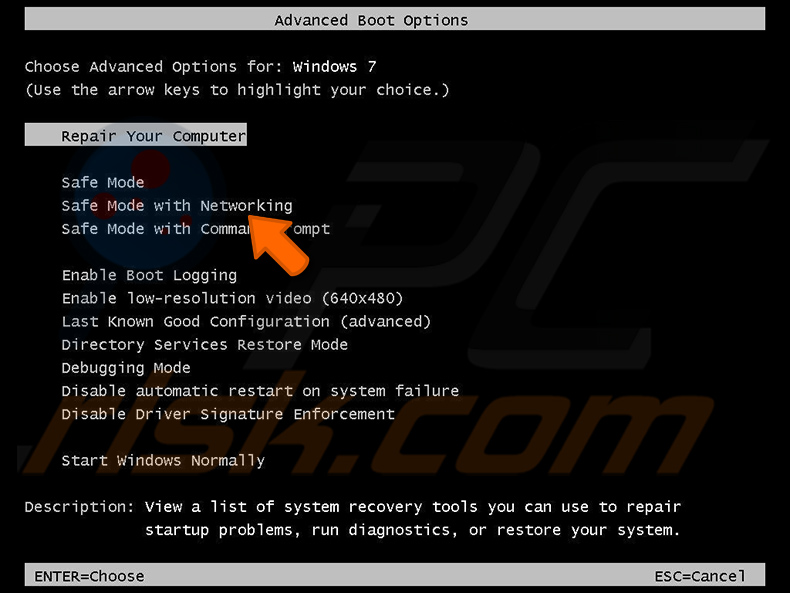

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, auf „Herunterfahren“, auf „Neu starten“ und dann auf „OK“. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Windows-Menü „Erweiterte Optionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerk“ aus der Liste aus.

Video, das zeigt, wie man Windows 7 im „Abgesicherten Modus mit Netzwerkbetrieb“ startet:

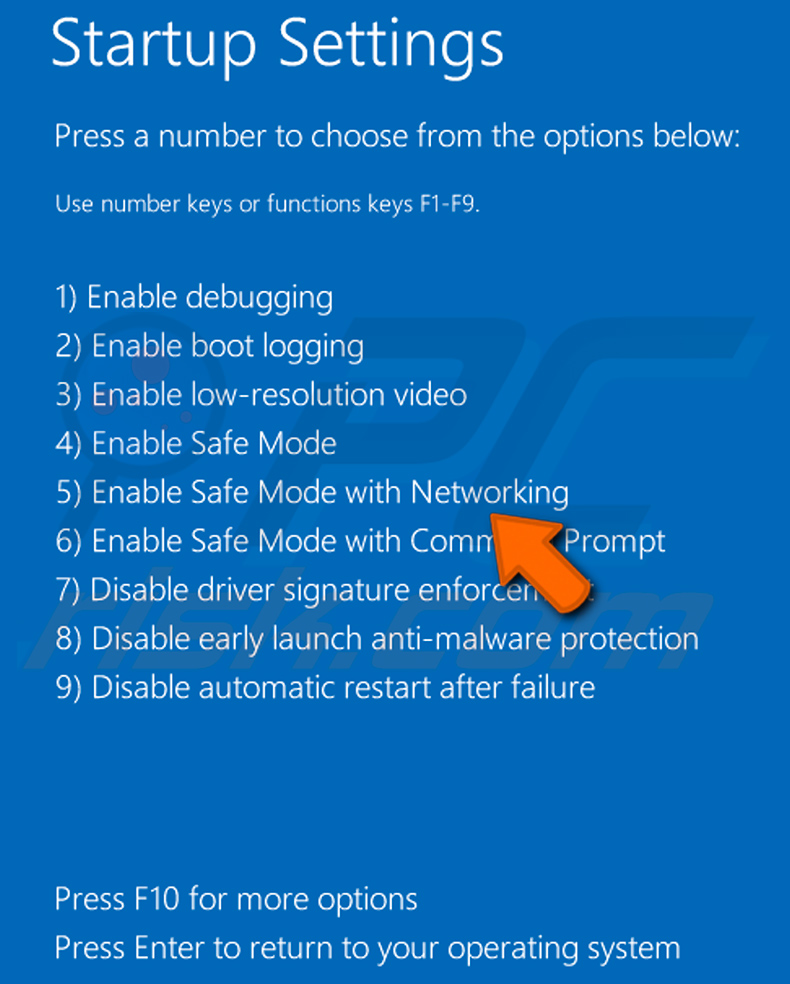

Benutzer von Windows 8: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb – Gehen Sie zum Windows 8-Startbildschirm, geben Sie „Erweitert“ ein und wählen Sie in den Suchergebnissen „Einstellungen“ aus. Klicken Sie auf „Erweiterte Startoptionen“ und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen“ die Option „Erweiterter Start“ aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun im Menü „Erweiterte Startoptionen“ neu gestartet. Klicken Sie auf die Schaltfläche „Fehlerbehebung“ und dann auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm mit den erweiterten Optionen auf „Starteinstellungen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und zeigt den Bildschirm „Starteinstellungen“ an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerkbetrieb zu starten.

Video, das zeigt, wie man Windows 8 im „Abgesicherten Modus mit Netzwerkbetrieb“ startet:

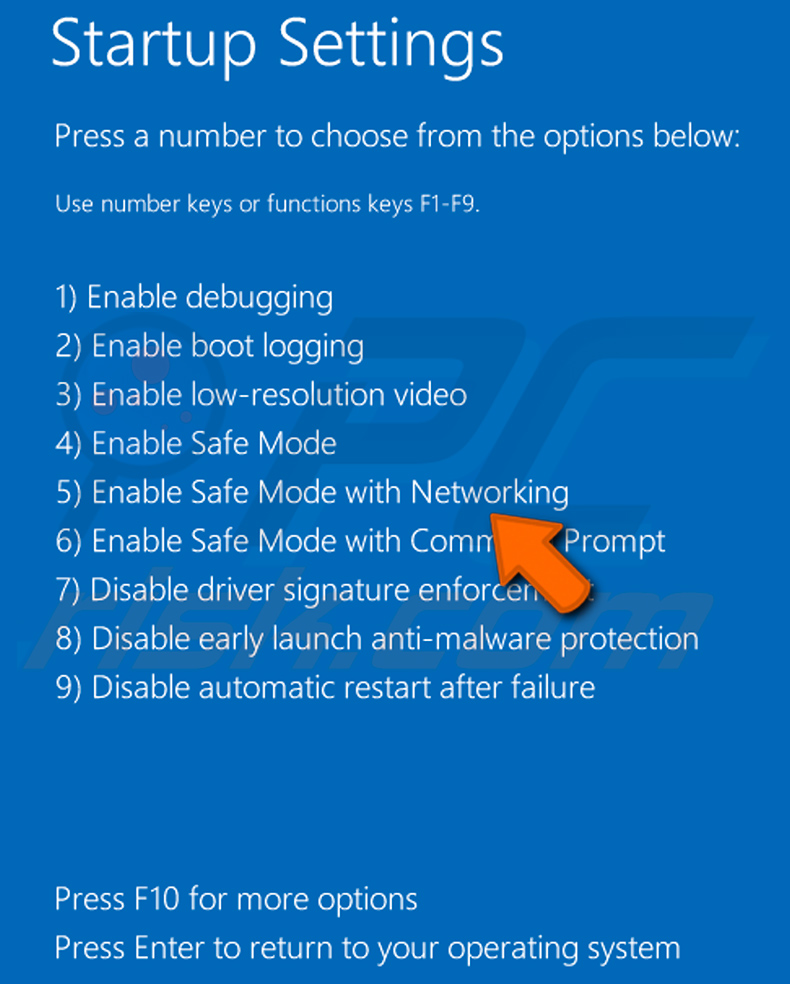

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf „Neustart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Option auswählen“ auf „Fehlerbehebung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ „Starteinstellungen“ und klicken Sie auf die Schaltfläche „Neustart“. Im folgenden Fenster sollten Sie auf die Schaltfläche „F5“ auf Ihrer Tastatur klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkbetrieb neu gestartet.

Video, das zeigt, wie man Windows 10 im „Abgesicherten Modus mit Netzwerkbetrieb“ startet:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

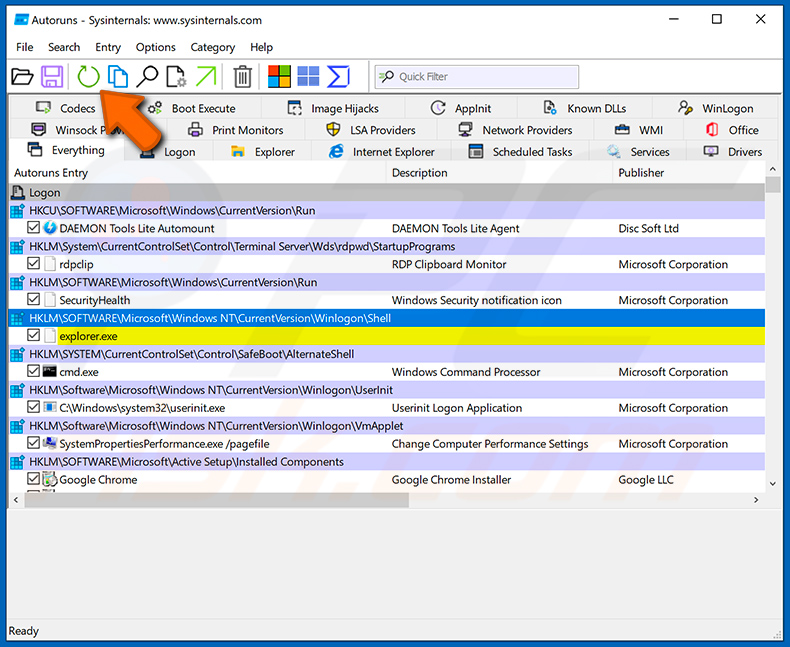

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren“.

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren“.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

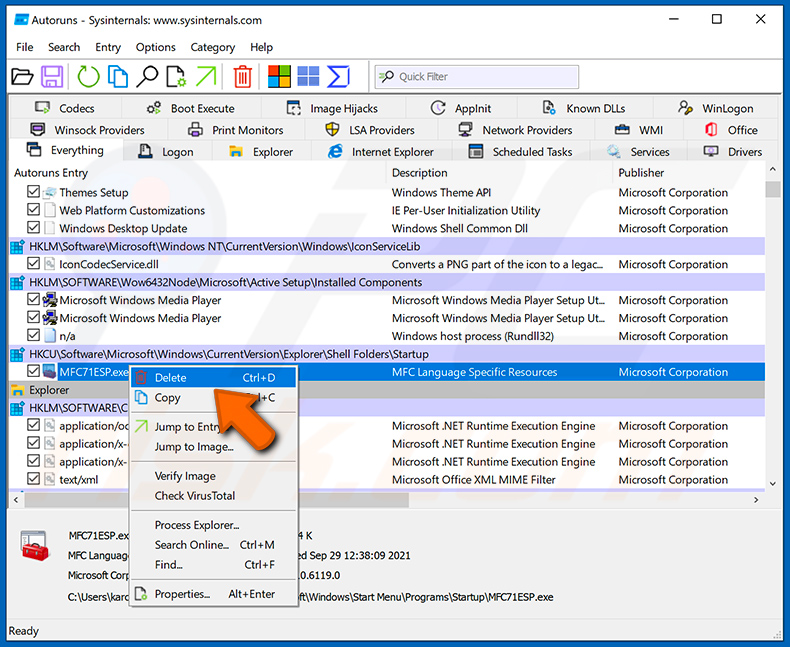

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. Zu diesem Zeitpunkt ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie „Löschen“.

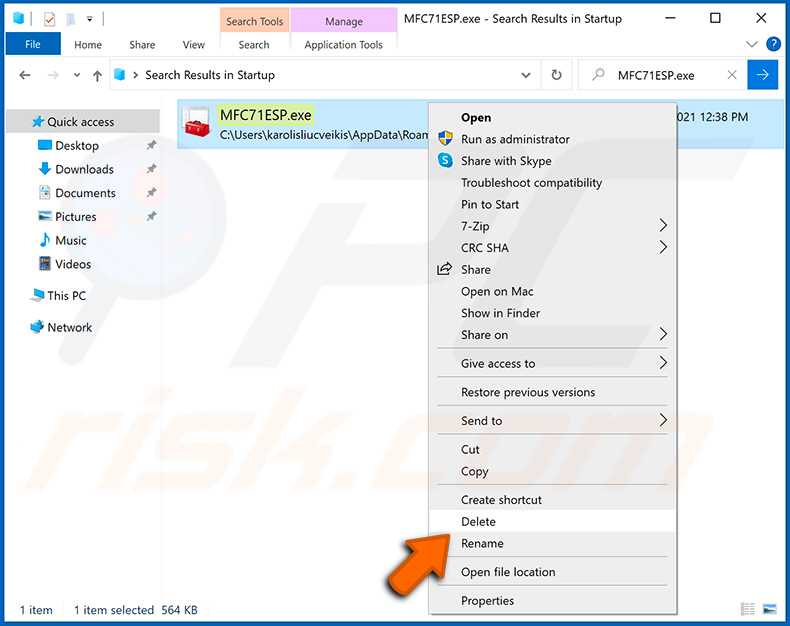

Nachdem Sie die Malware über die Autoruns-Anwendung entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie es tun Aktivieren Sie versteckte Dateien und Ordner bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie diese unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollten Sie jegliche Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Fähigkeiten verfügen, überlassen Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen.

Bei fortgeschrittenen Malware-Infektionen funktionieren diese Schritte möglicherweise nicht. Wie immer ist es besser, eine Infektion zu verhindern, als später zu versuchen, Malware zu entfernen. Um Ihren Computer zu schützen, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antivirensoftware. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Stealit-Malware infiziert. Sollte ich mein Speichergerät formatieren, um es zu entfernen?

Höchstwahrscheinlich nein. Das Entfernen von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die Stealit-Malware verursachen kann?

Die Gefahren einer Infektion hängen von den Funktionalitäten der Schadsoftware und den Zielen der Angreifer ab. Stealit ist eine hochfunktionale Schadsoftware. Seine Präsenz auf einem System kann zu mehreren Systeminfektionen, Datenverlust, schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der Stealit-Malware?

Schadsoftware wird hauptsächlich für finanzielle Zwecke eingesetzt. Angriffe können jedoch auch durch Belustigung oder persönlichen Groll der Angreifer, Hacktivismus, Prozessstörungen (z. B. Websites, Dienste, Unternehmen usw.) sowie politische/geopolitische Motivationen ausgelöst werden.

Wie hat die Stealit-Malware meinen Computer infiltriert?

Zu den am weitesten verbreiteten Techniken zur Verbreitung von Malware gehören: Drive-by-Downloads, verdächtige Downloadquellen (z. B. Freeware- und kostenlose File-Hosting-Websites, P2P-Sharing-Netzwerke usw.), Online-Betrug, Malvertising, Spam-Mails, Raubkopien von Inhalten, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates. Darüber hinaus können sich einige Schadprogramme über lokale Netzwerke und Wechselspeichergeräte selbst verbreiten.

Schützt mich Combo Cleaner vor Malware?

Ja, Combo Cleaner ist in der Lage, nahezu alle bekannten Malware-Infektionen zu erkennen und zu entfernen. Beachten Sie, dass die Durchführung eines vollständigen Systemscans von entscheidender Bedeutung ist, da ausgefeilte Schadprogramme dazu neigen, sich tief im System zu verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden