So entfernen Sie RatOn-Malware von Ihrem Android-Gerät

TrojanerAuch bekannt als: RatOn Fernzugriffstrojaner

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist RatOn?

RatOn ist eine Schadsoftware, die auf Android-Geräte abzielt. Sie wird als Remote Access Trojan (RAT) klassifiziert. RatOn ist mindestens seit Sommer 2025 im Umlauf.

Dieser Trojaner ist in der Lage, Geräte fernzusteuern, automatisierte Geldtransfers und NFC Relay-Angriffe durchzuführen, Kryptowährungs-Wallets zu stehlen und als Ransomware zu fungieren. RatOn wurde in Kampagnen eingesetzt, die auf tschechische und slowakische Nutzer abzielten.

RatOn-Malware im Überblick

RatOn infiltriert Systeme über eine mehrstufige Infektionskette und benötigt verschiedene Berechtigungen. Um die Infektionskette etwas näher zu erläutern: In der ersten Stufe kommt ein Dropper zum Einsatz, der als Installationsprogramm für Software von Drittanbietern fungiert. Er bittet um die Berechtigung, Apps von Drittanbietern zu installieren.

Während des Infiltrationsprozesses werden zwei wichtige Berechtigungen eingeholt: Zugriff auf Geräteadministratorrechte und die Android-Barrierefreiheitsdienste. Letztere sind Dienste, die Benutzern, die dies benötigen, zusätzliche Hilfe bei der Interaktion mit dem Gerät bieten sollen. Die Barrierefreiheitsdienste verfügen über eine Vielzahl von Funktionen, wie z. B. das Vorlesen des Bildschirms, das Ausführen von Gesten (z. B. Wischen, langes/kurzes Tippen usw.), das Simulieren des Touchscreens, die Interaktion mit der Tastatur und so weiter.

Eine weitere Reihe von Berechtigungen, die die Kette benötigt, umfasst: Verwalten von Systemeinstellungen und Lesen/Schreiben von Kontakten. Alle weiteren Berechtigungen werden jedoch automatisch gewährt, indem die Android-Barrierefreiheitsdienste missbraucht werden.

RatOn-Infektionen können auch eine dritte Stufe haben, in der eine weitere Nutzlast – die NFSkate-Malware – in das System eingeschleust wird. NFSkate ist in der Lage, NFC-Relay-Angriffe durchzuführen.

RatOn ist ein RAT (Remote Access Trojan) – eine Art von Malware, die es Angreifern ermöglicht, aus der Ferne auf infizierte Rechner zuzugreifen und diese zu steuern. Es kann auch NFC-Relay-Angriffe durchführen, die in der Regel umfangreiche Social-Engineering-Maßnahmen erfordern. Bei diesen Angriffen müssen die Opfer mit ihren Kredit-/Debitkarten interagieren und ihre PIN-Codes angeben.

Die Malware bereitet das System darauf vor, NFC (Near-Field Communication) an das Gerät des Angreifers zu senden und so einen Kanal zwischen den Geräten herzustellen. Der Zweck besteht darin, den Cyberkriminellen zu ermöglichen, mit den Karten der Opfer Bargeld an Geldautomaten Bargeld abzuheben oder kontaktlose Zahlungen an Zahlungsterminals vornehmen können.

RatOn kann zwei Arten von Overlay-Angriffen über WebView durchführen: unter Verwendung von Inhalten, die in der HTML-Markup-Sprache geschriebenen Inhalten oder einer URL, die eine HTML-Seite mit JavaScript hostet. Im Grunde genommen handelt es sich bei diesen Angriffen um das Überlagern echter Anwendungen mit gefälschten Phishing überlagert werden, die die eingegebenen Daten aufzeichnen. Überlagerungen können als identische Kopien von Anmeldeseiten, Registrierungsformularen, Zahlungsseiten usw. erscheinen.

Die einzige bekannte Overlay-Vorlage, die von RatOn verwendet wird, ist eine Lösegeldforderung in tschechischer und englischer Sprache. Es wird vermutet, dass diese zum Sperren des Bildschirms Ransomware oder zum Abgreifen sensibler Daten (wie Anmeldedaten für Kryptowährungs-Wallets) verwendet werden könnte, indem Benutzer dazu gezwungen werden, entsprechende Anwendungen zu öffnen.

Diese RAT zielt auf digitale Wallets ab – Blockchain Android Wallet, MetaMask, Phantom und Trust (möglicherweise auch andere). Zum Zeitpunkt der Erstellung dieses Artikels ist die Malware so konfiguriert, dass sie vier Sprachversionen der Wallets stiehlt – Englisch, Tschechisch, Slowakisch und Russisch. Der Prozess kann wie folgt ablaufen: RatOn startet die Wallet-App, greift mit zuvor erlangten Anmeldedaten darauf zu, nimmt Änderungen an den Sicherheitseinstellungen der Kryptowallet vor und erlangt schließlich deren Passphrase (in der Regel über Keylogging – die Aufzeichnung von Tastenanschlägen).

Darüber hinaus kann dieser Trojaner automatisierte Geldüberweisungen durch den Missbrauch der Eingabehilfen durchführen. Es wurde festgestellt, dass er solche Überweisungen über George – die App der Česká spořitelna (Tschechische Sparkasse) – durchführt. RatOn kann die Anwendung öffnen, Klicks und andere Interaktionen ausführen, das tägliche Überweisungslimit überprüfen/ändern, PIN-Codes bereitstellen und Empfängerdaten eingeben – und so Transaktionen ohne jegliche Interaktion des Benutzers durchführen.

Neben den genannten Funktionen kann RatOn folgende Befehle ausführen: Liste der installierten Apps abrufen, Liste der Ziel-Apps ändern, Live-Stream/Aufzeichnung des Gerätebildschirms, Öffnen einer bestimmten App, Gerät aktivieren, Zeitpunkt des Geräteschlafs ändern, Gerät sperren (durch Missbrauch des Geräteadministratorzugriffs), Entsperren des Geräts durch Biometrie deaktivieren (um die Verwendung einer anderen Methode zu erzwingen), die Entsperrmethode des Geräts auf „abgelaufen” setzen (um Benutzer zu zwingen, sie zu ändern, und dann das neue Muster/die neue PIN/das neue Passwort aufzuzeichnen), den Namen des Opfers abrufen (durch Extrahieren aus dem zugehörigen Google-Konto), neue Kontakte erstellen, MP3-Datei herunterladen/abspielen, den Klingelton ändern, gefälschte Benachrichtigungen anzeigen, SMS versenden (könnte als Toll Fraud-Malware), den Inhalt der Zwischenablage ersetzen (könnte als Clipper), harmlose URLs öffnen und die Bildschirmhelligkeit erhöhen/verringern.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Schadsoftware wie RatOn auf Geräten zu schwerwiegenden Datenschutzproblemen, erheblichen finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | RatOn Fernzugriffstrojaner |

| Art der Bedrohung | Android-Malware, bösartige Anwendung, Remote-Access-Trojaner, Remote-Administration-Tool, RAT, Trojaner. |

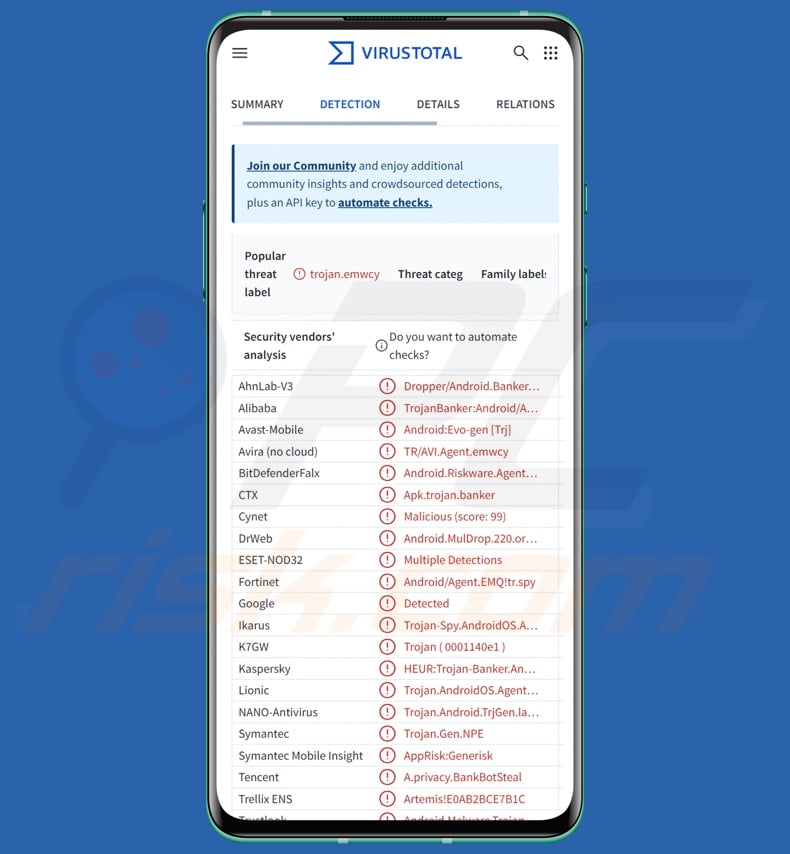

| Erkennungsnamen | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.Agent.aKPS), ESET-NOD32 (mehrere Erkennungen), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.we), vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Zustimmung des Benutzers geändert, fragwürdige Anwendungen erscheinen, der Daten- und Akkuverbrauch steigt erheblich, Browser leiten zu fragwürdigen Websites weiter. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Websites. |

| Schaden | Gestohlene persönliche Daten (private Nachrichten, Anmeldedaten/Passwörter usw.), verminderte Geräteleistung, schnellerer Batterieverbrauch, verminderte Internetgeschwindigkeit, enorme Datenverluste, finanzielle Verluste, Identitätsdiebstahl (bösartige Apps können Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Android-spezifische Fernzugriffstrojaner

Wir haben bereits über zahlreiche Schadprogramme berichtet; RedHook, Asur, Crocodilus und G700 sind nur einige unserer neuesten Artikel über RATs, die auf Android abzielen.

Remote Access Trojaner sind in der Regel unglaublich multifunktional und können für eine Vielzahl von böswilligen Zwecken eingesetzt werden. Doch unabhängig davon, wie vielseitig eine Schadsoftware ist – ihre Präsenz auf einem System gefährdet die Sicherheit des Geräts und des Benutzers. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung entfernt werden.

Wie ist RatOn auf mein Gerät gelangt?

Die RatOn-Kampagnen, die sich an tschechisch- und slowakischsprachige Nutzer richteten, wurden über Websites für Erwachsene verbreitet. Zu den bekannten Domains gehörte „TikTok18+“, aber auch andere Varianten sind möglich. Die bösartigen Webseiten hosteten den Dropper, der in der ersten Phase der RatOn-Infektionen verwendet wurde.

Derzeit ist nicht bekannt, wie die Websites beworben wurden. Im Allgemeinen werden solche Seiten über Malvertising (aufdringliche Werbung), Websites, die betrügerische Werbenetzwerke nutzen (Weiterleitungen), Spam (z. B. E-Mails, Beiträge in sozialen Medien/Foren, PMsDMs, Browser-Benachrichtigungen, SMS usw.), Typosquatting (falsch geschriebene URLs) und Adware.

Andere Verbreitungstechniken sind nicht unwahrscheinlich. Phishing und Social Engineering sind Standard bei der Verbreitung von Malware. Schädliche Software wird in der Regel als normale Programme/Medien getarnt oder mit diesen gebündelt.

Zu den am weitesten verbreiteten Verbreitungsmethoden gehören: Drive-by-Downloads (heimliche/betrügerische Downloads), unseriöse Download-Kanäle (z. B. Freeware- und kostenlose File-Hosting-Seiten, Peer-to-Peer Netzwerke, App-Stores von Drittanbietern usw.), Malvertising, Online-Betrug, bösartige Anhänge oder Links in Spam-E-Mails/Nachrichten, raubkopierte Inhalte, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates.

Wie kann man die Installation von Malware vermeiden?

Wir empfehlen dringend, beim Surfen im Internet wachsam zu sein, da das Internet voller betrügerischer und bösartiger Inhalte ist. Eingehende E-Mails und andere Nachrichten müssen mit Vorsicht behandelt werden. Anhänge oder Links in verdächtigen/irrelevanten E-Mails dürfen nicht geöffnet werden, da sie infektiös sein können.

Eine weitere Empfehlung ist, nur gut recherchierte Inhalte aus offiziellen und verifizierten Quellen herunterzuladen. Programme müssen mit legitimen Funktionen/Tools aktiviert und aktualisiert werden, da solche von Drittanbietern Malware enthalten können.

Es ist von größter Bedeutung, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen und Probleme zu entfernen.

Schnelles Menü:

- Einführung

- Wie löscht man den Browserverlauf im Chrome-Webbrowser?

- Wie deaktiviere ich Browser-Benachrichtigungen im Chrome-Webbrowser?

- Wie setzt man den Chrome-Webbrowser zurück?

- Wie löscht man den Browserverlauf im Firefox-Webbrowser?

- Wie deaktiviert man die Browser-Benachrichtigungen im Firefox-Webbrowser?

- Wie setzt man den Firefox-Webbrowser zurück?

- Wie deinstalliert man potenziell unerwünschte und/oder bösartige Anwendungen?

- Wie bootet man das Android-Gerät im "abgesicherten Modus"?

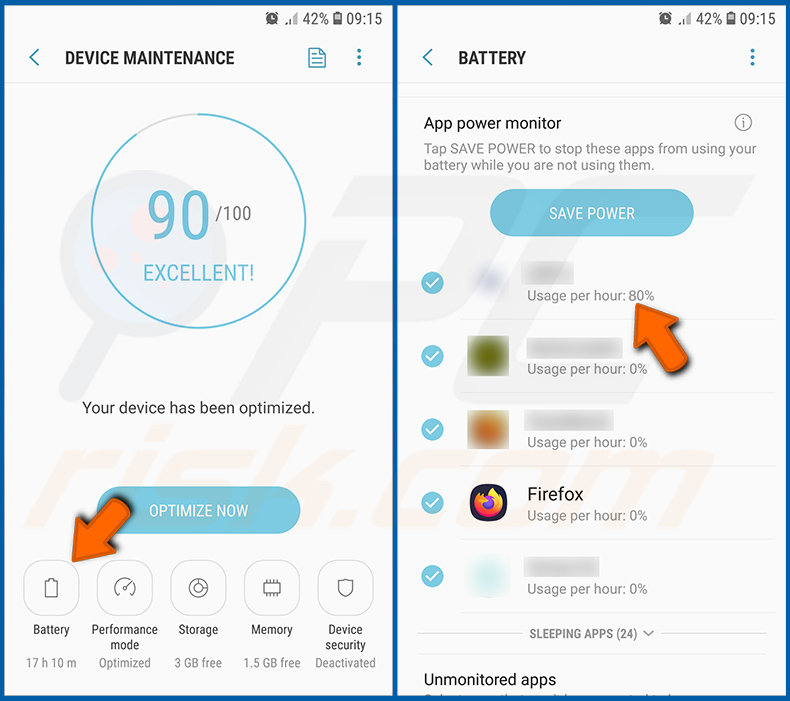

- Wie kann ich den Akkuverbrauch verschiedener Anwendungen überprüfen?

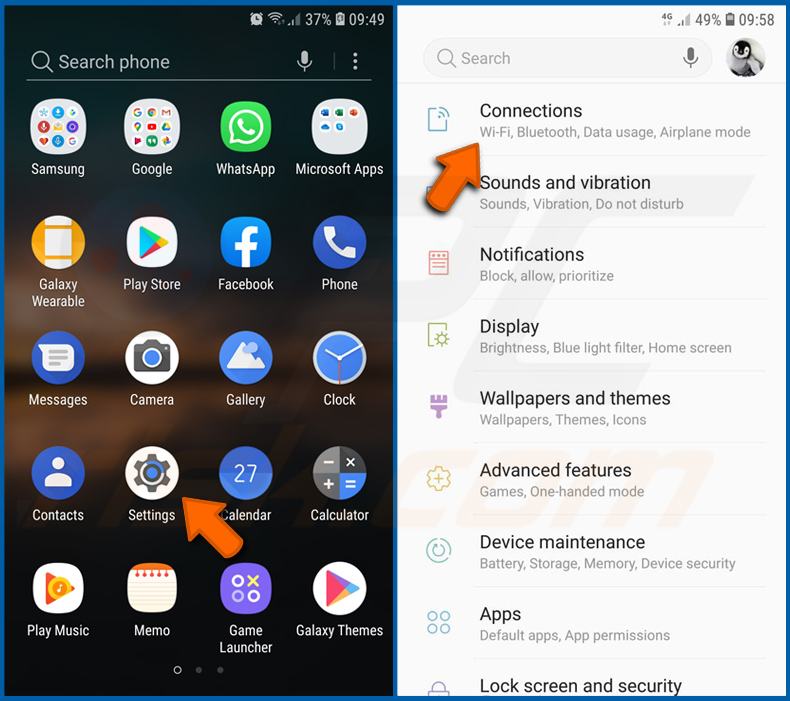

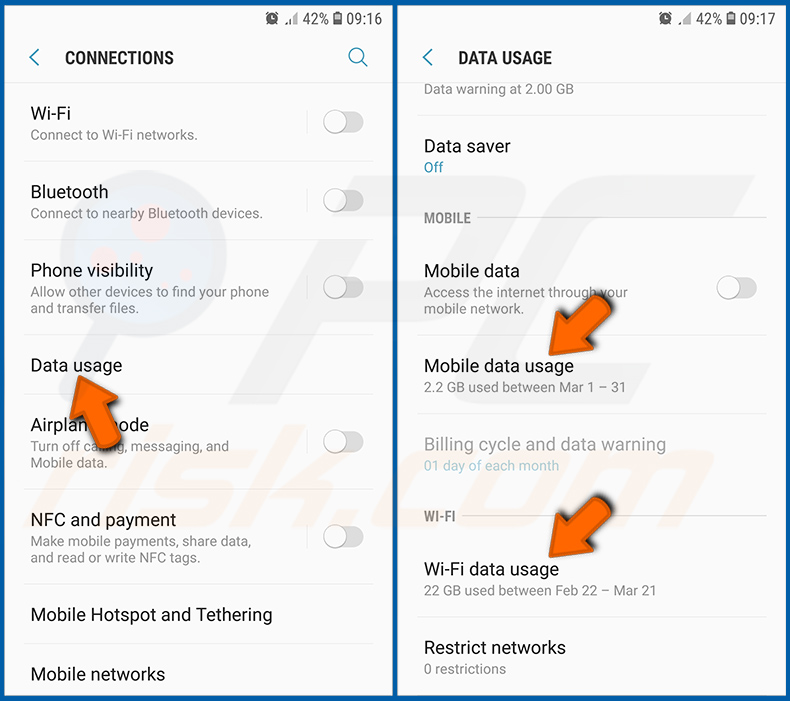

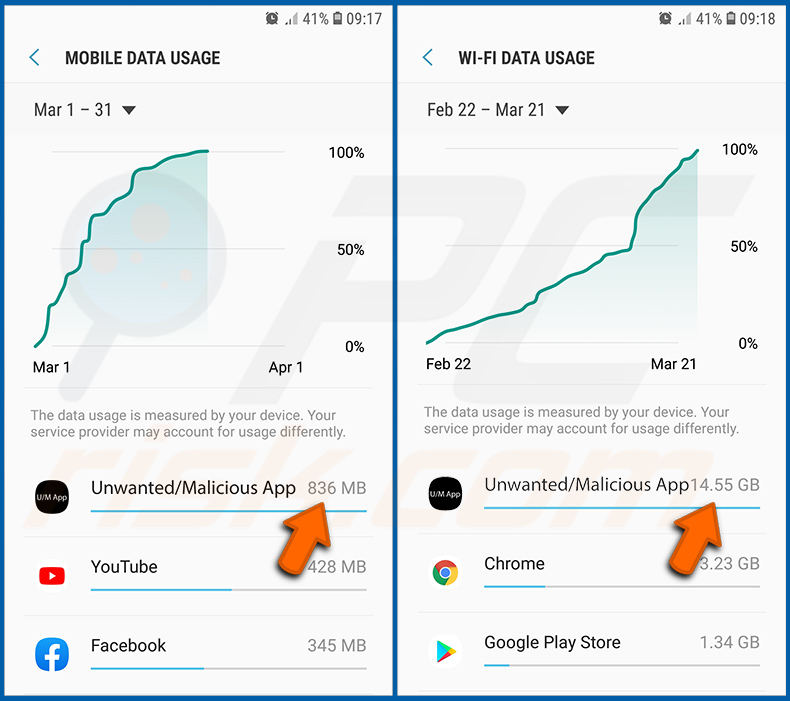

- Wie kann ich die Datennutzung verschiedener Anwendungen überprüfen?

- Wie kann ich die neuesten Software-Updates installieren?

- Wie setzt man das System auf den Standardzustand zurück?

- Wie kann ich Anwendungen mit Administratorrechten deaktivieren?

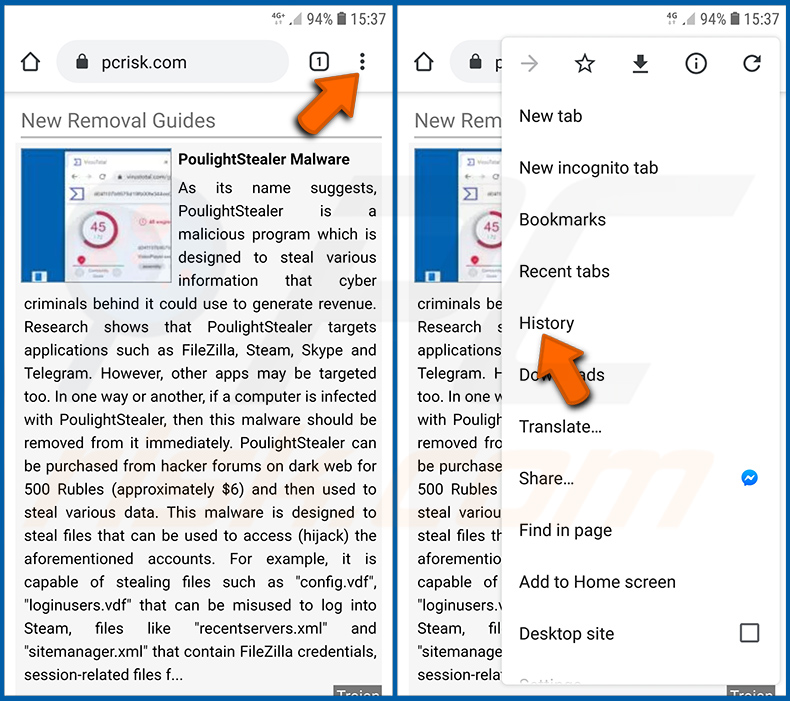

Löschen Sie den Browserverlauf aus dem Chrome-Webbrowser:

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Verlauf" im geöffneten Dropdown-Menü.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Datentypen, die Sie löschen möchten, und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

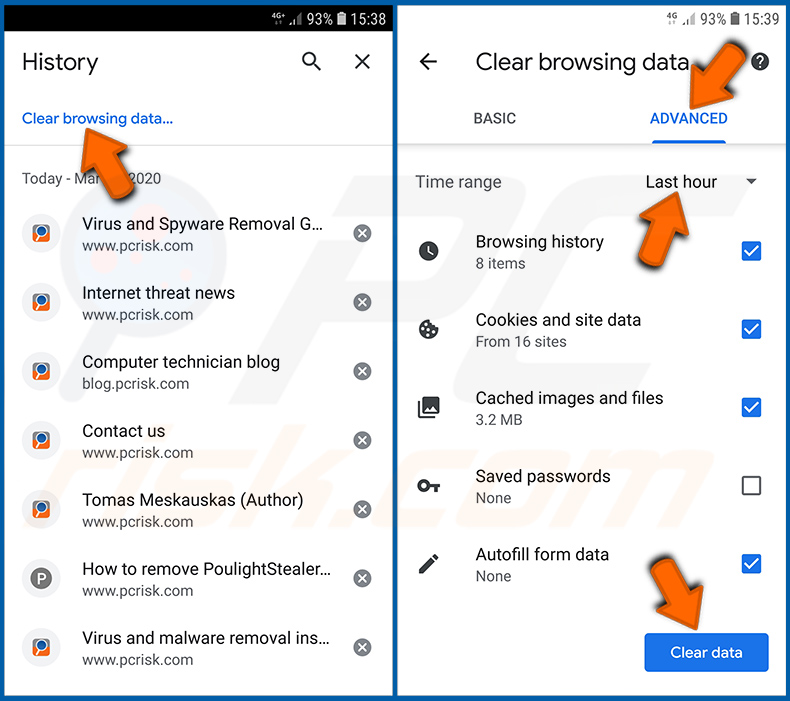

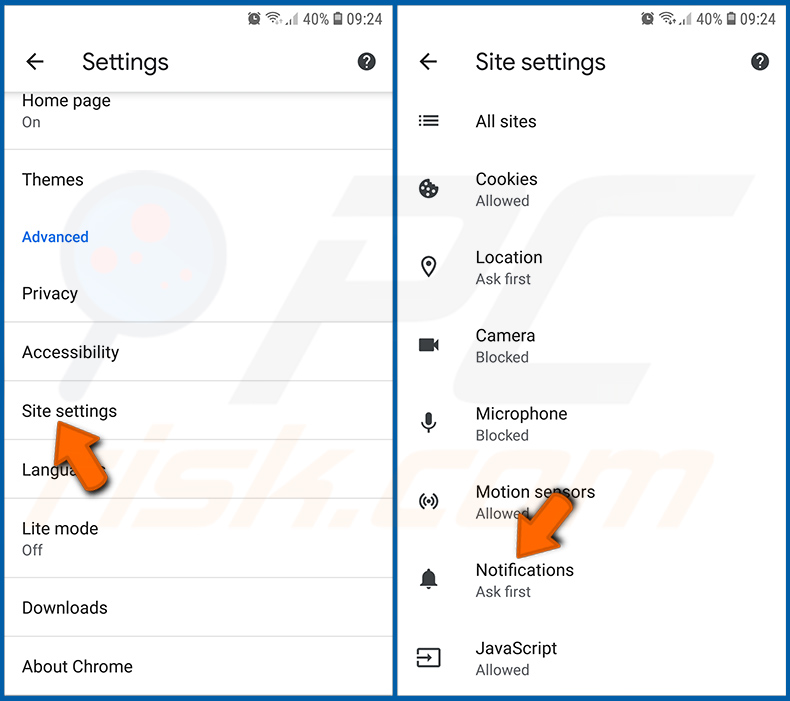

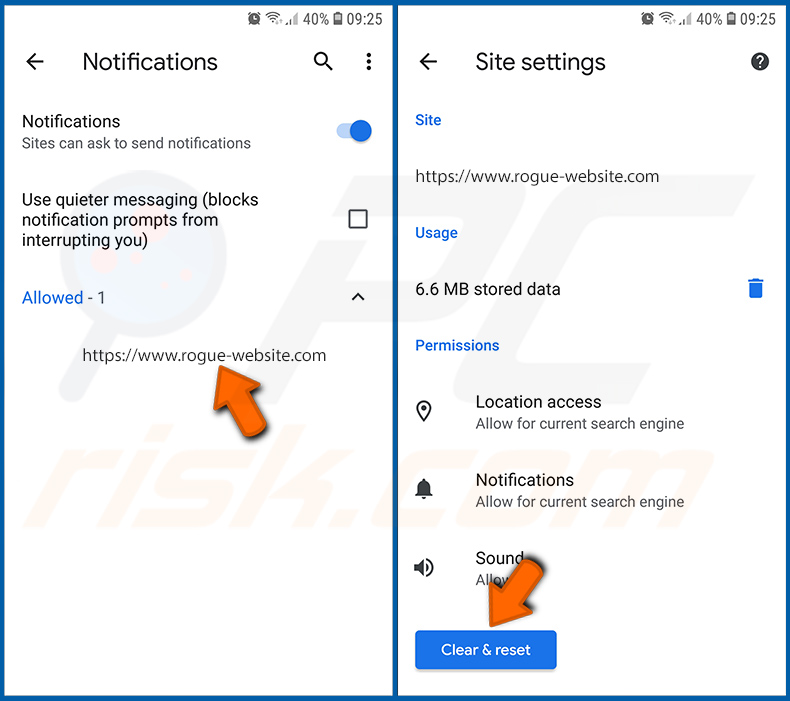

Deaktivieren Sie die Browser-Benachrichtigungen im Chrome-Webbrowser:

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Einstellungen" im geöffneten Dropdown-Menü.

Scrollen Sie nach unten, bis Sie die Option "Website-Einstellungen" sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option "Benachrichtigungen" sehen und tippen Sie darauf.

Suchen Sie die Websites, die Browser-Benachrichtigungen liefern, tippen Sie auf sie und klicken Sie auf "Löschen & zurücksetzen". Dadurch werden die für diese Websites erteilten Genehmigungen zum Senden von Benachrichtigungen entfernt. Wenn Sie dieselbe Website jedoch erneut besuchen, kann sie Sie erneut um eine Genehmigung bitten. Sie können wählen, ob Sie diese Erlaubnis erteilen wollen oder nicht (wenn Sie sich weigern, wird die Website in den Abschnitt "Blockiert" verschoben und fragt Sie nicht mehr nach der Erlaubnis).

[Zurück zum Inhaltsverzeichnis]

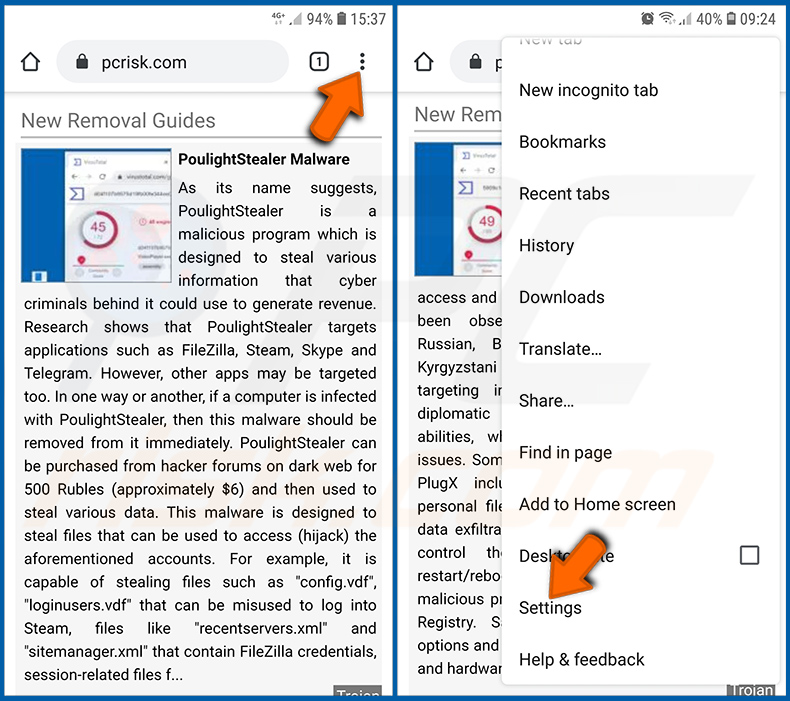

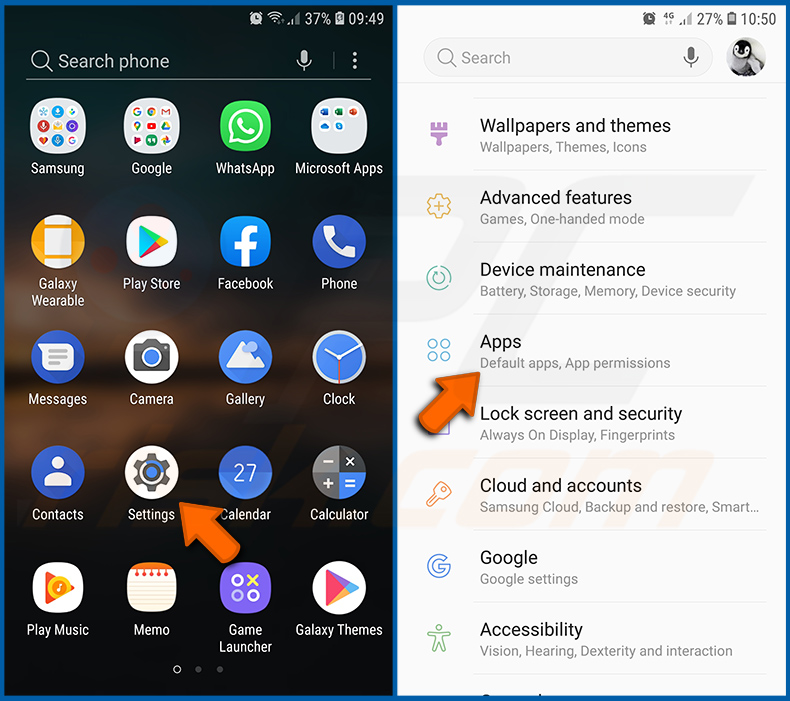

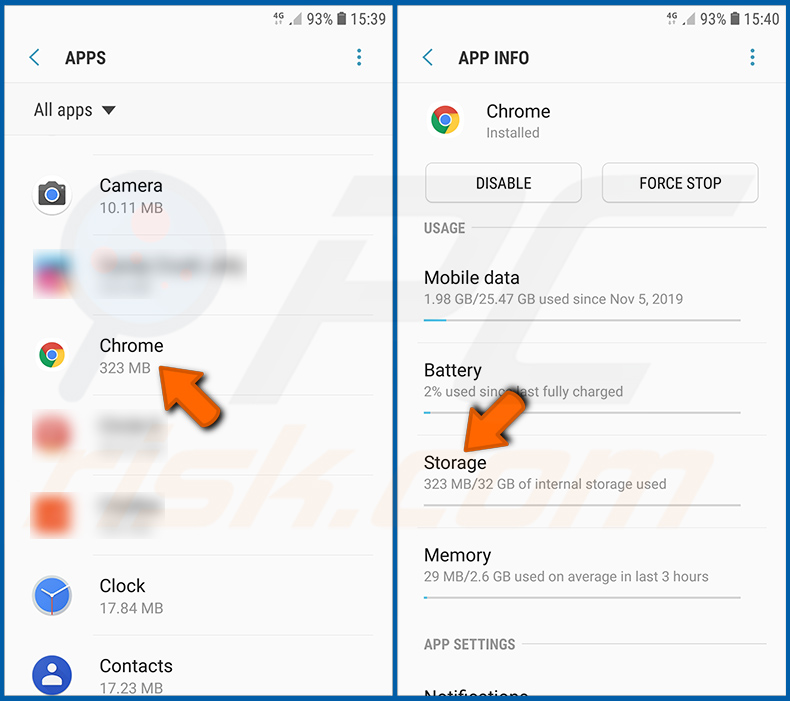

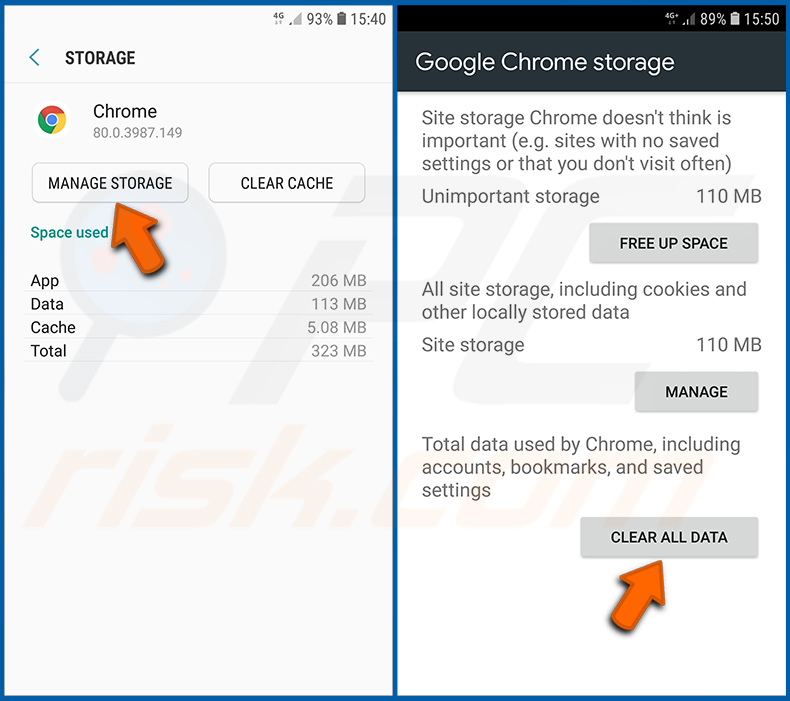

Setzen Sie den Chrome-Webbrowser zurück:

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung "Chrome" finden, wählen Sie sie aus und tippen Sie auf die Option "Speicher".

Tippen Sie auf "SPEICHER VERWALTEN", dann auf "ALLE DATEN LÖSCHEN" und bestätigen Sie die Aktion durch Tippen auf "OK". Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Dies bedeutet, dass alle gespeicherten Logins/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Websites neu anmelden.

[Zurück zum Inhaltsverzeichnis]

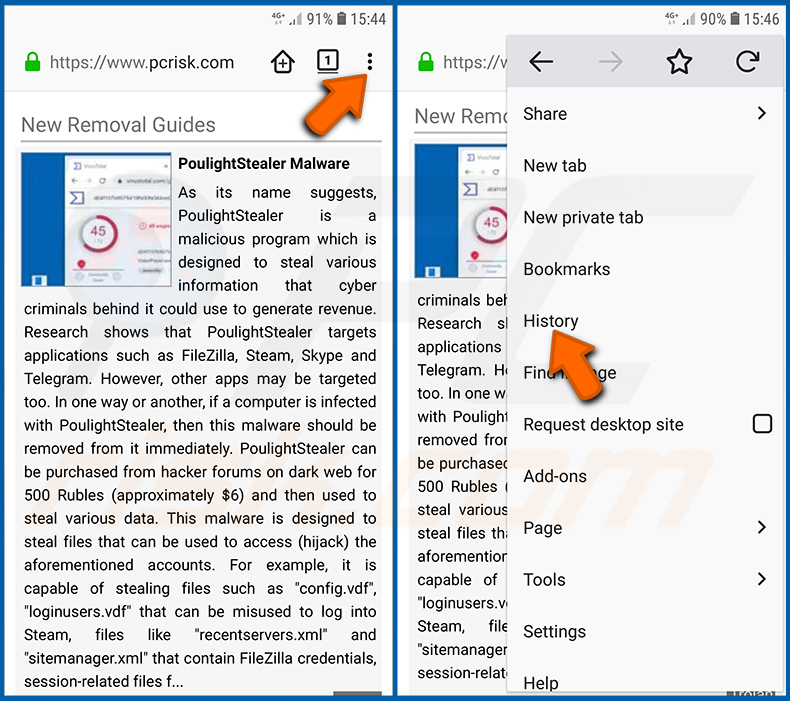

Löschen Sie den Browserverlauf aus dem Firefox-Webbrowser:

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Verlauf" im geöffneten Dropdown-Menü.

Scrollen Sie nach unten, bis Sie "Private Daten löschen" sehen und tippen Sie darauf. Wählen Sie die Datentypen, die Sie entfernen möchten, und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

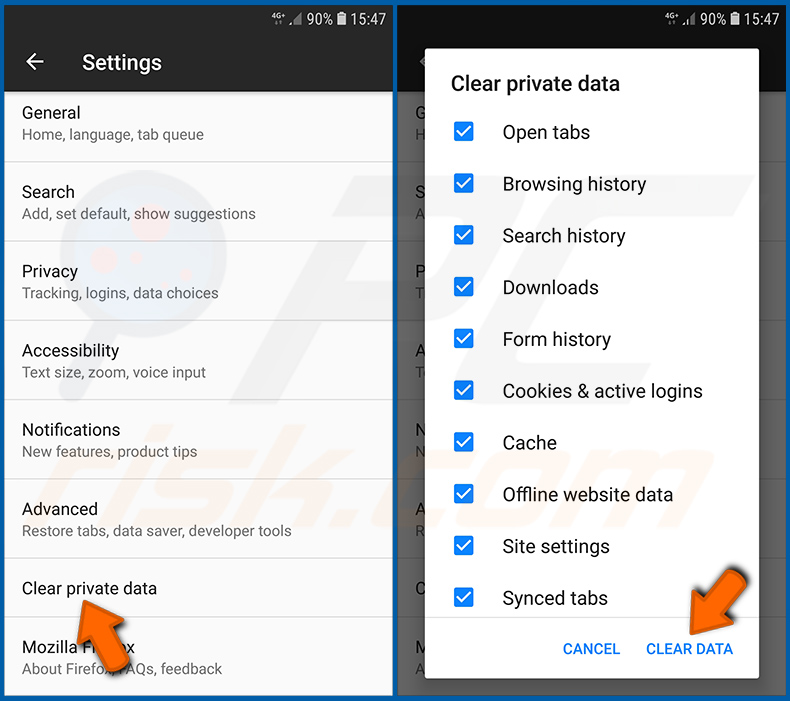

Deaktivieren Sie Browser-Benachrichtigungen im Firefox-Webbrowser:

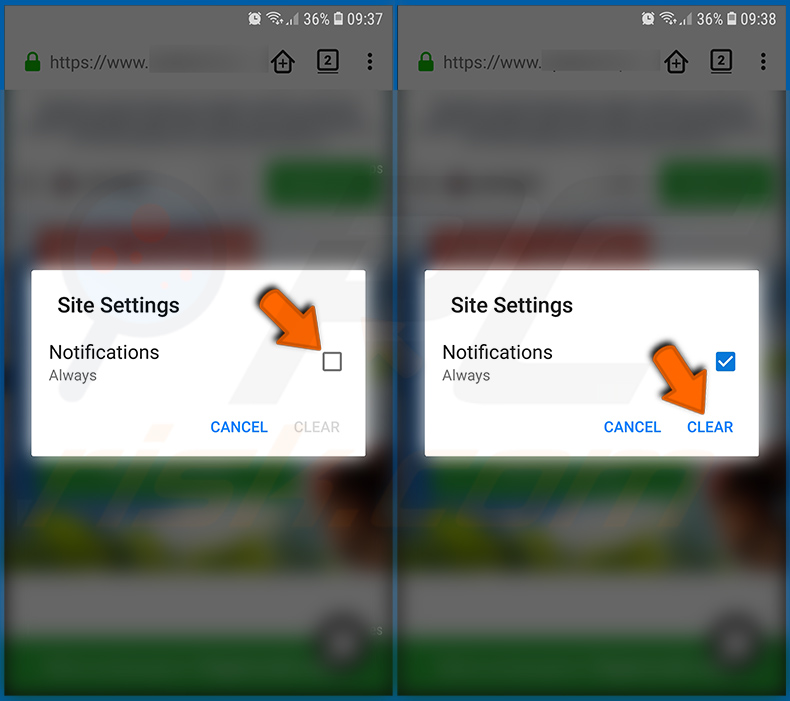

Besuchen Sie die Website, die Browser-Benachrichtigungen liefert, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol muss nicht unbedingt ein "Schloss" sein) und wählen Sie "Website-Einstellungen bearbeiten".

Wählen Sie in dem sich öffnenden Pop-up die Option "Benachrichtigungen" und tippen Sie auf "CLEAR".

[Zurück zum Inhaltsverzeichnis]

Setzen Sie den Firefox-Webbrowser zurück:

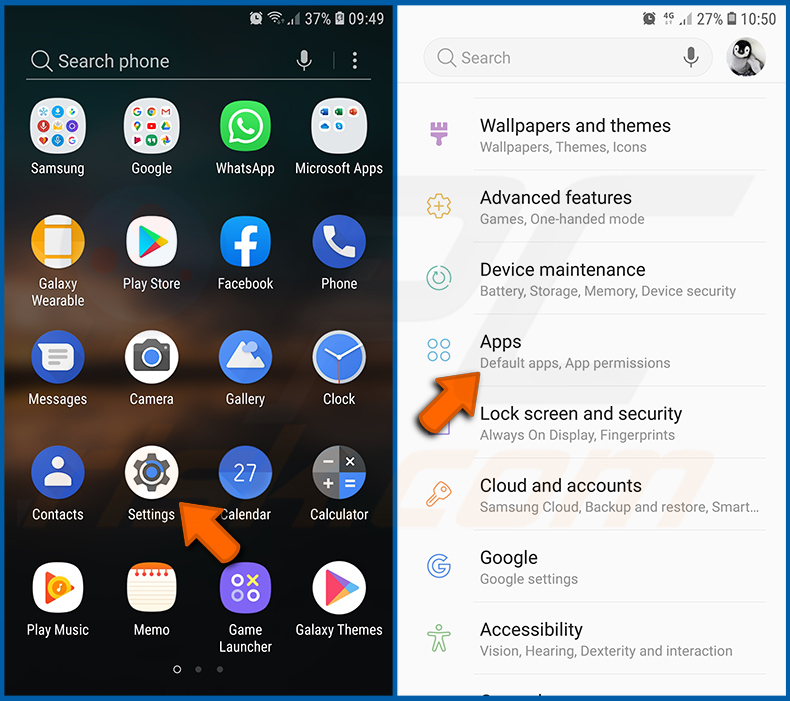

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung "Firefox" finden, wählen Sie sie aus und tippen Sie auf die Option "Speicher".

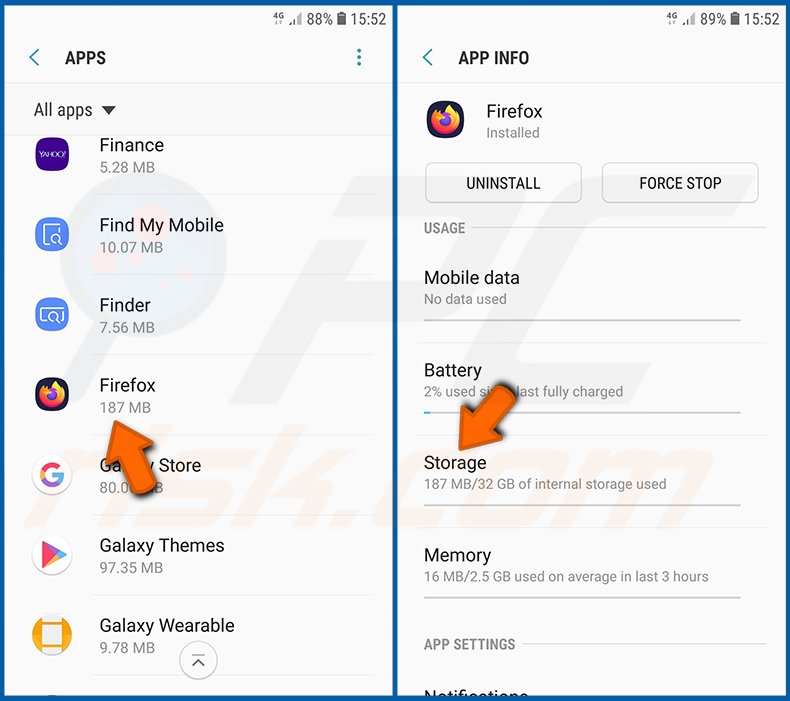

Tippen Sie auf "DATEN LÖSCHEN" und bestätigen Sie die Aktion mit "LÖSCHEN". Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Dies bedeutet, dass alle gespeicherten Logins/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Websites neu anmelden.

[Zurück zum Inhaltsverzeichnis]

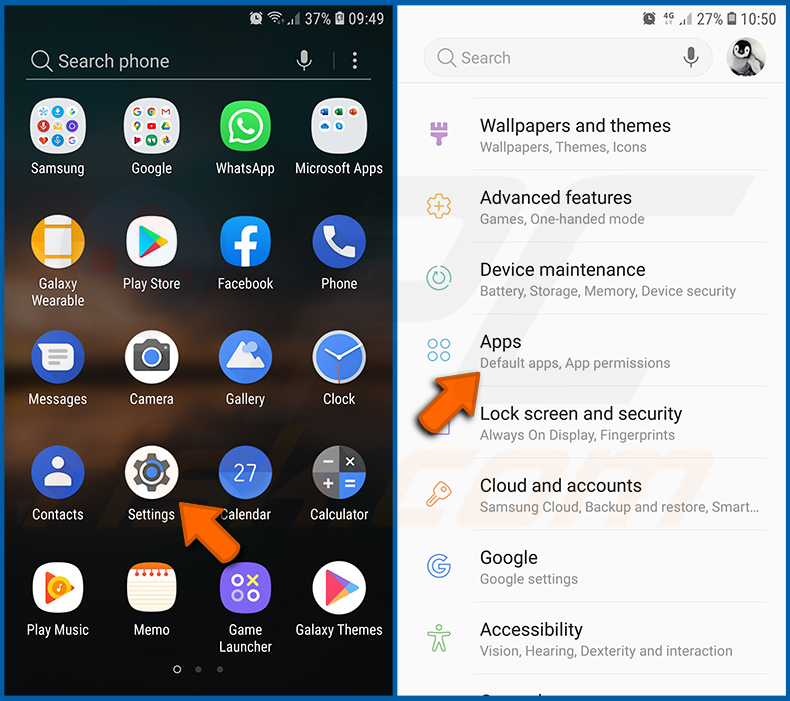

Deinstallieren Sie potenziell unerwünschte und/oder bösartige Anwendungen:

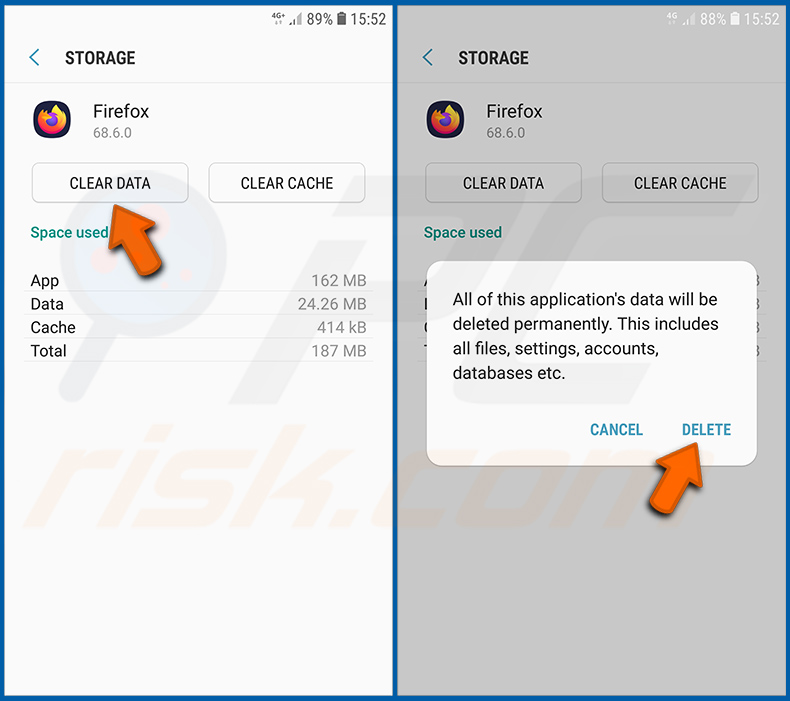

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf "Deinstallieren". Wenn Sie aus irgendeinem Grund nicht in der Lage sind, die ausgewählte Anwendung zu entfernen (z. B. wenn Sie eine Fehlermeldung erhalten), sollten Sie versuchen, den "Abgesicherten Modus" zu verwenden.

[Zurück zum Inhaltsverzeichnis]

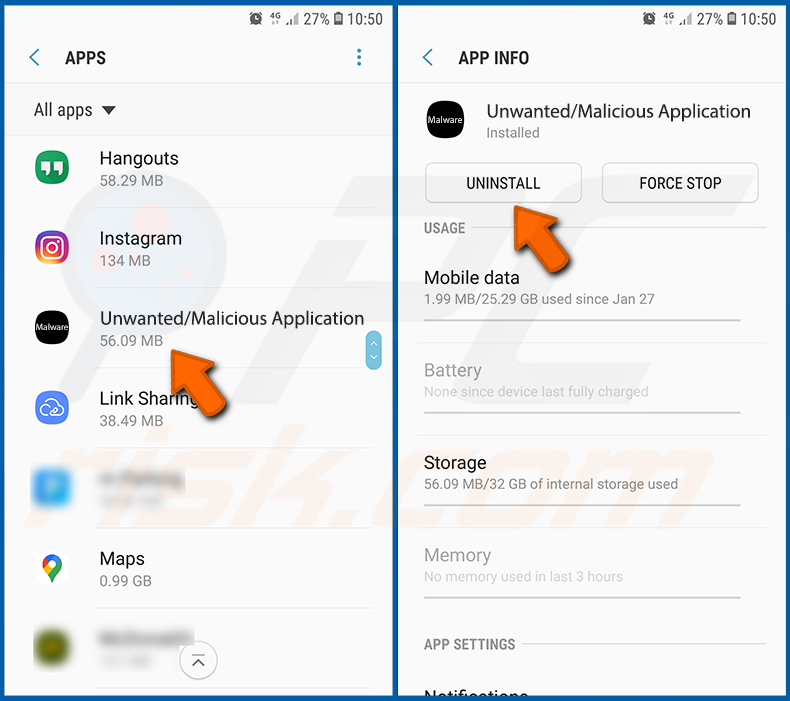

Starten Sie das Android-Gerät im "abgesicherten Modus":

Im "abgesicherten Modus" des Android-Betriebssystems werden vorübergehend alle Anwendungen von Drittanbietern deaktiviert. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z. B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät "normal" läuft).

Drücken Sie die "Power"-Taste und halten Sie sie gedrückt, bis Sie den Bildschirm "Ausschalten" sehen. Tippen Sie auf das Symbol "Ausschalten" und halten Sie es gedrückt. Nach ein paar Sekunden erscheint die Option "Abgesicherter Modus" und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

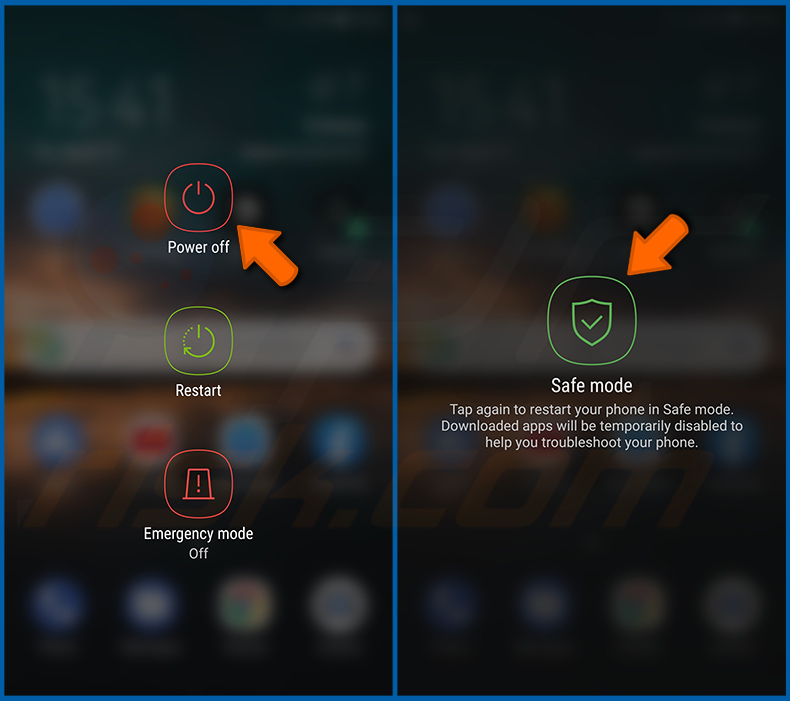

Überprüfen Sie den Akkuverbrauch verschiedener Anwendungen:

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf "Akku" und überprüfen Sie die Nutzung der einzelnen Anwendungen. Legitime/echte Anwendungen sind so konzipiert, dass sie so wenig Energie wie möglich verbrauchen, um das beste Benutzererlebnis zu bieten und Energie zu sparen. Daher kann ein hoher Batterieverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

Überprüfen Sie die Datennutzung verschiedener Anwendungen:

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Datennutzung" sehen, und wählen Sie diese Option. Wie beim Akku sind auch legitime/echte Anwendungen darauf ausgelegt, die Datennutzung so weit wie möglich zu minimieren. Das bedeutet, dass ein hoher Datenverbrauch auf das Vorhandensein einer bösartigen Anwendung hinweisen kann. Beachten Sie, dass einige bösartige Anwendungen so konzipiert sein können, dass sie nur funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die Wi-Fi-Datennutzung überprüfen.

Wenn Sie eine Anwendung finden, die sehr viele Daten verbraucht, obwohl Sie sie nie benutzen, sollten Sie sie so schnell wie möglich deinstallieren.

[Zurück zum Inhaltsverzeichnis]

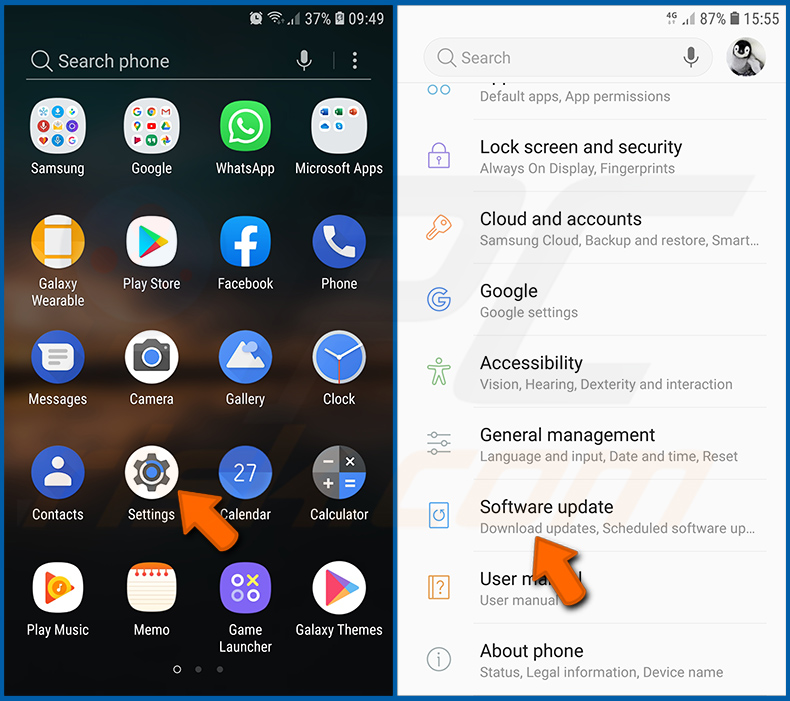

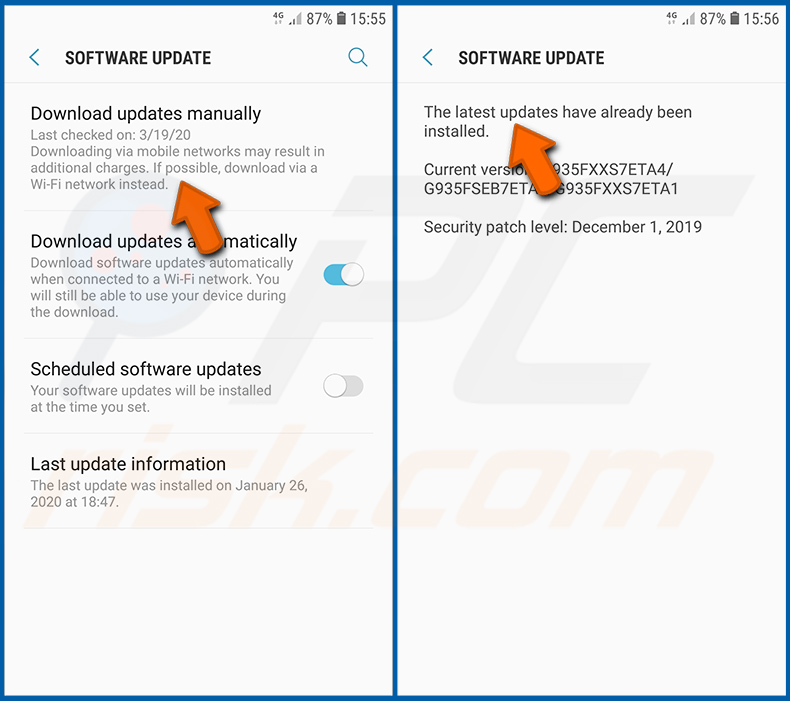

Installieren Sie die neuesten Software-Updates:

Die Software auf dem neuesten Stand zu halten, ist eine gute Praxis, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen ständig verschiedene Sicherheitspatches und Android-Updates, um Fehler und Bugs zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Softwareaktualisierung" sehen und tippen Sie darauf.

Tippen Sie auf "Updates manuell herunterladen" und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie sie sofort. Wir empfehlen Ihnen außerdem, die Option "Updates automatisch herunterladen" zu aktivieren - dann werden Sie vom System benachrichtigt, sobald ein Update verfügbar ist und/oder es wird automatisch installiert.

[Zurück zum Inhaltsverzeichnis]

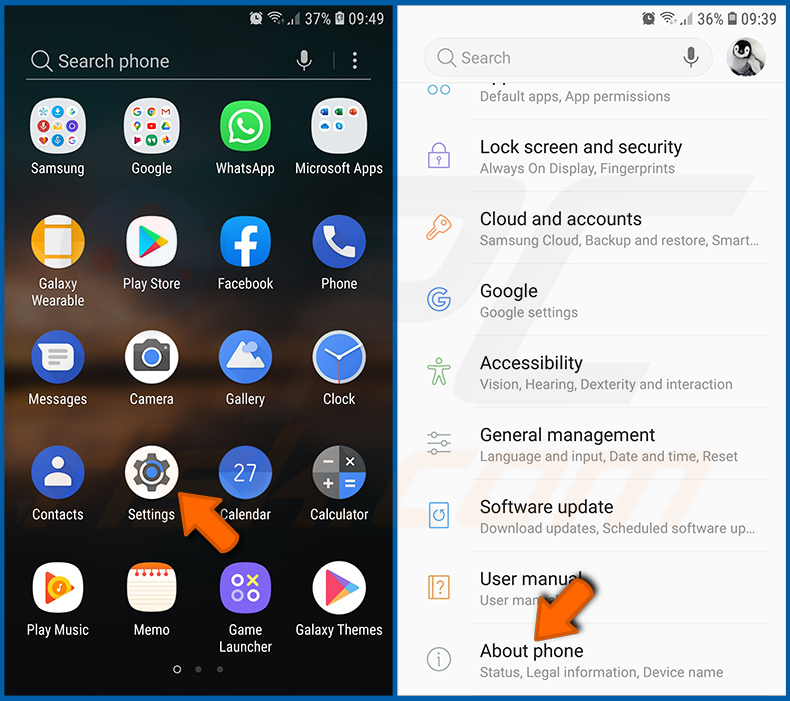

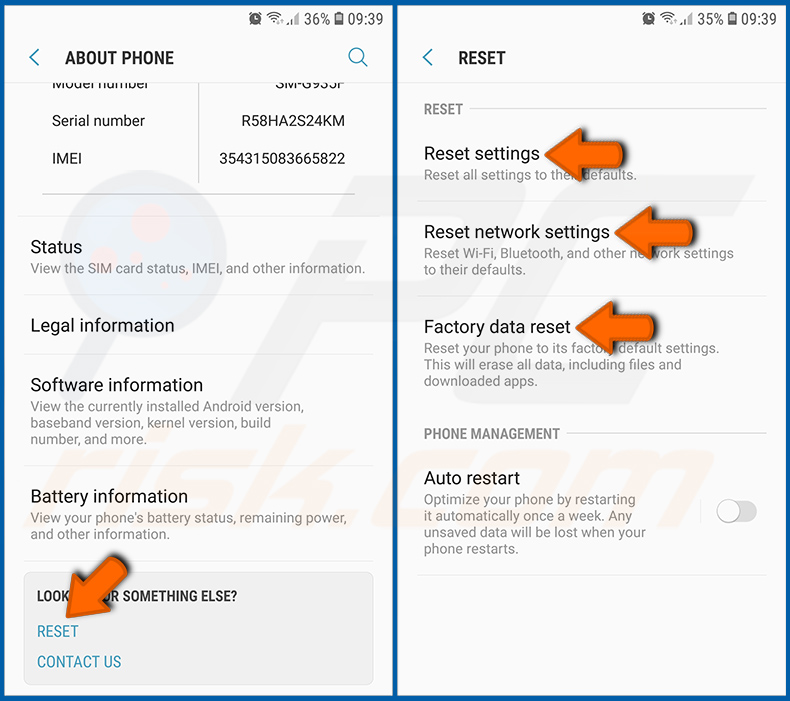

Setzen Sie das System auf den Standardzustand zurück:

Das Zurücksetzen auf die Werkseinstellungen ist eine gute Möglichkeit, um alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardwerte zurückzusetzen und das Gerät allgemein zu reinigen. Sie müssen jedoch bedenken, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die auf dem Gerät und nicht auf der SIM-Karte gespeichert sind), SMS-Nachrichten und so weiter. Mit anderen Worten: Das Gerät wird in seinen ursprünglichen Zustand zurückversetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder einfach die Netzwerkeinstellungen wiederherstellen.

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Zurücksetzen" sehen, und tippen Sie darauf. Wählen Sie nun die Aktion aus, die Sie durchführen möchten:

"Einstellungen zurücksetzen" - setzt alle Systemeinstellungen auf die Standardwerte zurück;

"Netzwerkeinstellungen zurücksetzen" - setzt alle netzwerkbezogenen Einstellungen auf die Standardwerte zurück;

"Werksdaten zurücksetzen" - setzt das gesamte System zurück und löscht alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

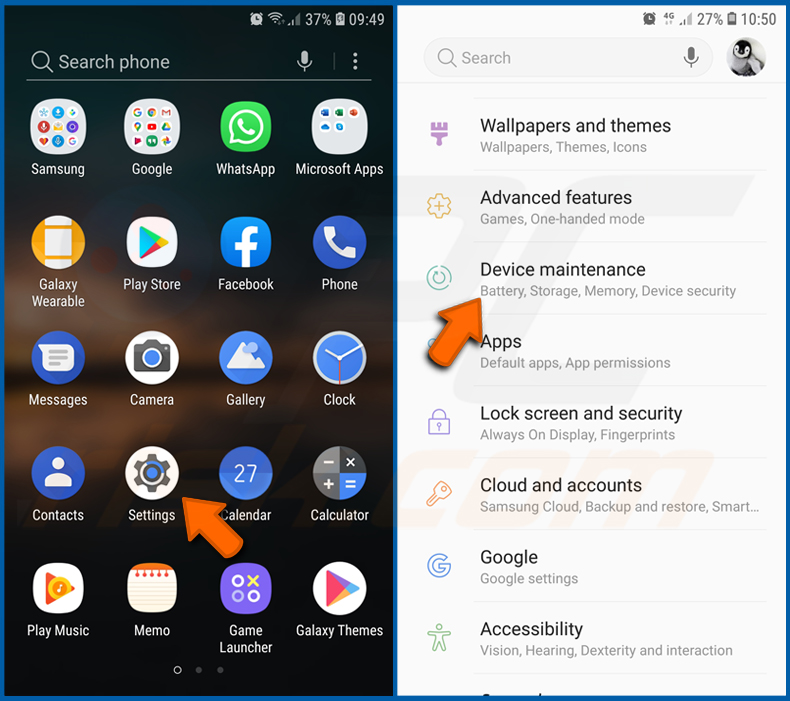

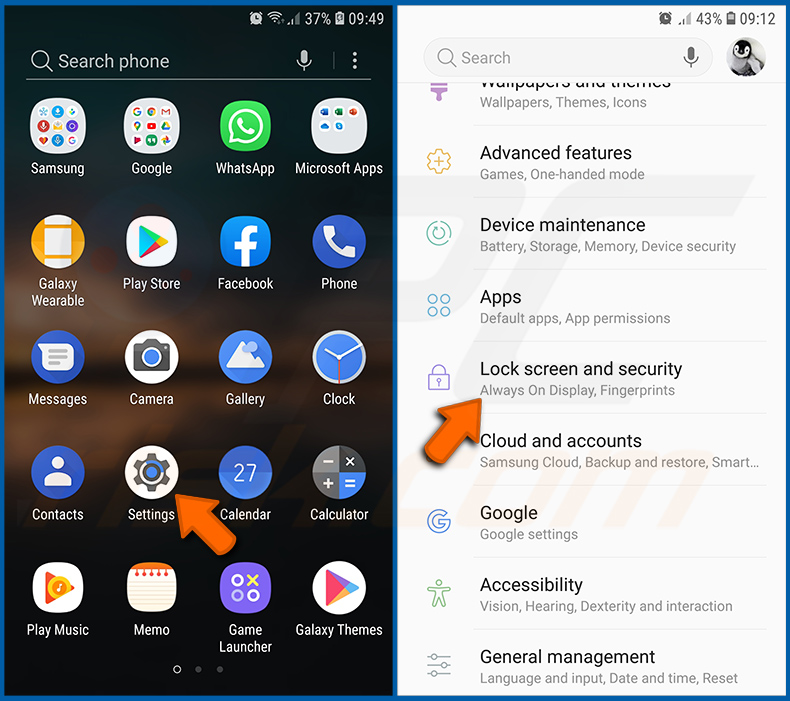

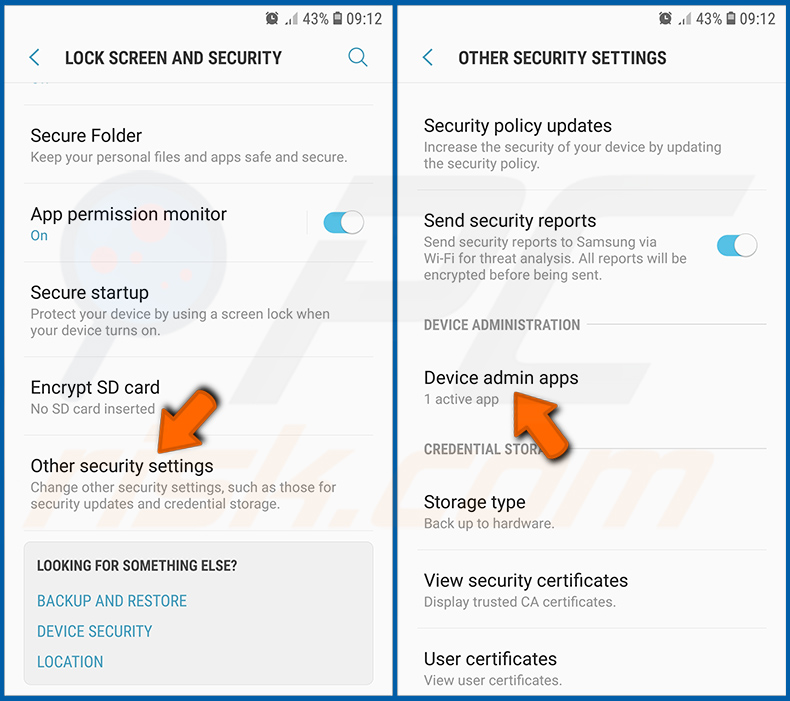

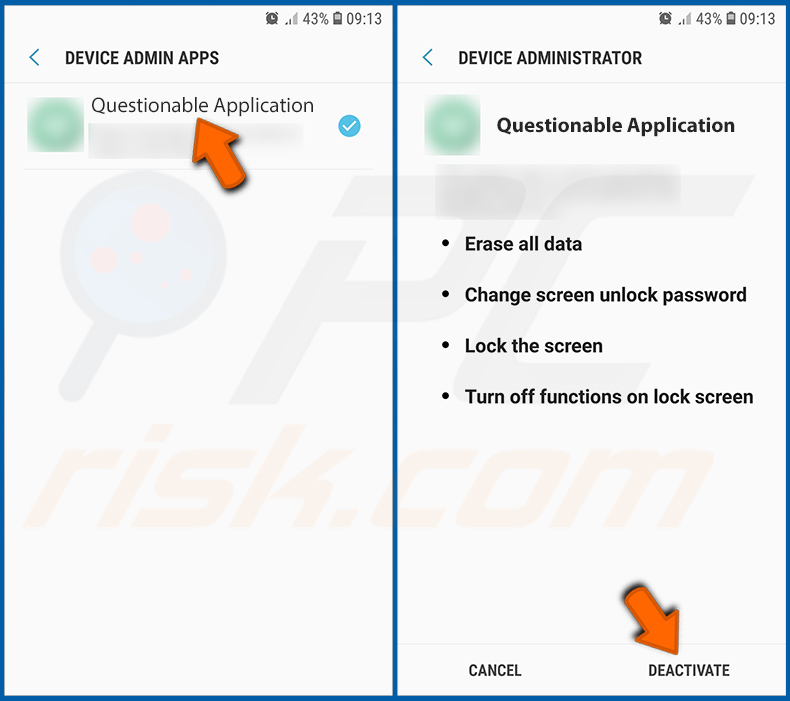

Deaktivieren Sie Anwendungen, die über Administratorrechte verfügen:

Wenn eine bösartige Anwendung Administratorrechte erhält, kann sie das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Anwendungen solche Rechte haben, und diejenigen deaktivieren, die diese Rechte nicht haben sollten.

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Bildschirm sperren und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie darauf und dann auf "Geräteadministratoranwendungen".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollten, tippen Sie auf diese und dann auf "DEAKTIVIEREN".

Häufig gestellte Fragen (FAQ)

Mein Android-Gerät ist mit RatOn-Malware infiziert. Sollte ich mein Speichergerät formatieren, um sie zu entfernen?

Das Entfernen von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die die Malware RatOn verursachen kann?

Die mit einer Infektion verbundenen Gefahren hängen von den Fähigkeiten der Malware und den Zielen der Cyberkriminellen ab. RatOn ist ein Fernzugriffstrojaner, der automatisierte Geldüberweisungen und NFC-Relay-Angriffe durchführen, digitale Geldbörsen stehlen und als Ransomware fungieren kann. Daher kann diese Malware schwerwiegende Datenschutzprobleme, finanzielle Verluste und Identitätsdiebstahl verursachen.

Was ist der Zweck der RatOn-Malware?

Malware wird in erster Linie zum finanziellen Vorteil eingesetzt, und viele der Fähigkeiten von RatOn sind auf dieses Ziel ausgerichtet. Es ist anzumerken, dass Malware auch häufig dazu verwendet wird, um die Angreifer zu unterhalten oder ihre persönlichen Rachegelüste zu befriedigen, Prozesse (z. B. Websites, Dienste, Unternehmen usw.) zu stören, Hacktivismus zu betreiben und politische/geopolitische Angriffe zu starten.

Wie ist die RatOn-Malware auf mein Android-Gerät gelangt?

RatOn wurde über gefälschte TikTok-Websites für Erwachsene verbreitet. Es könnte jedoch auch mit anderen Methoden verbreitet worden sein. Malware wird häufig über Drive-by-Downloads, Spam, Malvertising, Online-Betrug, dubiose Download-Kanäle (z. B. Freeware- und kostenlose File-Hosting-Websites, P2P-Sharing-Netzwerke, App-Stores von Drittanbietern usw.), raubkopierte Inhalte, illegale Software-Aktivierungs-Tools („Cracking“) und gefälschte Updates verbreitet. Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger selbst verbreiten.

Schützt mich Combo Cleaner vor Malware?

Combo Cleaner kann die meisten bekannten Malware-Infektionen erkennen und beseitigen. Denken Sie daran, dass hochwertige Schadprogramme sich in der Regel tief im System verstecken – daher ist eine vollständige Systemprüfung unerlässlich.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden