So entfernt man den CryptoWallet Address Replacing Virus

TrojanerAuch bekannt als: CryptoWallet Clipper Malware

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der CryptoWallet Address Replacing Virus?

CryptoWallet Address Replacing Virus bezieht sich auf eine Systeminfektion mit einem bösartigen Programm, das über Clipper-Funktionen verfügt.

Clipper (auch bekannt als Clipboard-Entführer) wurden entwickelt, um die in die Zwischenablage kopierten Daten zu ändern. In diesem Artikel werden wir Clipper analysieren, die kopierte Kryptowährungs-Wallet-Adressen vor einer ausgehenden Transaktion ersetzen sollen - wodurch die Gelder auf Kryptowallets umgeleitet werden, die den Cyberkriminellen gehören.

Übersicht über CryptoWallet Address Replacing Virus

Ausgereifte Clipper erkennen, wenn ein Benutzer eine Kryptowährungs-Wallet-Adresse in dessen Zwischenablage kopiert hat (d.h. Copy-Paste-Puffer). Der Zweck dieser Malware besteht darin, die kopierten Daten zu ändern; daher wird die Kryptowallet-Adresse durch eine im Besitz der Cyberkriminellen ersetzt.

Wenn Opfer also eine ausgehende Transaktion tätigen, fügt der Clipper anstelle der beabsichtigten Adresse eine andere digitale Wallet-Adresse ein - wodurch die Kryptowährung an die Kriminellen umgeleitet wird. Obwohl dieser Trick einfach ist, ist er ziemlich effektiv. Kryptowallet-Adressen sind einfach Kombinationen von Buchstaben und Ziffern. Aus diesem Grund ist es für Opfer ziemlich einfach, nicht zu bemerken, dass die kopierte Zeichenfolge ersetzt wurde. Diese bösartigen Programme visieren am häufigsten auf die Kryptowährungen Bitcoin und Ethereum an.

Clipper-Infektionen können erhebliche finanzielle Verluste verursachen. Einige bösartige Programme sind jedoch multifunktional. Daher ist das Ersetzen von Zwischenablagedaten nur eine ihrer Funktionen - was bedeutet, dass sie zusätzliche Bedrohungen darstellen können.

Falls Sie den Verdacht haben, dass Ihr System bereits mit einem Virus infiziert ist, der Kryptowallet-Adressen ersetzt, empfehlen wir dringend, einen Antivirus zu verwenden, um ihn unverzüglich zu entfernen.

| Name | CryptoWallet Clipper Malware |

| Art der Bedrohung | Trojan, Clipper, Clipboard-Entführer. |

| Erkennungsnamen (Clipper Beispiele) | Gridinsoft (PUP.Win32.Gen.vb), SecureAge APEX (bösartig), SentinelOne (Static ML) (Static AI - Suspicious PE), Webroot (Riskware.Gen), vollständige Liste von Erkennungen (VirusTotal) |

| Erkennungsnamen (Beispiel für bösartiges Installationsprogramm) | AhnLab-V3 (Infostealer/Win.PassStealer.C5162419), ESET-NOD32 (eine Variante von Win32/Packed.VMProtect.AC), Gridinsoft (Trojan.Heur!.00216431), SentinelOne (Static ML) (Static AI - Malicious PE), Sophos (Mal/VMProtBad-A), vollständige Liste von Erkennungen (VirusTotal) |

| Verbundene Kryptowallet-Adressen (Bitcoin) der Cyberkriminellen | 3Ex2BJT2aiqDJKPAFeuWMbB4T6MhML384p, 12CLn8QNN7twEuRJSXi8Na4VfzhAxWxDUn, 3N7gh7mg4hyxnwGTFUpjHfpZh154Eu7rYD, 17uoEtuihi6Lsg4hdedT7PUhF4FNgBPD2F, 3PxkHEMPaNMPMyiiHpHEj6ZgWzShh54N65 |

| Verbundene Kryptowallet-Adressen (Ethereum) der Cyberkriminellen | 0xB626049946467c1D54a8B4740BD43cc5cdb2A6aa, 0xd00634B22adAA771Be515527C33049dcfE6D0E3C, 0x5a87F00A1dac28a285C7D336a1b29Fdc57b34115 |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Kryptowährung, finanzieller Verlust. |

| Malware-Entfernung (Windows) |

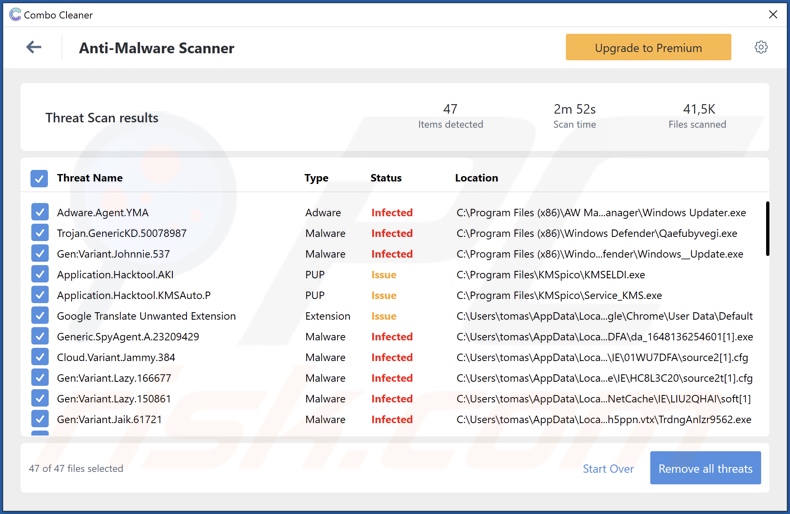

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Clipper-Malware

Wir haben Tausende von bösartigen Programmen und unzählige Clipper analysiert. Allcome Clipper, Frost Clipper, Extended Clipper, ApocalypseClipper - sind einige Beispiele für Clipboard-Entführer und Sorano Bot, MoistStealer, XLoader - für Malware mit Funktionen von Clippern.

Malware verfügt häufig über verschiedene Funktionen, die in verschiedenen Kombinationen vorliegen. Zu den gängigsten Funktionen gehören: Das Extrahieren von Daten (z.B. das Herunterladen von Dateien, das Erlangen von Passwörtern, Keylogging, das Aufzeichnen von Audio/Video über Mikrofone und Webcams usw.), die Verschlüsselung von Daten/das Sperren von Bildschirmen (Ransomware), der Missbrauch von Systemressourcen zur Generierung von Kryptowährung (Kryptominer), das zusätzliche Herunterladen/Installieren von Malware und so weiter.

Unabhängig davon, wie bösartige Software agiert, stellt ihre Präsenz auf einem System eine Gefahr für die Integrität von Geräten und die Benutzersicherheit dar. Daher ist es von entscheidender Bedeutung, alle Bedrohungen sofort nach ihrer Erkennung zu beseitigen.

Wie hat CryptoWallet Address Replacing Virus meinen Computer infiltriert?

Malware wird mithilfe von Phishing und Social Engineering-Techniken verbreitet. Bösartige Programme werden häufig als gewöhnliche Software/Medien getarnt oder mit ihnen gebündelt. Bei infektiösen Dateien kann es sich um Archive, ausführbare Dateien, PDF- und Microsoft Office-Dokumente JavaScript und so weiter handeln. Sobald eine virulente Datei geöffnet wird, wird der Download/die Installation von Malware frühgestartet.

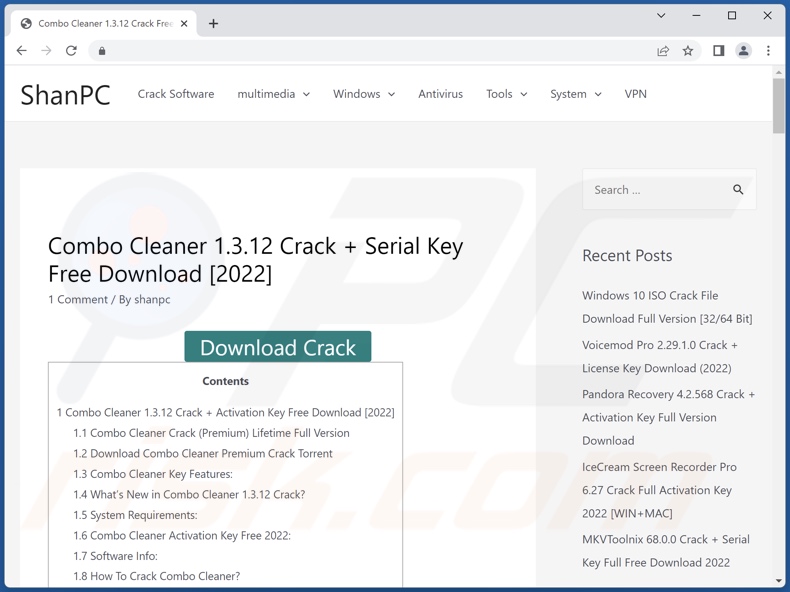

Zu den häufigsten Verbreitungsmethoden gehören: Drive-by- (heimliche und irreführende) -Downloads, bösartige Anhänge und Links, die in Spam-E-Mails und -Nachrichten vorhanden sind, Online-Betrugsmaschen (z.B. gefälschte Updates, falsche Virus-Warnungen usw.), illegale Programm-Aktivierungs- ("Cracking")-Werkzeuge und nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und Freeware-Webseiten, Peer-to-Peer-Sharing-Netzwerke usw.).

Wie kann die Installation von Malware vermieden werden?

Wir raten bei eingehenden E-Mails dringend zur Vorsicht. Die in verdächtigen/irrelevanten E-Mails und -Nachrichten vorhandenen verdächtigen/irrelevanten E-Mails und Nachrichten dürfen nicht geöffnet werden, da dies zu Systeminfektionen führen könnte.

Außerdem müssen alle Downloads von offiziellen und verifizierten Kanälen aus durchgeführt werden. Es ist wichtig, Software mithilfe Werkzeugen zu aktivieren und zu aktualisieren, die von seriösen Entwicklern bereitgestellt wurden - da illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Aktualisierungsprogramme Malware enthalten können.

Wir müssen betonen, wie wichtig es ist, einen seriösen Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Sicherheitsprogramme müssen verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen und Probleme zu entfernen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

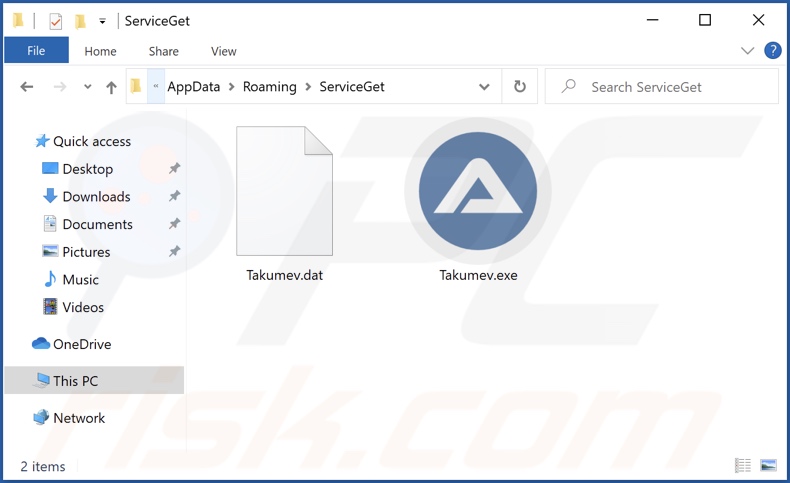

Beispiel für KryptoWallet-Adressen, die den Installationsordners von Malware ersetzen:

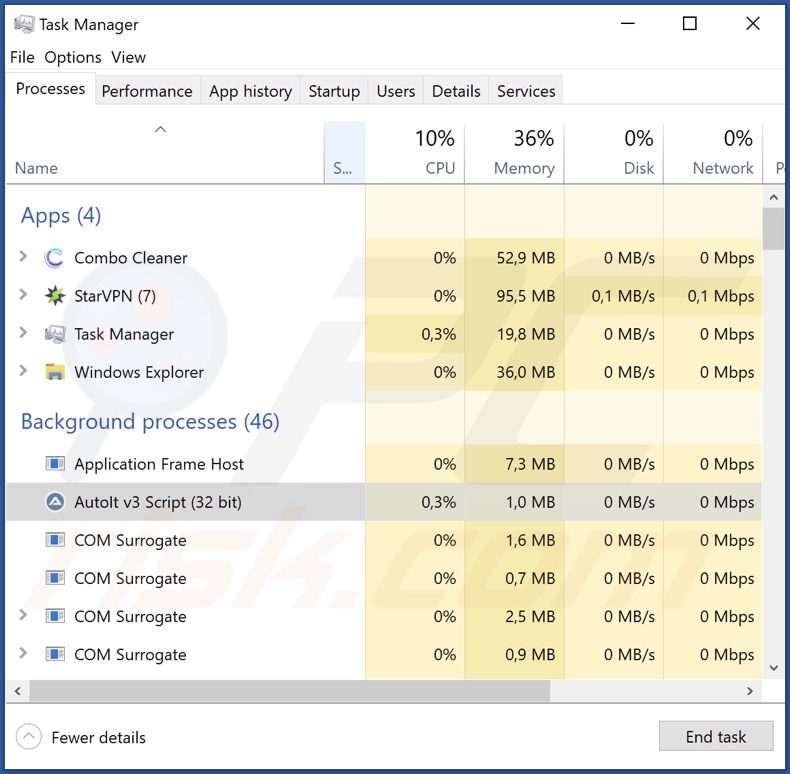

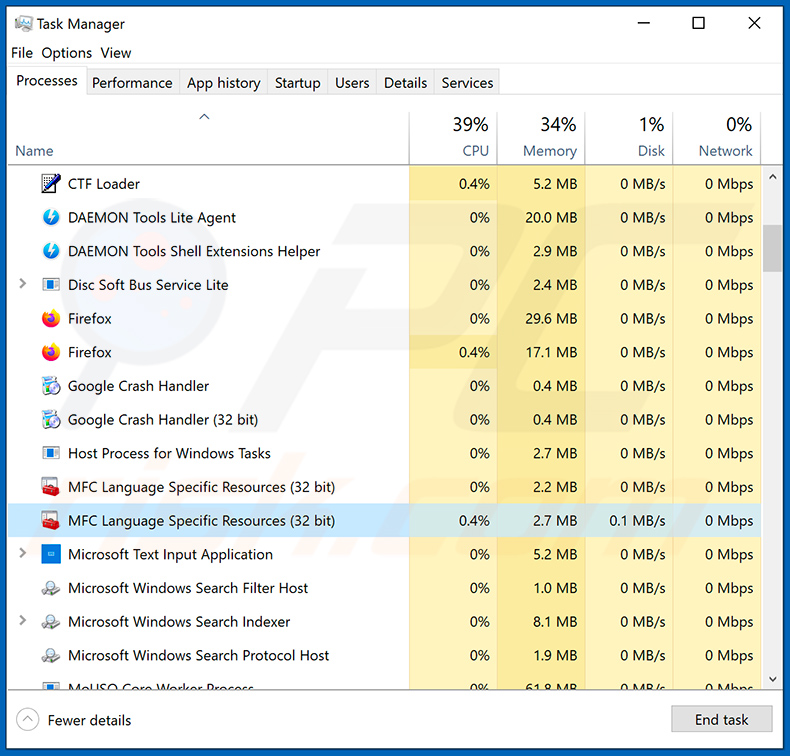

Beispiel für KryptoWallet-Addressen, die Prozesse von Malware im Windows Task-Manager ersetzen:

Beispiel für KryptoWallet-Addresse, die Malware ersetzt, die Webseite ("gecrackte" Software-Downloadseite) ersetzt:

Aussehen der KryptoWallet-Adresse, die die Funktionalität von Malware ersetzt (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist CryptoWallet Address Replacing Virus?

- SCHRITT 1. Manuelle Entfernung von CryptoWallet Address Replacing Virus Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie kann Malware manuell entfernt werden?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

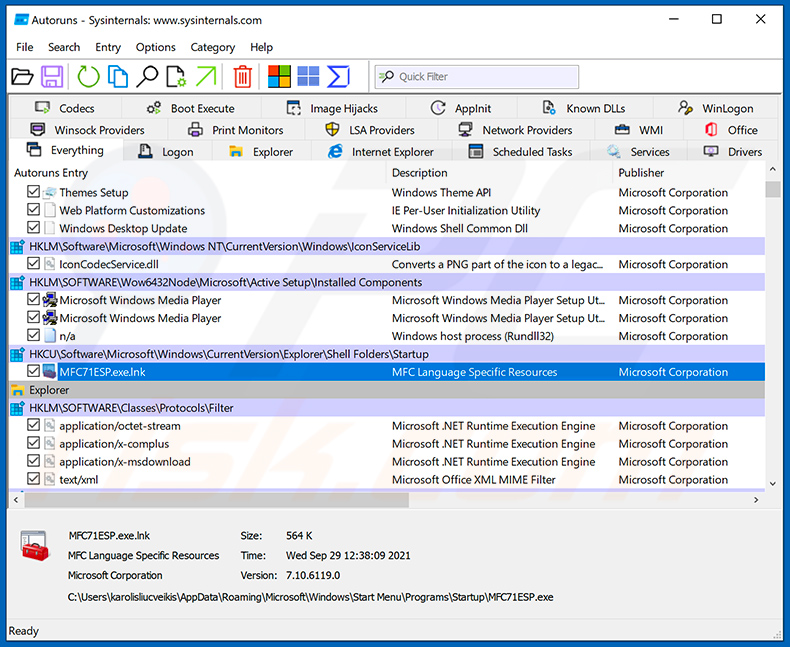

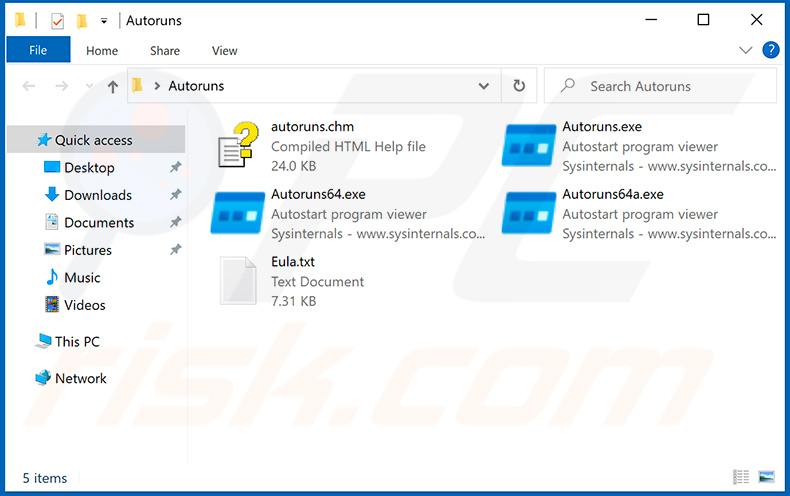

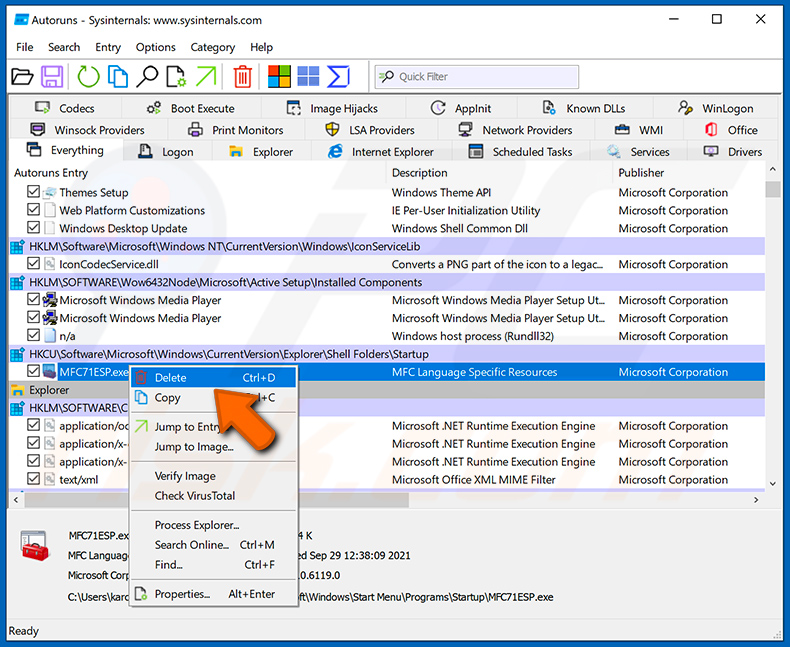

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

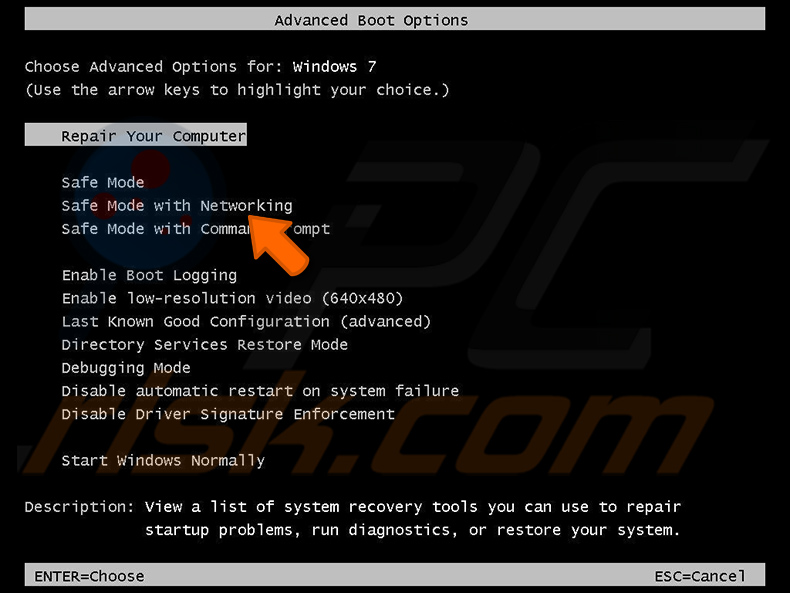

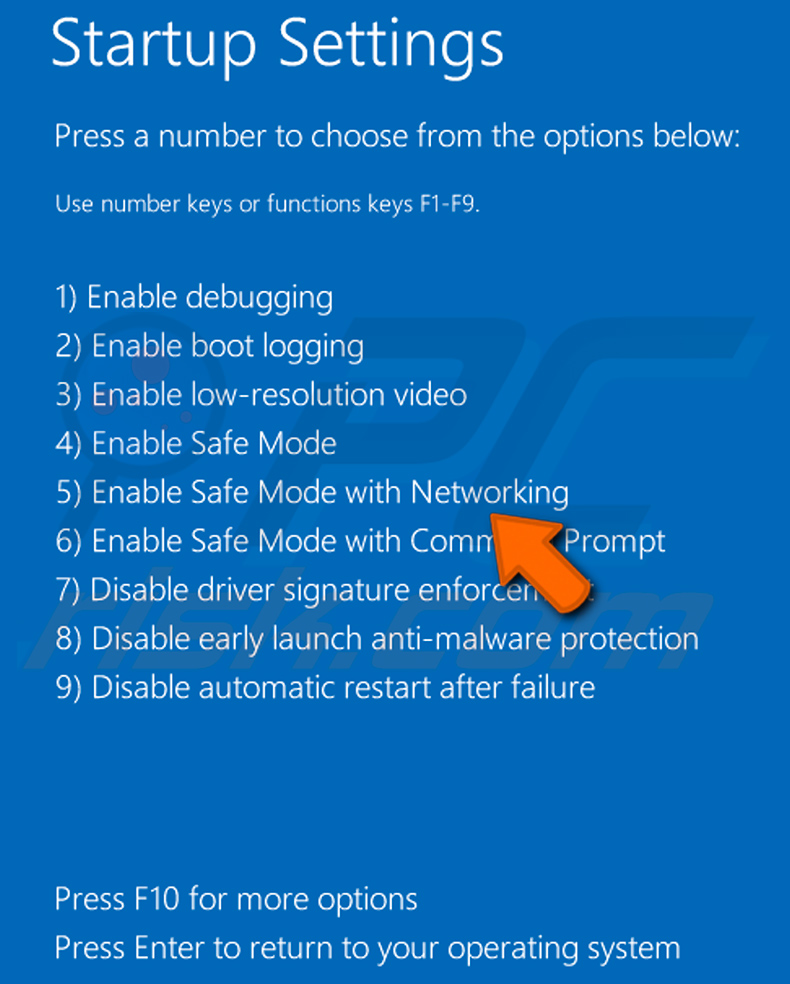

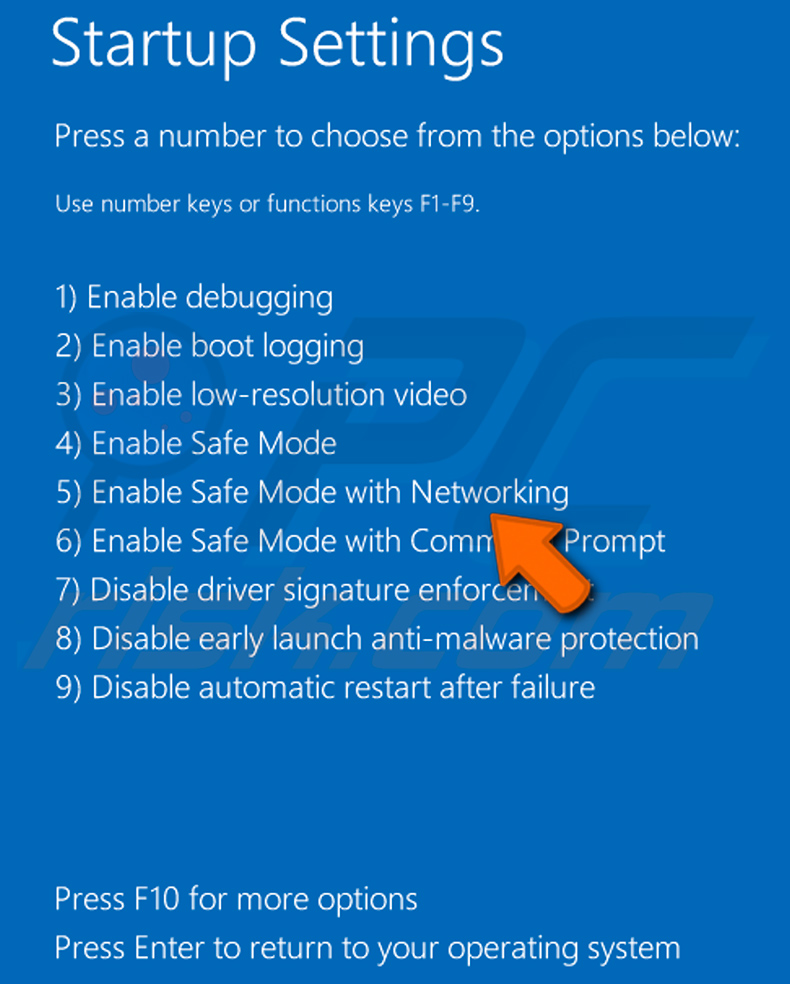

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerktreibern - Gehen Sie auf den Startbildschirm von Windows 8, geben sie Erweitert ein, wählen Sie bei den Suchergebnissen Einstellungen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie im geöffneten Fenster "Allgemeine PC-Einstellungen" die Option "Erweiterter Start" aus. Klicken Sie auf die Schaltfläche "Jetzt neu starten".

Ihr Computer wird nun im Menü "Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche "Fehlerbehebung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm Starteinstellungen an.

Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

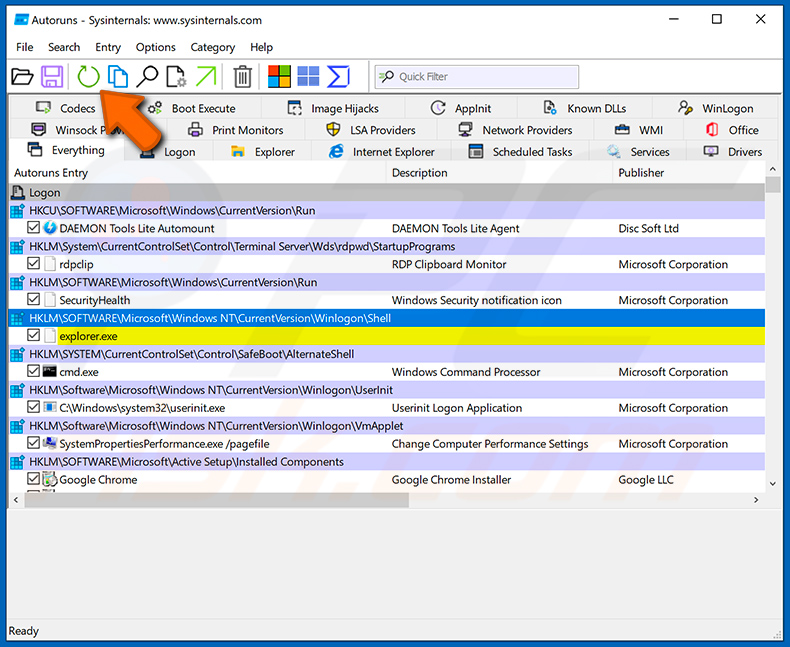

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

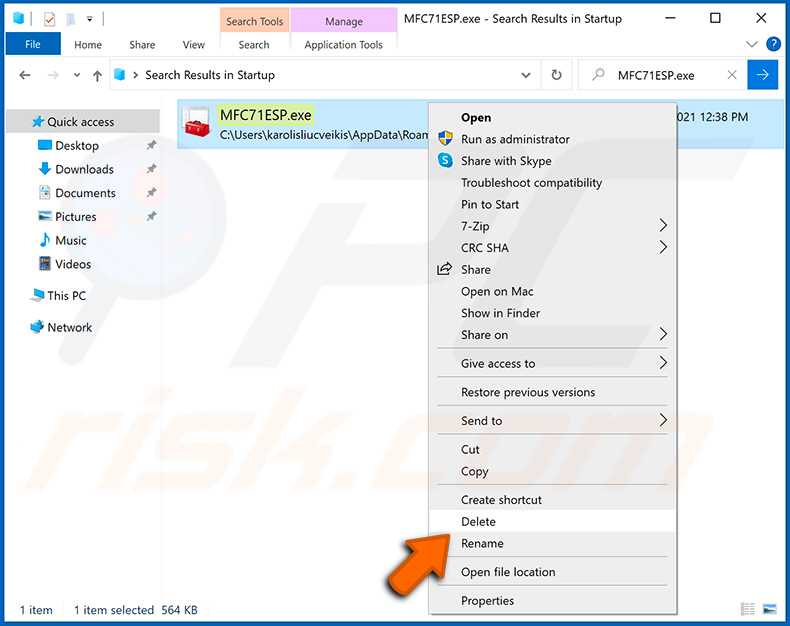

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, sollten Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen überlassen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, Malware zu entfernen. Damit Ihr Computer sicher ist, sollten Sie die neuesten Betriebssystem-Updates installieren und Antiviren-Software verwenden. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der Malware CryptoWallet Address Replacing Virus nfiziert, soll ich mein Speichergerät formatieren, um sie loszuwerden?

Nein, bösartige Programme, die Kryptowährungsadressen (Zwischenablagedaten) ersetzen, müssen nicht entfernt werden.

Was sind die größten Probleme, die die Malware CryptoWallet Address Replacing Virus verursachen kann?

Malware dieser Art zielt darauf ab, ausgehende Kryptowährungstransaktionen auf Wallets umzuleiten, die Cyberkriminellen gehören. Diese Programme können jedoch über zusätzliche Funktionen verfügen. Daher kann Malware mit Clipper-Fähigkeiten (dem Ersetzen von Zwischenablagedaten auch mehrere Systeminfektionen, Datenverlust, ernsthafte Datenschutzprobleme, erhebliche finanzielle Verluste und Identitätsdiebstahl verursachen.

Worin besteht der Zweck der Malware CryptoWallet Address Replacement Virus?

Diese bösartigen Programme werden entwickelt, um Einnahmen zu generieren, was der Hauptzweck von Malware im Allgemeinen ist. Bösartige Programme können auch zur Unterhaltung von Angreifern zu amüsieren, um Prozesse (z.B. Webseiten, Dienste, Organisationen usw.) zu stören und die Durchführung von politischen/geopolitischen Angriffen oder persönlicher Racheakte verwendet werden.

Wie hat CryptoWallet Address Replacing Virus meinen Computer infiltriert?

Diese Malware wird hauptsächlich über Drive-by-Downloads, Online-Betrugsmaschen, Spam-E-Mails/Nachrichten, Freeware- und Download-Webseiten Dritter, P2P-Sharing-Netzwerke (z.B. Torrent Clients, eMule usw.), illegale Software-Aktivierungs- ("Cracking")-Werkzeuge und gefälschte Updates verbreitet. Darüber hinaus sind einige bösartige Programme in der Lage, sich über lokale Netzwerke und Wechseldatenträger (z.B. USB-Sticks, externe Festplatten usw.) von selbst zu verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner kann die meisten bekannten Malware-Infektionen erkennen und beseitigen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans unerlässlich ist - da High-End-Schadprogramme sich normalerweise tief in Systemen verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden