Vertrauen Sie keinen Betrugs-E-Mails, die behaupten, dass Inhalte mit Ihnen darin auf YouPorn hochgeladen wurden

Phishing/BetrugAuch bekannt als: "YouPorn" Sexerpressung-E-Mail

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von E-Mail ist "YouPorn"?

Nach der Untersuchung dieser "YouPorn"-E-Mail haben wir festgestellt, dass sie gefälscht ist. Es gibt mehrere Varianten dieser Spam-Mail, die alle eine Abwandlung des Sexerpressung-Betrugs darstellen.

Der allgemeine Tenor ist die falsche Behauptung, dass der Empfänger in sexuell eindeutigen Inhalten, die kürzlich auf die YouPorn-Webseite hochgeladen wurden, identifiziert wurde. In den E-Mails werden mehrere Zahlungsoptionen für die Entfernung und die Verhinderung eines erneuten Uploads angeboten.

Es muss betont werden, dass alle Behauptungen, die in diesen Schreiben aufgestellt werden, falsch sind, und dass dieses Schreiben in keiner Weise mit der tatsächlichen YouPorn Seite verbunden ist.

Übersicht über den "YouPorn" E-Mail-Betrug

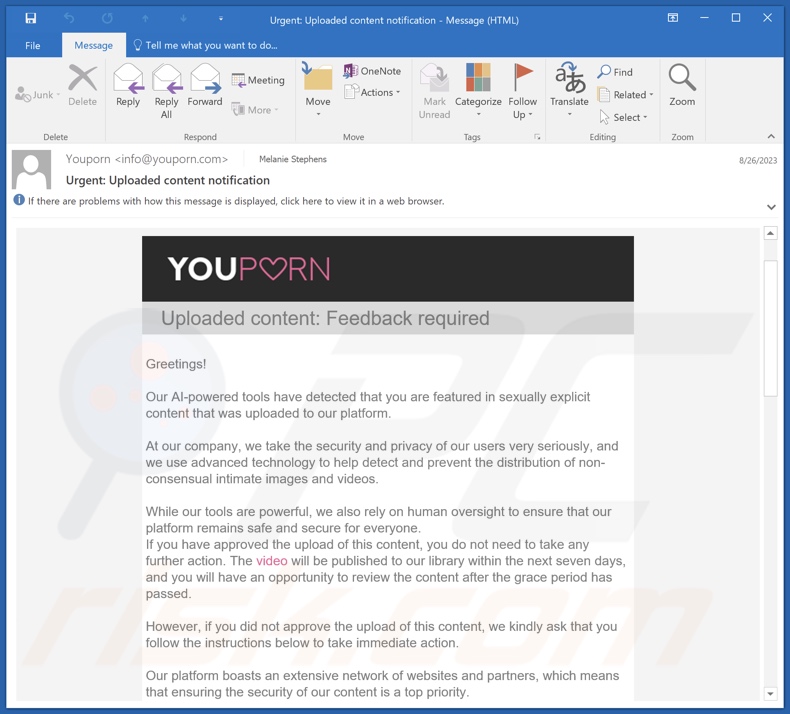

Wir haben eine "YouPorn"-Spam-E-Mail-Variante mit dem Betreff "Dringend: Benachrichtigung über hochgeladene Inhalte". Sie informiert darüber, dass die KI-gestützten Werkzeuge von YouPorn den in sexuell expliziten Inhalten dargestellten Empfänger erkannt haben. Dies ist eine Sicherheitsmaßnahme, da die Verbreitung von nicht einvernehmlichen Bildern/Videos gegen die Richtlinien von YouPorn verstößt.

Wenn die Inhalte mit ihrer Zustimmung auf die Plattform hochgeladen wurden, muss der Empfänger nichts unternehmen. Nach sieben Tagen werden die Inhalte zur Überprüfung durch den Empfänger und die Benutzer der Webseite zur Verfügung gestellt.

Wenn dies jedoch nicht der Fall sein sollte, werden in dem Schreiben mögliche Optionen für die Entfernung aufgeführt. Einige Varianten der "YouPorn" Betrugs-E-Mails bieten die kostenlose Entfernung an, doch wenn der Empfänger versucht, diese Option auszuwählen, wird er auf die Startseite seines Browsers weitergeleitet, da der Link leer ist. Daher sind die Opfer gezwungen, sich mit den kostenpflichtigen Optionen zu befassen, die in den verschiedenen E-Mail-Versionen unterschiedlich sind.

Die von uns untersuchte bietet eine Option für 199 $ an, die "grundlegende Express-Entfernung, Sperrung und Schutz vor erneutem Hochladen" für zwanzig Webseiten aus dem YouPorn-Partnernetzwerk beinhaltet. Die 699 $ teure Option, genannt "Plan A", kombiniert die bisherigen Funktionen, erweitert sie aber auf dreihundert Webseiten und bietet Schutz für ein Jahr. Plan B" kostet 1399 $ und ist eine Dreijahresoption, die "Plan A" beinhaltet und Gesichtserkennungswerkzeuge zur Erleichterung der Inhaltssperrung implementiert.

Die Zahlungen werden nur in der Kryptowährung Bitcoin akzeptiert, und der Prozess ist automatisiert - es ist also keine Interaktion von Seiten des Empfängers erforderlich.

Wie bereits in der Einleitung erwähnt, sind alle Behauptungen in diesen Spam-E-Mails gefälscht. Außerdem steht diese Betrugsmail in keiner Weise mit YouPorn oder anderen legitimen Diensten/Einrichtungen in Verbindung. Daher stellen diese Schreiben keine wirkliche Bedrohung für die Empfänger dar.

Die Opfer dieses Betrugs erleiden finanzielle Einbußen und können ihr Geld nicht zurückerhalten, da die Transaktionen mit Kryptowährungen praktisch nicht zurückverfolgt werden können.

| Name | "YouPorn" Sexerpressung-E-Mail |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Es wurden explizite Inhalte mit dem Empfänger auf YouPorn hochgeladen. |

| Tarnung | YouPorn |

| Kryptowallet-Adresse der Cyberkriminellen | 1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce (Bitcoin), 13HA6EVfvTPidW3xv5Tp88WRvH96QtB3XV (Bitcoin) |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Sexerpressung-Spam-Kampagnen

"Specialized Hacker Succeeded In Hacking Your Operating System", "I Will Be Direct You Watch Adult Content" und "You Could Be In Trouble With The Law" sind nur einige Beispiele für klassische Sexerpressung-Betrügereien.

Spam-E-Mails wie "YouPorn", d. h. E-Mails, in denen behauptet wird, dass explizite Inhalte, auf denen der Empfänger abgebildet ist, auf legitime Plattformen hochgeladen wurden, sind relativ neu im Vergleich zu E-Mails von angeblichen Hackern, die heimlich kompromittierende Videos aufzeichnen, oder von Strafverfolgungsbehörden, die Bußgelder verhängen und mit rechtlichen Schritten/Anzeigen für das Ansehen/Besitzen von illegalem pornografischem Material drohen.

Es ist erwähnenswert, dass verschiedene Betrügereien über Spam verbreitet werden, z. B., Phishing Rückruf, technischer Support, Erbe, Lotterie usw. Betrügerische E-Mails werden auch zur Verbreitung von Malware genutzt.

Wie werden Computer durch Spam-Kampagnen infiziert?

Spam-Kampagnen können infektiöse Dateien als Anhänge oder Download-Links enthalten. Diese Dateien können Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), ausführbare Dateien (.exe, .run usw.), Archive (ZIP, RAR usw.), JavaScript usw. sein. Wenn eine solche Datei geöffnet wird, werden Infektionsketten ausgelöst.

Bei einigen Formaten sind jedoch zusätzliche Aktionen erforderlich, um den Download-/Installationsprozess der Malware einzuleiten. Bei Microsoft Office-Dateien müssen die Benutzer zum Beispiel Makrobefehle (d. h. Bearbeitung/Inhalt) aktivieren, während OneNote-Dokumente sie benötigen, um auf eingebettete Dateien oder Links zu klicken.

Wie kann man die Installation von Malware vermeiden?

Aufgrund der weiten Verbreitung von Spam-Mails und der Tatsache, wie gut sie gemacht sein können, raten wir dringend zur Vorsicht bei eingehenden E-Mails, PN/DN, SMS und anderen Nachrichten. Anhänge oder Links in dubiosen Mails dürfen nicht geöffnet werden, da sie bösartig sein können.

Wir empfehlen die Verwendung von Microsoft Office-Versionen nach 2010, da diese über den Modus "Geschützte Ansicht" verfügen, der die automatische Ausführung von Makros verhindert.

Da Malware nicht ausschließlich über Spam-Mails verbreitet wird, raten wir außerdem, nur von offiziellen und vertrauenswürdigen Quellen herunterzuladen.

Eine weitere Empfehlung lautet, Programme mit Funktionen/Werkzeuge zu aktivieren und zu aktualisieren, die von seriösen Entwicklern bereitgestellt werden, da illegale Aktivierungswerkzeuge ("Cracking") und Updates von Drittanbietern Malware enthalten können.

Darüber hinaus ist es aufgrund des Überschusses an geschickt getarnten betrügerischen und bösartigen Inhalten im Internet unerlässlich, beim Surfen wachsam zu sein.

Wir müssen betonen, wie wichtig es ist, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um das System regelmäßig zu überprüfen und Bedrohungen und Probleme zu beseitigen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text im "YouPorn“ Spam-E-Mail Schreiben:

Subject: Urgent: Uploaded content notification

YOUPORNUploaded content: Feedback required

Greetings!

Our AI-powered tools have detected that you are featured in sexually explicit content that was uploaded to our platform.

At our company, we take the security and privacy of our users very seriously, and we use advanced technology to help detect and prevent the distribution of non-consensual intimate images and videos.

While our tools are powerful, we also rely on human oversight to ensure that our platform remains safe and secure for everyone.

If you have approved the upload of this content, you do not need to take any further action. The video will be published to our library within the next seven days, and you will have an opportunity to review the content after the grace period has passed.However, if you did not approve the upload of this content, we kindly ask that you follow the instructions below to take immediate action.

Our platform boasts an extensive network of websites and partners, which means that ensuring the security of our content is a top priority.

To achieve this, all uploaded content is digitally fingerprinted using both the MediaWise® service from Vobile® and Safeguard, our own proprietary digital fingerprinting software.

This helps to prevent unauthorized distribution of content on our platform.

For our premium users who upload content, we offer monetary incentives. However, in some cases, uploaded content may be put on hold.

If this happens, we can initiate a quick automated removal process, but we would require an incentive refund to do so.

The basic express removal, blocking, and protection against re-uploading of content on our network of 20 websites costs $199 USD.As a digital company, we take great pride in our integrity and measures, which is why we offer additional options for protecting against unauthorized content uploads 24/7.

We have all our processes automated, including payment processing, for your convenience.

Our Plan A includes everything in the basic removal option, plus digitally fingerprinting of the content and automated removal and protection against re-uploading to our vast network of partner websites (300+) for one year, all for $699 USD.

If you require the best protection available, we recommend our

Plan B, which includes everything in Plan A plus digital protection by MediaWise® and Safeguard based on facial recognition data for three years. This ensures that any content with your biometrics will be blocked, and it costs $1399 USD.

Our system takes care of your request automatically and swiftly, so there's no need to contact us.The payment process is automated through a Bitcoin gateway, and the digital number you receive below is unique to your case and doesn't require any extra confirmation.

1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce

To transfer the amount corresponding to your chosen option, copy and paste this identifier into your preferred cryptocurrency wallet.

You can review the content uploaded after the seven-day grace period, either by checking our Youporn.com library or by contacting the member who uploaded the content.

We encourage users who feature in content and wish to prevent its upload to our platform to consider proactively digitally fingerprinting it.

Thank you for your attention to this matter.

Aussehen der "YouPorn" Spam-E-Mail (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "YouPorn" Sexerpressung-E-Mail?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

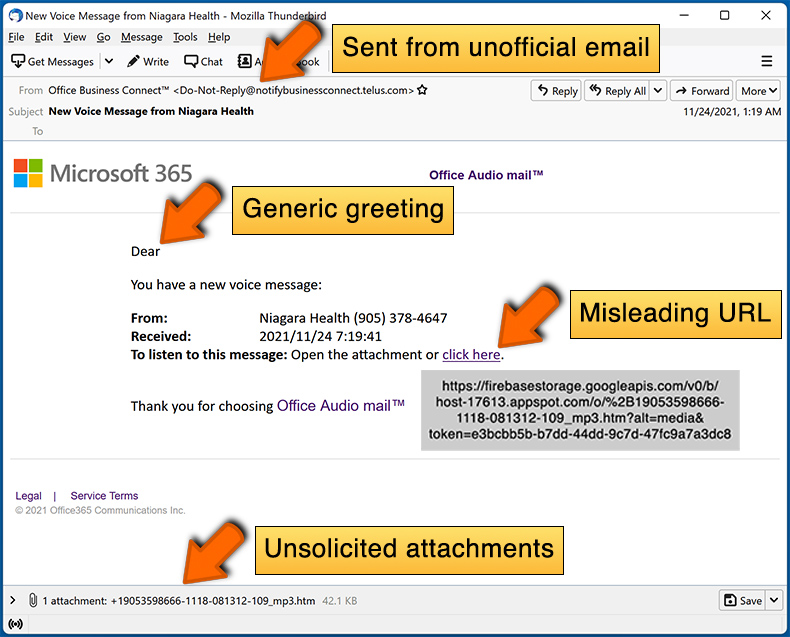

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich. Cyberkriminelle verbreiten sie in großen Mengen in der Hoffnung, dass zumindest einige Empfänger auf ihre Betrügereien hereinfallen.

Wurden sensible Inhalte, in denen ich vorkomme, online hochgeladen?

Nein, alle Behauptungen in den "YouPorn"-Betrugs-E-Mails sind falsch. Das bedeutet, dass keine Inhalte mit Ihnen auf YouPorn oder andere ähnliche Webseiten hochgeladen wurden. Daher stellt der Empfang dieser Art von E-Mail keine Gefahr für Sie dar.

Ich habe Kryptowährung an die in dieser E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Nein, die Rückforderung von Geldern ist praktisch unmöglich, da Kryptowährungstransaktionen praktisch nicht zurückverfolgt werden können.

Ich habe meine persönlichen Daten angegeben, als ich von einer Spam-E-Mail hereingelegt wurde, was soll ich tun?

Wenn Sie Ihre Anmeldedaten zur Verfügung gestellt haben, ändern Sie sofort die Kennwörter aller möglicherweise gefährdeten Konten und informieren Sie den offiziellen Support. Und wenn es sich bei den weitergegebenen Informationen um andere personenbezogene Daten handelt (z. B. Personalausweisdaten, Scans/Fotos von Reisepässen, Kreditkartennummern usw.) - wenden Sie sich unverzüglich an die zuständigen Behörden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet. Ist mein Computer infiziert?

Nein, das bloße Lesen einer E-Mail löst keine Systeminfektionsprozesse aus; das Herunterladen/Installieren von Malware wird eingeleitet, wenn bösartige Anhänge oder Links geöffnet werden.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet. Ist mein Computer infiziert?

Ob eine Infektion vorliegt, hängt vom Zweck der Datei ab (d. h., Phishing vs. Malware-Infiltration) und kann durch das Format beeinflusst werden. Ausführbare Dateien (.exe, .run. usw.) verursachen fast immer Infektionen, sobald sie geöffnet werden. Während Dokumente (.doc, .xls, .one, .pdf usw.) möglicherweise zusätzliche Aktionen benötigen, um das Herunterladen/Installieren von Schadsoftware zu starten (z. B. die Aktivierung von Makrobefehlen klicken auf eingebettete Inhalte usw.).

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner ist in der Lage, praktisch alle bekannten Malware-Infektionen zu erkennen und zu beseitigen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans der Schlüssel zur Erkennung ist, da sich hochwertige Schadprogramme typischerweise tief im System verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden