So erkennt man gefälschte E-Mails, wie "You Could Be In Trouble With The Law"

Phishing/BetrugAuch bekannt als: You Could Be In Trouble With The Law Sexerpressungs-Betrug

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von Betrug ist "You Could Be In Trouble With The Law"?

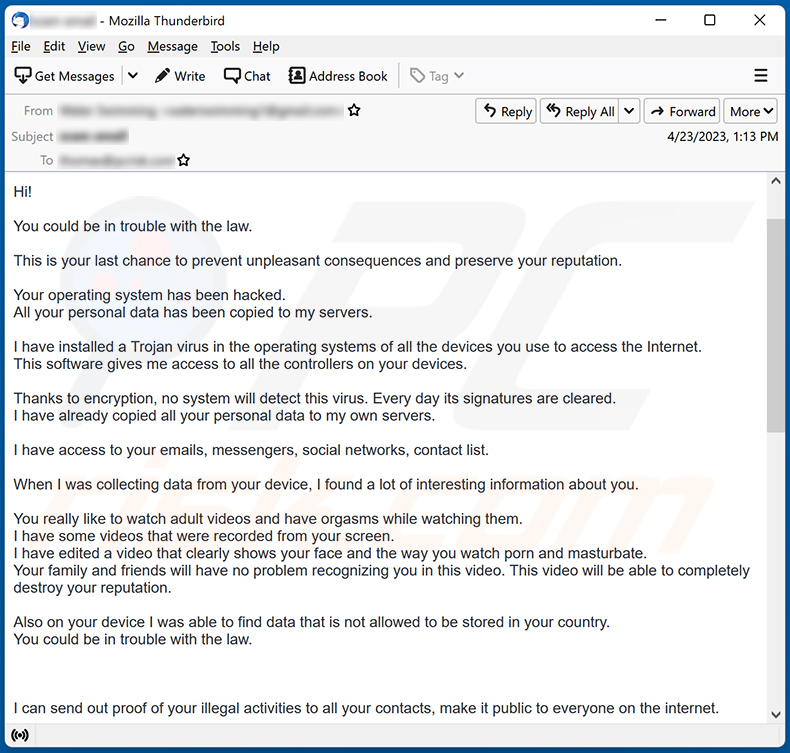

Nach Durchführung einer Untersuchung haben wir festgestellt, dass die fragliche E-Mail ein Sexerpressungs-Betrug ist, der entwickelt wurde, um Empfänger dazu zu verleiten zu denken, dass sie eine bestimmte Geldsumme an den Absender schicken müssen, um die Veröffentlichung von beschämendem Material zu verhindern. Wir empfehlen Empfängern dringend, diese E-Mail und sämtliche ähnliche nicht zu beachten.

Mehr über die betrügerische E-Mail "You Could Be In Trouble With The Law"

Die E-Mail behauptet, dass das Betriebssystem des Empfängers gehackt wurde und alle persönlichen Daten auf den Server des Betrügers kopiert wurde. Der Betrüger droht damit, beschämende Informationen über den Empfänger öffentlich zu machen, darunter ein Video, das den Empfänger beim Ansehen von nicht jugendfreien Inhalten und Masturbieren zeigt und behauptet, einen Zugriff auf die E-Mail, Messenger, soziale Netzwerke und Kontaktliste zu haben.

Der Betrüger verlangt 1.300 $ in Bitcoin, innerhalb von zwei Werktagen zu überweisen an den bereitgestellten Wallets im Gegenzug für das Löschen aller Informationen über den Empfänger von dem Server. Die E-Mail ist dafür bestimmt, den Empfänger dazu zu verleiten, den Betrüger zu bezahlen, jedoch sind die Behauptungen falsch und der Betrüger hat keinen Zugriff auf die Daten des Empfängers.

Empfänger solcher E-Mails sollten weder auf diese E-Mails antworten, noch Betrüger bezahlen.

| Name | You Could Be In Trouble With The Law E-Mail Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Das Betriebssystem des Empfängers wurde gehackt |

| Höhe des Lösegelds | $1300 |

| Kryptowallet-Adresse der Cyberkriminellen | bc1qp8wz2wsrd9w5z6k8za56dd0xqux6xx47aap4wz |

| Tarnung | Schreiben von einem Hacker |

| Symptome | Nicht autorisierte Online-Käufe, geänderte Online-Konten, Passwörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Irreführende E-Mails, schurkische Online-Pop-up-Anzeigen, Suchmaschinen-Vergiftungstechniken |

| Schaden | Verlust sensibler privater Informationen, finanzielle Verluste, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Ähnliche betrügerische E-Mails im Allgemeinen

E-Mails dieser Art behaupten normalerweise, dass die Computer des Empfängers gehackt wurde und der Betrüger einen Zugriff auf persönliche Daten, darunter beschämendes oder sensibles Material, hat. Der Betrüger verlangt eine Zahlung in Kryptowährungen, um die Veröffentlichung des “erlangten“ Materials an die Öffentlichkeit zu verhindern.

Diese E-Mails bedienen sich häufig einer bedrohlichen Sprache, um den Empfänger so lange einzuschüchtern, bis er bezahlt aber die Behauptungen sind normalerweise falsch und der Betrüger hat keinen Zugriff auf die persönlichen Daten oder beschämendes Material des Empfängers.

Beispiele für ähnliche Betrugsmaschen sind "Professional Hacker Managed To Hack Your Operating System Email Scam", "Porn Websites I Attacked With My Virus Xploit" und "I Know That You Cheat On Your Partner". Es ist wichtig zu erwähnen, dass E-Mails dieser Art verwendet werden können, um Empfänger dazu zu verleiten, ihre Computer zu infizieren.

Wie infizieren Spam-Kampagnen Computer?

Bösartige Anhänge und Links in E-Mails sind häufige Wege, auf welchen Benutzer Computer mit Malware infizieren können. Bösartige Anhänge können Dateitypen wie PDFs, Microsoft Office-Dokumente, ZIP-Dateien, JavaScript-Dateien und andere Dateien beinhalten. Diese Anhänge können Malware, wie beispielsweise Ransomware oder einen Virus enthalten, die aktiviert werden kann, wenn der Anhang heruntergeladen oder geöffnet wird.

Links in E-Mails können ebenfalls verwendet werden, um Computer mit Malware zu infizieren. Diese Links können auf infizierte Webseiten führen, die Malware auf Computer herunterladen kann.

Wie kann die Installation von Malware vermieden werden?

Installieren Sie Antivirus-Software und aktualisieren Sie sie regelmäßig. Öffnen Sie keine Anhänge oder klicken Sie nicht auf Links von unbekannten oder verdächtigen E-Mail-Adressen. Halten Sie Betriebssysteme, Software und Plug-ins auf dem neuesten Stand. Laden Sie Software ausschließlich von vertrauenswürdigen Quellen herunter und vermeiden Sie es, von Peer-to-Peer-Netzwerken, verdächtigen Seiten, Downloadprogrammen Dritter und so weiter herunterzuladen.

Vertrauen Sie außerdem keinen Pop-ups auf zwielichtigen Webseiten. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Der in dem E-Mail-Schreiben "You Could Be In Trouble With The Law" dargestellte Text:

Hi!

You could be in trouble with the law.

This is your last chance to prevent unpleasant consequences and preserve your reputation.

Your operating system has been hacked.

All your personal data has been copied to my servers.I have installed a Trojan virus in the operating systems of all the devices you use to access the Internet.

This software gives me access to all the controllers on your devices.Thanks to encryption, no system will detect this virus. Every day its signatures are cleared.

I have already copied all your personal data to my own servers.I have access to your emails, messengers, social networks, contact list.

When I was collecting data from your device, I found a lot of interesting information about you.

You really like to watch adult videos and have orgasms while watching them.

I have some videos that were recorded from your screen.

I have edited a video that clearly shows your face and the way you watch porn and masturbate.

Your family and friends will have no problem recognizing you in this video. This video will be able to completely destroy your reputation.Also on your device I was able to find data that is not allowed to be stored in your country.

You could be in trouble with the law.I can send out proof of your illegal activities to all your contacts, make it public to everyone on the internet.

I have a lot of your personal information. It's your browsing history, your messenger and social media correspondence, your phone calls, your personal photos and videos.

I can put all of your data in the public domain.I'm sure that after that the police might be interested in you. And other security agencies in your country.

All it takes is one click of my mouse to make all the information you have on your device available to the public.

You understand the consequences.It will be a real disaster.

Your life would be ruined.I bet you want to prevent that, don't you?

It's very easy to do.You need to transfer me 1300$ US dollars (USD) (in bitcoin equivalent at the exchange rate at the time of transfer). After that, I will delete all information about you from my servers.

I will not bother you anymore.

My bitcoin wallet for payment: bc1qp8wz2wsrd9w5z6k8za56dd0xqux6xx47aap4wzDon't know what Bitcoin is and how to use it? Use Google.

You have 2 business days to pay.

After reading this email, the timer starts automatically.

I've already received notification that you opened this email.No need to respond to me on this message, this email was created automatically and is untraceable.

There is no need to try to contact anyone for help. Bitcoin wallet is untraceable, so you will just waste your time.The police and other security services won't help you either.

In each of these cases, I will post the entire video without delay.

All of your data is already copied to a cluster of my servers, so changing your passwords on email or social media won't help.I hope you choose the right solution.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist You Could Be In Trouble With The Law Sexerpressungs-Betrug?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

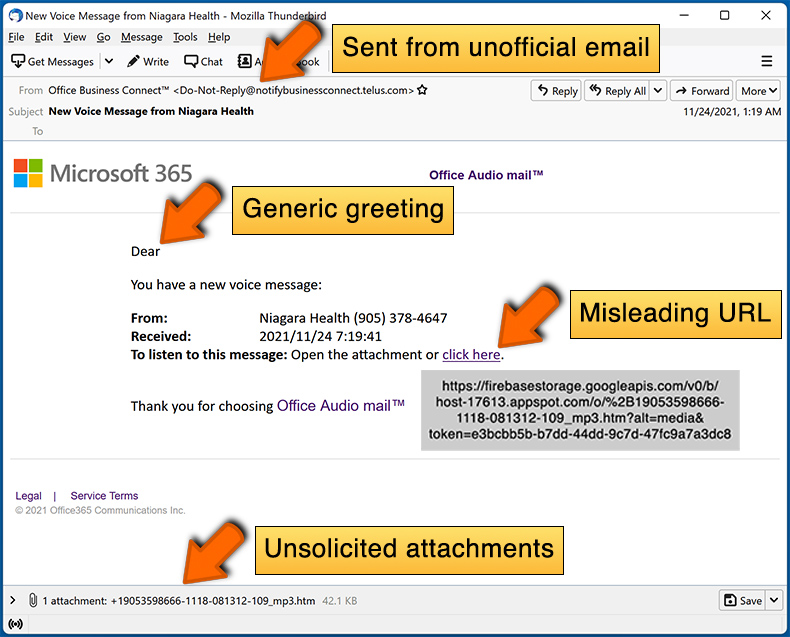

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Die Betrüger versenden eine generische Nachricht an eine Vielzahl von Empfängern, in der Hoffnung, zumindest eine Person täuschen zu können. Diesen Spam-E-Mails fehlt es an jeglicher Personalisation und werden an eine Vielzahl von Einzelpersonen versendet.

Ich habe meine persönlichen Informationen bereitgestellt, als ich von dieser E-Mail getäuscht wurde, was soll ich tun?

Falls Sie jegliche Kontodaten geteilt haben, wird geraten, so früh wie möglich alle Passwörter zu ändern. Falls irgendwelche persönlichen Informationen, wie Kreditkartendaten, Ausweisinformationen und so weiter geteilt worden sind, wird empfohlen, unverzüglich die relevanten Behörden zu kontaktieren.

Ich habe eine bösartige Datei, die einer E-Mail angehängt wurde, heruntergeladen und geöffnet, ist mein Computer infiziert?

Falls es sich bei der Datei um eine ausführbare Datei handelt, ist ihr System höchstwahrscheinlich infiziert. Falls das Dokument Formate wie .pdf, .doc oder ähnliche hatte, könnte es sein, dass das System eine Infektion vermieden hat. In solchen Fällen könnte das bloße Öffnen eines Dokuments nicht dafür ausreichen, dass die Malware das System betreten kann.

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Ihr Computer ist nicht wirklich gehackt oder infiziert worden. Betrüger könnten alte Passwörter von Datenbanken, die geleakte Informationen enthalten, erlangt haben.

Ich habe Kryptowährung an die in einer solchen E-Mail dargestellte Adresse versentet, kann ich mein Geld zurückerhalten?

Leider ist es sehr schwierig, wenn nicht sogar unmöglich, ihre Kryptowährung wiederzuerhalten, sobald Sie sie an die Adresse eines Betrügers versendet haben. Kryptowährungstransaktionen sind irreversibel, was bedeutet, dass die Gelder nicht rückgängig gemacht oder erstattet werden können, sobald sie versendet worden sind.

Ich habe die E-Mail gelesen, den Anhang aber nicht geöffnet, ist mein Computer infiziert?

Das bloße Öffnen einer E-Mail ist in keiner Weise schädlich. Auf Links in der E-Mail zu klicken oder Anhänge zu öffnen können zu Systeminfektionen führen.

Wird Combo Cleaner Malware-Infektionen entfernen, die in einem E-Mail-Anhang vorhanden sind=

Combo Cleaner kann fast alle bekannten Arten von Malware-Infektionen identifizieren und entfernen. Es sollte jedoch beachtet werden, dass einige ausgereifte Arten von Malware tief innerhalb des Systems versteckt sein könnten, weshalb ein vollständiger Systemscan unerlässlich ist, um eine vollständige Entfernung sicherzustellen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden