Vermeiden Sie Betrug durch gefälschte Schreiben von cPanel email

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist die "cPanel" E-Mail?

"cPanel email scam" bezieht sich auf eine Spamkampagne - eine groß angelegte Operation, in deren Zuge Tausende von betrügerischen E-Mails versendet werden. Diese E-Mail-Briefe werden als Benachrichtigung der Firma cPanel getarnt, Entwickler von Web-Hosting-Control-Panel desselben Namens.

Zum Zeitpunkt der Recherche gab es zwei Varianten dieses Betrugs. Eine Variante ist eine Benachrichtigung bezüglich Aktualisierungen der Datenschutzbestimmungen; die andere - benachrichtigt Empfänger, dass ihre Webseite eingestellt wurde.

Es muss betont werden, dass diese E-Mails in keiner Weise mit der cPanel LLC in Verbindung stehen. Diese Spam-Kampagne zielt darauf ab, sensible Informationen (d.h. cPanel-Login-Daten) über an die betrügerischen Briefe angehängte HTML-Datei zu extrahieren.

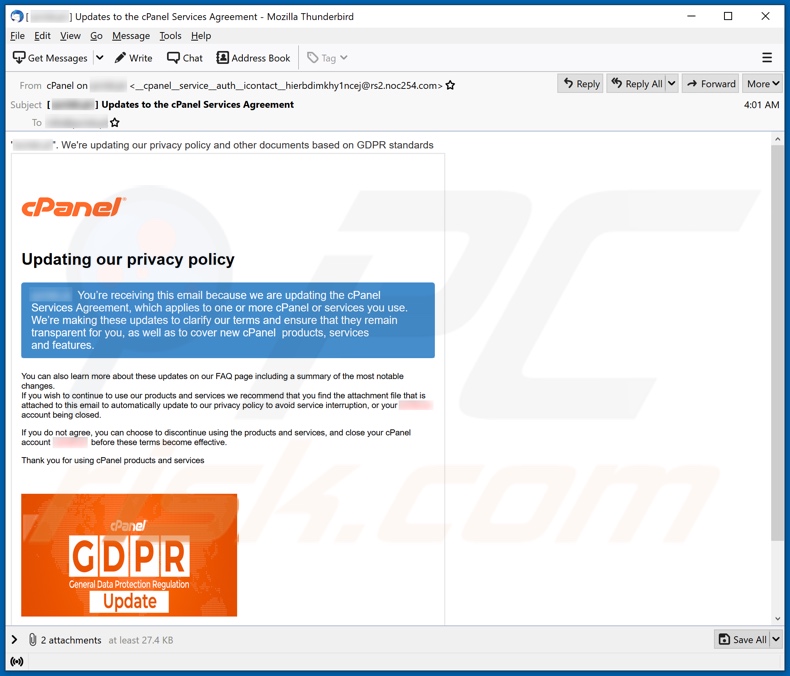

Die E-Mail mit dem Titel/Betreff"[ ******** ] Aktualisierungen an der Dienstleistungsvereinbarung von cPanel" (könnte variieren) informiert den Empfänger darüber, dass die Datenschutzbestimmungen von cPanel entsprechend GDPR (General Data Protection Regulation) aktualisiert werden. Der Brief geht daraufhin weiter ins Detail darüber, warum diese Benachrichtigung notwendig ist.

Der Empfänger wird dazu gedrängt, die angehängte Datei zu verwenden - um automatisch auf die neuen Datenschutzbestimmungen zu aktualisieren. Sollten Sie mit der Richtlinienänderung nicht einverstanden sein, wird der Empfänger gewarnt, dass sie nicht länger in der Lage sein werden, die Produkte und Dienstleistungen von cPanel zu nutzen und dass ihr Konto deaktiviert wird.

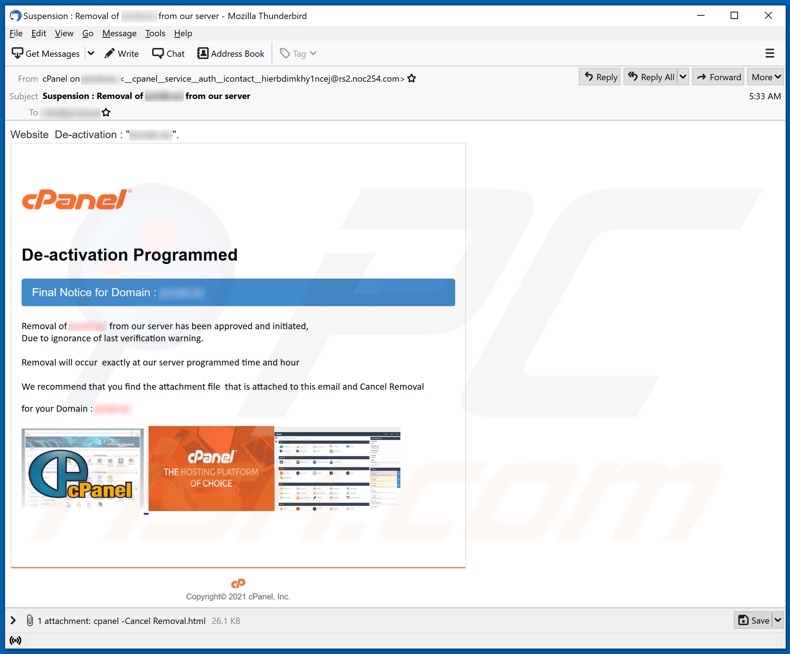

Der Bref mit dem Titel/Betreff "Aussetzung: Entfernung von ******** von unserem Server" (könnte variieren) gibt an, dass die Deaktivierung der Webseite des Empfängers und die Entfernung von den Servern von cPanel genehmigt und eingeleitet wurde. Der angebliche Grund wird gegeben eine ignorierte letzte Warnung zu sein.

Falls der Empfänger wünscht, den Prozess aufzuhalten, werden sie angewiesen, den Anhang der Datei zu verwenden.

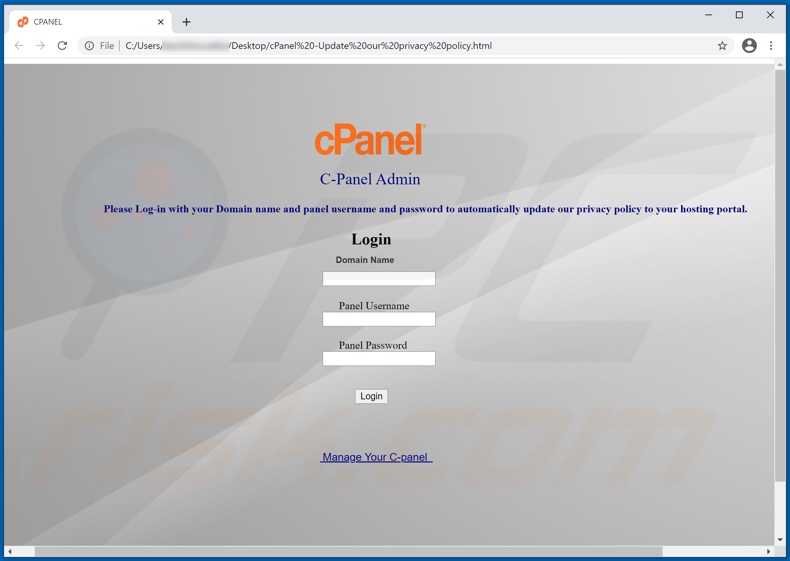

Sobald die angehängte HTML-Datei geöffnet wird, bittet sie Benutzer darum, sich mit ihrem Domain-Namen, Panel-Benutzernamen und Passwort bei Ihrem cPanel-Konto anzumelden. Dies wird angeblich das Konto entsprechend der neuen Datenschutzbestimmungen aktualisieren.

Stattdessen werden Benutzer, indem sie versuchen, sich auf diese Weise einzuloggen - ihre Login-Daten den Betrügern hinter den gefälschten "cPanel"-E-Mails enthüllen. Daher können Benutzer, indem sie den betrügerischen Benachrichtigungen vertrauen, ihre cPanel-Konten verlieren und den Betrügern unbeabsichtigt den Zugang auf/die Kontrolle über sie und ihren Inhalt (z.B. Webseiten) gewähren.

Zusammengefasst kann gesagt werden, dass dies zu schwerwiegenden Problemen bei der Privatsphäre, finanziellen Verlusten, Identitätsdiebstahl und anderen ernsthaften Problem führen kann. Falls bereits Anmeldungsversuche unternommen worden sind, wird dringend empfohlen, die Login-Daten unverzüglich zu ändern.

Darüber hinaus wird empfohlen, den offiziellen Support von cPanel zu kontaktieren.

| Name | cPanel Email Scam |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Eine Variante behauptet, dass Empfänger ihr Konto aktualisieren müssen; die andere - dass ihr Konto deaktiviert wird, es sei denn, sie aktualisieren es. |

| Tarnung | Benachrichtigungen von cPanel |

| Erkennungsnamen (bösartiger html Anhang zu Verwendung von Phishing) | Ad-Aware (Trojan.GenericKD.36626880), BitDefender (Trojan.GenericKD.36626880), Fortinet (JS/Agent.RA!tr), Emsisoft (Trojan.GenericKD.36626880 (B)), Microsoft (Trojan.GenericKD.36626880), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"Facebook Email Scam", "Fund Release", "Microsoft Teams Email Scam", "INTERNATIONAL MONETARY FUND (IMF)" und "Email Account Is Almost Full" sind einige Beispiele für andere Spam-Kampagnen. Trotz des seriösen Erscheinungsbildes, besteht der einzige Zweck dieser Mail darin, Einnahmen für hinter ihr stehenden Betrüger/Cyberkriminellen zu generieren.

Neben Phishing und ähnlichen Betrugsmaschen werden betrügerische E-Mails ebenfalls verwendet, um Malware (z.B. Trojaner, Ransomware, Kryptowährungs-Miner usw.) zu verbreiten. Aufgrund der Tatsache, wie weit verbreitet Spam-Mails sind, wird dringend empfohlen, vorsichtig bei eingehenden E-Mails zu sein.

Wie infizieren Spam-Kampagnen Computer?

Spam-Kampagnen infizieren Systeme über virulente Dateien, die über Spam-Kampagnen verbreitet werden. Diese Dateien können den E-Mails angehängt werden und/oder die Briefe können Download-Links für solche Inhalte beinhalten.

Infektiöse Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als ausführbare Dateien, Archive, Microsoft Office- und PDF-Dokumente, JavaScript und so weiter. Falls virulente Dateien geöffnet werden - wird die Infektionskette/der Prozess (d.h. der Download/die Installation von Malware) frühgestartet.

Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen.

Dieser Vorgang beginnt in dem Moment - in dem ein Dokument in Microsoft Office-Versionen geöffnet wird, die vor 2010 veröffentlicht wurden. Neuere Versionen verfügen über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makros verhindert. Stattdessen werden Benutzer aufgefordert, das Bearbeiten/Inhalte (d.h. Makrobefehle) zu aktivieren und sie werden vor den möglichen Risikien gewarnt.

Wie kann die Installation von Malware vermieden werden?

Verdächtige und/oder irrelevante E-Mails dürfen nicht geöffnet werden, insbesondere keine in ihnen gefundene Anhänge oder Links. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Abgesehen von Spam-Kampagnen wird Malware außerdem häufig über nicht vertrauenswürdige Downloadquellen (z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und andere Downloadprogramme Dritter), illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Daher ist es wichtig, ausschließlich offizielle und verifizierte Downloadkanäle zu verwenden.

Darüber hinaus müssen alle Programme mithilfe von Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von seriösen Entwicklern zur Verfügung gestellt wurden. Um die Sicherheit von Geräten/Benutzern zu schützen, ist es wichtig, eine namhafte Anti-Virus-/Anti-Spyware-Suite installiert zu haben und auf dem neuesten Stand zu halten.

Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen und Probleme zu entfernen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der in einer Variante der betrügerischen "cPanel"-E-Mails dargestellte Text:

Subject: [ ******** ] Updates to the cPanel Services Agreement

"********". We're updating our privacy policy and other documents based on GDPR standards

cPanel

Updating our privacy policy

******** You’re receiving this email because we are updating the cPanel Services Agreement, which applies to one or more cPanel or services you use. We’re making these updates to clarify our terms and ensure that they remain transparent for you, as well as to cover new cPanel products, services and features.

You can also learn more about these updates on our FAQ page including a summary of the most notable changes.

If you wish to continue to use our products and services we recommend that you find the attachment file that is attached to this email to automatically update to our privacy policy to avoid service interruption, or your ******** account being closed.If you do not agree, you can choose to discontinue using the products and services, and close your cPanel account ******** before these terms become effective.

Thank you for using cPanel products and services

cP

Copyright© 2021 cPanel, Inc.

Screenshot der alternativen Variante der betrügerischen "cPanel"-Emails:

Der in dieser Variante dargestellte Text:

Subject: Suspension : Removal of ******** from our server

- De-activation : "********".

De-activation Programmed

Final Notice for Domain : ********

Removal of ******** from our server has been approved and initiated,

Due to ignorance of last verification warning.Removal will occur exactly at our server programmed time and hour

We recommend that you find the attachment file that is attached to this email and Cancel Removal

for your Domain : ********

cPCopyright© 2021 cPanel, Inc.

Screenshot des Datei-Anhangs der betrügerischen "cPanel"-E-Mails:

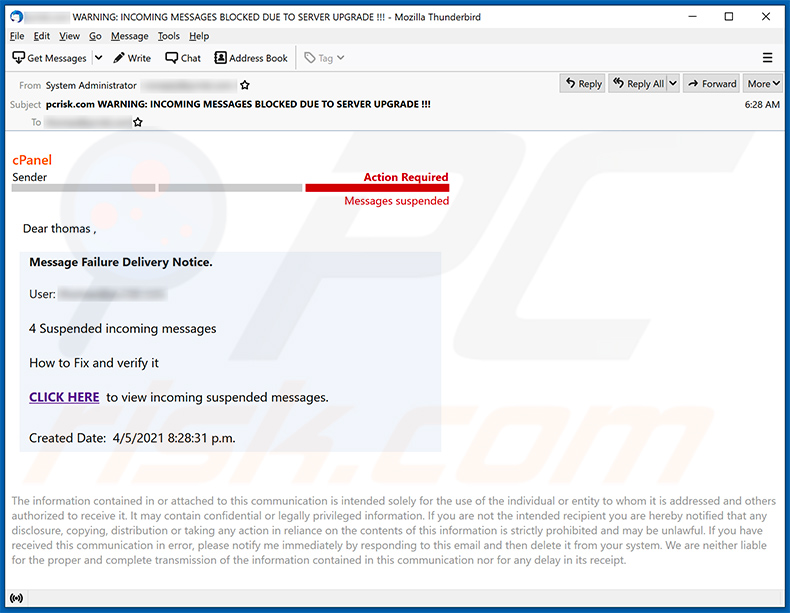

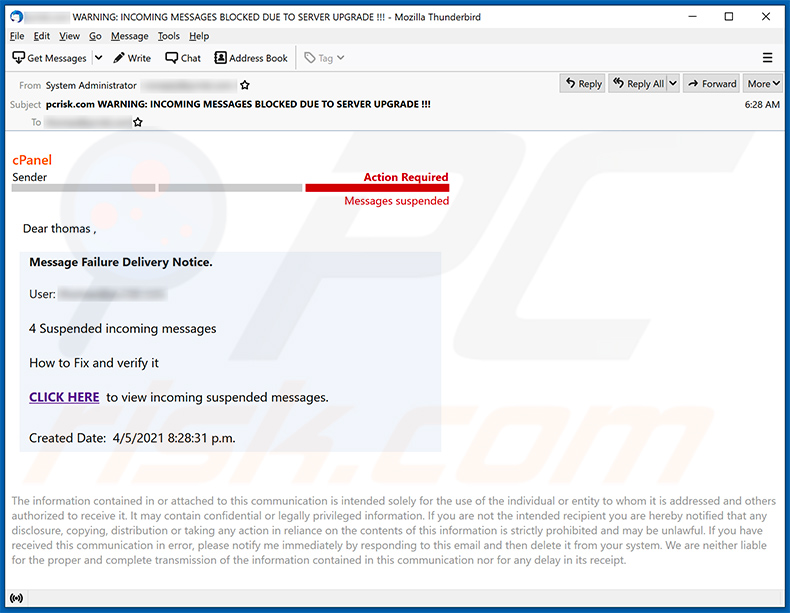

Eine weitere betrügerische E-Mail mit dem Thema cPanel, die behauptet, dass der Benutzer ausstehende Nachrichten hat:

Der darin dargestellte Text:

Subject: - WARNING: INCOMING MESSAGES BLOCKED DUE TO SERVER UPGRADE !!!

cPanel

Sender Action Required

Messages suspended

Dear ********,Message Failure Delivery Notice.

User: ********

4 Suspended incoming messages

How to Fix and verify it

CLICK HERE to view incoming suspended messages.

Created Date: 4/5/2021 8:28:31 p.m.

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Screenshot der geförderten Phishing-Webseite:

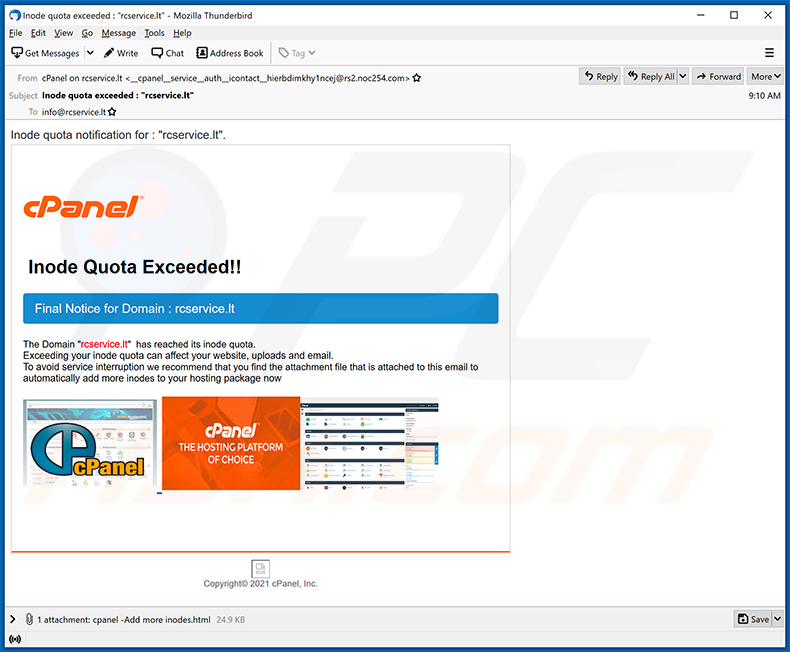

Noch eine weitere Variante von Spam-E-Mails mit dem Thema cPanel:

Der darin dargestellte Text:

Subject: Inode quota exceeded : ********"

Inode quota notification for : ********".

Inode Quota Exceeded!!

Final Notice for Domain : ********

The Domain ********" has reached its inode quota.

Exceeding your inode quota can affect your website, uploads and email.

To avoid service interruption we recommend that you find the attachment file that is attached to this email to

automatically add more inodes to your hosting package nowCopyright© 2021 cPanel, Inc.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "cPanel email scam"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden