Vermeiden Sie den Diebstahl Ihrer Konto-Anmeldedaten durch diese E-Mail

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "Email credentials phishing"?

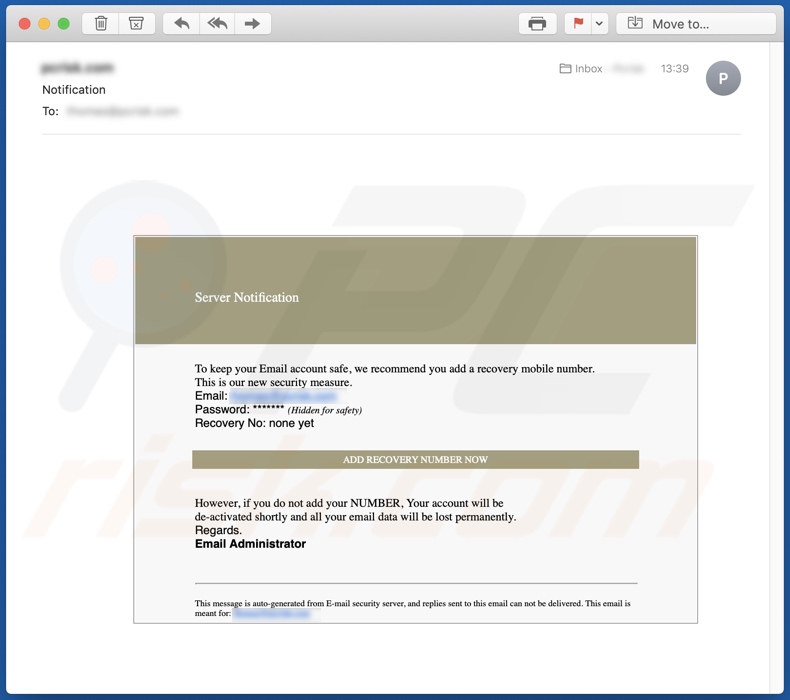

Email credentials phishing beschreibt eine betrügerische Nachricht, die behauptet, eine offizielle Benachrichtigung vom E-Mail-Dienstleister des Empfängers zu sein. Sie warnt Benutzer vor einer "neuen Sicherheitsmaßnahme" in einem Versuch, ihre E-Mail-Anmeldedaten zu stehlen.

Diese betrügerische Taktik wird "Phishing" genannt und ist eine Art von Social Engineering. Beachten Sie, dass die meisten irreführenden/betrügerischen E-Mails als "offiziell", "wichtig", "vorrangig" und ähnlich getarnt werden. Ihnen wird ausdrücklich davon abgeraten, verdächtige Mails oder in ihnen vorhandene Anhänge/Links zu öffnen.

Diese Nachricht stammt angeblich vom "E-Mail-Administrator", einer automatisch generierten Nachricht vom "E-Mail-Sicherheitsserver". Sie gibt an, dass Benutzer, um ihre E-Mail-Konten zu schützen, eine Mobilrufnummer zur Wiederherstellung hinzufügen müssen.

Dies ist angeblich eine neu hinzugefügte Sicherheitsmaßnahme. Sie versucht, Benutzer davor zu warnen, dass ihre Konten deaktiviert werden und alle verbundenen Daten dauerhaft verloren gehen, es sei denn, eine Wiederherstellungsnummer wird hinzugefügt. Falls Benutzer dazu verleitet werden, die Sicherheit ihres E-Mail-Kontos auf diese Weise zu "aktualisieren", werden sie über den Link in der Nachricht zu einer entführten Webseite weitergeleitet, die mit dem WordPress-Vorlagensystem erstellt wurde.

Auf der Seite werden Benutzer dazu ermutigt, ihre E-Mail-Anmeldeinformationen (Logins und Kennwörter) einzugeben, es handelt sich dabei jedoch nicht um eine Kontobestätigung, die es Benutzern erlaubt, Wiederherstellungsnummern hinzuzufügen, sondern die eingegebenen Informationen werden gestohlen. Dies ist zwar kein Versuch, eine Malware-Infektion zu verursachen, aber dennoch ein potenziell schädlicher Betrug.

Falls Sie einer solchen E-Mail bereits vertraut haben und versucht haben, sich über eine Webseite Dritter mit Ihren Kontodaten anzumelden, wird Ihnen dringend empfohlen, das Kennwort innerhalb Ihres E-Mail-Dienstes unverzüglich zu ändern.

| Name | Email Credentials Phishing. |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptungen | Betrug behauptet, dass die E-Mail-Sicherheit des Benutzers eine Aktualisierung mit einer Wiederherstellungs-Mobilrufnummer erfordert. |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Irreführende/betrügerische E-Mails sind eine häufige Erscheinung und sie dienen verschiedenen Zwecken. Die Mail kann eingesetzt werden, um an private Daten zu gelangen ("Phishing"), Geräte zu infizieren (über gefährliche Datei-Anhänge und/oder Links, die zu ihnen führen) oder um auf irgendeine andere Art Profite für die Cyberkriminellen zu generieren.

Sie sollten Ihre Systeme regelmäßig scannen, um die E-Mail-Kontosicherheit sicherzustellen. "HARASSMENT COMPLAINT", "On This Day I Hacked Your OS", "Ministry of Justice" und "TOYOTA LOTTERY ORGANIZATION" sind einige Beispiele für weitere E-Mail-Betrugsmaschen.

Wie infizieren Spam-Kampagnen Computer?

Spam-Kampagnen versenden Tausende von irreführenden E-Mails. Diese Nachrichten verursachen Infektionen durch schädliche Dateien oder Links, die zu ihnen führen. Diese E-Mails werden normalerweise als "offiziell", "wichtig", "dringend" oder auf andere Weise als vorrangige Mails markiert.

Die Anhänge treten in verschiedenen Formaten auf, wie beispielsweise Archiv- (RAR,ZIP) und ausführbaren (.exe, .run)-Dateien, Microsoft Office- und PDF-Dokumenten, JavaScript und vielen anderen. Wenn diese infektiösen Dateien geöffnet (ausgeführt, zum Laufen gebracht usw.) werden, wird bei ihnen ausgelöst, dass sie die Infektion einleiten und damit anfangen, Malware herunterzuladen/zu installieren.

Beispielsweise bitten Microsoft Office-Dokumente darum Makrobefehle (d.h. das Bearbeiten) zu aktivieren. Falls Makrobefehle aktiviert werden, beginnt der Infektionsprozess.

Beachten Sie, dass dieser Prozess bei Microsoft Office-Versionen, die vor dem Jahr 2010 veröffentlicht wurden, unverzüglich nach Öffnen des Dokuments beginnt.

Wie kann die Installation von Malware vermieden werden?

Ihnen wird dringend geraten, keine verdächtigen und/oder irrelevanten E-Mails zu öffnen, insbesondere nicht jene, die von unbekannten Absendern (Adressen) empfangen werden. Jegliche in verdächtigen Mails zu findende Anhänge oder Links dürfen niemals geöffnet werden, da sie die Quelle einer potenziellen Systeminfektion sind.

Benutzern, die einen großen Zustrom von E-Mails erhalten, wird empfohlen, regelmäßig System-Scans durchzuführen, um sicherzustellen, dass keine von ihnen eine Infektion in das Gerät infiltriert hat. Verwenden Sie Microsoft Office-Versionen, die nach 2010 veröffentlicht wurden, um zu verhindern, dass Microsoft Office-Dokumente Malware herunterladen/installieren.

Die neueren Versionen verfügen über den Modus "Geschützte Ansicht", der gefährliche Dokumente daran hindert, automatisch Makrobefehle zu aktivieren und sie somit davon abhält, dass System mit bösartigen Inhalten zu infizieren. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der in der E-Mail-Nachricht "Email credentials phishing" dargestellte Text:

Server Notification

To keep your Email account safe, we recommend you add a recovery mobile number.

This is our new security measure.

Email:

Password: ******* (Hidden for safety)

Recovery No: none yet

ADD RECOVERY NUMBER NOW

However, if you do not add your NUMBER, Your account will be

de-activated shortly and all your email data will be lost permanently.

Regards.

Email Administrator

This message is auto-generated from E-mail security server, and replies sent to this email can not be delivered. This email is meant for: **********

Screenshots auf der Webseite, auf die "Email credential phishing" weiterleitet:

Aussehen der Webseite, auf die "Email credential phishing" weiterleitet (GIF):

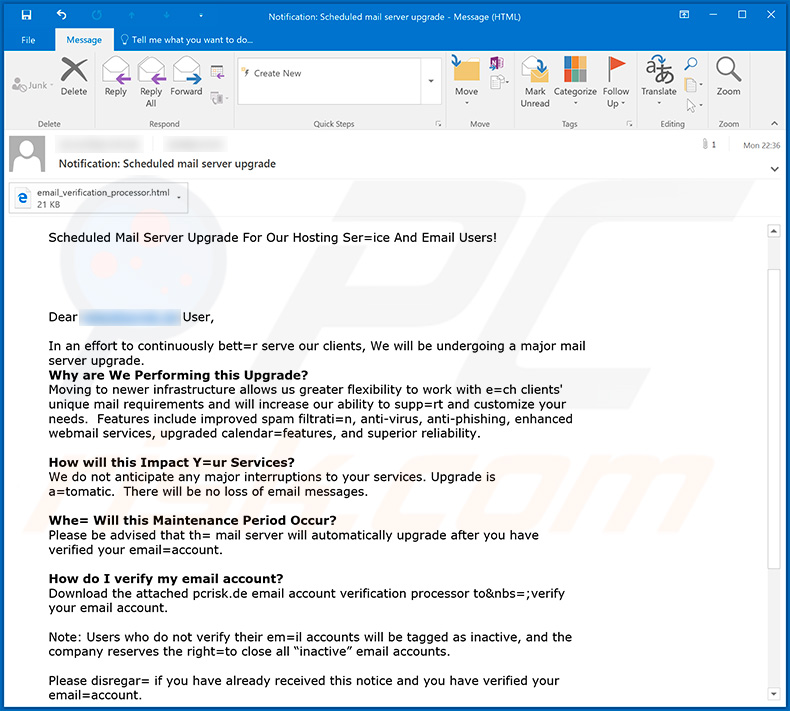

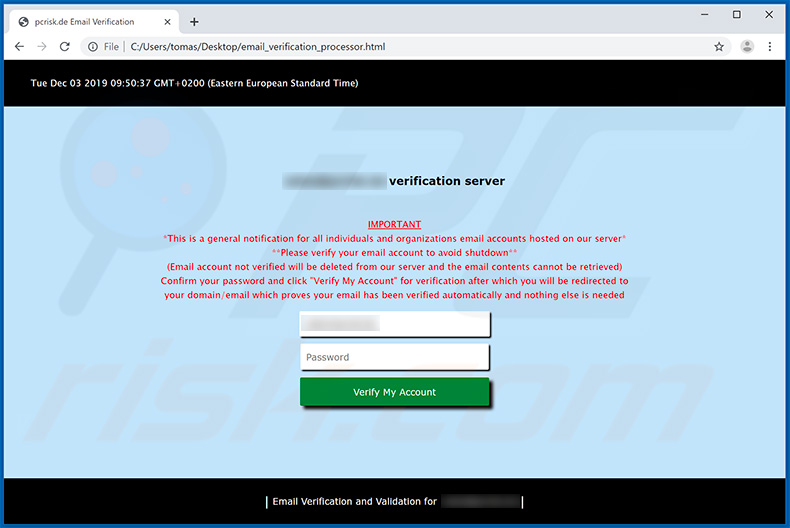

Eine weitere Variante von email credentials phishing spam campaign, die einen Anhang enthält: eine HTML-Datei ("email_verification_processor.html"). Diese Datei imitiert eine E-Mail-Login-Seite und enthält zwei Eingabefelder (Login und Passwort). Einmal eingegeben, werden diese Daten auf einem Fernserver gespeichert, der von den Cyberkriminellen kontrolliert wird.

Screenshot dieser E-Mail-Spam-Kampagne:

Der innerhalb dieser E-Mail angezeigte Text:

Subject: Notification: Scheduled mail server upgrade

Scheduled Mail Server Upgrade For Our Hosting Ser=ice And Email Users!Dear ******** User,

In an effort to continuously bett=r serve our clients, We will be undergoing a major mail server upgrade.

Why are We Performing this Upgrade?

Moving to newer infrastructure allows us greater flexibility to work with e=ch clients' unique mail requirements and will increase our ability to supp=rt and customize your needs. Features include improved spam filtrati=n, anti-virus, anti-phishing, enhanced webmail services, upgraded calendar=features, and superior reliability.How will this Impact Y=ur Services?

We do not anticipate any major interruptions to your services. Upgrade is a=tomatic. There will be no loss of email messages.Whe= Will this Maintenance Period Occur?

Please be advised that th= mail server will automatically upgrade after you have verified your email=account.How do I verify my email account?

Download the attached ******** email account verification processor to&nbs=;verify your email account.Note: Users who do not verify their em=il accounts will be tagged as inactive, and the company reserves the right=to close all “inactive” email accounts.

Please disregar= if you have already received this notice and you have verified your email=account.

Thanks,

******** Hosting Service Providersale=********

Screenshot der angehängten HTML-Datei ("email_verification_processor.html"):

Angezeigter Text in dieser Datei:

Tue Dec 03 2019 09:50:59 GMT+0200 (Eastern European Standard Time)

******** verification server

IMPORTANT

*This is a general notification for all individuals and organizations email accounts hosted on our server*

**Please verify your email account to avoid shutdown**

(Email account not verified will be deleted from our server and the email contents cannot be retrieved)

Confirm your password and click "Verify My Account" for verification after which you will be redirected to

your domain/email which proves your email has been verified automatically and nothing else is needed

********

Password

| Email Verification and Validation for ******** |

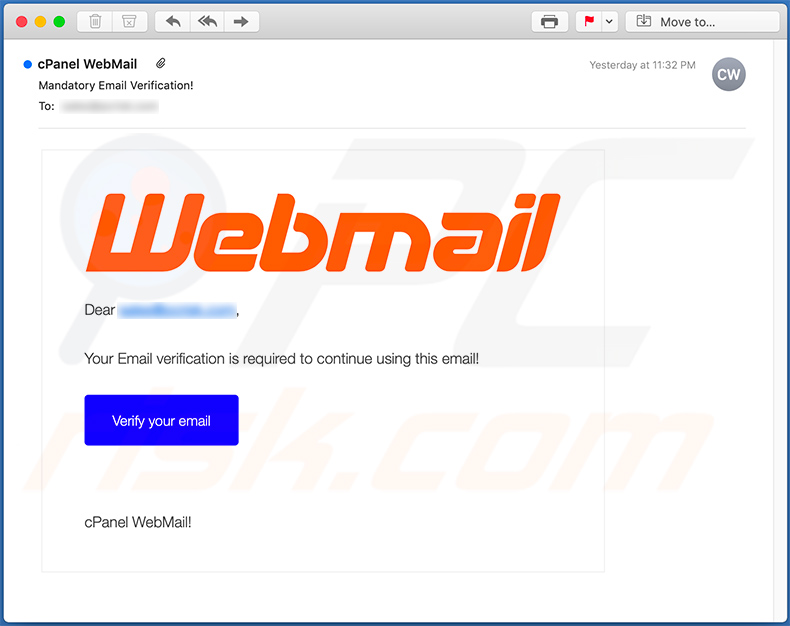

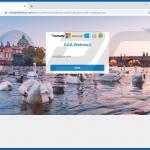

Ein weiterer E-Mail-Anmeldedaten-Phishing-Betrug, der als cPanel-WebMail-Benachrichtigung getarnt wird:

Der darin dargestellte Text:

Subject: cPanel WebMail

Webmail

Dear -,

Your Email verification is required to continue using this email!

Verify your email

cPanel WebMail!

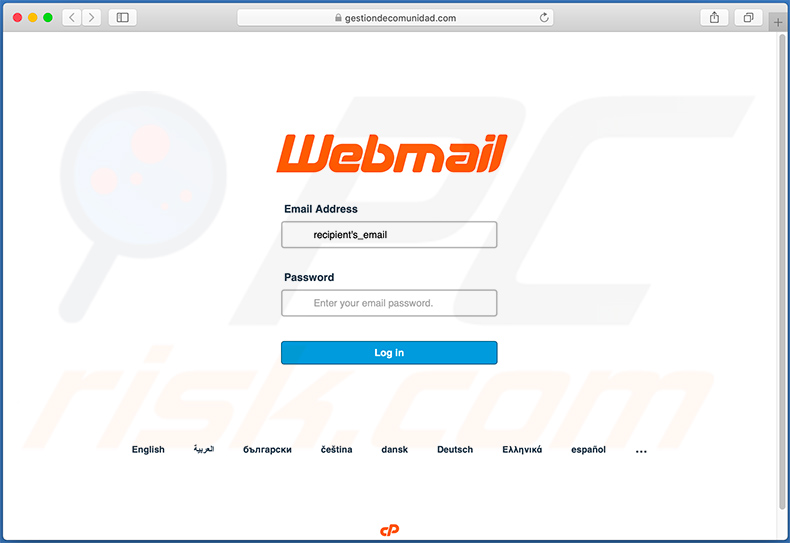

Gefälschte cPanel-WebMail-Login-Webseite (gestiondecomunidad[.]com), die über diese Spam-E-Mail gefördert wird:

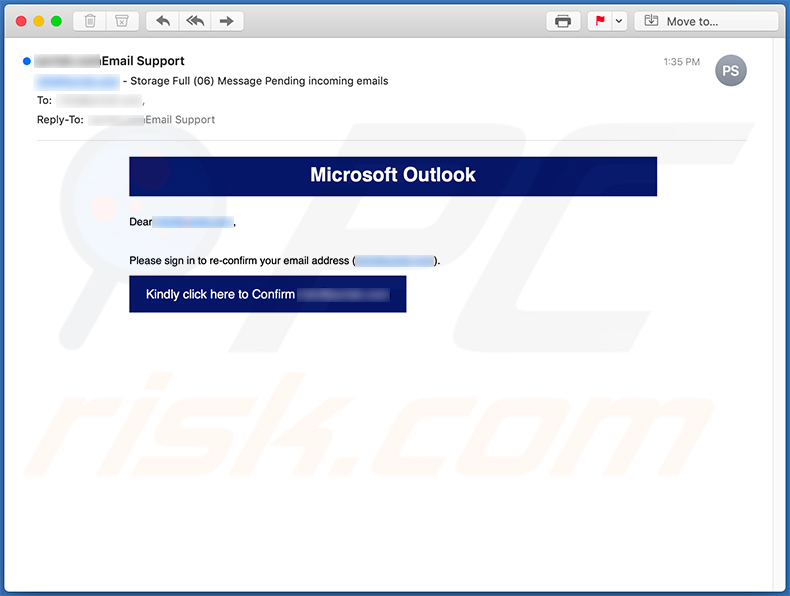

Ein weiteres Beispiel für eine Microsoft Outlook-bezogene Phishing-E-Mail, die Empfänger dazu ermutigt, ihre Konten zu bestätigen:

Der darin dargestellte Text:

Subject: ***** - Storage Full (06) Message Pending incoming emails

Microsoft Outlook

Dear *****,Please sign in to re-confirm your email address (*****).

Kindly click here to Confirm *****

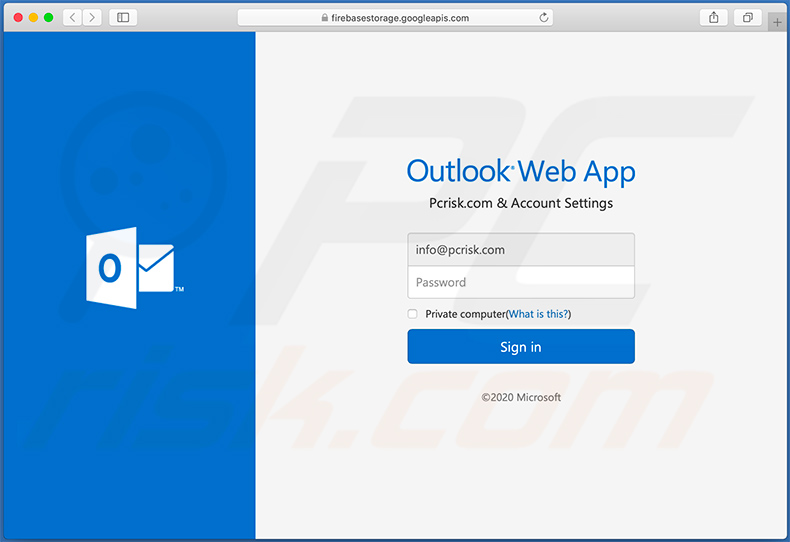

Screenshot einer Phishing-Webseite (gefälschte Outlook-Login-Seite), die über diese E-Mail gefördert wird:

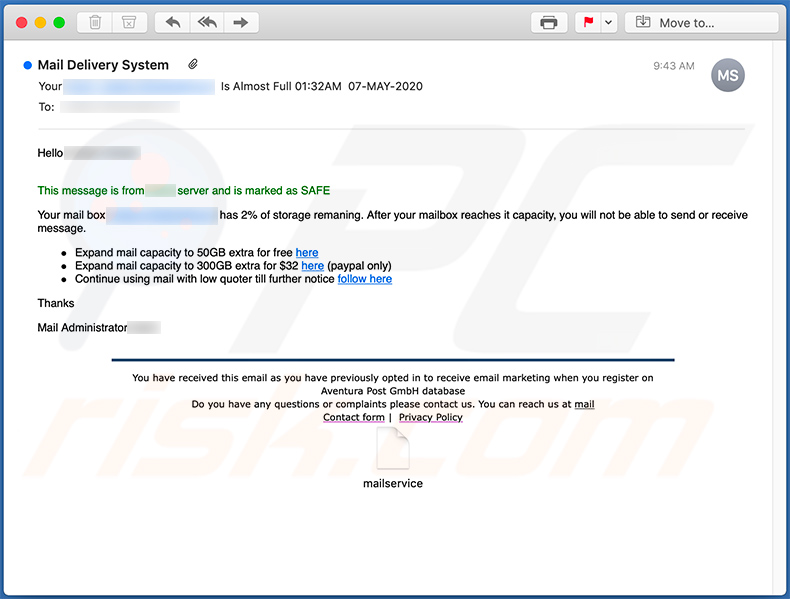

Noch eine E-Mail-Phishing-Spam-Kampagne:

Der darin dargestellte Text:

Subject: Mail Delivery System

Hello -

This message is from - server and is marked as SAFEYour mail box - has 2% of storage remaning. After your mailbox reaches it capacity, you will not be able to send or receive message.

Expand mail capacity to 50GB extra for free here

Expand mail capacity to 300GB extra for $32 here (paypal only)

Continue using mail with low quoter till further notice follow here

ThanksMail Administrator -

You have received this email as you have previously opted in to receive email marketing when you register on Aventura Post GmbH database

Do you have any questions or complaints please contact us. You can reach us at mail

Contact form | Privacy Policy

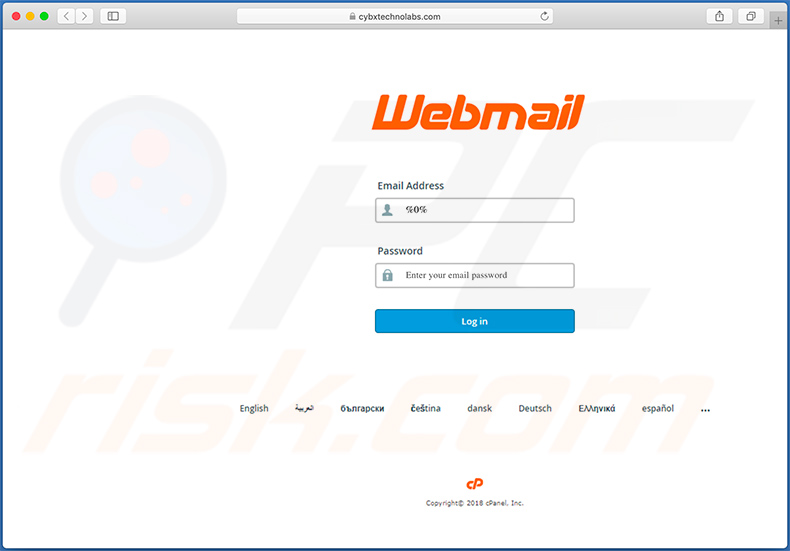

Screenshot der geförderten Phishing-Webseite (cybxtechnolabs[.]com - gefälschter Webmail-Login):

Andere betrügerische E-Mails, die die Webseite cybxtechnolabs[.]com fördern:

![Spam-E-Mail fördert die cybxtechnolabs[.]com Phishing-Seite](/images/stories/screenshots202005/email-credentials-phishing-update-2020-05-12-another-variant-2.jpg)

Der darin dargestellte Text:

Hello -

We noticed login attempt from IP Address: 49.109.719.11, how ever as part of measures to keep email - safe we have stop such strange login and limited amount of incoming messages for your ID Protection. To restore full service login HERE from any device previously used by you

You have received this email from - service provider as it is authomaiclly registared to receive email marketing when you registered

Do you have any questions or complaints please contact us. You can reach us at mail

Contact form | Privacy Policy

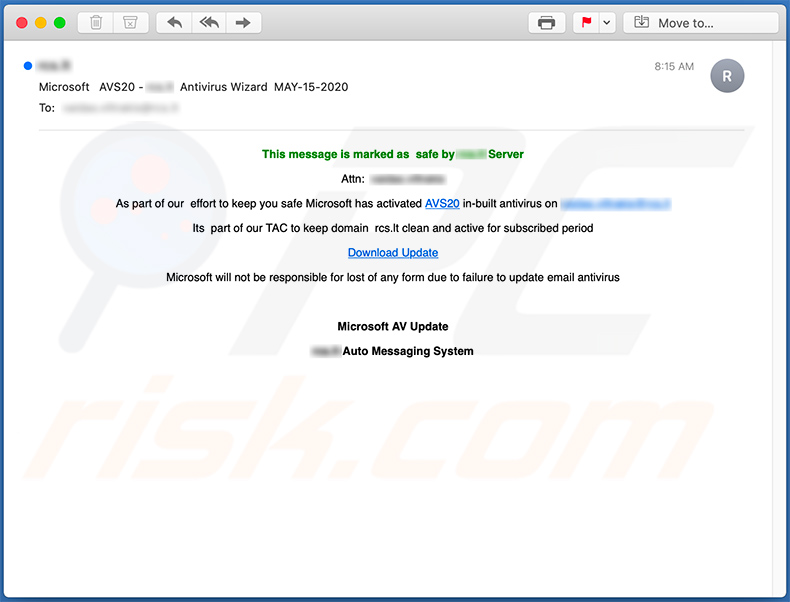

Der darin dargestellte Text:

Subject: Microsoft AVS20 - ***** Antivirus Wizard MAY-15-2020

This message is marked as safe by ***** Server

Attn: *****

As part of our effort to keep you safe Microsoft has activated AVS20 in-built antivirus on *****

- part of our TAC to keep domain ***** clean and active for subscribed period

Download Update

Microsoft will not be responsible for lost of any form due to failure to update email antivirus

Microsoft AV Update

***** Auto Messaging System

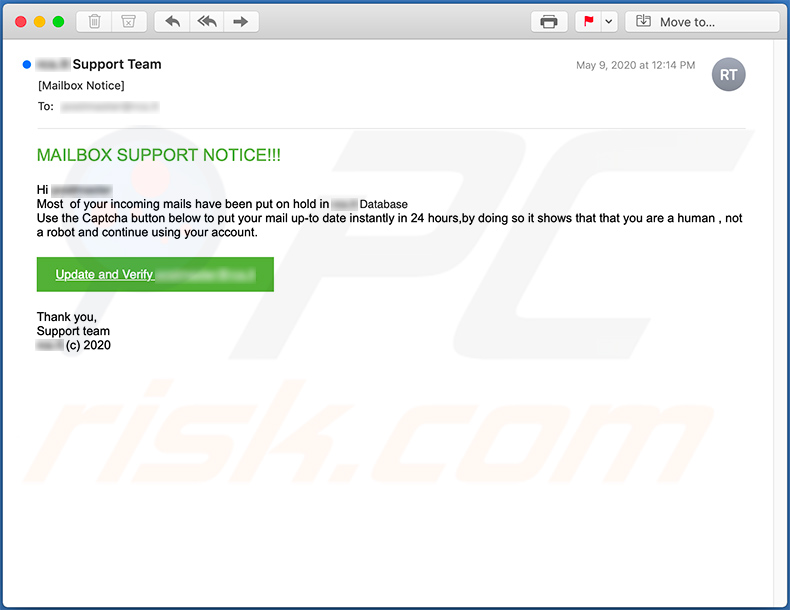

Noch eine weitere Variante einer E-Mail-Anmeldedaten-phishenden betrügerischen E-Mail:

Der darin dargestellte Text:

MAILBOX SUPPORT NOTICE!!!

Hi -

Most of your incoming mails have been put on hold in - Database

Use the Captcha button below to put your mail up-to date instantly in 24 hours,by doing so it shows that that you are a human , not a robot and continue using your account.

Update and Verify -

Thank you,

Support team

- (c) 2020

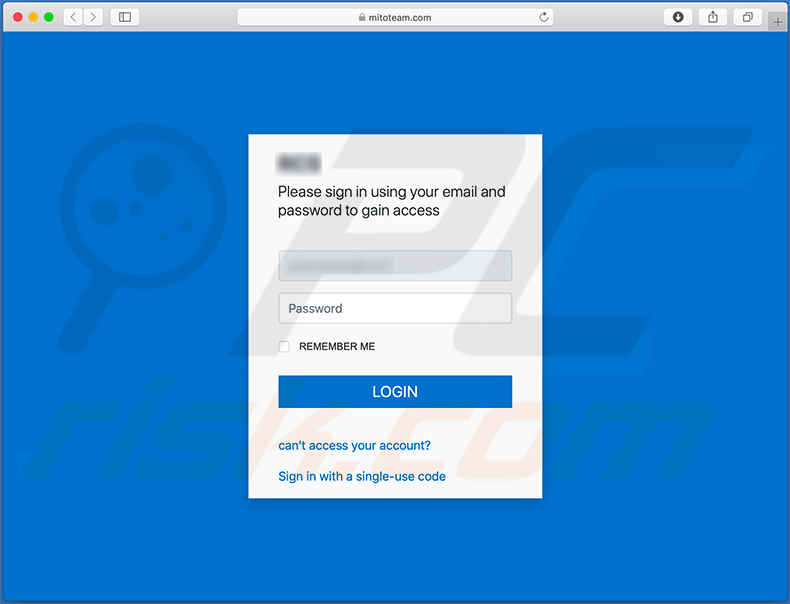

Die über diese E-Mail geförderte Phishing-Webseite (mitoteam[.]com):

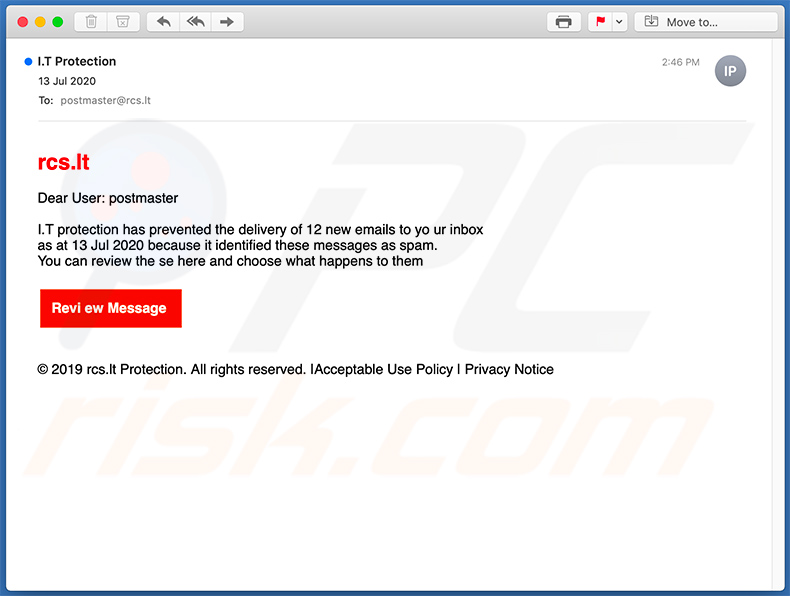

Screenshot von noch einer weiteren Phishing-E-Mail, die eine gefälschte E-Mail-Login-Seite fördert:

Der darin dargestellte Text:

Dear User: -

I.T protection has prevented the delivery of 12 new emails to yo ur inbox

as at 13 Jul 2020 because it identified these messages as spam.

You can review the se here and choose what happens to them

Review Message

© 2019 rcs.lt Protection. All rights reserved. |Acceptable Use Policy | Privacy Notice

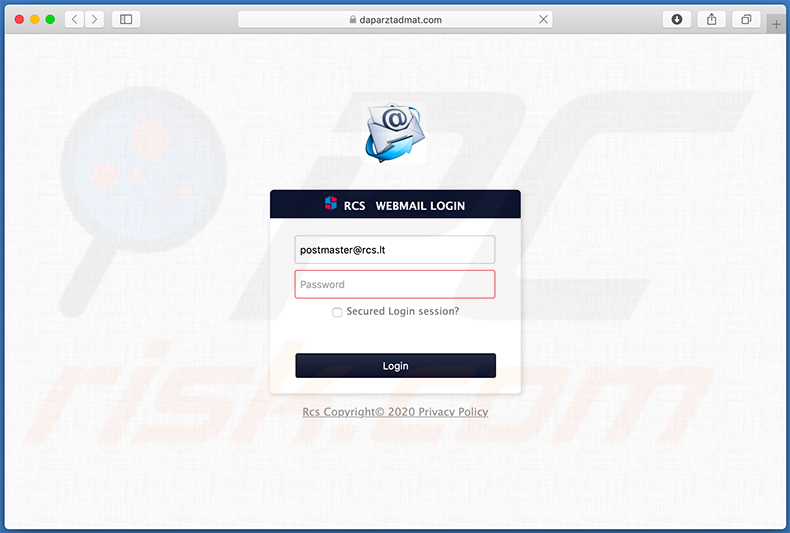

Screenshot der geförderten Webseite (daparztadmat[.]com):

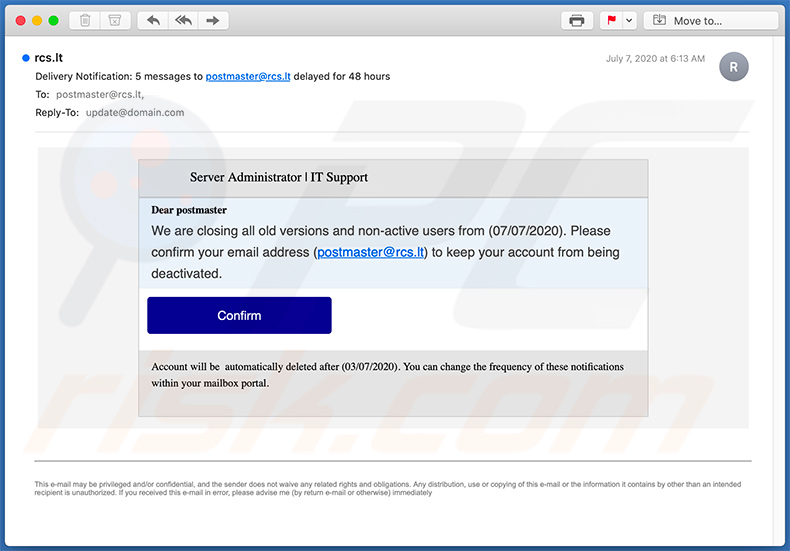

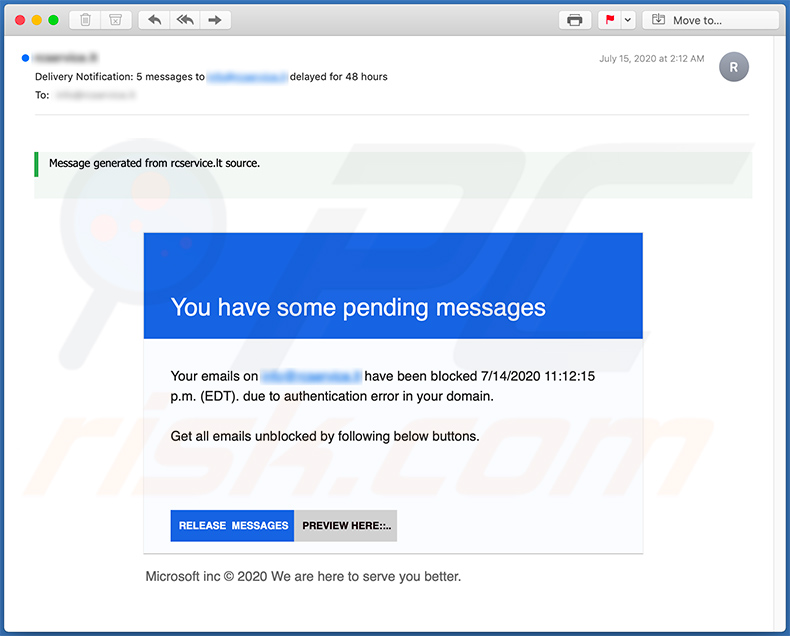

Screenshot von noch einer betrügerischen Spam-E-Mail, die eine gefälschte Webmail-Login-Seite fördert:

Der darin dargestellte Text:

Subject: Delivery Notification: 5 messages to - delayed for 48 hours

Server Administrator | IT Support

Dear postmaster

We are closing all old versions and non-active users from (07/07/2020). Please confirm your email address (-) to keep your account from being deactivated.Confirm

Account will be automatically deleted after (03/07/2020). You can change the frequency of these notifications within your mailbox portal.

This e-mail may be privileged and/or confidential, and the sender does not waive any related rights and obligations. Any distribution, use or copying of this e-mail or the information it contains by other than an intended recipient is unauthorized. If you received this e-mail in error, please advise me (by return e-mail or otherwise) immediately

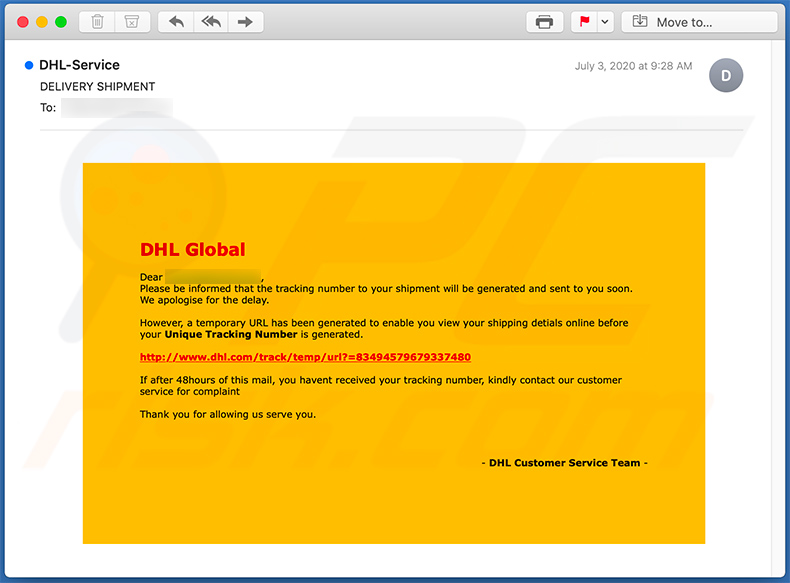

Beispiel einer Spam-E-Mail mit dem Thema DHL, die verwendet wird, um eine Phishing-Seite zu fördern - tings[.]biz:

Der darin dargestellte Text:

Subject: DELIVERY SHIPMENT

DHL GlobalDear -,

Please be informed that the tracking number to your shipment will be generated and sent to you soon. We apologise for the delay.However, a temporary URL has been generated to enable you view your shipping detials online before your Unique Tracking Number is generated.

hxxp://www.dhl.com/track/temp/url?=83494579679337480

If after 48hours of this mail, you havent received your tracking number, kindly contact our customer service for complaint

Thank you for allowing us serve you.

- DHL Customer Service Team -

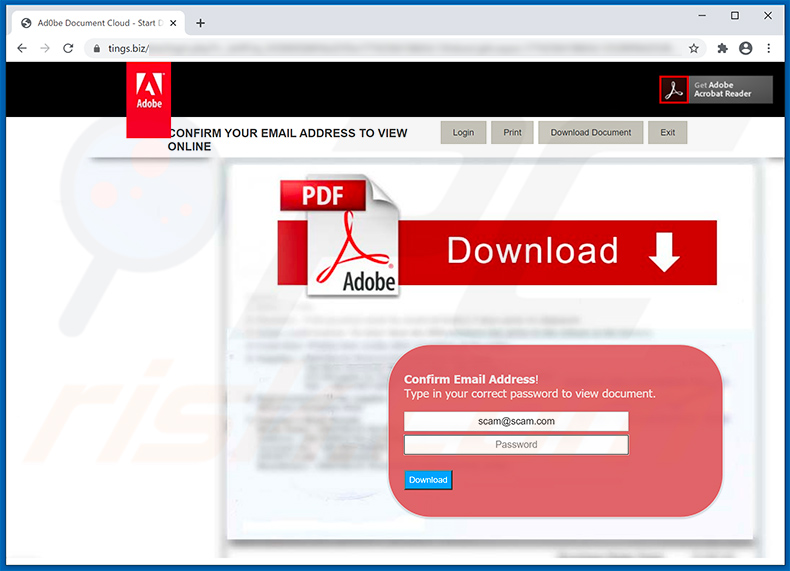

Screenshot der geförderten Phishing-Seite - tings[.]biz:

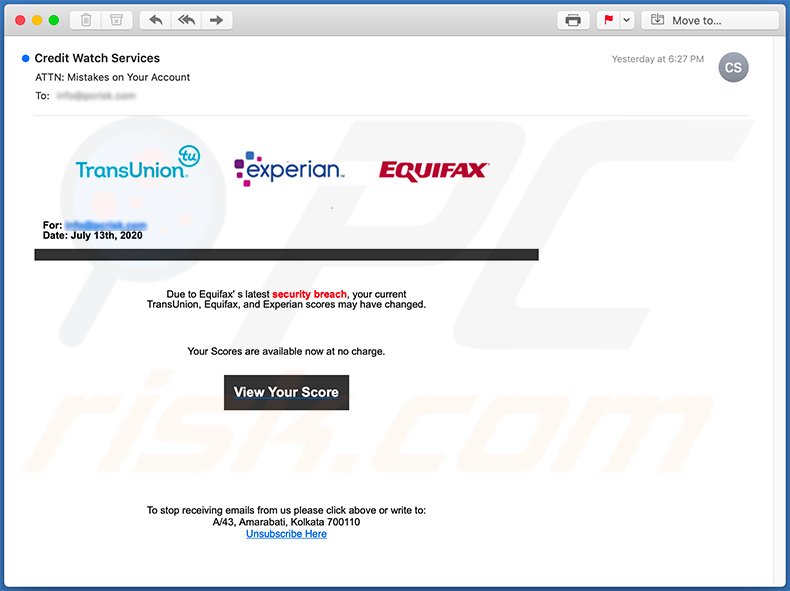

Screenshot einer Spam-E-Mail mit dem Thema Equifax, die verwendet wird, um eine Phishing-Seite zu fördern:

Der darin dargestellte Text:

Subject: ATTN: Mistakes on Your Account

Image of your report

For: -

Date: July 13th, 2020Due to Equifax' s latest security breach, your current

TransUnion, Equifax, and Experian scores may have changed.Your Scores are available now at no charge.

View Your Score

To stop receiving emails from us please click above or write to:

A/43, Amarabati, Kolkata 700110

Unsubscribe Here

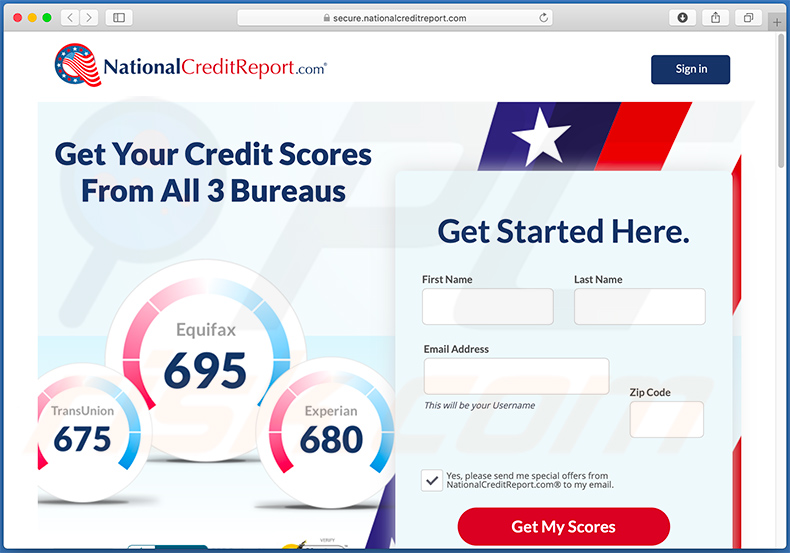

Die über diese E-Mail geförderte Phishing-Webseite:

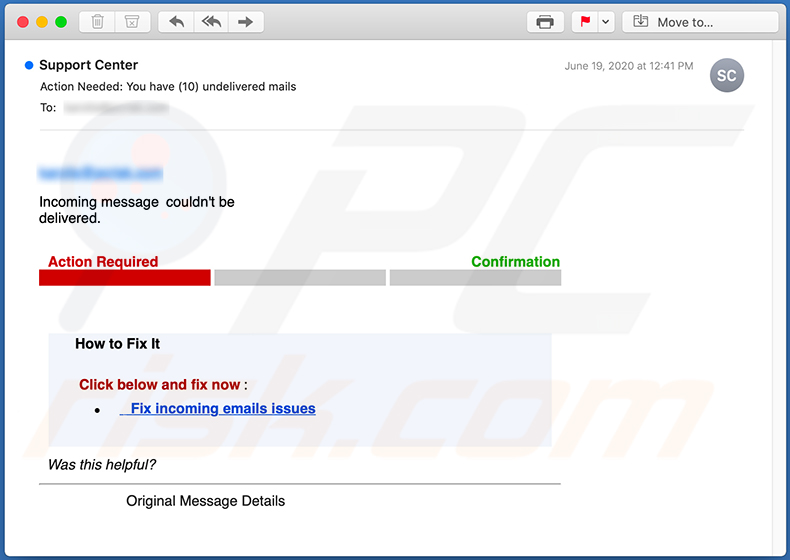

Screenshot von noch einer weiteren Spam-E-Mail, die verwendet wird, um eine Phishing-Webseite zu fördern:

Der darin dargestellte Text:

Subject: Action Needed: You have (10) undelivered mails

Incoming message couldn't be

delivered.

Action Required Confirmation

How to Fix It

Click below and fix now :

Fix incoming emails issues

Was this helpful?

Original Message Details

Screenshot von noch einer betrügerischen E-Mail, die eine gefälschte Webmail-Login-Seite fördert:

Der darin dargestellte Text:

Subject: Delivery Notification: 5 messages to - delayed for 48 hours

You have some pending messages

Your emails on - have been bIocked 7/14/2020 11:12:15 p.m. (EDT). due to authentication error in your domain.

Get all emails unbIocked by following below buttons.MESSAGES PREVIEW HERE::.

Microsoft inc © 2020 We are here to serve you better.

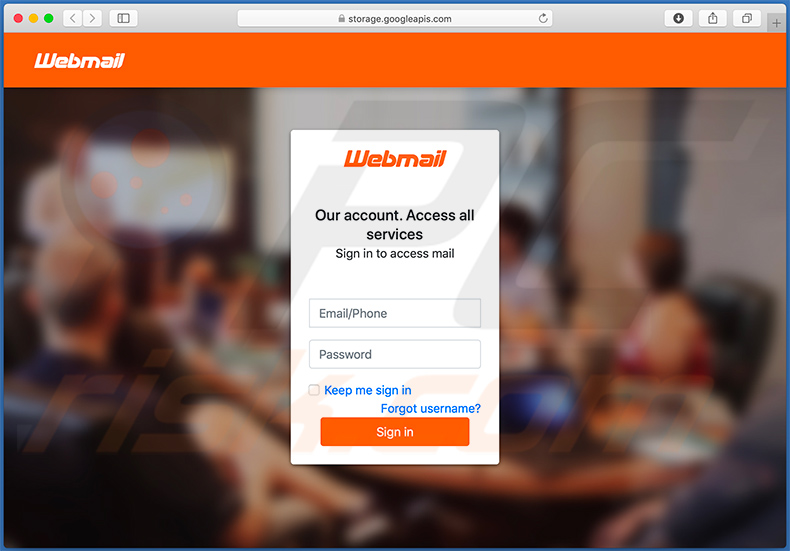

Screenshot der geförderten Webmail-Login-Seite:

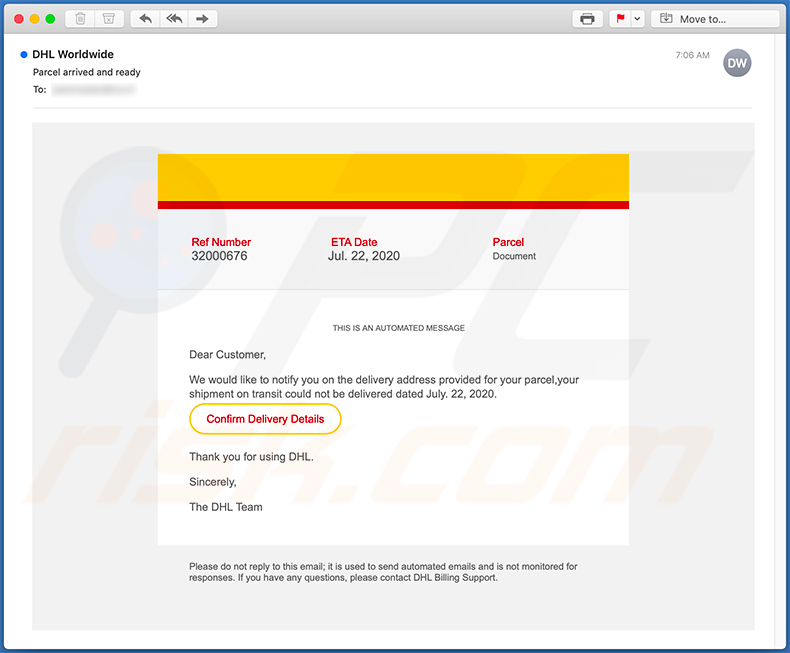

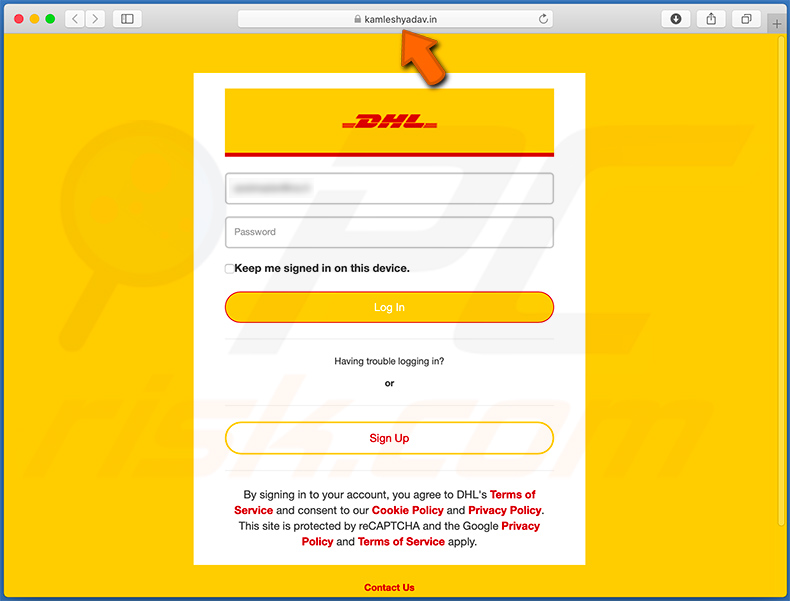

Beispiel für eine weitere Spam-E-Mail mit dem Thema DHL, die verwendet wird, um eine Phishing-Webseite (gefälschte DHL-Login-Seite) zu fördern:

Der darin dargestellte Text:

Subject: Parcel arrived and ready

Ref Number

32000676

ETA Date

Jul. 22, 2020

Parcel

Document

THIS IS AN AUTOMATED MESSAGE

Dear Customer,We would like to notify you on the delivery address provided for your parcel,your shipment on transit could not be delivered dated July. 22, 2020.

Confirm Delivery Details

Thank you for using DHL.

Sincerely,

The DHL Team

Please do not reply to this email; it is used to send automated emails and is not monitored for responses. If you have any questions, please contact DHL Billing Support.

Screenshot der geförderten Phishing-Seite (kamleshyadav[.]in):

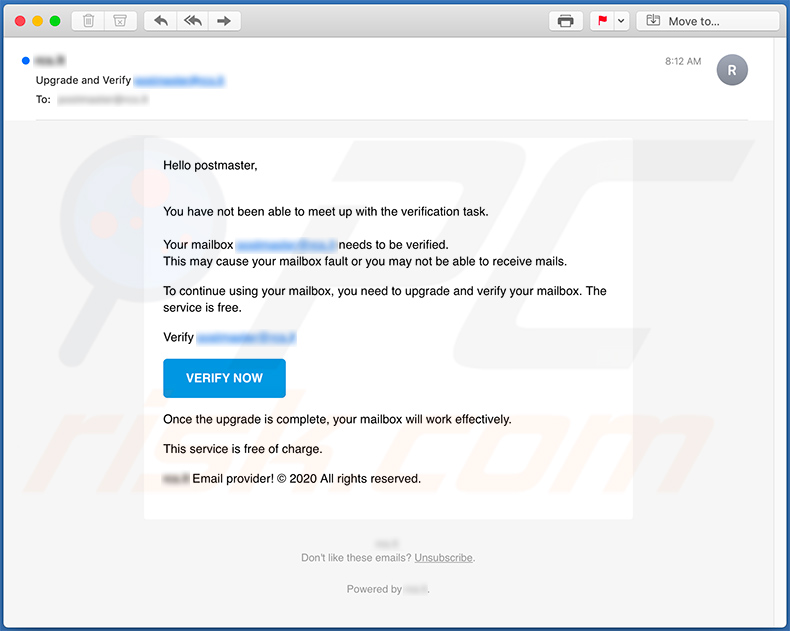

Beispiel für noch eine weitere Spam-E-Mail, die eine Phishing-Seite fördert:

Der darin dargestellte Text:

Subject: Upgrade and Verify

Hello postmaster,

You have not been able to meet up with the verification task.

Your mailbox - needs to be verified.

This may cause your mailbox fault or you may not be able to receive mails.To continue using your mailbox, you need to upgrade and verify your mailbox. The service is free.

Verify -

VERIFY NOW

Once the upgrade is complete, your mailbox will work effectively.This service is free of charge.

- Email provider! © 2020 All rights reserved.

-

Don't like these emails? Unsubscribe.

Powered by -.

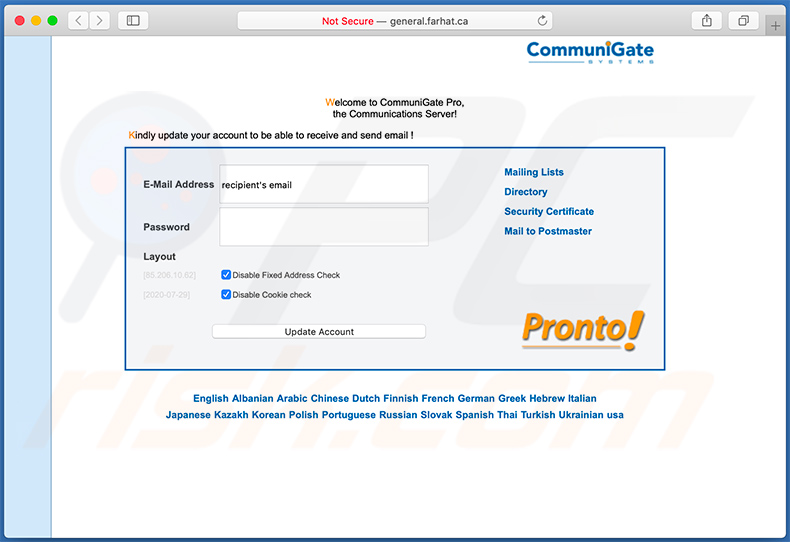

Screenshot der geförderten Phishing-Seite (general.farhat[.]ca):

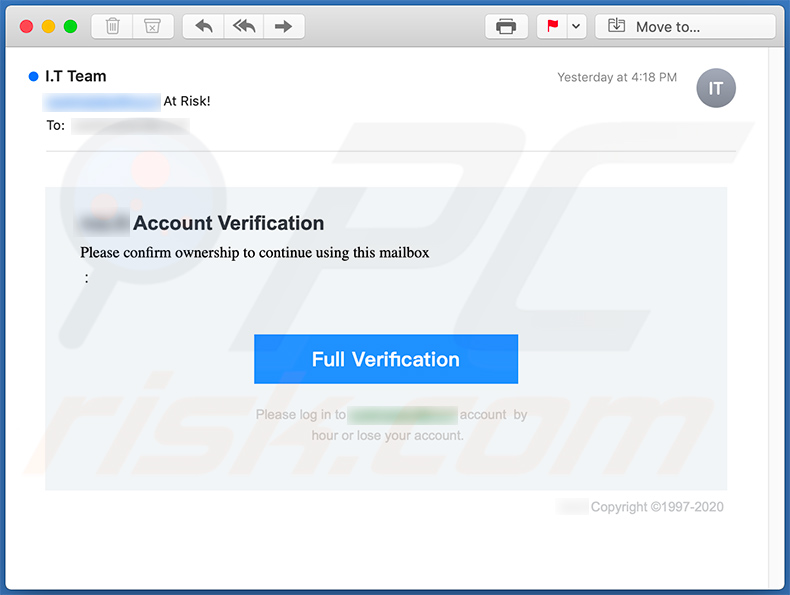

Ein weiteres Beispiel für eine Spam-E-Mail, die verwendet wird, um eine Phishing-Seite zu fördern:

Der darin dargestellte Text:

Subject: - At Risk!

- Account Verification

Please confirm ownership to continue using this mailbox

:

Full Verification

Please log in to - account by hour or lose your account.- Copyright ©1997-2020

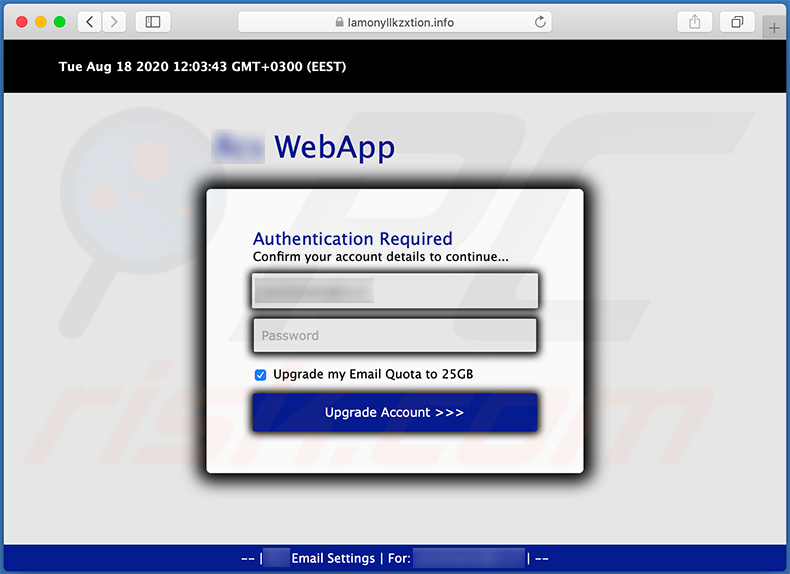

Screenshot der geförderten Phishing-Seite (lamonyllkzxtion.info):

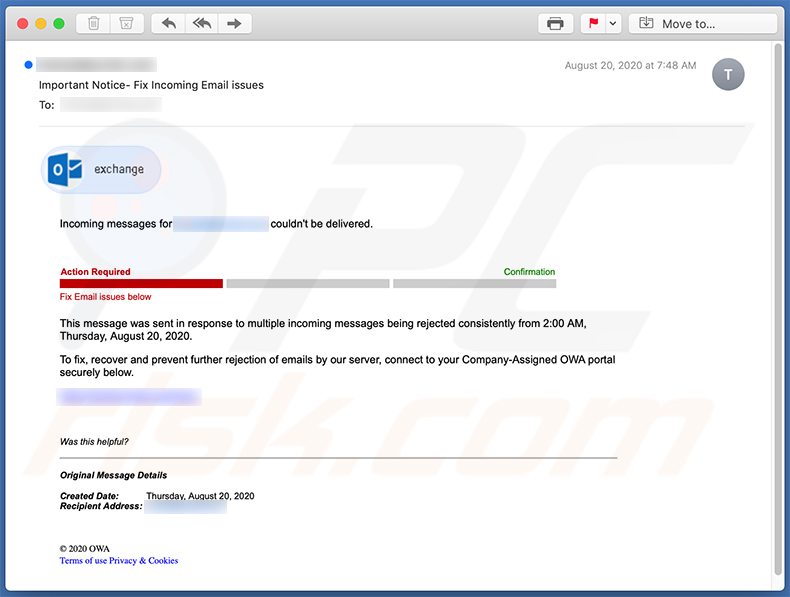

Beispiel für noch eine weitere Spam-E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: Important Notice- Fix Incoming Email issues

Incoming messages for - couldn't be delivered.Action Required Confirmation

Fix Email issues belowThis message was sent in response to multiple incoming messages being rejected consistently from 2:00 AM, Thursday, August 20, 2020.

To fix, recover and prevent further rejection of emails by our server, connect to your Company-Assigned OWA portal securely below.

-

Was this helpful?

Original Message Details

Created Date: Thursday, August 20, 2020

Recipient Address: -

© 2020 OWA

Terms of use Privacy & Cookies

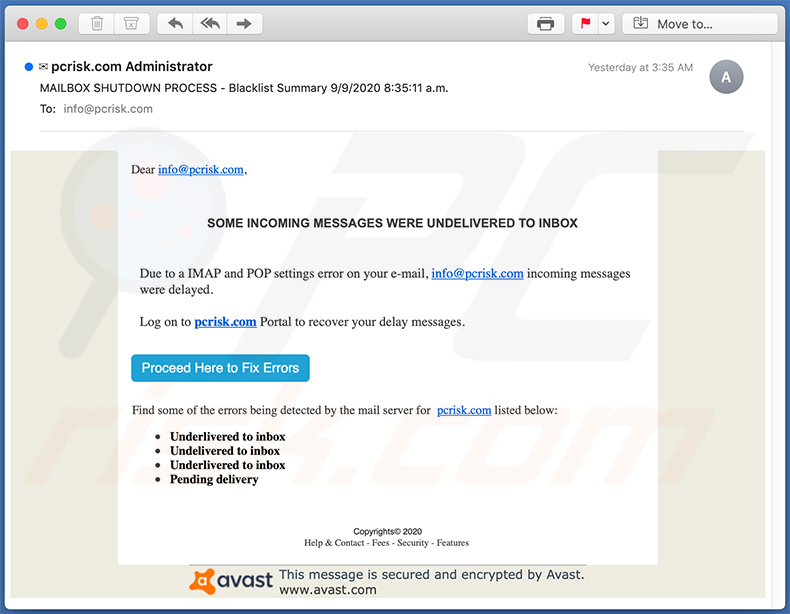

Noch ein weiteres Beispiel für eine Spam-E-Mail, die verwendet wird, um eine Phishing-Seite zu fördern:

Der darin dargestellte Text:

Subject: MAILBOX SHUTDOWN PROCESS - Blacklist Summary 9/9/2020 8:35:11 a.m.

Dear -,SOME INCOMING MESSAGES WERE UNDELIVERED TO INBOX

Due to a IMAP and POP settings error on your e-mail, - incoming messages were delayed.

Log on to - Portal to recover your delay messages.

Proceed Here to Fix Errors

Find some of the errors being detected by the mail server for - listed below:

Underlivered to inbox

Undelivered to inbox

Underlivered to inbox

Pending deliveryCopyrights© 2020

Help & Contact - Fees - Security - Features

This message is secured and encrypted by Avast.

www.avast.com

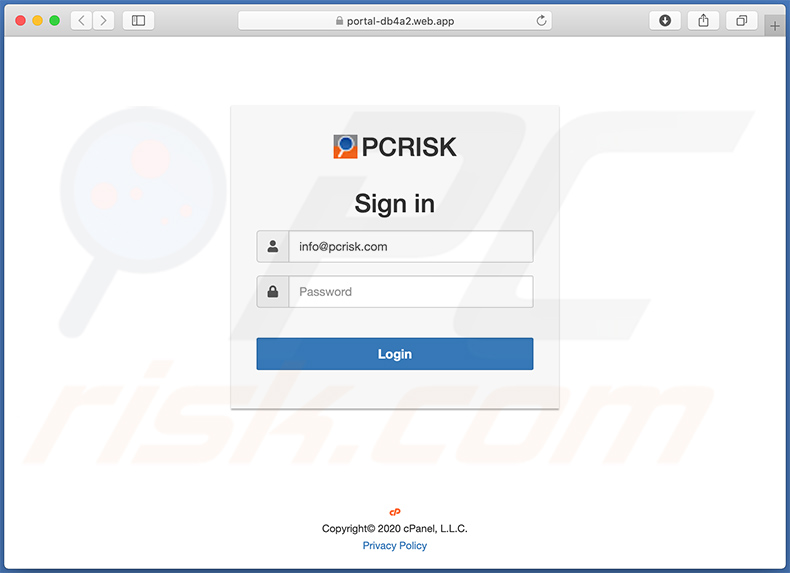

Screenshot der geförderten Phishing-Seite:

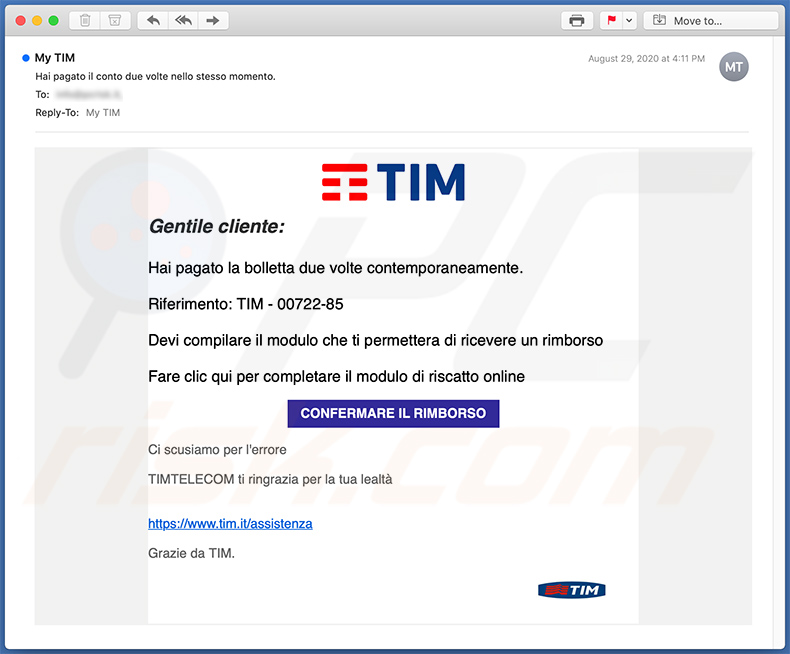

Noch eine weitere Spam-E-Mail (geschrieben in italienischer Sprache), die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: Hai pagato il conto due volte nello stesso momento.

Gentile cliente:

Hai pagato la bolletta due volte contemporaneamente.

Riferimento: TIM - 00722-85

Devi compilare il modulo che ti permettera di ricevere un rimborso

Fare clic qui per completare il modulo di riscatto online

CONFERMARE IL RIMBORSO

Ci scusiamo per l'errore

TIMTELECOM ti ringrazia per la tua lealtà

hxxps://www.tim.it/assistenzaGrazie da TIM.

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: finance@parfumsdorsay.com sent you files via WeTransfer

Click 'Download images' to view images

-

you have received some files

3 items, 8.3 mb in total

Hello,

As Discussed,Here is the product specifications, list of required products and order.Thanks

Get your files

Download link

-

3 items

List of Items.pdf 2.1 mb

Purchase Order.pdf 0.9 mb

Specifications.pdf 5.3 mb

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

About WeTransfer ・ Help ・ Legal ・ Report this transfer as spam

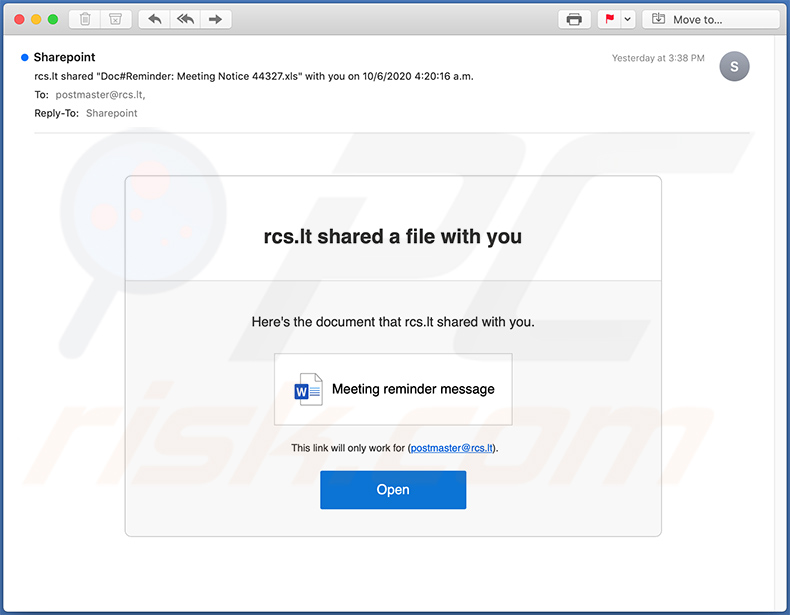

Noch ein weiteres Beispiel für eine Spam-E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: - shared "Doc#Reminder: Meeting Notice 44327.xls" with you on 10/6/2020 4:20:16 a.m.

- shared a file with you

Here's the document that - shared with you.

Meeting reminder message

This link will only work for (-).

Open

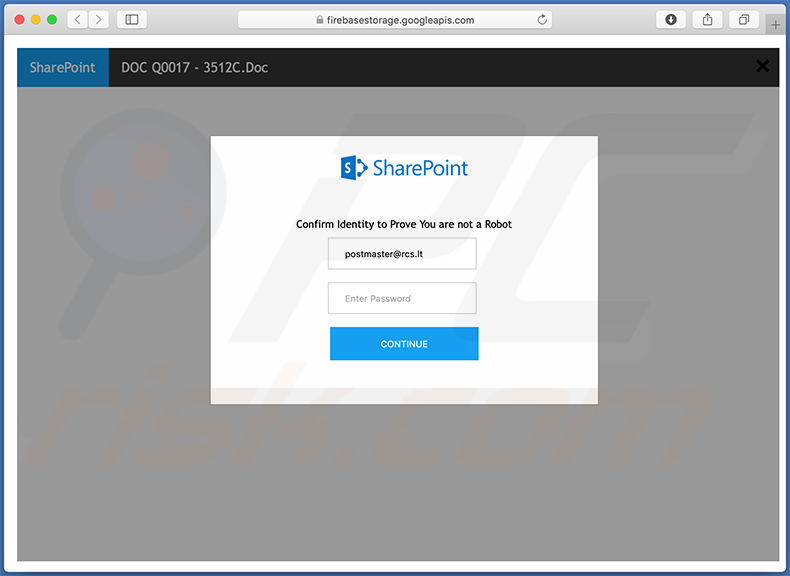

Screenshot einer Phishing-Seite, die über diese E-Mail gefördert wird:

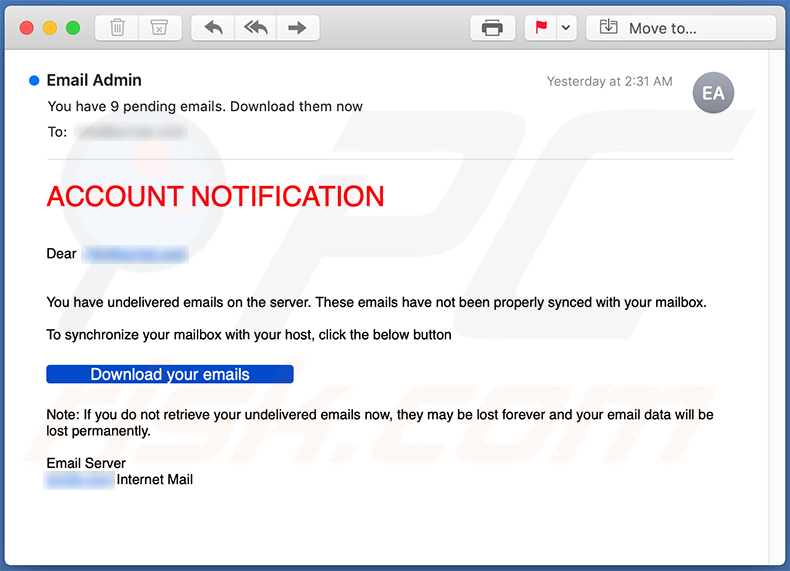

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: You have 9 pending emails. Download them now

ACCOUNT NOTIFICATION

Dear -

You have undelivered emails on the server. These emails have not been properly synced with your mailbox.

To synchronize your mailbox with your host, click the below button

Download your emailsNote: If you do not retrieve your undelivered emails now, they may be lost forever and your email data will be lost permanently.

Email Server

- Internet Mail

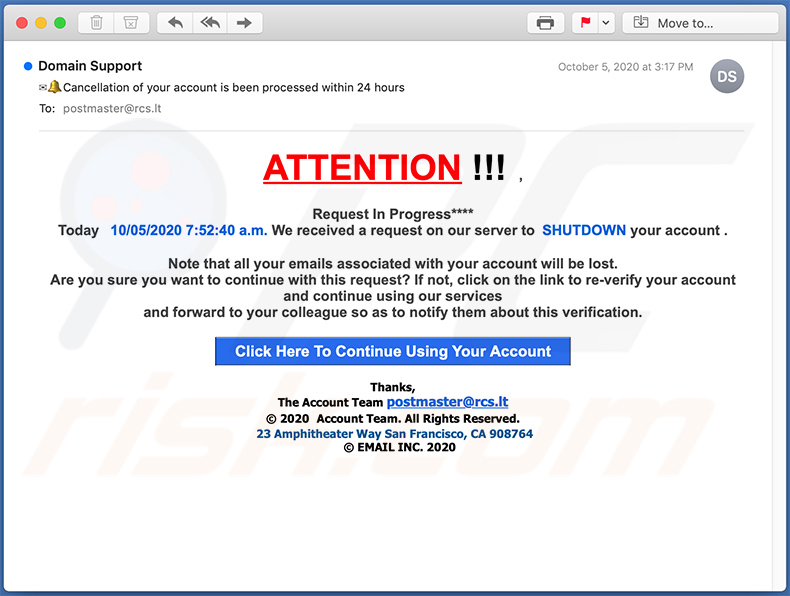

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: Cancellation of your account is been processed within 24 hours

ATTENTION !!!,

Request In Progress****

Today 10/05/2020 7:52:40 a.m. We received a request on our server to SHUTDOWN your account.

Note that all your emails associated with your account will be lost.

Are you sure you want to continue with this request? If not, click on the link to re-verify your account and continue using our services

and forward to your colleague so as to notify them about this verification.

Click Here To Continue Using Your AccountThanks,

The Account Team -

© 2020 Account Team. All Rights Reserved.

23 Amphitheater Way San Francisco, CA 908764

© EMAIL INC. 2020

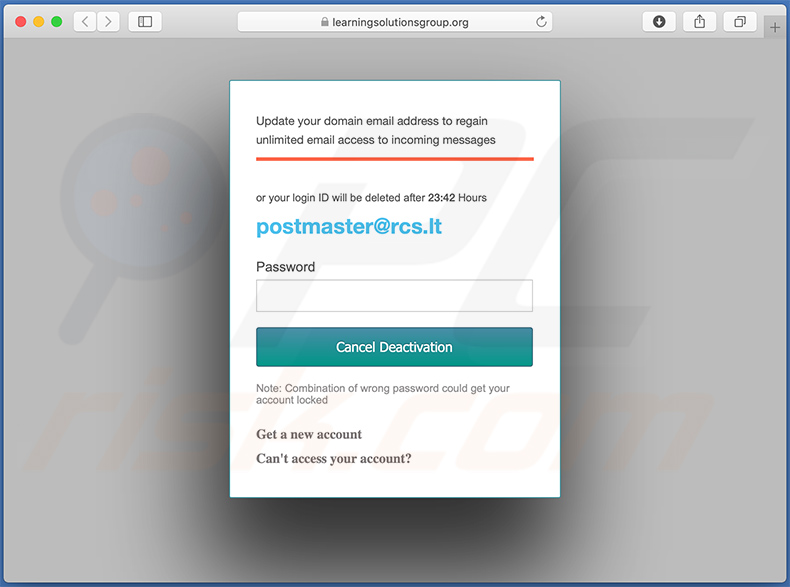

Screenshot einer Phishing-Seite (learningsolutionsgroup.org), die über diese E-Mail gefördert wird:

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: Mobile Transaction 3831WT14991

GRUBHUB

Hello -,

Your order #50553536 is scheduled for delivery on Wednesday, September 23, at 8:00pm.

Your payment method will be charged for the amount of this order within the next 24 hours.

Please go to the order details page to manage your order.

View order details

Ordered from

The Tipsy Taco & Cantina

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

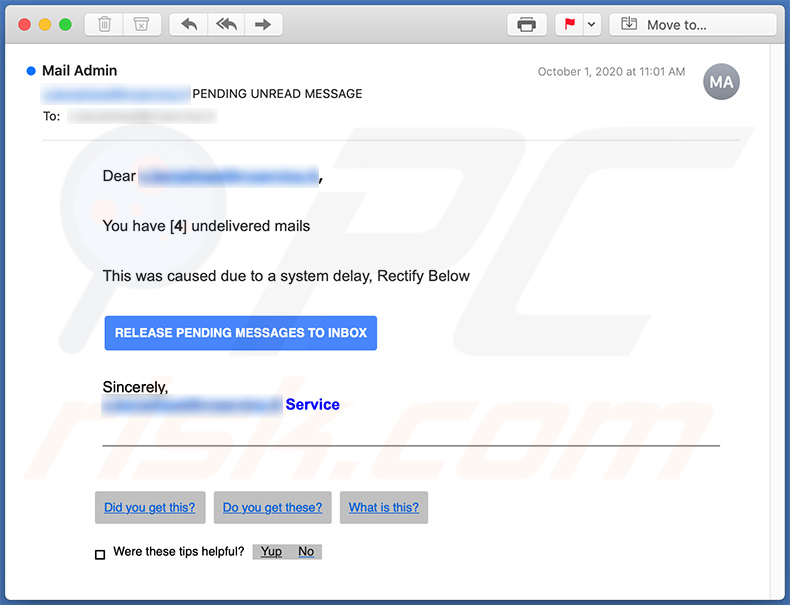

Der darin dargestellte Text:

Subject: - PENDING UNREAD MESSAGE

Dear -,

You have [4] undelivered mails

This was caused due to a system delay, Rectify Below

RELEASE PENDING MESSAGES TO INBOX

Sincerely,

- ServiceDid you get this?

Create an answer with Did you get this?Do you get these?

What is this?

Were these tips helpful?YupNo

Noch ein weiteres Beispiel für eine Spam-E-Mail, die für Phishing-Zwecke verwendet wird:

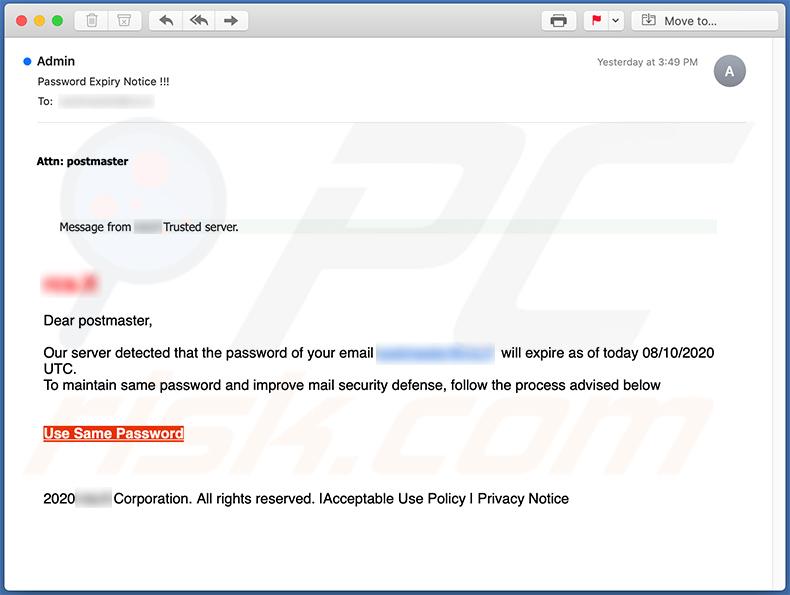

Der darin dargestellte Text:

Subject: Password Expiry Notice !!!

Attn: postmaster

Message from - Trusted server.

-Dear postmaster,

Our server detected that the password of your email p- will expire as of today 08/10/2020 UTC.

To maintain same password and improve mail security defense, follow the process advised belowUse Same Password

2020 - Corporation. All rights reserved. |Acceptable Use Policy | Privacy Notice

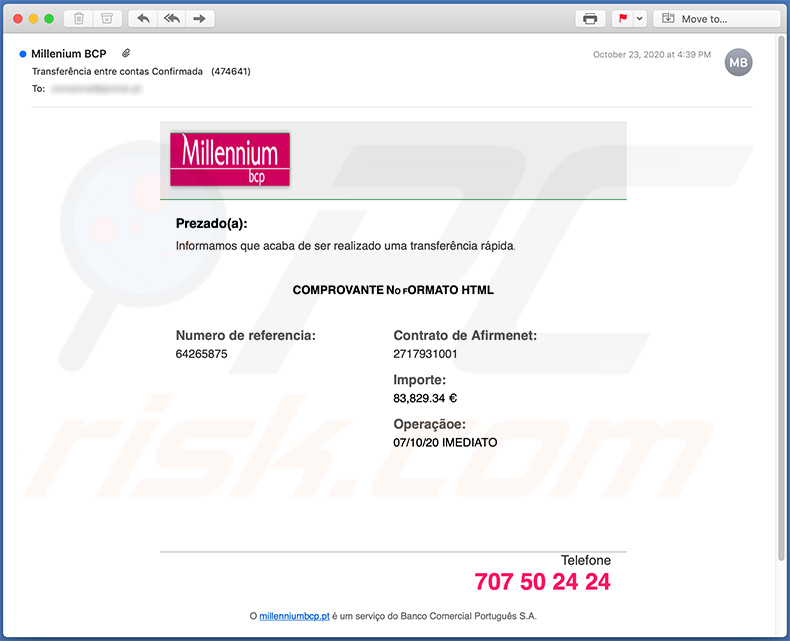

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Betreff: Transferência entre contas Confirmada (474641)

Prezado(a):

Informamos que acaba de ser realizado uma transferência rápida.

COMPROVANTE NO FORMATO HTML

Numero de referencia:

64265875

Contrato de Afirmenet:

2717931001Importe:

83,829.34 €Operaçãoe:

07/10/20 IMEDIATOTelefone

707 50 24 24

O millenniumbcp.pt é um serviço do Banco Comercial Português S.A.

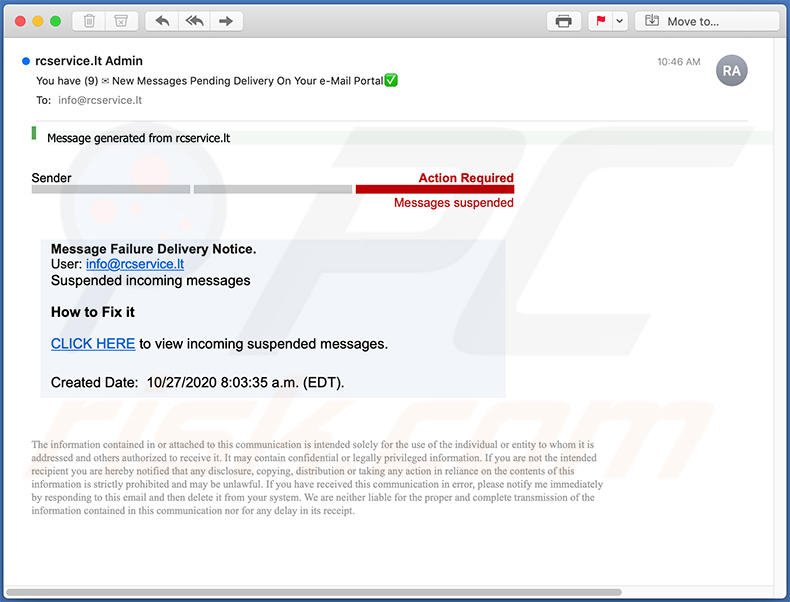

Noch eine weitere Variante von Spam-E-Mails, die verwendet wird, um eine Phishing-Seite zu fördern:

Der darin dargestellte Text:

Subject: You have (9) New Messages Pending Delivery On Your e-Mail Portal

Message generated from -

Action RequiredMessages suspended

Message Failure Delivery Notice.

User: -

Suspended incoming messagesHow to Fix it

CLICK HERE to view incoming suspended messages.

Created Date: 10/27/2020 8:03:35 a.m. (EDT).

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Screenshot der geförderten Webseite:

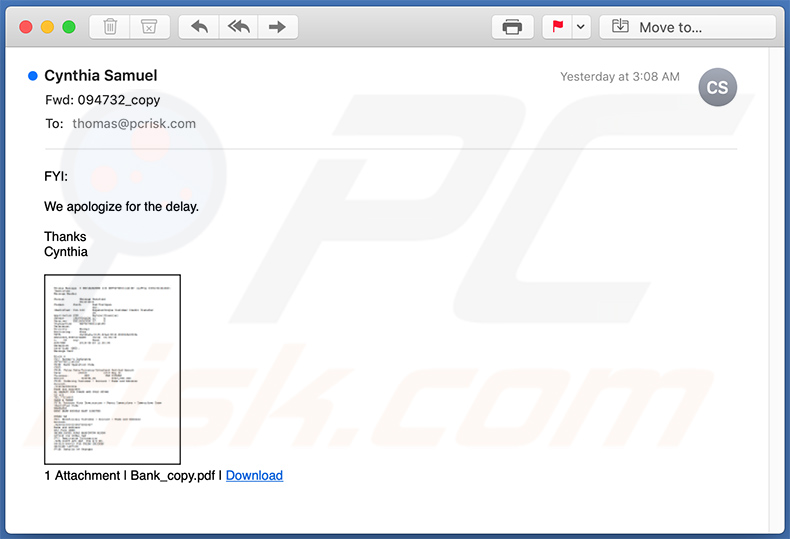

Noch eine weitere Spam-E-Mail, die verwendet wird, um eine Phishing-Webseite zu fördern:

Der darin dargestellte Text:

Subject: Fwd: 094732_copy

FYI:

We apologize for the delay.

Thanks

Cynthia

1 Attachment | Bank_copy.pdf | Download

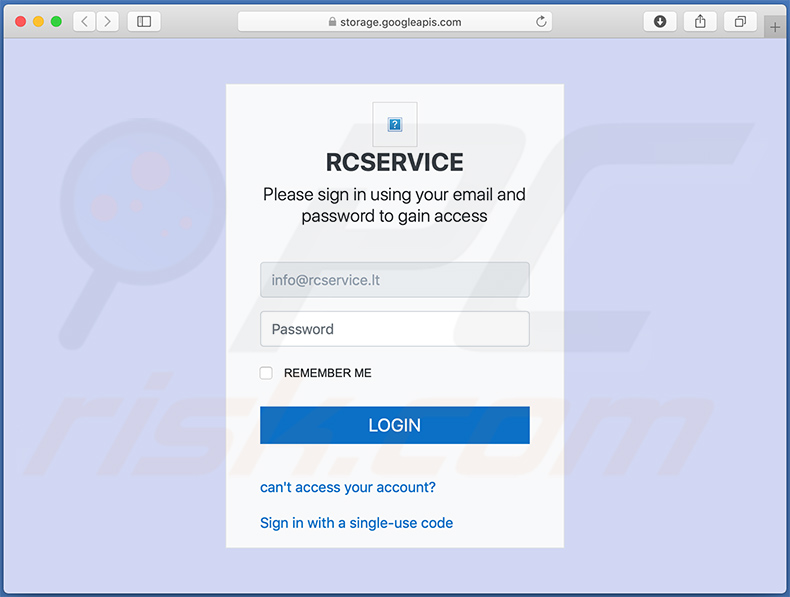

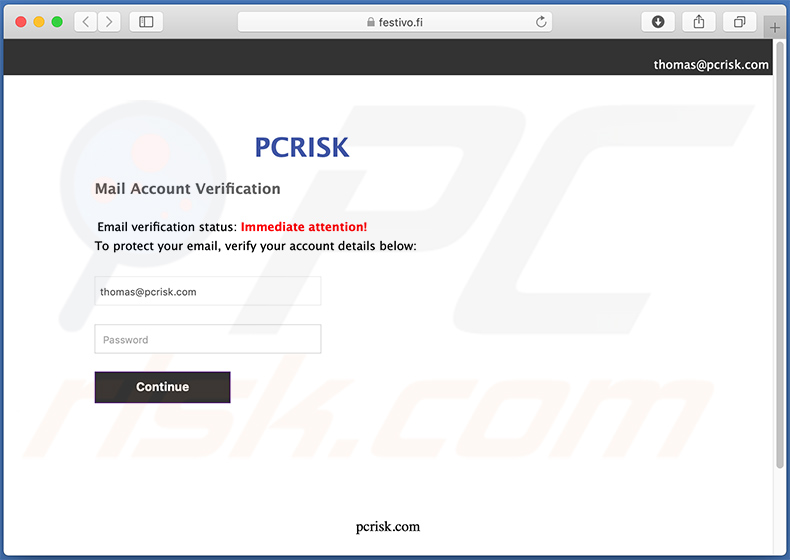

Screenshot der geförderten Phishing-Seite:

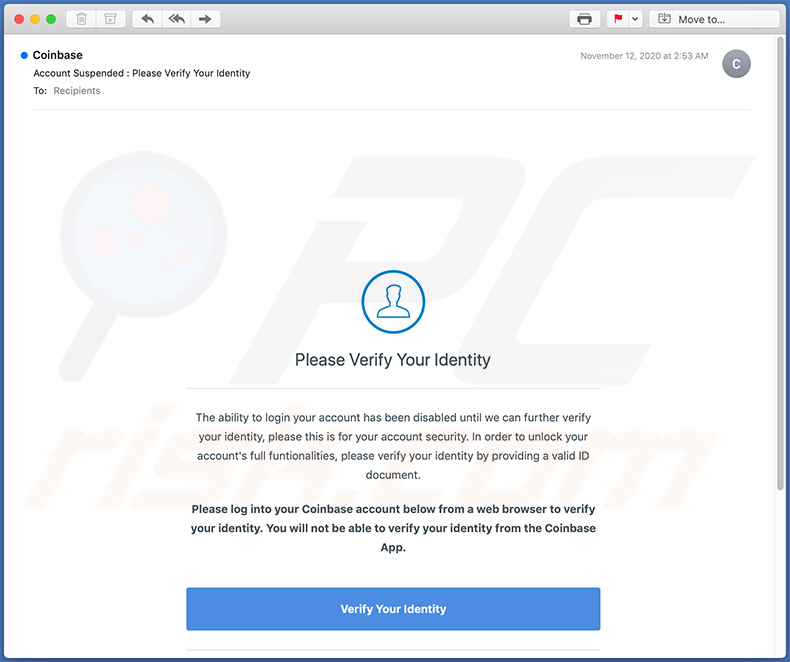

Noch eine weitere betrügerische E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Subject: Account Suspended : Please Verify Your Identity

Coinbase

Please Verify Your Identity

The ability to login your account has been disabled until we can further verify your identity, please this is for your account security. In order to unlock your account's full funtionalities, please verify your identity by providing a valid ID document.Please log into your Coinbase account below from a web browser to verify your identity. You will not be able to verify your identity from the Coinbase App.

Verify Your Identity

.

Want free Bitcoin? Invite your friends!

Terms of Service

© Coinbase 2020

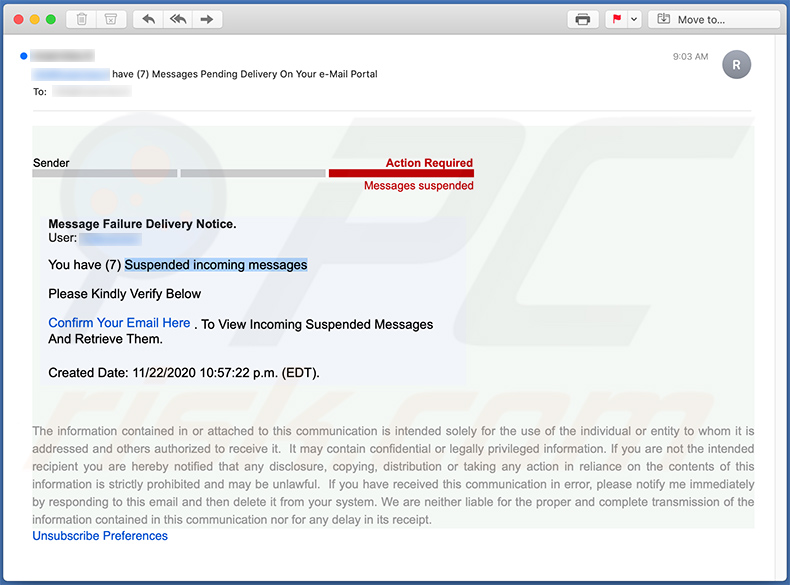

Noch ein weiteres Beispiel für eine Spam-E-Mail, die verwendet wird, um eine Phishing-Webseite zu fördern:

Der darin dargestellte Text:

Subject: ******** have (7) Messages Pending Delivery On Your e-Mail Portal

Sender

Action Required

Messages suspendedMessage Failure Delivery Notice.

User: ********You have (7) Suspended incoming messages

Please Kindly Verify Below

Confirm Your Email Here . To View Incoming Suspended Messages And Retrieve Them.

Created Date: 11/22/2020 10:57:22 p.m. (EDT).

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Unsubscribe Preferences

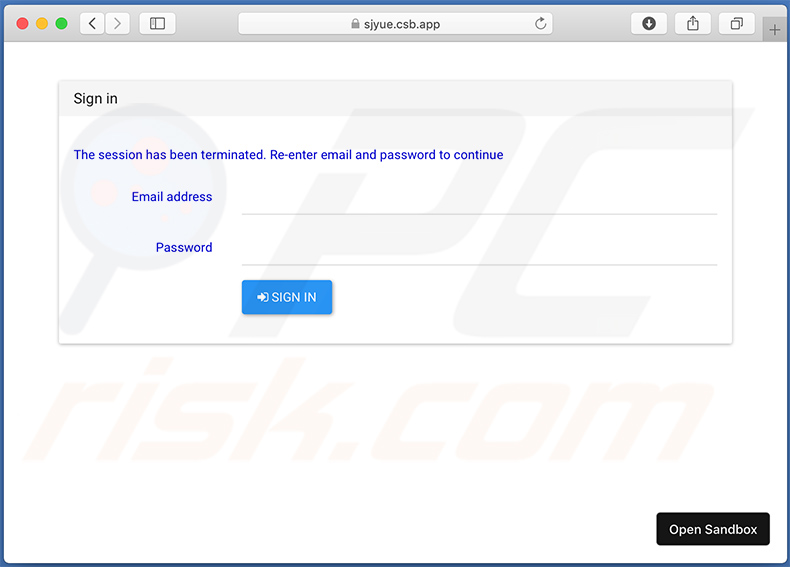

Screenshot der geförderten Phishing-Seite:

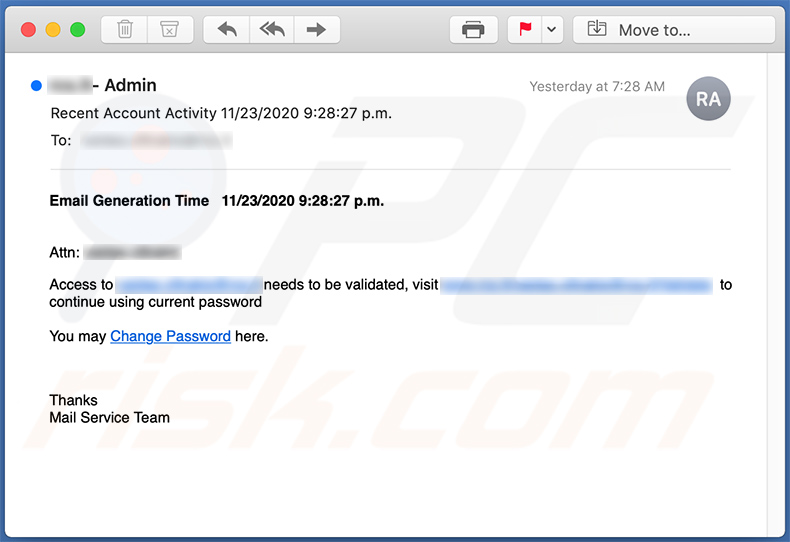

Noch ein weiteres Beispiel für eine Spam-E-Mail, die verwendet wird, um eine Phishing-Website zu fördern (gefälschte Microsoft Outlook-Login-Seite):

Der darin dargestellte Text:

Subject: Recent Account Activity 11/23/2020 9:28:27 p.m.

Email Generation Time 11/23/2020 9:28:27 p.m.Attn: ********

Access to ******** needs to be validated, visit ******************************** to continue using current password

You may Change Password here.

Thanks

Mail Service Team

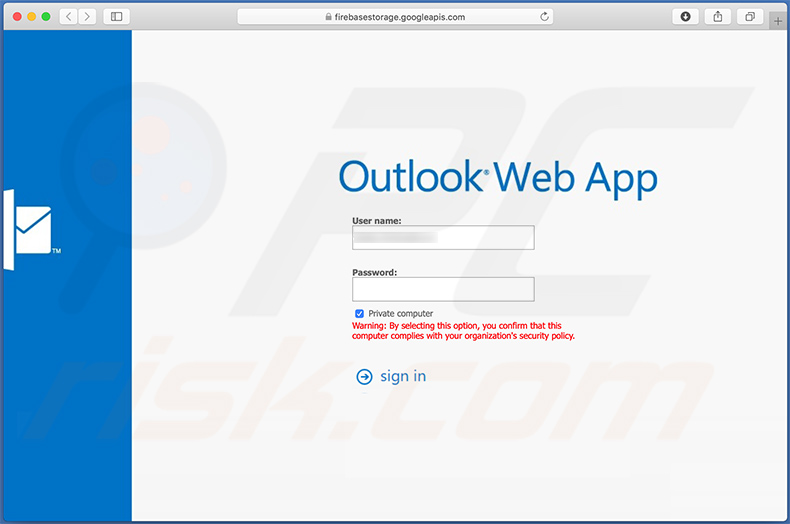

Screenshot der geförderten Webseite:

Noch eine weitere Spam-E-Mail, die verwendet wird, um eine Phishing-Webseite zu fördern:

Der darin dargestellte Text:

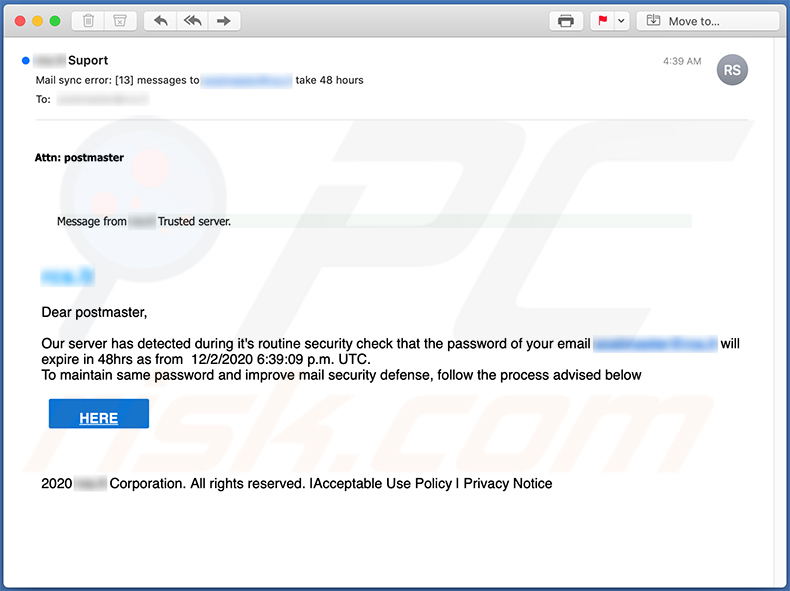

Subject: Mail sync error: [13] messages to ******** take 48 hours

Attn: postmaster

Message from ******** Trusted server.

********Dear postmaster,

Our server has detected during it's routine security check that the password of your email ******** will expire in 48hrs as from 12/2/2020 6:39:09 p.m. UTC.

To maintain same password and improve mail security defense, follow the process advised belowHERE

2020 ******** Corporation. All rights reserved. |Acceptable Use Policy | Privacy Notice

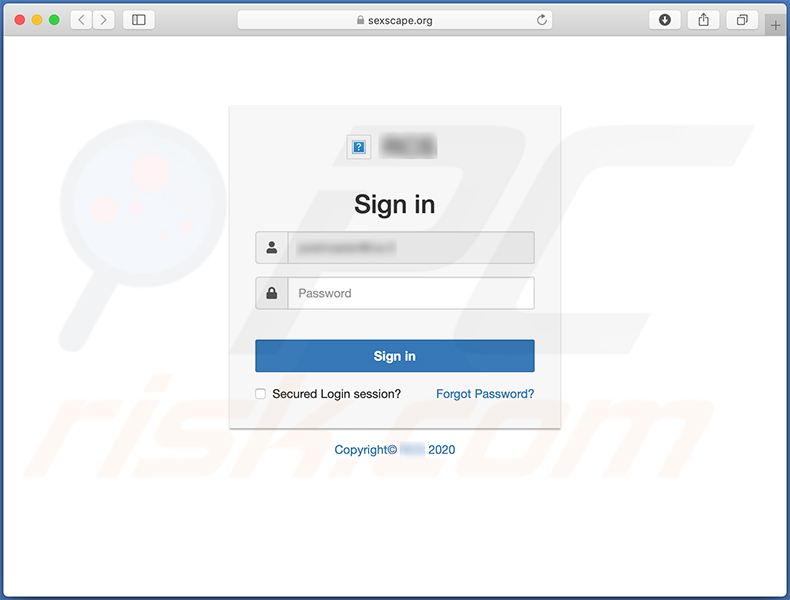

Screenshot der geförderten Phishing-Seite:

Noch ein weiteres Beispiel für eine Spam-E-Mail, die für Phishing-Zwecke verwendet wird:

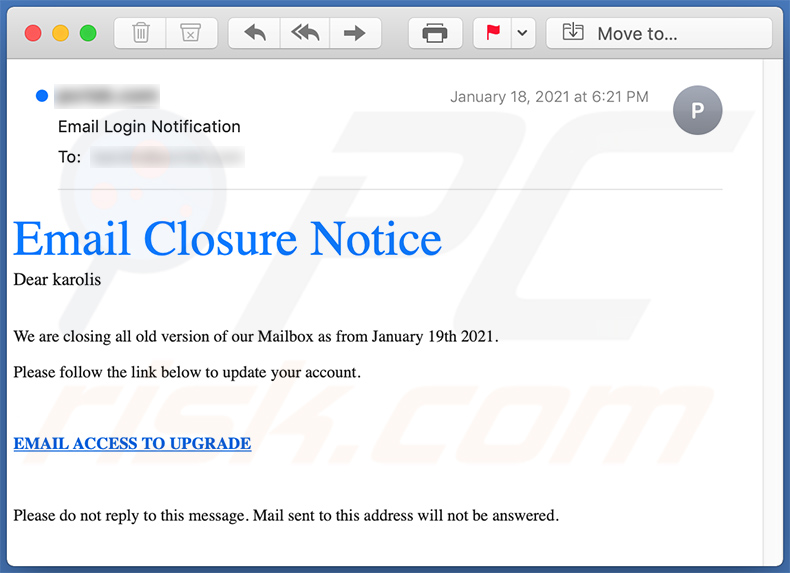

Der darin dargestellte Text:

Subject: Email Login Notification

Email Closure Notice

Dear -We are closing all old version of our Mailbox as from January 19th 2021.

Please follow the link below to update your account.

EMAIL ACCESS TO UPGRADE

Please do not reply to this message. Mail sent to this address will not be answered.

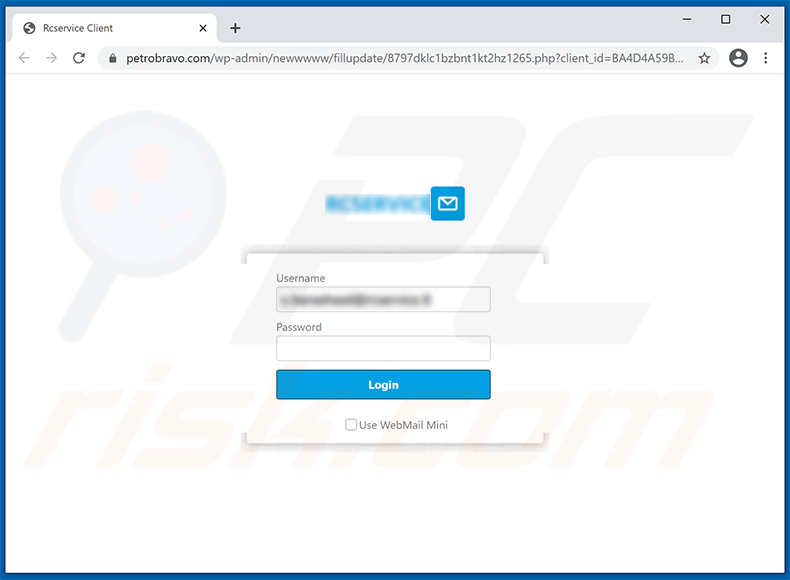

Die über diese E-Mail geförderte Phishing-Webseite:

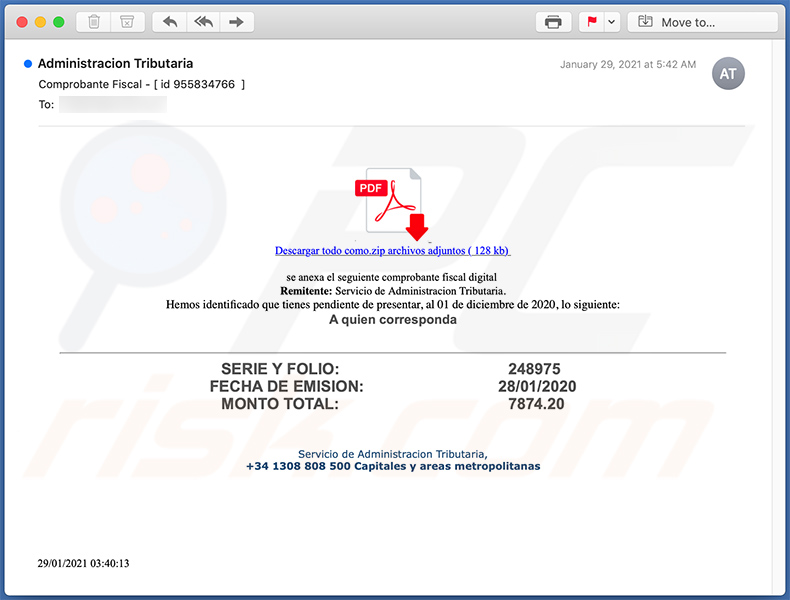

Noch ein weiteres Beispiel für eine Spam-E-Mail, die für Phishing-Zwecke verwendet wird:

Der darin dargestellte Text:

Betreff: Comprobante Fiscal - [ id 955834766 ]

01 Resultado de imagem para pdf

Descargar todo como.zip archivos adjuntos ( 128 kb)se anexa el seguiente comprobante fiscal digital

Remitente: Servicio de Administracion Tributaria.

Hemos identificado que tienes pendiente de presentar, al 01 de diciembre de 2020, lo siguiente:

A quien correspondaSERIE Y FOLIO: 248975

FECHA DE EMISION: 28/01/2020

MONTO TOTAL: 7874.20

Servicio de Administracion Tributaria,

+34 1308 808 500 Capitales y areas metropolitanas29/01/2021 03:40:13

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Email credentials phishing"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden