So deinstalliert man Ultra Clear oder andere Mining Malware

Mac VirusAuch bekannt als: Cryptomining Malware

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Bitcoin Kryptowährung schürfen Malware?

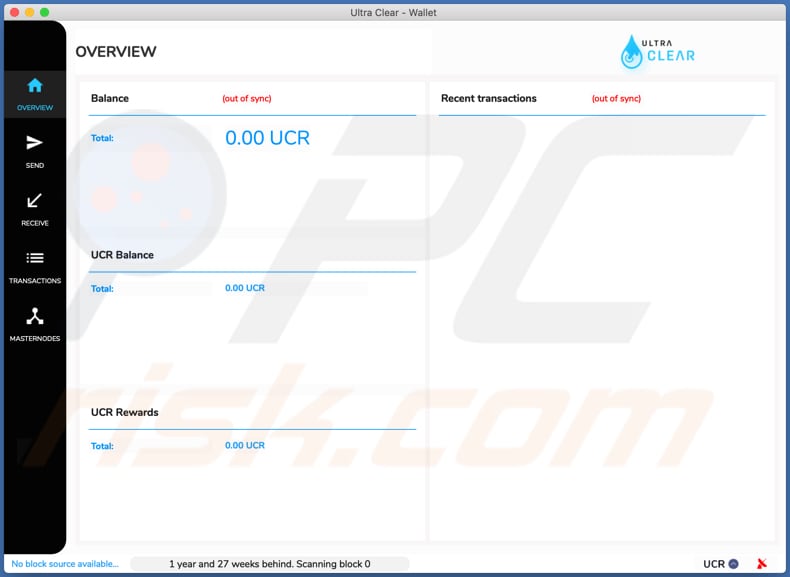

Es gibt viele gefälschte Anwendungen, die das Aussehen und/oder die Funktionen seriöser Apps nachahmen und, sobald installiert, bösartige Aktionen durchführen (z.B. Anzeigen generieren, sensible Daten sammeln). In diesem Beispiel ahmt eine gefälschte App namens Ultra Clear den Kryptowährung-Wallet-Manager nach aber in Wirklichkeit verwendet sie die Hardware des Computers des Benutzers, um Kryptowährungen zu schürfen.

Kryptowährung schürfen ist eine rechnergestützte, intensive Aufgabe, die den Prozessor, die Grafikkarte und/oder andere Hardware des Computers benutzt. Daher verwendet Kryptowährung schürfen Malware wie Ultra Clear infizierte Computer, um diese Aufgabe auszuführen.

Diese spezielle App minet Bitcoins. Normalerweise wirkt sich Kryptowährung schürfen erheblich auf die Computerleistung aus, was zu Systemabstürzen, Hardwareüberhitzung und anderen Problemen führen kann.

Außerdem führt der Mining-Prozess zu einem erhöhten Stromverbrauch. Daher erhalten Benutzer von Computern, die mit Kryptomining-Malware wie Ultra Clear infiziert sind, höhere Stromrechnungen.

Einfach gesagt sind Cyberkriminelle, die Benutzer erfolgreich dazu verleiten, Kryptowährungsschürfer zu installieren, die einzigen, die davon profitieren. Wenn irgendein Miner auf dem Betriebssystem installiert ist und nicht absichtlich installiert wurde, sollte er so schnell wie möglich entfernt werden.

| Name | Cryptomining Malware |

| Art der Bedrohung | Kryptomining-Malware |

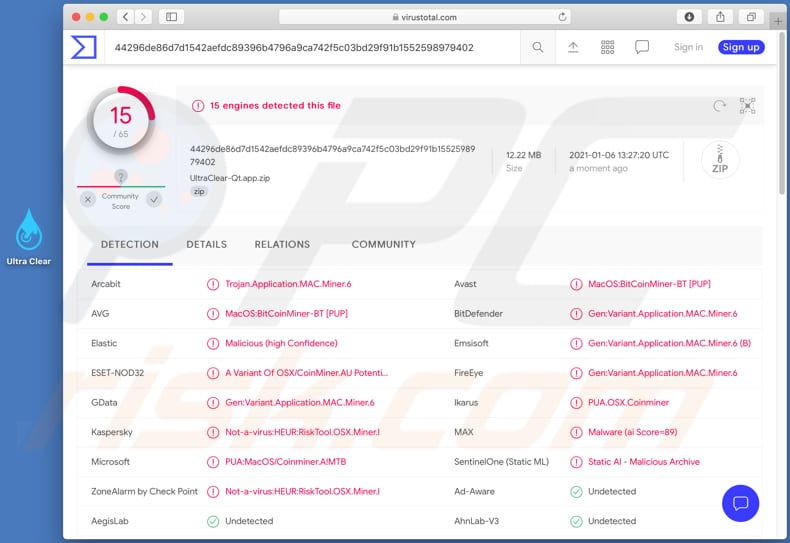

| Erkennungsnamen (UltraClear-Qt.dmg) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), Emsisoft (Gen:Variant.Application.MAC.Miner.6 (B)), Kaspersky (Not-a-virus:HEUR:RiskTool.OSX.Miner.l), vollständige Liste (VirusTotal) |

| Erkennungsnamen (Ultra Clear) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), ESET-NOD32 (eine Variante von OSX/CoinMiner.AU potenziell unerwünscht), Kaspersky (Not-a-virus:HEUR:RiskTool.OSX.Miner.l), vollständige Liste (VirusTotal) |

| Symptome | Hohe Auslastung von CPU, GPU (oder anderer Hardware), unerwartete Abschaltungen, Systemabstürze |

| Verbreitungsmethoden | Zwielichtige Webseiten, infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Hardwareüberhitzung, Systemabstürze, langsame Computerleistung, höhere Stromrechnungen |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Bird Miner und LoudMiner sind einige Beispiele für andere Kryptomining-Malware. Alle von ihnen werden für den gleichen Zweck verwendet - um mithilfe von Computerressourcen Kryptowährungen zu minen.

Der einzige Hauptunterschied zwischen Minern besteht darin, für das Minen welcher Kryptowährung sie entwickelt wurden. Wie im vorherigen Absatz erwähnt, minet ein gegebenes Beispiel (die App namens Ultra Clear) Bitcoins.

Wie wurde Malware auf meinem Computer installiert?

Normalerweise verbreiten Cyberkriminelle Malware über bestimmte Trojaner, Malspam-E-Mails, gefälschte Software-Aktualisierungswerkzeuge, Software-"Cracking"-Werkzeuge und fragwürdige Datei- und/oder Software-Downloadquellen. Trojaner sind eine Art von Malware, die verwendet werden kann, um andere Malware zu verbreiten, indem man sie entwickelt, um Ketteninfektionen zu verursachen.

Sobald ein bestimmter Trojaner auf dem Betriebssystem installiert ist, verursacht er die Installation zusätzlicher Malware. Wenn Cyberkriminelle Malware durch Spam-Kampagnen verbreiten, versenden sie E-Mails, die bösartige Anhänge enthalten (oder Webseiten-Links, die entwickelt wurden, um bösartige Dateien herunterzuladen).

In solchen Fällen wird bösartige Software installiert, wenn Empfänger einen bösartigen Anhang (oder eine über einen Link heruntergeladene Datei) öffnen. Cyberkriminelle hängen normalerweise Dateien wie Microsoft Office, Archivdateien (wie ZIP, RAR), ausführbare Dateien (wie .exe)PDF-Dokumente und Javascript-Dateien an.

Gefälschte Software-Aktualisierungswerkzeuge werden normalerweise entwickelt, um Malware entweder durch das Ausnutzen von Bugs, Fehlern installierter Software zu verbreiten, die veraltet ist, oder einfach, indem sie sie anstelle von Aktualisierungen, Fixes installieren. Software-"Cracking"-/inoffizielle Aktivierungswerkzeuge, die die Aktivierung lizenzierter Software illegal umgehen sollen.

Nichtsdestotrotz ist es üblich, dass sie stattdessen eine bösartige installieren. Inoffizielle Webseiten, kostenlose Filehoster, Freeware-Download-Webseiten, Downloadprogramme Dritter, Peer-to-Peer-Netzwerke (z.B. Torrent Clients, eMule) sind Beispiele für Downloadquellen, die verwendet werden können, um Malware zu verbreiten, indem Benutzer dazu verleitet werden, bösartige Dateien herunterzuladen und zu installieren.

Normalerweise werden diese Dateien als gewöhnlich und seriös getarnt.

Wie kann die Installation von Malware vermieden werden?

Anhänge (oder Internet-Links) in irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen aus empfangen wurden sollten nicht geöffnet werden. Programme (und Dateien) sollten nicht über Downloadprogramme Dritter, Peer-to-Peer-Netzwerke, von inoffiziellen Webseiten und so weiter heruntergeladen werden.

Es ist ratsam, ausschließlich offizielle, vertrauenswürdige Webseiten und direkte Links dafür zu verwenden. Bereits installierte Software sollte aktiviert und (falls erforderlich) aktualisiert werden, indem Werkzeuge verwendet werden, die von ihren offiziellen Entwicklern bereitgestellt werden und nicht durch irgendwelche inoffizielle Werkzeuge Dritter.

Die zuvor genannten Werkzeuge neigen dazu, dafür entwickelt zu werden, Malware zu verbreiten, außerdem ist es nicht legal, sie für die Aktivierung von lizensierter Software zu verwenden oder raubkopierte Software zu verwenden. Das Betriebssystem sollte regelmäßig auf Malware und andere Bedrohungen gescannt werden, es wird empfohlen, es mit einer seriösen Anti-Virus- oder Anti-Spyware-Software zu scannen.

Wenn Ihr Computer bereits mit Malware infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um sie automatisch zu beseitigen.

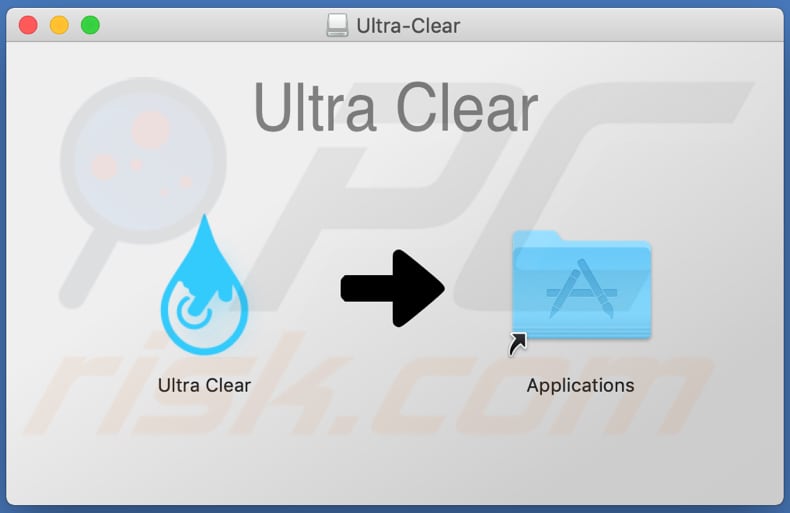

Installationsprogramm für die Ultra Clear Kryptomining-Malware:

Ultra Clear grafische Benutzeroberfläche:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Ultra Clear?

- SCHRITT 1. Mit PUAs verwandte Dateien und Ordner von OSX entfernen.

- SCHRITT 2. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 3. Betrügerische Add-ons von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

Das Video zeigt, wie man Adware und Browserentführer von einem Mac Computer entfernt:

Entfernung potenziell unerwünschter Anwendungen:

Potenziell unerwünschte Anwendungen von Ihrem "Programme" Ordner entfernen:

Klicken Sie auf das Finder Symbol. Im Finder Fenster, wählen Sie "Programme". Im Anwendungen Ordner, suchen Sie nach “MPlayerX”,“NicePlayer”, oder anderen verdächtigen Anwendungen und ziehen sie diese in den Papierkorb. Nachdem Sie die potenziell unerwünschte(n) Anwendung(en) entfernt haben, die online Werbung verursachen, scannen Sie Ihren Mac auf verbleibende, unerwünschte Komponenten.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Cryptomining Malware bezogene Dateien und Ordner entfernen:

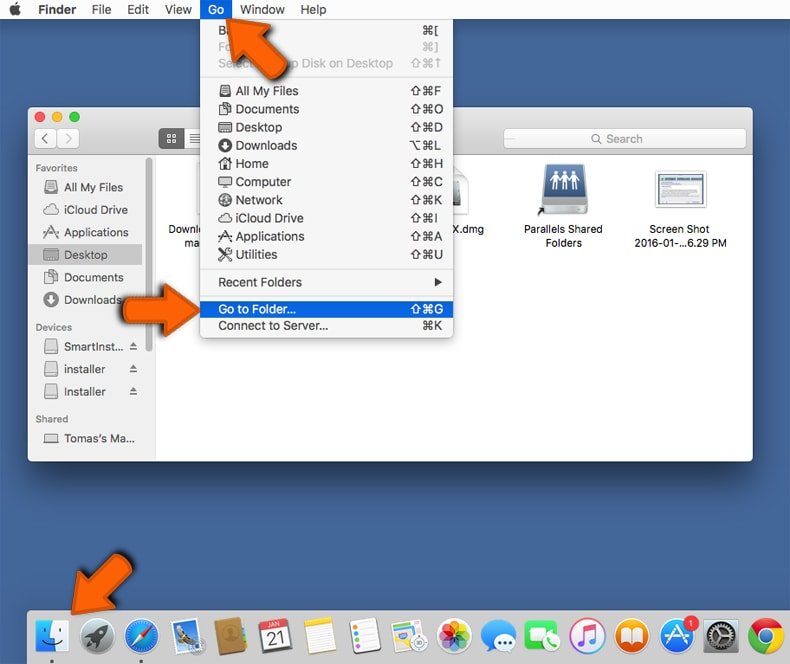

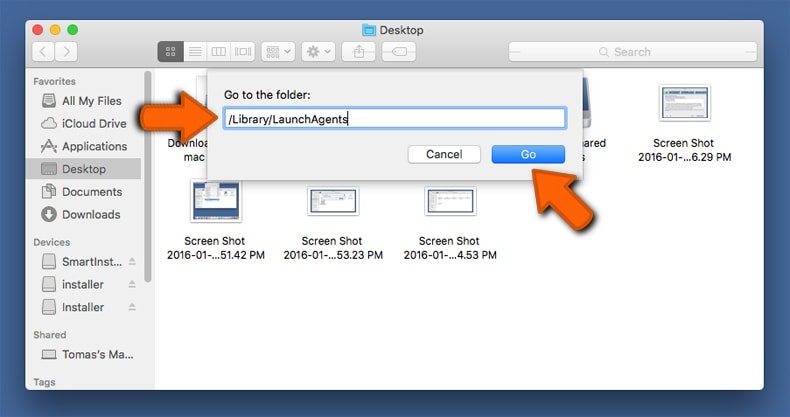

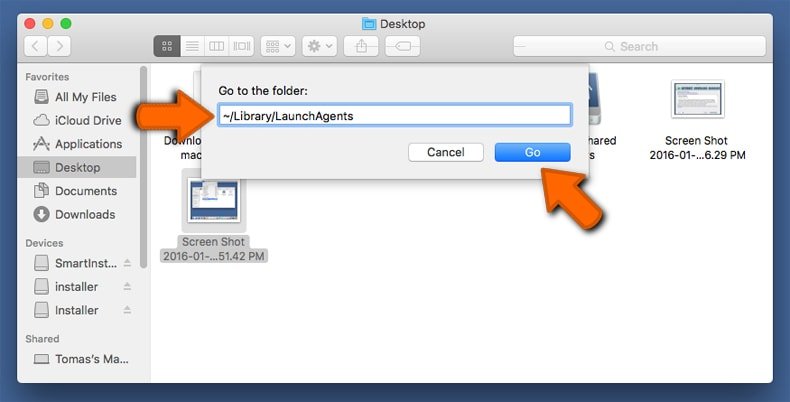

Klicken Sie auf das Finder Symbol aus der Menüleiste, wählen Sie Gehen und klicken Sie auf Zum Ordner gehen...

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/LaunchAgents

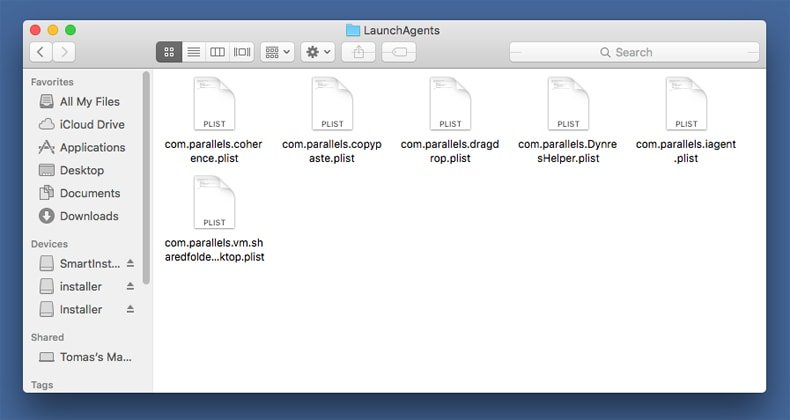

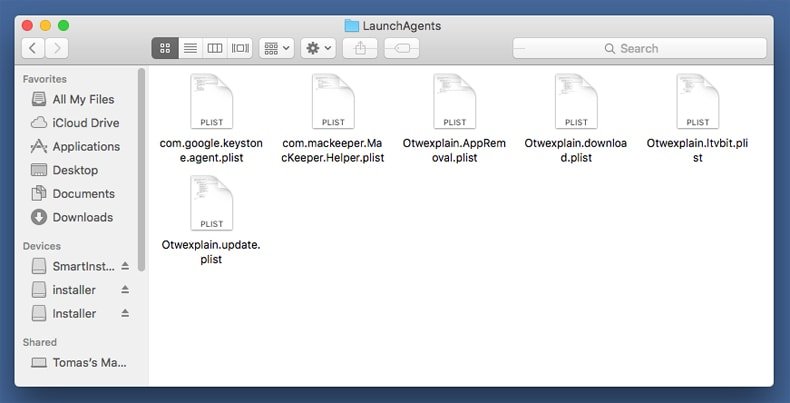

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

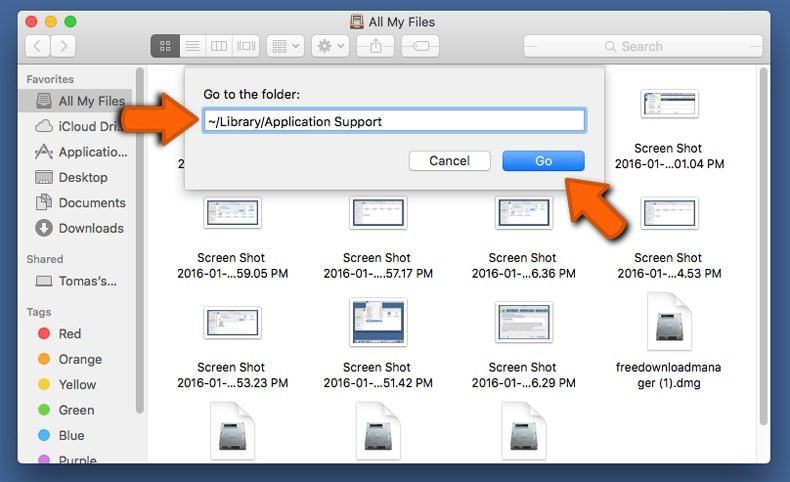

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/Application Support

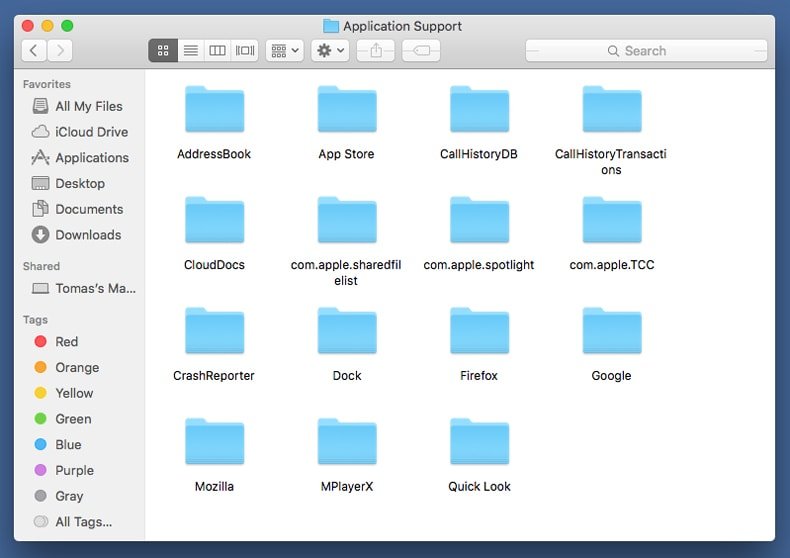

Im "Application Support" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Ordnern. Zum Beispiel "MplayerX" oder "NicePlayer" und bewegen Sie diese Ordner in den Papierkorb.

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchAgents

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

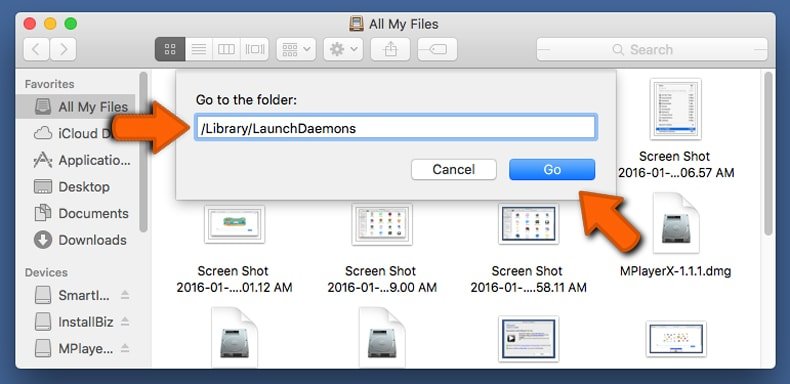

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchDaemons

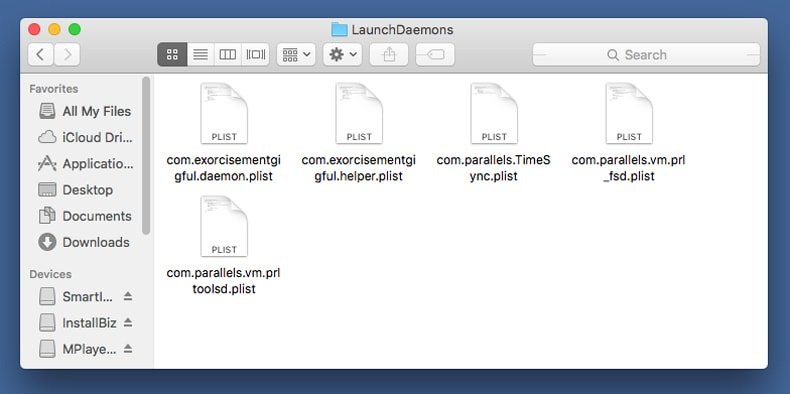

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

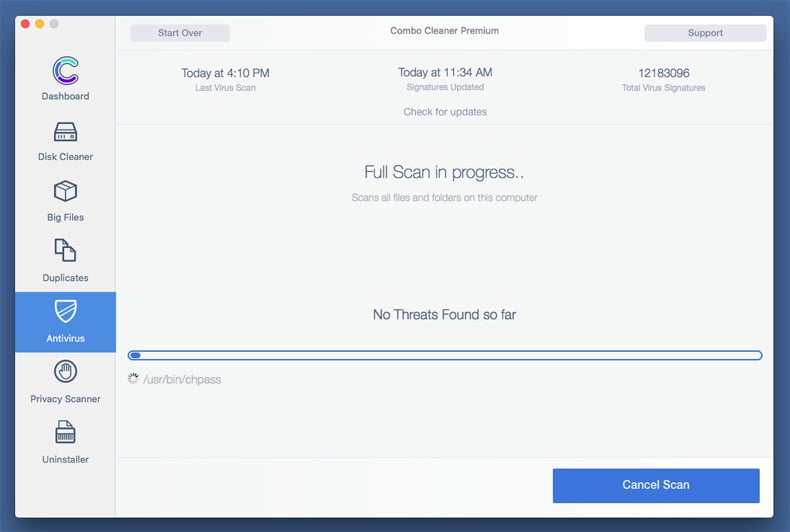

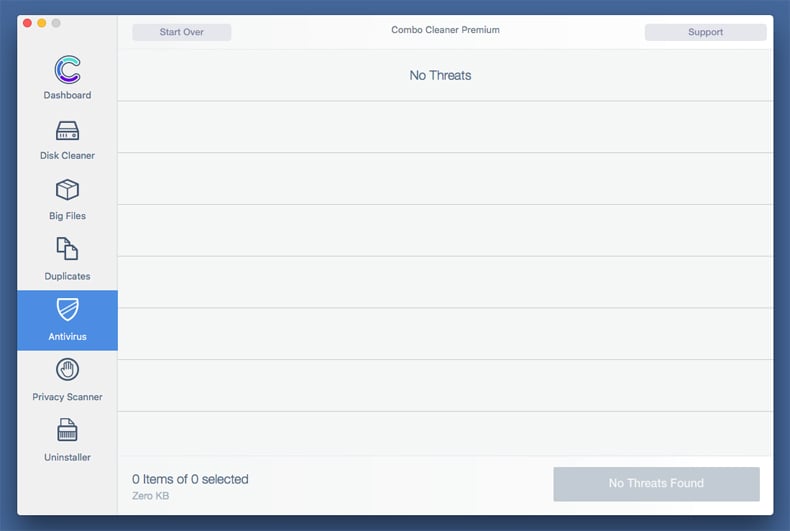

Scannen Sie Ihren Computer mit Combo Cleaner:

Scannen Sie Ihren Computer mit Combo Cleaner:

Wenn Sie alle Schritte in der richtigen Reihenfolge befolgt haben, sollte Ihr Mac frei von Infektionen sein. Um sicherzustellen, dass Ihr System nicht infiziert ist, scannen Sie es mit Combo Cleaner Antivirus. HIER herunterladen. Nach dem Herunterladen der Datei, klicken Sie auf das Installationsprogramm combocleaner.dmg. Ziehen Sie im geöffneten Fenster das Symbol Combo Cleaner auf das Symbol Anwendungen und legen Sie es dort ab. Öffnen Sie jetzt Ihr Launchpad und klicken Sie auf das Symbol Combo Cleaner. Warten Sie, bis Combo Cleaner seine Virendatenbank aktualisiert hat und klicken Sie auf die Schaltfläche „Combo Scan starten“.

Combo Cleaner scannt Ihren Mac jetzt auf Infektionen mit Malware. Wenn der Antivirus-Scan „Keine Bedrohungen gefunden“ anzeigt, heißt das, dass Sie mit dem Entfernungsleitfaden fortfahren können. Andernfalls wird empfohlen, alle gefundenen Infektionen vorher zu entfernen.

Nachdem Dateien und Ordner entfernt wurden, die von dieser werbefinanzierten Software erzeugt wurden, entfernen Sie weiter falsche Erweiterungen von Ihren Internetbrowsern.

Cryptomining Malware Startseiten und Standard Internetsuchmaschinen von Internetbrowsern:

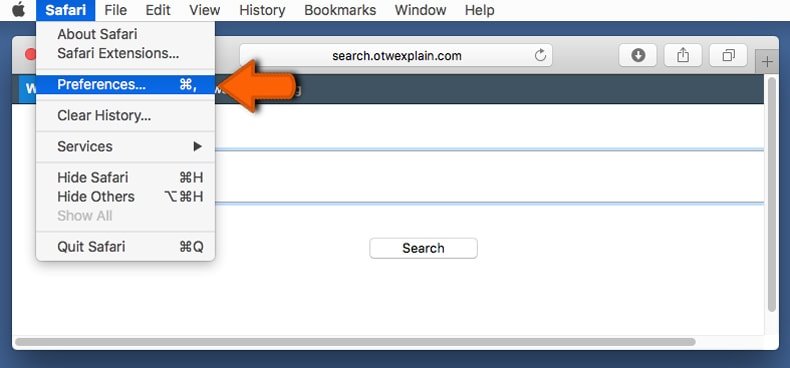

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

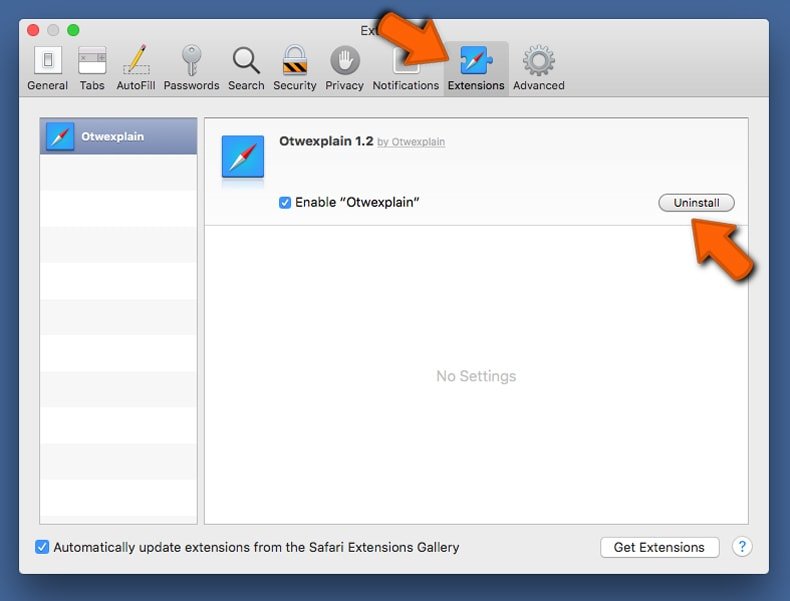

Cryptomining Malware bezogene Safari Erweiterungen entfernen:

Öffnen Sie den Safari Browser. Aus der Menüleiste wählen Sie "Safari" und klicken Sie auf "Benutzereinstellungen...".

Im Benutzereinstellungen Fenster wählen Sie "Erweiterungen" und suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen. Wenn Sie sie gefunden haben, klicken Sie auf "Deinstallieren" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von ihrem Safari Browser deinstallieren können. Keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Safari zurücksetzen.

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Cryptomining Malware bezogene Mozilla Firefox Zusätze entfernen:

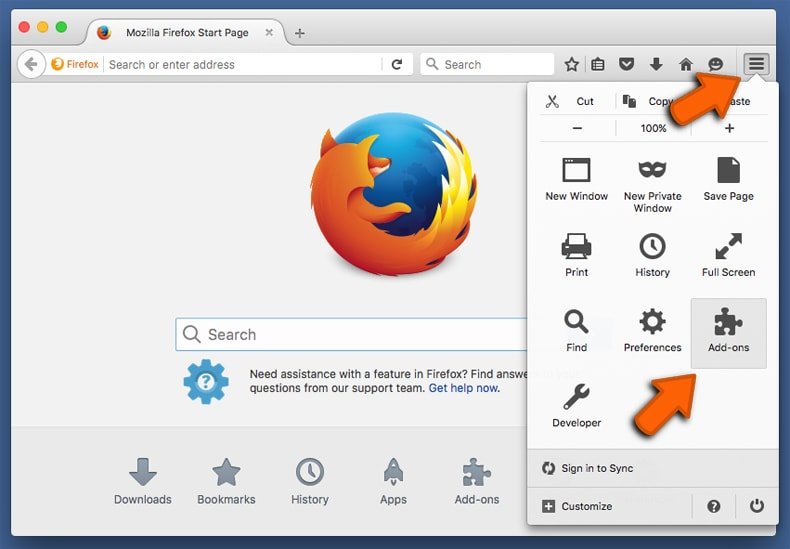

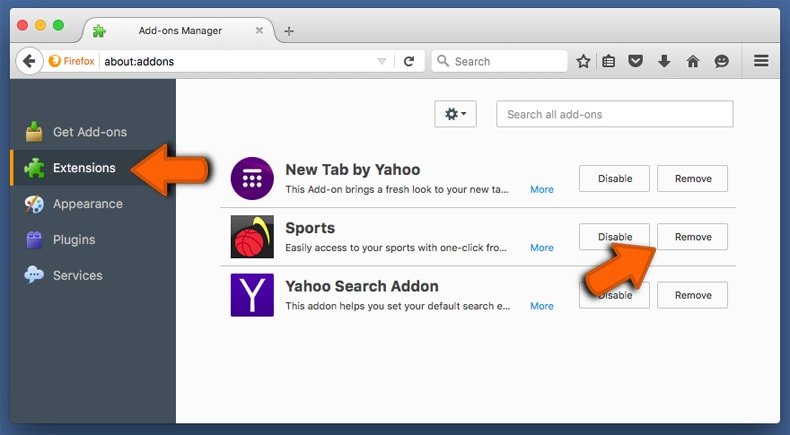

Öffen Sie Ihren Mozilla Firefox Browser. In der oberen rechten Ecke des Bildschirms, klicken Sie auf das "Menü öffnen" (drei horizontale Linien) Symbol. Aus dem geöffneten Menü wählen Sie "Zusätze".

Wählen Sie den "Erweiterungen" Reiter und suchen Sie nach allen kürzlich installierten, verdächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Entfernen" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen deinstallieren von Ihrem Mozilla Firefox Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Mozilla Firefox zurücksetzen.

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

Cryptomining Malware bezogene Google Chrome Zusätze entfernen:

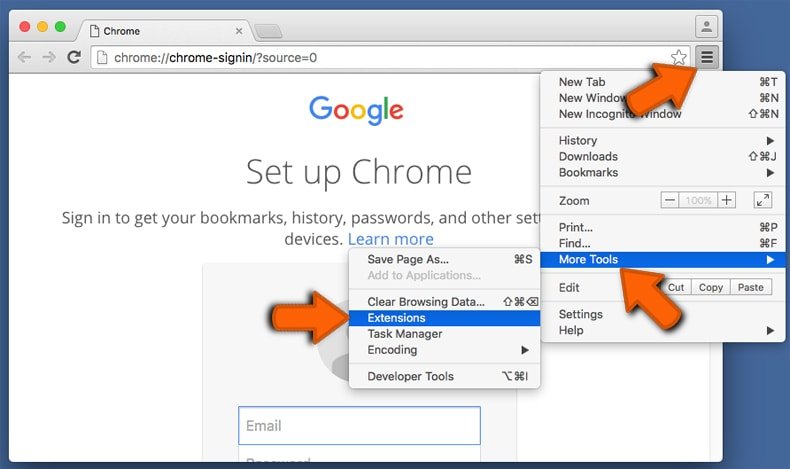

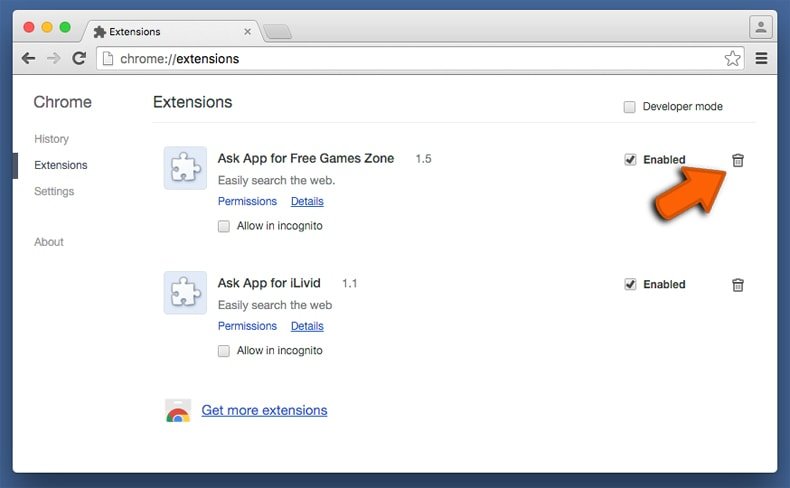

Öffnen Sie Google Chrome und klicken Sie auf das "Chrome Menü" (drei horizontale Linien) Symbol, das sich in der rechten oberen Ecke des Browserfensters befindet. Vom Klappmenü wählen Sie "Mehr Hilfsmittel" und wählen Sie "Erweiterungen".

Im "Erweiterungen" Fenster, suchen Sie nach allen kürzlich installierten, versächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Papierkorb" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von Ihrem Google Chrome Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- IFalls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Google Chrome zurücksetzen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden