Bmd Ransomware

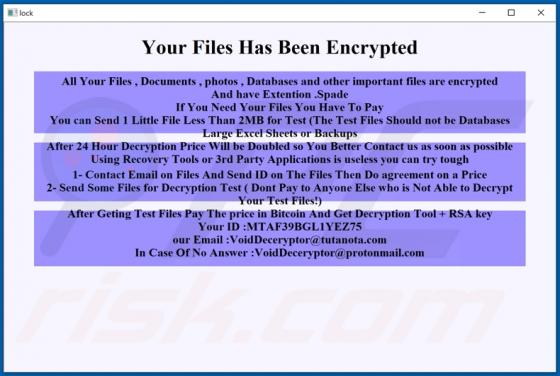

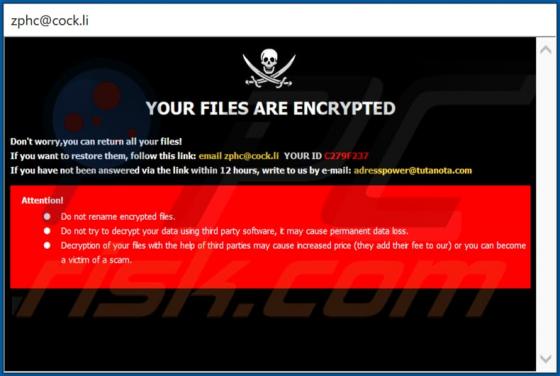

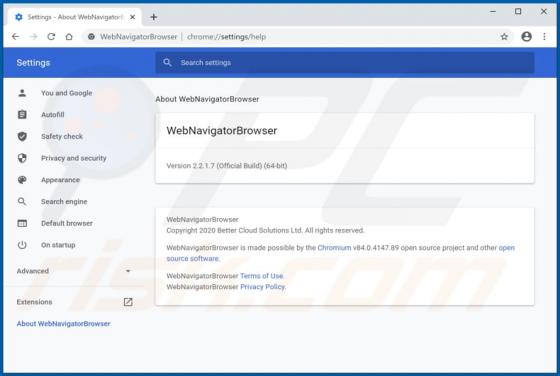

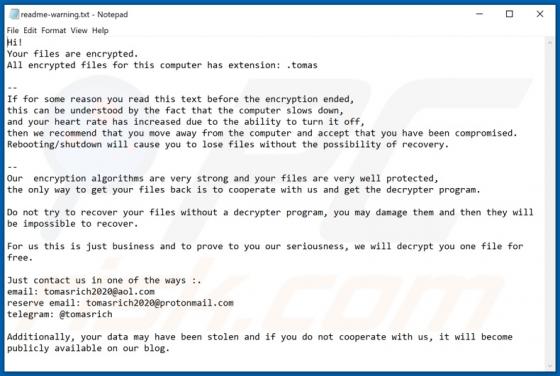

Bmd gehört zur Ransomware-Familie namens Dharma. Wie die meisten bösartigen Programme dieser Art verschlüsselt Bmd Dateien, ändert (modifiziert) ihre Dateinamen und stellt Anweisungen zur Verfügung, wie die Entwickler kontaktiert werden können. Es benennt verschlüsselte Dateien um, indem es die I