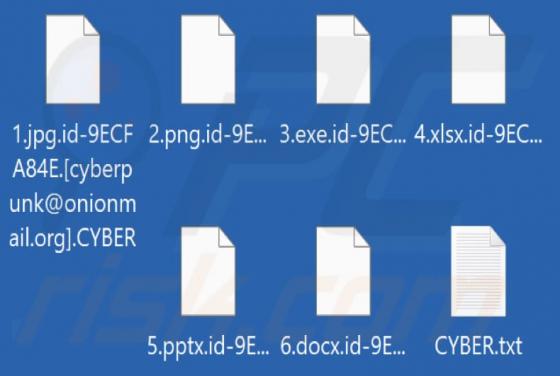

Cyberpunk Ransomware

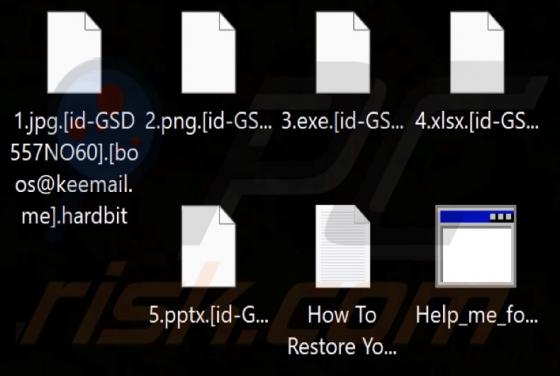

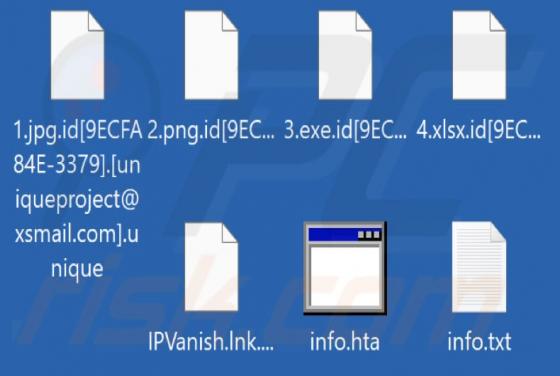

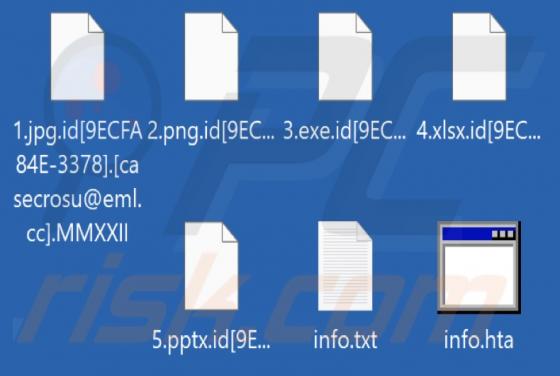

Wir haben eine neue Variante der Dharma Ransomware namens Cyberpunk entdeckt. Er verschlüsselt Dateien, fügt die ID des Opfers, die E-Mail-Adresse cyberpunk@onionmail.org und die Erweiterung ".CYBER" an die Dateinamen an und liefert zwei Lösegeldmitteilungen. Cyberpunk liefert eine Lösegeldmitteil