Vermeiden Sie den Betrug durch Webseiten, die "Covid19 Warning Alert" anzeigen

Phishing/BetrugAuch bekannt als: Covid19 Warning Alert technischer Support Betrug

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "Covid19 Warning Alert"?

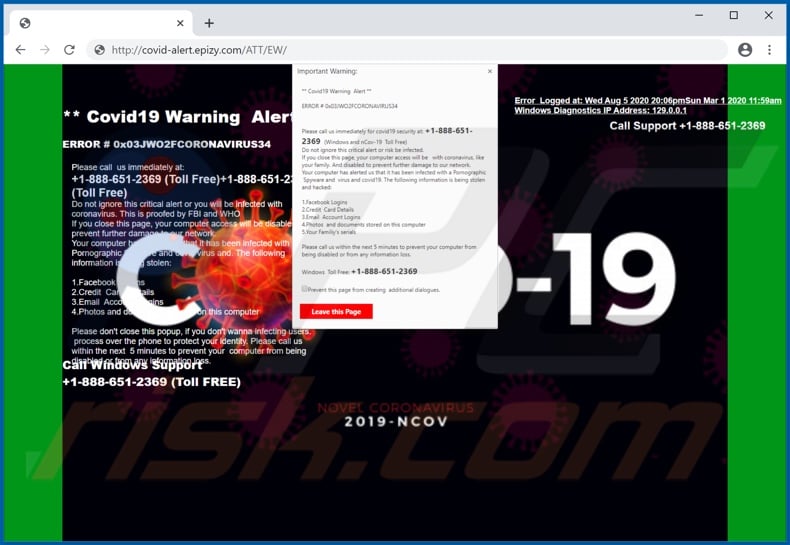

"Covid19 Warning Alert" ist ein Betrug, der auf betrügerischen Webseiten beworben wird. Das Programm behauptet, dass Benutzer den technischen Support kontaktieren müssen, da ihre Geräte mit Malware und mit COVID-19 (das kein Computervirus, sondern eine Infektionskrankheit ist) infiziert wurden.

Die Benutzer sollten beachten, dass alle von "Covid19 Warning Alert" gelieferten Informationen falsch sind. In der Regel wird auf betrügerische Webseiten über Weiterleitungen zugegriffen, die durch aufdringliche Werbung oder durch PUAs (potenziell unerwünschte Anwendungen) verursacht werden, die bereits in das System eingeschleust sind.

Wenn auf eine Webseite zugegriffen wird, auf der "Covid19 Warning Alert" läuft, wird den Besuchern ein Dialogfenster angezeigt. Es warnt die Benutzer davor, diese "kritische Warnung" zu ignorieren, da - falls die Seite geschlossen wird - die Computer und Familien der Benutzer mit dem Coronavirus infiziert/verknüpft werden (das Dialogfenster geht jedoch nicht näher darauf ein, wie dies möglich ist).

Das Gerät ist bereits durch Spyware und andere Viren, darunter COVID-19, kompromittiert worden. Die Zielinformationen sind aufgelistet als: E-Mail-Konto und Facebook-Anmeldedaten, Kreditkartendaten, auf dem Gerät gespeicherte Dateien (z.B. Fotos, Dokumente usw.).

Um weiteren Schaden zu verhindern, kann der Computer blockiert werden. Die Benutzer werden angewiesen, die "kostenlose" Helpline des technischen Supports anzurufen, um den Zugang aufrechtzuerhalten und die Malware zu entfernen.

Der auf der Hintergrundseite dargestellte Text ist dem im Dialogfenster angezeigten gefälschten Alarm sehr ähnlich. Es wird erklärt, dass Benutzer, wenn sie die Warnungen ignorieren, selbst mit dem Coronavirus infiziert werden.

Angeblich ist diese Warnung sowohl vom FBI (Federal Bureau of Investigation) als auch von der WHO (Weltgesundheitsorganisation) überprüft worden. Danach ahmt die Meldung das Pop-up genau nach.

Auf der Hintergrundseite wird jedoch behauptet, dass - wenn das Popup geschlossen wird - andere Benutzer irgendwie infiziert werden. In ähnlicher Weise fordert diese betrügerische Warnung die Benutzer immer wieder auf, die angegebene Telefonnummer anzurufen.

Obwohl die gefälschten Helplines bei solchen Betrügereien als "kostenlos" dargestellt werden - das ist selten der Fall. Betrüger nutzen diese Art von Schemata, um Benutzer dazu zu verleiten, persönliche/sensible Informationen preiszugeben, gefälschte "Gebühren" zu zahlen und/oder Zugang zu ihren Computern zu gewähren.

Letzteres kann durch Fernzugriffssoftware erreicht werden, doch was von da an getan wird, kann drastisch variieren. Der anfängliche Zugriff kann dazu benutzt werden, das Gerät mit bösartiger Software wie RATs (Remote Access Trojans) zu infizieren - um unbegrenzten Zugriff und Kontrolle, Ransomware, Kryptoschürfer und andere Malware zu gewährleisten.

Betrüger können entweder aus erfolgreich kompromittierten Systemen oder von den Benutzern selbst private Daten (z.B. Namen, Adressen, E-Mails, Bankkonto- und/oder Kreditkartendaten usw.) extrahieren. Die "Dienste" von Betrügern sind nicht kostenlos und müssen von den Benutzern in der Regel bezahlt werden.

Darüber hinaus können die Opfer immer wieder ins Visier genommen werden, insbesondere wenn die Betrüger erfolgreich Vertrauen und/oder Beziehungen aufgebaut haben. Zusammenfassend lässt sich sagen, dass das Vertrauen in den "Covid19-Warnhinweis" zu Systeminfektionen, erheblichen finanziellen Verlusten, schwerwiegenden Datenschutzproblemen und sogar zu Identitätsdiebstahl führen kann.

In einigen Fällen können Betrüger-Websites Benutzer daran hindern, sie zu schließen. Um eine solche Seite zu schließen - muss der Prozess des Browsers über den Windows Task-Manager beendet werden.

Außerdem ist es wichtig, beim nächsten Öffnen des Browsers daran zu denken, die vorherige Browsersitzung nicht wiederherzustellen, da dadurch die betrügerische Webseite erneut geöffnet wird.

Wie in der Einleitung erwähnt, können PUAs die Öffnung verschiedener schädlicher Webseiten erzwingen. Diese Anwendungen können jedoch andere/zusätzliche Fähigkeiten haben. Adware-Typen können aufdringliche Werbung liefern (z.B. Pop-ups, Banner, Coupons usw.).

Ein anderer Typ, der als Browserentführer bezeichnet wird, kann die Einstellungen des Browsers ändern, um gefälschte Suchmaschinen zu fördern. Darüber hinaus können die meisten PUAs (unabhängig vom Typ) Daten verfolgen.

Sie überwachen die Surfaktivitäten (besuchte URLs, betrachtete Seiten, eingegebene Suchanfragen usw.) und sammeln daraus abgeleitete persönliche Daten (IP-Adressen, Geo-Standorte und andere Details). Die gesammelten Daten werden mit Dritten (möglicherweise Cyberkriminellen) geteilt und/oder an diese verkauft.

Um die Integrität der Geräte und den Schutz der Privatsphäre der Benutzer zu gewährleisten, müssen alle verdächtigen Anwendungen und Browser-Erweiterungen/Plug-ins unverzüglich entfernt werden.

| Name | Covid19 Warning Alert technischer Support Betrug |

| Art der Bedrohung | Phishing, Betrug, Mac Malware, Mac Virus |

| Falsche Behauptung | Scam behauptet, die Geräte der Benutzer seien mit Viren infiziert und könnten gesperrt werden. |

| Telefonnummer der Betrüger des technischen Supports | +1-888-651-2369 |

| Verwandte Domänen | covid-alert.epizy[.]com |

| Erkennungsnamen (covid-alert.epizy[.]com) | Sophos AV (verdächtig), vollständige Liste von Erkennungen (VirusTotal) |

| Bedienende IP-Adresse | 185.27.134.225 |

| Symptome | Gefälschte Fehlermeldungen, gefälschte Systemwarnungen, Pop-up-Fehler, betrügerischer Computer-Scan. |

| Verbreitungsmethoden | Kompromittierte Webseiten, betrügerische Online-Pop-up-Anzeigen, potenziell unerwünschte Anwendungen. |

| Schaden | Verlust von sensiblen privaten Informationen, Geldverlust, Identitätsdiebstahl, mögliche Malware-Infektionen. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"Windows Alert & Warning", "System Activation KEY Has Expired" und "Killer's IP Address" sind einige Beispiele für ähnliche Betrügereien im technischen Support. Das Internet ist voll von betrügerischen Webseiten, die vielfältige Behauptungen aufstellen, die von Warnungen vor infizierten Geräten bis hin zu unglaublichen Preisen reichen.

So alarmierend oder gut diese Betrügereien auch klingen mögen - sie haben nur ein Ziel, nämlich Einnahmen auf Kosten der Benutzer zu erzielen. Es wird daher dringend empfohlen, beim Surfen Vorsicht walten zu lassen.

Wie haben sich potenziell unerwünschte Anwendungen auf meinem Computer installiert?

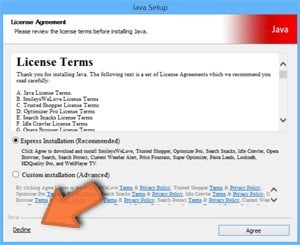

Einige PUAs haben "offizielle" Download-Seiten, die oft von betrügerischen Webseiten beworben werden. Diese Anwendungen werden jedoch häufiger zusammen mit anderen Produkten heruntergeladen/installiert. Diese betrügerische Marketingmethode, bei der reguläre Programme mit unerwünschten oder böswilligen Zusätzen verpackt werden, wird als "Bündelung" bezeichnet.

Überstürzte Download-/Installationsprozesse (z.B. ignorierte Begriffe, verwendete Voreinstellungen usw.) - erhöhen das Risiko, zweifelhafte und/oder gebündelte Software unbeabsichtigt in Systeme einzulassen. Aufdringliche Werbung vermehrt auch PUAs. Wenn sie angeklickt werden, können die Anzeigen Skripte ausführen, um heimlich Downloads / Installationen vorzunehmen.

Wie lässt sich die Installation potenziell unerwünschter Anwendungen vermeiden?

Es wird dringend empfohlen, vor dem Herunterladen/Installieren von Produkten zu recherchieren. Es dürfen nur offizielle und verifizierte Downloadkanäle verwendet werden. Nicht vertrauenswürdige Quellen, wie inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke (BitTorrent, eMule, Gnutella usw.) und andere Drittanbieter-Downloadprogramme - können gebündelte Inhalte anbieten.

Beim Herunterladen/Installieren wird empfohlen, die Bedingungen zu lesen, alle möglichen Optionen zu erkunden, die Einstellungen "Benutzerdefiniert/Erweitert" zu verwenden und sich von zusätzlichen Anwendungen, Werkzeuge, Funktionen usw. abzumelden.

Aufdringliche Werbung erscheint gewöhnlich und harmlos, leitet jedoch auf fragwürdige Webseiten weiter (z.B. Glücksspiel, Pornographie, Erwachsenen-Dating usw.). Bei Begegnungen mit derartigen Anzeigen und/oder Weiterleitungen ist das System zu inspizieren und alle verdächtigen Anwendungen und Browser-Erweiterungen/Plug-ins - sofort zu entfernen.

Wenn Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese automatisch zu entfernen.

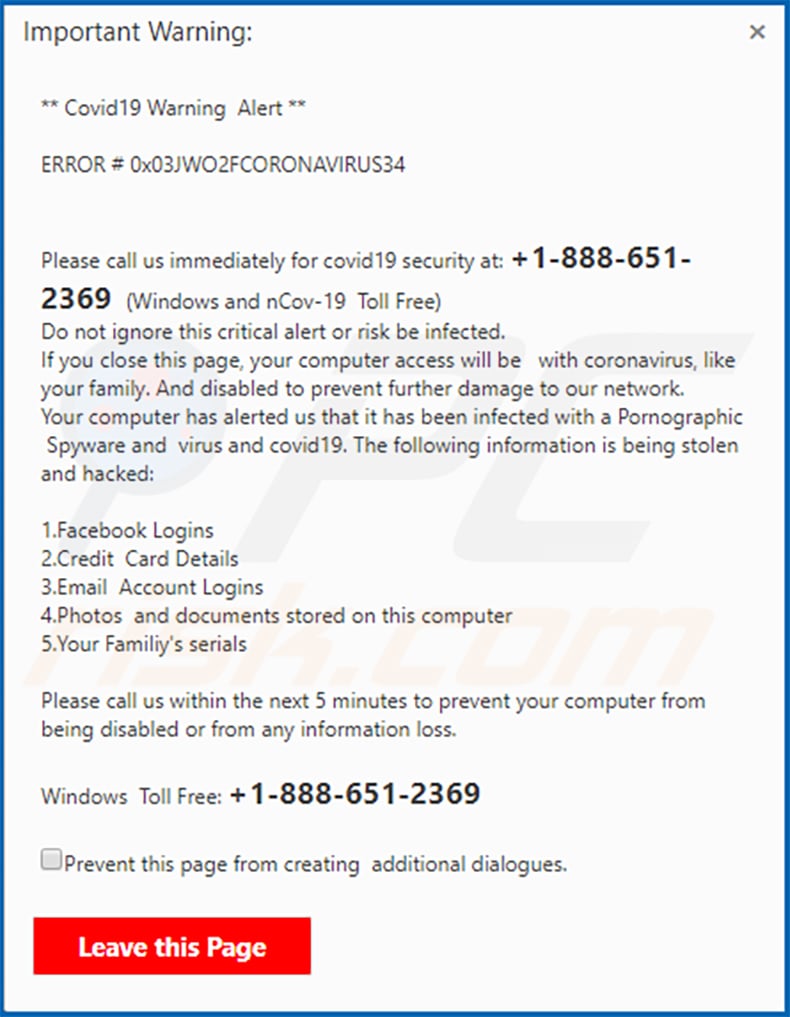

Screenshot des angezeigten Dialogfensters:

Text, der im "Covid19 Warning Alert" Betrug angezeigt wird:

Pop-up:

Important Warning:

** Covid18 Warning Alert **

ERROR # 0x03JWO2FCORONAVIRUS34

Please call us immediately at:

+1-888-651-2369 (Windows and nCov-19 Toll Free)

Do not ignore this critical alert or risk be infected.

if you close this page, your computer access will be with coronavirus, linke your family. And disabled to prevent further damage to our network. Your computer has alerted us that it has been infected with a Pornographic Spyware and virus and covid19. The following information is being stolen and hacked:1.Facebook Logins

2.Credit Card Details

3.Email Account Logins

4.Photos and documents stored on this computer

5.Your Familiy's serialsPlease call us within the next 5 minutes to prevent your computer from being disabled from any information loss.

Windows Toll Free: +1-888-651-2369

-------------------

Hintergrund:

Error Logged at: Wed Aug 5 2020 20:06pmSun Mar 1 2020 11:59am

Windows Diagnostics IP Address: 129.0.0.1

Call Support +1-888-651-2369ERROR # 0x03JWO2FCORONAVIRUS34

Please call us immediately at:

+1-888-651-2369 (Toll Free)+1-888-651-2369

(Toll Free)

Do not ignore this critical alert or you will be infected with

coronavirus. This is proofed by FBI and WHO

If you close this page, your computer access will be disabled to

prevent further damage to our network.

Your computer has alerted us that it has been infected with

Pornographic Spyware and coronavirus and. The following

information is being stolen:1.Facebook logins

2.Credit Card details

3.Email Account Logins

4.Photos and documents stored on this computerPlease don't close this popup, if you don't wanna infecting users.

process over the phone to protect your identity. Please call us

within the next 5 minutes to prevent your computer from being

disabled or from any information loss.

Call Windows Support

+1-888-651-2369 (Toll FREE)

NOVEL CORONAVIRUS

2019-NCOV

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Covid19 Warning Alert"?

- SCHRITT 1. Betrügerische Anwendungen mit Systemsteuerung entfernen.

- SCHRITT 2. Adware von Internet Explorer entfernen.

- SCHRITT 3. Betrügerische Erweiterungen von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

- SCHRITT 5. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 6. Betrügerische Plug-ins von Microsoft Edge entfernen.

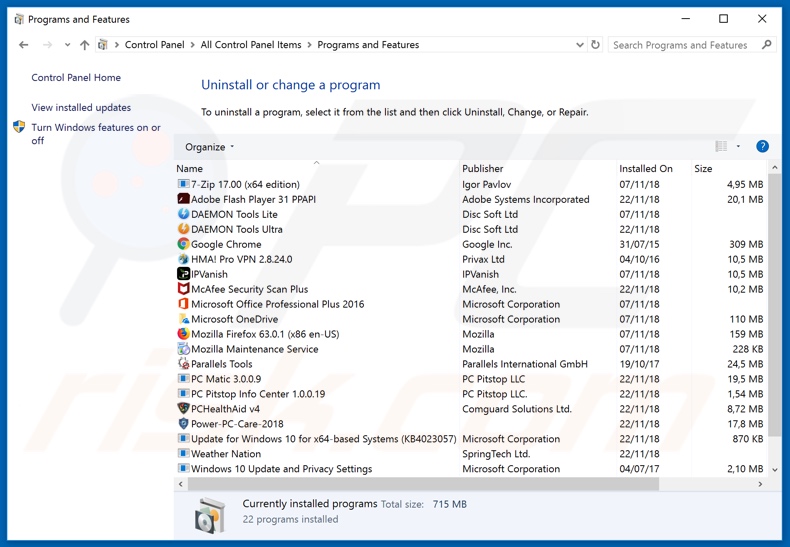

Entfernung potenziell unerwünschter Programme:

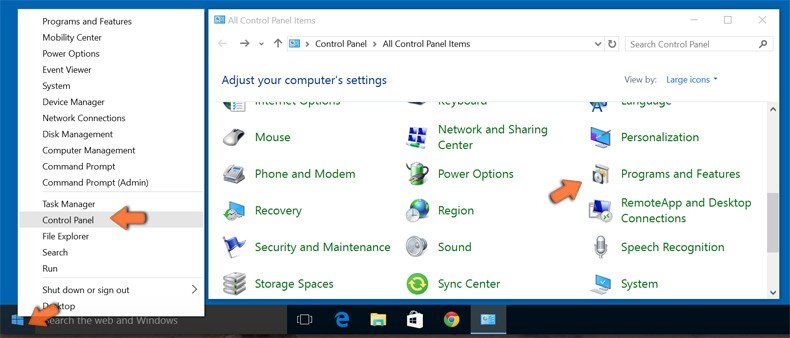

Windows 10 Nutzer:

Machen Sie einen Rechtsklick in der linken unteren Ecke des Bildschirms, im Schnellzugriffmenü wählen Sie Systemsteuerung aus. Im geöffneten Fenster wählen Sie Ein Programm deinstallieren.

Windows 7 Nutzer:

Klicken Sie auf Start ("Windows Logo" in der linken, unteren Ecke Ihres Desktop), wählen Sie Systemsteuerung. Suchen Sie Programme und klicken Sie auf Ein Programm deinstallieren.

macOS (OSX) Nutzer:

Klicken Sie auf Finder, wählen Sie im geöffneten Fenster Anwendungen. Ziehen Sie die App vom Anwendungen Ordner zum Papierkorb (befindet sich im Dock), machen Sie dann einen Rechtsklick auf das Papierkorbzeichen und wählen Sie Papierkorb leeren.

Nachdem Sie die potenziell unerwünschte Anwendung deinstalliert haben, scannen Sie Ihren Computer auf Überreste unerwünschter Komponenten oder möglichen Malware Infektionen. Um Ihren Computer zu scannen, benutzen Sie die empfohlene Schadsoftware Entfernungssoftware.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Betrügerische Erweiterungen von Internetbrowsern entfernen:

Das Video zeigt, wie man potenziell unerwünschte Browser-Addons entfernt:

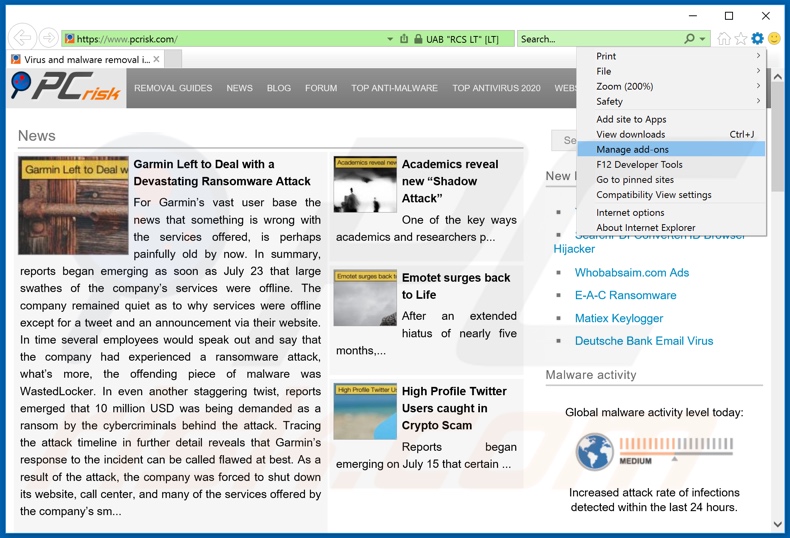

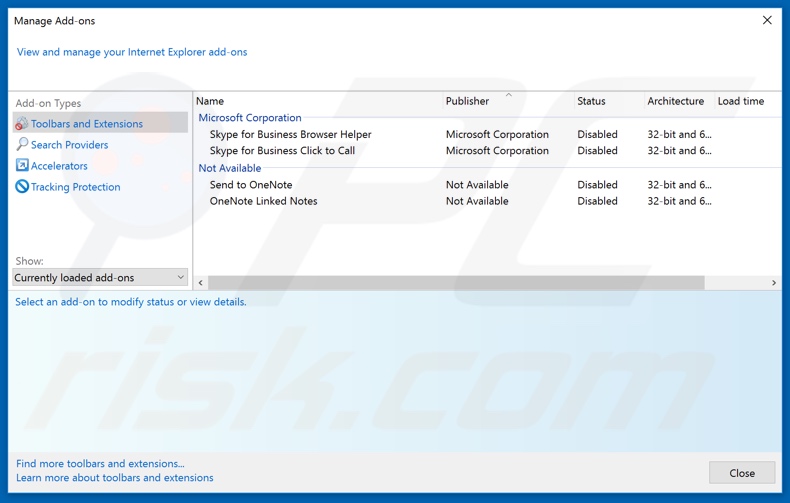

Bösartige Add-ons von Internet Explorer entfernen:

Bösartige Add-ons von Internet Explorer entfernen:

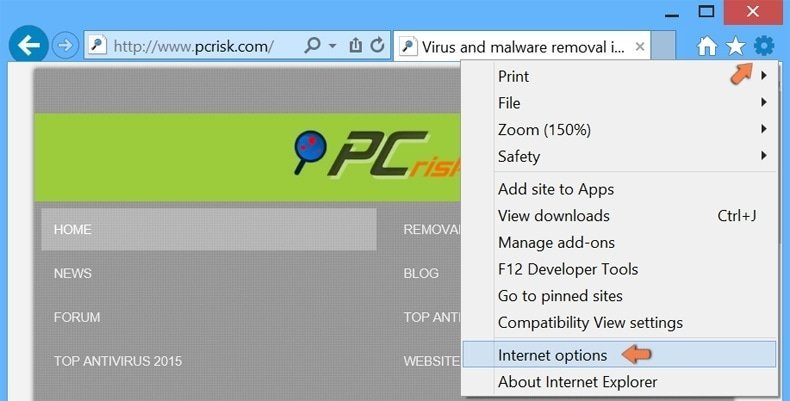

Klicken Sie auf das "Zahnradzeichen"![]() (obere rechte Ecke von Internet Explorer), wählen Sie "Zusätze verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Erweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

(obere rechte Ecke von Internet Explorer), wählen Sie "Zusätze verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Erweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

Alternative Methode:

Wenn Sie weiterhin Probleme mit der Entfernung von covid19 warning alert technischer support betrug haben, können Sie Ihre Internet Explorer Einstellungen auf Standard zurücksetzen.

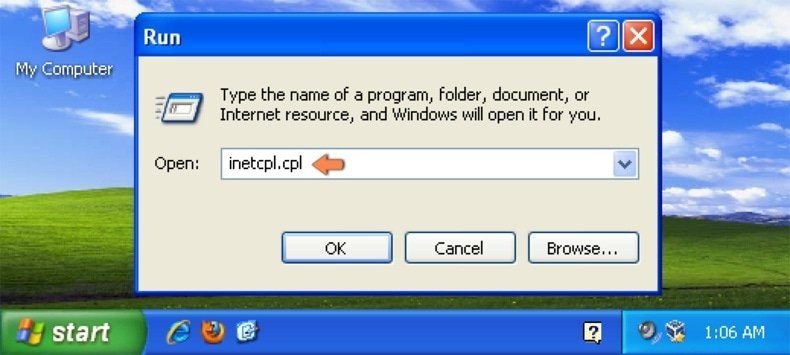

Windows XP Nutzer: Klicken Sie auf Start, klicken Sie auf Ausführen, im geöffneten Fenster geben Sie inetcpl.cpl ein. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

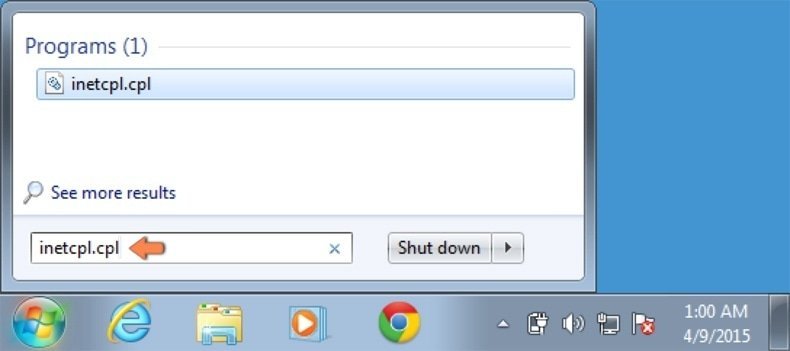

Windows Vista und Windows 7 Nutzer: Klicken Sie auf das Windows Logo, im Startsuchfeld geben Sie inetcpl.cpl ein und klicken Sie auf Enter. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

Windows 8 Nutzer: Öffnen Sie Internet Explorer und klicken Sie auf das Zahnradzeichen. Wählen Sie Internetoptionen.

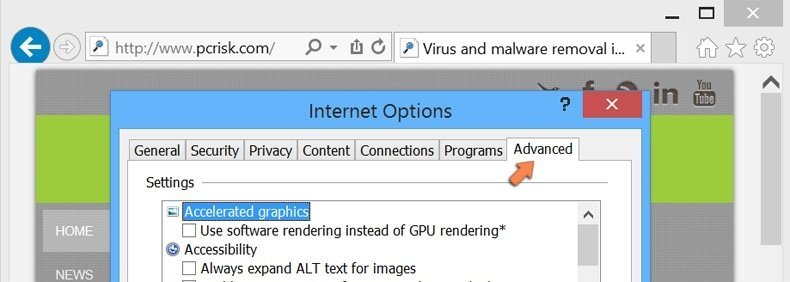

Im geöffneten Fenster wählen Sie den Erweitert Reiter.

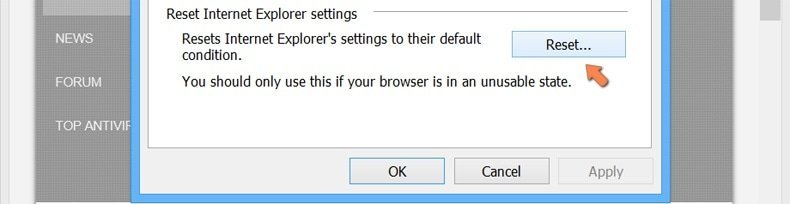

Klicken Sie auf das Zurücksetzen Feld.

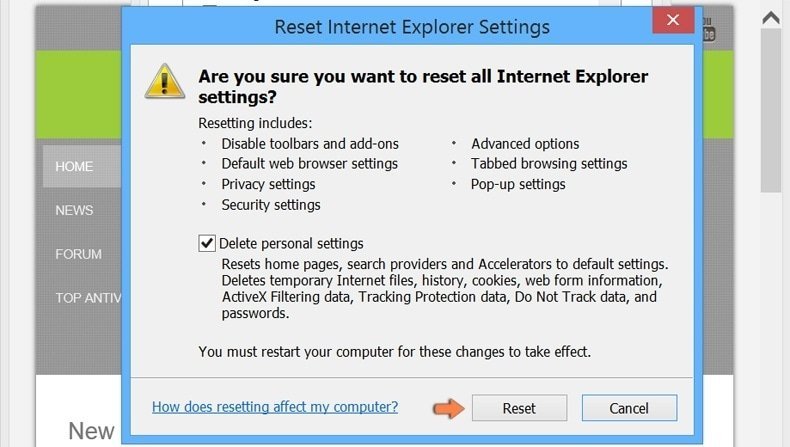

Bestätigen Sie, dass Sie die Internet Explorer Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

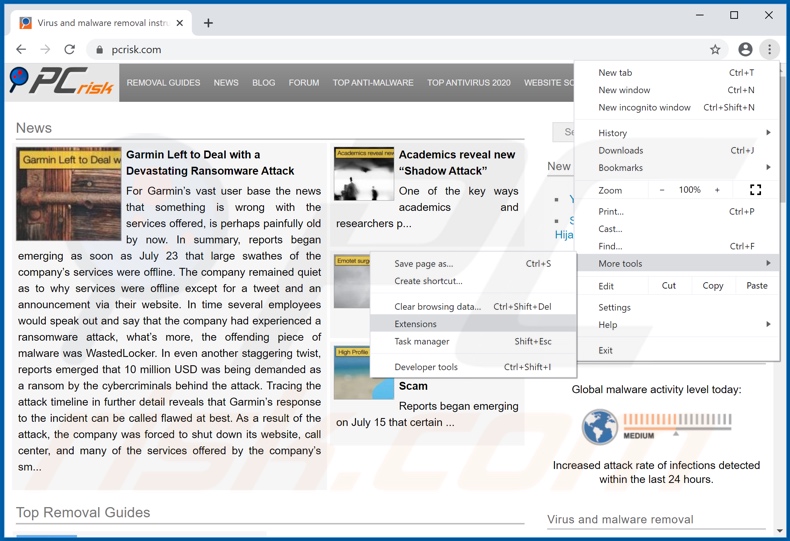

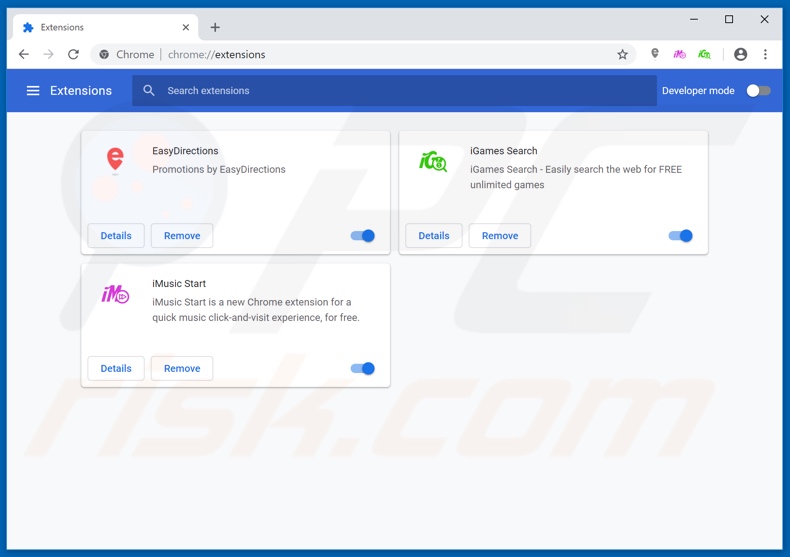

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

Klicken Sie auf das Chrome Menüzeichen ![]() (obere rechte Ecke von Google Chrome), wählen Sie "Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie alle kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

(obere rechte Ecke von Google Chrome), wählen Sie "Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie alle kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

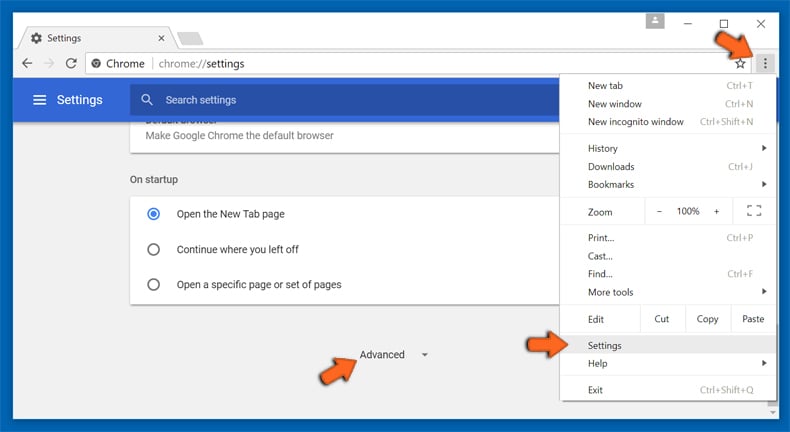

Alternative Methode:

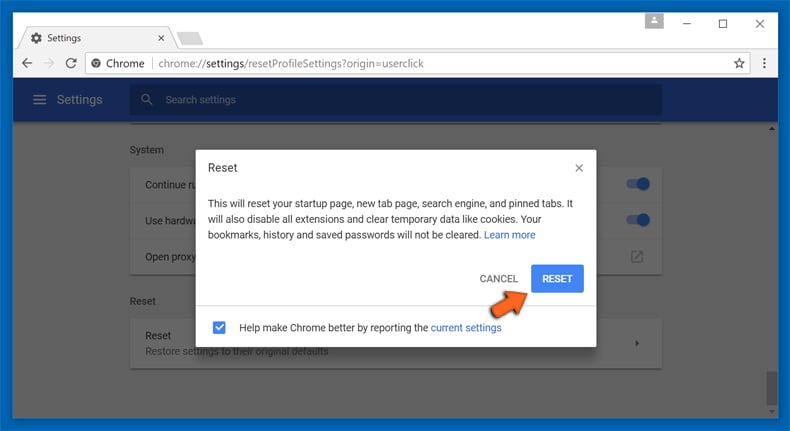

Falls Sie weiterhin Probleme mit der Entfernung von covid19 warning alert technischer support betrug haben, setzen Sie die Einstellungen Ihres Google Chrome Browsers zurück. Klicken Sie auf das Chrome Menü-Symbol ![]() (in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

(in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

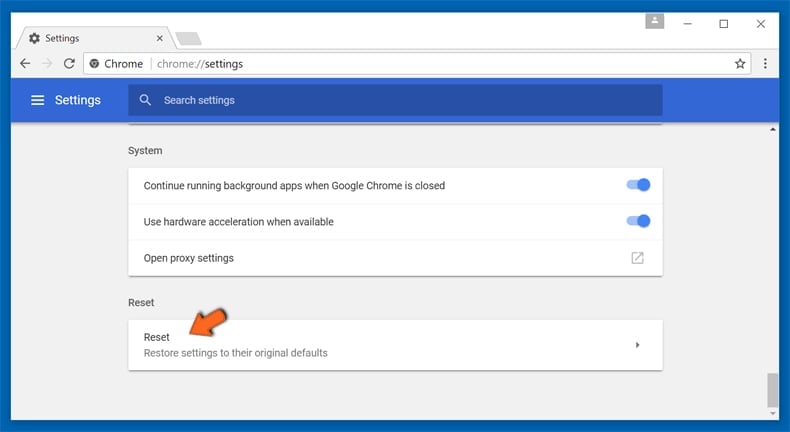

Nachdem Sie zum Ende der Seite hinuntergescrollt haben, klicken Sie auf das Zurücksetzen (Einstellungen auf ihren ursprünglichen Standard wiederherstellen) Feld.

Im geöffneten Fenster bestätigen Sie, dass Sie die Google Chrome Einstellungen auf Standard zurücksetzen möchten, indem Sie auf das Zurücksetzen Feld klicken.

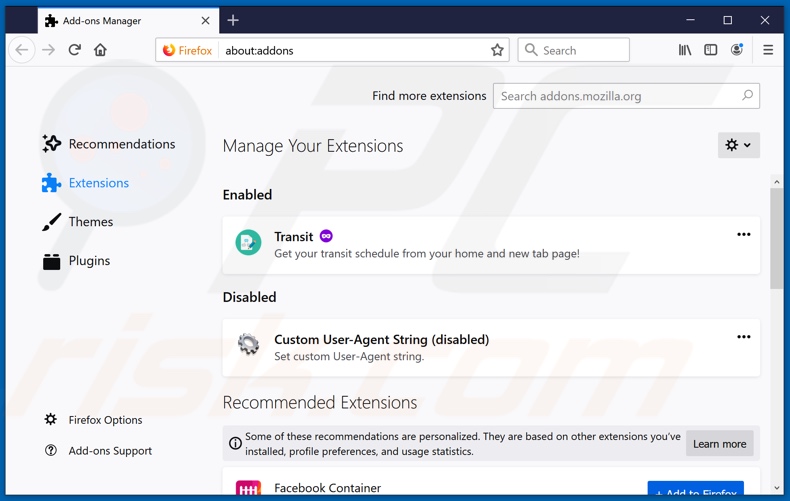

Bösartige Plug-ins von Mozilla Firefox entfernen:

Bösartige Plug-ins von Mozilla Firefox entfernen:

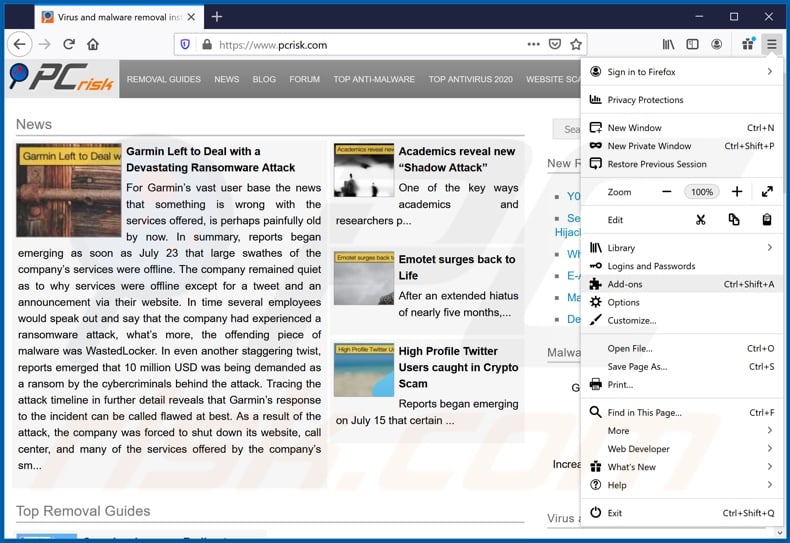

Klicken Sie auf das Firefox Menüzeichen ![]() (rechte obere Ecke des Hauptfensters), wählen Sie "Add-ons". Klicken Sie auf "Erweiterungen" und entfernen Sie alle kürzlich installierte Browser-Plug-ins.

(rechte obere Ecke des Hauptfensters), wählen Sie "Add-ons". Klicken Sie auf "Erweiterungen" und entfernen Sie alle kürzlich installierte Browser-Plug-ins.

Alternative Methode:

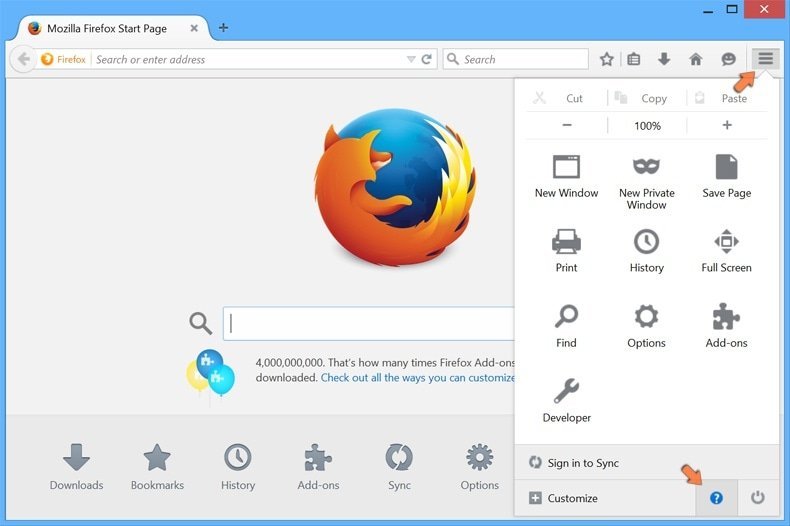

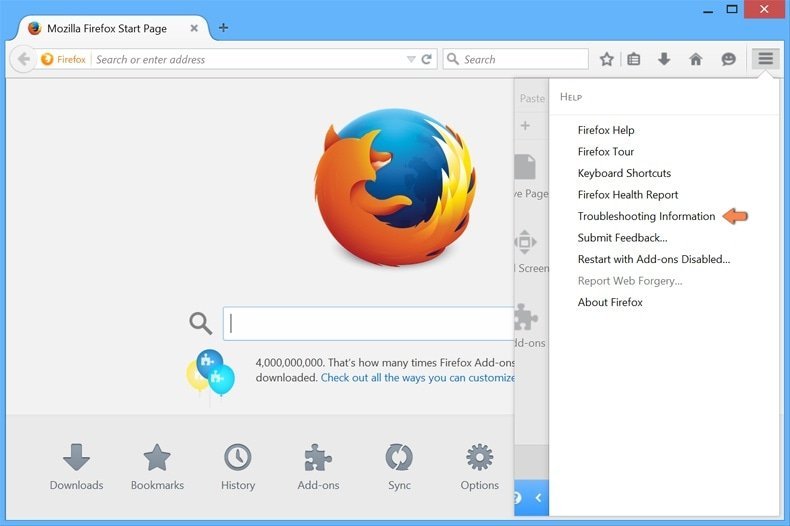

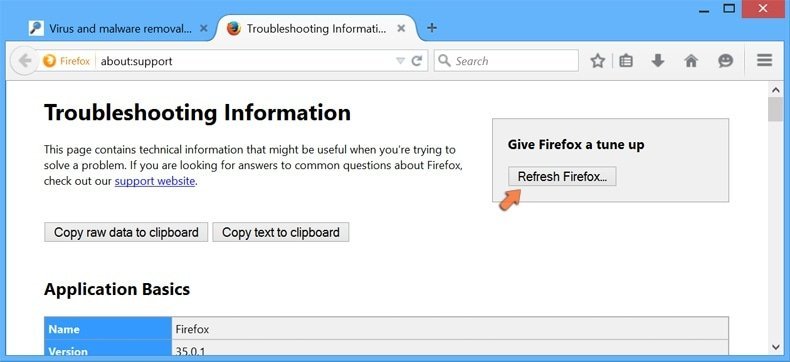

Computernutzer, die Probleme mit der Entfernung von covid19 warning alert technischer support betrug haben, können Ihre Mozilla Firefox Einstellungen auf Standard zurücksetzen. Öffnen Sie Mozilla Firefox. In der oberen rechten Ecke des Hauptfensters klicken Sie auf das Firefox Menü ![]() , im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld

, im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld ![]()

Wählen Sie Problemlösungsinformationen.

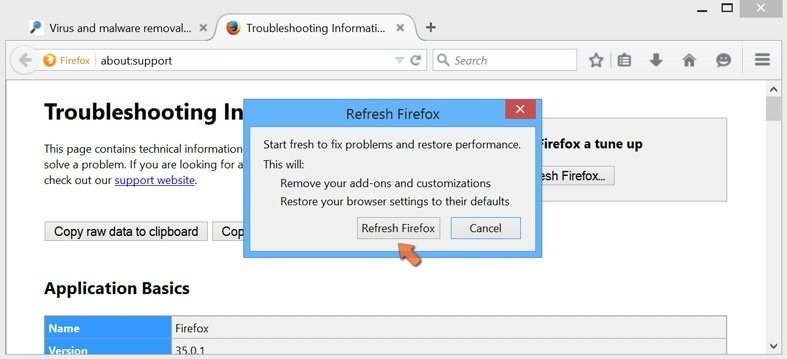

Im geöffneten Fenster klicken Sie auf das Firefox Zurücksetzen Feld.

Im geöffneten Fenster bestätigen Sie, dass sie die Mozilla Firefox Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

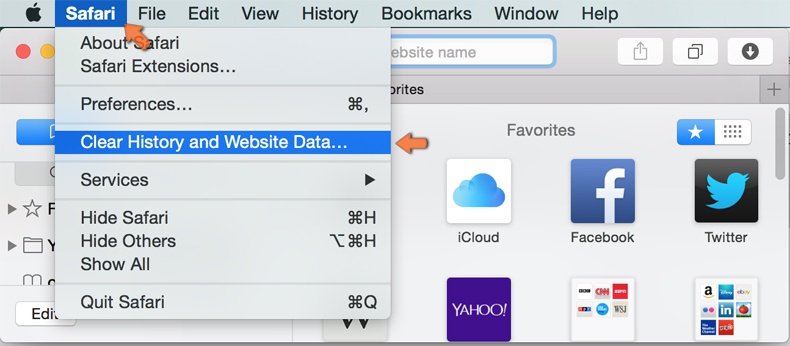

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

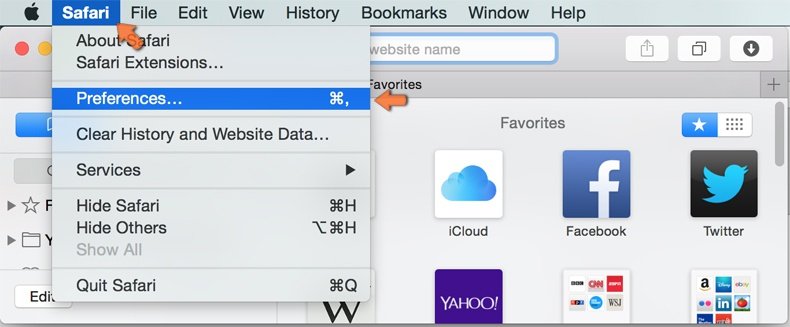

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist, klicken Sie auf das Safari Menü und wählen Sie Einstellungen...

Klicken Sie im geöffneten Fenster auf Erweiterungen, suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen, wählen Sie sie aus und klicken Sie auf Deinstallieren.

Alternative Methode:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist und klicken Sie auf das Safari Menü. Vom sich aufklappenden Auswahlmenü wählen Sie Verlauf und Internetseitendaten löschen...

Wählen Sie im geöffneten Fenster Gesamtverlauf und klicken Sie auf das Verlauf löschen Feld.

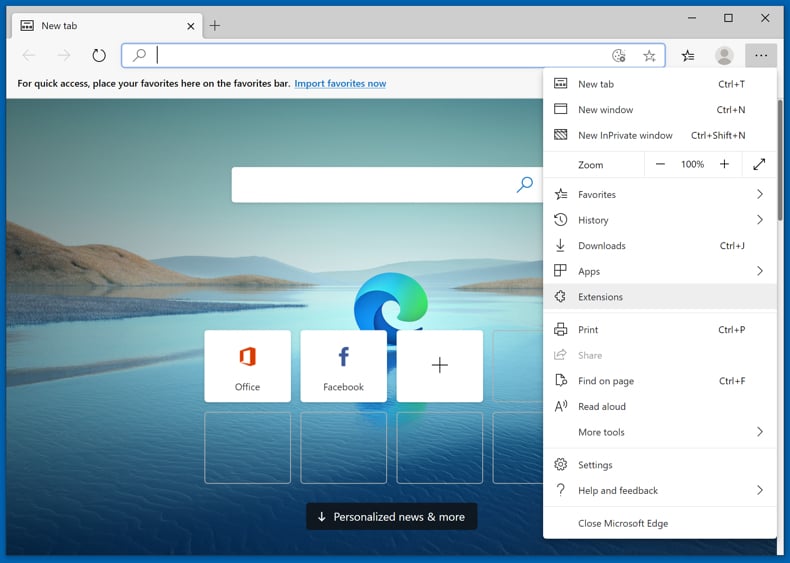

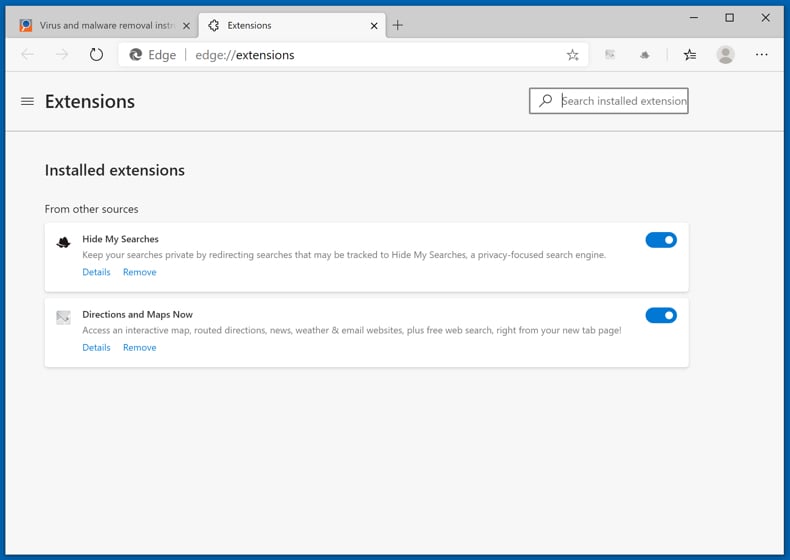

Bösartige Erweiterungen von Microsoft Edge entfernen:

Bösartige Erweiterungen von Microsoft Edge entfernen:

Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

(in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

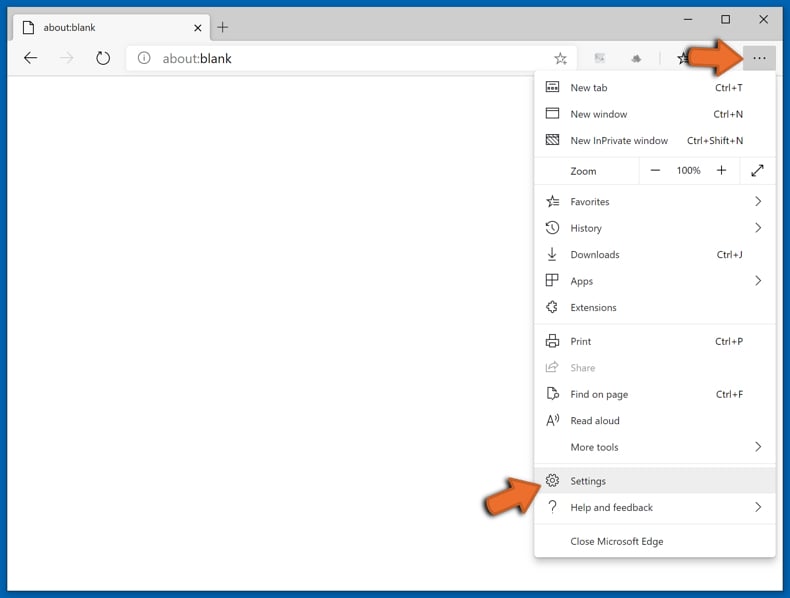

Alternative Methode:

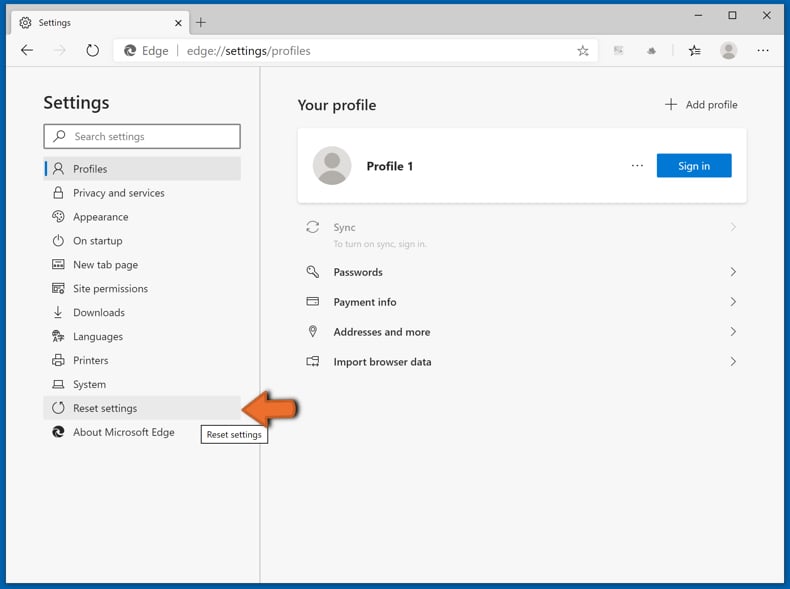

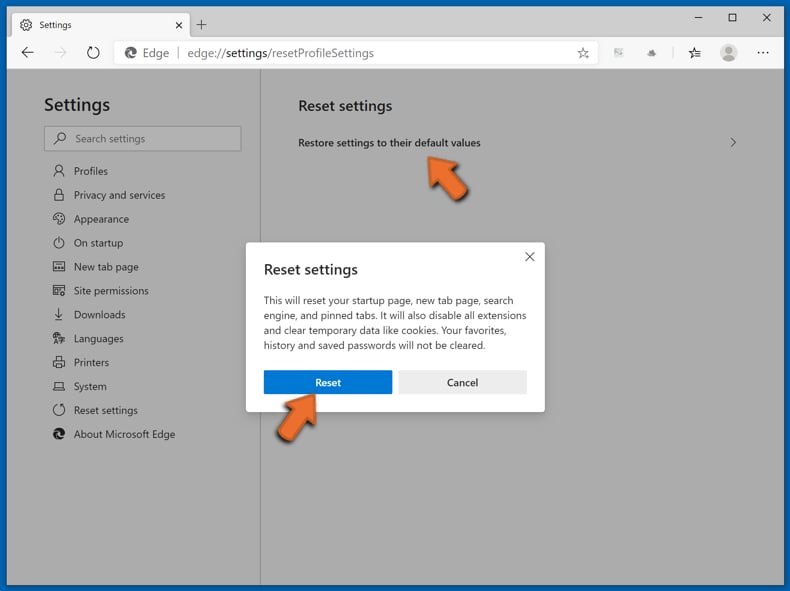

Wenn Sie weiterhin Probleme mit der Entfernung von covid19 warning alert technischer support betrug haben, setzen Sie Ihre Microsoft Edge Browsereinstellungen zurück. Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

(in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

Im geöffneten Einstellungsmenü wählen Sie Einstellungen wiederherstellen.

Wählen Sie Einstellungen auf ihre Standardwerte zurücksetzen. Im geöffneten Fenster bestätigen Sie, dass Sie die Microsoft Edge Einstellungen auf Standard zurücksetzen möchten, indem Sie auf die Schaltfläche "Zurücksetzen" klicken.

- Wenn dies nicht geholfen hat, befolgen Sie diese alternativen Anweisungen, die erklären, wie man den Microsoft Edge Browser zurückstellt.

Zusammenfassung:

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Hilfe beim Entfernen:

Falls Sie Probleme beim Versuch covid19 warning alert technischer support betrug von Ihrem Computer zu entfernen haben, bitten Sie bitte um Hilfe in unserem Schadensoftware Entfernungsforum.

Kommentare hinterlassen:

Falls Sie zusätzliche Informationen über covid19 warning alert technischer support betrug, oder ihre Entfernung haben, teilen Sie bitte Ihr Wissen im unten aufgeführten Kommentare Abschnitt.

Quelle: https://www.pcrisk.com/removal-guides/18463-covid19-warning-alert-pop-up-scam

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden