Vermeiden Sie einen Betrug durch "Dear [ISP name] user, Congratulations!"

Phishing/BetrugAuch bekannt als: Mögliche Malware Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "Dear [ISP name] user, Congratulations!"?

"Dear [ISP name] user, Congratulations!" ist ein Betrug auf betrügerischen Webseiten. Dieses Programm soll den Benutzern vorgaukeln, dass sie einen Preis gewonnen haben, doch um ihn zu erhalten, müssen sie ihre persönlichen Daten angeben und bestimmte Gebühren bezahlen.

Dieser Betrug wird durch die Nutzung der Internet Service Provider (ISP) der Besucher gefördert - was den Anschein der Legitimität erhöht. Nicht nur, dass "Dear [ISP name] user, Congratulations!" normalerweise in der entsprechenden Sprache angezeigt wird, je nach der Geo-Standort der Besucher.

Dieser Betrug wurde beobachtet und zielt auf Französisch (Bouygues Telecom ISP), Chilenisch (VTR ISP), Hongkong (Netvigator ISP), Italienisch (Fastweb ISP), Südafrikanisch (Telkom ISP) und eine Reihe anderer Regionen/ISPs ab. Die meisten Benutzer betreten unbeabsichtigt betrügerische Seiten, sie werden durch aufdringliche Werbung oder durch PUAs (potenziell unerwünschte Anwendungen), die bereits in das Gerät eingeschleust sind, weitergeleitet.

![Dear [ISP name] user, Congratulations! scam (initial pop-up)](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-homepage.jpg)

Das erste, was die Besucher einer Webseite, die für den Betrug "Dear [ISP name] user, Congratulations!" wirbt, sehen, ist ein Pop-up-Fenster. Die Formulierung kann in einigen Varianten dieses Schemas abweichen, im Wesentlichen - sie beglückwünscht sie, die Nutzer eines bestimmten Internet Service Providers, zu ihrer Wahl als potenzielle Preisträger.

In den meisten Versionen des Betrugs sind die möglichen Preise angeblich entweder ein Samsung Galaxy S10 oder ein Apple iPhone X Smartphone. Die Hintergrundseite bedankt sich bei den Besuchern für die Nutzung des ISP und lädt sie zu einer kurzen Umfrage ein.

Wenn die Benutzer die Mehrfachauswahl-Umfrage beantworten - können sie die oben genannten Preise gewinnen. Es wird auch ein Countdown präsentiert - der zeigt, wie viel Zeit noch bleibt, um die gefälschten Geschenke zu gewinnen.

Nach Abschluss der Umfrage wird eine weitere Seite angezeigt, auf der die Benutzer zum Gewinn des Preises gratuliert werden. Es wird darauf hingewiesen, dass das Apple iPhone X bereits vergriffen ist, aber das Samsung-Gerät gewonnen hat.

"Dear [ISP name] user, Congratulations!" zeigt dann ein weiteres Pop-up-Fenster an. Sie besagt, dass der Preis vom Internetanbieter reserviert wurde, und listet die Bedingungen und Konditionen dieser Verlosung auf.

Die "Allgemeinen Geschäftsbedingungen" sind Anweisungen. Zunächst müssen die Benutzer ihre Versand- und Kontaktdaten auf der folgenden Webseite angeben. Zweitens müssen sie die Versandkosten bezahlen (die in den meisten Versionen 1 USD oder den Gegenwert davon betragen).

Der in diesem Fenster dargestellte Text endet mit der Erklärung, dass nach Abschluss der ersten Schritte - der Preis innerhalb von zwei Werktagen versandt wird. Durch Drücken einer der Einwilligungsoptionen (z.B. "OK"-Taste) werden die Benutzer auf eine andere Webseite umgeleitet.

Auf dieser Seite müssen die Benutzer ihre persönlichen Daten eingeben und die Versandkosten bezahlen. Das Vertrauen in "Dear [ISP name] user, Congratulations!" und ähnliche Betrügereien - wird nicht dazu führen, dass Benutzer die versprochenen Preise tatsächlich erhalten. Stattdessen werden sie finanzielle Verluste und möglicherweise auch Probleme mit der Privatsphäre haben.

Weiterleitungen auf betrügerische Webseiten werden normalerweise durch aufdringliche Werbung oder durch PUAs erzeugt. Unerwünschte Anwendungen können eine Vielzahl von betrügerischen, abtrünnigen, kompromittierten und sogar böswilligen Websites erzwingen.

Sie können aber auch andere Fähigkeiten besitzen. PUAs können aufdringliche Werbung (Pop-ups, Banner, Umfragen, Coupons usw.) liefern, die die Surfqualität ernsthaft beeinträchtigen, zu schädlichen Seiten weiterleiten und heimlich Inhalte herunterladen/installieren können.

Andere PUA-Typen können Browser modifizieren, den Zugang zu ihren Einstellungen einschränken/verweigern und gefälschte Suchmaschinen fördern. Die meisten unerwünschten Anwendungen können, unabhängig von anderen Spezifikationen, Daten verfolgen.

Sie können Surfaktivitäten (Surf- und Suchmaschinen-Historien) aufzeichnen und daraus abgeleitete persönliche Informationen (IP-Adressen, Geo-Standorte und persönliche Daten der Benutzer) sammeln. Diese privaten Daten können dann an Dritte (potentielle Cyberkriminelle) weitergegeben werden, die durch den Missbrauch davon profitieren wollen.

Zusammenfassend lässt sich sagen, dass PUAs, auch wenn sie in der Regel legitim erscheinen, verschiedene Systeminfiltrationen und Infektionen verursachen können, zu schweren Datenschutzproblemen, finanziellen Verlusten und sogar zu Identitätsdiebstahl führen können. Um die Sicherheit der Geräte/Benutzer zu gewährleisten - müssen alle zweifelhaften Anwendungen und Browsererweiterungen/Plugins sofort nach der Entdeckung entfernt werden.

| Name | Mögliche Malware Infektionen |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Der Betrug behauptet, Besucher hätten einen Preis gewonnen. |

| Verwandte Domänen | establishteam.club |

| Bedienende IP-Adresse (establishteam.club) | 13.249.134.127 |

| Symptome | Gefälschte Fehlermeldungen, gefälschte Systemwarnungen, Pop-up-Fehler, gefälschter Computerscan. |

| Verbreitungsmethoden | Beeinträchtigte Websites, betrügerische Online-Popup-Werbung, potenziell unerwünschte Anwendungen. |

| Schaden | Verlust sensibler privater Daten, Geldverlust, Identitätsdiebstahl, mögliche Malware-Infektionen. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"PRIZE EMAIL", "SPECIAL AWARD FROM OUR SPONSORS", "International Promotion of Post Services" sind einige Beispiele für andere Betrügereien. Social Engineering und Angsttaktiken werden häufig zur Förderung dieser Programme eingesetzt.

Betrügerische Webseiten können behaupten, dass Besucher unglaubliche Preise gewonnen haben, lächerliche Angebote machen, behaupten, dass das Gerät infiziert ist und/oder eine wichtige Software veraltet/fehlt, usw. Der Zweck besteht darin, die Benutzer dazu zu drängen, irgendeine Art von gewünschten Aktionen durchzuführen, mit dem zugrunde liegenden Ziel, Einnahmen auf ihre Kosten zu erzielen.

Betrügereien können darauf abzielen, Benutzer dazu zu verleiten, Geldtransaktionen (z.B. Bezahlung für "erbrachte Dienstleistungen", verschiedene Gebühren usw.) zu tätigen, persönliche Informationen preiszugeben, unzuverlässige oder bösartige Inhalte herunterzuladen/zu installieren/zu kaufen usw.

Wie haben sich potenziell unerwünschte Anwendungen auf meinem Computer installiert?

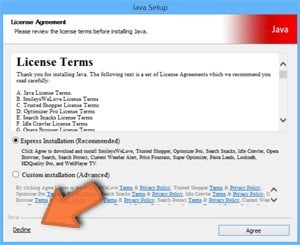

PUAs können zusammen mit anderen Programmen heruntergeladen/installiert werden. Mit "Bündelung" wird diese falsche Marketingtechnik bezeichnet, bei der reguläre Inhalte mit unerwünschter oder bösartiger Software verpackt werden. Überstürzte Download-/Installationsprozesse (z.B. übersprungene Schritte und Abschnitte usw.) gefährden Geräte mit potenziellen Infektionen und Infiltrationen.

Ausgewählte Anwendungen dieser Art haben "offizielle" Downloadseiten. Wenn sie angeklickt wird, können aufdringliche Werbungen Skripte zum Herunterladen/Installieren von PUAs ohne die Erlaubnis des Benutzers ausführen.

Wie kann die Installation potenziell unerwünschter Anwendungen vermieden werden?

Es ist wichtig, vor dem Herunterladen/Installieren von Produkten (Apps, Browser-Erweiterungen/Plugins, Werkzeugen, usw.) zu recherchieren. Die Benutzer werden dringend gebeten, nur offizielle und verifizierte Downloadkanäle zu verwenden.

Unzuverlässige Quellen wie: Peer-to-Peer-Sharing-Netzwerke, kostenlose File-Hosting-Websites und andere Drittpartei-Downloadprogramme können betrügerische und/oder gebündelte Software zum Herunterladen anbieten. Beim Herunterladen/Installieren wird empfohlen, die Bedingungen zu lesen, alle verfügbaren Optionen zu erkunden, die "Benutzerdefiniert/Erweitert" Einstellungen zu verwenden und sich von zusätzlichen Inhalten abzumelden.

Aufdringliche Anzeigen sehen eher gewöhnlich und harmlos aus, werden jedoch auf fragwürdige und unzuverlässige Seiten umgeleitet (z.B. Glücksspiel, Pornographie, Erwachsenen-Dating, usw.). Im Falle von Begegnungen mit solchen Anzeigen/Weiterleitungen wird empfohlen, das System zu inspizieren und alle verdächtigen Anwendungen und/oder Browsererweiterungen/Plug-ins sofort zu entfernen.

Wenn Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um diese automatisch zu entfernen.

Text, der im eigentlichen "Dear [ISP name] user, Congratulations!" Pop-up Fenster gezeigt wird:

Tuesday January 7, 2020

Dear Netvigator user,

Congratulations! You are one of the 100 users that we selected to receive the chance to win an Samsung Galaxy S10 or Apple iPhone X.

Screenshot der Hintergrundseite:

![Dear [ISP name] user, Congratulations! background page](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-background-page.jpg)

Der auf dieser Seite vorgestellte Text:

Netvigator customer reward program

Congratulations!

7 January 2020

We wish to thank you for the long use of a services from Netvigator!Every Tuesday we randomly select several users to take a short survey. In return, we offer them the chance to receive a valuable gift from our sponsors. This survey allows us to better understand users and make our products better. It will not take more than 30 seconds of your time.

You can win the new Samsung Galaxy S10 or Apple iPhone X. All you need to do to receive a gift is to answer the following 8 questions.

Remember: 100 randomly selected users have received this invitation. The number of gifts is limited.

You have 3 minutes and 49 seconds to answer the following questions before we give your gift to another happy user! Good luck!

Screenshot der Seite, die nach Beantwortung aller Fragen angezeigt wird:

![Dear [ISP name] user, Congratulations! second page](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-second-page.jpg)

Der auf dieser Seite vorgestellte Text:

Congratulations!100%

You answered all (8/8) questions

No repeat queries were submitted from your IP address.

Today you can claim 1 gift.

Receive your gift now:Samsung Galaxy S10

Your price: $1 (DHL shipping cost)

Remaining quantity: 3 units

Take itiPhone X

Your price: $1 (DHL shipping cost)

Remaining quantity: 0 units

Screenshot des Pop-up-Fensters, das nach der Auswahl der Belohnung angezeigt wird:

![Dear [ISP name] user, Congratulations! second page pop-up](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-second-page-pop-up.jpg)

Der in diesem Pop-up dargestellte Text:

Netvigator customer reward program

Your Samsung Galaxy S10 has been reserved by Netvigator!Terms and conditions:

1. On the next page fill in the shipping and the contact details;

2. Pay only $1 for the delivery of your gift;

3. Your Samsung Galaxy S10 will be shipped within two business days with DHL.

Screenshot der Website für die Bereitstellung von Versanddetails und die Zahlung der "Versandkosten":

![Dear [ISP name] user, Congratulations! redirect to site for paying the fake shipping fees](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-redirect.jpg)

Aussehen des "Dear [ISP name] user, Congratulations!" Betrugs, der auf Benutzer des chilenischen Internetdienstleisters - VTR (GIF) abzielt:

![Dear [ISP name] user, Congratulations! Chile VTR](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-chile-vtr.gif)

Aussehen des "Dear [ISP name] user, Congratulations!" Betrugs, der auf Benutzer des französischen Internetdienstleisters - Bouygues Telecom (GIF) abzielt:

![Dear [ISP name] user, Congratulations! France Bouygues Telecom](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-france-bouygues-telecom.gif)

Aussehen des "Dear [ISP name] user, Congratulations!" Betrugs, der auf Benutzer des Internetdienstleisters aus Hong Kong - Netvigator (GIF) abzielt:

![Dear [ISP name] user, Congratulations! Hong Kong Netvigator](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-hong-kong-netvigator.gif)

Aussehen des "Dear [ISP name] user, Congratulations!" Betrugs, der auf Benutzer des italienischen Internetdienstleisters - Fastweb (GIF) abzielt:

![Dear [ISP name] user, Congratulations! Italy Fastweb](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-italy-fastweb.gif)

Aussehen des "Dear [ISP name] user, Congratulations!" Betrugs, der auf Benutzer des südafrikanischen Internetdienstleisters - Telkom (GIF) abzielt:

![Dear [ISP name] user, Congratulations! South Africa Telkom](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-south-africa-telkom.gif)

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Dear [ISP name] user, Congratulations!"?

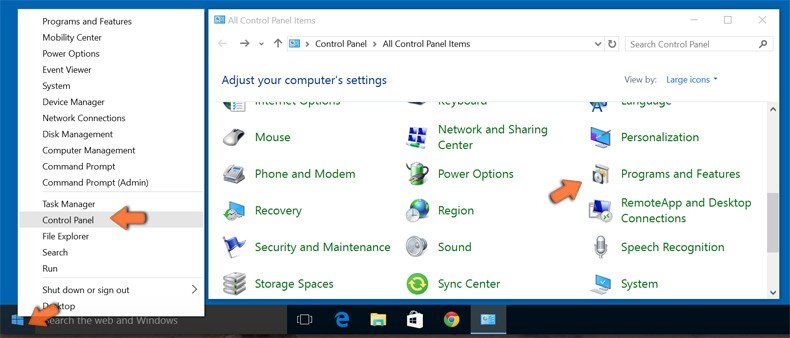

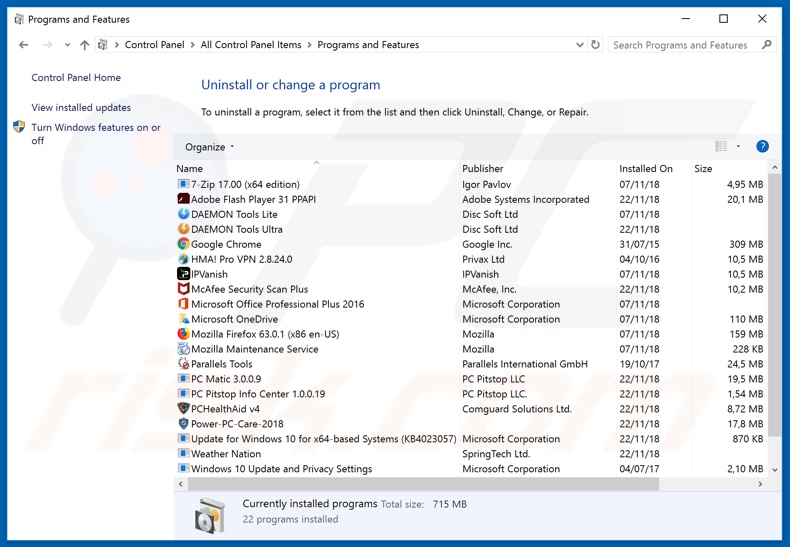

- SCHRITT 1. Betrügerische Anwendungen mit Systemsteuerung deinstallieren.

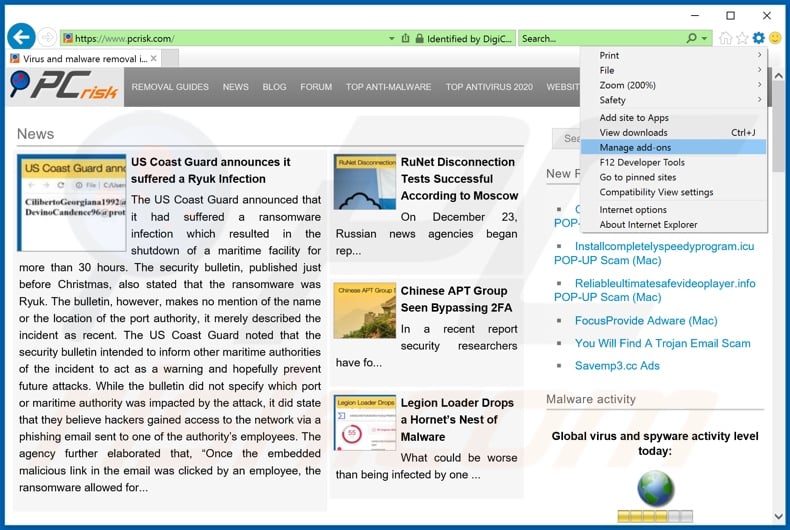

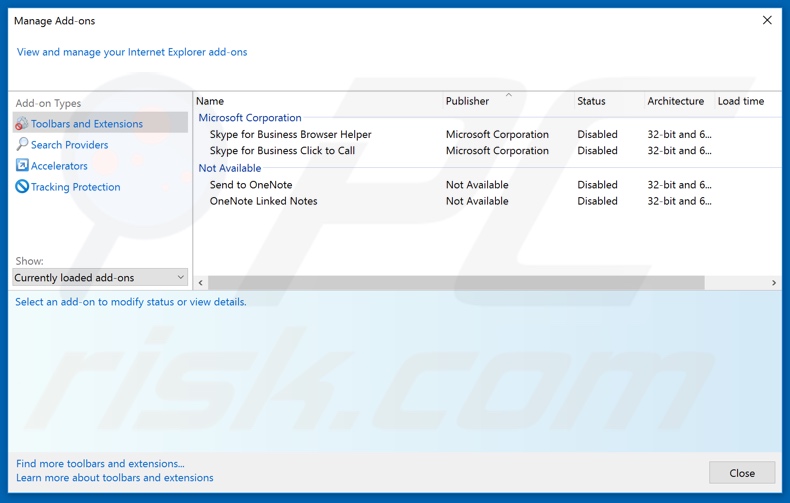

- SCHRITT 2. Adware von Internet Explorer entfernen.

- SCHRITT 3. Betrügerische Erweiterungen von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

- SCHRITT 5. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 6. Betrügerische Plug-ins von Microsoft entfernen.

Potenziell unerwünschte Anwendungen entfernen:

Windows 10 Nutzer:

Machen Sie einen Rechtsklick in der linken unteren Ecke des Bildschirms, im Schnellzugriffmenü wählen Sie Systemsteuerung aus. Im geöffneten Fenster wählen Sie Ein Programm deinstallieren.

Windows 7 Nutzer:

Klicken Sie auf Start ("Windows Logo" in der linken, unteren Ecke Ihres Desktop), wählen Sie Systemsteuerung. Suchen Sie Programme und klicken Sie auf Ein Programm deinstallieren.

macOS (OSX) Nutzer:

Klicken Sie auf Finder, wählen Sie im geöffneten Fenster Anwendungen. Ziehen Sie die App vom Anwendungen Ordner zum Papierkorb (befindet sich im Dock), machen Sie dann einen Rechtsklick auf das Papierkorbzeichen und wählen Sie Papierkorb leeren.

Suchen Sie im Programme deinstallieren Fenster nach allen verdächtigen/kürzlich installierten Anwendungen, wählen Sie diese Einträge aus und klicken Sie auf "Deinstallieren", oder "Entfernen".

Nachdem Sie die potenziell unerwünschte Anwendung deinstalliert haben, scannen Sie Ihren Computer auf Überreste unerwünschter Komponenten oder möglichen Malware Infektionen. Um Ihren Computer zu scannen, benutzen Sie die empfohlene Schadsoftware Entfernungssoftware.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Betrügerische Erweiterungen von Internetbrowsern entfernen:

Das Video zeigt, wie man potenziell unerwünschte Browser Add-ons entfernt:

Bösartige Add-ons von Internet Explorer entfernen:

Bösartige Add-ons von Internet Explorer entfernen:

Klicken Sie auf das Symbol "Zahnrad"![]() (obere rechte Ecke von Internet Explorer), wählen Sie "Add-ons verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

(obere rechte Ecke von Internet Explorer), wählen Sie "Add-ons verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

Alternative Methode:

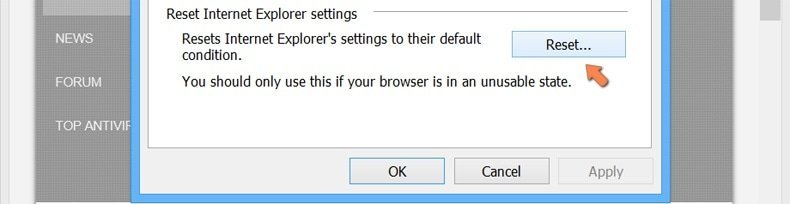

Wenn Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, können Sie Ihre Internet Explorer Einstellungen auf Standard zurücksetzen.

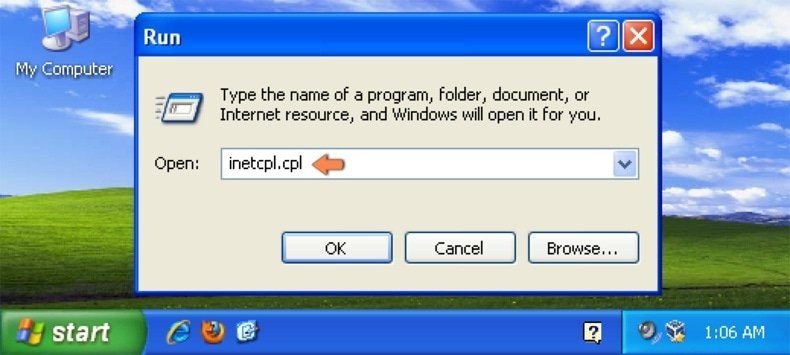

Windows XP Nutzer: Klicken Sie auf Start, klicken Sie auf Ausführen, im geöffneten Fenster geben Sie inetcpl.cpl ein. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

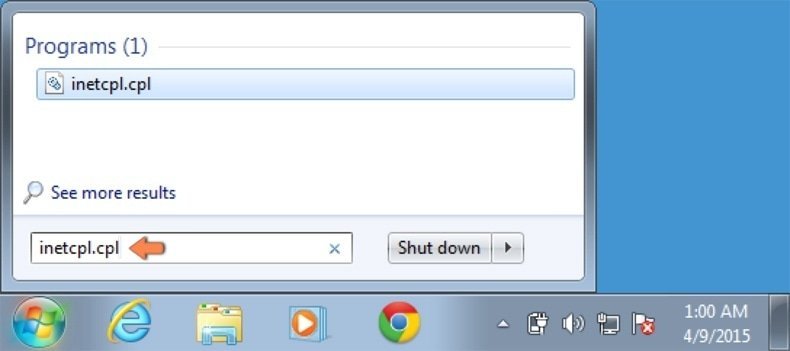

Windows Vista und Windows 7 Nutzer: Klicken Sie auf das Windows Logo, im Startsuchfeld geben Sie inetcpl.cpl ein und klicken Sie auf Enter. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

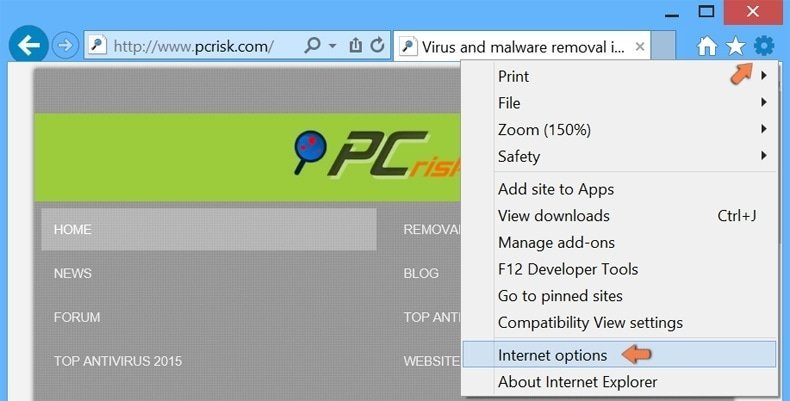

Windows 8 Nutzer: Öffnen Sie Internet Explorer und klicken Sie auf das Zahnradzeichen. Wählen Sie Internetoptionen.

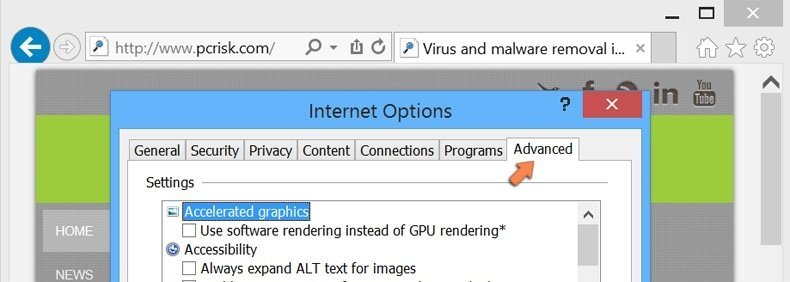

Im geöffneten Fenster wählen Sie den Erweitert Reiter.

Klicken Sie auf das Zurücksetzen Feld.

Bestätigen Sie, dass Sie die Internet Explorer Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

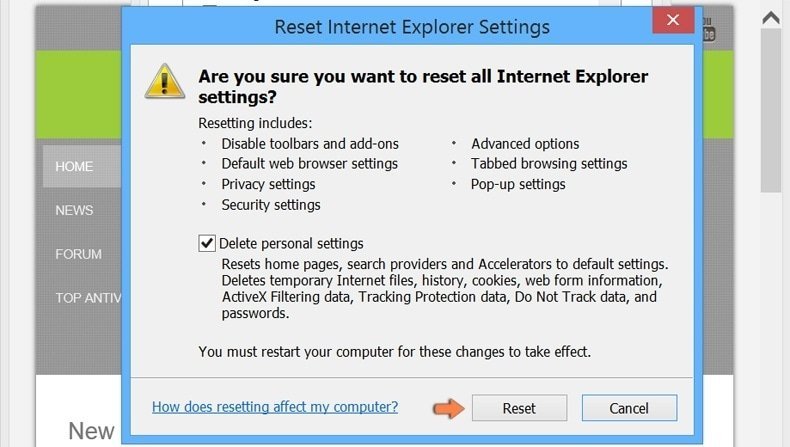

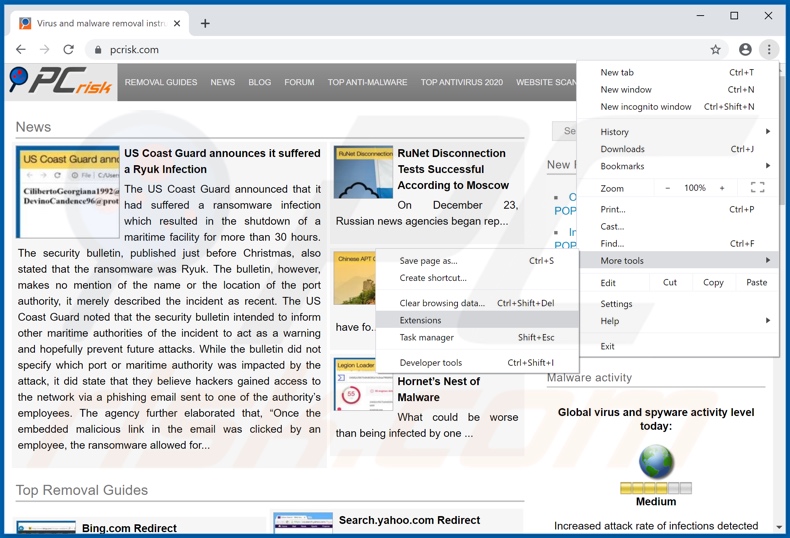

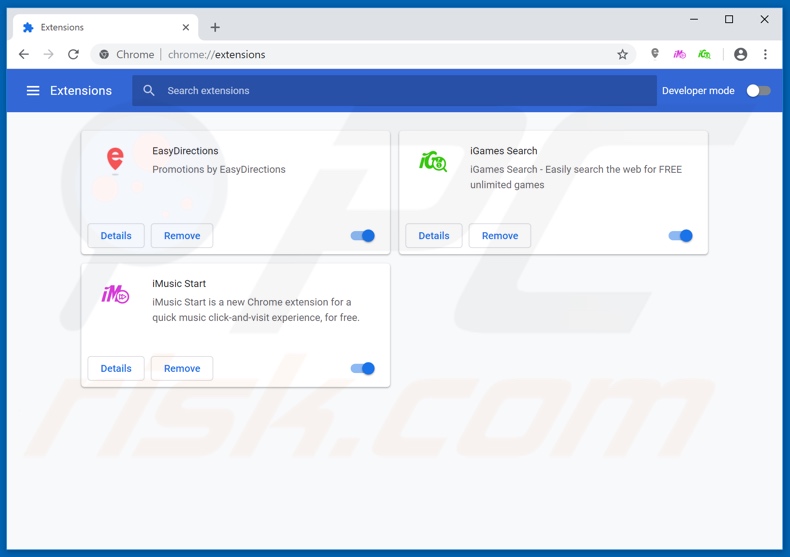

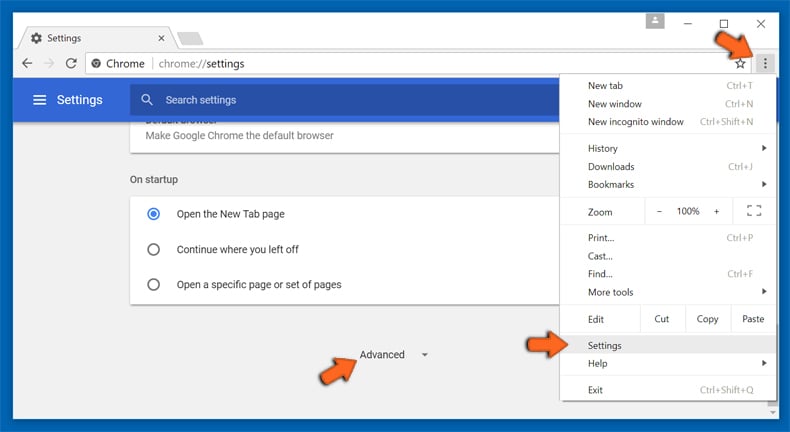

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

Klicken Sie auf das Chrome Menüzeichen ![]() (obere rechte Ecke von Google Chrome), wählen Sie "Weitere Werkzeuge" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen anderen, kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

(obere rechte Ecke von Google Chrome), wählen Sie "Weitere Werkzeuge" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen anderen, kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

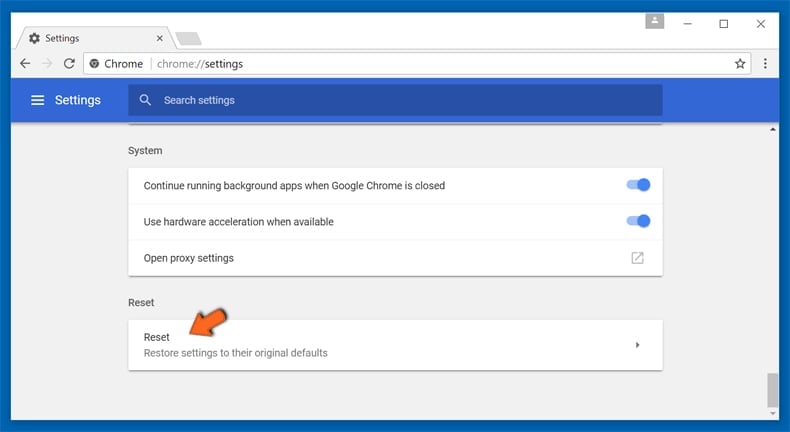

Alternative Methode:

Falls Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, setzen Sie die Einstellungen Ihres Google Chrome Browsers zurück. Klicken Sie auf das Chrome Menü-Symbol ![]() (in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

(in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

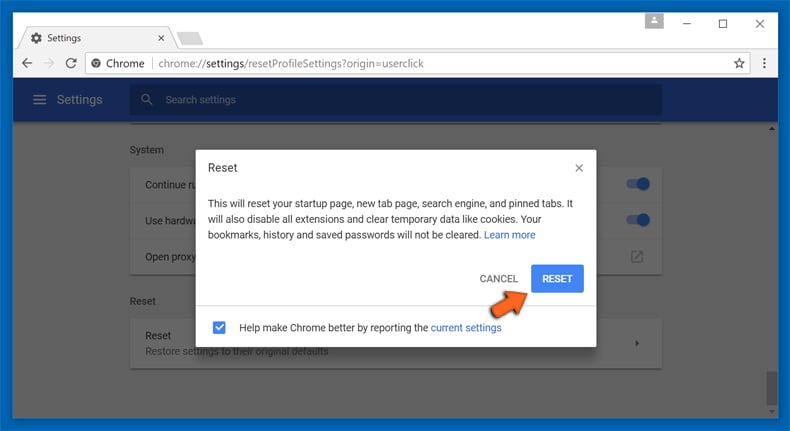

Nachdem Sie zum Ende der Seite hinuntergescrollt haben, klicken Sie auf das Zurücksetzen (Einstellungen auf ihren ursprünglichen Standard wiederherstellen) Feld.

Im geöffneten Fenster bestätigen Sie, dass Sie die Google Chrome Einstellungen auf Standard zurücksetzen möchten, indem Sie auf das Zurücksetzen Feld klicken.

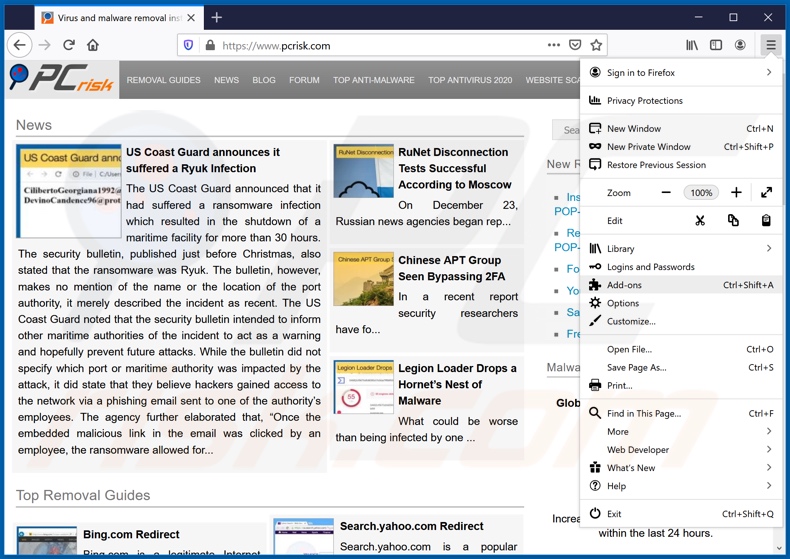

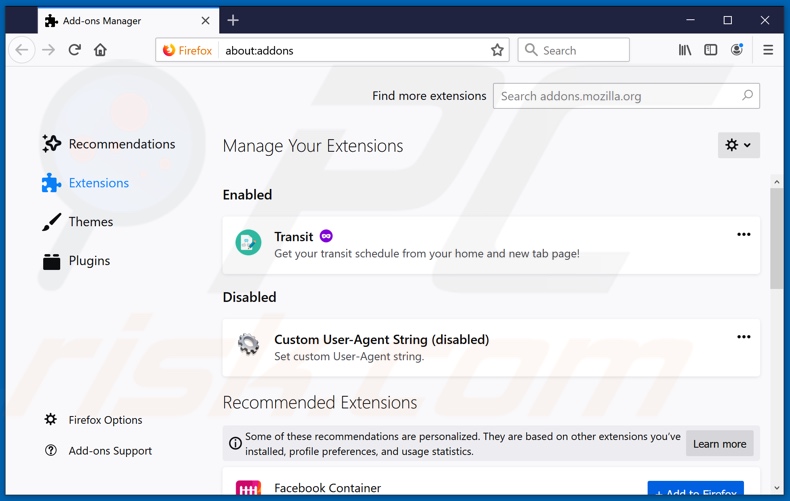

Bösartige Plug-ins von Mozilla Firefox entfernen:

Bösartige Plug-ins von Mozilla Firefox entfernen:

Klicken Sie auf das Firefox Menü ![]() (rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Add-ons". Klicken sie auf "Erweiterungen" und entfernen Sie alle anderen, kürzlich installierten, verdächtigen Browser-Plug-ins.

(rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Add-ons". Klicken sie auf "Erweiterungen" und entfernen Sie alle anderen, kürzlich installierten, verdächtigen Browser-Plug-ins.

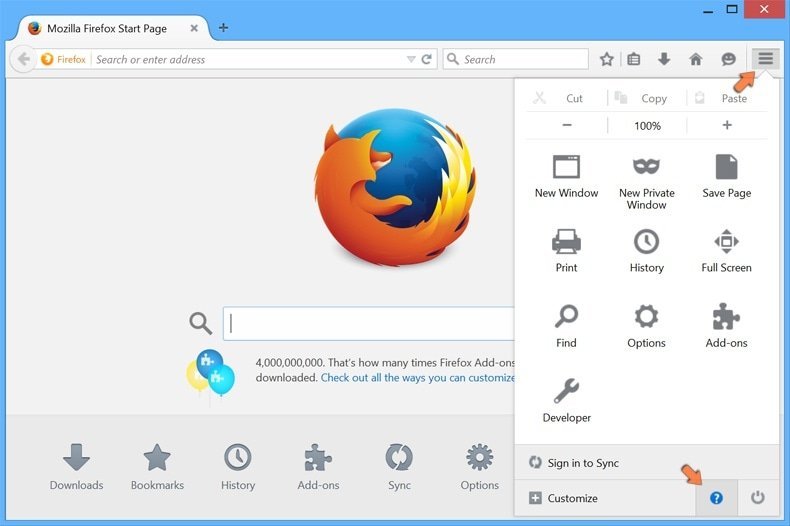

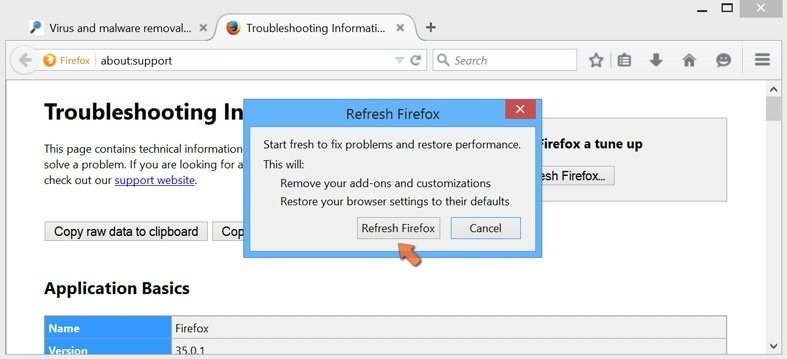

Alternative Methode:

Computernutzer, die Probleme mit der Entfernung von mögliche malware infektionen haben, können Ihre Mozilla Firefox Einstellungen auf Standard zurücksetzen. Öffnen Sie Mozilla Firefox. In der oberen rechten Ecke des Hauptfensters klicken Sie auf das Firefox Menü ![]() , im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld

, im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld ![]()

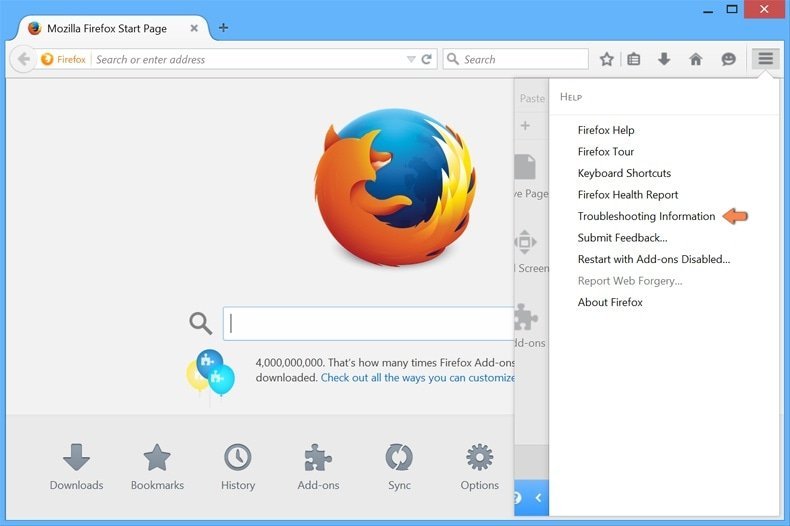

Wählen Sie Problemlösungsinformationen.

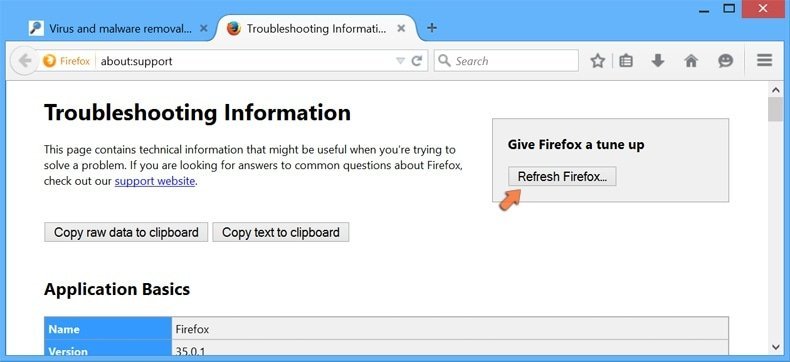

Im geöffneten Fenster klicken Sie auf das Firefox Zurücksetzen Feld.

Im geöffneten Fenster bestätigen Sie, dass sie die Mozilla Firefox Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

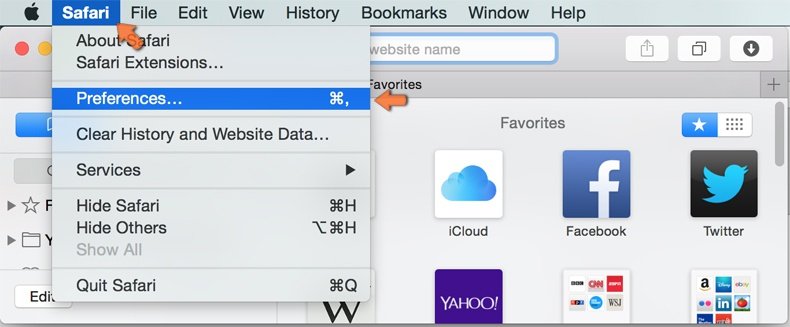

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist, klicken Sie auf das Safari Menü und wählen Sie Einstellungen...

Klicken Sie im geöffneten Fenster auf Erweiterungen, suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen, wählen Sie sie aus und klicken Sie auf Deinstallieren.

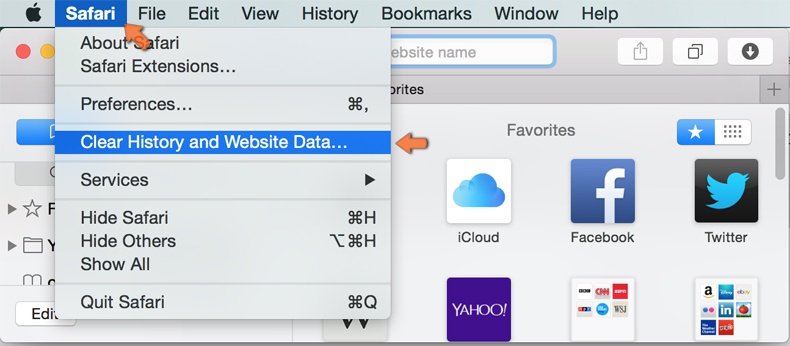

Alternative Methode:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist und klicken Sie auf das Safari Menü. Vom sich aufklappenden Auswahlmenü wählen Sie Verlauf und Internetseitendaten löschen...

Wählen Sie im geöffneten Fenster Gesamtverlauf und klicken Sie auf das Verlauf löschen Feld.

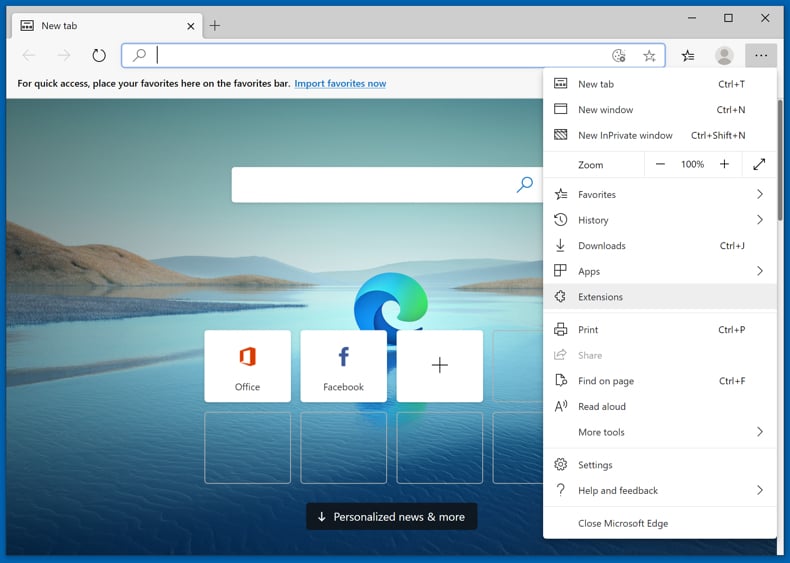

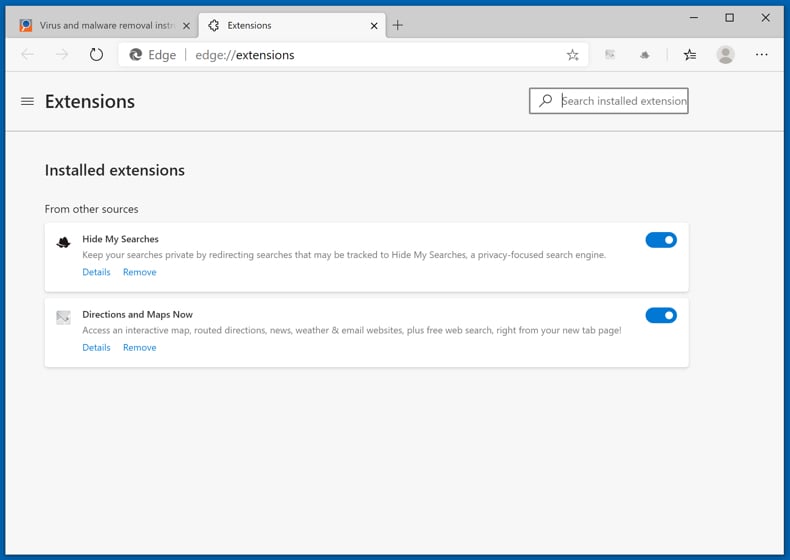

Bösartige Erweiterungen von Microsoft Edge entfernen:

Bösartige Erweiterungen von Microsoft Edge entfernen:

Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

(in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

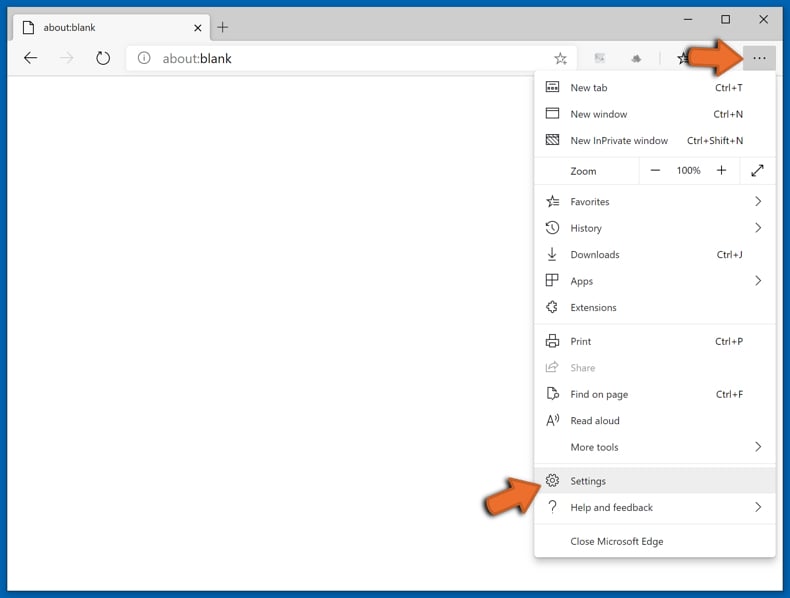

Alternative Methode:

Wenn Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, setzen Sie Ihre Microsoft Edge Browsereinstellungen zurück. Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

(in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

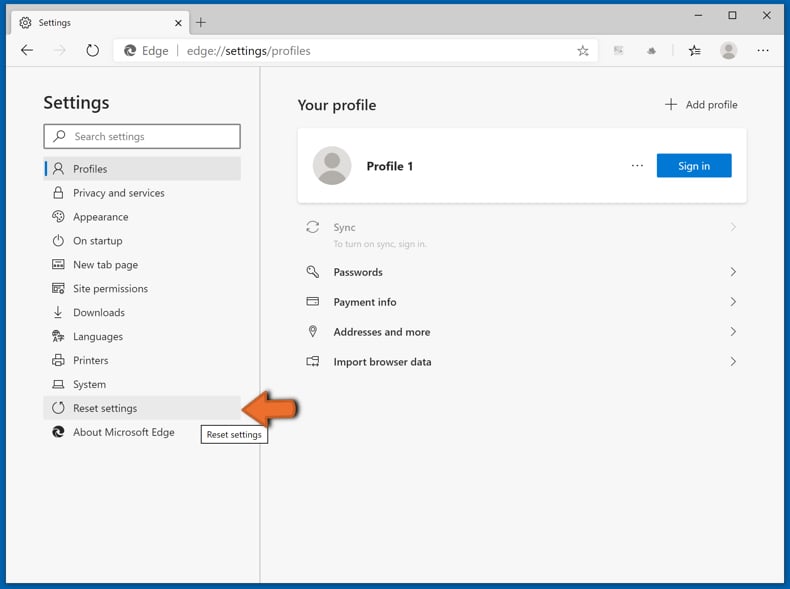

Im geöffneten Einstellungsmenü wählen Sie Einstellungen wiederherstellen.

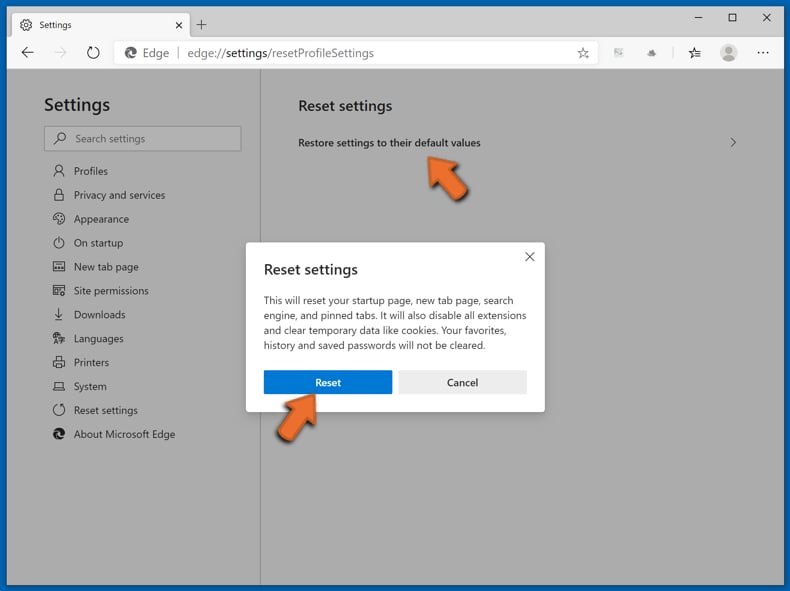

Wählen Sie Einstellungen auf ihre Standardwerte zurücksetzen. Im geöffneten Fenster bestätigen Sie, dass Sie die Microsoft Edge Einstellungen auf Standard zurücksetzen möchten, indem Sie auf die Schaltfläche "Zurücksetzen" klicken.

- Wenn dies nicht geholfen hat, befolgen Sie diese alternativen Anweisungen, die erklären, wie man den Microsoft Edge Browser zurückstellt.

Zusammenfassung:

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Hilfe beim Entfernen:

Falls Sie Probleme beim Versuch mögliche malware infektionen von Ihrem Computer zu entfernen haben, bitten Sie bitte um Hilfe in unserem Schadensoftware Entfernungsforum.

Kommentare hinterlassen:

Falls Sie zusätzliche Informationen über mögliche malware infektionen, oder ihre Entfernung haben, teilen Sie bitte Ihr Wissen im unten aufgeführten Kommentare Abschnitt.

Quelle: https://www.pcrisk.com/removal-guides/16715-dear-isp-name-user-congratulations-pop-up-scam

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden