Vermeiden Sie einen Betrug durch den "Like Of The Year" saisonalen Preis-Betrug

Phishing/BetrugAuch bekannt als: Mögliche Malware Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "Like Of The Year"?

"Like Of The Year" ist ein Betrug, der von irreführenden Websites betrieben wird. Es wird bekannt gegeben, dass die Besucher einen Geldpreis gewonnen haben, weil sie einen bestimmten Kommentar in einem Social Media Netzwerk "mögen".

Dieser Betrug verwendet Social Engineering Taktiken, um Benutzer dazu zu bringen, ihre persönlichen und Bankdaten preiszugeben. Die Nutzer werden aufgefordert, eine Registrierungsgebühr zu zahlen, die angeblich bei der Überweisung der Gewinne zurückgezahlt wird.

Die von "Like Of The Year" getäuschten Besucher erhalten jedoch nicht das versprochene Preisgeld und erleiden finanzielle Verluste sowie Datenschutzprobleme. Auf Websites, die solche Betrügereien anzeigen, wird in der Regel über Weiterleitungen zugegriffen, die durch aufdringliche Werbung oder durch PUAs (Potenziell unerwünschte Anwendungen) verursacht werden, die bereits in das System eingedrungen sind.

Die Besucher der irreführenden Website erhalten Glückwünsche, weil sie den Saisonpreis "Like Of The Year" gewonnen haben. Der Betrug informiert die Nutzer darüber, dass ein Kommentar, den sie in einem nicht näher spezifizierten Social Media Netzwerk "mochten", zufällig als einer der Gewinner ausgewählt wurde.

Der angenommene Preis liegt zwischen 100$ und 5000$. Die Benutzer werden dringend gebeten, die Schaltfläche "Klicken um einen Gewinn zu erhalten" zu drücken, damit die Gewinne auf ihre Bankkarte oder Online-Wallet übertragen werden. Sobald er angeklickt wird, werden sie mehrmals umgeleitet.

Zuerst gibt die Website vor, Überprüfungsprozesse durchzuführen, dann zeigt sie den Gewinnbetrag an. Wenn Sie auf "Betrag abheben" drücken, beginnt der Prozess der Verbindung zu einem "Supportmitarbeiter". Die Weiterleitungskette endet mit einem Einweg-Chat, der die Benutzer anweist, wie sie ihren Preis in Anspruch nehmen können.

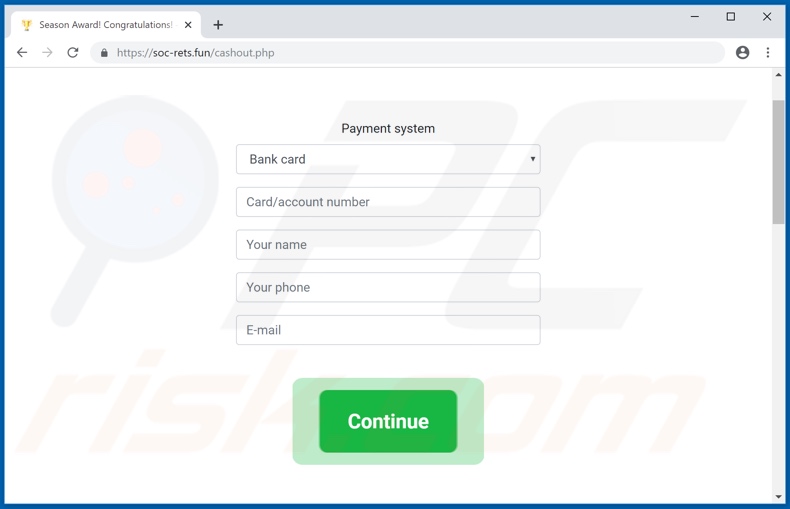

Der "Supportmitarbeiter" ist ein Bot, der gratuliert und behauptet, dass die Auszahlung vorbereitet wurde. Die Schaltfläche "Weiter zur Auszahlung" leitet die Benutzer auf eine andere Webseite um, wo sie ihre Bankdaten angeben sollen.

Danach werden sie zurück zur anfänglichen betrügerischen Seite weitergeleitet, die besagt, dass für die Belohnung eine Anmeldegebühr gezahlt werden muss. Diese Zahlung wird angeblich bei der Überweisung der Gewinne zurückgezahlt.

"LEISTEN SIE EINE REGISTRIERUNGSGEBÜHRENZAHLUNG" führt zu einer anderen Seite, von der aus der Betrag bezahlt werden kann. Nach der Bezahlung erhalten die Nutzer jedoch nicht das versprochene Preisgeld. Das Vertrauen in das "Like Of The Year" ist ein sicherer Weg zu finanziellen Verlusten und möglichen Datenschutzproblemen.

Wie bereits erwähnt, sind PUAs oft dafür verantwortlich, irreführende Websites zu öffnen. Unerwünschte Anwendungen haben gemeinsame Eigenschaften, obwohl sie sehr unterschiedliche Funktionen bieten.

Anmeldungen unter dieser Klassifikation mögen zwar legitim erscheinen, funktionieren aber selten wie angekündigt. Stattdessen können sie Umleitungen auf kompromittierte, unzuverlässige und bösartige Webseiten generieren.

Andere betreiben aufdringliche Werbekampagnen, d.h. schalten verschiedene unerwünschte und schädliche Anzeigen. Anzeigen dieser Art verringern die Qualität des Browsens (Begrenzung der Surfgeschwindigkeit und der Sichtbarkeit der Website), führen zu Weiterleitungen auf gefährliche Seiten und können unerwünschte Downloads/Installationen durchführen.

Einige unerwünschte Apps überfallen Browser, indem sie unbefugte Änderungen an ihnen vornehmen und den Zugriff auf ihre Einstellungen einschränken/verwehren. Unabhängig von den Spezifikationen können die meisten PUAs auch Daten verfolgen.

Sie erfassen die Surfaktivitäten der Benutzer (Browsing- und Suchmaschinenverlauf) und erfassen ihre persönlichen Daten (IP-Adressen, Geo-Standort und persönliche Daten). Diese sensiblen Daten können an Dritte (potenziell Cyberkriminelle) weitergegeben werden, die sie zur Erzielung finanzieller Vorteile missbrauchen wollen.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von PUAs auf Geräten zu Browser/Systeminfiltrationen und -infektionen, finanziellen Verlusten, schwerwiegenden Datenschutzproblemen und sogar Identitätsdiebstahl führen kann. Daher ist es wichtig, alle verdächtigen Anwendungen und/oder Browser-Erweiterungen/Plug-ins sofort nach der Erkennung zu entfernen.

| Name | Mögliche Malware Infektionen |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Der Betrug behauptet, dass der Besucher einen Preis dafür gewonnen hat, dass er einen Kommentar in sozialen Medien für gut befunden hat. |

| Erkennungsnamen | Vollständige Liste von Erkennungen (VirusTotal) |

| Bedienende IP-Adresse | 92.119.113.140 |

| Symptome | Unerwünschte Pop-ups, Weiterleitungen |

| Verbreitungsmethoden | Beeinträchtigte Websites, betrügerische Online-Pop-up-Werbung, potenziell unerwünschte Anwendungen. |

| Schaden | Verlust sensibler privater Daten, Geldverlust, Identitätsdiebstahl, mögliche Malware-Infektionen. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Das Internet ist vollgepackt mit irreführenden Websites. "You Are Our Winner Today!", "Congratulations User!", "You Are Today's Lucky Visitor" sind nur einige relevante Beispiele. Diese Webseiten verwenden oft Social Engineering und Panikmache, um Besucher dazu zu bringen, bestimmte Aktionen durchzuführen.

Neben der Behauptung, dass die Besucher etwas gewonnen haben, können sie auch Warnungen anzeigen, dass das Gerät infiziert ist oder eine wichtige Software veraltet ist. Sie bieten Apps zur Beseitigung von erkannten/vermuteten Problemen oder den notwendigen Updates.

Erstens kann keine Website Bedrohungen/Probleme innerhalb des Systems erkennen. Zweitens sind alle Anwendungen/Aktualisierungen, die auf diesen beworben werden, mit hoher Wahrscheinlichkeit unrechtmäßig, betrügerisch und nicht funktionsfähig.

Aus diesen Gründen wird ausdrücklich davon abgeraten, Zahlungen und persönliche Daten an und/oder das Herunterladen/Installieren/Kaufen von Inhalten, die durch diese Betrügereien beworben werden, zu tätigen.

Wie wurden potenziell unerwünschte Anwendungen auf meinem Computer installiert?

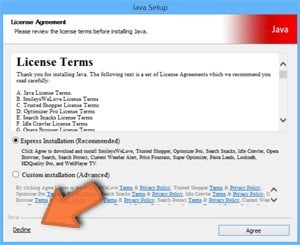

PUAs können zusammen mit anderen Produkten heruntergeladen/installiert werden. "Bündelung" ist ein Begriff, der diese falsche Marketingmethode beschreibt, bei der reguläre Software mit unerwünschten oder bösartigen Inhalten vorverpackt wird.

Eilige Download- und Installationsprozesse (z.B. übersprungene Schritte und Abschnitte, verwendete voreingestellte Optionen usw.) - erhöhen das Risiko, unbeabsichtigt gebündelte Anwendungen auf Geräten zuzulassen. Ausgewählte PUAs haben "offizielle" Downloadseiten, auf denen sie typischerweise als "kostenlos" und "nützlich" gekennzeichnet sind.

Aufdringliche Werbung ist auch dafür bekannt, PUAs zu verbreiten. Wenn sie darauf klicken, können sie Skripte ausführen, die dazu bestimmt sind, Inhalte ohne Zustimmung des Benutzers herunterzuladen/zu installieren.

Wie kann man die Installation von potenziell unerwünschten Anwendungen vermeiden?

Es wird empfohlen, immer nach Produkten zu suchen, um ihre Legitimität zu überprüfen, bevor Sie sie herunterladen/installieren. Es sollten nur vertrauenswürdige und verifizierte Download-Kanäle verwendet werden.

Peer-to-Peer-Sharing-Netzwerke (BitTorrent, eMule, Gnutella, etc.), inoffizielle und kostenlose File-Hosting-Sites sollten nicht verwendet werden, da sie als unzuverlässig gelten. Download- und Installationsprozesse sollten mit Vorsicht behandelt werden.

Daher sollten Benutzer Begriffe lesen, alle verfügbaren Optionen ausprobieren, die Einstellungen "Benutzerdefiniert/Erweitert" verwenden und sich von zusätzlichen Inhalten (Apps, Tools, Features usw.) abmelden. Aufdringliche Werbung wirkt gewöhnlich und harmlos, selten sind sie äußerlich misstrauisch.

Diese Anzeigen leiten jedoch auf fragwürdige Webseiten wie Glücksspiel, Erwachsenen-Dating, Pornografie und andere weiter. Im Falle von Begegnungen mit solcher Werbung/Weiterleitungen wird dringend empfohlen, das System zu inspizieren und alle zweifelhaften Anwendungen und/oder Browsererweiterungen/Plug-ins unverzüglich zu entfernen.

Wenn Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, eine Überprüfung mit durchzuführen, um diese automatisch zu entfernen.

Text, der ursprünglich im Betrug "Like Of The Year" präsentiert wurde:

HERZLICHEN GLÜCKWUNSCH!

SIE SIND EIN GEWINNER!Wir möchten Sie darüber informieren, dass Ihnen eine Kommentar-ID:35915743 in einem sozialen Netzwerk mit diesem Browser Chrome v.78, 9. Januar 2019 um 19:48 Uhr gefallen hat.

Dieses Like wurde nach dem Zufallsprinzip ausgewählt, um den Preis der Saison 2019 zu gewinnen!

Sie sollen eine Belohnung von 100$ bis 5000$ erhalten.

Lesen Sie unten, wie Sie Ihren Preis einzufordernDie Höhe Ihres Gewinns wurde bereits festgelegt!

Sie erhalten Ihren Gewinn jetzt auf Ihrer Bankkarte oder online WalletKlicken Sie, um eine Belohnung zu erhalten.

Preispool 450 000$

Diese Jahressieger: 432

Ausgezahlt: 46 454$

Geld übrig: 402 930$

Die saisonale Auszeichnung verkündet die Gewinner zum 5. Mal!

Traditionell beginnen wir damit, unseren Gewinnern Geldpreise zu zahlen!

Das Aussehen des "Like Of The Year" Betrugs (GIF):

Screenshot des "Like Of The Year" Support-Chats:

Text, der in den Chatnachrichten angezeigt wird:

Herzlichen Glückwunsch, Sie haben einen erheblichen Geldbetrag gewonnen!

Ich benötige Ihre Zustimmung, um weiterhin Geld auf Ihre Karte oder Ihr E-Wallet abheben zu können.

Klicken Sie auf eine spezielle Schaltfläche, wenn sie auf Ihrem Bildschirm erscheint.

Okay, Sie haben zugestimmt.....

Ich werde jetzt alle notwendigen Informationen vorbereiten und Sie innerhalb einer Minute kontaktieren

Erledigt.

Ich habe eine Auszahlung vorbereitet, jetzt klicken Sie wieder auf den Spezial-Button, geben Ihre Bankverbindung ein und folgen den Anweisungen des Systems.

Herzlichen Glückwunsch zu Ihrem Sieg! Vergessen Sie auch nicht, einen Kommentar zu hinterlassen, nachdem Sie das Geld erhalten haben.

Screenshot des "Like Of The Year"-Betrugs, bei dem die Benutzer aufgefordert werden, ihre persönlichen und Bankdaten anzugeben:

"Like Of The Year" Betrug, bei dem die Nutzer aufgefordert werden, eine "Registrierungsgebührenzahlung" (GIF) zu leisten:

Text, der auf dieser Seite präsentiert wird:

IHR GUTHABEN: 4335$ KONTO-NUMMER: NICHT AKTIVIERT

IHRE IDENTITÄT IST NICHT BESTÄTIGT

Geld auf ein internes Konto zu überweisenTransaktionsnr. 2308434840

Zeit: Do 21. Nov 2019 08:44:50 GMT+0200 (Osteuropäische Standardzeit)

Betrag: 4335$Statuscode 419 (Identität ist nicht bestätigt)

GELDER WERDEN ERFOLGREICH AUF DEM INTERNEN KONTO GUTGESCHRIEBEN!

DIE SUMME DER BELOHNUNG, DIE BEREIT IST, GESENDET ZU WERDEN.Aufgrund der Grenzen des Zahlungssystems wird die Überweisung der Preisgelder in zwei gleichen Teilen innerhalb von 10 Minuten verschickt.

Um eine Preispool-Belohnung zu erhalten, müssen Sie die Anmeldegebühr bezahlen. Ihre Karte/Wallet wird mit dem Betrag von 29,85 USD belastet.

Der berechnete Betrag wird automatisch an Ihre Karte/Wallet zurückgegeben.

Bei dieser Überprüfung wird Ihre Identität bestätigt und das interne Konto ist für zwei weitere Überweisungen bereit.

Wir erinnern Sie daran, dass die Zahlung in zwei gleichen Überweisungen an Sie geschickt wird.Um fortzufahren, müssen Sie den Verifizierungsprozess Ihrer Zahlungskarte/Wallet bestehen.

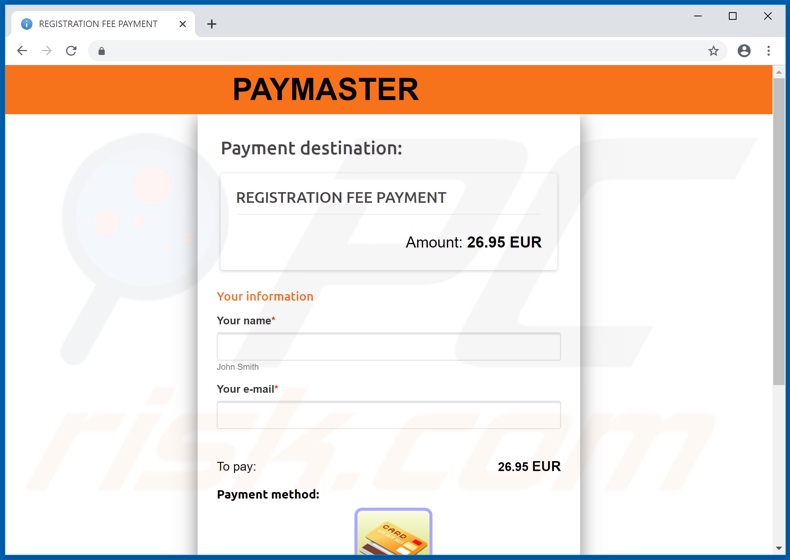

Screenshot der Seite zur Übertragung der "Registrierungsgebühr" (erster Schritt):

Text, der auf dieser Seite präsentiert wird:

PAYMASTER

Zahlungsmethode:

REGISTRIERUNGSGEBÜHRZAHLUNGBetrag: 26.95 EUR

Ihre Daten

Ihr Name*

Ihre E-Mail*

Zu bezahlen:

26.95 EUR

Zahlungsmethode:Wir akzeptieren nur Zahlungen mit 3D Secure!

Wir verarbeiten nur Mastercard.* Ihre personenbezogenen Daten werden nicht an Dritte weitergegeben.

SUPPORT

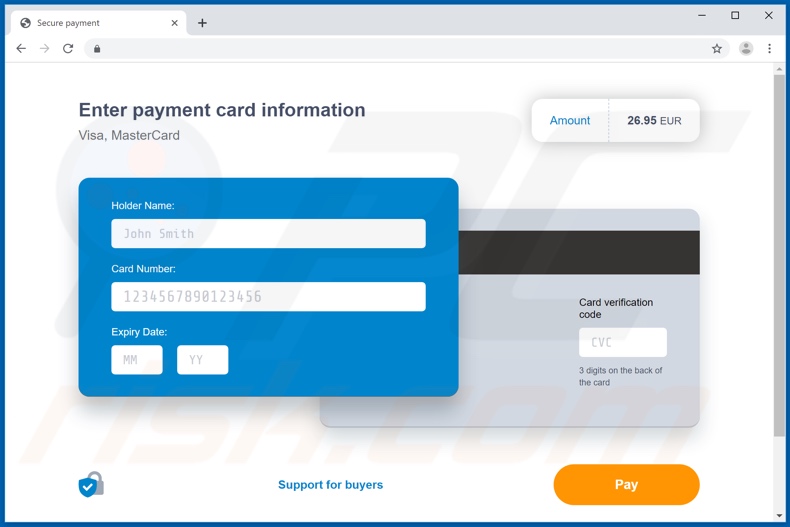

Screenshot der Seite zur Übertragung der "Anmeldegebühr" (zweiter Schritt):

Text, der auf dieser Seite präsentiert wird:

Geben Sie die Zahlungskarteninformationen ein

Visa, MasterCard

Betrag 26.95 EUR

Name des Karteninhabers:

Kartennummer:

1234567890123456Ablaufdatum:

MM JJ

Verifizierungscode der Karte

CVC

3 Ziffern auf der Rückseite der Karte

Unterstützung für Käufer

Zahlungsabwicklung

Zahlungen geschützt durch PCI DSS 3.2

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Like Of The Year"?

- SCHRITT 1. Betrügerische Anwendungen mit Systemsteuerung deinstallieren.

- SCHRITT 2. Adware von Internet Explorer entfernen.

- SCHRITT 3. Betrügerische Erweiterungen von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

- SCHRITT 5. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 6. Betrügerische Plug-ins von Microsoft Edge entfernen.

Potenziell unerwünschte Anwendungen entfernen:

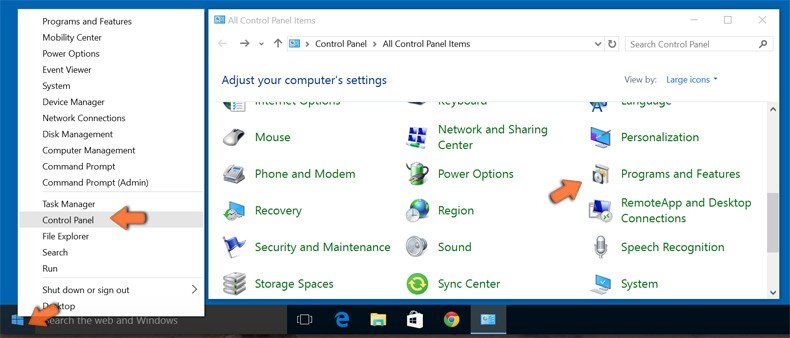

Windows 10 Nutzer:

Machen Sie einen Rechtsklick in der linken unteren Ecke des Bildschirms, im Schnellzugriffmenü wählen Sie Systemsteuerung aus. Im geöffneten Fenster wählen Sie Ein Programm deinstallieren.

Windows 7 Nutzer:

Klicken Sie auf Start ("Windows Logo" in der linken, unteren Ecke Ihres Desktop), wählen Sie Systemsteuerung. Suchen Sie Programme und klicken Sie auf Ein Programm deinstallieren.

macOS (OSX) Nutzer:

Klicken Sie auf Finder, wählen Sie im geöffneten Fenster Anwendungen. Ziehen Sie die App vom Anwendungen Ordner zum Papierkorb (befindet sich im Dock), machen Sie dann einen Rechtsklick auf das Papierkorbzeichen und wählen Sie Papierkorb leeren.

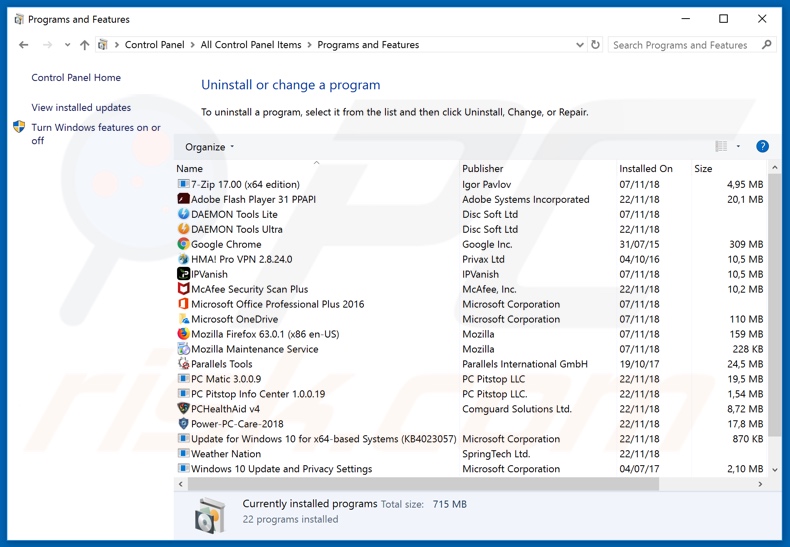

Suchen Sie im Programme deinstallieren Fenster nach allen verdächtigen/kürzlich installierten Anwendungen, wählen Sie diese Einträge aus und klicken Sie auf "Deinstallieren", oder "Entfernen".

Nachdem Sie die potenziell unerwünschte Anwendung deinstalliert haben, scannen Sie Ihren Computer auf Überreste unerwünschter Komponenten oder möglichen Malware Infektionen. Um Ihren Computer zu scannen, benutzen Sie die empfohlene Schadsoftware Entfernungssoftware.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Betrügerische Erweiterungen von Internetbrowsern entfernen:

Das Video zeigt, wie man potenziell unerwünschte Browser Add-ons entfernt:

Bösartige Add-ons von Internet Explorer entfernen:

Bösartige Add-ons von Internet Explorer entfernen:

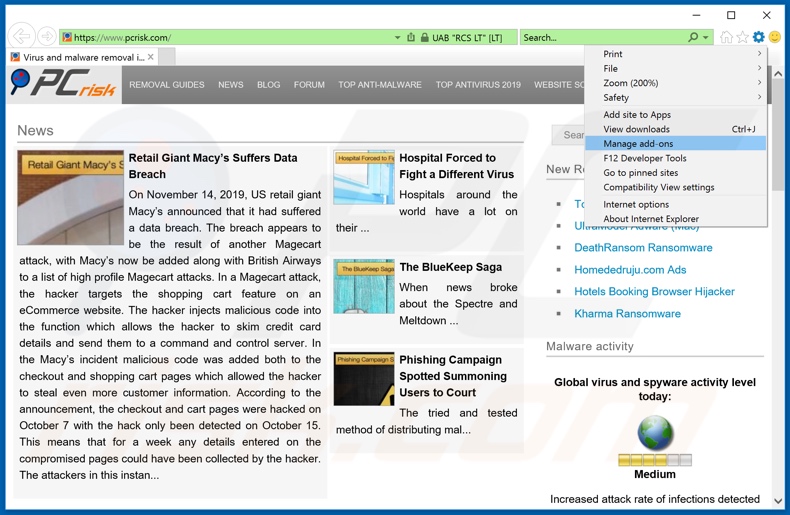

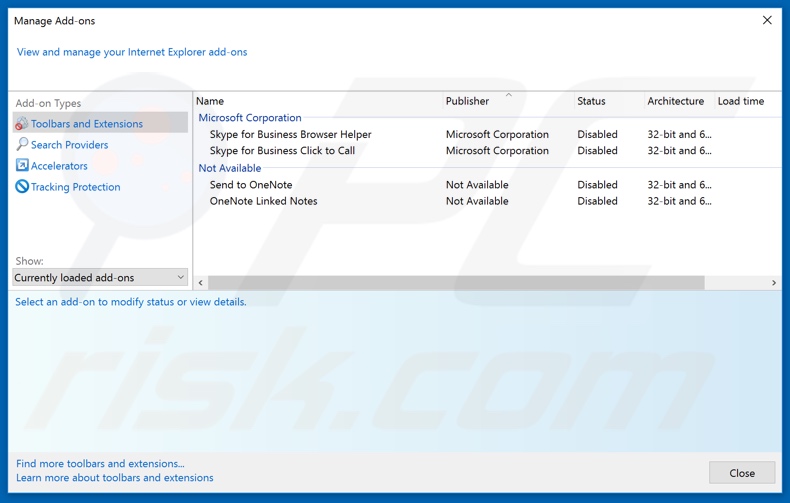

Klicken Sie auf das "Zahnradzeichen"![]() (obere rechte Ecke von Internet Explorer), wählen Sie "Add-ons verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

(obere rechte Ecke von Internet Explorer), wählen Sie "Add-ons verwalten". Suchen Sie nach allen kürzlich installierten, verdächtigen Browsererweiterungen, wählen Sie diese Einträge aus und klicken Sie auf "Entfernen".

Alternative Methode:

Wenn Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, können Sie Ihre Internet Explorer Einstellungen auf Standard zurücksetzen.

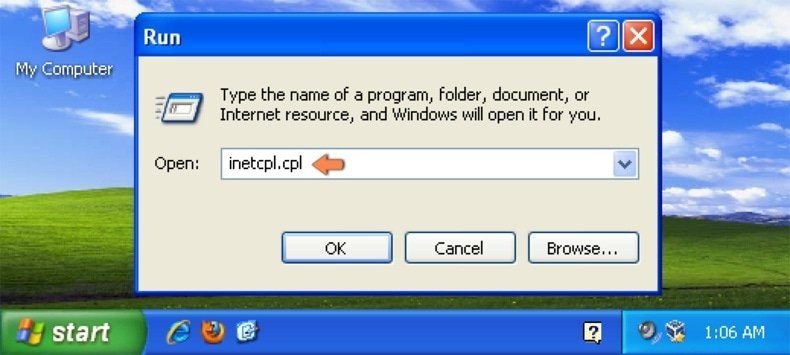

Windows XP Nutzer: Klicken Sie auf Start, klicken Sie auf Ausführen, im geöffneten Fenster geben Sie inetcpl.cpl ein. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

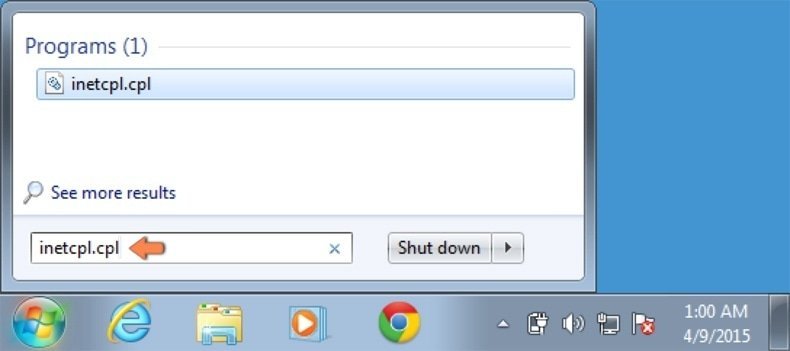

Windows Vista und Windows 7 Nutzer: Klicken Sie auf das Windows Logo, im Startsuchfeld geben Sie inetcpl.cpl ein und klicken Sie auf Enter. Im geöffneten Fenster klicken Sie auf Erweitert, dann klicken Sie auf Zurücksetzen.

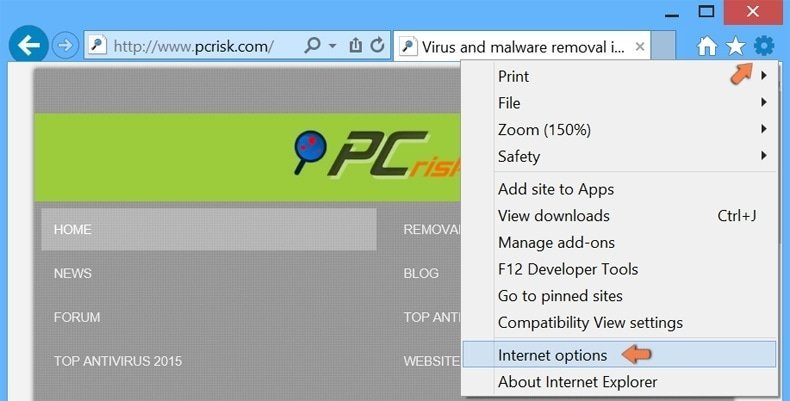

Windows 8 Nutzer: Öffnen Sie Internet Explorer und klicken Sie auf das Zahnradzeichen. Wählen Sie Internetoptionen.

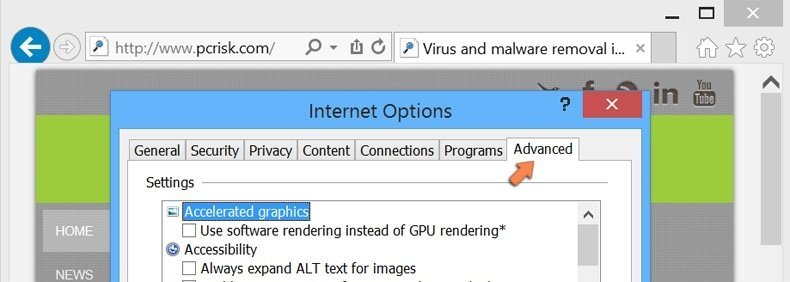

Im geöffneten Fenster wählen Sie den Erweitert Reiter.

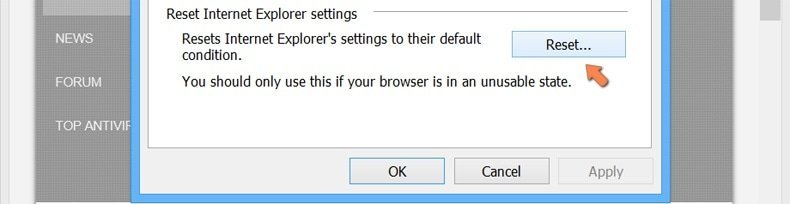

Klicken Sie auf das Zurücksetzen Feld.

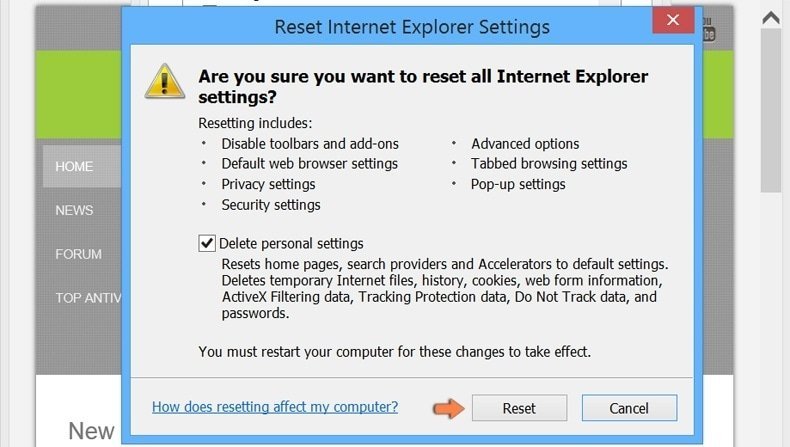

Bestätigen Sie, dass Sie die Internet Explorer Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

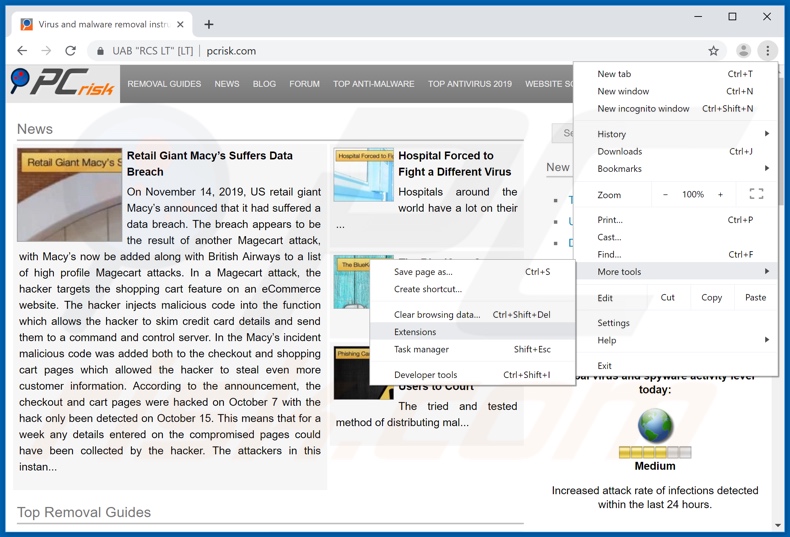

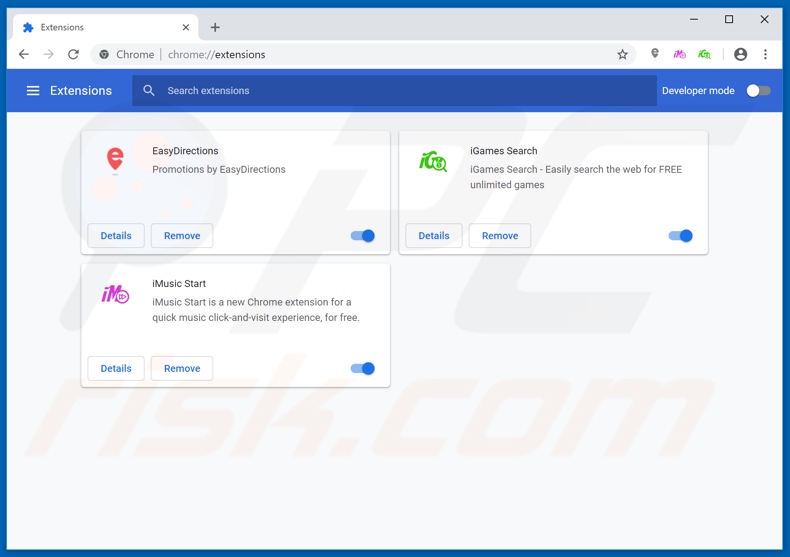

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

Klicken Sie auf das Chrome Menüzeichen ![]() (obere rechte Ecke von Google Chrome), wählen Sie "Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen anderen, kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

(obere rechte Ecke von Google Chrome), wählen Sie "Weitere Tools" und klicken Sie auf "Erweiterungen". Suchen Sie nach allen anderen, kürzlich installierten, verdächtigen Browser Add-ons und entfernen Sie diese.

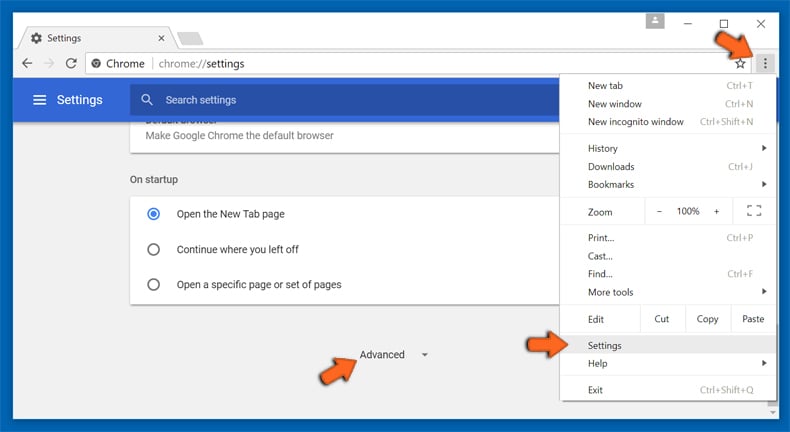

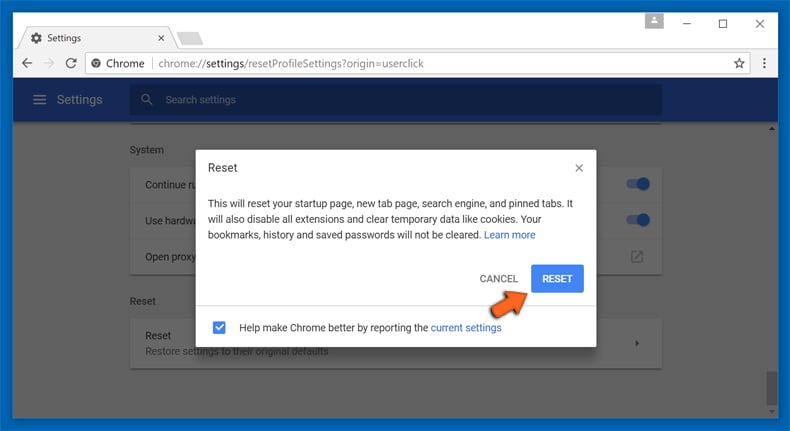

Alternative Methode:

Falls Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, setzen Sie die Einstellungen Ihres Google Chrome Browsers zurück. Klicken Sie auf das Chrome Menü-Symbol ![]() (in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

(in der oberen rechten Ecke von Google Chrome) und wählen Sie Einstellungen. Scrollen Sie zum Ende der Seite herunter. Klicken Sie auf den Erweitert... Link.

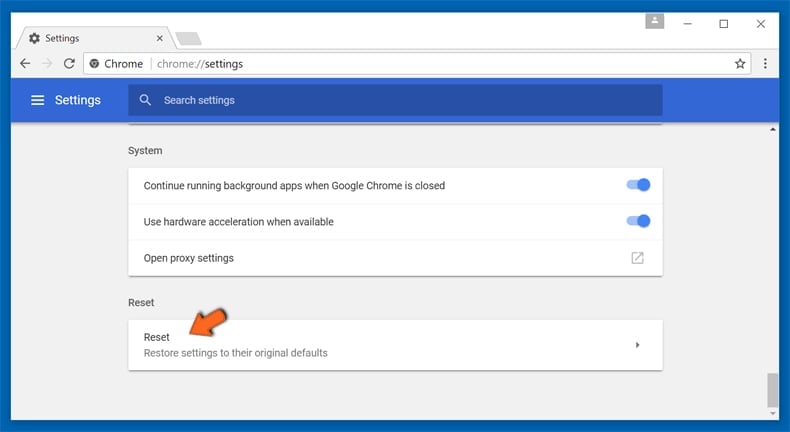

Nachdem Sie zum Ende der Seite hinuntergescrollt haben, klicken Sie auf das Zurücksetzen (Einstellungen auf ihren ursprünglichen Standard wiederherstellen) Feld.

Im geöffneten Fenster bestätigen Sie, dass Sie die Google Chrome Einstellungen auf Standard zurücksetzen möchten, indem Sie auf das Zurücksetzen Feld klicken.

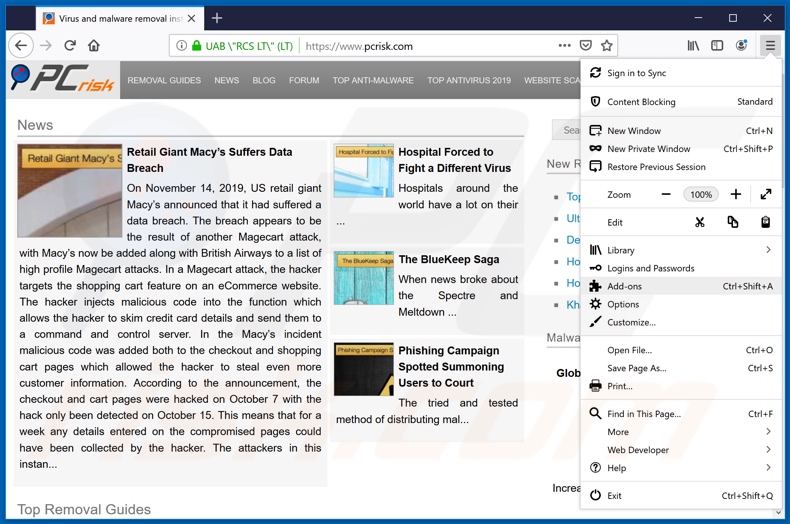

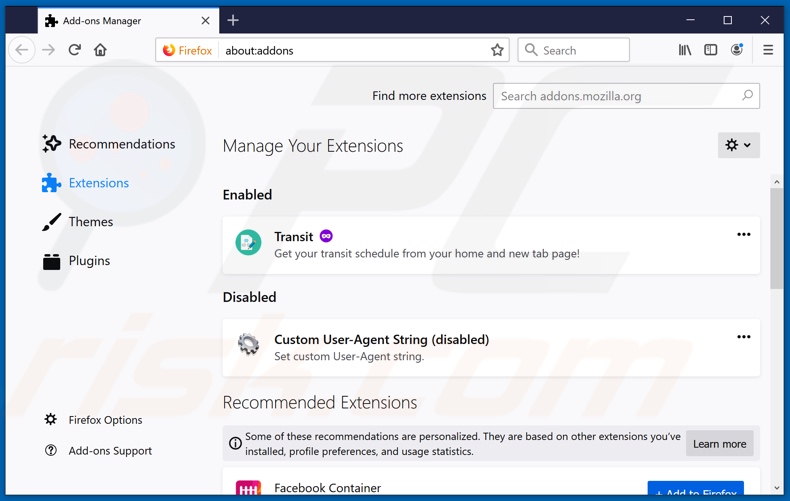

Bösartige Plug-ins von Mozilla Firefox entfernen:

Bösartige Plug-ins von Mozilla Firefox entfernen:

Klicken Sie auf das Firefox Menüzeichen ![]() (rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Add-ons". Klicken sie auf "Erweiterungen" und entfernen Sie alle anderen, kürzlich installierten, verdächtigen Browser-Plug-ins.

(rechte obere Ecke des Hauptfensters), wählen Sie "Zusätze". Klicken Sie auf "Add-ons". Klicken sie auf "Erweiterungen" und entfernen Sie alle anderen, kürzlich installierten, verdächtigen Browser-Plug-ins.

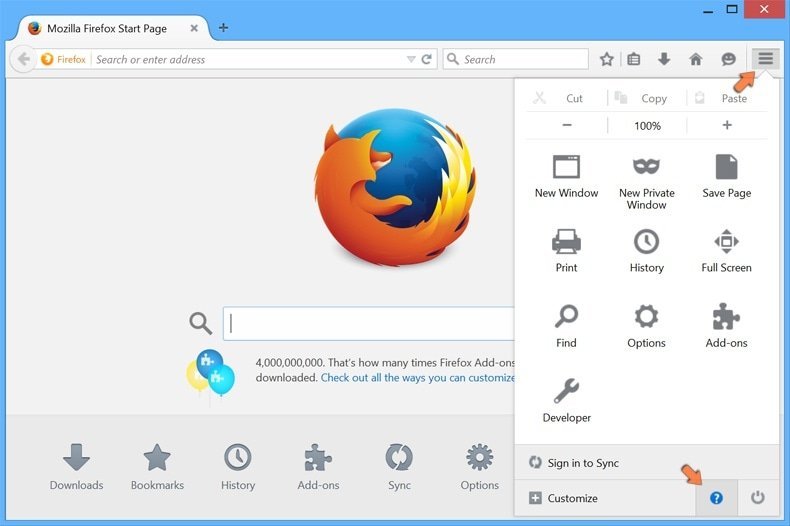

Alternative Methode:

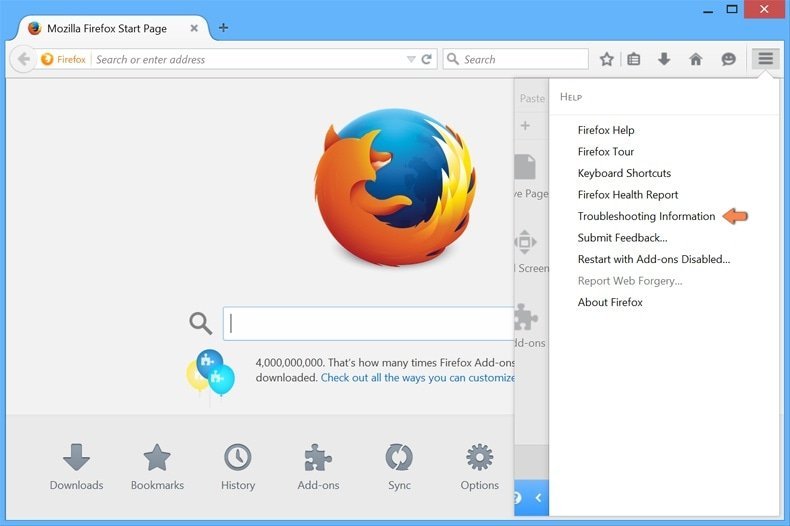

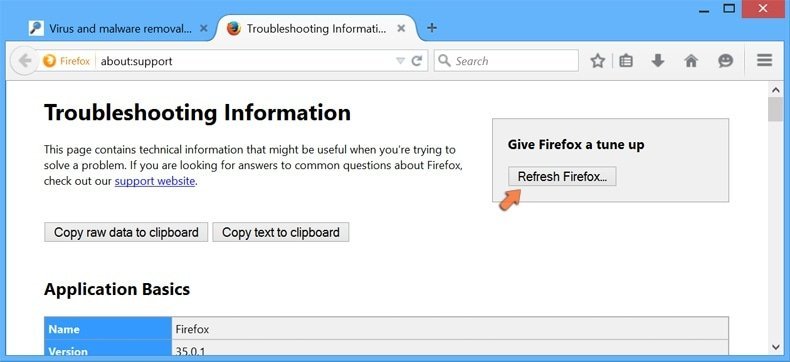

Computernutzer, die Probleme mit der Entfernung von mögliche malware infektionen haben, können Ihre Mozilla Firefox Einstellungen auf Standard zurücksetzen. Öffnen Sie Mozilla Firefox. In der oberen rechten Ecke des Hauptfensters klicken Sie auf das Firefox Menü ![]() , im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld

, im geöffneten Menü klicken Sie auf das Hilfsmenü öffnen Feld ![]()

Wählen Sie Problemlösungsinformationen.

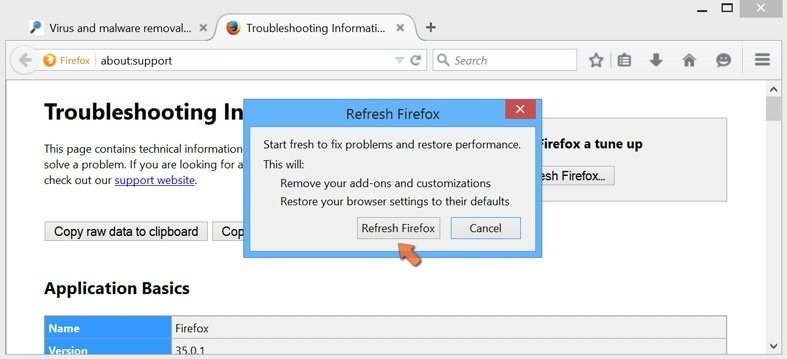

Im geöffneten Fenster klicken Sie auf das Firefox Zurücksetzen Feld.

Im geöffneten Fenster bestätigen Sie, dass sie die Mozilla Firefox Einstellungen auf Standard zurücksetzen wollen, indem Sie auf das Zurücksetzen Feld klicken.

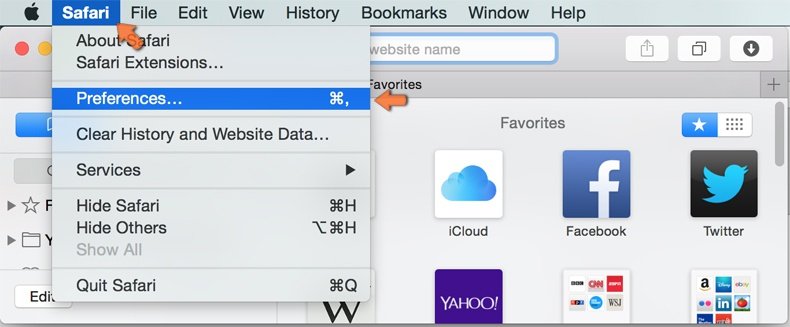

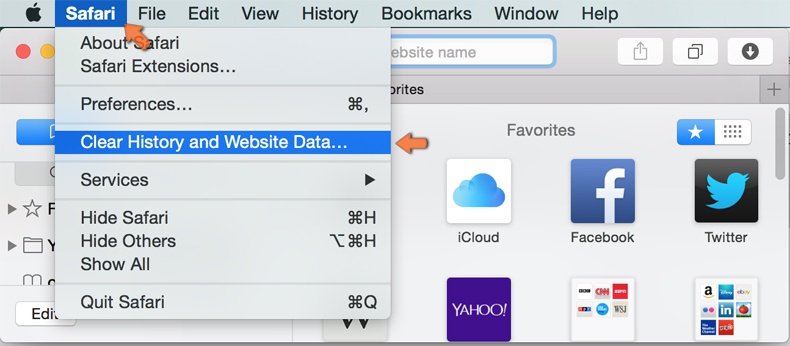

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist, klicken Sie auf das Safari Menü und wählen Sie Einstellungen...

Klicken Sie im geöffneten Fenster auf Erweiterungen, suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen, wählen Sie sie aus und klicken Sie auf Deinstallieren.

Alternative Methode:

Vergewissern Sie sich, dass Ihr Safari Browser aktiv ist und klicken Sie auf das Safari Menü. Vom sich aufklappenden Auswahlmenü wählen Sie Verlauf und Internetseitendaten löschen...

Wählen Sie im geöffneten Fenster Gesamtverlauf und klicken Sie auf das Verlauf löschen Feld.

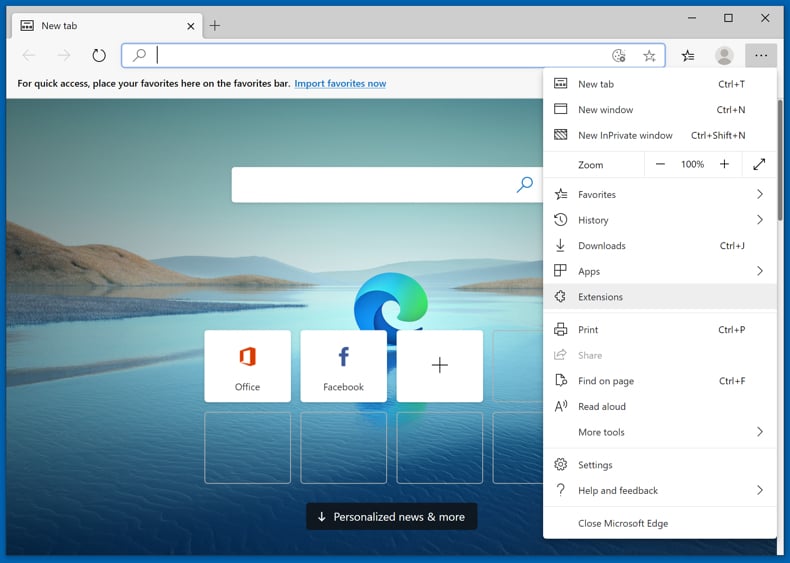

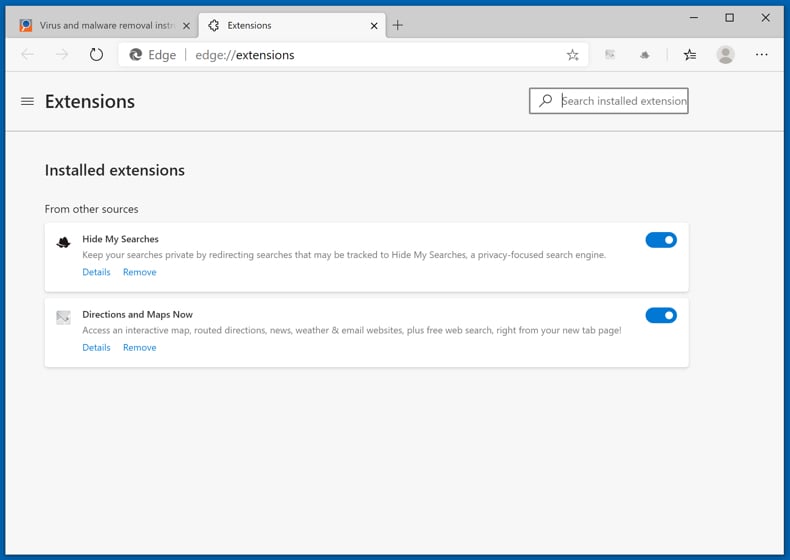

Bösartige Erweiterungen von Microsoft Edge entfernen:

Bösartige Erweiterungen von Microsoft Edge entfernen:

Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

(in der oberen rechten Ecke von Microsoft Edge), wählen Sie "Erweiterungen". Suchen Sie nach allen kürzlich installierten verdächtigen Browser-Add-Ons und klicken Sie unter deren Namen auf "Entfernen".

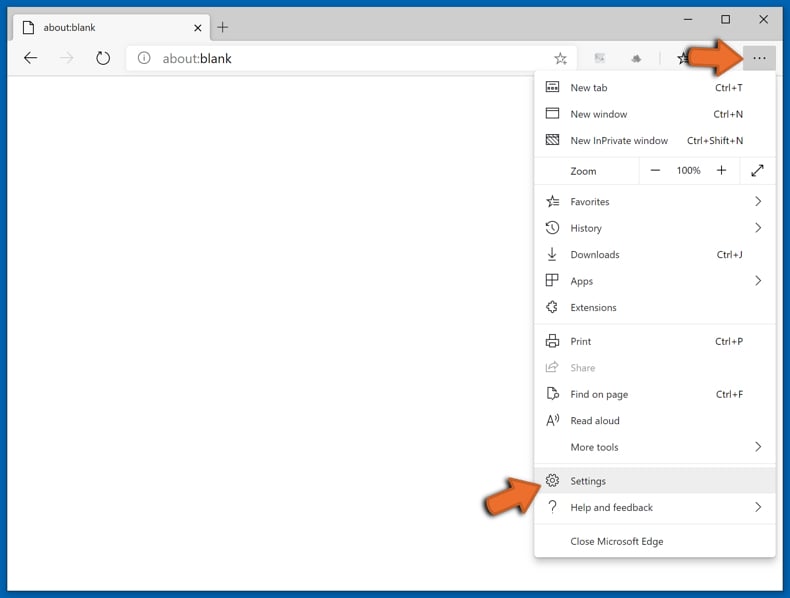

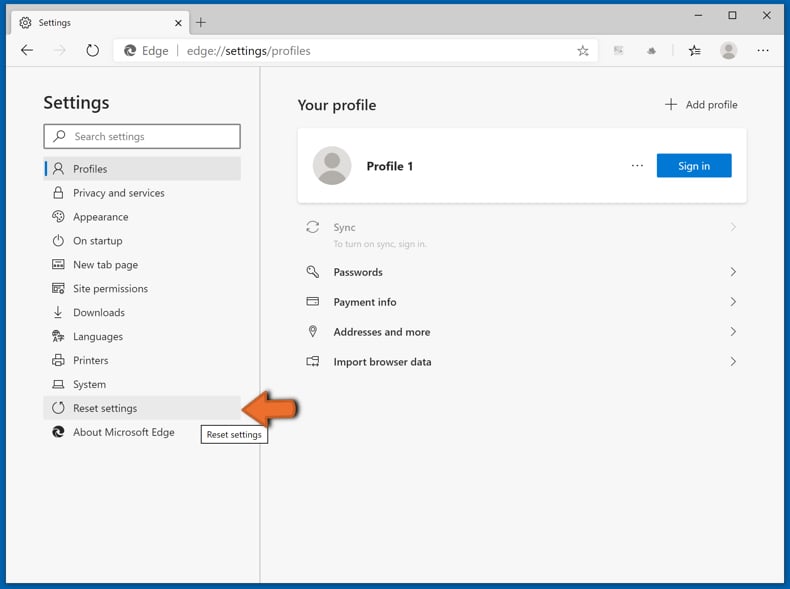

Alternative Methode:

Wenn Sie weiterhin Probleme mit der Entfernung von mögliche malware infektionen haben, setzen Sie Ihre Microsoft Edge Browsereinstellungen zurück. Klicken Sie auf das Edge Menüsymbol ![]() (in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

(in der oberen rechten Ecke von Microsoft Edge) und wählen Sie Einstellungen.

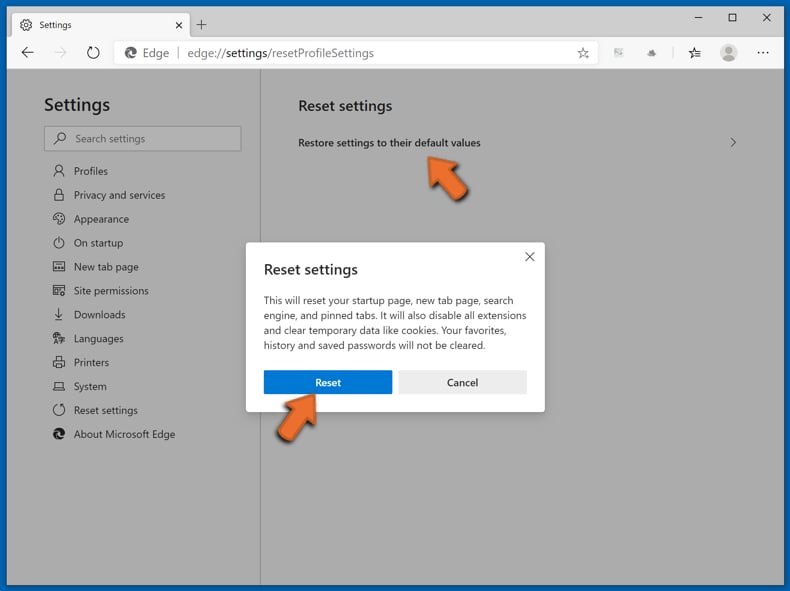

Im geöffneten Einstellungsmenü wählen Sie Einstellungen wiederherstellen.

Wählen Sie Einstellungen auf ihre Standardwerte zurücksetzen. Im geöffneten Fenster bestätigen Sie, dass Sie die Microsoft Edge Einstellungen auf Standard zurücksetzen möchten, indem Sie auf die Schaltfläche "Zurücksetzen" klicken.

- Wenn dies nicht geholfen hat, befolgen Sie diese alternativen Anweisungen, die erklären, wie man den Microsoft Edge Browser zurückstellt.

Zusammenfassung:

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Meistens infiltrieren werbefinanzierte Software, oder potenziell unerwünschte Anwendungen, die Internetbrowser von Benutzern beim Herunterladen kostenloser Software. Einige der bösartigen Downloadseiten für kostenlose Software, erlauben es nicht, die gewählte Freeware herunterzuladen, falls sich Benutzer dafür entscheiden, die Installation beworbener Software abzulehnen. Beachten Sie, dass die sicherste Quelle zum Herunterladen kostenloser Software die Internetseite ihrer Entwickler ist. Falls Ihr Download von einem Downloadklienten verwaltet wird, vergewissern Sie sich, dass Sie die Installation geförderter Browser Programmerweiterungen und Symbolleisten ablehnen.

Hilfe beim Entfernen:

Falls Sie Probleme beim Versuch mögliche malware infektionen von Ihrem Computer zu entfernen haben, bitten Sie bitte um Hilfe in unserem Schadensoftware Entfernungsforum.

Kommentare hinterlassen:

Falls Sie zusätzliche Informationen über mögliche malware infektionen, oder ihre Entfernung haben, teilen Sie bitte Ihr Wissen im unten aufgeführten Kommentare Abschnitt.

Quelle: https://www.pcrisk.com/removal-guides/16391-like-of-the-year-pop-up-scam

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden