Vermeiden Sie den Betrug durch die Jeanson J. Ancheta Sexerpressung-Spam-Kampagne

Phishing/BetrugAuch bekannt als: Mögliche Malware Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der "Jeanson J. Ancheta" E-Mail Betrug?

Betrüger senden diesen E-Mail-Betrug an eine Reihe von Menschen in der Hoffnung, dass jemand darauf hereinfällt und ihnen Geld zahlt. Es gibt viele Betrüger dieser Art. Typischerweise behaupten die Betrüger, sie hätten ein demütigendes/kompromittierendes Video aufgenommen und drohen damit, es zu verbreiten, wenn ihre Forderungen nach Zahlung eines bestimmten Geldbetrags nicht rechtzeitig erfüllt werden.

Es gibt mehr Varianten dieses Betrugs, die Hauptunterschiede sind jedoch der Geldbetrag, den die Betrüger verlangen, und die Bitcoin-Brieftasche, die für eine Zahlung verwendet werden soll. Wie auch immer, wir empfehlen dringend, diesem oder jedem anderen Betrug (E-Mail) dieser Art nicht zu trauen.

Nach Angaben des Betrügers hinter dieser Spam-Kampagne injizierte er einen bösartigen Code in den Computer des Empfängers und benutzte ihn zur Überwachung der Computeraktivitäten. Interessant ist, dass der Absender behauptet, er sei Jeason James Ancheta, ein berüchtigter Cyberkrimineller, der dafür bekannt ist, dass er 2006 als erster für die Kontrolle einer großen Zahl entführter Computer/Botnetze angeklagt wurde.

Dennoch ist diese Behauptung höchstwahrscheinlich falsch, und der Absender versucht wahrscheinlich nur, die Opfer zu erschrecken. Dieser Betrüger behauptet, er habe auf eine Webcam zugegriffen und ein kompromittierendes Video eines Empfängers aufgenommen, während er eine "schmutzige" Webseite besuchte, angeblich eine Seite für Erwachsene.

Er behauptet auch, er habe alle Kontakte und andere Informationen gestohlen und droht damit, dieses Video an alle Personen in den Kontakten des Empfängers zu senden, wenn er nicht innerhalb von 36 Stunden 650 Dollar erhält. Er verlangt, in Bitcoins bezahlt zu werden und die angegebene Bitcoin-Wallet-Adresse zu verwenden.

In verschiedenen Versionen dieses Betrugs könnte der Betrüger jedoch eine andere Menge an Kryptogeld verlangen. Auf die eine oder andere Weise muss diese E-Mail ignoriert werden. Das Gleiche gilt für andere E-Mails dieser Art, die in Zukunft empfangen werden könnten.

Wir erhalten sehr viele Rückmeldungen von besorgten Benutzern über diese Art von E-Mail-Betrug. Hier ist die beliebteste Frage, die wir erhalten (in diesem Fall im Zusammenhang mit einem Betrug, der vorgibt, kompromittierende Videos oder Fotos des Benutzers erhalten zu haben):

F: Hallo, Team von pcrisk.com, ich habe eine E-Mail erhalten, die besagt, dass mein Computer gehackt wurde, und sie haben ein Video von mir. Jetzt fordern sie Lösegeld in Form von Bitcoins. Ich denke, dass dies wahr sein muss, weil sie meinen richtigen Namen und mein Passwort in der E-Mail aufgeführt haben. Was sollte ich tun?

A: Machen Sie sich keine Sorgen wegen dieser E-Mail. Weder Hacker noch Cyberkriminelle haben Ihren Computer infiltriert/gehackt, und es gibt kein Video von Ihnen, auf dem Sie sich Pornografie ansehen. Ignorieren Sie die Nachricht einfach und senden Sie keine Bitcoins. Ihre E-Mail, Ihr Name und Ihr Passwort wurden wahrscheinlich von einer kompromittierten Website wie Yahoo gestohlen (diese Webseiten-Verletzungen sind häufig). Wenn Sie besorgt sind, können Sie überprüfen, ob Ihre Konten kompromittiert wurden, indem Sie die haveibeenpwned Webseite besuchen.

| Name | "Jeanson James Ancheta" Sextortion Email Scam |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Schwindel |

| Falsche Behauptung | Der Betrüger behauptet, er habe einen Computer mit Malware infiziert, die es ihm ermöglichte, kompromittierende/demütigende Videos aufzuzeichnen |

| Höhe des Lösegelds | $650, $750 (abhängig von der Variante des Betrugs) |

| Kryptowallet-Adresse der Cyberkriminellen | 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr, 1NJAqyvy8zJYrnD2x9kox1BqYgfu7Zpdrz |

| Symptome | Unautorisierte Online-Käufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den eigenen Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, abtrünnige Online-Popup-Anzeigen, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust von sensiblen privaten Informationen, Geldverlust, Identitätsdiebstahl. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für andere E-Mails dieser Art sind "I Do Know Your Passwords", "I know you are a pedophile", "ChaosCC hacker group". In der Regel versuchen Betrüger, die diese E-Mails versenden, den Empfängern weiszumachen, dass sie kompromittierende Videos oder erniedrigende Fotos aufgenommen haben, und verbreiten diese, wenn sie nicht bezahlt werden.

Häufig werden E-Mails jedoch auch zur Verbreitung von Malware verwendet. Cyberkriminelle hängen ihnen Dateien an, die, wenn sie geöffnet werden, Computer mit risikoreicher Malware wie TrickBot, LokiBot, Emotet, FormBook und so weiter infizieren.

Wie infizieren Spam-Kampagnen Computer?

Um einen Computer durch eine E-Mail zu infizieren, muss der Empfänger eine Datei öffnen, die als Anhang beigefügt ist, oder einen Webseiten-Link öffnen, der zu einem Download einer bösartigen Datei führt. Typischerweise hängen Cyberkriminelle Microsoft Office- oder PDF-Dokumente, JavaScript oder ausführbare Dateien (wie .exe), Archivdateien wie ZIP, RAR usw. an.

Um die Empfänger zum Öffnen zu verleiten, stellen sie ihre E-Mails in der Regel als offiziell, wichtig usw. dar. Hier ist eines der Beispiele dafür, wie eine angehängte Datei Malware installieren kann: Wenn es sich bei der angehängten Datei um ein Microsoft Office-Dokument handelt, fragt sie beim Öffnen nach einer Erlaubnis, Makrobefehle zu aktivieren.

Mit anderen Worten, um die Bearbeitung zu ermöglichen. Wenn ein böswilliges Dokument diese Erlaubnis erhält, beginnt es mit der Installation böswilliger Software. So oder so, keiner der Anhänge kann Computer/Systeme beschädigen, wenn die Empfänger sie ungeöffnet lassen.

Wie lässt sich die Installation von Malware vermeiden?

Dateien, die an irrelevante E-Mails angehängt sind und von verdächtigen, unbekannten Adressen gesendet werden, sollten nicht geöffnet werden. Alle Dateien und Programme sollten von offiziellen Webseiten und über direkte Download-Links heruntergeladen werden.

Wir raten davon ab, sie von zwielichtigen, inoffiziellen Webseiten, über Peer-to-Peer-Netzwerke (Torrent-Clients, eMule usw.), von Drittanbieter-Downloadprogrammen oder anderen Kanälen/Werkzeugen dieser Art herunterzuladen. Halten Sie die installierten Programme auf dem neuesten Stand.

Der einzige sichere Weg, dies zu erreichen, ist jedoch die Verwendung von Werkzeugen und Funktionen, die von offiziellen Entwicklern entwickelt wurden. Darüber hinaus empfehlen wir, neuere Versionen von Microsoft Office (2010 oder später) zu verwenden, sie enthalten den Modus "Geschützte Ansicht", der verhindert, dass heruntergeladene bösartige Dokumente Malware installieren.

Installierte Programme sollten nicht mit inoffiziellen ("cracking") Werkzeugen aktiviert werden, das ist nicht legal und führt oft dazu, dass ein Computer mit risikoreicher Malware infiziert wird. Wir empfehlen auch, ein seriöses Antiviren- oder Anti-Spyware-Programm zu installieren und das Betriebssystem regelmäßig auf Bedrohungen zu überprüfen.

Wenn Sie bereits böswillige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingedrungene Malware automatisch zu eliminieren.

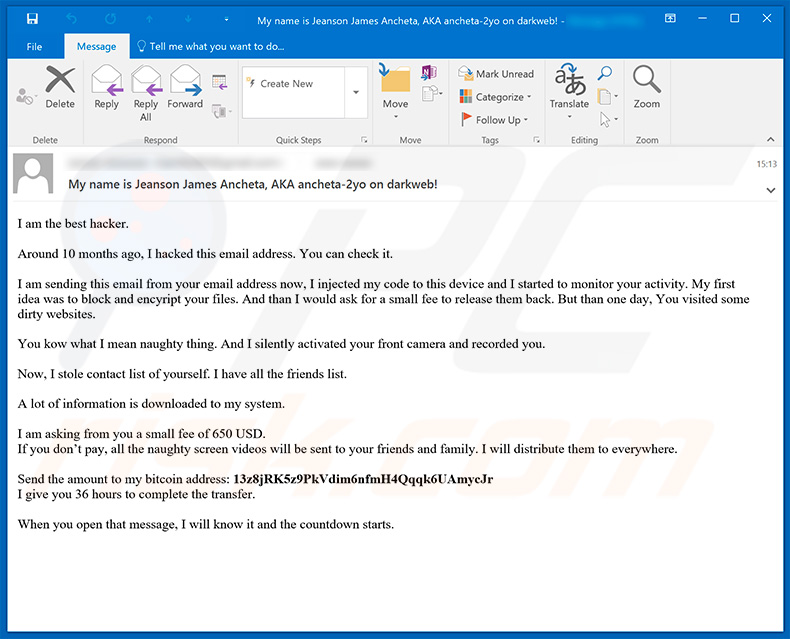

Text aus dem E-Mail-Brief "Jeanson J. Ancheta":

Subject: My name is Jeanson James Ancheta, AKA ancheta-2yo on darkweb!

I am the best hacker.

Around 10 months ago, I hacked this email address. You can check it.

I am sending this email from your email address now, I injected my code to this device and I started to monitor your activity. My first idea was to block and encyript your files. And than I would ask for a small fee to release them back. But than one day, You visited some dirty websites.

You kow what I mean naughty thing. And I silently activated your front camera and recorded you.

Now, I stole contact list of yourself. I have all the friends list.

A lot of information is downloaded to my system.

I am asking from you a small fee of 650 USD.

If you don’t pay, all the naughty screen videos will be sent to your friends and family. I will distribute them to everywhere.Send the amount to my bitcoin address: 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr, 1QCr5f8acs99UMXQeKjXfN8tR6fFaZNhx7

I give you 36 hours to complete the transfer.When you open that message, I will know it and the countdown starts.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Jeanson J. Ancheta"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden