Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist DanaBot?

DanaBot ist hochriskanter, trojanerartiger Virus, der entwickelt wurde, um das System zu infiltrieren und verschiedene, sensible Informationen zu sammeln. Die Forschung zeigt, dass Entwickler DanaBot vermehren, indem sie Spam-Email-Kampagnen verwenden.

Benutzer erhalten zufällig ausgewählte E-Mails mit betrügerischen Nachrichten, die sie ermutigen, die angehängten MS Office Dokumente zu öffnen. Nach dem Öffnen, laden diese Anhänge heimlich DanaBot herunter und installieren ihn.

DanaBot hat mehrere bemerkenswerte Merkmale. Sein Hauptzweck ist jedoch Anmeldedaten bekannter Konten zu sammeln. Dieser Trojaner entführt Browser und modifiziert die Websites von Banken, so dass eingegebene Anmeldedaten/Passwörter an einen externen Server geschickt werden.

Außerdem macht DanaBot einen Scrennshot des Desktops des Opfers, sammelt eine vollständige Liste bestehender Dateien und detaillierte Systeminformationen. Die gesammelten Daten werden mit AES-256 Kryptografie gesammelt und an einen externen Server geschickt.

Sie sollten wissen, dass Cyberkriminelle so viel Umsatz wie möglich generieren wollen. Daher können sie empfangene Daten ausnutzen (durch Onlinekäufe, Geldtransfer, etc.). Das Auftreten des DanaBot Trojaners kann zu schwerwiegenden Datenschutzproblemen und erheblichen finanziellen Verlusten führen.

Wenn Sie kürzlich verdächtige E-Mail Nachrichten geöffnet haben und glauben, dass Ihr System infiziert sein könnte, raten wir Ihnen dringend, es mit einem bekannten Antivirus-/Anti-Spyware-Programm zu scannen und alle erkannten Bedrohungen zu entfernen.

| Name | DanaBot Virus |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Erkennungsnamen | Comodo (Malware@#3qv9bz3f6z14o), DrWeb (VBS.Siggen.7892), ESET-NOD32 (eine Variante von Generik.HUKTPKU), Kaspersky (HEUR:Trojan-Downloader.VBS.SLoad.gen), Vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers wird einem Botnetz hinzugefügt. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt viele trojanerartige Viren, die Ähnlichkeiten mit DanaBot haben. Zum Beispiel FormBook, Pony, TrickBot, Occamy, Emotet, LokiBot, etc. Die meisten Trojaner werden durch Spam-Email-Kampagnen verbreitet.

Zusätzlich ist ihr Verhalten oft identisch - sie zeichnen sensible Daten auf, um den Entwicklern bei der Erzeugung von Gewinnen zu helfen. In einigen Fällen vermehren Trojaner jedoch auch andere Malware (typischerweise, Ransomware). Daher stellen diese Viren eine Bedrohung Ihrer Privatsphäre und Surfsicherheit dar.

Wie hat DanaBot meinen Computer infiltriert?

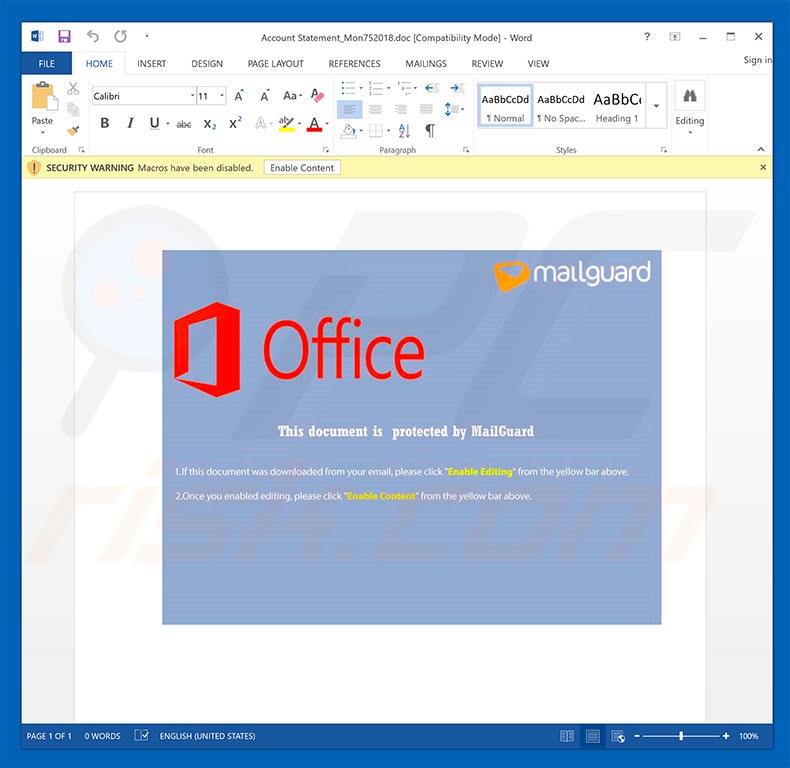

Wie oben erwähnt, vermehren Cyberkriminelle DanaBot indem sie Spam-Email-Kampagnen verwenden. Sie senden tausende betrügerischer E-Mails, die Benutzer ermutigen, angehängte MS Office Dokumente zu öffnen.

Nach dem Öffnen dieser Anhänge werden Benutzer sofort gebeten, Makrobefehle zu aktivieren. Sobald Makros aktiviert wurden, führen die Anhänge Befehle aus, die heimlich Malware infiltrieren.

Sie sollten jedoch wissen, dass diese Verbreitungsmethode einen bedeutsamen Fehler aufweist. Die Anhänge können keine Befehle ausführen, wenn der Benutzer kein Programm von MS Office benutzt.

Wenn die .doc Datei, zum Beispiel, mit einer anderen Anwendung als MS Word geöffnet wird, wird die Malware nicht heruntergeladen/installiert. Des Weiteren zielt DanaBot nur auf das Microsoft Windows Betriebssystem ab. Daher sind die Benutzer anderer Plattformen sicher.

Wie kann man die Installation von Malware vermeiden?

Mangelndes Wissen und rücksichtsloses Verhalten sind die Hauptgründe für Computerinfektionen. Der Schlüssel zur Sicherheit ist die Vorsicht. Passen Sie daher beim Surfen im Internet gut auf.

Denken Sie vor dem Öffnen von E-Mail-Anhängen genau nach. Unwichtige Dateien und jene, die von verdächtigen E-Mail Adressen empfangen wurden, sollten niemals geöffnet werden.

Zusätzlich werden neuere Versionen (2010 und neuer) von MS Office entwickelt, um neu heruntergeladene Dokumente im „Abgesicherten Modus“ zu öffnen, was verhindert, dass bösartige Anhänge Malware herunterladen und installieren. Daher sollten Sie ein renomiertes Antivirus-/Anti-Spyware-Programm installiert und am Laufen haben.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

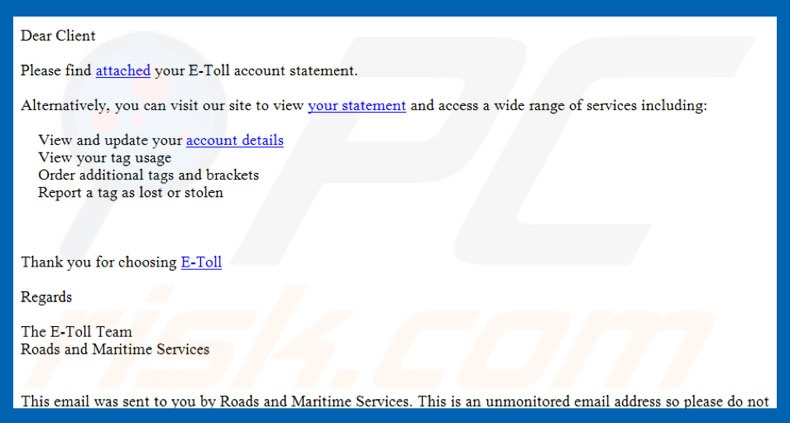

Text, der in der E-Mail Nachricht gezeigt wird, die den DanaBot Trojaner vermehrt:

Dear Client

Please find attached your E-Toll account statement.

Alternatively, you can visit our site to view your statement and access a wide range of services including:

View and update you account details

View your tag usage

Order additional tags and brackets

Report a tag as lost or stolen

Thank you for choosing E-Toll

Regards

The E-Toll Team

Roads and Maritime Services

Bösartiger Anhang, der den DanaBot Trojaner herunterlädt und installiert:

Update 11 December2018- Die Entwickler von DanaBot haben diesen Trojaner kürzlich aktualisiert und einige neue Merkmale hinzugefügt. Die aktualisierte Version ist jetzt fähig die E-Mail Adressen und Kontakte des Opfers abzuschöpfen. Er wurde auch entwickelt, um Spam als Antwort auf alle E-Mails im Posteingang zu senden. Die Malware tut das, indem sie JavaScript Code in Web-basierende E-Mail Dienste injiziert. Die Liste anvisierter Dienstleistungen umfasst jene, die auf den E-Mail Klienten Open-Xchange, Horde and Roundcube basieren.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist DanaBot?

- SCHRITT 1. Manuelle Entfernung von DanaBot Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden