Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Hawkeye?

Hawkeye ist ein hochriskanter Virus der entwickelt wurde, um Tastenanschläge, Zugangsdaten von Konten und andere ähnliche Informationen aufzuzeichnen. In den meisten Fällen wird Hawkeye über E-Mail-Spam-Kampagnen verbreitet.

Entwickler versenden Tausende betrügerische E-Mails, die Benutzer dazu ermutigen, angehängte Dateien zu öffnen. Das Öffnen führt jedoch zu einer Infiltration von Hawkeye. Manchmal infiltrieren Cyberkriminelle Hawkeye manuell, indem sie Fernzugriff-Tools verwenden (RATs).

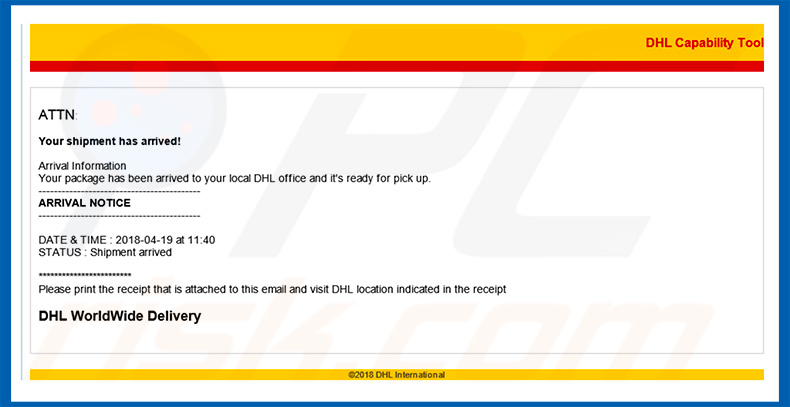

Screenshot einer betrügerische E-Mail, die den Hawkeye-Keylogger verbreitet:

Hawkeye ist kein besonders ausgefeilter Keylogger. Er verfügt jedoch über die grundlegenden Keylogging-Funktionen und ist relativ günstig. Mit anderen Worten kann jeder Möchtegern-Kriminelle, der über ein beschränktes Budget verfügt, einfach die ausführbare Datei kaufen und seine "Spionage" Karriere starten.

Obwohl Hawkeye ein eher einfache Keylogger ist, stellt er dennoch eine große Bedrohung für die Privatsphäre der Nutzer dar. Dieser Virus ist in der Lage, Informationen von verschiedenen Webbrowsern, E-Mail-Clients, Instant-Messaging-Anwendungen, sowie verschiedenen Software und Verbindungsprotokollen abzurufen.

Hawkeye kann auch Daten der Zwischenablage (kopieren/einfügen) sowie Eingaben in verschiedenen Dokumenten (txt, doc, docx) sammeln. Die gesammelten Informationen werden lokal gespeichert, verschlüsselt und erst dann an einen Fernserver gesendet.

Beachten Sie, dass Hawkeye sich unmittelbar nach der Infiltration mit einem Command-and-Control- (C&C)-Server verbindet und grundlegende Informationen über das System versendet (laufendes Betriebssystem, IP- / MAC-Adressen, lokales Datum / lokale Uhrzeit, Tastaturlayout und Netzwerktyp). Offensichtlich kann der Bedrohungs-Akteur (Person, die diese Malware verbreitet) schließlich Zugriff auf Ihre persönlichen Konten in sozialen Netzwerken, Banken, E-Mails und so weiter erhalten.

Diese Personen wollen so viel Umsatz wie möglich generieren. Daher ist es mehr als wahrscheinlich, dass sie gehackte Konten durch Online-Einkäufe, Geldüberweisungen und so weiter missbrauchen.

Dies bedeutet, dass es zu erheblichen Problemen bei der Privatsphäre und zu finanziellen Verlusten führen kann, wenn Hawkeye auf Ihrem Computer installiert ist. Glücklicherweise kann Hawkeye leicht von Anti-Virus-Programmen entdeckt werden, da er sich nur sehr schlecht verstecken und unerkannt bleiben kann.

Dies bedeutet, dass es ausreichen sollte, ein namhaftes Anti-Spyware-Programm zu installieren, das System zu scannen und alle erkannten Bedrohungen zu beseitigen. Sie sollten außerdem überprüfen, ob sich irgendwelche fragwürdigen ausführbaren Dateien im Ordner ""% APPDATA %"" befinden, da sich Hawkeye sehr wahrscheinlich in diesem Ordner versteckt.

| Name | Hawkeye Malware |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und zu schweigen, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt Hunderte verschiedener Viren, die mithilfe von Fernzugriff-Tools und E-Mail-Spam-Kampagnen verbreitet werden. TrickBot, Adwind, Hancitor, FormBook, NanoCore, Emotet - die Liste geht weiter und weiter. Diese Viren werden von verschiedenen Cyberkriminellen entwickelt und ihr Verhalten unterscheidet sich - einige zeichnen Informationen auf, einige verursachen "Ketteninfektionen" (ein Virus verbreitet einen anderen), einige gewähren einen Fernzugriff auf das System.

Trotz dieser Unterschiede haben alle von ihnen jedoch eines gemeinsam: Sie stellen eine direkte Bedrohung für die Privatsphäre und Surfsicherheit des Benutzers dar. Aus diesem Grund ist die Entfernung von Malware von herausragender Bedeutung.

Wie hat Hawkeye meinen Computer infiltriert?

Wie oben erwähnt, wird Hawkeye mithilfe von E-Mail-Spam-Kampagnen und Fernzugriff-Tools verbreitet. Bei Spam-Kampagnen versenden Benutzer Tausende E-Mails, die schädliche Anhänge (z. B. MS Office-Dokumente, ausführbare Dateien [die als PDFs, Archive und so weiter verborgen werden], usw.) enthalten, die, sobald geöffnet, Hawkeye in das System infiltrieren Wenn ein Fernzugriff-Tool verwendet wird, dann führt die Präsenz eines Virus im Grunde zu einer anderen.

Cyberkriminelle verbreiten Malware, die ohne Zustimmung des Benutzers einen Fernzugriff auf den Computer gewährt. Benutzer missbrauchen diese Schwachstellen, um andere Viren (in diesem Fall Hawkeye) in das System zu injizieren. Interessant ist, dass Fernzugriff-Tools (RATs) auch sehr wahrscheinlich durch E-Mail-Spam-Kampagnen verbreitet werden.

Wie kann die Installation von Malware vermieden werden?

Um diese Situation zu verhindern, müssen die Benutzer zunächst erkennen, dass mangelnde Kenntnisse und rücksichtsloses Verhalten die Hauptgründe für Computerinfektionen sind. Der Schlüssel zu Sicherheit ist Vorsicht und daher ist große Aufmerksamkeit beim Surfen im Internet ein Muss.

Denken Sie immer zweimal nach, bevor Sie E-Mail-Anhänge öffnen. Wenn der empfangene Anhang (Datei, Link oder was auch immer) verdächtig aussieht und/oder von einem nicht erkennbaren Absender empfangen wurde - öffnen Sie ihn nicht. Sie sollten solche E-Mails auch ohne sie zu lesen löschen.

Darüber hinaus sollten Sie immer ein seriöses Antivirus-/ Anti-Spyware-Programm installiert haben und diese ausführen, da solche Tools sehr wahrscheinlich Malware erkennen und beseitigen, bevor irgendetwas Schlimmes passiert. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Liste der Internetbrowser, die von Hawkeye anvisiert werden:

- Google Chrome

- Internet Explorer

- Mozilla Firefox

- SeaMoneky

- SRWare Iron

Liste der E-Mail-Clients, die von Hawkeye anvisiert werden:

- Fox Mail

- Google Talk

- IncrediMail

- Microsoft Outlook

- Mozilla Thunderbird

- Windows Live Mail

Liste der Instant-Messaging-Anwendungen, die von Hawkeye anvisiert werden:

- MSN Messenger

- Miranda

- PalTakScene

- Pidgin

- Skype

Liste anderer Anwendungen, die von Hawkeye anvisiert werden:

- FileZilla

- Screen capturing programs

- Valve's Steam Platform

- Windows Credential Messenger

Liste der Protokolle, die von Hawkeye anvisiert werden:

- FTP (File Transfer Protocol)

- HTTP

- IMAP

- POP3

- SMTP

Der in einer der betrügerischen E-Mails, die den Hawkeye-Keylogger verbreiten, angezeigte Text:

DHL Capability Tool

ATTN:

Your shipment has arrived!

Arrival Information

Your package has been arrived to your local DHL office and it’s ready for pick up.

——————————————

ARRIVAL NOTICE

——————————————DATE & TIME : 2018-04-19 at 11:40

STATUS : Shipment arrived************************

Please print the receipt that is attached to this email and visit DHL location indicated in the receipt

DHL WorldWide Delivery

©2018 DHL International

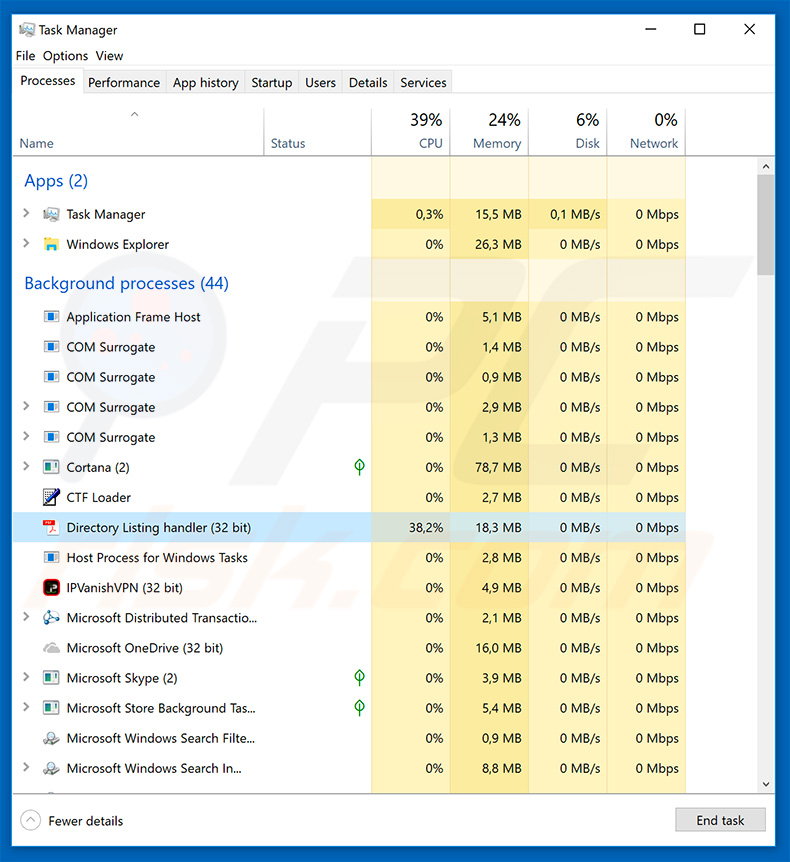

Prozess des Hawkeye-Keyloggers ("Directory Listing Handler (32 bit)") im Windows Task-Manager:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Hawkeye?

- SCHRITT 1. Manuelle Entfernung von Hawkeye Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden