Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist PS1Bot?

PS1Bot ist der Name einer bösartigen Software, bei der es sich im Wesentlichen um ein mehrstufiges Malware-Framework handelt. Es handelt sich um eine modulare Malware, die verschiedene Module nutzt, um bösartige Aktivitäten auf infizierten Geräten auszuführen.

PS1Bot wurde verwendet, um die Persistenz auf Systemen sicherzustellen, sensible Daten zu sammeln und andere schädliche Aktionen durchzuführen. Diese Malware wurde seit 2025 aktiv durch Malvertising-Kampagnen verbreitet.

PS1Bot-Malware im Überblick

Nach erfolgreicher Infiltration beginnt PS1Bot mit der Erfassung relevanter Gerätedaten. Anschließend versucht die Malware, Kontakt zu ihrem C&C-Server (Command and Control) herzustellen.

Wie in der Einleitung erwähnt, handelt es sich bei dieser Schadsoftware um eine modulare Malware. Von seinem C&C-Server kann PS1Bot Module beziehen, um seine Fähigkeiten zu erweitern. Die Gesamtzahl der von dieser Malware verwendeten Module ist unbekannt, da sie wahrscheinlich größer ist als die zum Zeitpunkt der Erstellung dieses Artikels bekannten Module. PS1Bot führt seine Module im Arbeitsspeicher aus, wodurch die Wahrscheinlichkeit einer Erkennung verringert wird.

Zu den beobachteten PowerShell-Modulen, die von PS1Bot verwendet werden, gehören solche, die für folgende Zwecke vorgesehen sind: Antiviren-Erkennung, zusätzliche Aufklärung, Persistenzgewährleistung, Erstellen von Screenshots, Exfiltrieren von Dateien/Daten und Keylogging.

Bei den bekannten Angriffen führte PS1Bot zunächst ein Modul ein, das das Gerät auf installierte Antivirensoftware überprüft. Anschließend verwendete es ein anderes Modul, um weitere Informationen über den kompromittierten Rechner zu sammeln, möglicherweise um festzustellen, ob die Malware ein besonders wertvolles Ziel wie ein Unternehmen infiziert hatte.

Die Daten-Targeting-Module von PS1Bot können Screenshots erstellen, Tastatur- und Mauseingaben überwachen, Tastenanschläge aufzeichnen (Keylogging) und den Inhalt der Zwischenablage (Copy-Paste-Puffer) stehlen. Diese Malware verwendet auch Add-ons zum Herunterladen von Dateien, die sensible Daten wie Passwörter, Passphrasen für Kryptowährungs-Wallets und Ähnliches enthalten.

PS1Bot zielt darauf ab, sensible Informationen aus Browsern, Browser-Erweiterungen, Desktop-Kryptowährungs-Wallets und Authentifizierungssoftware (vollständige Liste unten) zu erhalten. Die Malware zielt auf Internet-Cookies, Sitzungstoken, Anmeldedaten und andere Daten ab.

Es ist bemerkenswert, dass Malware-Entwickler ihre Kreationen und Methoden häufig verbessern. Darüber hinaus ist PS1Bot eine modulare Malware, die eine Vielzahl von Add-ons für zusätzliche Funktionen nutzen kann. Daher ist es wahrscheinlich, dass die Fähigkeiten von PS1Bot je nach Infektion unterschiedlich sind.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Schadsoftware wie PS1Bot auf Geräten zu schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

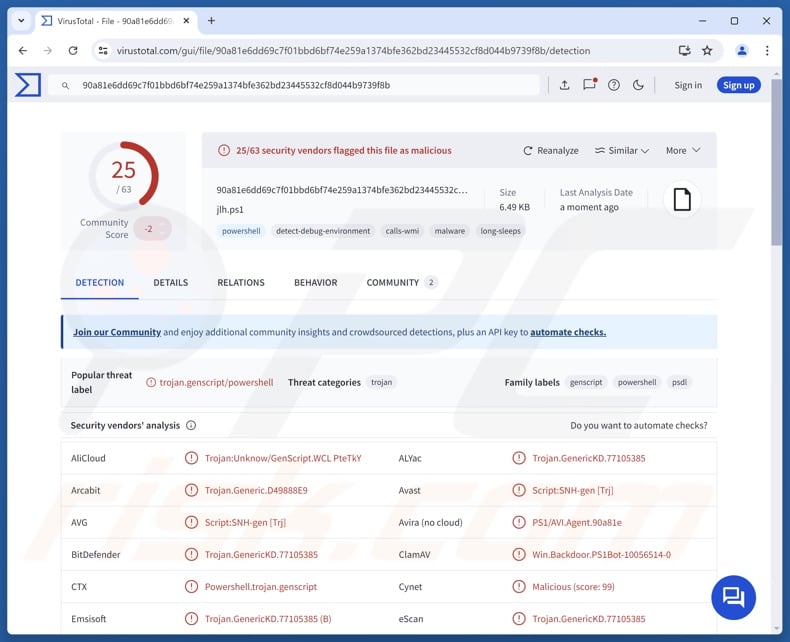

| Name | PS1Bot virus |

| Art der Bedrohung | Trojaner, Malware-Framework, mehrstufiges Malware-Framework, modulare Malware. |

| Erkennungsnamen | Avast (Script:SNH-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77105385), ESET-NOD32 (GenScript.WUW), Kaspersky (HEUR:Trojan.PowerShell.Generic), Microsoft (Trojan:Win32/Alevaul!rfn), Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und dort unbemerkt bleiben, sodass auf einem infizierten Rechner keine besonderen Symptome erkennbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-„Cracks”. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Aufnahme des Computers des Opfers in ein Botnetz. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für modulare Malware

Wir haben bereits über unzählige Schadprogramme berichtet, darunter PipeMagic, Squidoor, Shadowpad und I2PRAT sind nur einige unserer neuesten Artikel über modulare Malware.

Malware ist ein unglaublich weit gefasster Begriff, der Programme mit einer Vielzahl von bösartigen Funktionen umfasst. Wie bösartige Software funktioniert, ist jedoch irrelevant, da ihre Präsenz auf einem System unabhängig davon die Integrität des Geräts und die Sicherheit des Benutzers gefährdet. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie ist PS1Bot in meinen Computer gelangt?

Kampagnen zur Verbreitung von PS1Bot wurden erstmals Anfang 2025 beobachtet. Diese Aktivitäten sind sehr intensiv und umfassen Malvertising (bösartige Werbung) und Social Engine Poisoning-Techniken.

In der Regel gelangt PS1Bot in einem komprimierten Archiv auf die Systeme. Bekannte Dateinamen, die mit beliebten Suchbegriffen in Verbindung stehen, sind z. B. „chapter 8 medicare benefit policy manual.zip”, „Counting Canadian Money Worksheets Pdf.zip.e49”, „kosher food list pdf (1).zip.c9a”, „pambu panchangam 2024-25 pdf.zip.a7a”, „zebra gx430t manual.zip.081” usw.

Andere Verbreitungsmethoden sind jedoch nicht unwahrscheinlich. Phishing und Social-Engineering-Taktiken sind bei der Verbreitung von Malware gang und gäbe. Schädliche Programme werden in der Regel als normale Inhalte getarnt oder mit diesen gebündelt. Infizierte Dateien gibt es in verschiedenen Formaten, z. B. Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), Dokumente (Microsoft Office, Microsoft OneNote, PDF usw.), JavaScript usw. Das bloße Öffnen einer schädlichen Datei kann bereits ausreichen, um die Infektionskette in Gang zu setzen.

Malware wird in erster Linie über Malvertising, Online-Betrug, Drive-by-Downloads (heimliche/betrügerische Downloads), bösartige Anhänge oder Links in Spam-Mails (z. B. E-Mails, PMs/DMs, Social-Media-Beiträge usw.) verbreitet. Trojaner (Backdoors/Loader), verdächtige Download-Kanäle (z. B. Freeware- und kostenlose Filehosting-Seiten, Peer-to-Peer-Netzwerke usw.), illegale Software-Aktivierungstools („Cracks”), raubkopierte Inhalte und gefälschte Updates.

Darüber hinaus können sich einige Schadprogramme über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie kann man die Installation von Malware vermeiden?

Wir empfehlen Ihnen dringend, beim Surfen wachsam zu sein, da betrügerische und bösartige Online-Inhalte in der Regel echt und harmlos erscheinen. Eingehende E-Mails und andere Mitteilungen müssen mit Vorsicht behandelt werden. Anhänge oder Links in verdächtigen/irrelevanten E-Mails dürfen nicht geöffnet werden, da sie virulent sein können.

Eine weitere Empfehlung ist, nur von offiziellen und verifizierten Quellen herunterzuladen. Alle Programme müssen mit legitimen Funktionen/Tools aktiviert und aktualisiert werden, da solche von Drittanbietern Malware enthalten können.

Wir müssen betonen, wie wichtig es ist, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Mit Sicherheitssoftware müssen regelmäßig Systemscans durchgeführt und erkannte Bedrohungen entfernt werden. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Liste der betroffenen Browser:

7Star, Amigo, Atom, Avast Secure Browser, AVG Secure Browser, Blisk, Brave, CCleaner Browser, CentBrowser, Chedot, Chrome Beta, Chrome Canary, Chromium, Citrio, Coc Coc, Comodo Dragon, CoolNovo, Coowon, CryptoTab Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Iridium, Kinza, Kometa, Maxthon, Microsoft Edge, Mustang, Naver Whale, Netbox Browser, Opera, Opera GFX, Orbitum, QQ Browser, SalamWeb, Sidekick, Sleipnir, Slimjet, Sputnik, SRWare Iron, Superbird, Swing Browser, Tempest, Torch, UC Browser, Ulaa, UR Browser, Viasat Browser, Vivaldi, Wavebo, Yandex.

Liste der betroffenen Browser-Erweiterungen (vor allem solche, die mit Kryptowährungen und Authentifizierung in Verbindung stehen):

1inch, Aave, Argent, argent-x-starknet-wallet, Atomic-Wallet, Authenticator, Binance, bitget-wallet-formerly-bi, BitKeep, Blockchain Wallet, Braavos, braavos-starknet-wallet, Coin98, Coinbase, core-crypto-wallet-nft-ex, cryptocom-wallet-extension, Curve, Dapper, desig-wallet, Ellipal, Exodus, fewcha-move-wallet, gate-wallet, Harmoney, KardiaChain, Kepler, kepler-edge, Ledger, manta-wallet, martian-aptos-sui-wallet, MartianAptos, MetaMask, MetaMask-edge, MetaMask-Opera, Mycelium, Nami, okx-wallet, petra-aptos-wallet, Phantom, Ronin, rose-wallet, sender-wallet, subwallet-polkadot-wallet, SushiSwap, TerraStation, TON, Trezor, Tron, Trust-Wallet, TrustWallet, unisat-wallet, Uniswap, wallet-guard-protect-your, Wombat, XDEFI, xdefi-wallet, xverse-wallet, Yoroi, Zerion.

Liste der betroffenen Desktop-Krypto-Wallets:

- Armory

- Atomic

- Binance

- Bitcoin Core

- Bytecoin

- Coinomi

- Daedalus

- Electrum

- Ethereum

- Exodus

- Guarda

- Ledger Live

- TrustWallet

- Zcash

Liste der unterstützten Authentifizierungssoftware:

- Authy Desktop

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist PS1Bot?

- SCHRITT 1. Manuelles Entfernen der PS1Bot-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Zur Entfernung dieser Malware empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

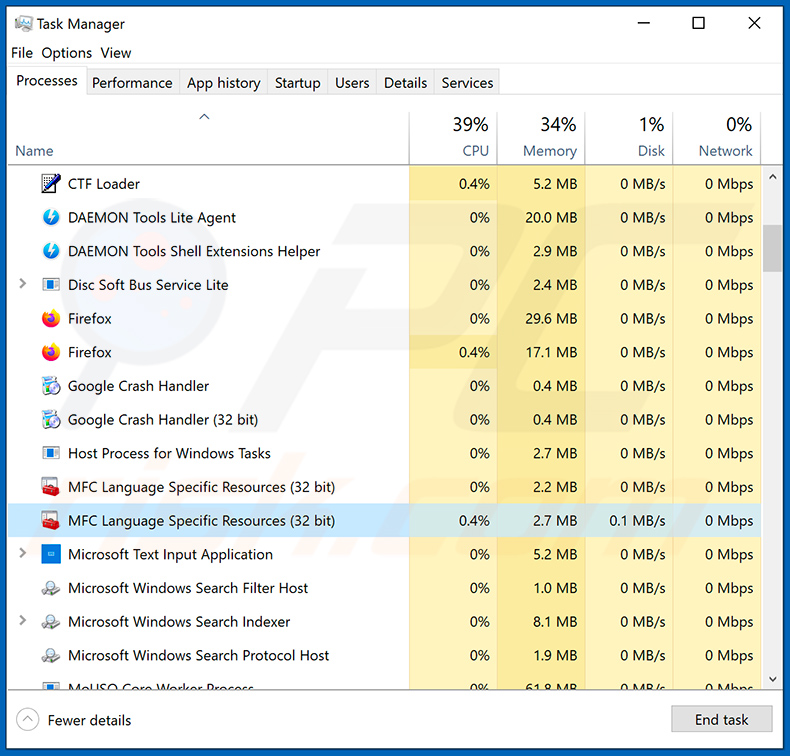

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit dem Task-Manager, und ein verdächtig aussehendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

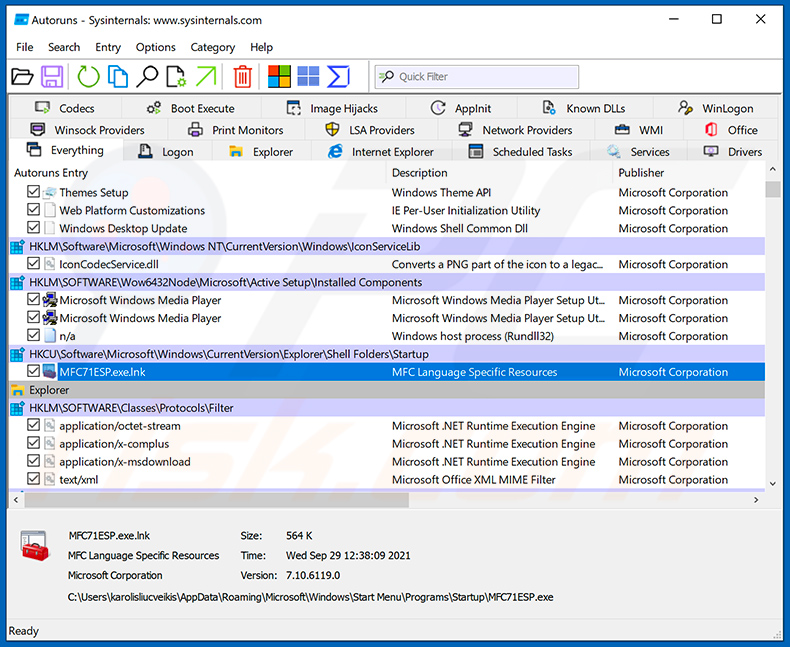

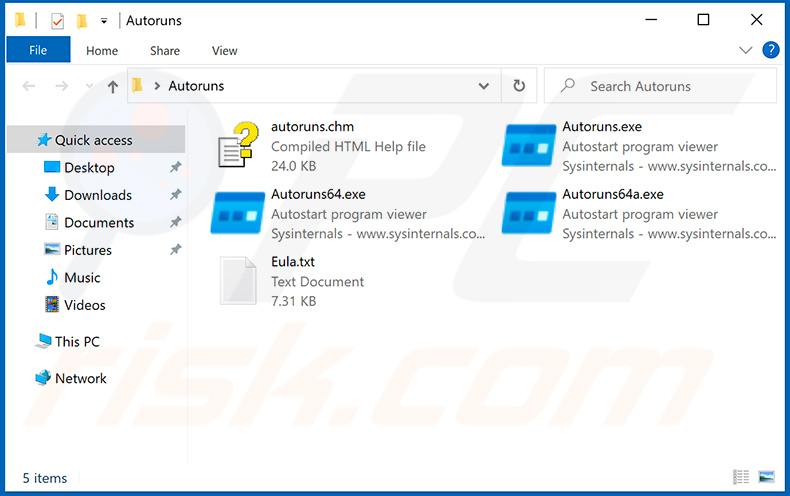

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

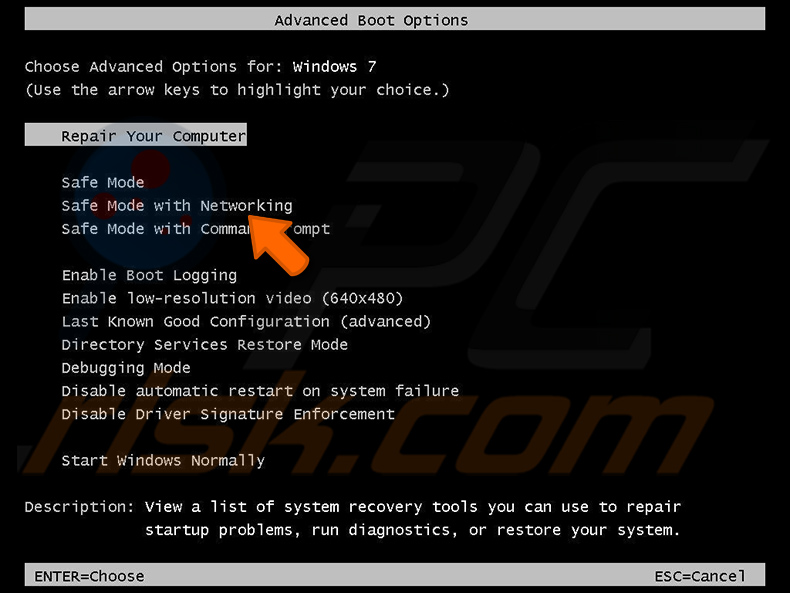

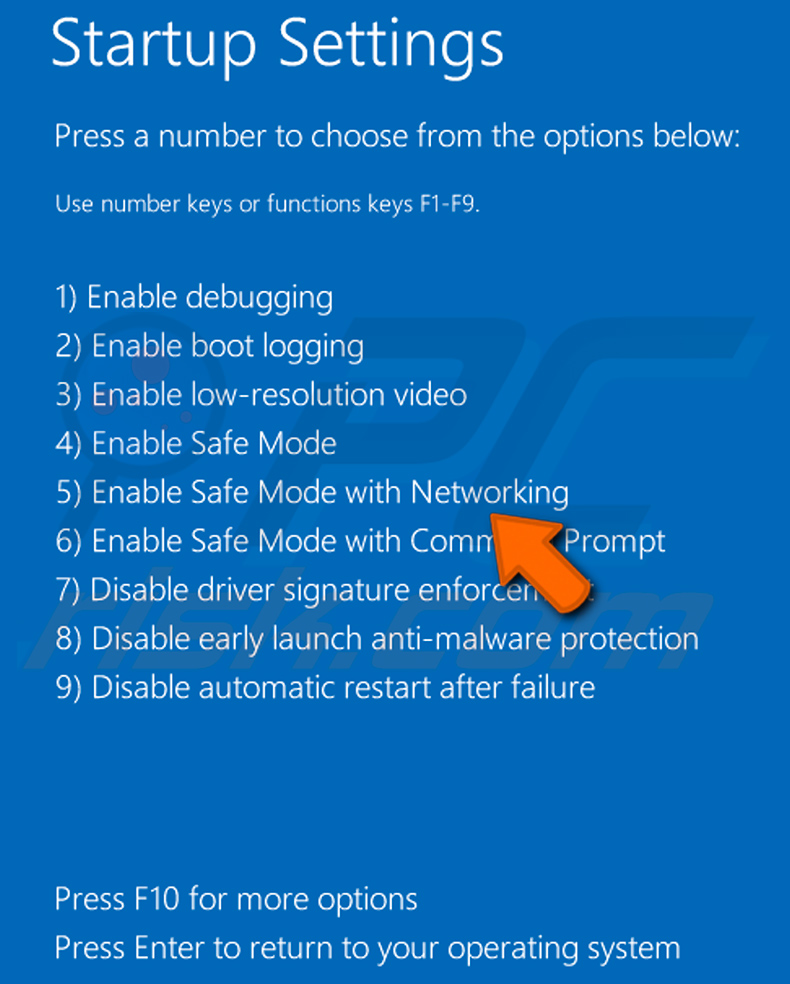

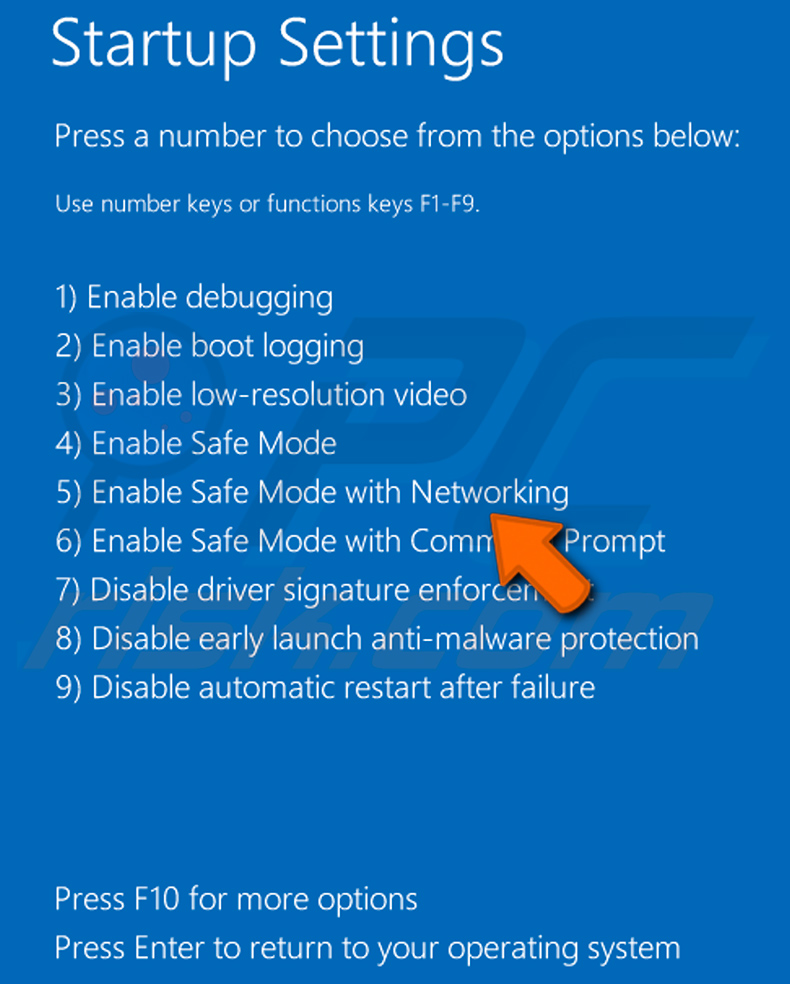

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü Erweiterte Windows-Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Vernetzung aus der Liste aus.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf dem Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Vernetzung zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol. Klicken Sie im geöffneten Menü auf "Neustart", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Im Fenster "Wählen Sie eine Option" klicken Sie auf "Fehlerbehebung", dann wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Vernetzung neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

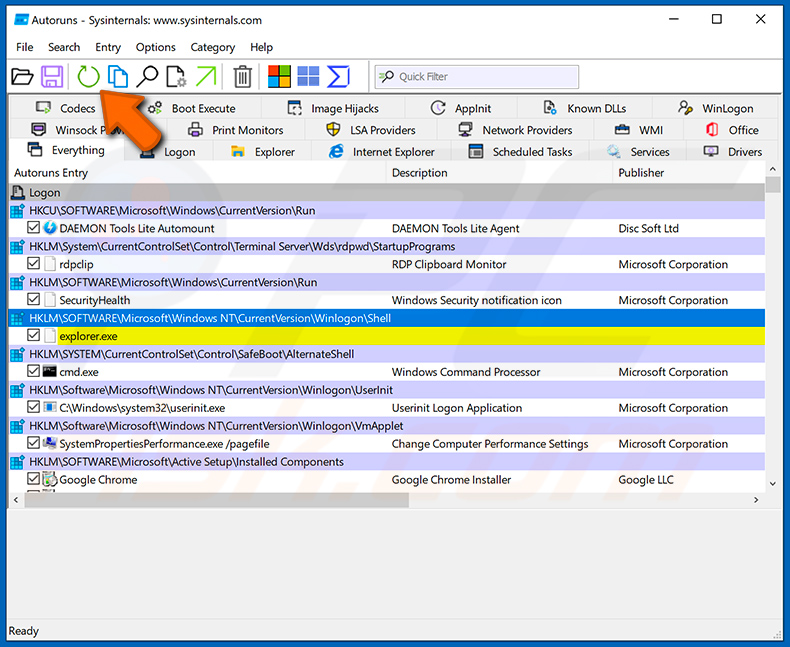

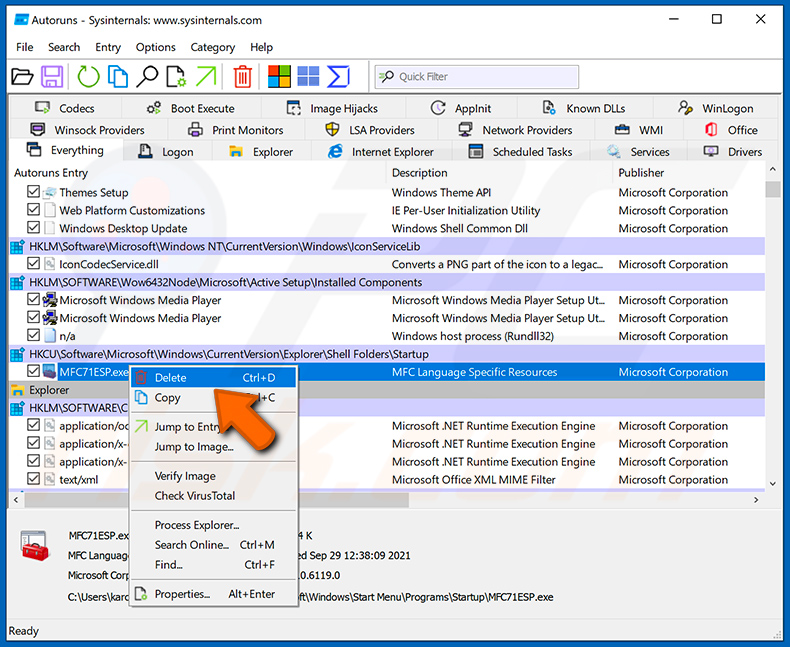

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich ihren vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

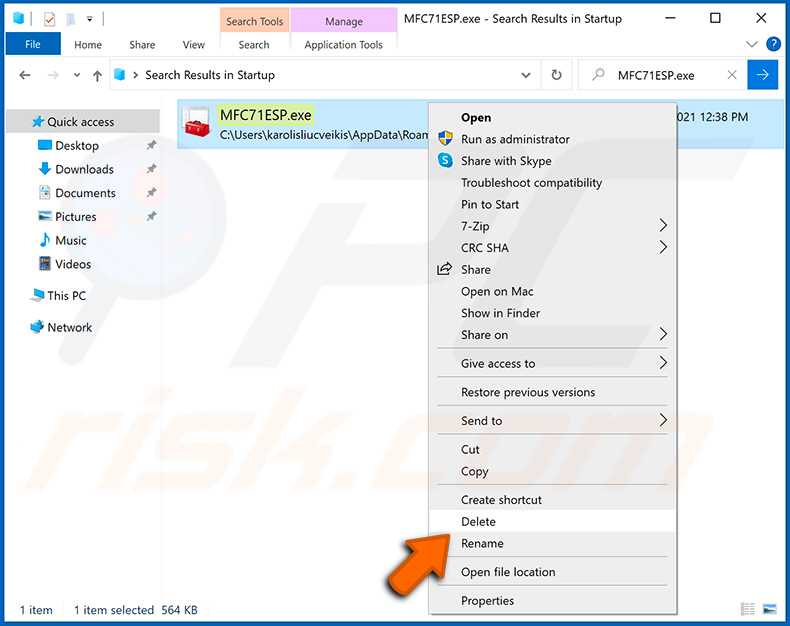

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Schadsoftware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit PS1Bot Malware infiziert. Sollte ich mein Speichergerät formatieren, um sie zu entfernen?

Die Entfernung von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die die Malware PS1Bot verursachen kann?

Die von einer Infektion ausgehenden Gefahren können von den Fähigkeiten der Malware und der Vorgehensweise der Cyberkriminellen abhängen. PS1Bot ist eine modulare Malware, die verschiedene Module für zusätzliche Funktionen nutzen kann, darunter Persistenzgewährleistung und Datendiebstahl. Im Allgemeinen können hochriskante Infektionen zu schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der Malware PS1Bot?

Malware wird in erster Linie zu Gewinnzwecken eingesetzt. Abgesehen von der Erzielung von Einnahmen können Angreifer bösartige Programme jedoch auch nutzen, um sich zu amüsieren, persönliche Racheakte durchzuführen, Prozesse (z. B. Websites, Dienste, Unternehmen, Organisationen usw.) zu stören, Hacktivismus zu betreiben und politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die Malware PS1Bot auf meinen Computer gelangt?

PS1Bot wurde aktiv über Malvertising-Kampagnen verbreitet. Andere Verbreitungstechniken sind ebenfalls möglich.

Malware wird am häufigsten über Malvertising, Drive-by-Downloads, Trojaner, Online-Betrug, Spam-E-Mails/Nachrichten, dubiose Download-Kanäle (z. B. Freeware- und Drittanbieter-Websites, Peer-to-Peer-Netzwerke usw.), raubkopierte Programme/Medien, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates verbreitet. Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger selbst verbreiten.

Schützt mich Combo Cleaner vor Malware?

Combo Cleaner wurde entwickelt, um Computer zu scannen und alle Arten von Bedrohungen zu entfernen. Es ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu beseitigen. Denken Sie daran, dass die Durchführung eines vollständigen Systemscans von größter Bedeutung ist, da sich hochentwickelte Schadsoftware in der Regel tief im System versteckt.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden