So entfernen Sie ValleyRAT von infizierten Computern

TrojanerAuch bekannt als: ValleyRAT Fernzugriffstrojaner

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist ValleyRAT?

ValleyRAT ist eine kürzlich entdeckte Malware, die in der Cybersicherheits-Community Aufmerksamkeit erregt hat. RATs (Remote Access Trojans) sind bösartige Softwareprogramme, mit denen Angreifer Fernzugriff auf den Computer eines Opfers erhalten und diesen kontrollieren können. Cyberkriminelle nutzen diese Tools häufig, um eine Vielzahl illegaler Aktivitäten durchzuführen.

Mehr über ValleyRAT

ValleyRAT, geschrieben in C++ und kompiliert in chinesischer Sprache, verfügt über die typischen Funktionen eines einfachen RAT (Remote Access Trojan). Die von ValleyRAT verwendeten Befehle ermöglichen es der Malware, eine Vielzahl von Aktionen auszuführen, die jeweils einem bestimmten Zweck im Rahmen ihrer bösartigen Operationen dienen.

ValleyRAT kann Dynamic Link Library (DLL)-Dateien und andere Dateitypen auf dem kompromittierten System ablegen und ausführen. Diese Fähigkeit ermöglicht es der Malware, Code oder Anwendungen ihrer Wahl auszuführen, darunter auch zusätzliche schädliche Payloads (z. B. Ransomware oder Kryptowährungs-Miner) oder Tools.

Außerdem kann ValleyRAT einen Befehl ausführen, der für seine Persistenz entscheidend ist. Indem es sich so einstellt, dass es beim Systemstart automatisch ausgeführt wird, stellt die Malware sicher, dass sie auch nach einem Neustart auf dem infizierten System aktiv und versteckt bleibt. Diese Persistenz ist für die Aufrechterhaltung der Kontrolle über das kompromittierte Gerät unerlässlich.

Andere Befehle ermöglichen es ValleyRAT, wertvolle Informationen über das kompromittierte System abzurufen. Es kann eine Liste der laufenden Prozesse abrufen und so Einblicke in die Abläufe des Systems gewinnen. Diese Daten können für verschiedene Zwecke verwendet werden, darunter die Identifizierung potenzieller Ziele oder Schwachstellen.

Außerdem kann ValleyRAT seinen Betrieb auf dem kompromittierten System steuern. Es kann seine Ausführung stoppen oder sich bei Bedarf neu starten. Diese Befehle ermöglichen es der Malware, sich an veränderte Umstände anzupassen oder der Erkennung zu entgehen, indem sie ihre Aktivität vorübergehend einstellt.

Im Wesentlichen ermöglichen die von ValleyRAT ausgeführten Befehle der Malware, in das infizierte System einzudringen, sich dort zu verankern und es zu manipulieren. Diese Flexibilität ermöglicht es der Malware, eine Reihe von böswilligen Aktivitäten auszuführen, vom Datendiebstahl bis hin zur weiteren Infiltration des Systems oder Netzwerks, was sie zu einer potenziellen Bedrohung in den Händen von Cyberkriminellen macht.

| Name | ValleyRAT Fernzugriffstrojaner |

| Art der Bedrohung | Fernzugriffstrojaner |

| Erkennungsnamen | Avast (Win64:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.67454261), ESET-NOD32 (Eine Variante von Generik.MUISBVQ), Kaspersky (Trojan.Win32. RegistryStorage.mq), Microsoft (Trojan:Win32/Wacatac.B!ml), Vollständige Liste (VirusTotal) |

| Symptome | Fernverwaltungs-Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und dort unbemerkt bleiben, sodass auf einem infizierten Rechner keine besonderen Symptome erkennbar sind. |

| Vertriebsmethoden | Infizierte E-Mail Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Einbindung des Computers des Opfers in ein Botnetz, zusätzliche Malware-Infektionen, finanzielle Verluste, Datenverschlüsselung und vieles mehr. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Mögliche Schäden

Mit ValleyRAT bewaffnete Cyberkriminelle können ihren Opfern schweren Schaden zufügen, darunter Datendiebstahl zum Zwecke des Identitätsbetrugs und zur Erlangung finanzieller Vorteile, die Installation zusätzlicher Malware zur Störung des Systems, die Manipulation des kompromittierten Systems für umfassendere Cyberangriffe sowie finanzielle Verluste durch die Behebung der Schäden und potenzielle betrügerische Aktivitäten.

Weitere Beispiele für Malware mit RAT-Funktionen sind Aphrobyte Plus, PySilon und SuperBear.

Wie hat ValleyRAT meinen Computer infiltriert?

Die Verbreitungsmethode von ValleyRAT hat sich im Laufe der Zeit verändert. Die ursprüngliche Kampagne nutzte E-Mails mit Hyperlinks, die zu komprimierten ausführbaren Dateien führten, wodurch das Herunterladen von ValleyRAT vereinfacht wurde.

Spätere Kampagnen verfolgten eine ähnliche Strategie und nutzten beliebte Freemail-Dienste wie Outlook, Hotmail und WeCom, um Hyperlinks zu verbreiten, die die Installation von ValleyRAT erleichterten.

In einer interessanten Abweichung von der Norm entschied sich eine bestimmte Kampagne für einen auf der Sprache Rust basierenden Loader, um die RAT zu verbreiten. Dieser Loader holte neben einer manipulierten DLL auch ein legitimes Tool namens EasyConnect herunter. EasyConnect wurde dann manipuliert, um diese DLL mithilfe einer Technik namens „DLL Search Order Hijacking” zu laden und auszuführen.

Während die meisten Kampagnen auf Rechnungen als Köder setzten, nutzte eine atypische Kampagne im Mai 2023 PDF-Dateien, die Lebensläufen ähnelten. Diese PDF-Dateien enthielten Hyperlinks, die bei Aktivierung komprimierte Payloads aus der Ferne abriefen und schließlich ValleyRAT installierten.

Wie kann man die Installation von Malware vermeiden?

Seien Sie vorsichtig, wenn Sie auf Links klicken oder Dateien von unbekannten oder verdächtigen Websites herunterladen. Halten Sie sich beim Herunterladen von Software und Inhalten an seriöse Quellen. Seien Sie vorsichtig bei unerwarteten und irrelevanten E-Mails, insbesondere solchen mit Anhängen oder Links. Öffnen Sie keine Anhänge und klicken Sie nicht auf Links aus unbekannten oder unerwarteten Quellen (E-Mail-Adressen).

Vermeiden Sie die Interaktion mit dubiosen Anzeigen (z. B. Pop-ups), wenn Sie verdächtige Seiten besuchen. Aktualisieren Sie regelmäßig Ihr Betriebssystem, Ihre Softwareanwendungen und Ihre Antiviren-/Anti-Malware-Programme. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Screenshot einer gefälschten chinesischen Google Chrome Download Website (anizom[.]com), die Malware ValleyRAT verbreitet:

![Gefälschte chinesische Google Chrome Download Website (anizom[.]com) verbreitet ValleyRAT](/images/stories/screenshots202502/valleyrat-malware-update-2025-02-04-fake-chrome-website.jpg)

Screenshot einer gefälschten Website von Karlos – einem legitimen chinesischen SMS-Dienstleister – (karlost[.]club), über die die Malware ValleyRAT verbreitet wird:

![Gefälschte Karlos Website (karlost[.]com) verbreitet ValleyRAT](/images/stories/screenshots202502/valleyrat-malware-update-2025-02-04-fake-karlos-website.jpg)

Update vom 14. Juni 2024 – Eine neue Variante von ValleyRAT wurde entdeckt. Diese Version verfügt über verbesserte Anti-Erkennungsfunktionen, wie z. B. Antiviren-Software-Prüfungen und Prozessbeendigung für Qihoo 360 und WinRAR. Der Trojaner sammelt außerdem ein breiteres Spektrum an gerätebezogenen Daten.

ValleyRAT hat seine Befehlsliste um neue Funktionen erweitert, darunter die Manipulation von Benutzerkonten und Systemen (z. B. erzwungene Abmeldungen, Neustarts und Herunterfahren), Prozessfilterung, Löschen des Windows-Ereignisprotokolls und Erstellen von Screenshots.

Weitere Informationen zu diesen Entwicklungen finden Sie in einem Artikel von Muhammed Irfan V A und Manisha Ramcharan Prajapati im Zscaler-Blog.

Update 28. Mai 2025 – Kürzlich wurde eine neue Kampagne zur Verbreitung von ValleyRAT aufgedeckt. Diese Kampagne nutzt gefälschte Software-Installationsprogramme, die sich als bekannte Anwendungen wie LetsVPN und QQ Browser ausgeben, um Benutzer dazu zu verleiten, die Malware-Infektion zu starten.

In dieser Kampagne verwenden Cyberkriminelle einen Malware-Loader namens Catena. Der Angriff beginnt mit einem trojanisierten NSIS-Installationsprogramm, das so gestaltet ist, dass es wie eine legitime Setup-Datei für den QQ Browser aussieht. Nach der Ausführung nutzt dieses Installationsprogramm Catena, um die ValleyRAT-Malware auf das System des Opfers zu übertragen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist ValleyRAT?

- SCHRITT 1. Manuelles Entfernen der ValleyRAT-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie kann man Malware manuell entfernen?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – in der Regel ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen durchführen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

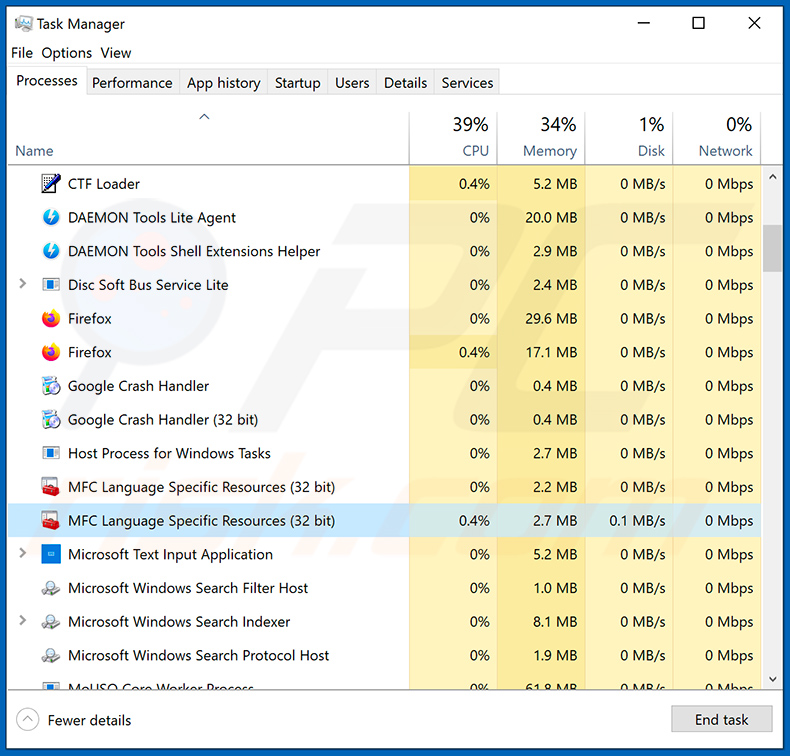

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, beispielsweise mithilfe des Task-Managers, und ein verdächtiges Programm identifiziert haben, sollten Sie mit den folgenden Schritten fortfahren:

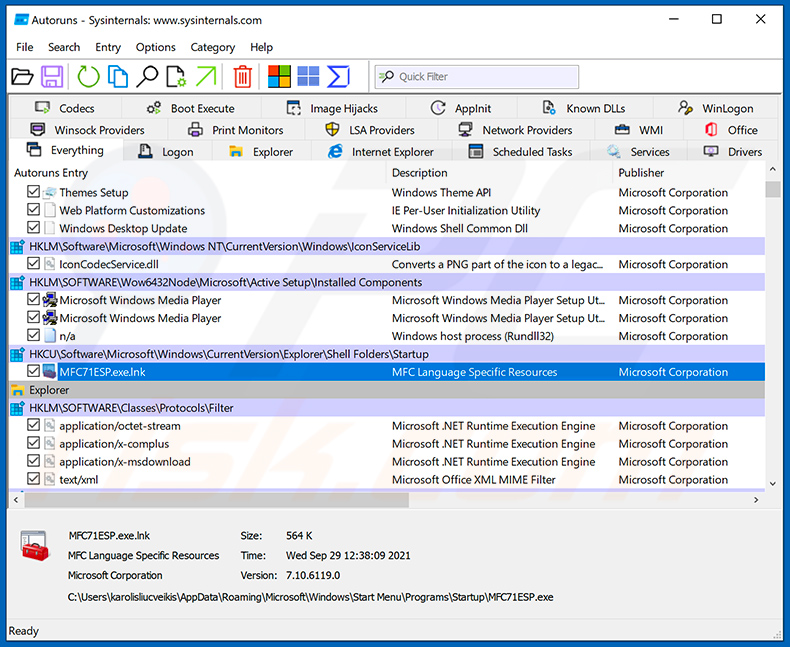

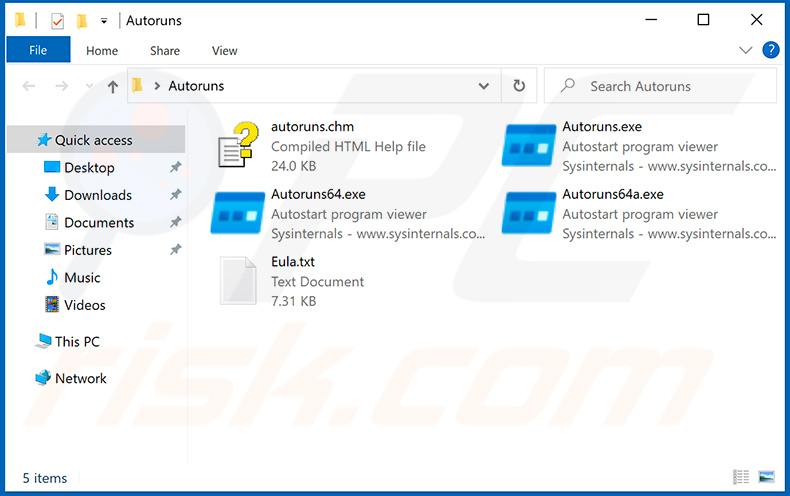

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

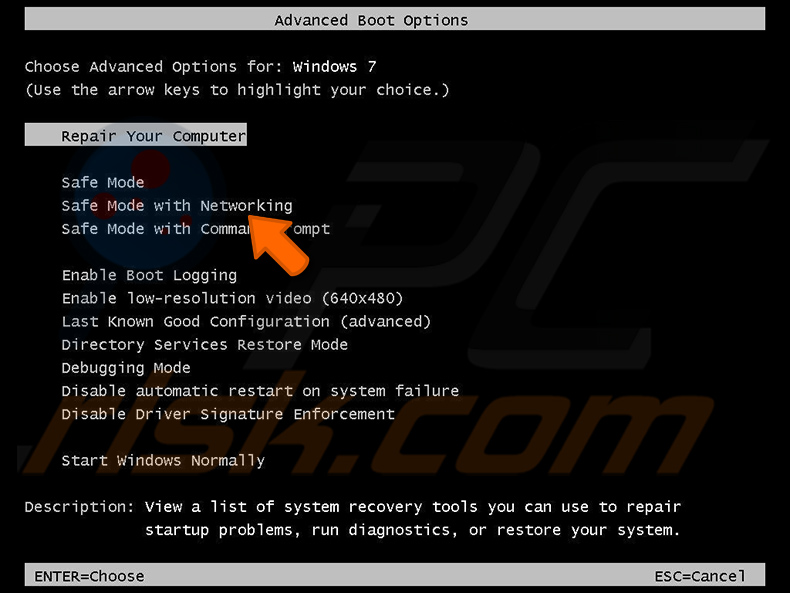

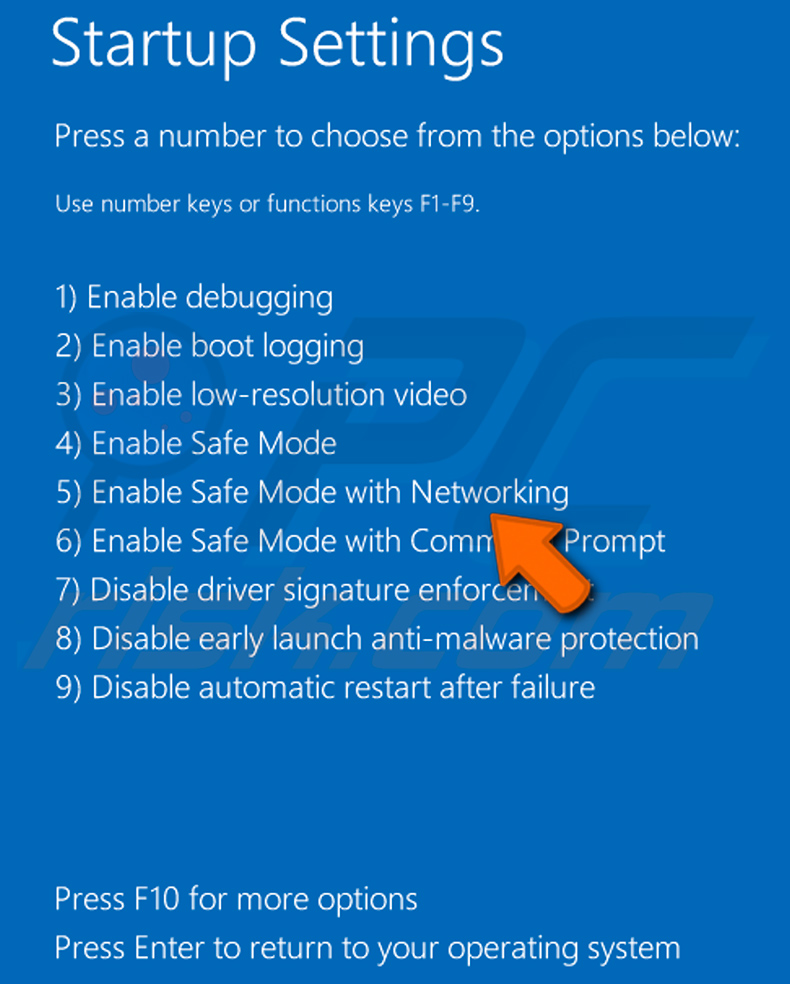

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, dann auf „Herunterfahren“, dann auf „Neustart“ und schließlich auf „OK“. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü „Erweiterte Windows-Startoptionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerktreibern“ aus der Liste aus.

Video, das zeigt, wie man Windows 7 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkunterstützung – Gehen Sie zum Windows 8-Startbildschirm, geben Sie „Erweitert” ein und wählen Sie in den Suchergebnissen „Einstellungen” aus. Klicken Sie auf „Erweiterte Startoptionen” und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen” die Option „Erweiterter Start” aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun neu gestartet und das Menü „Erweiterte Startoptionen“ angezeigt. Klicken Sie auf die Schaltfläche „Problembehandlung“ und anschließend auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm „Erweiterte Optionen“ auf „Starteinstellungen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und zeigt den Bildschirm „Startup Settings“ (Startkonfiguration) an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerkunterstützung zu starten.

Video, das zeigt, wie man Windows 8 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

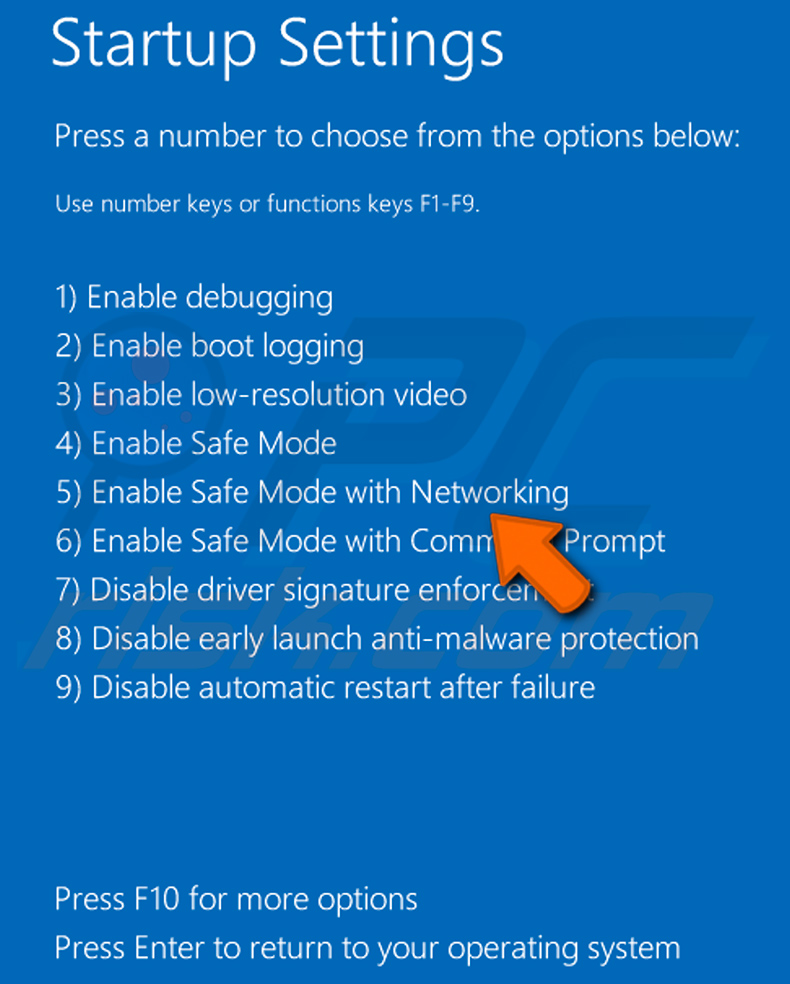

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Symbol „Power“. Klicken Sie im geöffneten Menü auf „Restart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Wählen Sie eine Option“ auf „Fehlerbehebung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ die Option „Startup Settings“ (Startoptionen) und klicken Sie auf die Schaltfläche „Restart“ (Neustart). Im folgenden Fenster sollten Sie die Taste „F5“ auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkunterstützung neu gestartet.

Video, das zeigt, wie man Windows 10 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

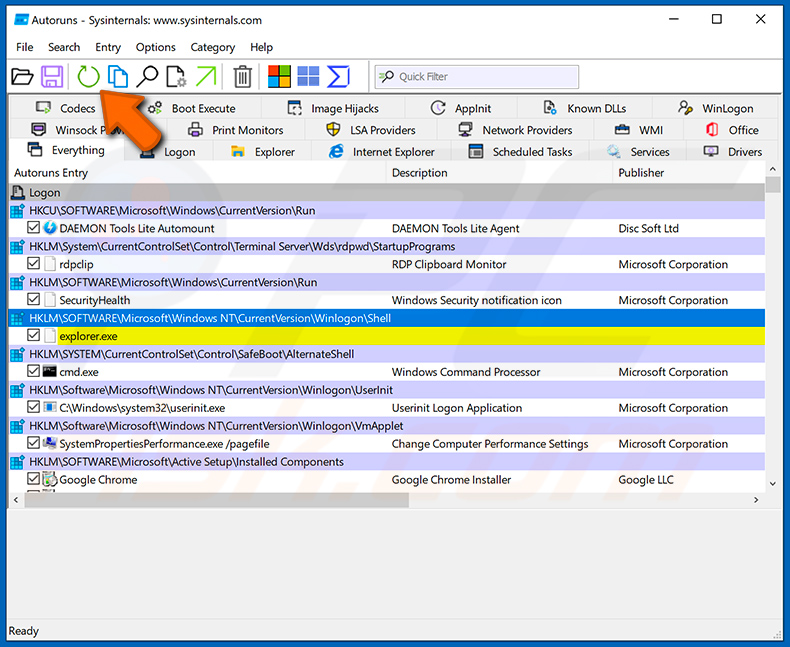

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

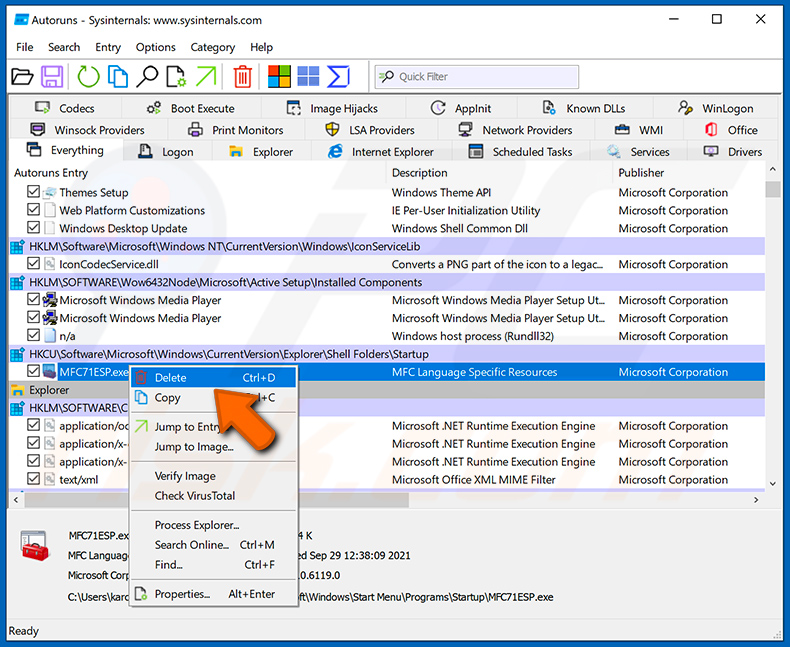

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware-Programme ihre Prozessnamen unter legitimen Windows-Prozessnamen verstecken. In dieser Phase ist es sehr wichtig, dass Sie keine Systemdateien löschen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie „Löschen“.

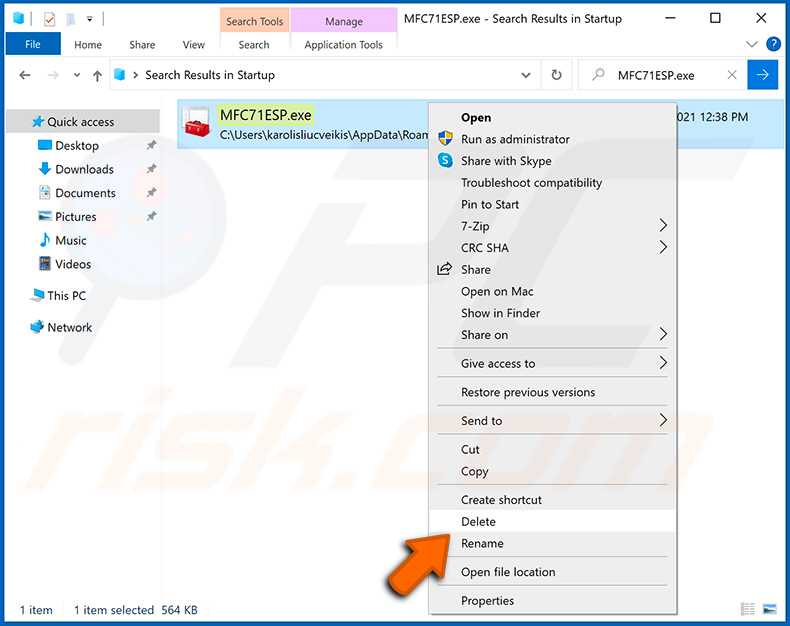

Nachdem Sie die Malware über die Anwendung „Autoruns“ entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner anzeigen, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollten alle Malware-Programme von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Entfernung von Malware-Programmen Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, Malware zu entfernen. Um Ihren Computer zu schützen, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie eine Antivirensoftware. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der Malware ValleyRAT infiziert. Sollte ich mein Speichergerät formatieren, um sie zu entfernen?

Anstatt Ihr Speichergerät sofort zu formatieren (eine Maßnahme der letzten Wahl), um ValleyRAT zu entfernen, ist es ratsam, alternative Lösungen in Betracht zu ziehen. Es wird empfohlen, Alternativen wie den Einsatz seriöser Antiviren- und Anti-Malware-Tools wie Combo Cleaner zu prüfen, um die Malware zu scannen und zu entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann zu einer Vielzahl von schädlichen Folgen führen, darunter Datenverstöße, finanzielle Einbußen, Verletzungen der Privatsphäre und Störungen des Systembetriebs. Darüber hinaus kann sie die Sicherheit persönlicher und vertraulicher Informationen gefährden, was möglicherweise zu Identitätsdiebstahl und dauerhaften Folgen für die Betroffenen führen kann.

Was ist der Zweck der ValleyRAT-Malware?

Der Hauptzweck von ValleyRAT besteht darin, Cyberkriminellen die unbefugte Fernsteuerung des Geräts eines Opfers zu ermöglichen. Diese vielseitige Malware kann je nach den Zielen der Angreifer für Datendiebstahl, Systemmanipulation, dauerhaften Zugriff, die Verbreitung anderer Malware, Überwachung, die Bildung von Botnets, Finanzbetrug und vieles mehr verwendet werden.

Wie hat sich die ValleyRAT-Malware auf meinen Computer eingeschleust?

Anfangs verbreitete sich ValleyRAT über E-Mail-Links zu komprimierten ausführbaren Dateien. Spätere Kampagnen setzten diesen Trend unter Verwendung von Freemail-Diensten fort. In einer bedeutenden Änderung wurde in einer Kampagne ein Rust-basierter Loader eingesetzt, um ValleyRAT zusammen mit einer manipulierten DLL zu liefern, die über eine DLL-Suchreihenfolge-Entführung ausgeführt wurde. Im Mai 2023 wurde in einer ungewöhnlichen Kampagne PDF-Dateien mit Lebenslauf-Thematik und Links zu Remote-Payloads verwendet, um ValleyRAT zu installieren.

Schützt mich Combo Cleaner vor Malware?

Combo Cleaner ist in der Lage, nahezu alle Malware-Infektionen zu finden und zu entfernen. Es ist wichtig zu beachten, dass sich hochentwickelte Malware oft tief im System versteckt. Daher ist es unerlässlich, einen vollständigen Systemscan durchzuführen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden