Vermeiden Sie den Betrug durch die gefälschte "PayPal - Bestellung ist abgeschlossen" E-Mail

Phishing/BetrugAuch bekannt als: "PayPal - Order Has Been Completed" Spam-E-Mail

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von E-Mail ist "PayPal - Order Has Been Completed"?

Nach Überprüfung der E-Mail "PayPal - Order Has Been Completed" haben wir festgestellt, dass es sich um Spam handelt. Dieses Schreiben wird als Benachrichtigung über einen erfolgreichen Kauf über PayPal vorgelegt. Diese Spam-Mail zielt darauf ab, die Empfänger dazu zu verleiten, die angegebene Hotline anzurufen und so auf den Betrug hereinzufallen.

Es muss betont werden, dass diese E-Mail in keiner Weise mit PayPal Holdings, Inc. assoziiert ist.

Übersicht über den "PayPal - Order Has Been Completed" E-Mail-Betrug

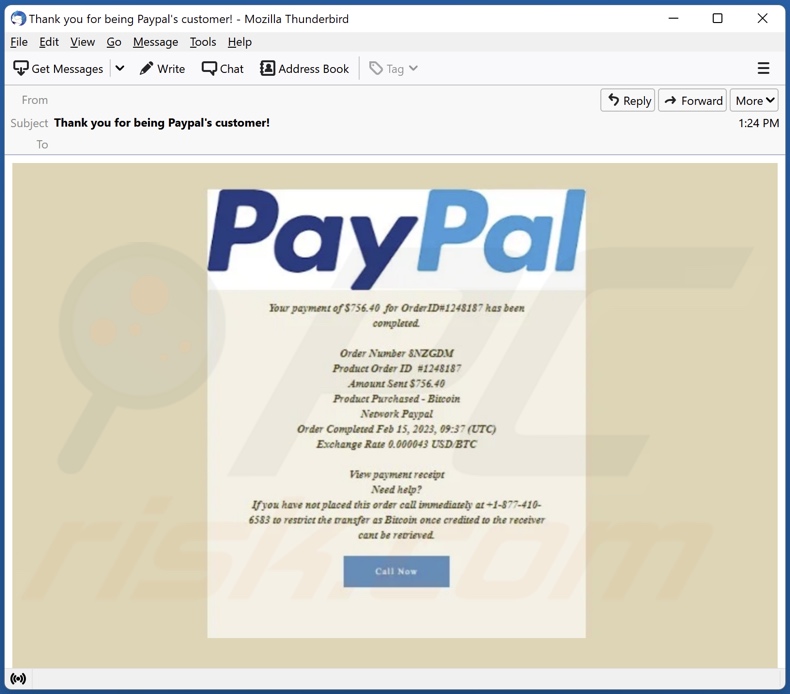

Die Spam-E-Mail mit dem Betreff "Danke, dass Sie Kunde bei Paypal sind!" (kann variieren) wird als Kaufbenachrichtigung vorgelegt. Darin wird angegeben, dass der Empfänger über PayPal die Kryptowährung Bitcoin im Wert von 756,40 USD (bei einem Wechselkurs von 0,000043 USD/BTC) gekauft hat. Das Schreiben warnt, dass der Empfänger, wenn er diesen Kauf nicht anerkennt, die angegebene Telefonnummer anrufen muss, um den Transfer von Bitcoins einzuschränken, da die Transaktionen nicht rückgängig zu machen sind.

Wie bereits erwähnt, ist diese E-Mail gefälscht und steht nicht in Verbindung mit PayPal Holdings, Inc. Bei dieser Spam-Mail handelt es sich um einen Rückruf-Betrug, der bekanntermaßen sehr vielseitig ist. Was die Betrüger - unter dem Deckmantel der Unterstützung - dem Opfer vorgaukeln, kann drastisch variieren.

Betrügereien im Zusammenhang mit Käufen werden häufig als Rückerstattungs- und/oder technische Unterstützungsbetrug betrieben. Cyberkriminelle fordern ihre Opfer in der Regel auf, ihnen den Fernzugriff auf ihre Geräte zu gestatten (über AnyDesk, TeamViewer, UltraViewer usw.). Sobald die Verbindung hergestellt ist, können die Betrüger echte Sicherheitswerkzeuge entfernen, gefälschte Antiviren installieren, Daten stehlen und das System sogar mit Malware infizieren (z. B. Trojaner, Ransomware, Kryptowährungsschürferr usw.).

Bei Erstattungsbetrügereien stellen die Kriminellen per Fernzugriff eine Verbindung zum Gerät des Opfers her und bitten es, sich bei seinem Online-Banking-Konto (in diesem Fall möglicherweise bei PayPal) anzumelden. Anschließend nutzen die Betrüger die Funktion der Fernzugriffssoftware, um den Bildschirm des Geräts abzudunkeln und das Opfer aufzufordern, den Erstattungsbetrag einzugeben.

In dieser Zeit manipulieren die Cyberkriminellen entweder den HTML-Code der Bankwebsite oder überweisen Geldbeträge zwischen Konten (z. B. vom Spar- zum Girokonto). Keine der beiden Methoden wirkt sich tatsächlich auf das Geld aus - wenn der Bildschirm jedoch sichtbar wird, wird das Opfer mit der Täuschung konfrontiert, dass eine wesentlich größere Summe überwiesen wurde.

Dann bitten oder fordern die Betrüger das Opfer auf, den Überschuss zurückzugeben. Da keine Transaktion stattgefunden hat - es wurde kein Geld auf das Konto überwiesen - und durch den Versuch, einen "Überschuss" zurückzugeben, wird das Opfer einfach sein eigenes Geld an die Kriminellen schicken.

Betrüger bevorzugen schwer nachweisbare Methoden für den Geldtransfer, wie z. B. Kryptowährungen, Geschenkkarten, vorausbezahlte Gutscheine oder Bargeld, das in unschuldig aussehenden Paketen versteckt und versandt wird.

Da in der E-Mail "PayPal - Order Has Been Completed" außerdem Bitcoins erwähnt werden, ist es möglich, dass diese Spam-Mail auch darauf abzielt, die Kryptowährungs-Guthaben der Opfer zu stehlen.

Darüber hinaus haben es Cyberkriminelle auf eine Vielzahl sensibler Informationen abgesehen, z. B. auf personenbezogene Daten (Namen, Adressen, Berufe usw.), Anmeldedaten für Konten (Online-Bankkonten, Geldüberweisungen, E-Commerce, Kryptowährungen usw.) und finanzbezogene Informationen (Bankkontodaten, Kreditkartennummern usw.).

Diese gefährdeten Daten können erlangt werden, indem die Opfer dazu verleitet werden, sie am Telefon preiszugeben, sie auf einer Phishing-Webseite oder in einer Datei einzugeben oder sie dort einzutippen, wo die Betrüger vorgeben, sie nicht sehen zu können. Alternativ können Kriminelle auch Malware einsetzen, um an die Daten zu gelangen.

Zusammenfassend lässt sich sagen, dass Benutzer durch E-Mails wie "PayPal - Order Has Been Completed" Systeminfektionen, ernsthafte Datenschutzprobleme, finanzielle Einbußen und sogar Identitätsdiebstahl erleiden können.

Wenn Sie Betrügern erlaubt haben, entfernt auf Ihr Gerät zuzugreifen, müssen Sie es zunächst vom Internet trennen. Zweitens: Entfernen Sie das Fernzugriffsprogramm, das die Cyberkriminellen verwendet haben, da sie möglicherweise nicht Ihre Erlaubnis benötigen, um sich erneut zu verbinden. Führen Sie schließlich mit einem Antivirenprogramm eine vollständige Systemprüfung durch und entfernen Sie alle erkannten Bedrohungen.

Und wenn Sie Ihre Anmeldedaten angegeben haben - ändern Sie die Passwörter aller potenziell gefährdeten Konten und informieren Sie unverzüglich den offiziellen Support.

Wenn Sie den Verdacht haben, dass Ihre privaten Daten (z. B. Personalausweisdaten, Kreditkartennummern usw.) in Gefahr sind, wenden Sie sich unverzüglich an die zuständigen Behörden.

| Name | "PayPal - Order Has Been Completed" Spam-E-Mail |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Die E-Mail wird als Benachrichtigung über den Kauf der Kryptowährung Bitcoin über PayPal dargestellt. |

| Tarnung | PayPal |

| Telefonnummer(n) des betrügerischen technischen Supports | +1-877-410-6583, (929) 322-9517, +1 (888) 791-4827, 818-900-9852, +1 (209) 920-4343, 805-220-9803, (888) 989-4860, 704-445-0596, 250-462-6099, (833) 465-6353, 807-808-5449, (888) 226-4503 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Der Verlust sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für ähnliche Spam-Kampagnen

Wiur haben zahlreiche Spam-E-Mails untersucht: "Payment For Apple Gift Card", "PayPal - You Authorised A Payment", "Norton360 Total Protection Subscription Charge" und "Thank You For Shopping With Apple" sind nur wenige Beispiele für jene, die "PayPal - Order Has Been Completed" ähnlich sind.

Neben Phishing und verschiedenen Betrügereien werden auch betrügerische E-Mails zur Verbreitung von Malware genutzt. Verschiedene Tarnungen und Social-Engineering-Techniken werden eingesetzt, um das Vertrauen der Empfänger zu gewinnen und anschließend zu missbrauchen.

Da Spam-Mails weit verbreitet und gut gemacht sein können, empfehlen wir Ihnen, bei eingehenden E-Mails, PN/DN, SMS und anderen Nachrichten Vorsicht walten zu lassen.

Wie infizieren Spam-Kampagnen Computer?

An Spam-E-Mails können infektiöse Dateien angehängt oder mit ihnen verlinkt sein. Diese Dateien können in verschiedenen Formaten vorliegen, z. B. als ausführbare Dateien (.exe, .run usw.), Archive (ZIP, RAR usw.), Microsoft Office- und PDF-Dokumente, JavaScript usw.

Wenn eine virulente Datei ausgeführt oder anderweitig geöffnet wird, wird die Infektionskette (d. h. das Herunterladen/Installieren von Malware) ausgelöst. So infizieren beispielsweise Microsoft Office-Dokumente Geräte, indem sie bösartige Makrobefehle ausführen. Bei Microsoft OneNote Dateien müssen die Benutzer auf eingebettete Inhalte (Dateien/Links) klicken.

Wie vermeidet man die Installation von Malware?

Wir empfehlen dringend, bei eingehenden E-Mails und anderen Nachrichten Vorsicht walten zu lassen. Die Anhänge und Links in verdächtigen E-Mails dürfen nicht geöffnet werden, da sie infektiös sein können. Es ist wichtig, dass Sie Microsoft Office-Versionen verwenden, die nach 2010 veröffentlicht wurden, da diese den Modus "Geschützte Ansicht" haben, der die automatische Ausführung von Makros verhindert.

Malware wird jedoch nicht ausschließlich über Spam-Mails verbreitet. Daher raten wir auch zur Vorsicht beim Surfen, da gefälschte und gefährliche Online-Inhalte meist harmlos erscheinen.

Außerdem müssen alle Downloads über offizielle und überprüfte Kanäle durchgeführt werden. Es ist wichtig, dass Sie Software nur mit Funktionen/Werkzeugen aktivieren und aktualisieren, die von echten Entwicklern bereitgestellt werden, da illegale Aktivierungswerkzeuge ("Cracks") und Aktualisierungsprogramme von Drittanbietern Malware enthalten können.

Wir müssen betonen, wie wichtig es ist, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitsprogramme müssen verwendet werden, um das System regelmäßig zu überprüfen und erkannte Bedrohungen zu entfernen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text im Spam-E-Mail-Schreiben "PayPal - Order Has Been Completed":

Subject: Thank you for being Paypal's customer!

PayPal

Your payment of $756.40 for OrderID#1248187 has been completed.

Order Number 8NZGDM

Product Order ID #1248187

Product Purchased - Bitcoin

Network Paypal

Order Completed Feb 15, 2023, 09:37 (UTC)

Exchange Rate 0.000043 USD/BTC

View payment receipt

Need help?

If you have not placed this order call immediately at +1-877-410-6583 to restrict the transfer as Bitcoin once credited to the receiver cant be retrieved.

Call Now

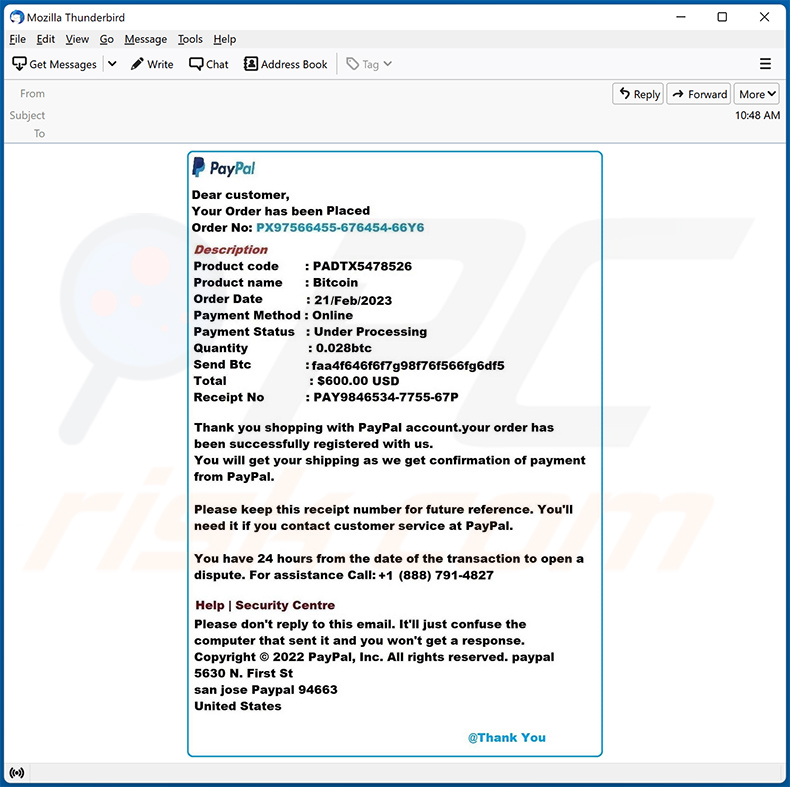

Ein weiteres Beispiel für eine Spam-E-Mail zum Thema PayPal-Bestellung:

Darin dargestellter Text:

PayPal

Dear customer,

Your Order has been Placed

Order No: PX97566455-676454-66Y6Description

Product code : PADTX5478526

Product name : Bitcoin

Order Date : 21/Feb/2023

Payment Method : Online

Payment Status : Under Processing

Quantity : 0.028btc

Send Btc: faa4f6466f7g98f76f566fg6df5

Total : 600.00 USD

Receipt No : PAY9846534-7755-67PThank you shopping with PayPal account.your order has been successfully registered with us.

You will get your shipping as we get confirmation of payment from PayPal.Please keep receipt number for future reference. You'll need it if you contact customer service at PayPal.

You have 24 hours from the date of the transaction to open a dispute. For assistance Call: +1 (888) 791-4827

Help | Security Centre

Please don't reply to this email. It'll just confuse the computer that sent it and you won't get a response.

Copyright © 2022 PayPal, Inc. All rights reserved paypal 5630 N. First St

san jose Paypal 94663

United States@Thank You

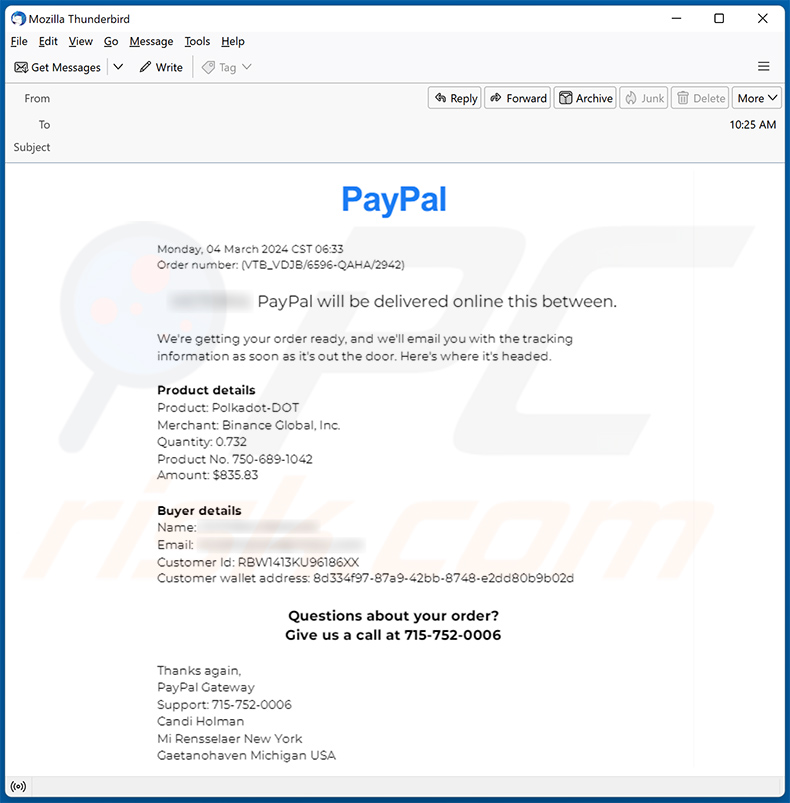

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "PayPal - Order Has Been Completed":

Darin dargestellter Text:

PayPal

Monday, 04 March 2024 CST 06:33

Order number: (VTB_VDJB/6596-QAHA/2942)PayPal will be delivered online this between.

We're getting your order ready, and we'll email you with the tracking information as soon as it's out the door. Here's where it's headed.

Product details

Product: Polkadot-DOT

Merchant: Binance Global, Inc.

Quantity: 0.732

Product No. 7500-689-1042

Amount: $835.83Buyer details:

Name: -

Email: -

Customer Id: -

Customer wallet address: -Questions about your order?

Give us a call at 715-752-0006Thanks again,

PayPal Gateway

Support: 715-752-0006

Candi Holman

Mi Rensselaer New York

Gaetanohaven Michigan USA

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "PayPal - Order Has Been Completed" Spam-E-Mail?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

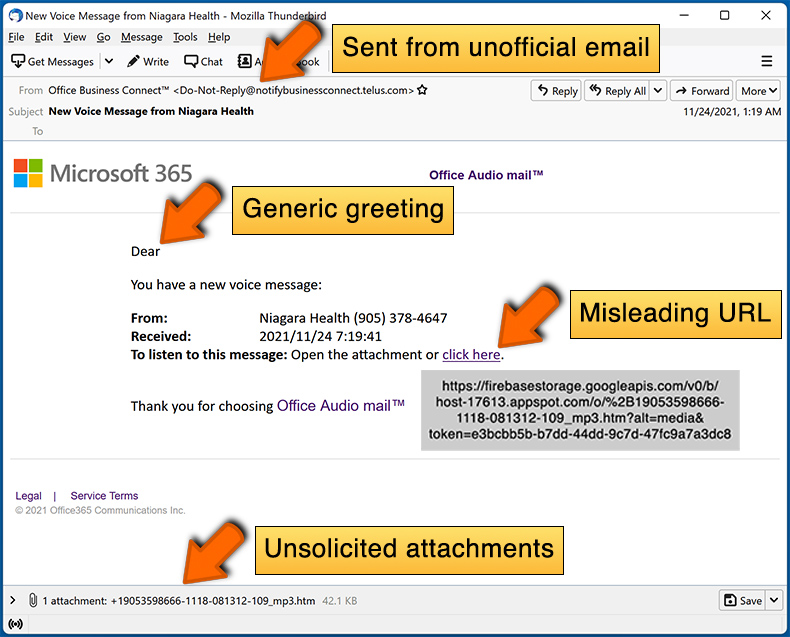

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich. Cyberkriminelle verbreiten diese Mails zu Tausenden in der Hoffnung, dass zumindest einige Empfänger auf ihre Masche hereinfallen werden.

Ich habe meine persönlichen Daten angegeben, als ich von dieser Spam-E-Mail hereingelegt wurde, was sollte ich tun?

Wenn Sie glauben, dass Ihre Anmeldedaten kompromittiert wurden, ändern Sie sofort die Passwörter aller potenziell gefährdeten Konten und informieren Sie unverzüglich den offiziellen Support. Und wenn Sie den Verdacht haben, dass Ihre anderen privaten Daten in Gefahr sind (z. B. Personalausweisdaten, Kreditkartennummern usw.), wenden Sie sich unverzüglich an die zuständigen Behörden.

Ich habe Cyberkriminellen erlaubt, aus der Ferne auf meinen Computer zuzugreifen, was soll ich tun?

Wenn Sie Cyberkriminellen erlaubt haben, aus der Ferne auf Ihr Gerät zuzugreifen, müssen Sie es als Erstes vom Internet abtrennen. Danach muss die von den Kriminellen verwendete Fernzugriffssoftware (z. B. TeamViewer, UltraViewer, AnyDesk usw.) entfernt werden, da sie für eine erneute Verbindung möglicherweise nicht Ihre Zustimmung benötigen. Führen Sie abschließend eine vollständige Systemprüfung mit einem Antivirenprogramm durch und entfernen Sie alle erkannten Bedrohungen.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet. Ist mein Computer infiziert?

Nein, das bloße Lesen einer E-Mail löst keine Systeminfektion aus. Der Download-/Installationsprozess von Malware wird angestoßen, wenn ein bösartiger Anhang oder Link geöffnet/angeklickt wird.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet. Ist mein Computer infiziert?

Ob Ihr Gerät infiziert wurde, hängt möglicherweise vom Format der geöffneten Datei ab. Ausführbare Dateien (.exe, .run, usw.) infizieren Geräte fast ohne Ausnahme. Bei manchen Dokumentformaten ist eine zusätzliche Benutzerinteraktion erforderlich (z. B. Aktivierung von Makrobefehlen, Anklicken eingebetteter Inhalte usw.), um das Herunterladen/Installieren von Malware zu starten.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner kann praktisch alle bekannten Malware-Infektionen erkennen und beseitigen. Es kann fast alle bekannten Malware-Infektionen finden und entfernen. Beachten Sie, dass ein vollständiger Systemscan von größter Wichtigkeit ist, da sich hochentwickelte bösartige Software normalerweise tief im System versteckt.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden