So entfernt man das FakeBat Malware Ladeprogramm vom Betriebssystem

TrojanerAuch bekannt als: EugenLoader Malware

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von Malware ist FakeBat?

FakeBat (auch bekannt als EugenLoader) ist ein bösartiges Software-Lade- und Dropperprogramm, das sich zu einem wichtigen Akteur in der Welt der Cyberbedrohungen entwickelt hat. FakeBat ist mindestens seit November 2022 mit Malvertising-Kampagnen in Verbindung gebracht worden.

Obwohl die spezifische Nutzlast, die von FakeBat in diesen Kampagnen geliefert wird, unbekannt ist, wurde dieses Ladeprogramm bei der Verteilung von bekannten Infodiebstahlprogrammen wie Redline, Ursnif und Rhadamathys beobachtet.

Mehr über FakeBat

Es wurde eine Google-Anzeigenkampagne entdeckt, die für eine gefälschte KeePass-Downloadseite wirbt, die Punycode verwendet, um wie die echte Webseite von KeePass auszusehen. Dies wurde verwendet, um FakeBat zu verbreiten. Google kämpft gegen bösartige Anzeigen, die an der Spitze der Suchergebnisse erscheinen. Noch kniffliger ist, dass Google-Anzeigen die tatsächliche Keepass-Domain anzeigen können, was es schwierig macht, die Bedrohung zu erkennen.

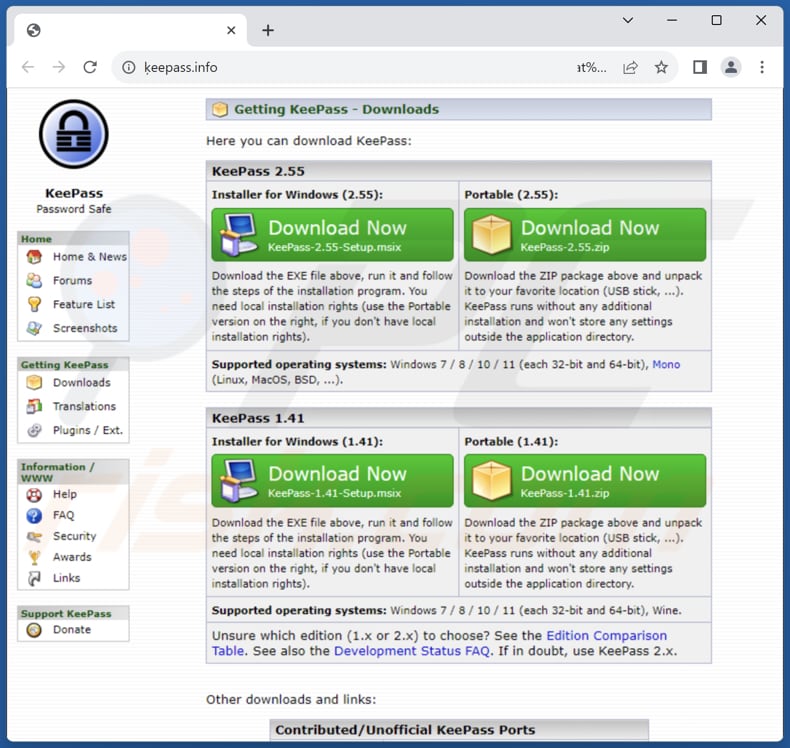

Wenn die Benutzer auf den falschen Link klicken, gelangen sie auf eine gefälschte KeePass-Webseite mit Punycode in der URL. Dieser Trick wurde angewandt, um die Webseite wie die echte aussehen zu lassen. Wenn Benutzer auf Download-Links auf der gefälschten Webseite klicken, wird schädliche Software auf ihren Computern installiert.

Diese Art von Trick ist nicht neu, aber die Verwendung mit Google Ads ist ein gefährlicher neuer Trend. Böswillige nutzen Punycode, um Internetadressen zu registrieren, die mit kleinen Änderungen wie echte Adressen aussehen. Dies wird als "Homographen-Angriff" bezeichnet.

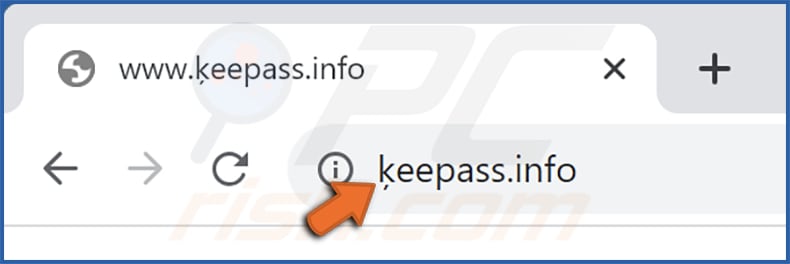

Zum Beispiel verwenden sie Punycode, um xn-eepass-vbb[.]info wie ķeepass[.]info aussehen zu lassen, allerdings mit einer subtilen Variation unter dem Zeichen "k". Die meisten Menschen bemerken diesen kleinen Unterschied nicht. Es ist wichtig anzumerken, dass Cyberkriminelle, die eine gefälschte Download-Webseite für KeePass nutzen, auch gefälschte WinSCP- und PyCharm Professional-Seiten verwendet haben.

Wie bereits erwähnt, zielt diese Kampagne auf die Verbreitung von FakeBat ab, das seine schädliche Nutzlast abwirft. Es ist bekannt, dass FakeBat verwendet wurde, um Computer mit Redline, Ursniff, Rhadamathys und möglicherweise anderen Informationsdiebstahlprogrammen zu infizieren.

Informationsdiebstahlprogramme sind speziell darauf ausgelegt, Daten zu stehlen. Dies kann eine breite Palette von Informationen umfassen, wie z. B. Anmeldedaten, finanzielle Details, persönliche Dokumente, Browserverlauf und vieles mehr. Sie können die gestohlenen Informationen an externe Server senden, die von Cyberkriminellen kontrolliert werden, die die Daten für verschiedene kriminelle Zwecke, einschließlich Identitätsdiebstahl und Finanzbetrug, ausnutzen können.

| Name | EugenLoader Malware |

| Art der Bedrohung | Malware Dropper, Ladeprogramm |

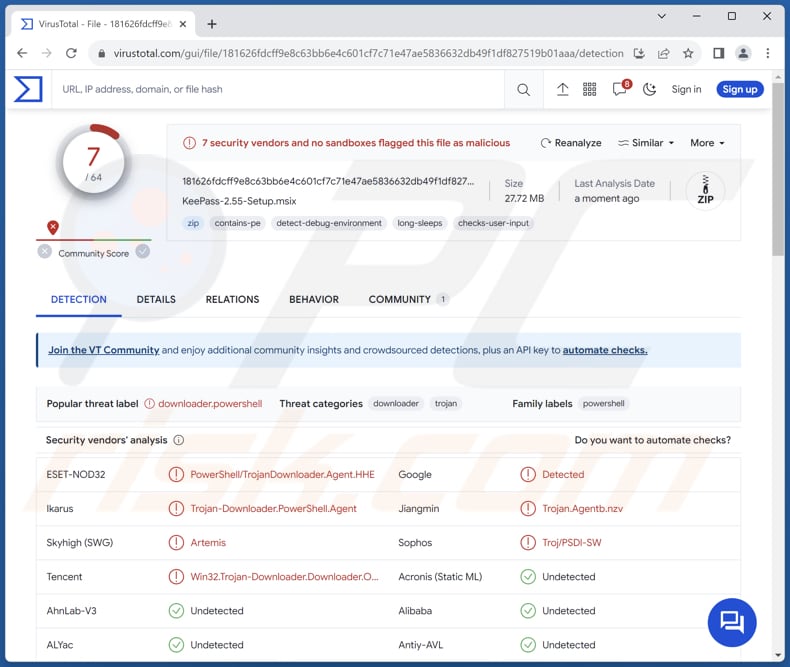

| Erkennungsnamen (Bösartiges Installationsprogramm) | ESET-NOD32 (PowerShell/TrojanDownloader.Agent.HHE), Google (Detected), Ikarus (Trojan-Downloader.PowerShell.Agent), Jiangmin (Trojan.Agentb.nzv), Sophos (Troj/PSDl-SW), vollständige Liste (VirusTotal) |

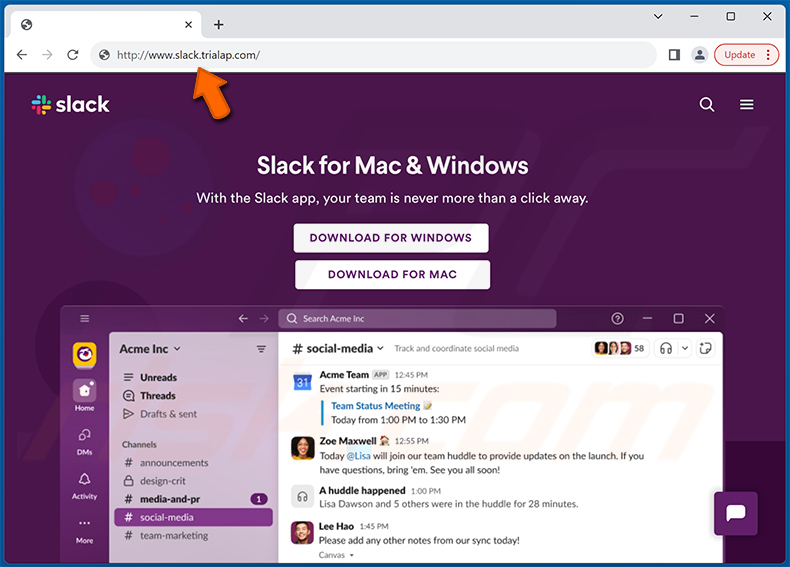

| Gefälschte Webseiten | xn--eepass-vbb[.]info (erscheint als ķeepass[.]info in der URL-Leiste), slack.trialap[.]com (gefälschte Slack Download-Webseite) |

| Erkennungsnamen (xn--eepass-vbb[.]info) | Avira (Malware), Google (erkannt), Combo Cleaner (Malware), Emsisoft (Malware), ESET (Malware), vollständige Liste (VirusTotal) |

| Nutzlast | Redline, Ursnif, Rhadamathys, oder andere Malware |

| Symptome | Diebstahlprogramme/Dropper werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Bösartige Werbung, gefälschte Webseiten, infizierte E-Mail-Anhänge, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Fazit

Zusammenfassend lässt sich sagen, dass FakeBat eine besorgniserregende Ergänzung im Arsenal der Malware-Bedrohungen in der digitalen Landschaft darstellt. Als Ladeprogramm und Dropper, der mit Malvertising-Kampagnen in Verbindung gebracht wird, gibt seine Fähigkeit, Systeme durch betrügerische Praktiken wie die Manipulation von Punycode zu infiltrieren, Anlass zu ernsten Sicherheitsbedenken.

Wie hat FakeBat meinen Computer infiltriert?

Benutzer können ihre Computer durch einen hinterhältigen Trick versehentlich mit FakeBat infizieren. Eine Google-Werbekampagne wirbt für eine gefälschte KeePass-Downloadseite, die vorgibt, die echte KeePass-Webseite mit Punycode zu sein. Diese gefälschte Seite soll Malware verbreiten. Selbst technisch versierte Benutzer können sie nur schwer erkennen, weil sie wie eine seriöse Webseite aussehen.

Wenn Benutzer auf den bösartigen Link klicken, werden sie über eine Punycode-URL auf die gefälschte KeePass-Webseite weitergeleitet. Wer auf den Download-Link klickt, erhält ein digital signiertes Installationsprogramm namens KeePass-2.55-Setup.msix. Dieses Installationsprogramm hat einen versteckten Trick - es enthält das Ladeprogramm für die Malware FakeBat. Sobald es installiert ist, kann FakeBat ihre schädlichen Aktivitäten auf dem Computer entfalten.

Wie vermeidet man die Installation von Malware?

Klicken Sie nicht auf unaufgeforderte oder verdächtige Links, insbesondere nicht in E-Mails oder auf unbekannten Webseiten. Dasselbe gilt für das Öffnen von Anhängen in verdächtigen E-Mails. Seien Sie vorsichtig beim Herunterladen von Dateien oder Software aus nicht verifizierten Quellen und stellen Sie immer sicher, dass Sie offizielle Webseiten oder vertrauenswürdige App-Stores verwenden.

Vertrauen Sie nicht auf Werbung (z. B. Pop-ups oder Banner) auf dubiosen Webseiten. Aktualisieren Sie Ihr Betriebssystem und Ihre Software regelmäßig, um bekannte Schwachstellen zu beheben, da Cyberkriminelle diese Schwachstellen häufig ausnutzen. Verwenden Sie seriöse Antiviren- und Anti-Malware-Software, um eine zusätzliche Schutzebene zu schaffen.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

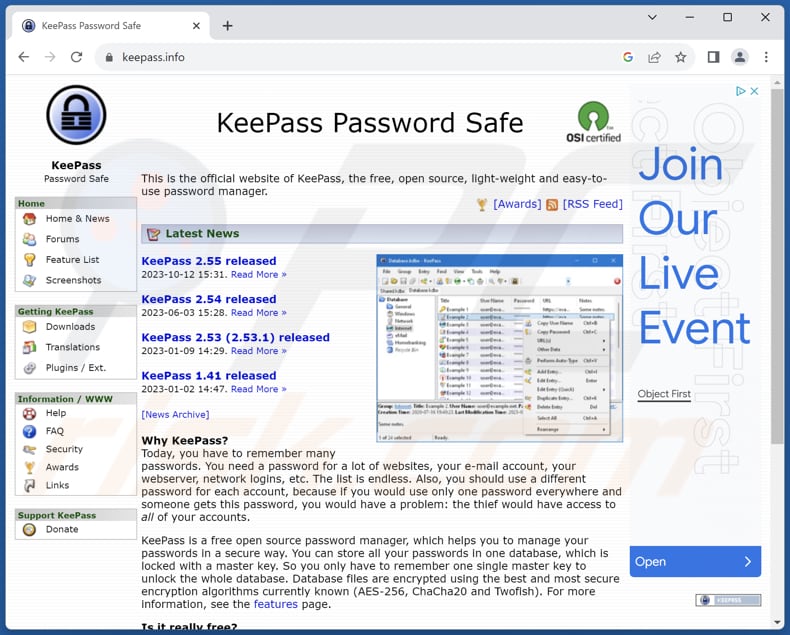

Offizielle (echte) KeePass-Webseite:

Gefälschte KeePass Webseite:

Domäne der gefälschten Webseite (mit einer kleinen Abweichung unter dem Buchstaben "k"):

Screenshot einer gefälschten Slack Download-Webseite (slack.trialap[.]com), die zur Verbreitung von FakeBat-Malware zusammen mit Atomic Stealer verwendet wird:

Update 11. Januar 2024 - Im Januar wurde eine neue Malvertising-Kampagne aufgedeckt, die FakeBat verbreitet. In diesem Fall gab es auch eine Nutzlast, die für Mac-Benutzer bestimmt war, nämlich die aktualisierte Version von Atomic Stealer. Die Täter locken potenzielle Opfer mit einer Google-Suchanzeige, die Slack, ein weit verbreitetes Kommunikationsinstrument, nachahmt.

Die Cyberkriminellen leiten die Benutzer auf eine betrügerische Webseite um, auf der die Anwendung sowohl für Windows- als auch für Mac-Betriebssysteme heruntergeladen werden kann. In derselben Domäne gibt es ein offenes Verzeichnis, das die Position der Windows-Nutzlast, die sich als MSI-Installationsprogramm (FakeBat) manifestiert, zusammen mit ihrem Mac-Gegenstück, Atomic Stealer (AMOS), offenbart.

Die bösartige DMG-Datei enthält Anweisungen zum Öffnen der Datei und zeigt ein Dialogfenster an, in dem der Benutzer aufgefordert wird, sein Systemkennwort einzugeben. Diese Aktion gibt Atomic Stealer die Möglichkeit, Passwörter und andere vertrauliche Dateien zu sammeln.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist FakeBat?

- SCHRITT 1. Manuelle Entfernung von FakeBat Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

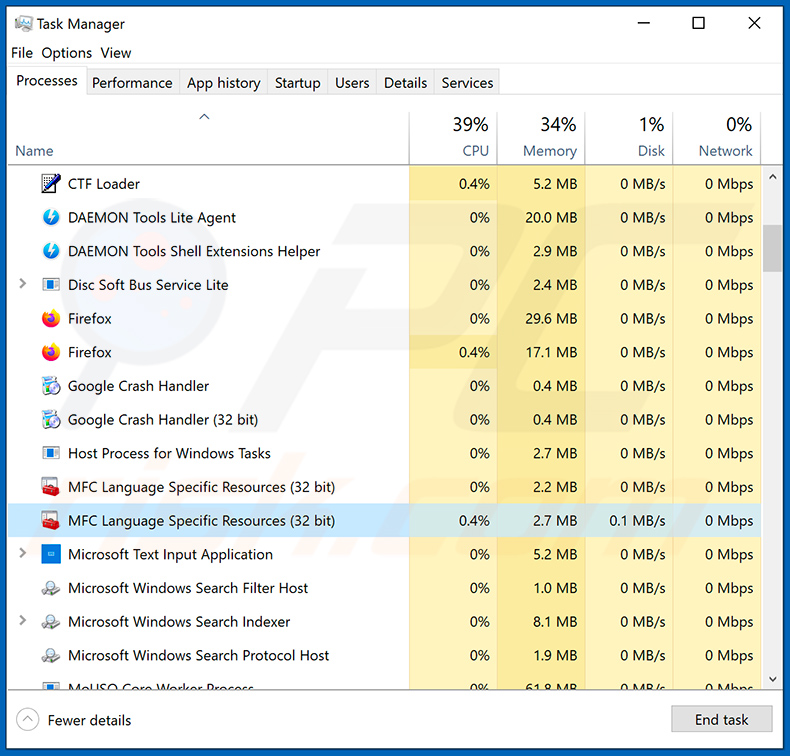

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

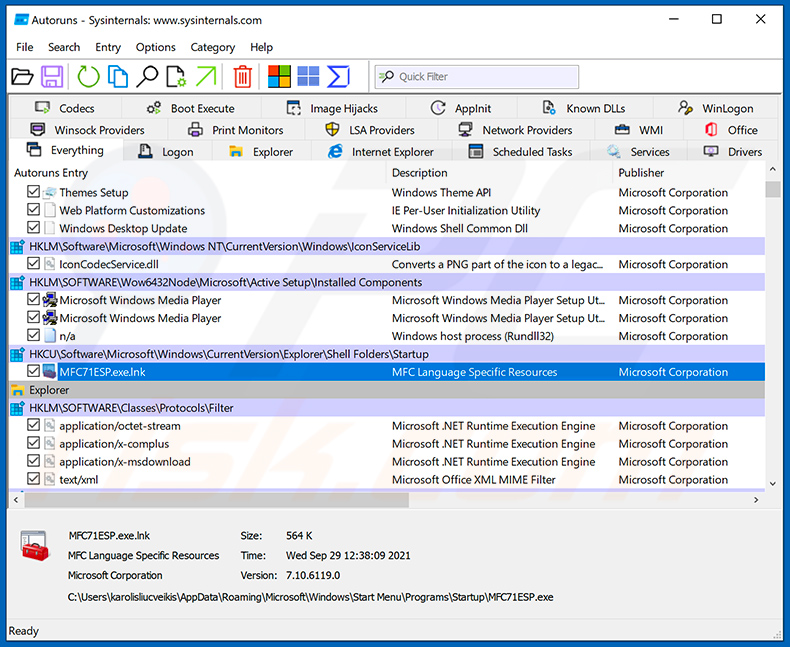

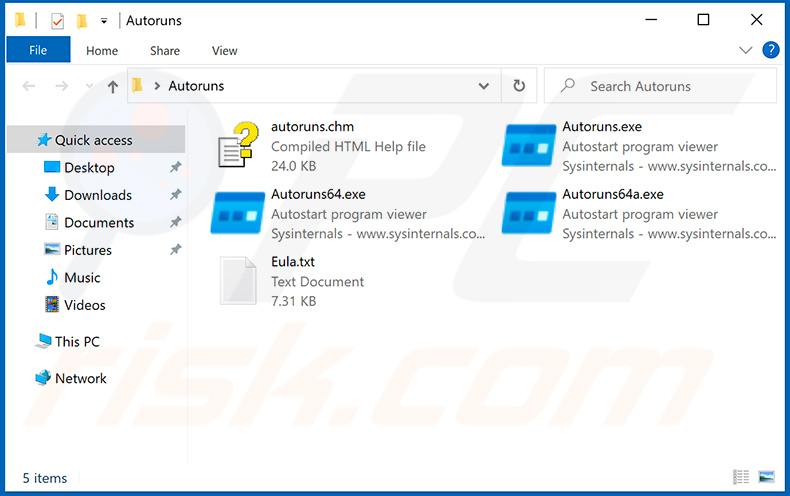

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

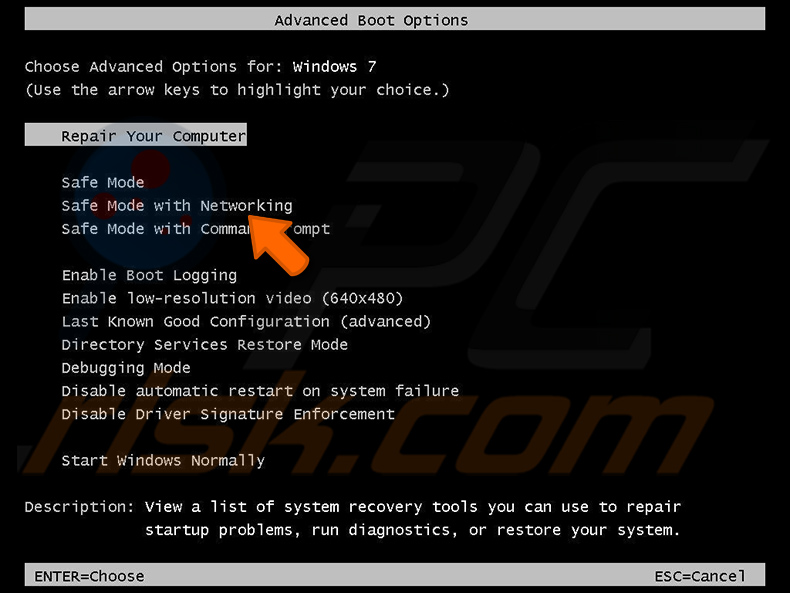

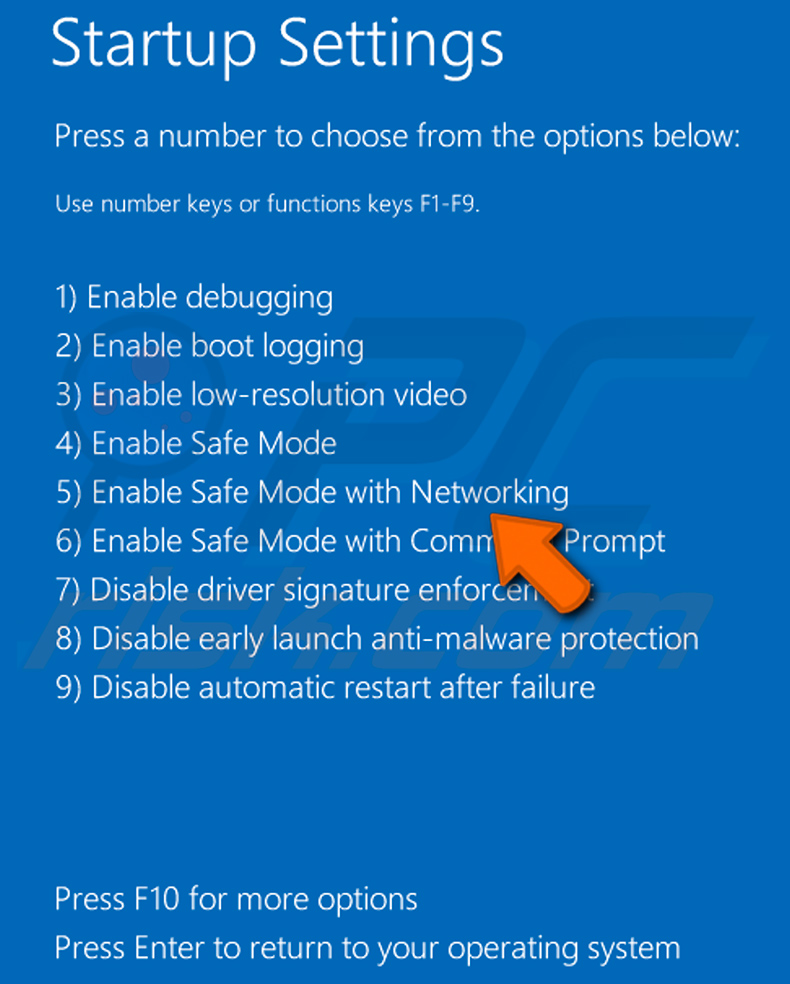

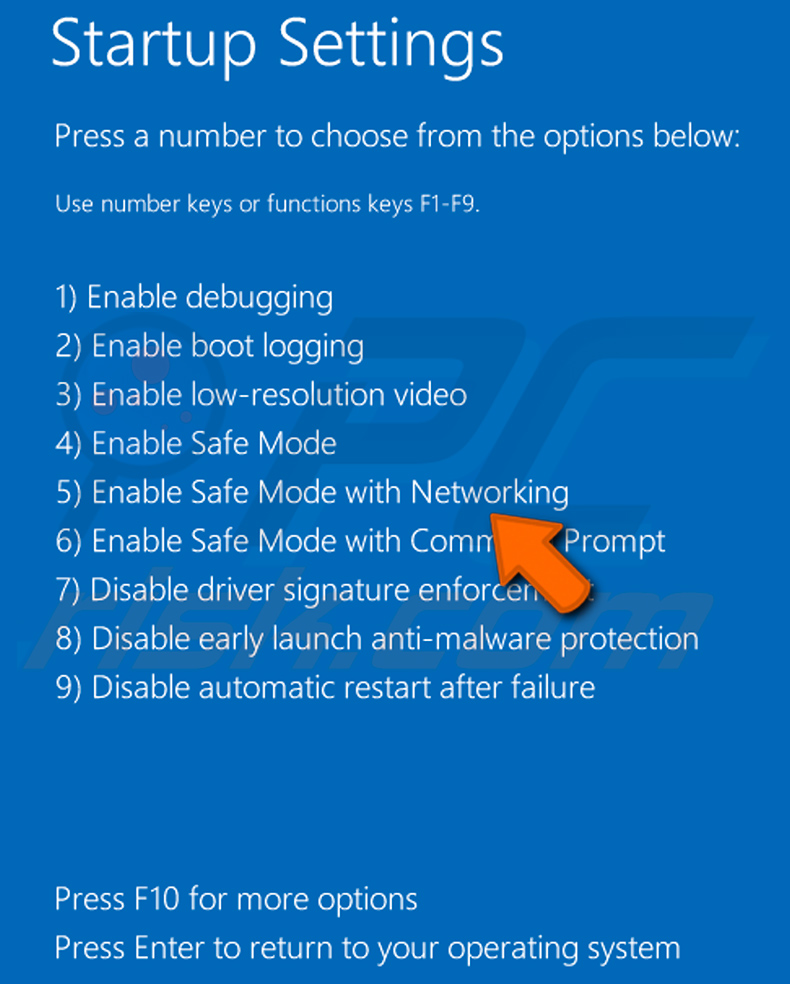

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

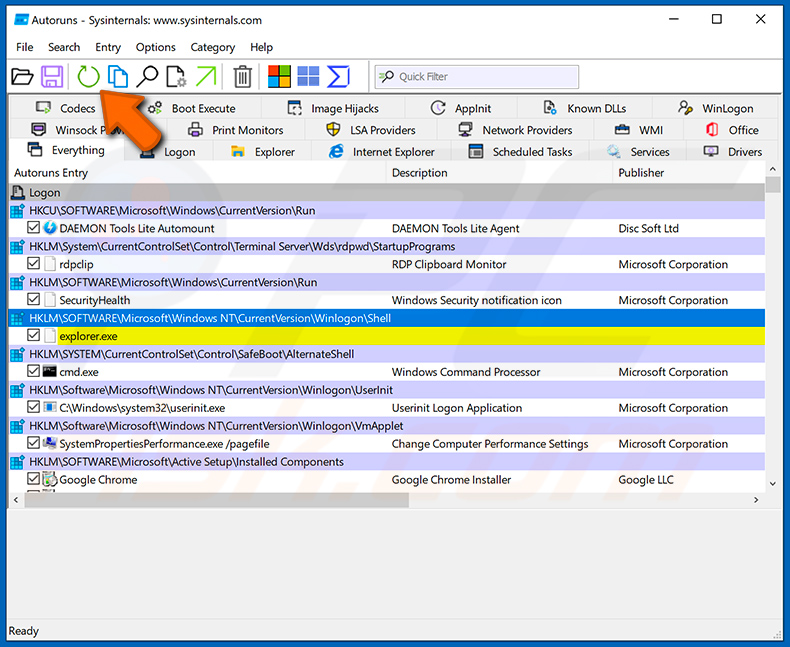

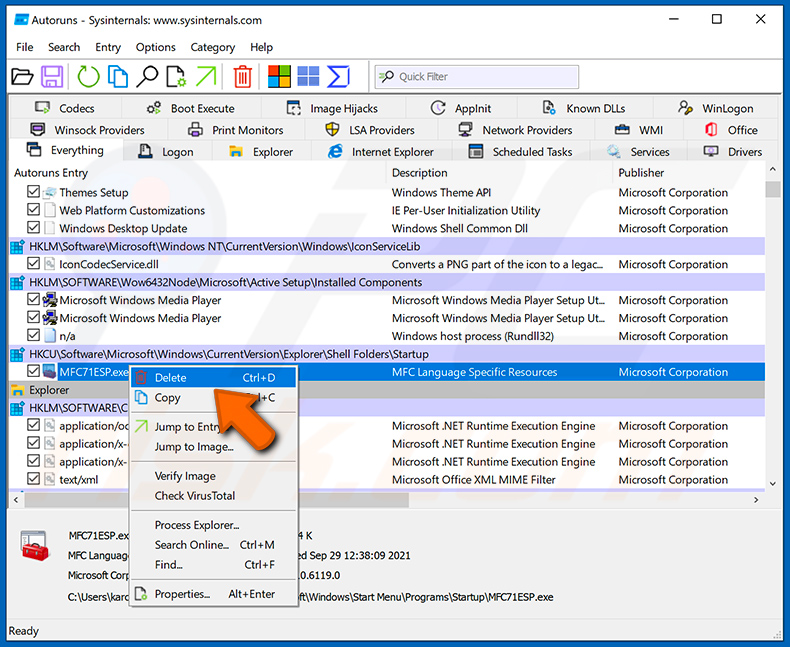

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

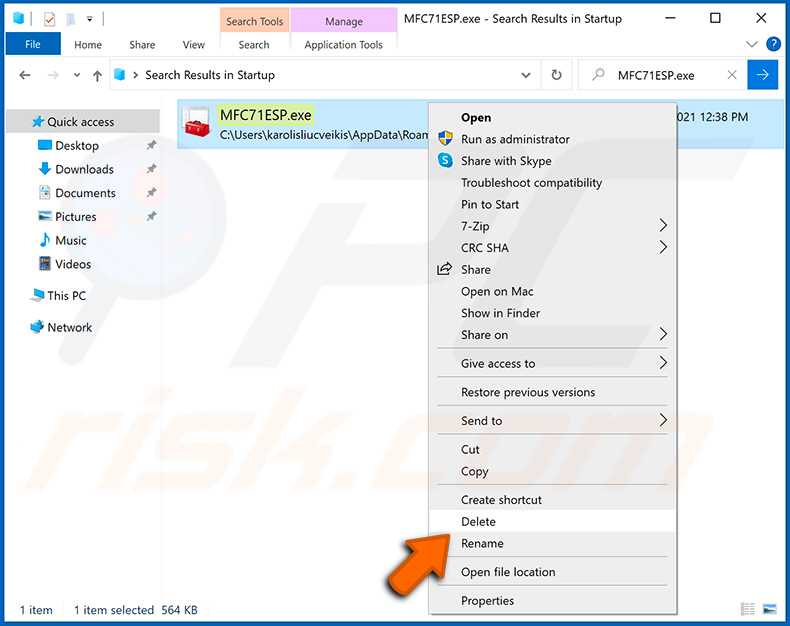

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Häufig gestellte Fragen (FAQ)

Mein Computer ist FakeBat Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie loszuwerden?

Das Formatieren Ihres Speichermediums kann eine wirksame Methode sein, um Malware, einschließlich FakeBat, zu entfernen, aber es ist auch ein drastischer Schritt, der sorgfältig abgewogen werden sollte. Bevor Sie sich für diesen Ansatz entscheiden, sollten Sie versuchen, einen vollständigen Systemscan mit einer seriösen Antiviren- oder Anti-Malware-Software durchzuführen, um die FakeBat-Malware zu erkennen und zu entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Dies kann zu Datenschutzverletzungen führen, die den Diebstahl von sensiblen persönlichen oder Unternehmensdaten zur Folge haben und zu Identitätsdiebstahl, Finanzbetrug und Rufschädigung führen. Malware kann auch die Systemintegrität und -funktionalität beeinträchtigen, was zu Systemabstürzen und Leistungseinbußen führen und Geräte möglicherweise unbrauchbar machen kann. Darüber hinaus erleichtert er den unbefugten Fernzugriff auf infizierte Geräte und ermöglicht es Cyberkriminellen, Aktivitäten zu überwachen, Daten zu exfiltrieren und weitere Angriffe zu starten.

Was ist der Zweck von FakeBat Malware?

Der Hauptzweck der FakeBat-Malware besteht darin, als Ladeprogramm und Dropper zu dienen, um andere bösartige Nutzlasten auf das infizierte System zu übertragen. Im Wesentlichen fungiert FakeBat als Einfallstor für schädlichere Malware, die in das Zielsystem eindringt und es gefährdet.

Wie hat FakeBat meinen Computer infiltriert?

Zur Verbreitung von FakeBat werden Google Ads und Punycode verwendet, um eine betrügerische URL zu erstellen. Die Cyberkriminellen verwenden gefälschte URLs, die einer legitimen KeePass-Seite sehr ähnlich sind, so dass es für die Benutzer schwierig ist, die beiden Seiten zu unterscheiden. Computer werden durch ein bösartiges Installationsprogramm infiziert, das von einer gefälschten Seite heruntergeladen wird.

Wird Combo Cleaner mich vor Malware schützen?

Combo Cleaner ist in der Lage, fast alle bekannten Malware-Infektionen zu erkennen und zu entfernen. Es ist wichtig zu wissen, dass sich fortgeschrittene Malware oft tief im System versteckt. Aus diesem Grund ist eine umfassende Systemprüfung unerlässlich.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden