So deinstallieren Sie RedLine Stealer von Ihrem Computer

TrojanerAuch bekannt als: RedLine Stealer Virus

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist RedLine Stealer?

RedLine Stealer (auch bekannt als RedLine) ist ein bösartiges Programm, das in Hacker-Foren je nach Version für $150/$200 gekauft werden kann. Es kann dazu verwendet werden, Informationen zu stehlen und Betriebssysteme mit anderer Malware zu infizieren.

Im Allgemeinen versuchen Cyberkriminelle, Computer mit bösartiger Software wie RedLine Stealer zu infizieren, um Einnahmen zu erzielen, indem sie abgerufene (gestohlene) Daten missbrauchen und/oder Systeme mit anderer Software dieser Art infizieren, um den gleichen Zweck zu erreichen. Sollte der Verdacht bestehen, dass Ihr Computer mit RedLine Stealer infiziert ist, entfernen Sie ihn sofort.

RedLine Stealer ist in der Lage, Informationen wie Anmeldedaten, Passwörter, Autofill-Daten, Cookies und Kreditkartendaten von allen Gecko- und Chromium-basierten Internetbrowsern zu erfassen. Cyberkriminelle können diese Informationen missbrauchen, um auf verschiedene Konten zuzugreifen (z. B. soziale Medien, E-Mail, Bankkonten, Brieftaschen mit Kryptowährung).

Sie missbrauchen sie auch, um Malware und Spam-Kampagnen zu vermehren, betrügerische Transaktionen und Einkäufe zu tätigen, andere Personen zu Geldtransfers zu verleiten, Identitäten zu stehlen und so weiter. RedLine Stealer kann Daten von verschiedenen FTP- (File Transfer Protocol) und IM-Clients (Instant Messaging) sammeln und auf den infizierten Computern gespeicherte Dateien abrufen.

Darüber hinaus ist es in der Lage, Systeminformationen wie IP-Adressen, Benutzernamen, Tastaturlayouts, UAC-Einstellungen, installierte Sicherheitslösungen und andere Details zu erfassen. Dieses bösartige Programme kann dazu verwendet werden, Computer mit anderer Malware zu infizieren (Herunterladen und Ausführen bösartiger Dateien).

Daher können Cyberkriminelle RedLine Stealer benutzen, um Ransomware, Trojaner, Kryptowährungsschürfer, Fernzugriff-/Administrations-Trojaner (RATs) und so weiter, zu verbreiten. Programme vom Typ Ransomware verschlüsseln Dateien (verursachen Datenverlust), Trojaner können Ketteninfektionen verursachen (installieren andere Malware), Kryptowährungsschürfer verwenden Computerhardware, um Kryptowährung zu schürfen, und RATs ermöglichen es Kriminellen, die Kontrolle über den infizierten Computer zu übernehmen und gefährliche Aufgaben auszuführen.

Zusammenfassend lässt sich sagen, dass Opfer von RedLine Stealer finanzielle Verluste, Datenverlust, Identitätsdiebstahl, Probleme mit der Privatsphäre und andere ernsthafte Probleme erleiden können. Wenn RedLine Stealer auf Ihrem Computer installiert ist, muss es daher sofort deinstalliert werden.

| Name | RedLine Stealer Virus |

| Art der Bedrohung | Passwort-stehlender Virus, Banking-Malware, Sypware |

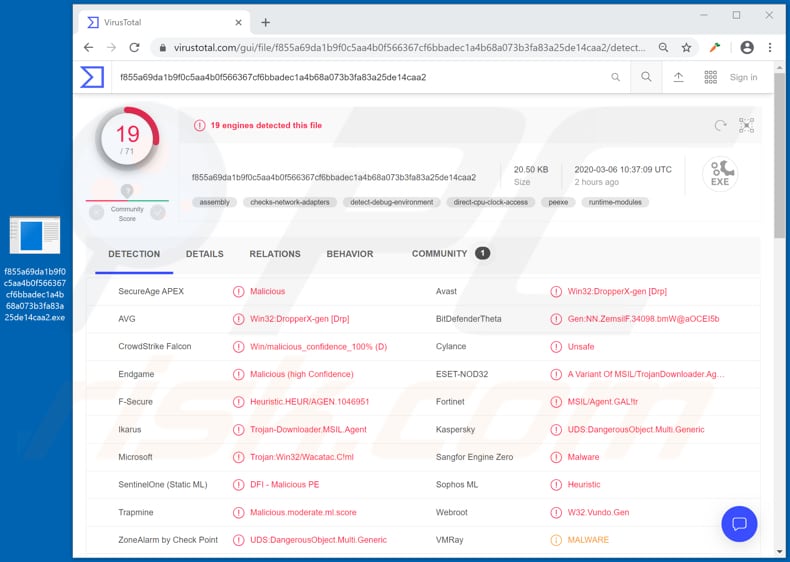

| Erkennungsnamen | Avast (Win32:DropperX-gen [Drp]), BitDefender (Trojan.GenericKD.33518015), ESET-NOD32 (eine Variante von MSIL/TrojanDownloader.Agent.GAO), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph.gen), vollständige Liste (VirusTotal) |

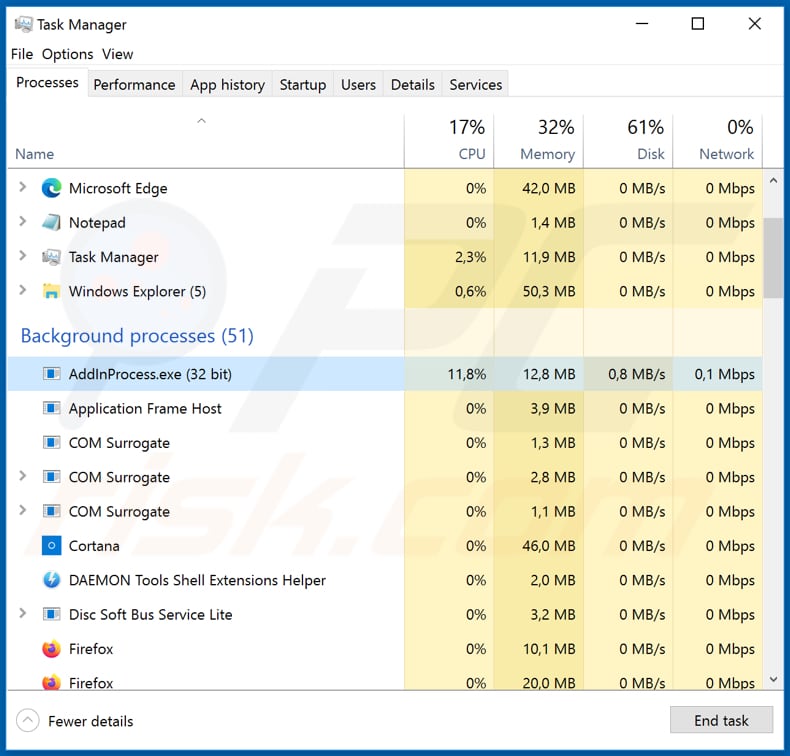

| Bösartige(r) Prozessname(n) | AddInProcess.exe |

| Payload | RedLine Stealer kann benutzt werden, um eine Vielzahl bösartiger Programme zu verbreiten. |

| Symptome | Software dieser Art wurde entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-“Cracks“. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers wird einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Einige Beispiele für andere Malware-Programme, die RedLine Stealer ähnlich sind, umfassen CStealer, Masad und Krypton. In den meisten Fällen sind diese Programme in der Lage, auf verschiedene sensible, vertrauliche Informationen (Anmeldedaten, Passwörter, Kreditkartendetails usw.) zuzugreifen (zu sammeln), die von Cyberkriminellen missbraucht werden, um möglichst viele Einnahmen zu erzielen.

Die Installation dieser Software auf Ihrem Computer kann zu ernsthaften Problemen führen. Um eine Installation zu vermeiden, treffen Sie daher die unten aufgeführten notwendigen Vorsichtsmaßnahmen.

Wie hat RedLine Stealer meinen Computer infiltriert?

Typischerweise vermehren Cyberkriminelle bösartige Programme durch Spam-Kampagnen (E-Mails), Trojaner, dubiose Software-Downloadkanäle, inoffizielle Aktivierungswerkzeuge und gefälschte Updateprogramme. Sie versuchen, Malware zu vermehren, indem sie E-Mails versenden, die bösartige Anhänge enthalten (oder Internetlinks, die zum Herunterladen bösartiger Dateien führen).

Cyberkriminelle fügen gewöhnlich Microsoft Office, PDF-Dokumente, Archivdateien (RAR, ZIP), ausführbare Dateien (.exe und andere) und JavaScript Dateien bei. Wenn sie geöffnet werden, installieren die angehängten Dateien bösartige Software.

Trojaner vermehren sich häufig und installieren andere Malware und verursachen Ketteninfektionen; sie müssen jedoch zuerst installiert werden. Nicht vertrauenswürdige Download-Quellen/-Kanäle werden verwendet, um Benutzer zur Installation von Malware zu verleiten, indem gehostete, hochgeladene bösartige Dateien als harmlos und regelmäßig getarnt werden.

Wenn sie heruntergeladen und geöffnet/ausgeführt werden, verursachen die Dateien jedoch die Installation von Malware. Einige Beispiele für die Downloadkanäle, die häufig zur Vermehrung bösartiger Programme genutzt werden, sind kostenloses File-Hosting, Freeware-Download-Webseiten, inoffizielle Webseiten, Peer-to-Peer-Netzwerke (z. B. Torrent Clients, eMule) und Drittanbieter-Downloadprogramme.

Inoffizielle Aktivierungswerkzeuge sollen angeblich lizenzierte Software kostenlos aktivieren (ihre Aktivierung umgehen), stattdessen installieren sie jedoch häufig Malware. Gefälschte Software-Update-Werkzeuge richten Schaden an, indem sie bösartige Software anstelle von Updates installieren oder Fehler/Mängel veralteter Software ausnutzen, die auf dem Betriebssystem installiert ist.

Wie kann man die Installation von Malware vermeiden?

Software und Dateien sollten nicht über Downloadprogramme, Installationsprogramme, Peer-to-Peer-Netzwerke oder die anderen oben erwähnten Kanäle/Werkzeuge von Dritten heruntergeladen oder installiert werden. Heruntergeladen nur von offiziellen Webseiten und über direkte Links.

Irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen gesendet werden und Anhänge/Links enthalten, sollten nicht vertraut werden (die Inhalte nicht öffnen). Installierte Software sollte über Werkzeuge oder Funktionen aktualisiert werden, die von offiziellen Softwareentwicklern entwickelt wurden.

Inoffizielle Werkzeuge von Drittanbietern werden häufig zur Vermehrung von bösartiger Software eingesetzt. Darüber hinaus ist es illegal, die Aktivierung lizenzierter Software mit inoffiziellen Aktivierungswerkzeugen ("Cracking") zu umgehen.

Betriebssysteme sollten regelmäßig mit rennomierter Antiviren- oder Anti-Spyware-Software auf Bedrohungen gescannt werden. Halten Sie diese Software auf dem neuesten Stand.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

RedLine Stealer läuft im Task Manager als "AddInProcess.exe":

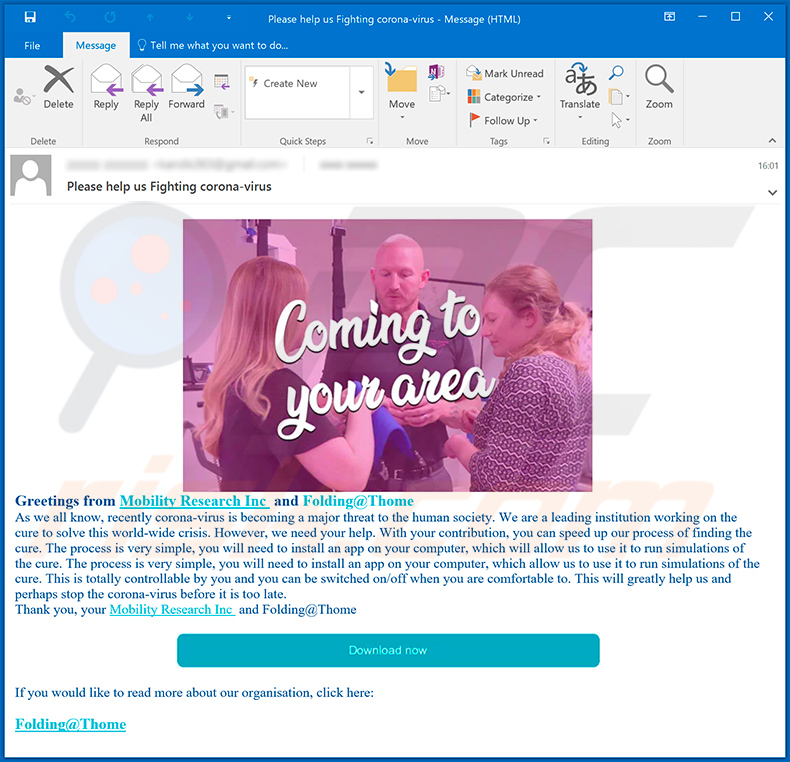

Update 20. März 2020 - Cyberkriminelle haben kürzlich damit begonnen RedLine Stealer mit einer neuen Spam-Kampagne zu verbreiten. Sie senden Tausende von betrügerischen E-Mails, in denen sie um Hilfe bei der medizinischen Forschung im Zusammenhang mit dem Coronavirus bitten. Sie bitten die Benutzer, eine Software zu installieren, die auf dem Computer des Empfängers angeblich verschiedene Berechnungen durchführt und so den Forschern hilft. Die App, zu deren Installation sie die Benutzer auffordern, heißt Folding@home. Diese Anwendung existiert und ist legitim, diese Spam-Kampagne ist jedoch eine Täuschung - anstatt die Folding@home-Anwendung zu installieren, injizieren Kriminelle RedLine Stealer in das System. Sehen Sie weitere Details in Lawrence Abram's Artikel, den er in Bleeping Computer veröffentlich hat.

Aussehen einer Spam-E-Mail, die zur Verteilung von RedLine Stealer verwendet wurde, indem sie als Folding@home Anwendung getarnt wurde:

Text, der in dieser E-Mail angezeigt wird:

Subject: Please help us Fighting corona-virus

Greetings from Mobility Research Inc and Folding@Thome As we all know, recently corona-virus is becoming a major threat to the human society. We are a leading institution working on the cure to solve this world-wide crisis. However, we need your help. With your contribution, you can speed up our process of finding the cure. The process is very simple, you will need to install an app on your computer, which will allow us to use it to run simulations of the cure. The process is very simple, you will need to install an app on your computer, which allow us to use it to run simulations of the cure. This is totally controllable by you and you can be switched on/off when you are comfortable to. This will greatly help us and perhaps stop the corona-virus before it is too late.

Thank you, your Mobility Research Inc and Folding@Thome>If you would like to read more about our organisation, click here:

Folding@Thome>

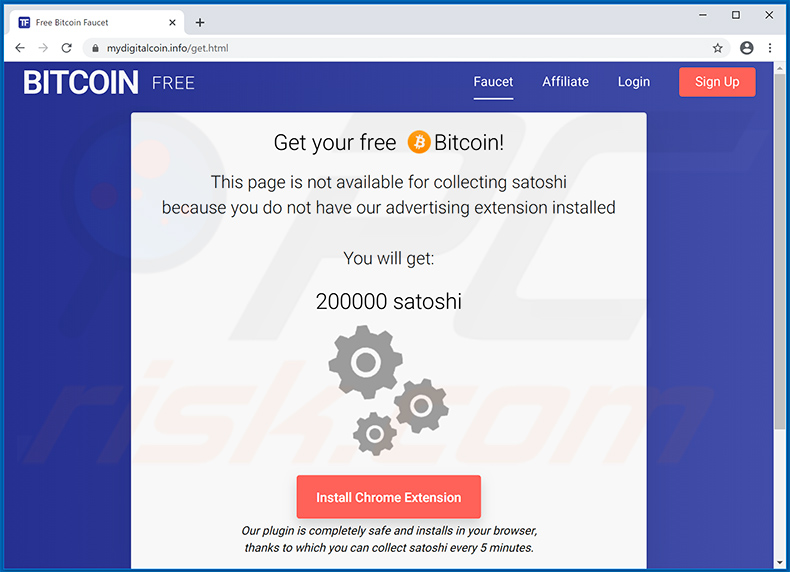

Aussehen einer betrügerischen Webseite (mydigitalcoin.info), die zur Werbung für RedLine Stealer verwendet wird (die Seite bietet 200000 Satoshi für die Installation an):

Darin angezeigter Text:

BITCOINFREE

Faucet

Affiliate

Login

Sign Up

Get your free Free BitcoinBitcoin!

This page is not available for collecting satoshi

because you do not have our advertising extension installedYou will get:

200000 satoshiInstall Chrome Extension

Our plugin is completely safe and installs in your browser,

thanks to which you can collect satoshi every 5 minutes.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist RedLine Stealer?

- SCHRITT 1. Manuelle Entfernung von RedLine Stealer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Benutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden