Vertrauen Sie der E-Mail "Professional Hacker Managed To Hack Your Operating System" nicht

Phishing/BetrugAuch bekannt als: "Professional Hacker Managed To Hack Your Operating System" Sexerpressungs-E-Mail

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von E-Mail ist "Professional Hacker Managed To Hack Your Operating System"?

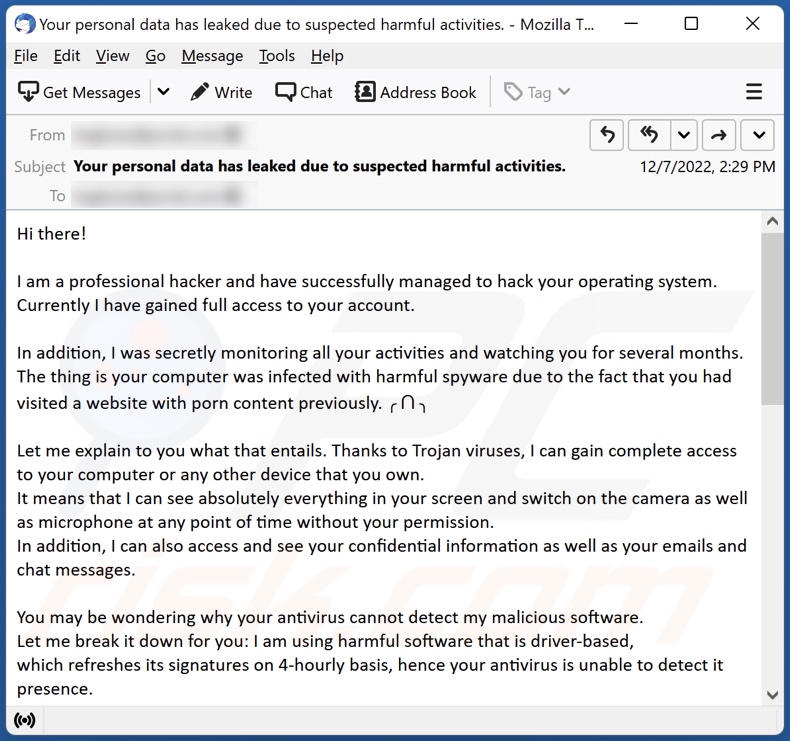

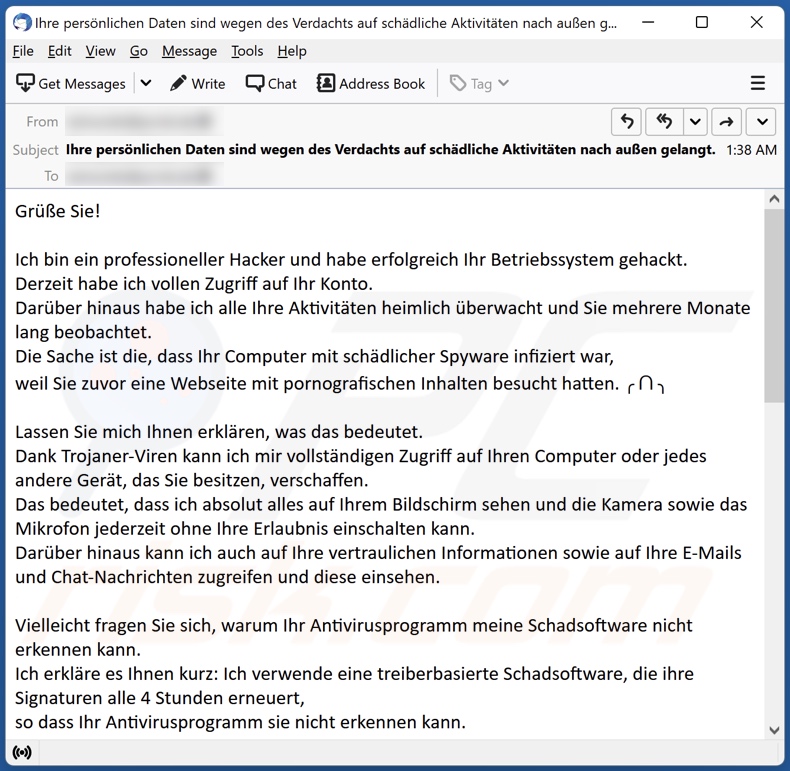

Nach Überprüfung der E-Mail "Professional Hacker Managed To Hack Your Operating System" und ihres Gegenstücks deutscher Sprache - haben wir festgestellt, dass es sich bei dieser E-Mail um Spam handelt.

Diese Briefe agieren als Sexerpressungsbetrug. Sie stellen falsche Behauptungen auf, dass die Geräte der Empfänger mit Malware infiziert und anschließend verwendet wurden, um kompromittierende Aufnahmen und andere private Inhalte zu erhalten. Die gefälschten E-Mails verlangen eine Zahlung unter Androhung eines Leaks der expliziten Inhalte.

Es muss betont werden, dass alle von dieser Mail aufgestellten Behauptungen falsch sind und keine Gefahr für die Empfänger darstellen.

Übersicht über den E-Mail-Betrug "Professional Hacker Managed To Hack Your Operating System"

Die E-Mails mit den Betreffen "Your personal data has leaked due to suspected harmful activities." und "Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt." (Themen können variieren) informieren die Empfänger darüber, dass all ihre Geräte mit Malware von einem professionellen Hacker infiziert wurden.

Angeblich nutzte der Cyberkriminelle die kompromittierten Maschinen, um den Nutzer mehrere Monate lang zu überwachen. Darüber hinaus wurde die nicht existierende Schadsoftware verwendet, um explizite Videos aufzunehmen, während der Empfänger Webseiten besuchte, auf denen Inhalte für Erwachsene gehostet wurden. Die Spam-Briefe behaupten auch, dass die gefälschte Malware verwendet wurde, um E-Mail- und Messenger-Kontakte und -Verläufe zu extrahieren.

Der Empfänger hat 50 Stunden Zeit, um 850 USD oder 1750 EUR in der Kryptowährung Bitcoin an den Betrüger zu übertragen - andernfalls werden die expliziten Aufnahmen an seine Kontakte gesendet. Darüber hinaus werden die angeblich herausgeschleusten E-Mails und Chatverläufe veröffentlicht werden. Der Empfänger wird gewarnt, dass, wenn er den Inhalt der Spam-E-Mail offenlegt – das Ergebnis das gleiche sein wird, als wenn er sich geweigert hätte, zu zahlen.

Wie in der Einleitung erwähnt, sind alle Behauptungen der "Professional Hacker Managed To Hack Your Operating System"-E-Mails falsch. Die Geräte des Empfängers wurden also nicht infiziert, ihre Daten nicht gestohlen oder es wurde keine kompromittierende Aufzeichnung durch den Absender vorgenommen.

Falls Sie die Betrüger bereits bezahlt haben, können Sie Ihr Geld nicht zurückerhalten. Kryptowährungstransaktionen sind praktisch nicht nachverfolgbar - daher sind sie praktisch irreversibel.

| Name | "Professional Hacker Managed To Hack Your Operating System" Sexerpressungs-E-Mail |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Hacker hat die Geräte des Empfängers infiziert und sie dann verwendet, um explizite Aufnahmen zu machen, die geleakt werden, es sei denn, ein Lösegeld wird bezahlt. |

| Höhe des Lösegelds | 850 USD oder 1750 EUR in der Kryptowährung Bitcoin |

| Kryptowallet-Adresse der Cyberkriminellen | 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yH; 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb, 1Jv4gYRkCiDQqBQvdmDW9c2Dqwg1pYfn6y |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Sexerpressungs-Spam-Kampagnen

Wir haben Tausende von Spam-E-Mails überprüft; "Porn Websites I Attacked With My Virus Xploit", "I Know That You Cheat On Your Partner", "Some Bad News That You Are About To Hear" - sind lediglich einige Beispiele für solche, die für Sextortion verwendet werden.

Irreführende werden verwendet, um eine Vielzahl von Betrugsmaschen zu unterstützen, einschließlich Phishing und sie werden verwendet, um Trojaner, Ransomware und andere Malware zu verbreiten. Diese E-Mails können verschiedene Behauptungen aufstellen und sie können sogar als Nachrichten von seriösen Dienstleistern, Firmen, Unternehmen, Organisationen, Institutionen, Behörden und anderen Entitäten getarnt werden.

Wie infizieren Spam-Kampagnen Computer?

Spam-E-Mails können virulente Dateien als Anhänge oder Download-Links enthalten. Diese Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als ausführbare Dateien, Archive, PDF- und Microsoft Office-Dokumente, JavaScript und so weiter.

Wenn eine virulente Datei ausgeführt, zum Laufen gebracht oder auf andere Weise geöffnet wird - wird die Download-/Installationskette von Malware ausgelöst. Beispielsweise infizieren Microsoft Office-Dokumente Geräte, indem sie bösartige Makrobefehle ausführen.

Wie kann die Installation von Malware vermieden werden?

Wir empfehlen dringend, bei eingehenden E-Mails, PN/DN, SMS und anderen Nachrichten vorsichtig zu sein. Die in verdächtigen Mails zu findenden verdächtigen/irrelevanten Anhänge und Links dürfen nicht geöffnet werden - da dies zu einer Systeminfektionen führen könnte. Eine weitere Empfehlung ist, Microsoft Office-Versionen zu verwenden, die nach 2010 veröffentlicht wurden, da sie über den Modus "Geschützte Ansicht" verfügen, der die automatische Ausführung von Makrobefehlen verhindert.

Malware wird jedoch nicht ausschließlich über Spam-Mails verbreitet. Wir empfehlen daher, ausschließlich von offiziellen und verifizierten Kanälen aus herunterzuladen. Darüber hinaus müssen alle Programme mithilfe von Funktionen/Werkzeugen aktiviert und aktualisiert werden, die von echten Entwicklern bereitgestellt wurden, da illegale Aktivierungs- ("Cracking") -Werkzeuge und gefälschte Aktualisierungsprogramme Malware enthalten können.

Es ist unerlässlich, beim Surfen vorsichtig zu sein, da betrügerische und bösartige Online-Inhalte normalerweise seriös und harmlos aussehen.

Wir müssen betonen, wie wichtig es ist, ein seriöses Antivirus-Programm installiert zu haben und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige System-Scans durchzuführen und Bedrohungen/Probleme zu entfernen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der in englischen Variante der Spam-E-Mail "Professional Hacker Managed To Hack Your Operating System" dargestellte Text:

Subject: Your personal data has leaked due to suspected harmful activities.

Hi there!

I am a professional hacker and have successfully managed to hack your operating system.

Currently I have gained full access to your account.

In addition, I was secretly monitoring all your activities and watching you for several months.

The thing is your computer was infected with harmful spyware due to the fact that you had visited a website with porn content previously. ╭ ᑎ ╮

Let me explain to you what that entails. Thanks to Trojan viruses, I can gain complete access to your computer or any other device that you own.

It means that I can see absolutely everything in your screen and switch on the camera as well as microphone at any point of time without your permission.

In addition, I can also access and see your confidential information as well as your emails and chat messages.You may be wondering why your antivirus cannot detect my malicious software.

Let me break it down for you: I am using harmful software that is driver-based,

which refreshes its signatures on 4-hourly basis, hence your antivirus is unable to detect it presence.

I have made a video compilation, which shows on the left side the scenes of you happily masturbating,

while on the right side it demonstrates the video you were watching at that moment..ᵔ.ᵔ

All I need is just to share this video to all email addresses and messenger contacts of people you are in communication with on your device or PC.

Furthermore, I can also make public all your emails and chat history.

I believe you would definitely want to avoid this from happening.

Here is what you need to do - transfer the Bitcoin equivalent of 850 USD to my Bitcoin account

(that is rather a simple process, which you can check out online in case if you don't know how to do that).

Below is my bitcoin account information (Bitcoin wallet): 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yHOnce the required amount is transferred to my account, I will proceed with deleting all those videos and disappear from your life once and for all.

Kindly ensure you complete the abovementioned transfer within 50 hours (2 days +).

I will receive a notification right after you open this email, hence the countdown will start.

Trust me, I am very careful, calculative and never make mistakes.

If I discover that you shared this message with others, I will straight away proceed with making your private videos public.

Good luck!

Screenshot der E-Mail "Professional Hacker Managed To Hack Your Operating System" in deutscher Sprache:

Der in dieser Variante dargestellte Text:

Betreff: Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt.

Grüße Sie!

Ich bin ein professioneller Hacker und habe erfolgreich Ihr Betriebssystem gehackt.

Derzeit habe ich vollen Zugriff auf Ihr Konto.

Darüber hinaus habe ich alle Ihre Aktivitäten heimlich überwacht und Sie mehrere Monate lang beobachtet.

Die Sache ist die, dass Ihr Computer mit schädlicher Spyware infiziert war,

weil Sie zuvor eine Webseite mit pornografischen Inhalten besucht hatten. ╭ ᑎ ╮

Lassen Sie mich Ihnen erklären, was das bedeutet.

Dank Trojaner-Viren kann ich mir vollständigen Zugriff auf Ihren Computer oder jedes andere Gerät, das Sie besitzen, verschaffen.

Das bedeutet, dass ich absolut alles auf Ihrem Bildschirm sehen und die Kamera sowie das Mikrofon jederzeit ohne Ihre Erlaubnis einschalten kann.

Darüber hinaus kann ich auch auf Ihre vertraulichen Informationen sowie auf Ihre E-Mails und Chat-Nachrichten zugreifen und diese einsehen.

Vielleicht fragen Sie sich, warum Ihr Antivirusprogramm meine Schadsoftware nicht erkennen kann.

Ich erkläre es Ihnen kurz: Ich verwende eine treiberbasierte Schadsoftware, die ihre Signaturen alle 4 Stunden erneuert,

so dass Ihr Antivirusprogramm sie nicht erkennen kann.

Ich habe eine Videozusammenstellung erstellt, die auf der linken Seite die Szenen zeigt,

in denen Sie fröhlich masturbieren, während auf der rechten Seite das Video gezeigt wird, das Sie sich in diesem Moment angesehen haben...ᵔ.ᵔ

Alles, was ich tun muss, ist, dieses Video an alle E-Mail-Adressen und Messenger-Kontakte von Personen weiterzugeben,

mit denen Sie auf Ihrem Gerät oder PC in Kontakt stehen. Darüber hinaus kann ich auch alle Ihre E-Mails und Chatverläufe veröffentlichen.

Ich denke, dass Sie dies auf jeden Fall vermeiden möchten.

Sie müssen daher Folgendes tun: Überweisen Sie Bitcoin im Gegenwert von 1750€ auf mein Bitcoin-Konto

(das ist ein ziemlich einfacher Vorgang, den Sie online nachlesen können, falls Sie nicht wissen, wie das geht).

Im Folgenden finden Sie die Informationen zu meinem Bitcoin-Konto (Bitcoin-Wallet): 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb

Sobald der erforderliche Betrag auf meinem Konto eingegangen ist,

werde ich all diese Videos löschen und ein für alle Mal aus Ihrem Leben verschwinden.

Bitte stellen Sie sicher, dass Sie die oben genannte Überweisung innerhalb von 50 Stunden (2 Tage +) durchführen.

Ich werde eine Benachrichtigung erhalten, sobald Sie diese E-Mail öffnen, und der Countdown beginnt.

Glauben Sie mir, ich bin sehr vorsichtig, berechnend und mache nie Fehler.

Sollte ich feststellen, dass Sie diese Nachricht an andere weitergegeben haben, werde ich sofort damit beginnen, Ihre privaten Videos öffentlich zu machen.

Viel Glück! ⍣

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Professional Hacker Managed To Hack Your Operating System" Sexerpressungs-E-Mail?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

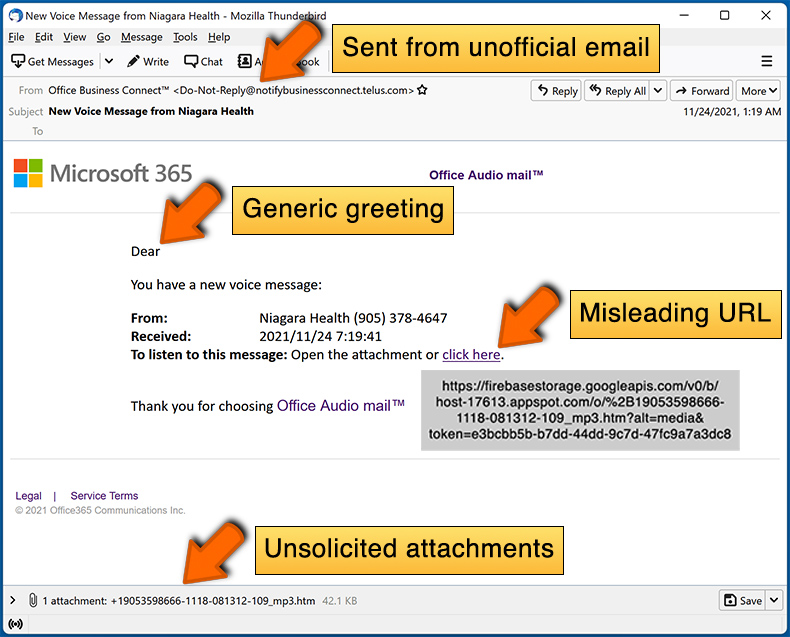

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich. Diese Briefe werden im Rahmen von massiv angelegten Operationen verbreitet - daher erhalten Tausende von Benutzern identische.

Wurde mein Computer tatsächlich gehackt und verfügt der Absender über irgendwelche Informationen?

Nein, die fragliche E-Mail ist gefälscht. Daher wurden Ihre Geräte nicht infiziert, Ihre Informationen wurden nicht kompromittiert, noch hat der Absender explizites Filmmaterial mit Ihnen gemacht.

Wie haben Cyberkriminelle an mein E-Mail-Passwort erhalten?

Ihre E-Mail könnte durch einen Phishing-Betrug bezogen worden sein. Sie werden normalerweise (aber nicht ausschließlich) über Spam-Mails gefördert; diese Maschen können entweder Webseiten, die Daten aufzeichnen oder Dateien miteinbeziehen, die als E-Mail-Konto-Anmeldeseiten, Registrierungs-/Abonnementformulare und so weiter getarnt sind. Es ist ziemlich unwahrscheinlich, aber möglich, dass die E-Mail durch eine Daten-Leck bezogen wurde.

Ich habe Kryptowährung an die Adresse versendet, die in diesem Sextorion-E-Mail-Betrug dargestellt wird, kann ich mein Geld zurückbekommen?

Nein, da Kryptowährungstransaktionen praktisch unmöglich nachzuverfolgen - daher nicht rückgängig zu machen.

Ich habe meine persönlichen Daten angegeben, als ich von einer Spam-E-Mail betrogen wurde, was soll ich tun?

Ändern Sie sofort die Passwörter aller potenziell offengelegten Konten und informieren Sie deren offiziellen Support - falls Sie Ihre Konto-Anmeldeinformationen angegeben haben (oder vermuten, dass sie kompromittiert wurden). Und kontaktieren Sie unverzüglich die zuständigen Behörden - falls Sie andere private Daten (z.B. Ausweisdaten, Kreditkartennummern usw.) zur Verfügung gestellt haben.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das Öffnen/Lesen einer E-Mail ist harmlos. Systeme werden infiziert, wenn in Spam-Mails zu findende Anhänge oder Links geöffnet/angeklickt werden.

Ich habe eine Datei heruntergeladen und geöffnet, die an eine Spam-E-Mail angehängt wurde, ist mein Computer infiziert?

Ob eine Infektion frühgestartet wird oder nicht, könnte von dem Format der Datei abhängen. Um dies näher zu erläutern, infizieren ausführbare Dateien (.exe, .run, etc.) Geräte fast tadellos, wenn sie geöffnet werden. Obwohl Dokumentformate (z.B. .doc, .xls, .pdf usw.) möglicherweise zusätzliche Interaktionen (z.B. das Aktivieren von Makrobefehlen) erfordern könnten - um mit dem Herunterladen/Installieren von Malware zu beginnen.

Wird Combo Cleaner in E-Mail-Anhängen vorhandene Malware-Infektionen entfernen?

Ja, Combo Cleaner wurde entwickelt, um Bedrohungen zu erkennen und zu entfernen. Es kann fast alle bekannten Malware-Infektionen zu beseitigen. Es muss jedoch betont werden, dass die Durchführung eines vollständigen Systemscans unerlässlich ist - da High-End-Schad-Software sich normalerweise tief in Systemen verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden