Vermeiden Sie den Betrug durch E-Mails, die behaupten, dass Ihr Computer gehackt wurde

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der "I am sorry to inform you but your device was hacked" E-Mail-Betrug?

"I am sorry to inform you but your device was hacked" bezieht sich auf eine Sextortion-Spam-Kampagne. Diese betrügerischen E-Mails behaupten, dass das Gerät des Empfängers infiziert und verwendet wurde, um ein sexuell explizites Video von ihnen zu machen. Die Briefe verlangen, dass ein Lösegeld gezahlt wird - sonst wird die kompromittierende Aufnahme veröffentlicht. Es muss betont werden, dass diese E-Mails Betrugsmaschen sind und alle ihre Informationen falsch sind.

Die E-Mail "I am sorry to inform you but your device was hacked" im Detail

Die betrügerischen "I am sorry to inform you but your device was hacked"-E-Mails enthalten langen Text, der die Geschichte einer gefälschten Systeminfektion erzählt und wie die infiltrierte Malware verwendet wurde, um an kompromittierende Inhalte zu gelangen. In den Briefen wird behauptet, dass der Absender den Empfänger seit mehreren Monaten überwacht hat.

Angeblich wurden während dieser Zeit Aufnahmen gemacht, auf denen der Empfänger während des Besuchs von Webseiten für Erwachsene zu sehen ist. Die E-Mails verlangen, dass Bitcoins im Wert von 1650 USD an den bereitgestellten Kryptowährungs-Wallet überwiesen werden - oder das nicht existierende Video wird an die Kontakte des Empfängers versendet und online veröffentlicht werden.

Es muss betont werden, dass diese E-Mails gefälscht sind und keine Bedrohung für den Empfänger darstellen. Mit anderen Worten müssen sie ignoriert werden, da die Geräte des Empfängers nicht infiziert wurden und sich auch keine Videos von ihnen im Besitz des Absenders befinden.

| Name | I am sorry to inform you but your device was hacked-E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Betrügerische E-Mails behaupten, dass ein kompromittierendes Video mit dem Empfänger veröffentlicht werden wird, es sei denn, ein Lösegeld wird gezahlt. |

| Höhe des Lösegelds | 1650 US-Dollar in der Kryptowährung Bitcoin |

| Cyberkriminellen-Kryptowallet-Adresse | 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E (Bitcoin) |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Spam-Kampagnen allgemein

"Unfortunately, there are some bad news for you", "This is the last reminder", "Have you heard about Pegasus?" und "I am a professional programmer who specializes in hacking" sind einige Beispiele für Sextortion-Spam-Kampagnen.

E-Mails, die über diese Kampagnen versendet werden, bedienen sich einer Vielzahl an Betrugsmodellen und falschen Behauptungen, um das Vertrauen der Empfänger zu gewinnen und anschließend zu missbrauchen. Zusätzlich zu Phishing und verschiedenen Betrugsmaschen werden Spam-E-Mails ebenfalls verwendet, um Malware (z.B. Ransomware, Trojaner, Kryptowährungs-Miner usw.) zu verbreiten.

Wie infizieren Spam-Kampagnen Computer?

Systeme werden über bösartige Dateien infiziert, die Spam-Mails angehängt und/oder in ihnen verlinkt werden. Diese Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als Archive, ausführbare Dateien, PDF- und Microsoft Office-Dokumente, JavaScript und so weiter. Wenn die Dateien geöffnet werden - wird der Infektionsvorgang gestartet.

Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen. Dieser Vorgang tritt in dem Moment auf, in dem ein Dokument in Microsoft Office-Versionen geöffnet wird, die vor 2010 veröffentlicht wurden.

Bei neueren Versionen wird die automatische Ausführung von Makros von dem Modus "Geschützte Ansicht" verhindert, stattdessen können Benutzer Makrobefehle (d.h. das Bearbeiten/Inhalte) daher manuell aktivieren. Beachten Sie, dass virulente Dokumente häufig irreführende Nachrichten enthalten, die Benutzer dazu verleiten sollen, Makros zu aktivieren.

Wie kann die Installation von Malware vermieden werden?

Verdächtige und irrelevante E-Mails sollten nicht geöffnet werden, insbesondere keine in ihnen vorhandene Anhänge oder Links - da sie die mögliche Ursprünge von Systeminfektionen sind. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Neben Spam-Mails wird Malware außerdem über nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und Freeware-Seiten, Peer-to-Peer-Sharing-Netzwerke usw., Software-("Cracking")-Werkzeuge und gefälschte Updates verbreitet. Daher wird empfohlen, ausschließlich von offiziellen/verifizierten Quellen aus herunterzuladen und Programme mit Werkzeugen zu aktivieren/aktualisieren, die von echten Entwicklern bereitgestellt wurden.

Es ist wichtig, einen verlässlichen Anti-Virus installiert zu haben und ihn auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und Bedrohungen zu entfernen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

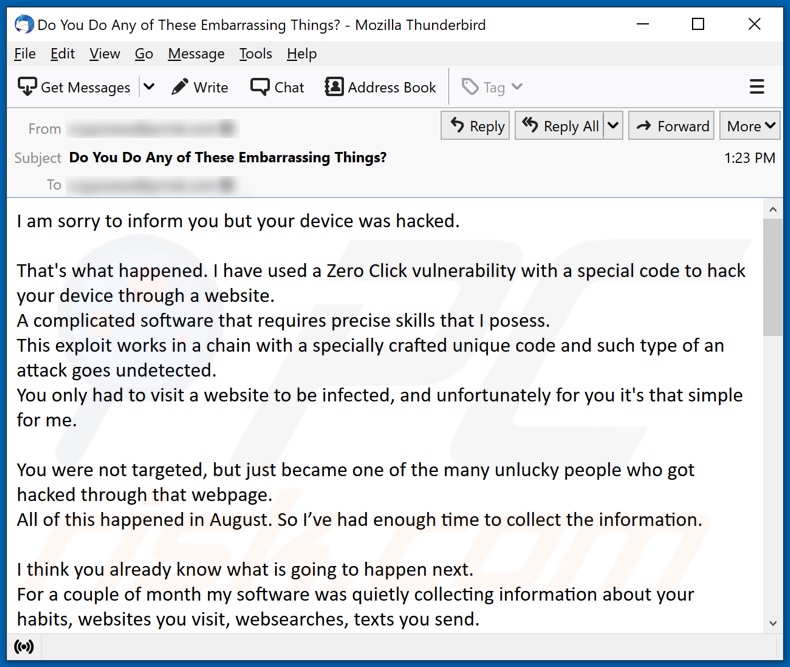

Der in dem betrügerischen E-Mail-Brief "I am sorry to inform you but your device was hacked" dargestellte Text:

Subject: Do You Do Any of These Embarrassing Things?

I am sorry to inform you but your device was hacked.That's what happened. I have used a Zero Click vulnerability with a special code to hack your device through a website.

A complicated software that requires precise skills that I posess.

This exploit works in a chain with a specially crafted unique code and such type of an attack goes undetected.

You only had to visit a website to be infected, and unfortunately for you it's that simple for me.You were not targeted, but just became one of the many unlucky people who got hacked through that webpage.

All of this happened in August. So I’ve had enough time to collect the information.I think you already know what is going to happen next.

For a couple of month my software was quietly collecting information about your habits, websites you visit, websearches, texts you send.

There is more to it, but I have listed just a few reasons for you to understand how serious this is.To be clear, my software controlled your camera and microphone as well.

It was just about right timing to get you privacy violated. I have made a few pornhub worthy videos with you as a lead actor.I’ve been waiting enough and have decided that it’s time to put an end to this.

Here is my offer. Let’s name this a “consulting fee” I need to get, so I can delete the media content I have been collecting.

Your privacy stays untouched, if I get the payment.

Otherwise, I will leak the most damaging content to your contacts and post it to a public website for perverts to view.You and I understand how damaging this will be to you, it's not that much money to keep your privacy.

I don’t care about you personally, that's why you can be sure that all files I have and software on your device will be deleted immediately after I receive the transfer.

I only care about getting paid.My modest consulting fee is 1650 US Dollars to be transferred in Bitcoin. Exchange rate at the time of the transfer.

You need to send that amount to this wallet: 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E, 18c2q9zPuYyaep9Gi1eACAnDuKotuf22Go, 1DRNo5xnNCHtBfyFapVL8NT1cpsyju7NJ4The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for help from the law enforcement unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.Take care and have a good day.

Aussehen der betrügerischen E-Mail "I am sorry to inform you but your device was hacked" (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "I am sorry to inform you but your device was hacked Email Scam"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neustart". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerk zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Benutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen".

Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen.

Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen. Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Häufig gestellte Fragen (Frequently Asked Questions - FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich; sie werden zu Tausenden verschickt, in der Hoffnung, zumindest einige der Empfänger betrügen zu können.

Wurde mein Computer tatsächlich gehackt und verfügt der Absender über irgendwelche Informationen?

Nein, alle von der betrügerischen E-Mail "I am sorry to inform you but your device was hacked" aufgestellten Behauptungen - sind falsch. Daher ist weder Ihr Gerät infiziert, noch haben die Betrüger Videos mit Ihnen.

Wie haben Cyberkriminelle an mein E-Mail-Passwort erhalten?

Falls Sie Spam-E-Mails von Ihrem eigenen E-Mail-Konto erhalten haben - kann dies aufgrund eines Datenlecks aufgetreten sein. Ansonsten könnten sie zu irgendeinem Zeitpunkt Opfer von Phishing-Betrugsmaschen geworden sein. Maschen dieser Art zielen darauf ab, Benutzer dazu zu verleiten, Phishing-Webseiten oder Dateien, die über verschiedene Tarnungen verfügen, um Opfer dazu zu verleiten, ihnen zu vertrauen, ihre Konto-Zugangsdaten oder andere sensible Informationen zur Verfügung zu stellen.

Ich habe Kryptowährung an die Adresse versendet, die in diesem Sextorion-E-Mail-Betrug dargestellt wird, kann ich mein Geld zurückbekommen?

Kryptowährungstransaktionen sind praktisch unmöglich nachzuverfolgem; daher können Sie sie nicht rückgängig machen.

Ich habe meine persönlichen Daten angegeben, als ich von einer Spam-E-Mail betrogen wurde, was soll ich tun?

Ändern Sie sofort die Passwörter aller potenziell kompromittierten Konten und wenden Sie sich an ihren offiziellen Support - falls Sie Konto-Anmeldeinformationen offengelegt haben. Falls die Informationen anderer persönlicher Natur waren (z.B. Ausweisdaten, Kreditkartennummern etc.) sollten Sie sich unverzüglich an die zuständigen Behörden wenden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das Öffnen einer Spam-E-Mail wird keine Systeminfektion verursachen. Die in diesen E-Mails zu findenden Links und Anhänge - können jedoch bösartig sein und beim Öffnen den Download/die Installation von Malware initiieren.

Ich habe eine Datei heruntergeladen und geöffnet, die an eine Spam-E-Mail angehängt wurde, ist mein Computer infiziert?

Ob Ihr System infiziert ist, hängt vom Dateityp ab. Falls es eine ausführbare Datei war - dann höchstwahrscheinlich ja. Möglicherweise haben Sie jedoch eine Infektion vermieden, falls der Anhang ein Dokument war (z.B. .pdf, .doc usw.) - da solche Dateien möglicherweise zusätzliche Aktionen erfordern, um den Download/die Installation von Malware frühzustarten.

Wird Combo Cleaner in E-Mail-Anhängen vorhandene Malware-Infektionen entfernen?

Ja, Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und beseitigen. Das Ausführen einer vollständigen Systeminfektion ist von größter Bedeutung, da sich ausgereifte bösartige Programme normalerweise tief im System verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden