Vermeiden Sie den Betrug durch E-Mails, die behaupten, dass Ihr Computer gehackt wurde

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "I am a programmer and hacked your computer 3 months ago Email Scam"?

"I am a programmer and hacked your computer 3 months ago Email Scam" bezieht sich auf eine Spam-Kampagne. Diese Briefe verwenden das Sextortion-Betrugsmodell - sie behaupten, dass ein sexuell explizites Video mit dem Empfänger veröffentlicht wird, es sei denn, ein Lösegeld wird gezahlt. Es muss betont werden, dass alle Behauptungen, die von den E-Mails aufgestellt werden - falsch sind.

Übersicht über "I am a programmer and hacked your computer 3 months ago Email Scam" overview

Die Betrugs-E-Mails geben an, dass die Computer der Empfänger vor drei Monaten gehackt wurden. Die Betrüger behaupten, dass sie ein Video des Opfers aufgenommen haben, während diese eine Pornografie-Webseite besucht haben. Darüber hinaus informieren die Briefe darüber, dass andere sensible Informationen, wie die Kontaktliste der Empfänger, gleichermaßen von ihren Geräten extrahiert wurden.

Die E-Mails geben 48 Stunden Zeit, um 300/500 USD in Bitcoin-Kryptowährung zu bezahlen - andernfalls wird die nicht vorhandene Aufzeichnung an die gestohlenen Kontakte versendet und online geleakt werden. Die von den Briefen bereitgestellten Informationen - sind jedoch falsch. Daher existieren keine Videos, noch wurden die Geräte der Empfänger infiltriert. Diese Spam-E-Mails müssen ignoriert werden, da sie keine Bedrohung darstellen.

| Name | I am a programmer and hacked your computer 3 months ago-E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Betrügerische E-Mails behaupten, dass ein explizites Video des Empfängers veröffentlicht wird, es sei denn, ein Lösegeld wird gezahlt. |

| Höhe des Lösegelds | 300/500 US-Dollar in der Kryptowährung Bitcoin |

| Kryptowallet-Adresse der Cyberkriminellen | 1BF2xkjKdFjYnm8F5J2Z3qKHa1qY6JgLn6 (Bitcoin) |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Spam-Kampagnen allgemein

"Have you heard about Pegasus?", "I know you are cheating on your partner", "I have e-mailed you from your account" und "Reminder about your dirty deeds!" - sind einige Beispiele für betrügerische Sextortion-Spam-E-Mails.

Irreführende Briefe verwenden eine Vielzahl von gefälschten Behauptungen und Tarnungen, um das Vertrauen der Benutzer zu gewinnen und zu missbrauchen. Zusätzlich zu Phishing und verschiedenen Betrugsmaschen werden Spam-Mails außerdem verwendet, um Malware (z.B. Trojaner, Ransomware usw.) zu verbreiten. Es wird dringend empfohlen, bei eingehenden E-Mails und Nachrichten Vorsicht walten zu lassen.

Wie infizieren Spam-Kampagnen Computer?

Spam-Kampagnen verbreiten Malware über infektiöse Dateien, die den betrügerischen E-Mails angehängt oder in ihnen verlinkt werden können. Diese Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als Microsoft Office- und PDF-Dokumente, Archive, ausführbare Dateien. JavaScript und so weiter. Wenn die Dateien geöffnet werden - wird der Download/die Installation von Malware eingeleitet.

Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen. Dies geschieht automatisch in Microsoft Office-Versionen, die vor dem Jahr 2010 veröffentlicht wurden; neuere Versionen verfügen über den Modus "Geschützte Ansicht", der die Ausführung von Makros verhindert. Stattdessen können Benutzer Makrobefehle (d.h. das Bearbeiten/Inhalte) manuell aktivieren.

Wie kann die Installation von Malware vermieden werden?

Verdächtige und irrelevante E-Mails dürfen nicht geöffnet werden, insbesondere keine in ihnen zu findende Anhänge oder Links. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Malware wird außerdem über zweifelhafte Downloadkanäle (z.B. Peer-to-Peer-Sharing-Netzwerke, inoffizielle und Freeware-Webseiten usw.), illegale Aktivierungswerkzeuge ("Cracks") und betrügerische Updates verbreitet. Daher wird empfohlen, immer von offiziellen/verifizierten Quellen herunterzuladen und Werkzeuge zu aktivieren/zu aktualisieren, die von echten Entwicklern bereitgestellt werden.

Es ist von allergrößter Bedeutung, einen namhaften Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen zu entfernen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

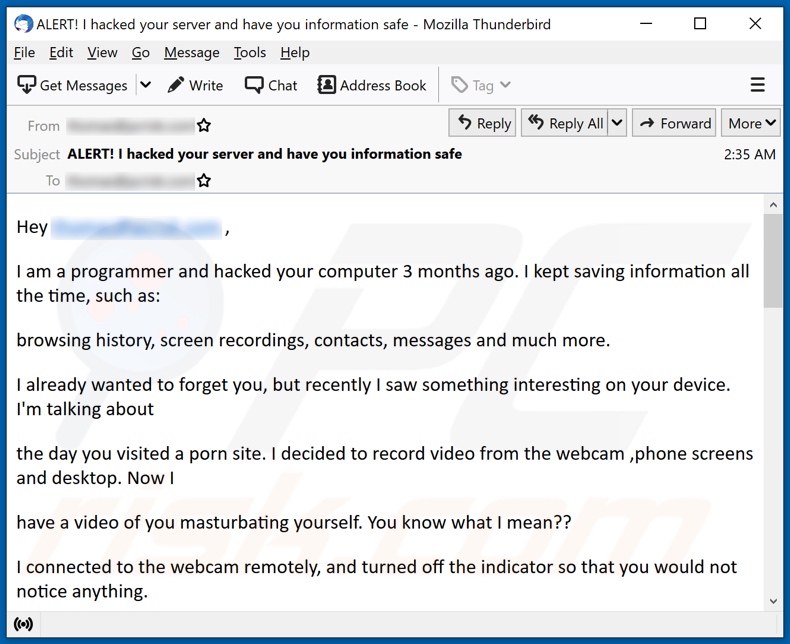

Der im betrügerischen E-Mail-Brief "I am a programmer and hacked your computer 3 months ago" dargestellte Text:

Subject: ALERT! I hacked your server and have you information safe

Hey ********** ,

I am a programmer and hacked your computer 3 months ago. I kept saving information all the time, such as:

browsing history, screen recordings, contacts, messages and much more.

I already wanted to forget you, but recently I saw something interesting on your device. I'm talking about

the day you visited a porn site. I decided to record video from the webcam ,phone screens and desktop. Now I

have a video of you masturbating yourself. You know what I mean??

I connected to the webcam remotely, and turned off the indicator so that you would not notice anything.

I have already written down all your contacts from the address book. All contacts from friends,

acquaintances, relatives. All this will be with me.

I am ready to forget about all this and completely stop accessing your computer and email. I guarantee I will

not send these videos and delete all archives with them. After that I will leave and no longer bother you,

but for that I want to have $300 worth of bitcoins in my wallet. You have 48 hours after reading this email.

I still control your email and computer - and I know when you open them and read them.

Don't try to change your email password, everything is under control. Do not try to contact me and answer

this letter. I sent it to you from your email address. Take a look at the sender, you will see that I have

complete control over your email and your computer.

Bitcoin wallet address:

1BF2xkjKdFjYnm8F5J2Z3qKHa1qY6JgLn6If you do not know how to buy bitcoins, you can find information on how to buy bitcoins online. If you need

help, you can read several articles about it.

hxxps://localbitcoins.com/guides/how-to-buy-bitcoins

hxxps://www.coinbase.com/buy-bitcoin?locale=en

hxxps://paxful.com/how-to-buy-bitcoinI look forward to your actions. If you don't need this data online and with all your friends, send $500 to my

wallet ASAP. After that I will erase all data and disappear from your life.

Do not be offended by me. If you pay, nothing happens.

Next time update your browser before browsing the web!

Aussehen der betrügerischen E-Mail "I am a programmer and hacked your computer 3 months ago" (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "I am a programmer and hacked your computer 3 months ago Email Scam"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 users: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neustart". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerk zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Benutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen".

Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen.

Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen. Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Häufig gestellte Fragen (Frequently Asked Questions - FAQ)

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Nein, die "I am a programmer and hacked your computer 3 months ago" E-Mail ist ein Betrug. Die Betrüger haben keine Informationen, von denen sie behaupten, dass sie in ihrem Besitz sind.

Ich habe Kryptowährung an die in dieser E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Nein, Kryptowährungstransaktionen können nicht zurückgegeben werden, da sie praktisch nicht zurückverfolgbar sind.

Ich habe meine persönlichen Daten angegeben, als ich von einer Spam-E-Mail hereingelegt wurde, was soll ich tun?

Handelt es sich bei den preisgegebenen Informationen um Zugangsdaten zu Konten, ändern Sie unverzüglich alle Passwörter. Handelt es sich um personenbezogene Daten (z. B. Kreditkartennummern, Personalausweisdaten usw.) - setzen Sie sich unverzüglich mit den entsprechenden Behörden in Verbindung.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet. Ist mein Computer infiziert?

Nein, das Öffnen einer E-Mail löst keine Infektionsprozesse aus. Das Öffnen von Anhängen oder das Anklicken von Links in solchen E-Mails ist der Auslöser für Systeminfektionen.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet. Ist mein Computer infiziert?

Das hängt von der Datei ab. Wenn es sich um eine ausführbare Datei handelt, ist Ihr System höchstwahrscheinlich infiziert. Wenn es sich um ein Dokument (.pdf, .doc usw.) handelte, hätte eine Infektion möglicherweise vermieden werden können, da in manchen Fällen das Öffnen einer Datei nicht ausreicht, um den Download/die Installation von Malware auszulösen.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu beseitigen. Es ist erwähnenswert, dass sich hochentwickelte Malware in der Regel tief im System versteckt; daher ist die Durchführung eines vollständigen Systemscans entscheidend.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden