Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist RustyBuer malware?

RustyBuer ist der Name einer neuen Variante des Buer loader. Der Hauptunterschied zwischen der neuen und der ursprünglichen Variante besteht darin, dass eine in der Multiparadigmen-Programmiersprache Rust und eine andere in der Programmiersprache C geschrieben wurde. Sowohl RustyBuer als auch Buer fungieren als Loader – sie infizieren Computer mit anderer Malware.

RustyBuer im Detail

Es ist wahrscheinlich, dass RustyBuer und die Originalversion in verschiedenen Sprachen geschrieben wurden, da Cyberkriminelle durch die Entwicklung der neuen Variante in der Sprache Rust ihr die Fähigkeit verleiht, Anti-Malware-Erkennungen zu umgehen, die auf Merkmalen der in der Sprache C geschriebenen Malware basieren.

RustyBuer hat verschiedene Möglichkeiten, wie er eine Nutzlast herunterladen und ausführen (bösartige Software installieren) kann. Einige der Samples von RustyBuer wurden (oder werden immer noch) verwendet, um Cobalt Strike Beacon als Nutzlast der zweiten Stufe zu verteilen, was bedeutet, dass Cyberkriminelle möglicherweise den Zugang auf infizierte Maschinen im Dark Web, Hackerforen verkaufen.

Es ist bekannt, dass RustyBuer bereits verwendet wurde, um mehr als einen Ransomware-Stamm zu verbreiten. Ransomware ist eine Art von Malware, die Daten verschlüsselt (Dateien sperrt) und eine lösegeldfordernde Nachricht mit Anweisungen generiert, wie für eine Entschlüsselung von Daten bezahlt werden kann.

Es ist erwähnenswert, dass RustyBuer prüfen kann, ob virtuelle Maschinen installiert sind, um zu vermeiden, von Malware-Analysten untersucht zu werden. Es ist sehr wahrscheinlich, dass Cyberkriminelle hinter RustyBuer weiterhin ihre Malware zu verbessern, sodass es schwieriger sein könnte, von Sicherheitsanbietern zu erkennen.

Zusammenfassend kann gesagt werden, dass es bekannt ist, dass die neue Variante von Buer loader bereits verwendet wurde, um Cobalt Strike Beacon und mehrere Ransomware-Stämme zu verbreiten. Da RustyBuer über zahlreiche Optionen verfügt, wie eine Nutzlast heruntergeladen und ausgeführt werden kann, könnte diese Malware ebenfalls verwendet werden, um andere bösartige Software zu verbreiten.

Weitere Beispiele für Malware, die entwickelt wurde, um andere Software dieser Art zu verbreiten, sind BazarLoader, HimeraLoader und AbSent-Loader. Es kommt häufig vor, dass Loader in der Lage sind, einer Erkennung zu entgehen, was es ihnen ermöglicht, Malware zu verbreiten, ohne von installierten Anti-Virus-Lösungen erkannt und entfernt zu werden.

| Name | RustyBuer loader |

| Art der Bedrohung | Malware-Loader |

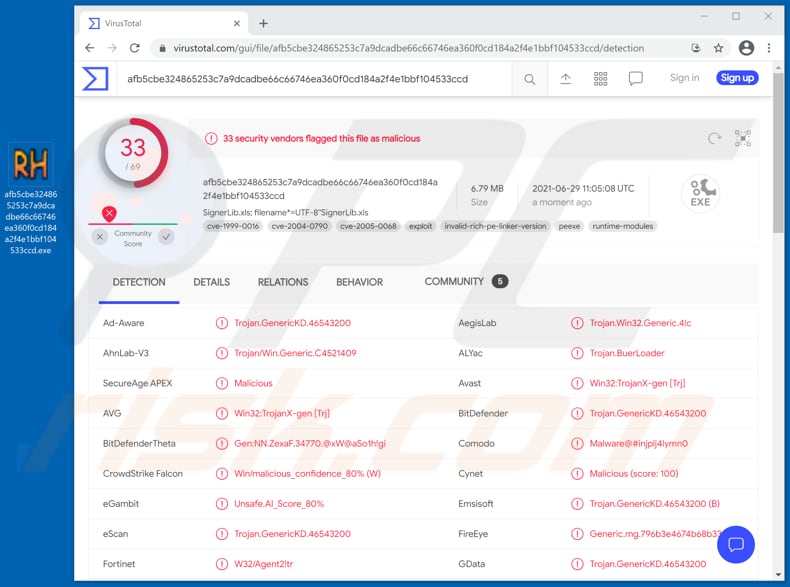

| Erkennungsnamen | Avast (Win32:TrojanX-gen [Trj]), BitDefender (Trojan.GenericKD.46543200), Emsisoft (Trojan.GenericKD.46543200 (B)), Kaspersky (HEUR:Trojan.Win32.Agent2.gen), Microsoft (Trojan:Win32/Casdet!rfn), Vollständige Liste (VirusTotal) |

| Nutzlast | Cobalt Strike Beacon, Ransomware und möglicherweise andere Malware |

| Symptome | Loader werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

RustyBuer allgemein

Zusammenfassend kann gesagt werden, dass es bekannt ist, dass die neue Variante von Buer loader bereits verwendet wurde, um Cobalt Strike Beacon und mehrere Ransomware-Stämme zu verbreiten. Da RustyBuer über zahlreiche Optionen verfügt, wie eine Nutzlast heruntergeladen und ausgeführt werden kann, könnte diese Malware ebenfalls verwendet werden, um andere bösartige Software zu verbreiten.

Weitere Beispiele für Malware, die entwickelt wurde, um andere Software dieser Art zu verbreiten, sind BazarLoader, HimeraLoader und AbSent-Loader. Es kommt häufig vor, dass Loader in der Lage sind, einer Erkennung zu entgehen, was es ihnen ermöglicht, Malware zu verbreiten, ohne von installierten Anti-Virus-Lösungen erkannt und entfernt zu werden.

Wie hat RustyBuer meinen Computer infiltriert?

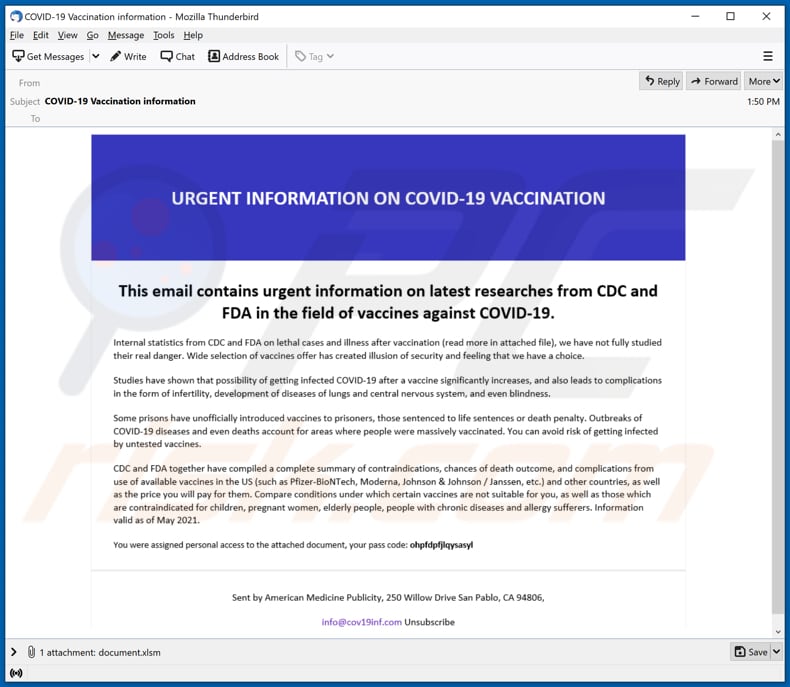

Untersuchungen zeigen, dass RustyBuer über E-Mails verbreitet wird, die als Briefe bezüglich Informationen zu COVID-19-Impfungen getarnt sind. Es ist nicht das erste Mal, dass Cyberkriminelle die Coronavirus-Erkrankung ausnutzen, um persönliche Informationen, Geld abzuschöpfen oder bösartige Software zu verbreiten.

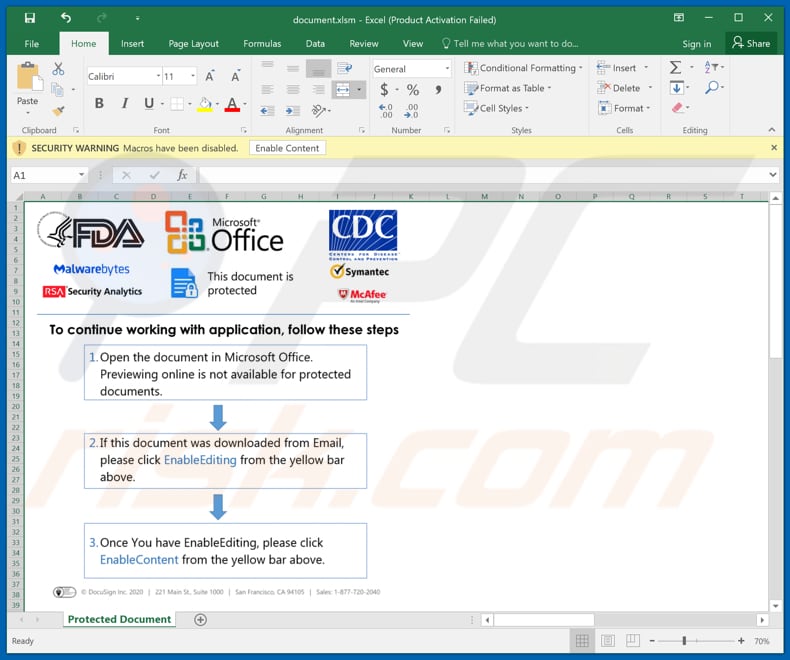

Wie in dieser speziellen E-Mail geschrieben, haben die CDC und FDA eine vollständige Zusammenfassung mit Informationen über Kontraindikationen, Komplikationen, die durch in den Vereinigten Staaten verfügbare Impfstoffe verursacht werden könnten, zusammengestellt. Der Hauptzweck dieser E-Mail besteht darin, Empfänger dazu zu verleiten, das angehängte Microsoft Excel-Dokument zu öffnen und in ihm enthaltene Makrobefehle (das Bearbeiten/Inhalte) zu aktivieren.

Wenn Benutzer Makros in bösartigen MS Office-Dokumenten aktivieren, erlauben sie es diesen Dokumenten, die Infektionskette zu starten. Es ist wichtig zu erwähnen, dass bösartige Dokumente, die mit älteren (vor dem vor dem Jahr 2010 veröffentlichten) Microsoft Office-Versionen geöffnet werden nicht über den Modus "Geschützte Ansicht" verfügen - sie infizieren Computer automatisch.

Es ist erwähnenswert, dass Cyberkriminelle PDF-Dokumente, JavaScript-Dateien, ausführbare Dateien wie EXE, Archivdateien wie ZIP, RAR und andere Dateien verwenden können, um Malware auch per E-Mail zu übermitteln. Normalerweise tarnen sie ihre E-Mails als wichtige, offizielle Briefe von seriösen Unternehmen, Organisationen (zum Beispiel CDF, FDA).

Wie kann die Installation von Malware vermieden werden?

Software und Dateien sollten von seriösen Webseiten und über direkte Links heruntergeladen werden. Es wird empfohlen, es zu vermeiden, Peer-to-Peer-Netzwerke, inoffizielle Webseiten, Downloadprogramme Dritter, inoffizielle Seiten, Installationsprogramme Dritter und andere Quellen dieser Art zu verwenden, um Programme herunterzuladen oder zu installieren.

Das Betriebssystem und auf ihm installiert muss mithilfe von eingebauten Funktionen oder Werkzeugen aktualisiert und aktiviert werden, die von ihren offiziellen Entwicklern zur Verfügung gestellt wurden. Es kommt häufig vor, dass Malware in inoffizielle Aktivierungs-("Cracking")-Werkzeugen und Aktualisierungsprogrammen Dritter versteckt ist. Außerdem ist es nicht legal, lizenzierte Programme mithilfe von verschiedenen Werkzeugen Dritter zu aktivieren.

Anhänge und Webseiten-Links in irrelevanten E-Mails, die von verdächtigen, unbekannten Absendern empfangen wurden, sollten nicht geöffnet werden, ohne sie vorher sorgfältig zu prüfen. Es kommt häufig vor, dass Cyberkriminelle solche E-Mails als Werkzeuge verwenden, um ihre Malware zu verbreiten. Es ist erwähnenswert, dass sie ihre E-Mails häufig als wichtig, offiziell und so weiter tarnen.

Außerdem wird empfohlen, eine namhafte Anti-Virus- oder Anti-Spyware-Software auf dem Betriebssystem installiert zu haben und regelmäßig Virus-Scans mit ihr durchzuführen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

E-Mail, die eine Datei enthält, die entwickelt wurde, um RustyBuer zu installieren:

Text in dieser E-Mail:

Subject: COVID-19 Vaccination information

URGENT INFORMATION ON COVID-19 VACCINATION

This email contains urgent information on latest researches from CDC and FDA in the field of vaccines against COVID-19.

Internal statistics from CDC and FDA on lethal cases and illness after vaccination (read more in attached file), we have not fully studied their real danger. Wide selection of vaccines offer has created illusion of security and feeling that we have a choice.

Studies have shown that possibility of getting infected COVID-10 after a vaccine significantly increases, and also leads to complications in the form of infertility, development of diseases of lungs and central nervous system, and even blindness.

Some prisons have unofficially introduced vaccines to prisoners, those sentenced to life sentences or death penalty. Outbreaks of COVID-19 diseases and even deaths account for areas where people were massively vaccinated. You can avoid risk of getting infected by untested vaccines.

CDC and FDA together have compiled a complete summary of contraindications, chances of death outcome, and complications from use of available vaccines in the US (such as Pfizer-BioNTech, Moderna, Johnson & Johnson / Janssen, etc.) and other countries, as well as the price you will pay for them. Compare conditions under which certain vaccines are not suitable for you, as well as those which are contraindicated for children, pregnant women, elderly people, people with chronic diseases and allergy sufferers. Information valid as of May 2021.

You were assigned personal access to the attached document, your pass code: ohpfdpfjlqysasyl

Sent by American Medicine Publicity, 250 Willow Drive San Pablo, CA 94806,

info@cov19inf.com Unsubscribe

Bösartiger Anhang, der RustyBuer verbreitet:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist RustyBuer?

- SCHRITT 1. Manuelle Entfernung von RustyBuer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden