Vertrauen Sie nicht dem I know that you visit 18+ content Betrug

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der I know that you visit 18+ content E-Mail Betrug?

Typischerweise behaupten die Betrüger hinter solchen E-Mails, einen Computer (oder ein anderes Gerät) gehackt und intime Videos von Empfängern aufgezeichnet zu haben, während diese Webseiten für Erwachsene besuchten. Der Hauptzweck solcher E-Mails besteht darin, die Empfänger glauben zu lassen, dass das angeblich aufgenommene Video an alle ihre Kontakte gesendet (und/oder auf einer Seite veröffentlicht) wird, wenn sie nicht einen bestimmten Geldbetrag (in der Regel in Kryptowährung) zahlen.

Einfach gesagt, versuchen die Betrüger hinter solchen E-Mails, die Empfänger zu erschrecken, damit sie eine Zahlung an sie leisten.

Es gibt mindestens zwei Varianten von E-Mails zu dieser Sexerpressungskampagne, eine behauptet, dass ein Computer gehackt wurde, und eine andere, dass ein Smartphone gehackt wurde. Trotzdem sind sich diese beiden E-Mails mehr oder weniger ähnlich: Sie behaupten, dass die Betrüger intime Aufnahmen von Empfängern erhalten und deren Kontaktliste aus E-Mail-, Telefonbuch- und Social-Media-Konten extrahiert haben.

Der Hauptzweck dieser Betrugskampagne besteht darin, den Empfänger glauben zu lassen, dass das aufgezeichnete Video an alle ihre Kontakte gesendet wird, und sie dazu zu verleiten, den Betrügern 500 US-Dollar in Bitcoins auf die bereitgestellte BTC-Brieftasche zu zahlen. Solche E-Mails sollten immer ignoriert, gelöscht und als Spam markiert werden, damit der E-Mail-Filter sie entfernt.

| Name | I know that you visit 18+ content email scam |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Schwindel |

| Falsche Behauptung | Computer/Smartphone wurde gehackt und intimes Video wurde erlangt |

| Höhe des Lösegelds | $500 in Bitcoins |

| Kryptowallet-Adresse der Cyberkriminellen | 1GfdASr4zrJbEdDBqPNC3W4yM7cUab3jd3 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Konto-Passwörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Weitere Beispiele für E-Mail-Betrügereien, mit denen Betrüger Empfänger dazu bringen wollen, ihnen Geld zu zahlen, sind "You've Been Hacked! Email Scam", "I Infected Your Computer With My Private Trojan Email Scam" und "I Know A Lot More Things AboutYouEmail Scam". Es ist wichtig zu erwähnen, dass E-Mails nicht nur dazu verwendet werden können, Menschen zu Geldtransaktionen zu verleiten, sondern auch zur Installation von Malware (z. B. Ransomware, trojanerähnliche Malware, Cryptocurrency-Miner).

Wie werden Computer durch Spam-Kampagnen infiziert?

Die meisten Malspam-E-Mails sind als offizielle, wichtige Briefe getarnt und enthalten einen bösartigen Anhang oder einen Download-Link für eine bösartige Datei. Auf die eine oder andere Weise besteht der Hauptzweck solcher E-Mails darin, die Empfänger dazu zu verleiten, eine bösartige Datei herunterzuladen und zu öffnen, mit der eine bestimmte Malware installiert werden soll.

Beispiele für Dateitypen, die in Malspam-E-Mails verwendet werden können, sind Microsoft Office, PDF-Dokumente, Archivdateien wie ZIP, RAR, JavaScript-Dateien, ausführbare Dateien (.exe). Es ist erwähnenswert, dass bösartige MS-Office-Dokumente Computer nur dann infizieren, wenn sie die Bearbeitung (Makrobefehle) ermöglichen.

Dies gilt jedoch nicht für bösartige Dokumente, die mit MS Office 2010 oder früheren Versionen geöffnet werden würden, da ältere Versionen nicht über den Modus "Geschützte Ansicht" verfügen.

Wie kann man die Installation von Malware vermeiden?

Software sollte von legitimen, offiziellen Seiten und über direkte Links heruntergeladen werden. Inoffiziellen Websites, Downloadern von Drittanbietern, Installationsprogrammen, Peer-to-Peer-Netzwerken usw. sollte nicht vertraut werden.

Installierte Software muss mit implementierten Werkzeugen und/oder Funktionen von offiziellen Softwareentwicklern aktualisiert und aktiviert werden. Es ist nicht legal, lizenzierte Software mit inoffiziellen Werkzeugen zu aktivieren oder raubkopierte Software zu verwenden.

Auch Aktivierungs- und Aktualisierungswerkzeuge von Drittanbietern können und werden oft zur Verbreitung von Malware verwendet. Außerdem sollten Anhänge (und Webseiten-Links) in irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen empfangen werden, nicht geöffnet werden.

Ein Computer sollte regelmäßig auf Bedrohungen gescannt werden, es wird empfohlen, dafür eine seriöse Anti-Spyware- oder Antiviren-Software zu verwenden. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

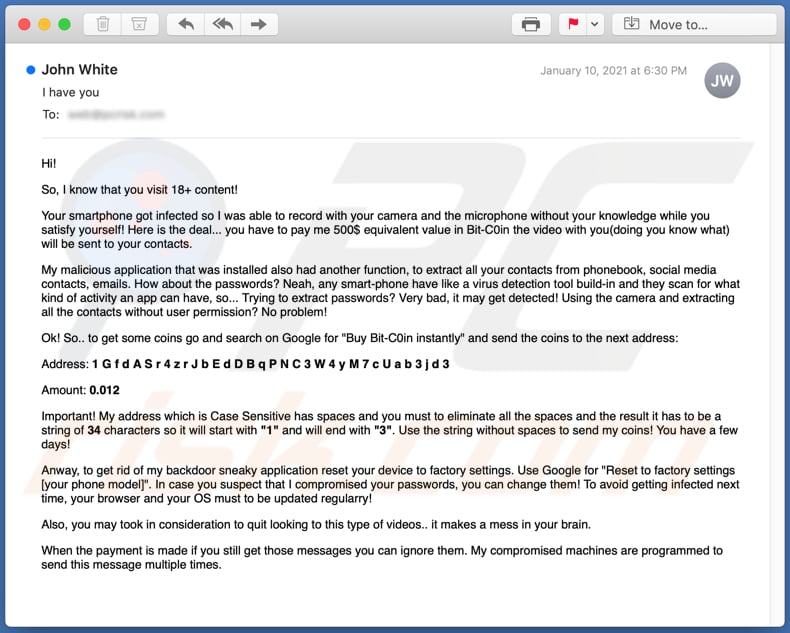

In der E-Mail dargestellter Text:

Subject: I have you

Hi!

So, I know that you visit 18+ content!

Your smartphone got infected so I was able to record with your camera and the microphone without your knowledge while you satisfy yourself! Here is the deal... you have to pay me 500$ equivalent value in Bit-C0in the video with you(doing you know what) will be sent to your contacts.

My malicious application that was installed also had another function, to extract all your contacts from phonebook, social media contacts, emails. How about the passwords? Neah, any smart-phone have like a virus detection tool build-in and they scan for what kind of activity an app can have, so... Trying to extract passwords? Very bad, it may get detected! Using the camera and extracting all the contacts without user permission? No problem!

Ok! So.. to get some coins go and search on Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! My address which is Case Sensitive has spaces and you must to eliminate all the spaces and the result it has to be a string of 34 characters so it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

Anway, to get rid of my backdoor sneaky application reset your device to factory settings. Use Google for "Reset to factory settings [your phone model]". In case you suspect that I compromised your passwords, you can change them! To avoid getting infected next time, your browser and your OS must to be updated regularry!

Also, you may took in consideration to quit looking to this type of videos.. it makes a mess in your brain.

When the payment is made if you still get those messages you can ignore them. My compromised machines are programmed to send this message multiple times.

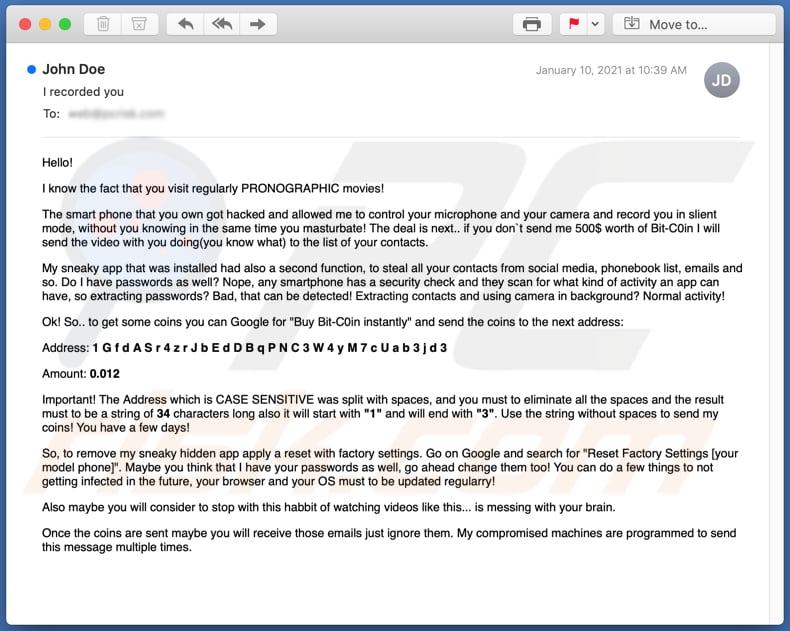

Screenshot einer weiteren E-Mail-Betrugsvariante:

Text in dieser Variante:

Subject: I recorded you

Hello!

I know the fact that you visit regularly PRONOGRAPHIC movies!

The smart phone that you own got hacked and allowed me to control your microphone and your camera and record you in slient mode, without you knowing in the same time you masturbate! The deal is next.. if you don`t send me 500$ worth of Bit-C0in I will send the video with you doing(you know what) to the list of your contacts.

My sneaky app that was installed had also a second function, to steal all your contacts from social media, phonebook list, emails and so. Do I have passwords as well? Nope, any smartphone has a security check and they scan for what kind of activity an app can have, so extracting passwords? Bad, that can be detected! Extracting contacts and using camera in background? Normal activity!

Ok! So.. to get some coins you can Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! The Address which is CASE SENSITIVE was split with spaces, and you must to eliminate all the spaces and the result must to be a string of 34 characters long also it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

So, to remove my sneaky hidden app apply a reset with factory settings. Go on Google and search for "Reset Factory Settings [your model phone]". Maybe you think that I have your passwords as well, go ahead change them too! You can do a few things to not getting infected in the future, your browser and your OS must to be updated regularry!

Also maybe you will consider to stop with this habbit of watching videos like this... is messing with your brain.

Once the coins are sent maybe you will receive those emails just ignore them. My compromised machines are programmed to send this message multiple times.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist der I know that you visit 18+ content E-Mail Betrug?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden