Vertrauen Sie dem Betrug You've Been Hacked! nicht

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der You've Been Hacked! E-Mail Betrug?

Es kommt häufig vor, dass Betrüger E-Mails versenden, in denen sie behaupten, dass sie persönliche Informationen von Personen gestohlen haben, und als Gegenleistung für die Nichtveröffentlichung dieser Informationen eine Zahlung verlangen. Dieser Betrug stellt keine Ausnahme dar.

Derartige E-Mails sollten niemals vertrauenswürdig/ernst genommen werden.

Betrüger hinter dieser E-Mail behaupten, dass sie Anmeldeinformationen für Zahlungssysteme, soziale Netzwerke, E-Mail-Konten, Messenger, Browser-Cookies, Korrespondenzhistorie von E-Mail-Konten, Messengern und sozialen Netzwerken gestohlen haben. Außerdem behaupten sie, dass sie Text-, Foto-, Video- und Audiodateien gestohlen haben, die auf einem Computer gespeichert waren.

Den Betrügern zufolge werden sie keine der oben genannten Informationen und Daten veröffentlichen, wenn die Empfänger ihnen Bitcoin im Wert von 250 Dollar in die bereitgestellte BTC-Brieftasche zahlen. Es ist erwähnenswert, dass es viele Fälle gibt, in denen Betrüger, anstatt um eine Zahlung zu bitten, versuchen, die Empfänger dazu zu bringen, ihnen sensible Informationen (z.B. Kreditkartendaten, Passwörter) zu geben.

Auf die eine oder andere Weise sollten solche E-Mails immer ignoriert werden.

| Name | You've Been Hacked! E-Mail Betrug |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Schwindel. |

| Falsche Behauptung | Sensible Informationen wurden gestohlen |

| Cyberkriminellen-Kryptowallet-Adresse | 1MaRdde6X7SGuoCdFNL2fmgpLomdx7peGC |

| Symptome | Unbefugte Online-Käufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethode | Betrügerische E-Mails, abtrünnige Online-Popup-Anzeigen, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Daten, Geldverlust, Identitätsdiebstahl, mögliche Malware-Infektionen. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Weitere Beispiele für E-Mail-Betrug sind "PASSWORD EXPIRATION NOTICE Email Scam", "POLÍCIA SEGURANÇA PÚBLICA Email Scam" und "Xerox Scanned Document Email Scam". In der Regel versuchen die hinter ihnen stehenden Betrüger, ahnungslose Empfänger zu täuschen, um ihnen Gelder zu überweisen oder persönliche Informationen zu geben.

Es ist erwähnenswert, dass E-Mails auch dazu benutzt werden können, bösartige Programme (z.B. Trojaner, Ramsomware-artige Programme) zu verbreiten.

Wie infizieren Spam-Kampagnen Computer?

Benutzer infizieren ihre Computer über E-Mails mit Malware, wenn sie bösartige Anhänge oder Dateien öffnen, die sie über Links, die sie per E-Mail erhalten haben, heruntergeladen haben. Typischerweise hängen Cyberkriminelle bösartige ausführbare Dateien (.exe), JavaScript-Dateien, PDF, Microsoft Office-Dokumente oder Archivdateien (wie ZIP, RAR) an.

Es ist erwähnenswert, dass bösartige MS-Office-Dokumente nur dann Malware installieren können, wenn die Benutzer ihnen erlauben, Bearbeitung/Inhalte zu aktivieren (Makrobefehle). Wenn solche Dokumente jedoch mit MS Office-Versionen vor 2010 geöffnet werden, installieren sie automatisch bösartige Software.

Das liegt daran, dass die oben genannten Versionen keinen Modus "Geschützte Ansicht" enthalten.

Wie vermeidet man die Installation von Malware?

Anhänge und Webseiten-Links, die von unbekannten, verdächtigen Adressen empfangen werden, sollten nicht geöffnet werden. Besonders wenn solche E-Mails irrelevant sind.

Dateien und Programme sollten über direkte Download-Links und von vertrauenswürdigen, offiziellen Webseiten heruntergeladen werden. Drittanbieter-Downloadprogramme, Installationsprogramme, Peer-to-Peer-Netzwerke (Torrent-Clients, eMule), inoffizielle Webseiten usw. sollten niemals zum Herunterladen oder Installieren verwendet werden.

Die installierte Software und das Betriebssystem müssen mit Werkzeugen und/oder implementierten Funktionen aktualisiert werden, die von den offiziellen Software-Entwicklern und nicht von inoffiziellen Werkzeugen Dritter bereitgestellt werden. Ein weiteres wichtiges Detail bei der Software-Aktivierung mit inoffiziellen Werkzeugen ist, dass es nicht legal ist, solche Werkzeuge dafür zu verwenden.

Außerdem wird empfohlen, das Betriebssystem regelmäßig mit einem seriösen Antivirus- oder Anti-Spyware-Programm zu überprüfen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingedrungene Malware automatisch zu eliminieren.

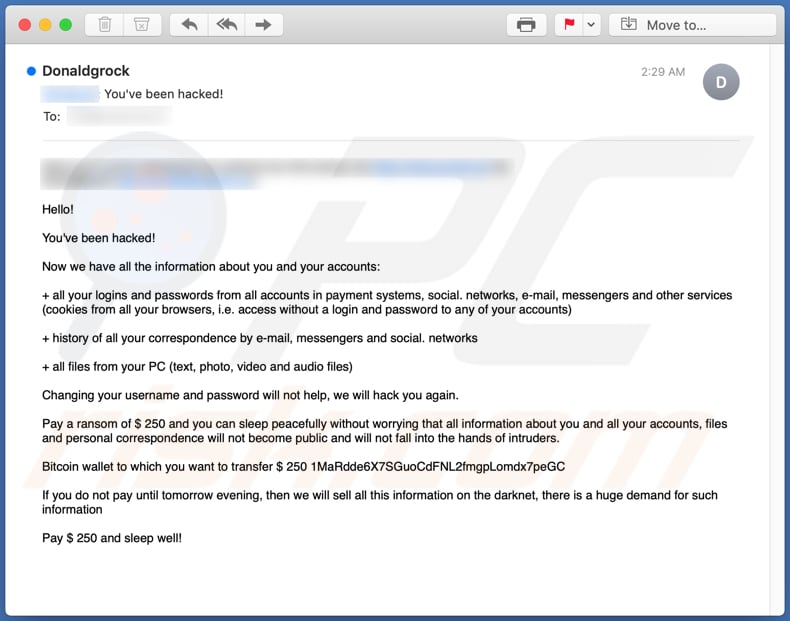

Text, der im E-Mail-Betrugsschreiben von You've Been Hacked! angezeigt wird:

Hello!

You've been hacked!

Now we have all the information about you and your accounts:

+ all your logins and passwords from all accounts in payment systems, social. networks, e-mail, messengers and other services (cookies from all your browsers, i.e. access without a login and password to any of your accounts)

+ history of all your correspondence by e-mail, messengers and social. networks

+ all files from your PC (text, photo, video and audio files)

Changing your username and password will not help, we will hack you again.

Pay a ransom of $ 250 and you can sleep peacefully without worrying that all information about you and all your accounts, files and personal correspondence will not become public and will not fall into the hands of intruders.

Bitcoin wallet to which you want to transfer $ 250 1MaRdde6X7SGuoCdFNL2fmgpLomdx7peGC

If you do not pay until tomorrow evening, then we will sell all this information on the darknet, there is a huge demand for such information

Pay $ 250 and sleep well!

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist der You've Been Hacked! E-Mail Betrug?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, Antiviren- oder Anti-Malware-Programme dies automatisch tun zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows. Wenn Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden