Vertrauen Sie keinen gefälschten Zoom E-Mails über eine Einladung zu einer Videokonferenz

Phishing/BetrugAuch bekannt als: Mögliche Malware Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist fake "Zoom" E-Mail?

"Zoom email scam" bezieht sich auf eine E-Mail-Spam-Kampagne. Der Begriff "Spam-Kampagne" bezeichnet eine Massenoperation, bei der Tausende von betrügerischen E-Mails versandt werden.

Die Briefe, die durch diese Spam-Kampagne verteilt werden, behaupten, dass die Empfänger eine Einladung zu einer Videokonferenz über die Videotelefonie- und Online-Chat-Dienstplattform Zoom (Zoom Video Communications, Inc.) erhalten haben. Es muss betont werden, dass diese Betrugs-E-Mails in keiner Weise mit dem eigentlichen Zoom-Dienst in Verbindung stehen.

Die Briefe werden verwendet, um für eine Phishing-Webseite zu werben, auf der die dort eingegebenen Informationen aufgezeichnet werden sollen.

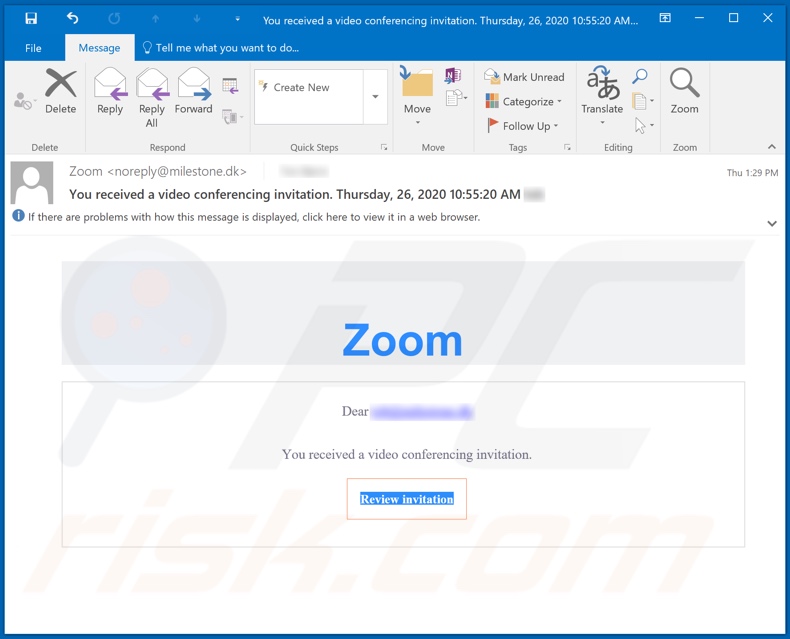

Der Titel/Betreff dieser Betrugs-E-Mails - "Sie haben eine Einladung zu einer Videokonferenz erhalten" - enthält die Essenz der Briefe. Im Hauptteil der Briefe werden die E-Mail-Empfänger lediglich begrüßt und darüber informiert, dass sie zu einer Zoom-Videokonferenz eingeladen wurden.

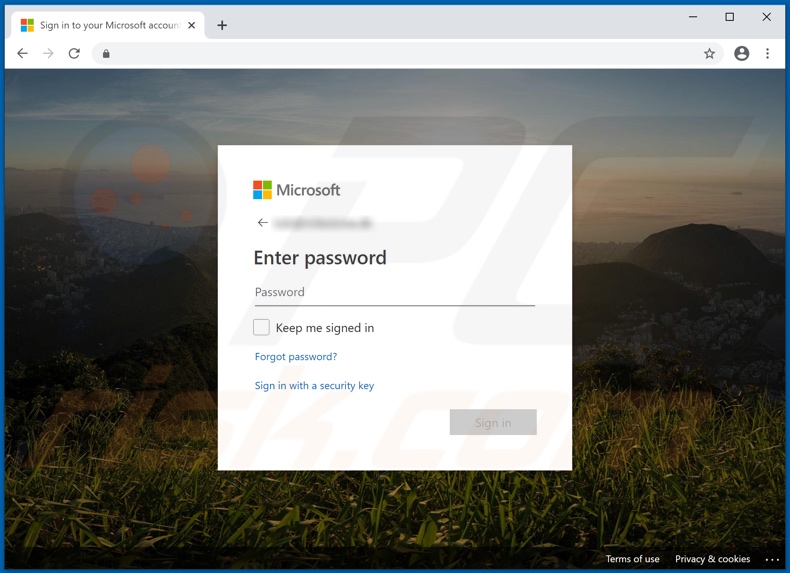

Wenn jedoch die Schaltfläche "Einladung überprüfen" angeklickt wird, werden die Empfänger auf eine Phishing-Webseite weitergeleitet. Diese Seite fordert die Benutzer auf, sich mit ihren Microsoft-Konten anzumelden.

Wie in der Einleitung erwähnt, sind Phishing-Webseiten so konzipiert, dass sie alle ihnen zur Verfügung gestellten Daten aufzeichnen. Anstatt auf die gefälschte Zoom-Konferenzeinladung zuzugreifen, geben die Benutzer daher unbeabsichtigt ihre Anmeldedaten für Microsoft-Konten (d.h. Benutzernamen und Passwörter) den Betrügern, die hinter dieser Spam-Kampagne stehen, preis.

Phishing-Webseiten zielen jedoch nicht nur auf die Anmeldedaten ab, sondern fordern unter Umständen auch eine Vielzahl von Daten an. Im Allgemeinen sind folgende Informationen von Interesse (aber nicht ausschließlich): Vornamen, Nachnamen, Adressen, Telefonnummern, E-Mail-Adressen, Bankkonto- und/oder Kreditkartendaten.

Darüber hinaus kann Phishing zusammen mit anderen Betrügereien eingesetzt werden (z.B. solche, die gefälschte Zahlungen anfordern). Zusammenfassend lässt sich sagen, dass Benutzer, die dem "Zoom-E-Mail-Betrug" vertrauen, Systeminfektionen, ernsthafte Datenschutzprobleme, finanzielle Verluste und sogar Identitätsdiebstahl erleiden können.

| Name | Zoom Email Scam |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | In Betrugs-E-Mails wird behauptet, dass den Empfängern eine Einladung zu einer Zoom-Videokonferenz zugesandt wurde. |

| Tarnung | Zoom Video Communications, Inc. |

| Symptome | Unbefugte Online-Käufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust von sensiblen privaten Informationen, Geldverlust, Identitätsdiebstahl |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"Deactivating All Inactive Accounts", "Google Forms Email Scam", "SharePoint Email Scam" und "Account Access Disabled" sind einige Beispiele für andere Phishing-Spam-Kampagnen. Die betrügerischen E-Mails werden in der Regel als "offiziell", "vorrangig", "wichtig", "dringend" dargestellt oder versuchen anderweitig, die Empfänger dazu zu bringen, ihnen zu vertrauen/nachzuforschen.

Abgesehen davon, dass sie für Phishing verwendet werden, können Spam-Kampagnen auch Malware verbreiten (z.B. Trojaner, Ransomware usw.). Unabhängig davon, was Betrügerbriefe behaupten, anbieten, erbitten oder fordern, das Endziel ist immer dasselbe - Einnahmen für die dahinter stehenden Betrüger/Cyberkriminellen zu generieren.

Aufgrund der relativen Prävalenz solcher Briefe wird dringend empfohlen, bei eingehenden E-Mails Vorsicht walten zu lassen.

Wie infizieren Spam-Kampagnen Computer?

Systeme werden durch virulente Dateien infiziert, die über Spam-Kampagnen verbreitet werden. Die Dateien können an die betrügerischen E-Mails angehängt werden und/oder die Briefe enthalten Download-Links solcher Inhalte.

Infektiöse Dateien können in verschiedenen Formaten vorliegen, z.B. in Archiven (RAR, ZIP usw.), ausführbaren Dateien (.exe, .run usw.), PDF- und Microsoft Office-Dokumenten, JavaScript usw. Wenn diese Dateien ausgeführt, ausgeführt oder anderweitig geöffnet werden, wird der Infektionsprozess (d.h. Download/Installation von Malware) eingeleitet.

Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen. In Microsoft Office-Versionen, die vor 2010 veröffentlicht wurden, beginnt dieser Prozess automatisch beim Öffnen des Dokuments.

Die neueren Versionen verfügen jedoch über den Modus "Geschützte Ansicht"; daher werden die Benutzer aufgefordert, Makros zu aktivieren (d.h. Bearbeitung/Inhalt zu aktivieren). Daher kann in diesen Versionen eine Infektion nur dann ausgelöst werden, wenn Makrobefehle manuell aktiviert werden.

Wie lässt sich die Installation von Malware vermeiden?

Verdächtige und irrelevante E-Mails dürfen nicht geöffnet werden, insbesondere keine Anhänge oder Links, die darin gefunden werden, da dies zu einer hochriskanten Systeminfektion führen kann. Es wird auch empfohlen, Microsoft Office-Versionen zu verwenden, die nach 2010 veröffentlicht wurden.

Malware wird jedoch auch über dubiose Downloadkanäle (z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und andere Downloadprogramme von Drittanbietern), illegale Aktivierungs- ("Cracking"-)Werkzeuge und gefälschte Updateprogramme verbreitet. Es wird daher empfohlen, stets offizielle/vertrauenswürdige Downloadquellen zu verwenden sowie Programme mit Werkzeugen/Funktionen zu aktivieren und zu aktualisieren, die von legitimen Anbietern zur Verfügung gestellt werden.

Um die Integrität der Geräte und die Privatsphäre der Benutzer zu schützen, ist es von größter Wichtigkeit, eine zuverlässige Antiviren-/Anti-Spyware-Suite zu installieren und auf dem neuesten Stand zu halten. Darüber hinaus muss diese Software für regelmäßige System-Scans und die Entfernung erkannter/potentieller Bedrohungen verwendet werden.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingedrungene Malware automatisch zu entfernen.

Text, der im "Zoom"-Betrugs-E-Mail-Brief präsentiert wird:

Subject: You received a video conferencing invitation. Thursday, 26, 2020 10:55:20 AM ********

Zoom

Dear ********

You received a video conferencing invitation.

Review invitation

Screenshot der Phishing-Webseite, die durch "Zoom"-Betrugs-E-Mails beworben wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Zoom Email Scam"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden