Ignorieren Sie die You have used Zoom recently - I have very unfortunate news E-Mail

Phishing/BetrugAuch bekannt als: Mögliche Malware Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der You have used Zoom recently - I have very unfortunate news E-Mail-Betrug?

Cyberkriminelle, die hinter Sexerpressung-E-Mail-Betrügereien wie dieser stehen, versuchen, den Empfängern Geld (in der Regel Kryptogeld) zu entlocken, indem sie drohen, intime, explizite Bilder oder Videos von ihnen zu veröffentlichen. Gewöhnlich behaupten sie, dass sie diese Videos (oder Fotos) mit einer Computer-Webcam aufgenommen haben, die an die Computer der Empfänger angeschlossen/auf diesen installiert ist.

Obwohl solche Erpressungs-E-Mails gefälscht sind und man ihnen niemals trauen sollte.

Betrüger, die hinter diesem speziellen Erpressungsbetrug stehen, behaupten, dass es eine Zero-Day-Sicherheitslücke in der Zoom-Anwendung gab, die es ihnen ermöglichte, vollständig auf die Webcam des Empfängers zuzugreifen und eine sexuelle Handlung des Empfängers aufzuzeichnen. Sie drohen damit, das aufgezeichnete Video an alle Kontakte des Empfängers zu senden, wenn ihnen nicht innerhalb von zwei Tagen nach Erhalt dieser E-Mail 2000 Dollar in Bitcoins ausgezahlt werden.

Die Zahlung muss unter Verwendung einer der angegebenen BTC-Brieftaschenadressen erfolgen. Jeder, der eine solche Betrugsmail mit Erpressung erhalten hat, sollte jedoch wissen, dass die Betrüger dahinter kein Video haben, auf dem sie irgendetwas tun, Informationen kompromittieren usw.

Deshalb sollten solche E-Mails niemals ernst genommen werden, die beste Möglichkeit ist, sie einfach zu ignorieren. Es wird auch empfohlen, solche E-Mails den Behörden zu melden.

| Name | You have used Zoom recently - I have very unfortunate news Email Scam |

| Art der Bedrohung | Sexerpressung, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Cyberkriminelle haben ein explizites Video von einem Empfänger aufgenommen |

| Cyberkriminellen-Kryptobrieftaschen-Adresse | 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB |

| Symptome | Unbefugte Online-Käufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust von sensiblen privaten Informationen, Geldverlust, Identitätsdiebstahl |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Weitere Beispiele für E-Mail-Betrügereien mit Erpressung, bei denen Betrüger versuchen, Empfänger dazu zu bringen, ihnen Geld zu schicken, sind "I Infected Your Computer With My Private Trojan", "I Know A Lot More Things About You" and "You Have 46 Hours In Order To Make The Payment". Es ist erwähnenswert, dass E-Mails nicht nur dazu verwendet werden können, Benutzer zu Geldtransaktionen zu verleiten, indem sie vertrauliche Informationen liefern, sondern auch für andere böswillige Zwecke.

Zum Beispiel zur Zustellung von Malware - um Empfänger zur Installation von Malware auf ihrem Computer zu verleiten (z.B. Ransomware, Trojaner).

Wie infizieren Spam-Kampagnen Computer?

Benutzer infizieren ihre Computer mit Malware durch E-Mails (Malspam), wenn sie die angehängten bösartigen Dateien herunterladen und öffnen, oder sie öffnen Dateien, die von ihnen über in diesen E-Mails enthaltene Webseiten-Links heruntergeladen wurden. Einige Beispiele für Dateien, die von Cyberkriminellen zur Verbreitung von Malware über E-Mails verwendet werden, sind bösartige ausführbare Dateien (wie .exe), JavaScript-Dateien, PDF, Microsoft Office-Dokumente, Archivdateien (wie ZIP, RAR).

In der Regel infizieren diese Dateien Systeme/installieren Malware, sobald sie geöffnet werden. Bösartige Microsoft Office-Dokumente infizieren Computer jedoch nur dann, wenn die Empfänger die Bearbeitung/Inhalte (Makrobefehle) in ihnen aktivieren. Dies gilt jedoch nur für Dokumente, die Empfänger mit Microsoft Office-Versionen öffnen, die nach dem Jahr 2010 veröffentlicht wurden. Dokumente, die mit älteren Versionen geöffnet werden, installieren automatisch Malware.

Das liegt daran, dass die oben genannten Versionen keinen Modus "Geschützte Ansicht" enthalten.

Wie lässt sich die Installation von Malware vermeiden?

Software sollte von legitimen offiziellen Seiten und über direkte Download-Links heruntergeladen werden. Andere Quellen wie Peer-to-Peer-Netzwerke, inoffizielle Sites, Drittanbieter-Downloadprogramme usw. sollten nicht verwendet werden. Dasselbe gilt für Installationsprogramme von Dritten.

Betriebssystem und installierte Programme müssen mit implementierten Funktionen und/oder Werkzeugen aktualisiert werden, die von ihren offiziellen Entwicklern zur Verfügung gestellt werden. Inoffizielle Tools von Drittanbietern sind in der Regel so konzipiert, dass sie Malware installieren können.

Es ist auch nicht legal, Werkzeuge von Drittanbietern zu verwenden, um lizenzierte Software zu aktivieren oder Installationsprogramme für raubkopierte Software zu verwenden. Anhänge und/oder Links in irrelevanten E-Mails, die von verdächtigen, unbekannten Adressen gesendet werden, sollten nicht geöffnet werden.

Sehr oft werden solche E-Mails von Cyberkriminellen versandt, die versuchen, die Empfänger zur Installation von Malware auf ihren Computern zu verleiten. Zusätzlich können Computer geschützt werden, indem sie regelmäßig mit einer aktuellen Antiviren- oder Anti-Spyware-Software auf Bedrohungen überprüft werden.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingedrungene Malware automatisch zu eliminieren.

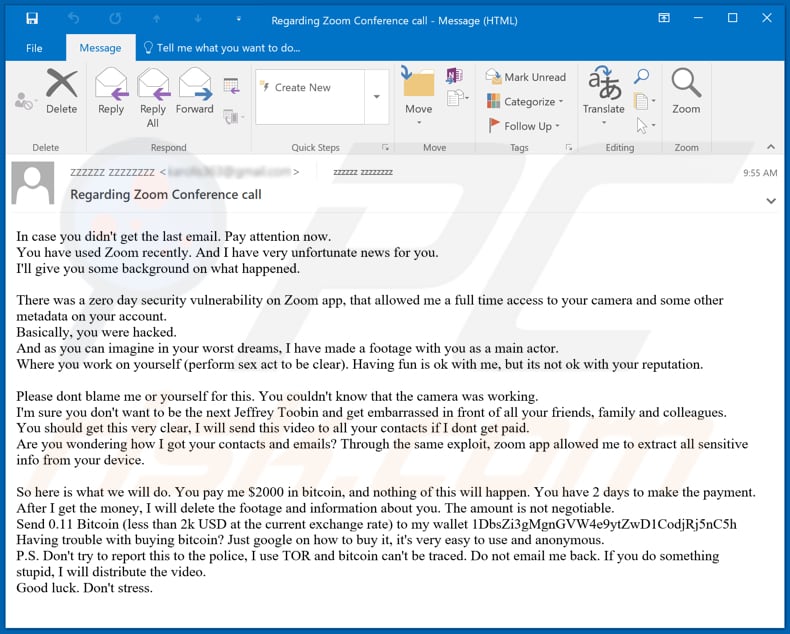

Der Text, der im "You have used Zoom recently - I have very unfortunate news" E-Mail-Betrug enthalten ist:

Subject: Regarding Zoom Conference call

In case you didn't get the last email. Pay attention now.

You have used Zoom recently. And I have very unfortunate news for you.

I'll give you some background on what happened.There was a zero day security vulnerability on Zoom app, that allowed me a full time access to your camera and some other metadata on your account.

Basically, you were hacked.

And as you can imagine in your worst dreams, I have made a footage with you as a main actor.

Where you work on yourself (perform sex act to be clear). Having fun is ok with me, but its not ok with your reputation.Please dont blame me or yourself for this. You couldn't know that the camera was working.

I'm sure you don't want to be the next Jeffrey Toobin and get embarrassed in front of all your friends, family and colleagues.

You shouldget this very clear, I will send this video to all your contacts if I dont get paid.

Are you wondering how I got your contacts and emails? Through the same exploit, zoom app allowed me to extract all sensitive info from your device.So here is what we will do. You pay me $2000 in bitcoin, and nothing of this will happen. You have 2 days to make the payment.

After I get the money, I will delete the footage and information about you. The amount is not negotiable.

Send 0.11 Bitcoin (less than 2k USD at the current exchange rate) to my wallet 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB

Having trouble with buying bitcoin? Just google on how to buy it, it's very easy to use and anonymous.

P.S. Don't try to report this to the police, I use TOR and bitcoin can't be traced. Do not email me back. If you do something stupid, I will distribute the video.

Good luck. Don't stress.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist der You have used Zoom recently - I have very unfortunate news E-Mail-Betrug?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden