Vermeiden Sie den Verlust Ihres E-Mail Kontos durch Xerox Scanned Document Scam E-Mails

Phishing/BetrugAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist die "Xerox Scanned Document" Betrugs-E-Mail?

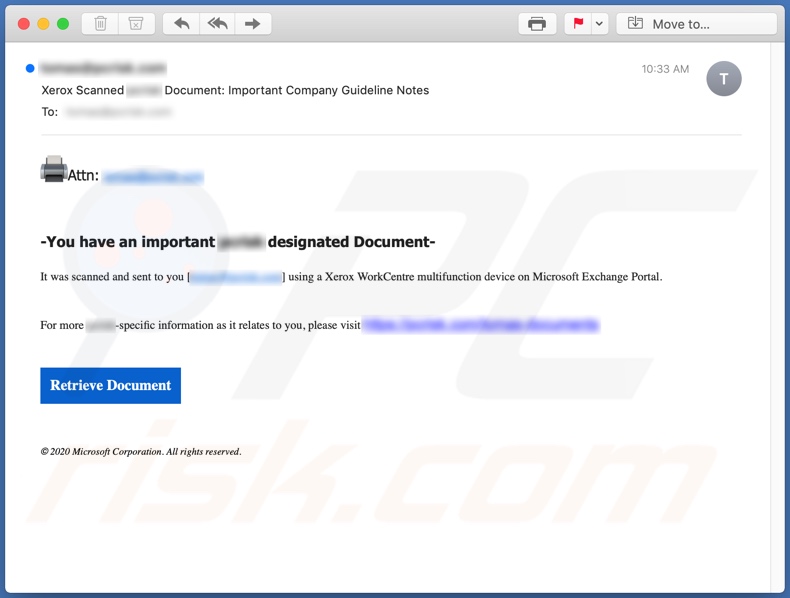

"Xerox Scanned Document Email Scam" bezieht sich auf eine Phishing-E-Mail-Spam-Kampagne. Der Begriff "Spam-Kampagne" bezeichnet eine Massenoperation, bei der Tausende von betrügerischen E-Mails versendet werden.

In den Briefen, die im Rahmen dieser Spam-Kampagne verteilt werden, wird behauptet, dass die Empfänger ein gescanntes Dokument erhalten haben, und um es abzurufen, werden sie angewiesen, auf den angegebenen Link zu klicken. Darüber hinaus werden die Scam-E-Mails mit "© 2020 Microsoft Corporation" abgeschlossen.

Alle Rechte vorbehalten", was implizieren soll, dass diese Mail von Microsoft stammt. Es muss betont werden, dass diese E-Mails in keiner Weise mit der tatsächlichen Microsoft Corporation in Verbindung stehen. Darüber hinaus werben die Briefe für eine Phishing-Webseite, auf der die dort eingegebenen Daten gesammelt werden sollen.

Die "Xerox Scanned Document"-Scan-E-Mails behaupten, dass die Empfänger ein Dokument erhalten haben, das "mit einem Xerox WorkCentre-Multifunktionsgerät im Microsoft Exchange Portal" versandt wurde. Um auf das Dokument zuzugreifen, werden die Empfänger angewiesen, die aufgelistete URL zu besuchen und/oder auf die Schaltfläche "Dokument abrufen" zu klicken.

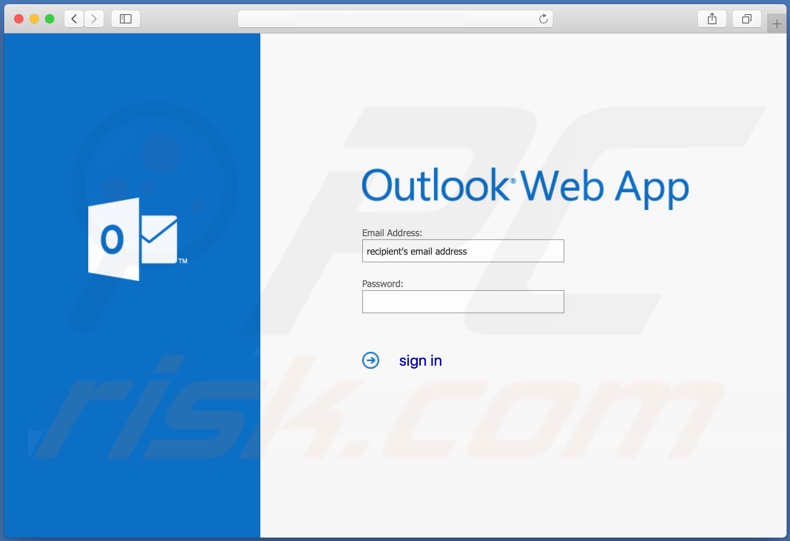

Wie in der Einleitung erwähnt, ist die E-Mail angeblich von Microsoft signiert - was falsch ist und die oben genannte Firma in keiner Weise mit diesen Briefen in Verbindung steht. Der von dieser Spam-Kampagne beworbene Link führt zu einer Phishing-Webseite, die als die Registrierungs-/Anmeldungsseite der Outlook-Adware getarnt ist. Diese Webseite dient dazu, die von den Benutzern eingegebenen Informationen aufzuzeichnen; daher werden die dort eingegebenen E-Mail-Anmeldedaten (d.h. E-Mail-Adresse und Passwort) an die Betrüger weitergeleitet.

E-Mail-Konten sind von besonderem Interesse für Cyberkriminelle, da sie häufig mit anderen Konten verbunden sind, z. B. mit sozialen Netzwerken, sozialen Medien, Streaming-Diensten, Datenspeicherung und -übertragung, E-Commerce, Online-Geldüberweisungen, digitalen Brieftaschen, Bankgeschäften und vielen anderen. Durch gestohlene Postkonten können Betrüger Zugang zu verschiedenen damit verbundenen Konten erhalten und diese kapern.

Um zu erläutern, wie einige dieser Konten missbraucht werden können: Kommunikationskonten (z.B. soziale Konten, Nachrichtenkonten usw.) können von den Kriminellen benutzt werden, um von Kontakten/Freunden um Kredite zu bitten und/oder um Malware zu verbreiten (durch den Austausch infektiöser Dateien) - unter dem Deckmantel des wahren Eigentümers. Sollten besonders sensible und/oder kompromittierende Inhalte auf Datenspeicherkonten gefunden werden, können diese gegen Lösegeld festgehalten werden - unter Androhung der Veröffentlichung und/oder des Verkaufs an Konkurrenten des Opfers.

Konten, die direkt mit Finanzen zu tun haben (z.B. Bankgeschäfte, Geldüberweisungen usw.) oder auf denen finanzielle Informationen gespeichert sind (z.B. E-Commerce und solche, die bezahlte Dienstleistungen anbieten) - können missbraucht werden, um betrügerische Transaktionen durchzuführen und/oder Online-Käufe zu tätigen. Zusammenfassend lässt sich sagen, dass das Vertrauen in die "Xerox Scanned Document"-E-Mails zu schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und sogar zu Identitätsdiebstahl führen kann.

Wenn bereits Versuche unternommen wurden, sich über diese Phishing-Website anzumelden, müssen die E-Mail und alle damit verbundenen Konto-Zugangsdaten (d.h. Passwörter) sofort geändert werden. Es wird auch empfohlen, den offiziellen Support aller potenziell gefährdeten Konten zu kontaktieren.

| Name | Xerox Scanned Document Email Scam |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Schwindel |

| Falsche Behauptung | E-Mails behaupten, dass Benutzer ein gescanntes Dokument erhalten haben |

| Tarnung | Microsoft Corporation |

| Symptome | Unbefugte Online-Käufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, abtrünnige Online-Popup-Anzeigen, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domänen. |

| Schaden | Verlust von sensiblen privaten Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"SendGrid Email Scam", "Your account has encountered an error 505", "OneDrive Email Scam", "SharePoint Email Scam" und "Server Notification" sind einige Beispiele für andere Phishing-Spam-Kampagnen. E-Mails, die während dieser Vorgänge verschickt werden, sind in der Regel als "offiziell", "dringend", "wichtig", "Priorität" und so weiter getarnt.

Diese Briefe können jedoch auch für andere Betrügereien verwendet werden. Darüber hinaus werden Spam-Kampagnen auch zur Verbreitung von Malware (z.B. Trojaner, Ransomware, usw.) eingesetzt.

Unabhängig davon, was Betrugs-E-Mails versprechen, anbieten, erbitten oder fordern, das Endziel ist dasselbe - Profit für die dahinter stehenden Betrüger / Cyberkriminellen zu generieren. Es wird daher dringend empfohlen, bei eingehenden E-Mails Vorsicht walten zu lassen.

Wie infizieren Spam-Kampagnen Computer?

Systeme werden durch virulente Dateien infiziert, die über Spam-Kampagnen verbreitet werden. Diese E-Mails enthalten Download-Links zu bösartigen Dateien und/oder die Dateien werden einfach an die Briefe angehängt.

Virulente Dateien können in verschiedenen Formaten vorliegen, z.B. in Archiven (ZIP, RAR usw.), ausführbaren Dateien (.exe, .run usw.), Microsoft Office- und PDF-Dokumenten, JavaScript usw. Wenn diese Dateien ausgeführt, ausgeführt oder anderweitig geöffnet werden, wird der Infektionsprozess (d.h. Download/Installation von Malware) ausgelöst.

Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen. In MS Office-Versionen, die vor 2010 veröffentlicht wurden - beginnt dieser Prozess in dem Moment, in dem ein Dokument geöffnet wird.

Die neueren Programme (die nach 2010 veröffentlicht wurden) verfügen jedoch über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makros verhindert. Wenn ein Dokument in diesen Versionen geöffnet wird, werden die Benutzer gebeten, Makrobefehle zu aktivieren (d.h. Bearbeitung/Inhalt zu aktivieren). Daher werden Infektionsprozesse nur dann ausgelöst, wenn Makros manuell aktiviert werden.

Wie lässt sich die Installation von Malware vermeiden?

Verdächtige und/oder irrelevante E-Mails dürfen nicht geöffnet werden, insbesondere keine darin gefundenen Links oder Dateianhänge, da dies zu einer hochriskanten Systeminfektion führen kann. Außerdem wird empfohlen, nur Microsoft Office-Versionen zu verwenden, die nach 2010 veröffentlicht wurden.

Malware wird jedoch auch über dubiose Download-Kanäle (z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und andere Downloadprogramme von Drittanbietern), illegale Aktivierungswerkzeuge ("Cracking") und unzulässige Updateprogramme verbreitet. Es wird daher empfohlen, von offiziellen/vertrauenswürdigen Quellen herunterzuladen, sowie aktive und aktualisierte Produkte mit Werkzeugen oder Funktionen, die von legitimen Entwicklern zur Verfügung gestellt werden.

Um die Integrität der Geräte und die Sicherheit der Benutzer zu gewährleisten, ist es von entscheidender Bedeutung, eine zuverlässige Antiviren-/Anti-Spyware-Suite zu installieren und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte/potenzielle Bedrohungen zu entfernen, um erkannte Bedrohungen zu beseitigen.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows auszuführen, um eingedrungene Malware automatisch zu entfernen.

Text, der in dem E-Mail-Brief "Xerox Scanned Document" präsentiert wird:

Subject: Xerox Scanned - Document: Important Company Guideline Notes

Attn: ********

-You have an important ******** designated Document-

It was scanned and sent to you [********] using a Xerox WorkCentre multifunction device on Microsoft Exchange Portal.

For more ********-specific information as it relates to you, please visit ********

Retrieve Document

© 2020 Microsoft Corporation. All rights reserved.

Screenshot der Phishing-Webseite, getarnt als die Anmeldungs-/Anmeldungsseite der Outlook-Webanwendung:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Xerox Scanned Document"?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden