ExploreAnalog Adware (Mac)

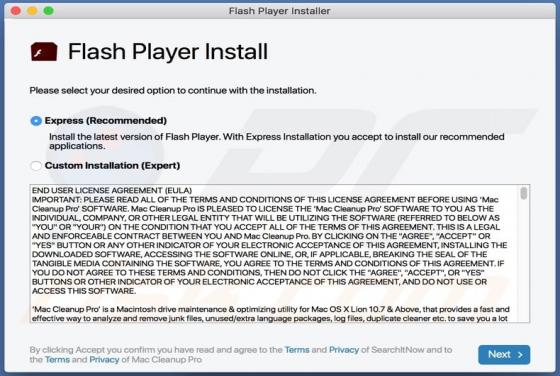

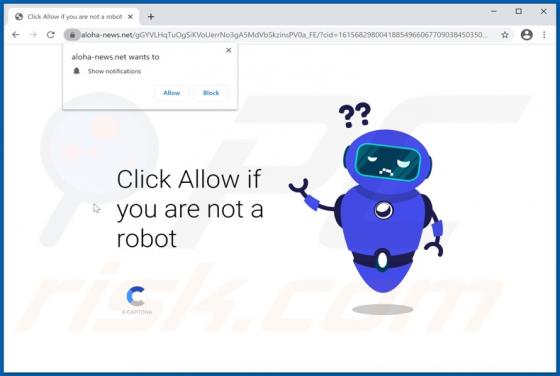

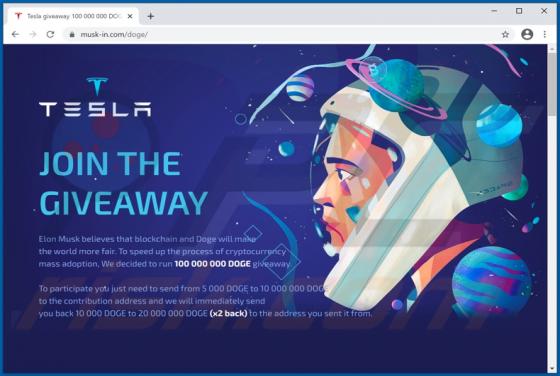

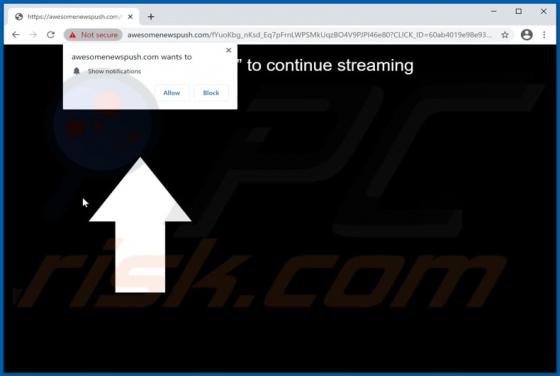

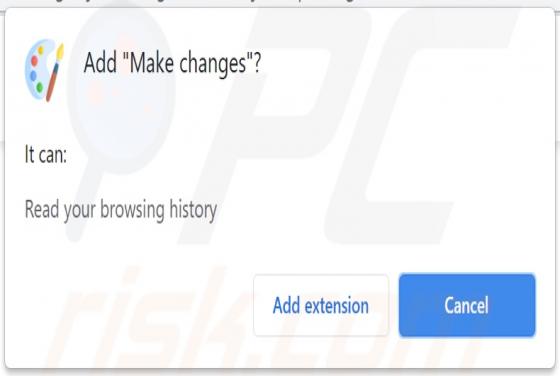

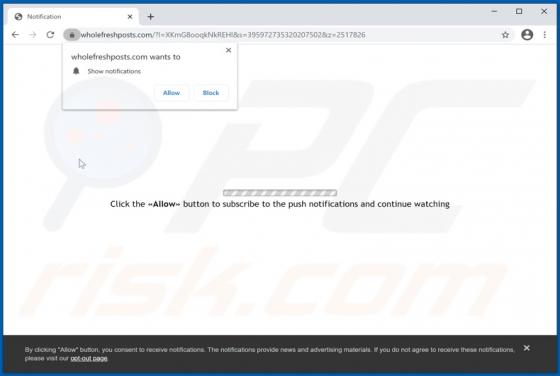

ExploreAnalog wurde entwickelt, um Anzeigen zu übermitteln und die Einstellungen des Browsers zu ändern (eine gefälschte Suchmaschine zu fördern). Apps, die Anzeigen generieren, werden Adware genannt und Apps, die gefälschte Suchmaschinen (deren Adressen) fördern, werden Browserentführer genannt