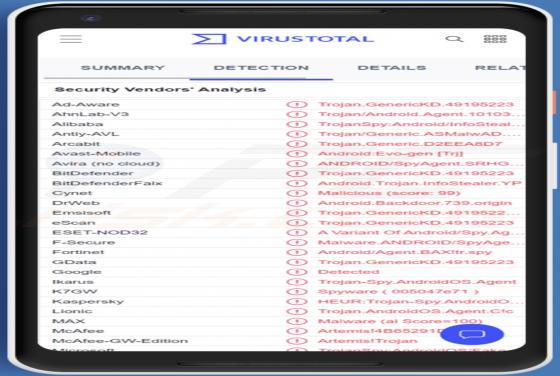

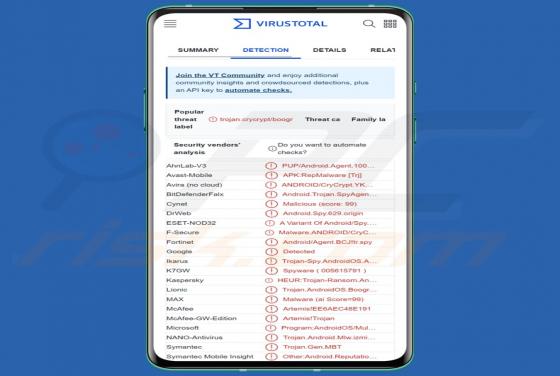

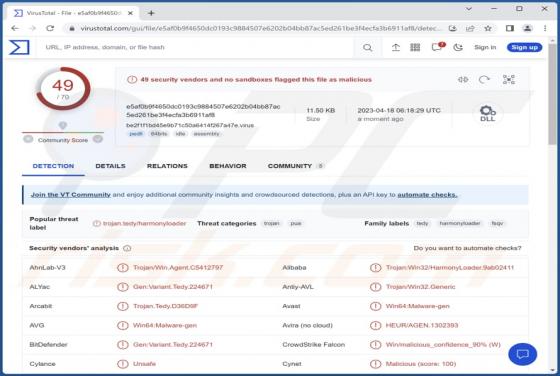

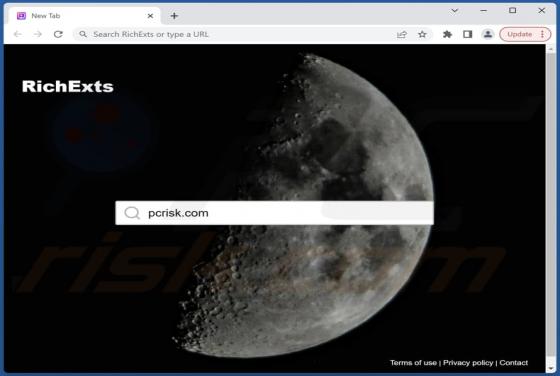

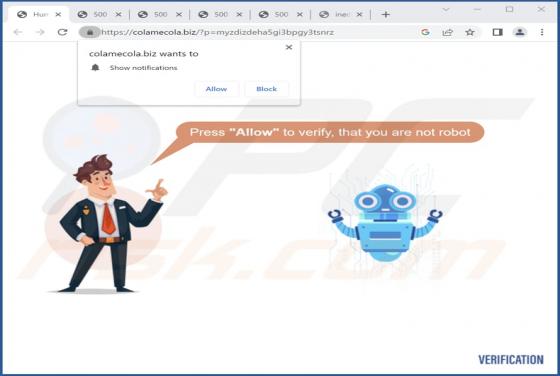

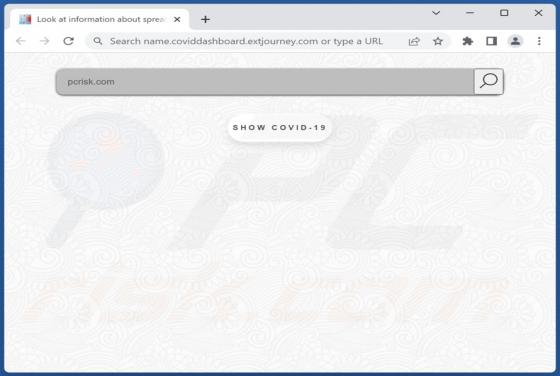

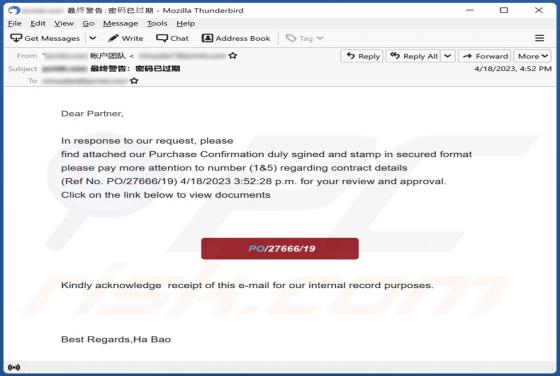

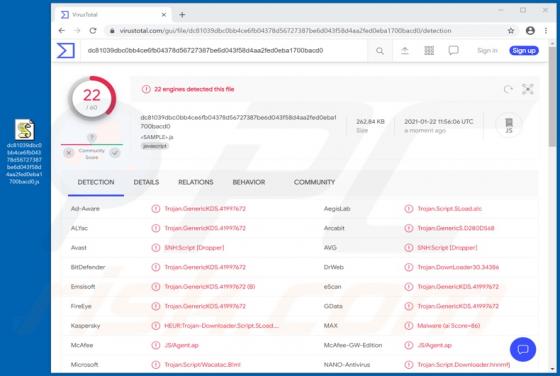

ViperSoftX RAT

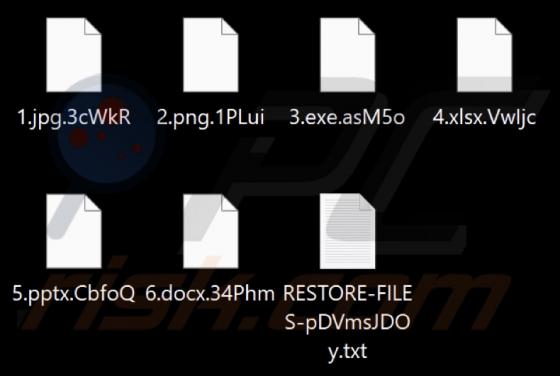

ViperSoftX ist ein JavaScript-basierter Fernzugriffstrojaner (Remote Access Trojaner - RAT). Malware dieser Art ermöglicht den heimlichen Fernzugriff und die Kontrolle über einen infizierten Computer. Diese Trojaner können über eine Vielzahl von gefährlichen Funktionen verfügen, die ebenfalls eine