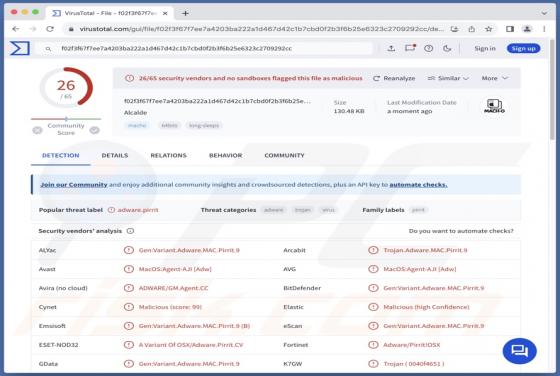

Alcalde.app Adware (Mac)

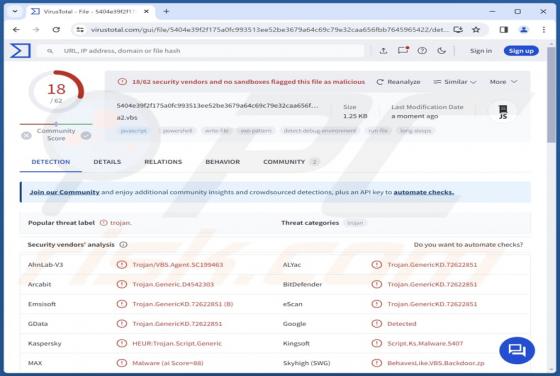

Bei der Überprüfung neuer Dateieinsendungen bei VirusTotal fand unser Forschungsteam Alcalde.app. Die Analyse dieser Anwendung ergab, dass es sich um adware vom Pirrit-Malwarefamilie. Alcalde.app ist darauf ausgelegt, Einnahmen durch Werbung zu generieren. Adware führt aufdringliche Werb